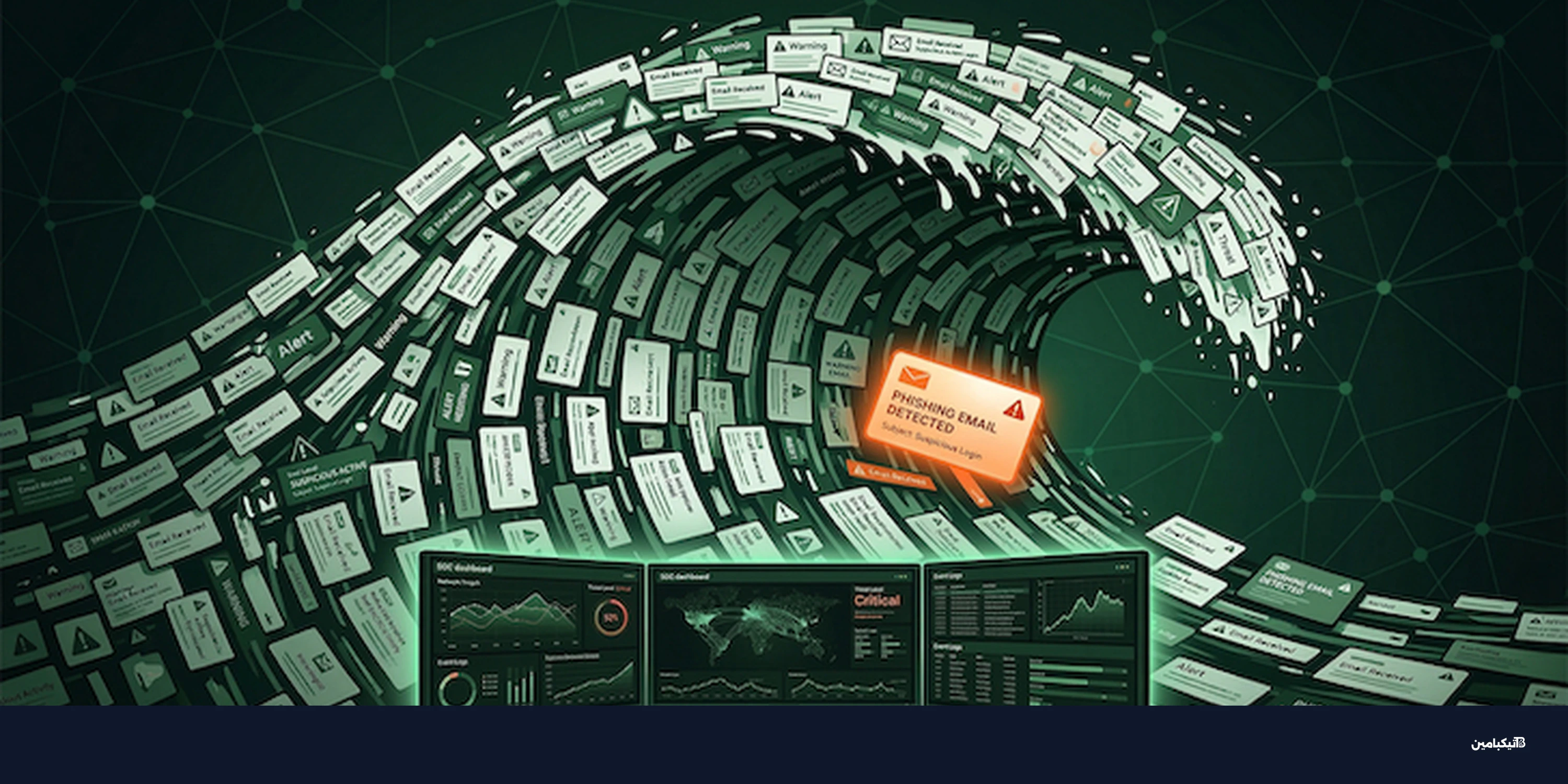

هجمات التصيد أصبحت تستنزف فرق SOC؛ فمع آلاف البلاغات وتأخر التحقيق لساعات قد تتحول الرسالة المشبوهة إلى اختراق واسع كبير.

ما الذي تغيّر في دفاعات هجمات التصيد داخل الشركات؟

خلال الأعوام الماضية ركزت الشركات على تدريب الموظفين وبوابات البريد وبرامج الإبلاغ، لكن ما يحدث بعد البلاغ ظل أقل نضجاً. ووفق متابعة تيكبامين، تتضاعف أحجام التقارير في مواسم ترتبط بحملات توظيف أو تحديثات داخلية.

النتيجة أن تحقيقاً كان يُغلق في 5 دقائق قد يمتد إلى 3 أو 6 أو 12 ساعة عندما تتراكم الطوابير. هذا التأخير يوسع نافذة المهاجم ويجعل العزل والاستجابة أبطأ.

لماذا تتضخم التحقيقات بعد البلاغ؟

الفريق يراجع الروابط والعناوين ويجمع السياق ويقارن بنماذج سابقة، ومع نقص الأتمتة تتكرر الخطوات نفسها. أي زيادة طفيفة في الحجم تتحول إلى عبء كبير على الوقت.

- فحص روابط البريد وتتبّع التحويلات

- تحليل رؤوس الرسائل لاكتشاف التلاعب

- عزل المرفقات في بيئات اختبار

كيف يتحول ضغط البلاغات إلى هجوم على SOC؟

المهاجمون يفكرون كنظام؛ يرسلون آلاف الرسائل البسيطة لتوليد ضجيج، بينما تمر رسائل موجهة بعناية لأصحاب الصلاحيات. هنا يصبح التصيد الاحتيالي أقرب إلى هجوم تعطيل معلوماتي IDoS ضد تركيز المحللين.

مع ارتفاع الإنذارات في وقت قصير، ينخفض متوسط زمن الاستجابة ويزيد الاعتماد على فرز سريع قد يخطئ. هذا يمنح الرسائل الموجهة وقتاً أطول للوصول إلى الأنظمة الحساسة.

سيناريو الهجوم على مرحلتين

الهدف هو استنزاف الانتباه ثم تمرير الرسالة الحاسمة في التوقيت المناسب.

- إغراق البريد برسائل نمطية منخفضة الجودة

- إخفاء رسائل رمح التصيد داخل الضجيج

- استغلال التأخر للوصول إلى البيانات الحرجة

ما العلامات التي تكشف حملة إرباك مراكز SOC؟

هناك إشارات تشغيلية يمكن رصدها مبكراً قبل أن تتحول الأزمة إلى اختراق. متابعة المقاييس اليومية تساعد على اكتشاف النمط.

- ارتفاع البلاغات بنسبة 200% خلال ساعات

- تكرار قوالب متشابهة مع نطاقات جديدة

- زيادة نسبة البلاغات غير المؤكدة إلى 60%

- تراجع زمن الإغلاق عن معيار 30 دقيقة

كيف تقلل المؤسسات المخاطر وتسرّع الاستجابة؟

تقليل زمن التحقيق لا يعني تقليل الدقة، بل تحسين المسار. بناء سياقات تلقائية وربط التنبيهات بسجلات الدخول يجعل فريق SOC أكثر فعالية.

خطوات عملية يمكن البدء بها

- أتمتة تجميع مؤشرات التهديد وربطها بالسمعة

- تصنيف البلاغات حسب حساسية الحساب والأصول

- قياس متوسط زمن الإغلاق يومياً ومراجعته

- إجراء تمارين تحاكي موجات عالية الحجم

كما يفيد فصل مسار الرسائل عالية الخطورة عن مسار البلاغات الروتينية لتقليل الاختلاط. وعند استدعاء الخبراء يجب توثيق القرارات لعدم تكرار الخطأ.

في النهاية، نجاح الدفاع لا يقاس بعدد الرسائل المحجوبة فقط، بل بقدرة الفريق على الحفاظ على السرعة تحت الضغط؛ لذلك تبقى هجمات التصيد اختباراً يومياً لمرونة العمليات.