اكتشف الخبراء ثغرة Dirty Frag الخطيرة في نظام لينكس، وهي ثغرة برمجية تمنح المهاجمين صلاحيات روت كاملة على أشهر التوزيعات العالمية مثل أوبونتو.

ظهرت تفاصيل جديدة حول ثغرة أمنية لم يتم إصلاحها بعد في نواة نظام لينكس، تُعرف باسم تصعيد الامتيازات المحلي (LPE). هذه الثغرة التي أُطلق عليها اسم Dirty Frag، تُعد الوريث الشرعي لثغرة Copy Fail السابقة، وتهدد أمن ملايين الخوادم والأجهزة حول العالم.

ما هي ثغرة Dirty Frag وكيف تؤثر على نظام لينكس؟

تُصنف Dirty Frag كفئة جديدة من الثغرات الأمنية التي تتيح للمستخدمين المحليين غير المصرح لهم الحصول على صلاحيات "الجذر" أو الرووت (Root) على معظم توزيعات لينكس. وحسب تيكبامين، فإن هذه الثغرة تعتمد على دمج ثغرتين مختلفتين في نظام الكتابة لذاكرة التخزين المؤقت للصفحات (Page-Cache Write) للوصول إلى هدفها.

أوضح الباحث الأمني هيون وو كيم أن هذه الثغرة هي امتداد لعائلة الثغرات الشهيرة Dirty Pipe و Copy Fail. وما يميزها هو أنها تعتمد على خطأ منطقي ثابت (Deterministic logic bug)، مما يعني أنها لا تعتمد على نافذة توقيت معينة أو حدوث سباق (Race condition)، مما يجعل معدل نجاح الهجوم مرتفعاً جداً دون التسبب في انهيار النظام.

ما هي توزيعات لينكس المتأثرة بهذه الثغرة الأمنية؟

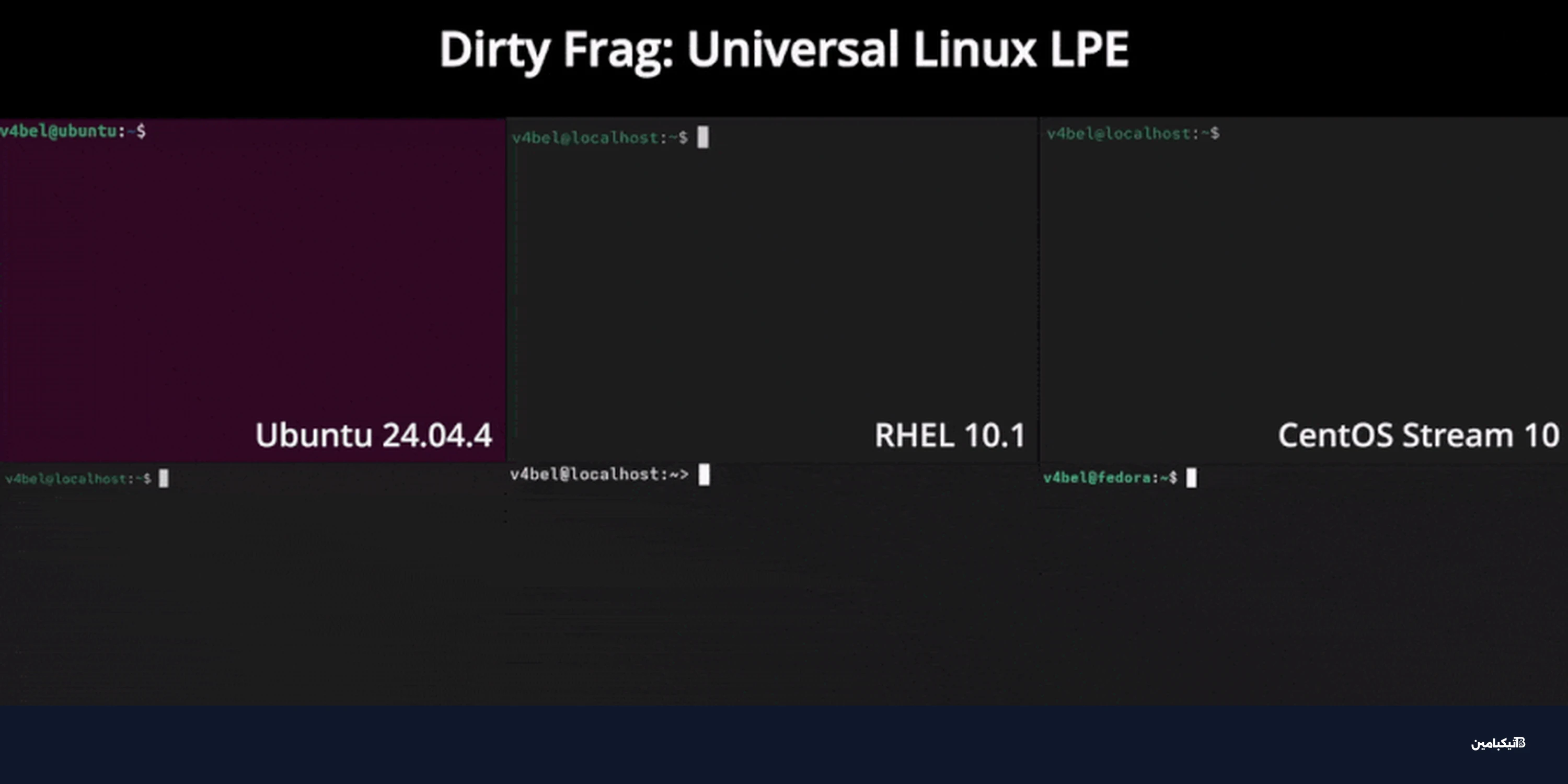

تشمل قائمة الأنظمة المتأثرة مجموعة واسعة من أشهر توزيعات لينكس المستخدمة في بيئات العمل والخوادم، ومن أبرزها:

- أوبونتو (Ubuntu 24.04.4)

- ريد هات (RHEL 10.1)

- فيدورا 44 (Fedora 44)

- أوبن سوزي (openSUSE Tumbleweed)

- سنت أو إس ستريم (CentOS Stream 10)

- ألما لينكس (AlmaLinux 10)

جذور الثغرة وتاريخ اكتشافها

يعود أصل المشكلة البرمجية في موديول xfrm-ESP إلى كود تم كتابته في يناير 2017، بينما دخلت ثغرة RxRPC إلى النواة في يونيو 2023. ومن المثير للاهتمام أن الكود القديم من عام 2017 كان سبباً أيضاً في ثغرة سابقة تتعلق بفيضان الذاكرة المؤقتة (Buffer Overflow) في عام 2022، مما يشير إلى وجود نقاط ضعف برمجية عميقة في هذه المكونات.

كيف تعمل ثغرة Dirty Frag تقنياً؟

تستهدف الثغرة نظام IPSec الفرعي في نواة لينكس، حيث تمنح المهاجمين القدرة على الكتابة فوق أجزاء صغيرة في ذاكرة التخزين المؤقت لصفحات النواة. ولتجاوز الإجراءات الأمنية المعقدة، يقوم المهاجمون بربط طريقتين للاختراق:

- ثغرة xfrm-ESP: تتطلب إنشاء مساحة اسم (Namespace)، وهو إجراء تحظره توزيعة أوبونتو عبر أداة AppArmor.

- ثغرة RxRPC: لا تتطلب صلاحيات إنشاء مساحة اسم، مما يجعلها البديل المثالي للمهاجمين في بيئات أوبونتو.

ووفقاً لما ذكرته تيكبامين، فإن الربط بين هذين البديلين يغطي نقاط الضعف في كل منهما؛ فإذا كان إنشاء مساحة الاسم متاحاً، يتم استخدام xfrm-ESP، وإذا كان محظوراً كما في أوبونتو، يتم اللجوء إلى RxRPC الذي يتم تحميله افتراضياً في تلك التوزيعة.

كيف يمكن حماية أنظمة لينكس من الاختراق؟

نظراً لأن الثغرة تتعلق بنواة النظام (Kernel)، فإن الحل الجذري يكمن في مراقبة التحديثات الأمنية الرسمية فور صدورها من مطوري التوزيعات. يُنصح مدراء الأنظمة باتباع الإجراءات التالية:

- تحديث نواة لينكس إلى أحدث إصدار مستقر متاح.

- تعطيل موديولات النواة غير الضرورية مثل rxrpc إذا لم تكن قيد الاستخدام.

- تشديد سياسات AppArmor و SELinux لتقليل فرص استغلال الامتيازات المحلية.

في الختام، تظل ثغرة Dirty Frag تذكيراً قوياً بأن البرمجيات القديمة في نواة الأنظمة قد تحمل مخاطر كامنة لسنوات قبل اكتشافها، مما يتطلب يقظة مستمرة من مجتمع الأمن السيبراني ومستخدمي أنظمة لينكس على حد سواء.