لينكس

اختراق 8 حزم في Packagist ببرمجيات خبيثة لنظام Linux

تعرضت منصة باكاجيست لهجوم منسق استهدف 8 حزم برمجية، حيث تم زرع أكواد خبيثة تستهدف نظام لينكس عبر ثغرات في سلسلة التور...

شو بوت: برمجية خبيثة تستهدف شركات الاتصالات بالشرق الأوسط

كشف خبراء الأمن الرقمي عن برمجية خبيثة متطورة تستهدف قطاع الاتصالات في الشرق الأوسط، وتعمل كأداة تجسس متقدمة على أنظم...

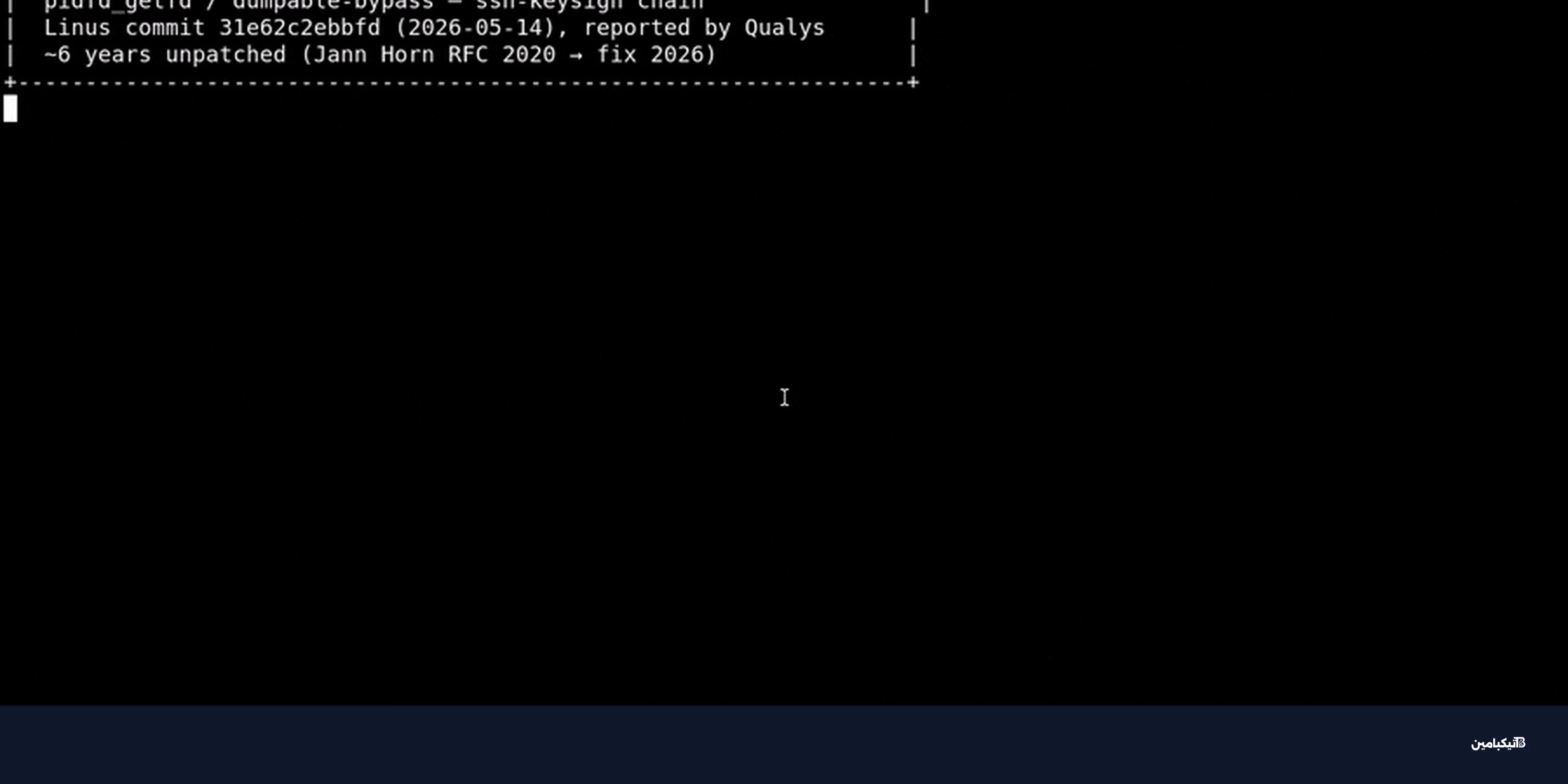

ثغرة في نظام لينكس تمنح صلاحيات الجذر منذ 9 سنوات

اكتشف الخبراء ثغرة في نظام لينكس (CVE-2026-46333) تسمح بالوصول لصلاحيات الجذر، وهي مختبئة منذ 9 سنوات وتهدد أشهر التو...

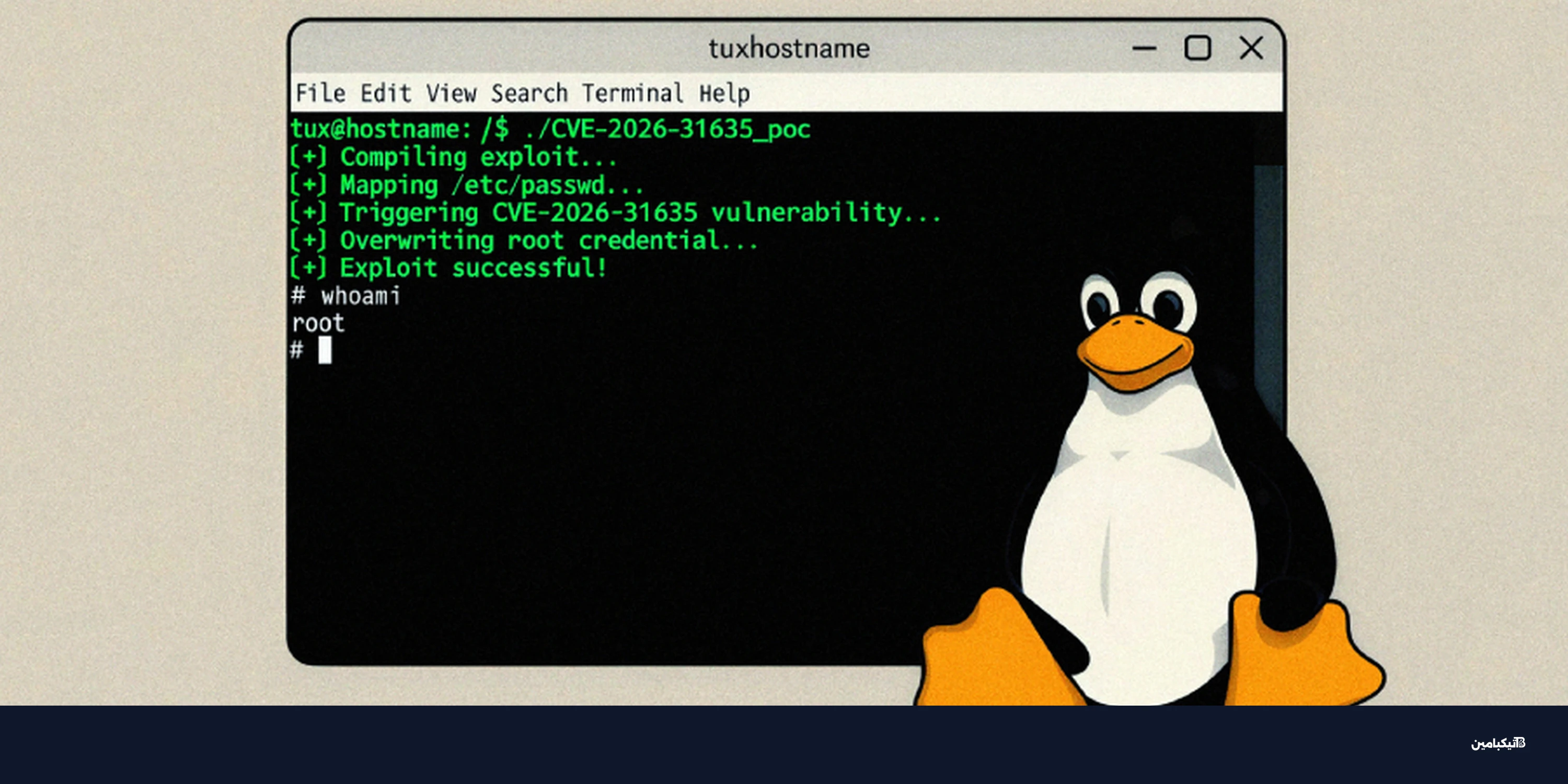

ثغرة DirtyDecrypt تهدد أنظمة لينكس: خطر تصعيد الصلاحيات

تم إطلاق كود استغلال لثغرة DirtyDecrypt الأمنية في نواة لينكس، والتي تسمح للمهاجمين بتصعيد الصلاحيات محلياً والسيطرة...

صراع لينكس ضد قوانين التحقق من العمر في أنظمة التشغيل

يخوض مطورو لينكس معركة قانونية ضد قوانين التحقق من العمر الجديدة في أنظمة التشغيل، والتي تهدف لفرض قيود على وصول الأط...

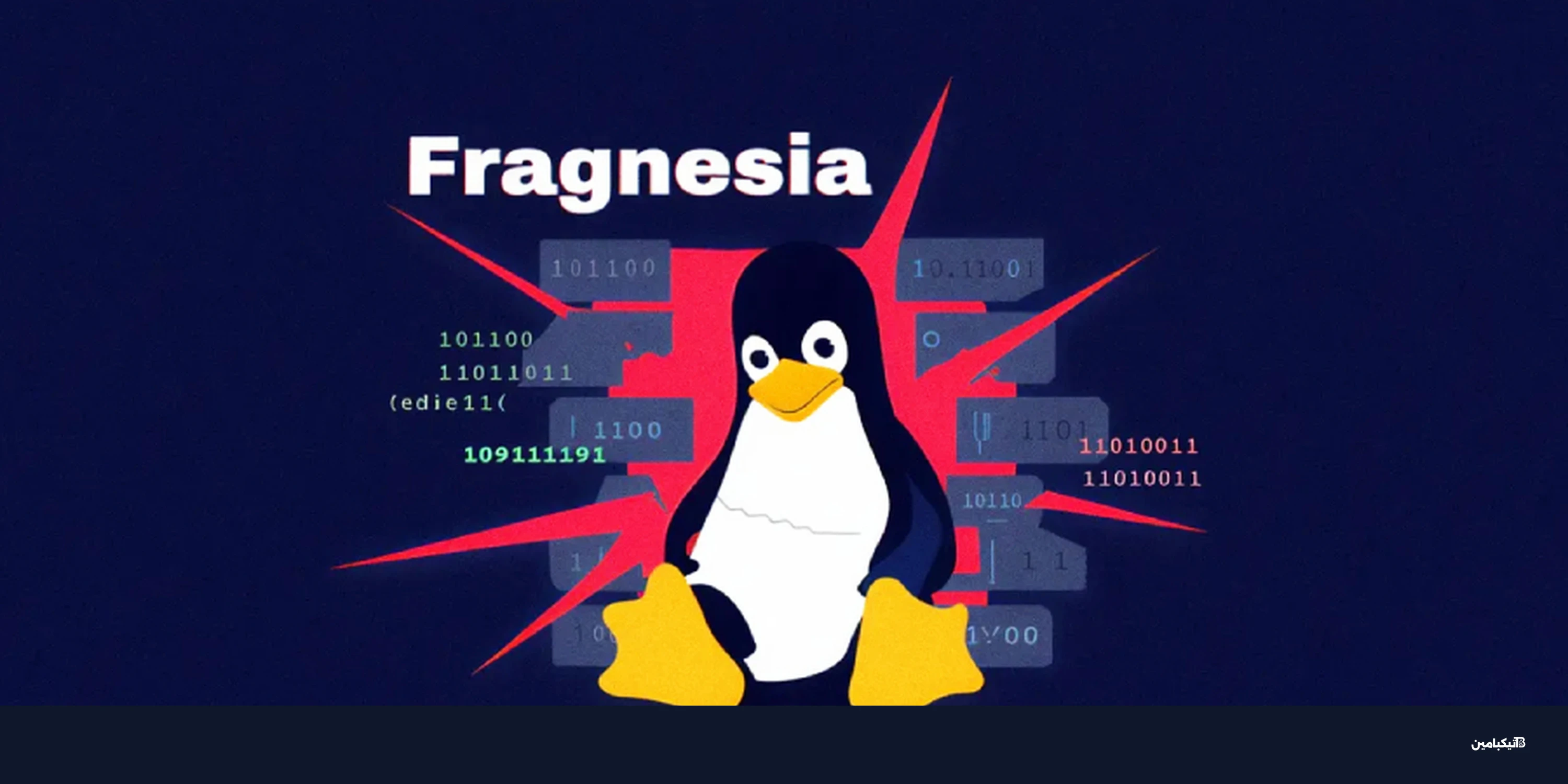

ثغرة Fragnesia في لينكس تمنح المخترقين صلاحيات روت كاملة

تم اكتشاف ثغرة Fragnesia في لينكس التي تسمح للمهاجمين بالحصول على صلاحيات روت عبر فساد ذاكرة التخزين المؤقت، وهي الثا...

اكتشاف Quasar Linux RAT: خطر جديد يستهدف مطوري البرمجيات

اكتشف باحثون برمجية Quasar Linux RAT التي تستهدف المطورين لسرقة بيانات الاعتماد والسيطرة على سلاسل توريد البرمجيات وت...

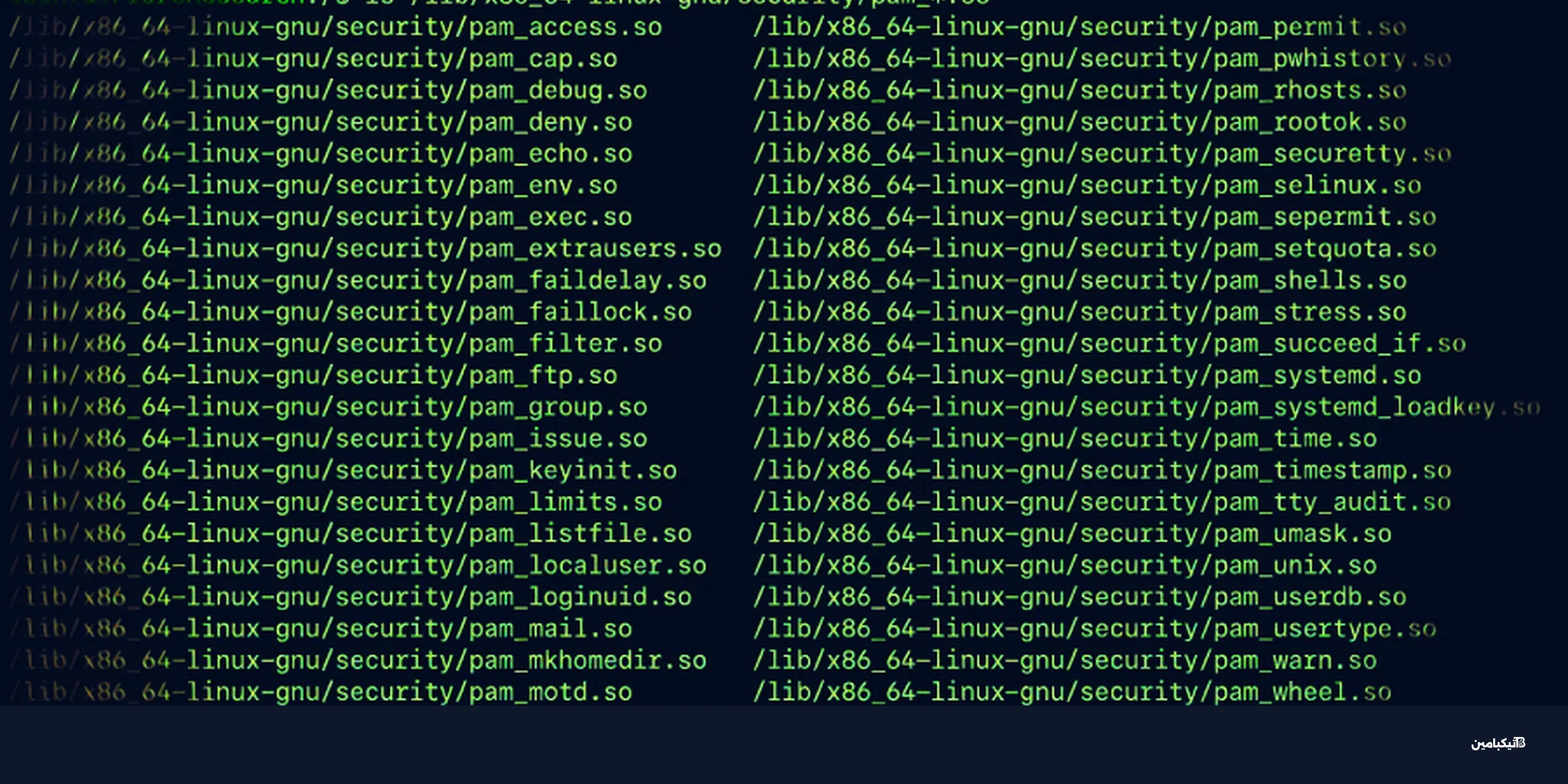

احذر.. برمجية PamDOORa تسرق بيانات SSH في أنظمة لينكس

كشف خبراء الأمن الرقمي عن برمجية PamDOORa الخبيثة التي تستهدف أنظمة لينكس لسرقة بيانات SSH وتوفير وصول دائم للمخترقين...

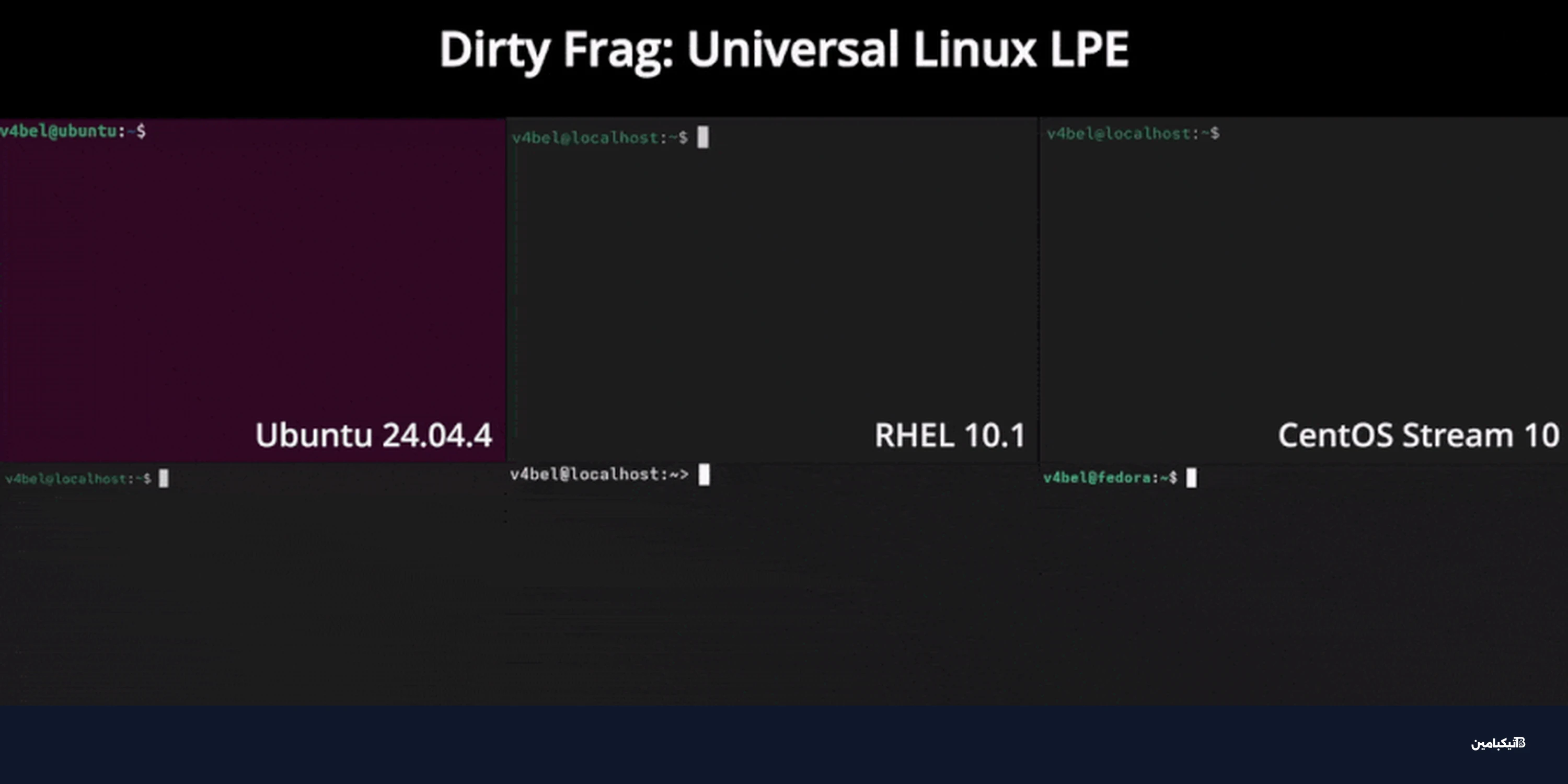

ثغرة Dirty Frag تهدد نظام لينكس وتمنح صلاحيات روت

اكتشف الخبراء ثغرة Dirty Frag الخطيرة في نظام لينكس، وهي ثغرة برمجية تمنح المهاجمين صلاحيات روت كاملة على أشهر التوزي...

ثغرات أمنية في سي بانيل ولينكس: ملخص الأمن الرقمي

يقدم تيكبامين ملخصاً لأهم الثغرات الأمنية هذا الأسبوع، بما في ذلك ثغرات سي بانيل ونواة لينكس، مع تزايد هجمات برامج ال...

تحذير من ثغرة لينكس Copy Fail: رووت كامل للمخترقين

أضافت وكالة CISA ثغرة لينكس الخطيرة CVE-2026-31431 إلى قائمة التهديدات النشطة، حيث تمنح المهاجمين صلاحيات الرووت الكا...

ثغرة Copy Fail تهدد أنظمة لينكس وتمنح صلاحيات الروت

ثغرة لينكس الجديدة المعروفة باسم Copy Fail تسمح للمستخدمين العاديين بالحصول على صلاحيات الروت الكاملة في توزيعات شهير...

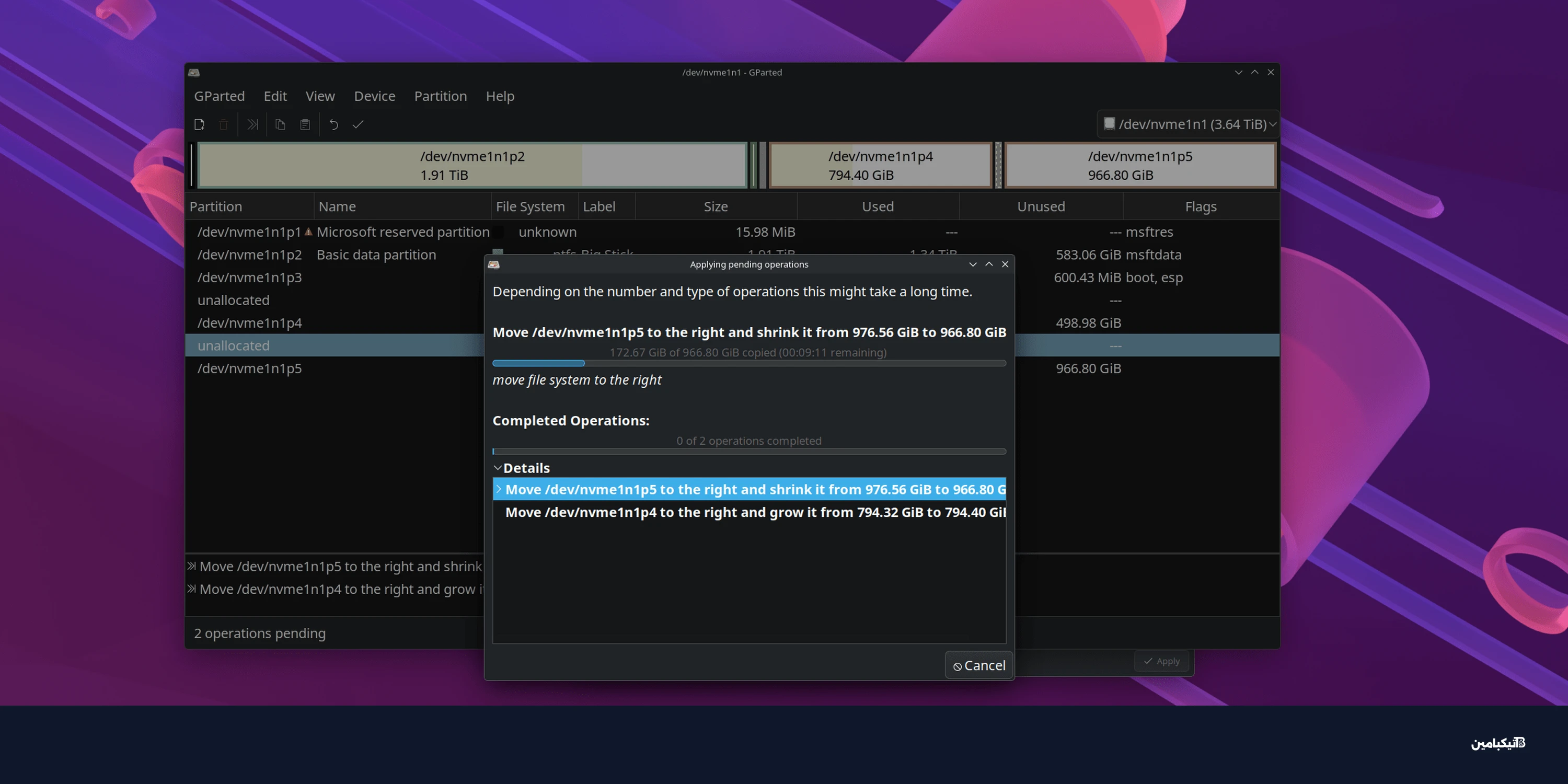

تجربة لينكس بدلاً من ويندوز: هل يستحق التغيير في 2026؟

هل تفكر في الانتقال من ويندوز إلى لينكس؟ في هذا المقال، نستعرض تجربة حقيقية بعد ثلاثة أشهر من الاستخدام المكثف ومدى س...

برمجية GoGra الخبيثة تهدد أنظمة لينكس في جنوب آسيا

كشف تقرير أمني جديد عن برمجية GoGra الخبيثة التي تستهدف أنظمة لينكس في جنوب آسيا عبر استغلال خدمات مايكروسوفت، وفق ما...

فريم وورك تطلق Laptop 13 Pro: منافس ماك بوك لمستخدمي لينكس

أعلنت شركة فريم وورك عن لابتوب Laptop 13 Pro الجديد، المصمم ليكون البديل الأمثل لجهاز ماك بوك برو لمستخدمي نظام لينكس...

ثغرات خوادم لينكس: كيف تستغل ملفات الكوكيز للاختراق؟

حذرت مايكروسوفت من تقنيات متطورة في اختراق خوادم لينكس، حيث يستغل القراصنة ملفات الكوكيز للتحكم السري في البرمجيات ال...

كيف تنقذ حاسوب ويندوز 10 القديم باستخدام لينكس؟

هل تملك حاسوباً يعمل بنظام ويندوز 10 ولا يدعم الترقية؟ في تيكبامين، نكتشف كيف يمكن لنظام تشغيل بديل...

ريد منشن تستهدف شبكات الاتصالات ببرمجية BPFDoor الخفية

كشف تقرير تقني عن حملة تجسس تديرها مجموعة "ريد منشن" (Red Menshen) تستهدف شبكات الاتصالات عبر برمجية BPFDoor المتطورة...

ثغرات CrackArmor تهدد AppArmor وترفع الصلاحيات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

اكتشاف برمجية Go خبيثة تسرق كلمات المرور وتخترق لينكس

كشف خبراء الأمن السيبراني عن برمجية Go خبيثة ومتقدمة تنتحل صفة مكتبة تشفير رسمية، وتهدف بشكل أساسي إ...

كالي لينكس يدمج ذكاء كلود وتحذيرات من برمجيات خبيثة جديدة

تبدو التهديدات السيبرانية اليوم مألوفة كإعلان، لكنها تخفي تكتيكات هجومية سريعة. يغطي تقرير تيكبامين...

بوتنت SSHStalker تستهدف لينكس عبر IRC بثغرات قديمة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

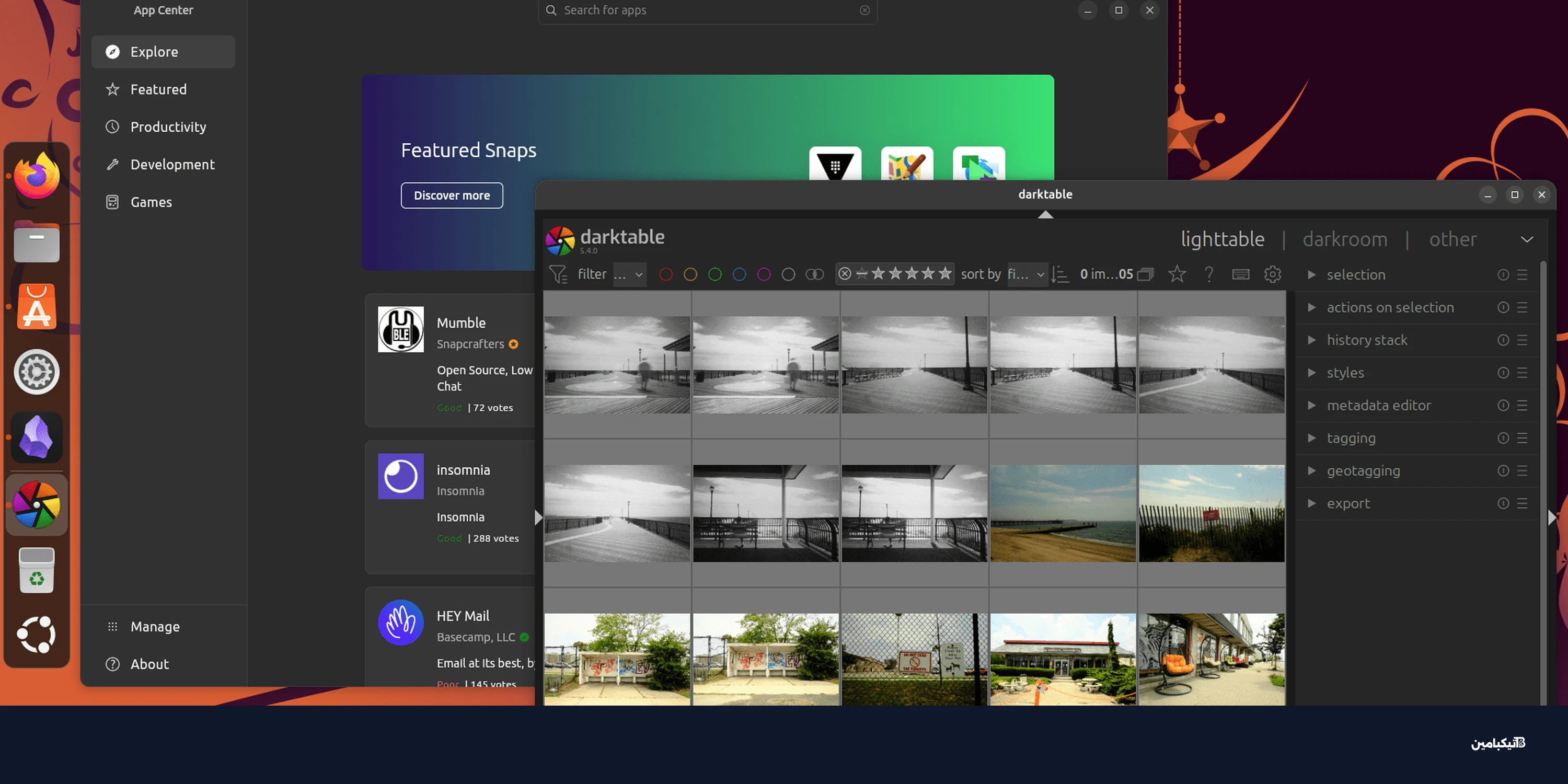

تجربة لينكس أوبونتو بدلاً من ويندوز: هل هي خطوة ناجحة؟

قرر العديد من المستخدمين مؤخراً العودة إلى تجربة نظام لينكس كوسيلة لإحياء أجهزة الكمبيوتر المحمولة ا...

ثغرة خطيرة في GNU Telnet تمنح المهاجمين صلاحيات الروت

تم الكشف مؤخراً عن ثغرة أمنية حرجة للغاية في خدمة GNU InetUtils telnet daemon (telnetd) ظلت غير مكتشفة لمدة 11 عاماً،...

حزمة PyPI خبيثة تنتحل SymPy وتزرع XMRig

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

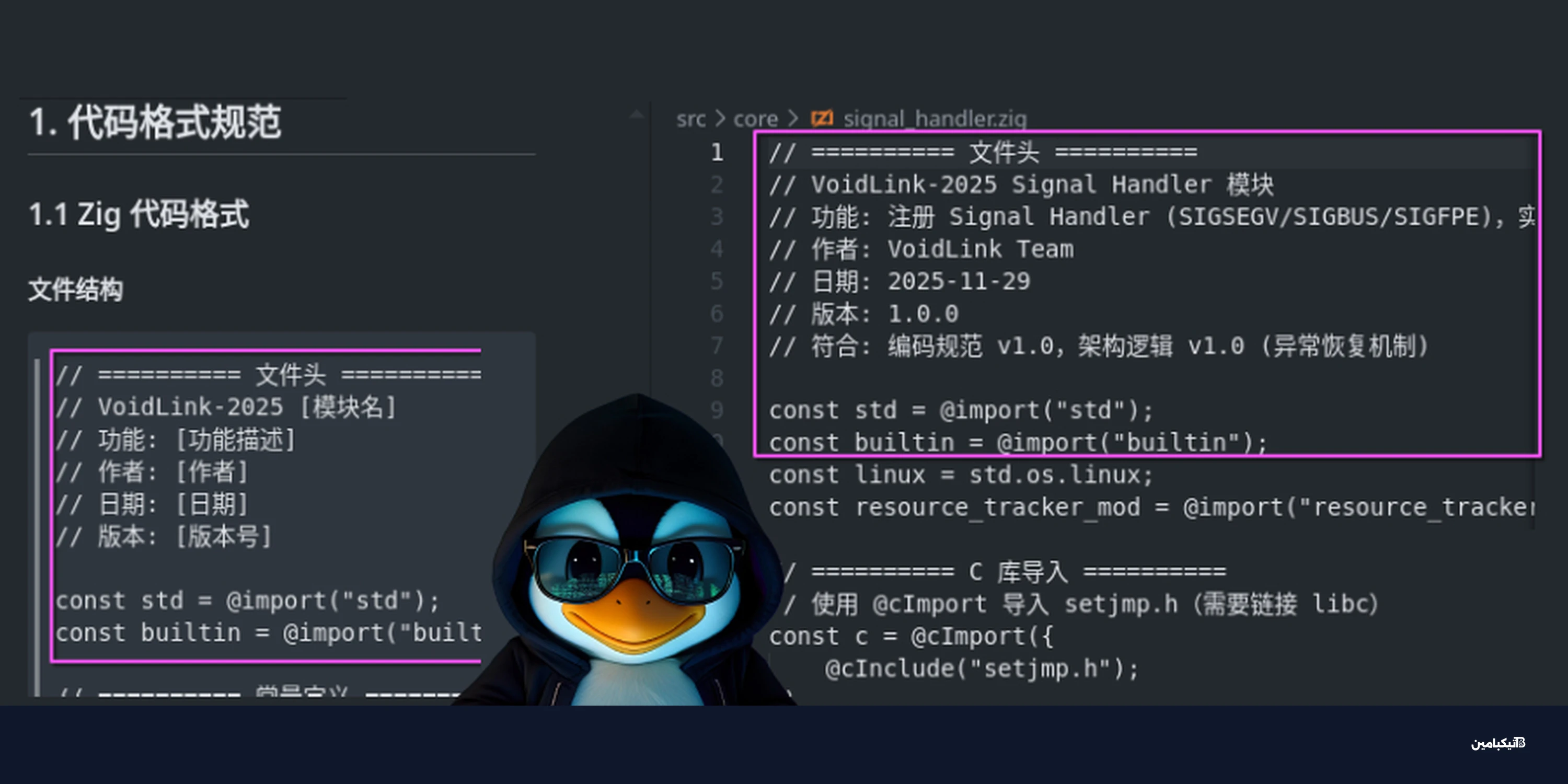

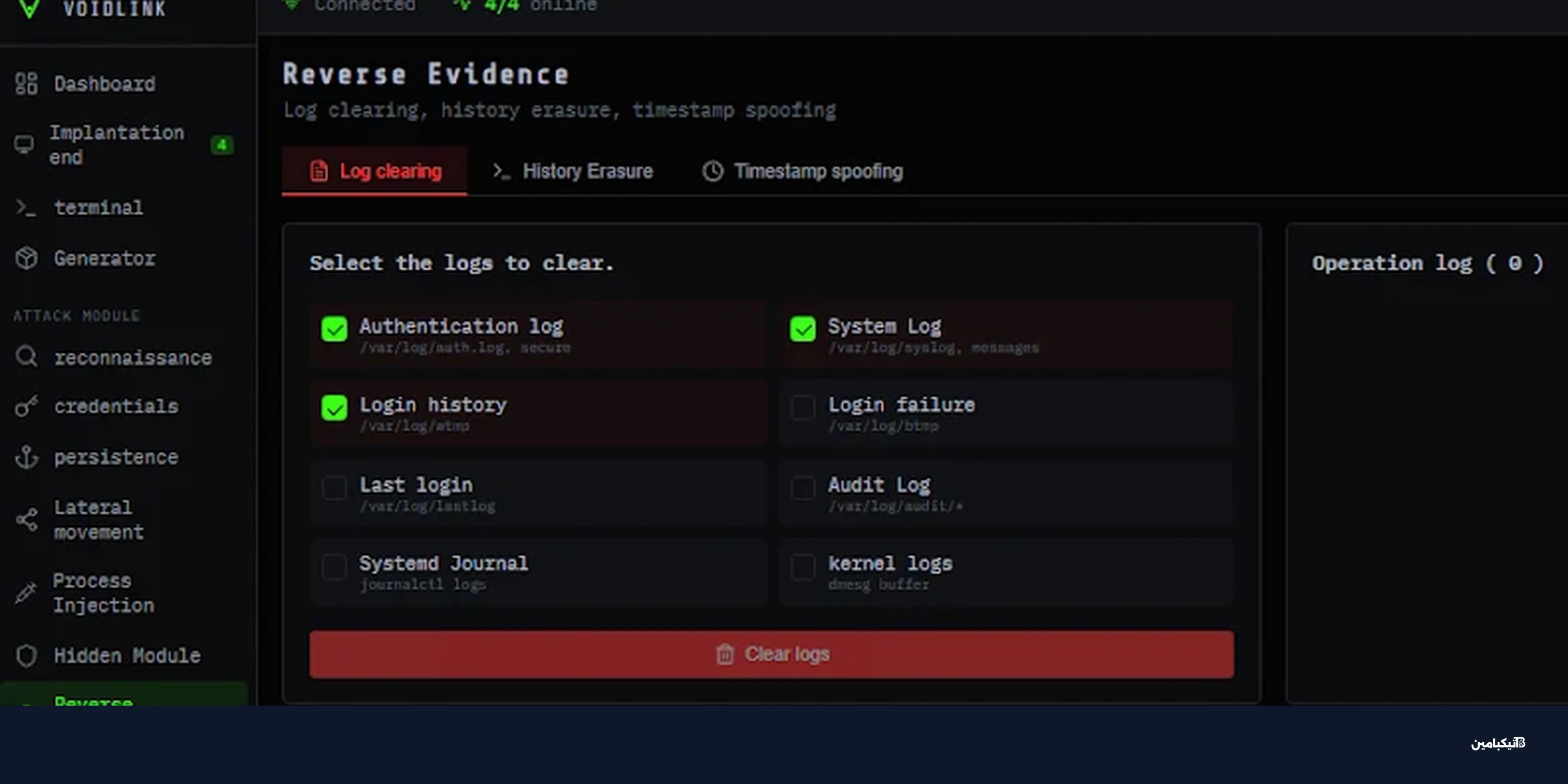

برمجية VoidLink: ذكاء اصطناعي يطور فيروساً للينكس

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تجربتي مع لينكس لمدة عام: هل يستحق ترك ويندوز؟

في صباح شتوي غائم من عام 2025، اتخذت قراراً جريئاً بحذف نظام التشغيل الخاص بي نهائياً. حذرني مثبت نظام أوبونت...

برمجية VoidLink تهدد بيئات لينكس السحابية: إليك التفاصيل

كشف خبراء الأمن عن برمجية خبيثة متطورة تُدعى VoidLink تستهدف أنظمة لينكس في البيئات السحابية والحاويات للوصول السري ط...

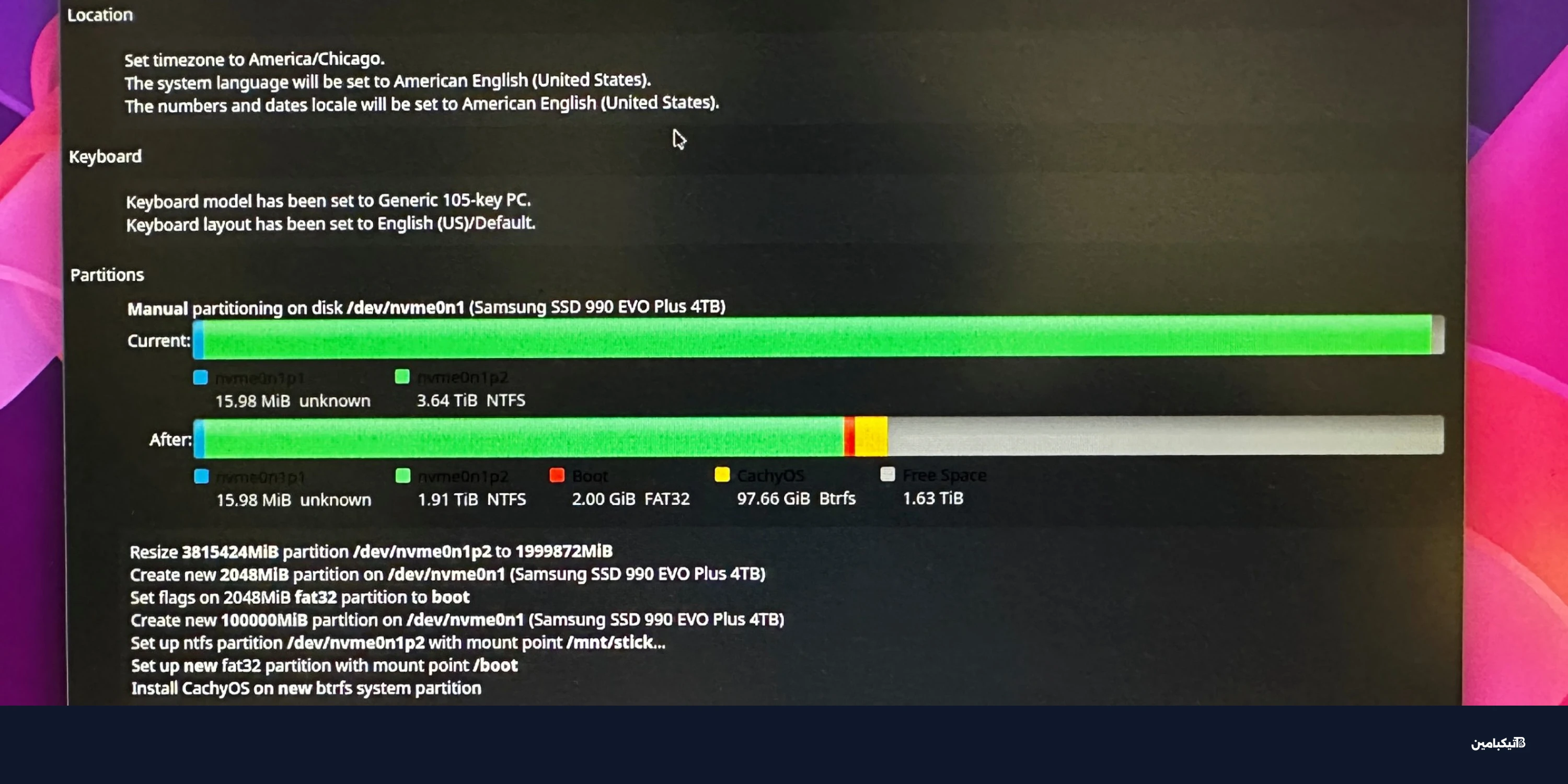

استبدال ويندوز بنظام لينكس: تجربة CachyOS للألعاب والعمل

قررنا خوض تجربة جريئة لاستبدال نظام مايكروسوفت ويندوز بنظام لينكس على الحاسوب المكتبي، بهدف اختبار مدى جاهزيته كبديل...

مجموعة UAT-7290 الصينية تخترق الاتصالات ببرمجيات لينكس

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...