بوتنت SSHStalker تكشف حملة تستهدف خوادم لينكس القديمة عبر IRC مع استغلال ثغرات 2009 للحفاظ على وصول صامت لفترات طويلة جداً.

كيف تعمل بوتنت SSHStalker عبر بروتوكول IRC؟

تعتمد الحملة على قناة تحكم IRC تربط الخوادم المصابة بقنوات خاصة تتلقى الأوامر بشكل دوري. ووفقاً لمتابعة تيكبامين، تتم عملية التجنيد عبر ماسح SSH واسع النطاق يختبر بيانات الدخول بسرعة قبل إدراج الأجهزة في الشبكة.

سلسلة السيطرة والانتشار

تستخدم البوتنت آلية تشبه الدودة للانتشار عبر منفذ 22، ثم تنتظر الأوامر بدون نشاط هجومي فوري. هذا السلوك الخامل يوحي بأن البنية المصابة قد تُستغل لاحقاً للتجارب أو لبناء مخزون وصول سري.

- فحص منفذ 22 لاكتشاف خوادم SSH المكشوفة.

- محاولات تسجيل دخول مؤتمتة مع تدوير قوائم كلمات مرور.

- تسجيل الخادم في قناة تحكم وتلقي أوامر عن بُعد.

- البقاء في وضع انتظار حتى صدور أوامر تشغيل جديدة.

على غير المعتاد، لا تُسجل الحملة أنشطة تعدين أو بروكسي، ما يرجح هدفاً استراتيجياً للانتظار. هذا يرفع احتمالية استخدام الشبكة لاحقاً للتخفي أو لاختبار أدوات جديدة.

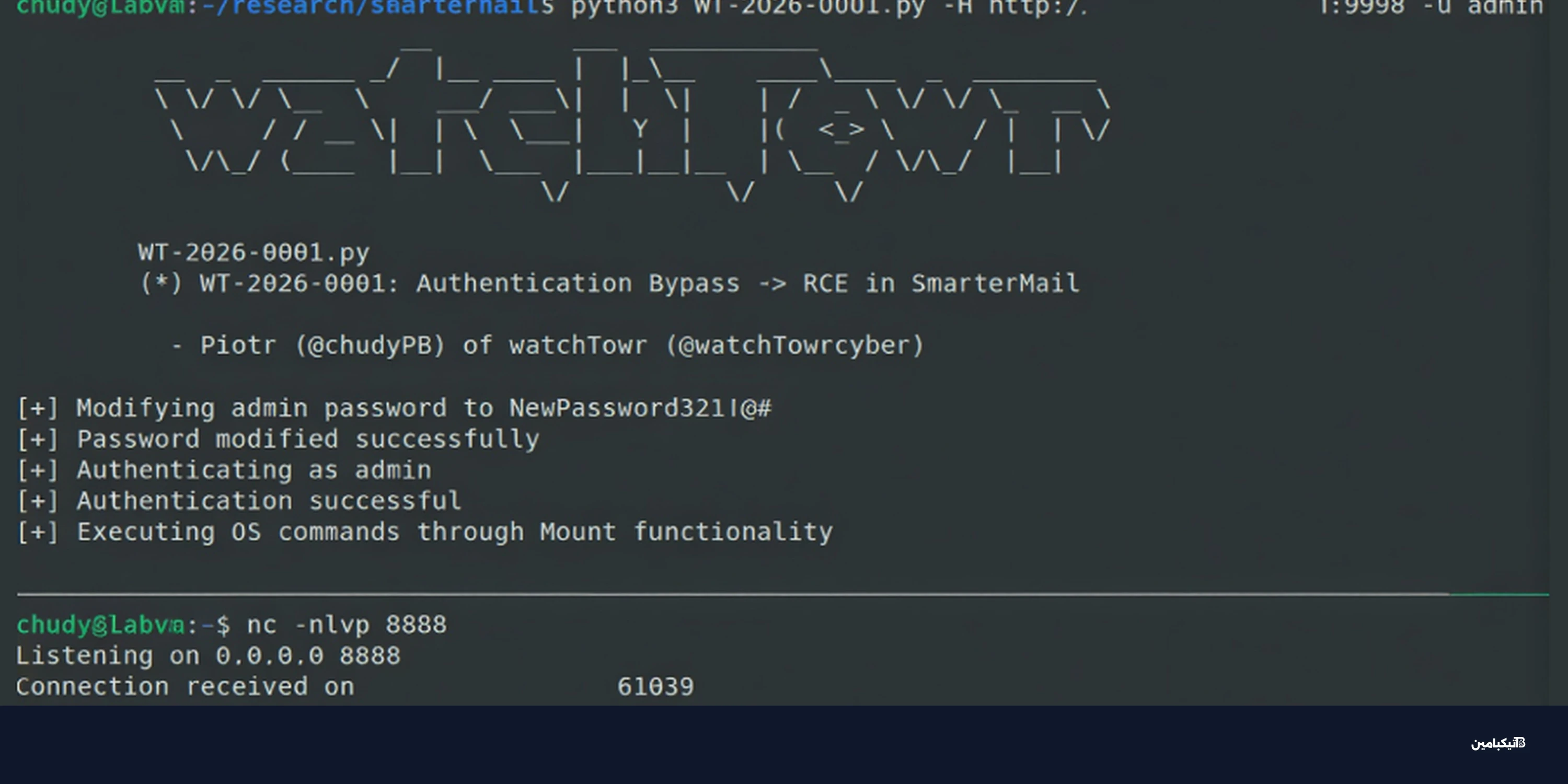

ما الأدوات والحمولات المستخدمة في الحملة؟

تستخدم الحملة ماسحاً بلغة Go إضافة إلى بوت IRC وبوت Perl يتصل بخادم UnrealIRCd وينضم إلى قناة التحكم. هذه الحمولات تمنح المهاجمين قدرة على تشغيل هجمات إغراق أو إدارة الأجهزة عن بعد عبر بروتوكول IRC.

- ماسح شبكي يكرر الفحص لتوسيع الانتشار.

- بوت تحكم يدير الجلسات والأوامر.

- بوت Perl لتنفيذ أوامر تدفق مرور كثيف.

- وحدات مساعدة لتجنيد أجهزة إضافية عند الحاجة.

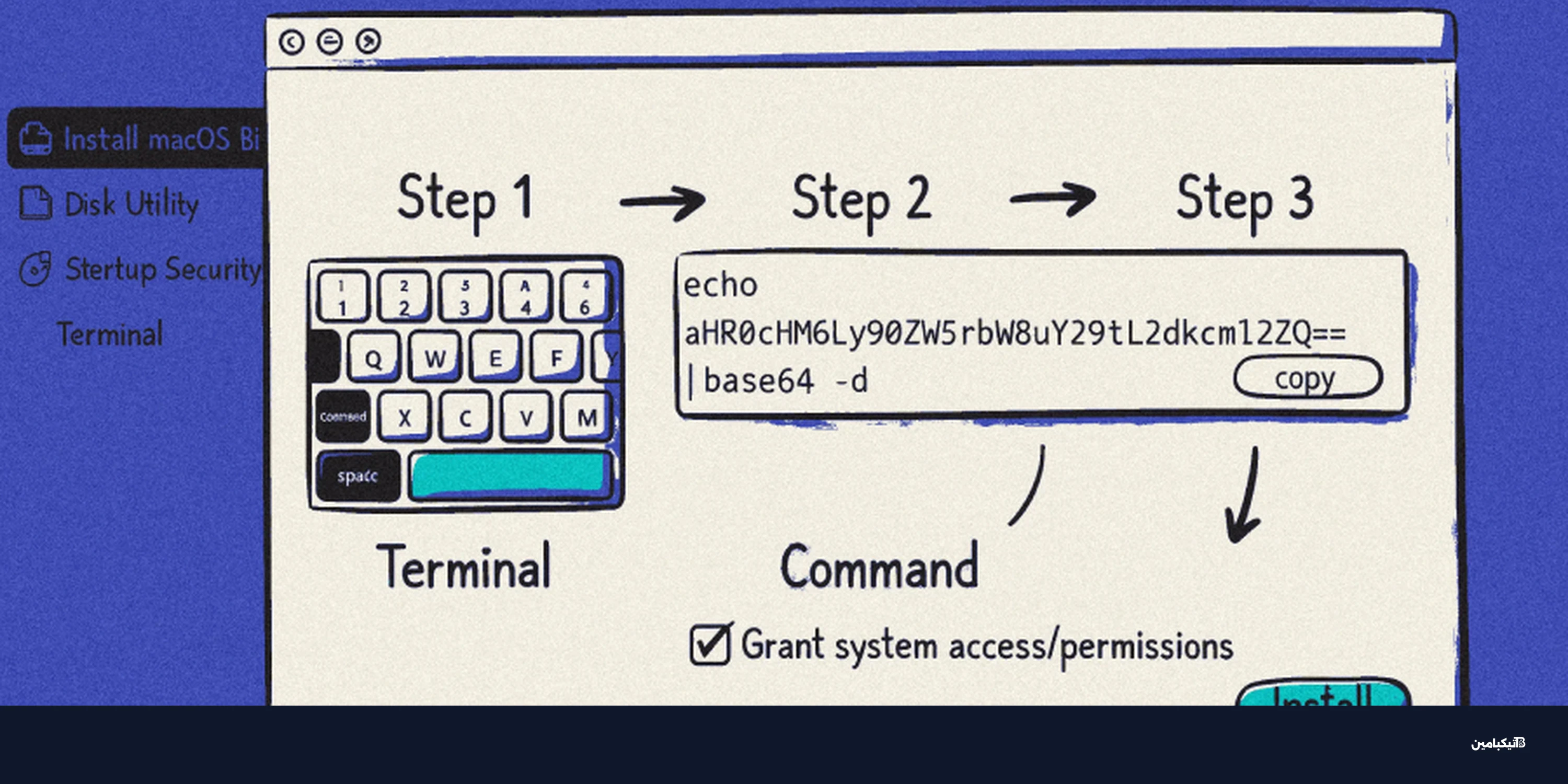

أدوات التمويه والاستمرارية

يتم تشغيل برامج C لتنظيف سجلات SSH مثل utmp وwtmp وlastlog بهدف تقليل أثر التحليل الجنائي. كما يتضمن الطقم مكوناً للحفاظ على الوصول الدائم يعيد تشغيل العملية خلال 60 ثانية إذا تم إيقافها.

لماذا تركز الهجمات على خوادم لينكس القديمة؟

تعتمد الحملة على ثغرات قديمة في نواة لينكس 2.6 تعود إلى 2009 و2010، وهي أقل فاعلية ضد الأنظمة الحديثة. لكنها ما تزال مؤثرة على البنى المنسية وخوادم المؤسسات التي لم تحصل على تحديثات منذ سنوات، مع كتالوج يضم 16 ثغرة.

الاعتماد على ثغرات قديمة يقلل الحاجة لأدوات معقدة، لكنه يبقي الخطر قائماً على المؤسسات التي تؤجل الترقيات. كما يوضح أن طول عمر الخوادم غير المُدارة يجعلها هدفاً دائماً.

أمثلة على الثغرات المستغلة

- CVE-2009-2692

- CVE-2009-2698

- CVE-2010-3849

- CVE-2010-1173

- CVE-2009-2267

- CVE-2009-2908

- CVE-2009-3547

- CVE-2010-2959

- CVE-2010-3437

ما المخاطر وما خطوات الحماية؟

غياب نشاط ما بعد الاختراق لا يعني الأمان، فالبوتنت قد تُستخدم كبنية تحتية للتخفي أو لاختبار قدرات هجومية عند الحاجة. كما أن تراكم الوصول الصامت يعقّد استجابة الفرق الأمنية لاحقاً.

نصائح سريعة للمؤسسات

- تحديث نواة لينكس وإغلاق الثغرات القديمة فوراً.

- تقييد SSH عبر مفاتيح قوية وتعطيل كلمات المرور الضعيفة.

- تفعيل المراقبة والتنبيه لسجلات المصادقة وتغييرات الملفات.

- عزل الخوادم الحساسة وتقليل الوصول العام لمنفذ 22.

- استخدام أدوات كشف الجذور الخفية والتحقق من العمليات المستمرة.

في النهاية، يشير تيكبامين إلى أن بوتنت SSHStalker تمثل تذكيراً بضرورة تحديث الأنظمة القديمة قبل أن تتحول إلى نقاط ارتكاز للمهاجمين. اتخاذ إجراءات وقائية اليوم يقلل فرص الاستغلال ويمنع توسيع الشبكات المصابة مستقبلاً.