كشفت تقارير أمنية حديثة عن حملة سيبرانية جديدة تقودها مجموعة Silver Fox، تستهدف المستخدمين في الهند باستخدام حيل مرتبطة بضريبة الدخل لنشر برمجية ValleyRAT الخبيثة.

وتعتمد هذه الهجمات المتطورة على سلسلة معقدة من الإجراءات التقنية تشمل اختطاف مكتبات DLL واستخدام بنية معيارية لضمان استمرار وجود البرمجية على الأجهزة المصابة، مما يشكل تهديداً خطيراً للبيانات الحساسة.

من هي مجموعة Silver Fox ولماذا تعتبر خطيرة؟

تُعرف مجموعة Silver Fox بأسماء متعددة مثل SwimSnake وThe Great Thief of Valley، وهي مجموعة جرائم إلكترونية نشطة منذ عام 2022. وبحسب متابعات تيكبامين، تتميز هذه المجموعة بتنوع أهدافها ودوافعها.

تشمل أنشطة المجموعة نطاقاً واسعاً من العمليات الخبيثة:

- التجسس وجمع المعلومات الاستخباراتية من الضحايا.

- تحقيق مكاسب مالية غير مشروعة.

- تعدين العملات الرقمية باستخدام موارد الأجهزة المصابة.

- تعطيل العمليات التشغيلية للمؤسسات المستهدفة.

وفي حين كانت المجموعة تركز سابقاً على الأهداف الناطقة بالصينية، فقد وسعت نطاق ضحاياها ليشمل قطاعات حكومية ومالية وطبية وتقنية، مستخدمة تقنيات تسميم محركات البحث (SEO Poisoning) والتصيد الاحتيالي.

كيف تتم عملية الاختراق ونشر ValleyRAT؟

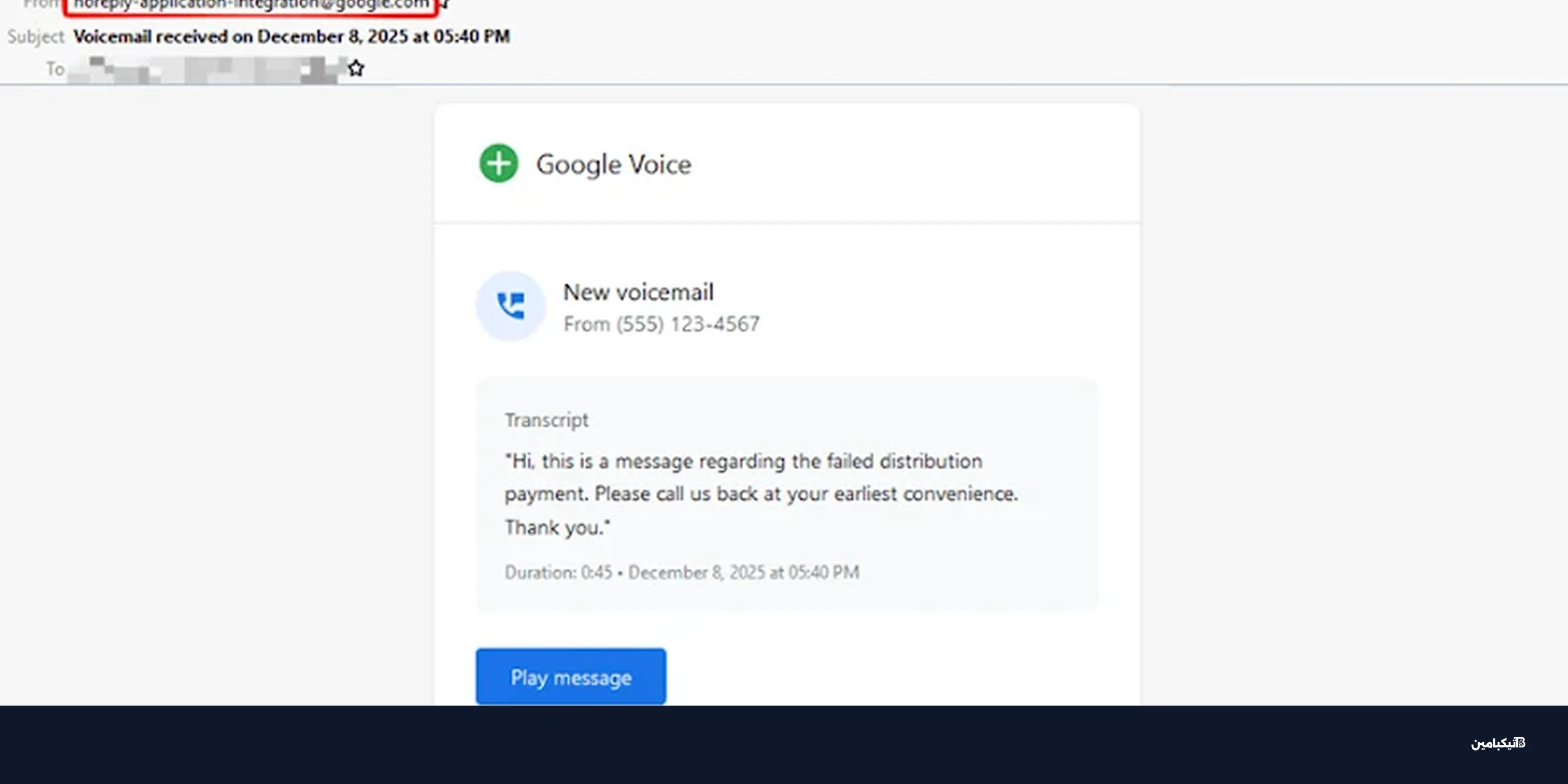

تعتمد سلسلة العدوى التي تم رصدها على رسائل بريد إلكتروني مخادعة تحتوي على ملفات PDF مزيفة تدعي أنها من إدارة ضريبة الدخل الهندية. يؤدي فتح الملف إلى توجيه الضحية لرابط تحميل ملف مضغوط ZIP يحتوي على برمجيات التثبيت الخبيثة.

تتضمن العملية التقنية الخطوات التالية:

- استخدام مثبت NSIS يحمل اسم "tax affairs.exe".

- استغلال ملف تنفيذي شرعي لبرنامج Thunder (مدير تحميل معروف).

- تحميل مكتبة DLL خبيثة (libexpat.dll) بشكل جانبي.

- تعطيل خدمة تحديث ويندوز لتجنب الكشف والتحديثات الأمنية.

بعد نجاح عملية التثبيت، تقوم البرمجية بحقن حمولة ValleyRAT النهائية في عملية "explorer.exe"، مما يسمح لها بالعمل في الخلفية دون إثارة الشكوك.

ما هي قدرات برمجية ValleyRAT التجسسية؟

صممت برمجية ValleyRAT للتواصل مع خوادم خارجية وانتظار الأوامر، حيث تعتمد على هندسة تعتمد على الإضافات (Plugins) لتوسيع وظائفها حسب الحاجة، مما يمنح المهاجمين مرونة كبيرة في تنفيذ الهجمات.

أبرز القدرات التي توفرها البرمجية للمهاجمين:

- تسجيل ضربات المفاتيح (Keylogging) لسرقة كلمات المرور.

- سرقة بيانات الاعتماد المخزنة في النظام والمتصفحات.

- تجاوز آليات الدفاع والحماية الموجودة في النظام.

- الحفاظ على الوجود داخل النظام حتى بعد إعادة التشغيل.

ويحذر فريق تيكبامين من أن هذه البرمجيات تستخدم تقنيات متقدمة للتهرب من التحليل، لذا يجب على المستخدمين توخي الحذر الشديد عند التعامل مع رسائل البريد الإلكتروني غير المتوقعة، خاصة تلك المتعلقة بالشؤون المالية والضرائب.