برمجيات خبيثة

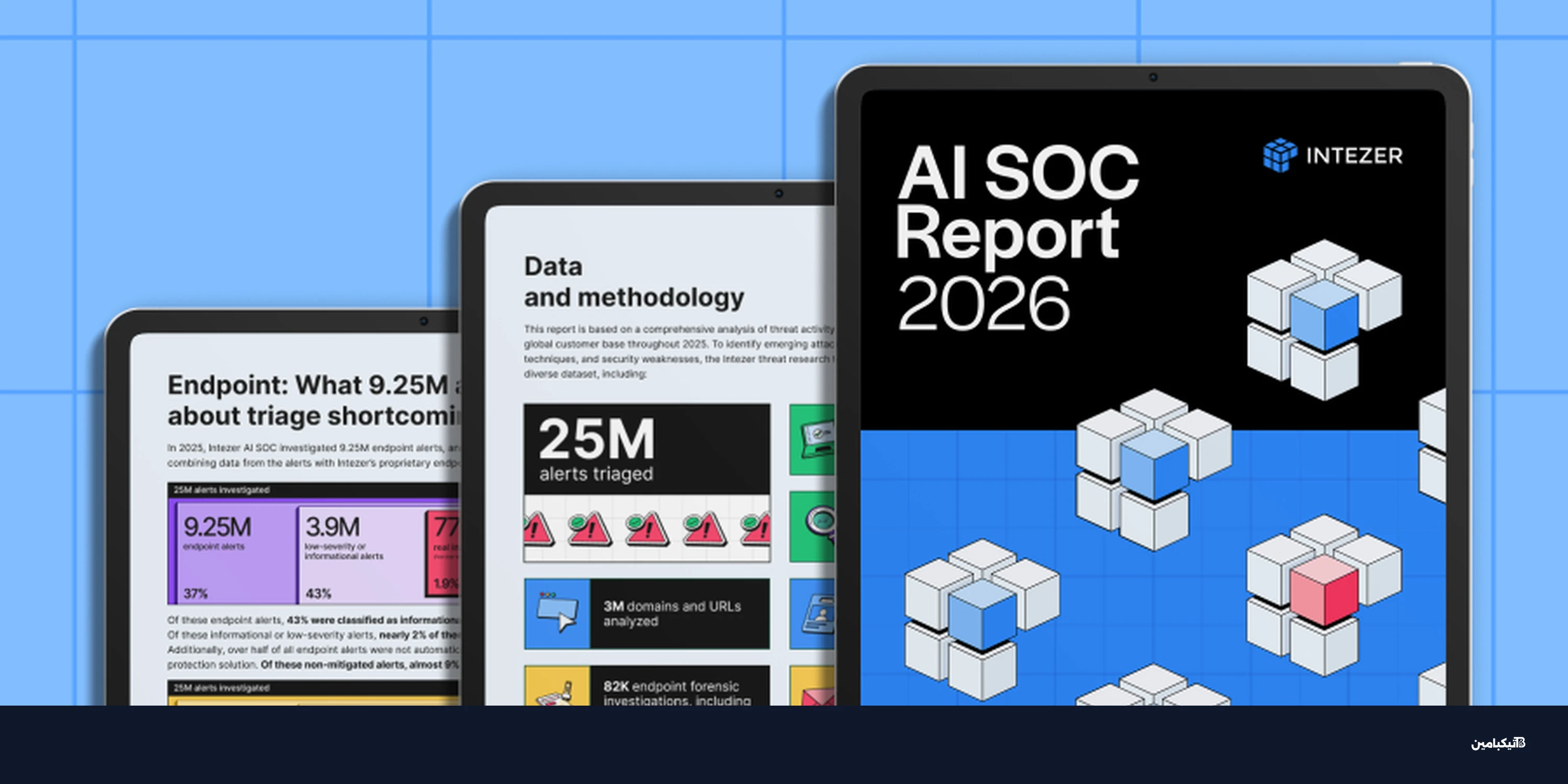

دراسة: الشركات تفقد تهديداً في الأمن الرقمي كل أسبوع

كشفت دراسة حديثة عن ثغرة أمنية كبرى في كيفية تعامل الشركات مع تنبيهات الأمن الرقمي، حيث يتم تجاهل ته...

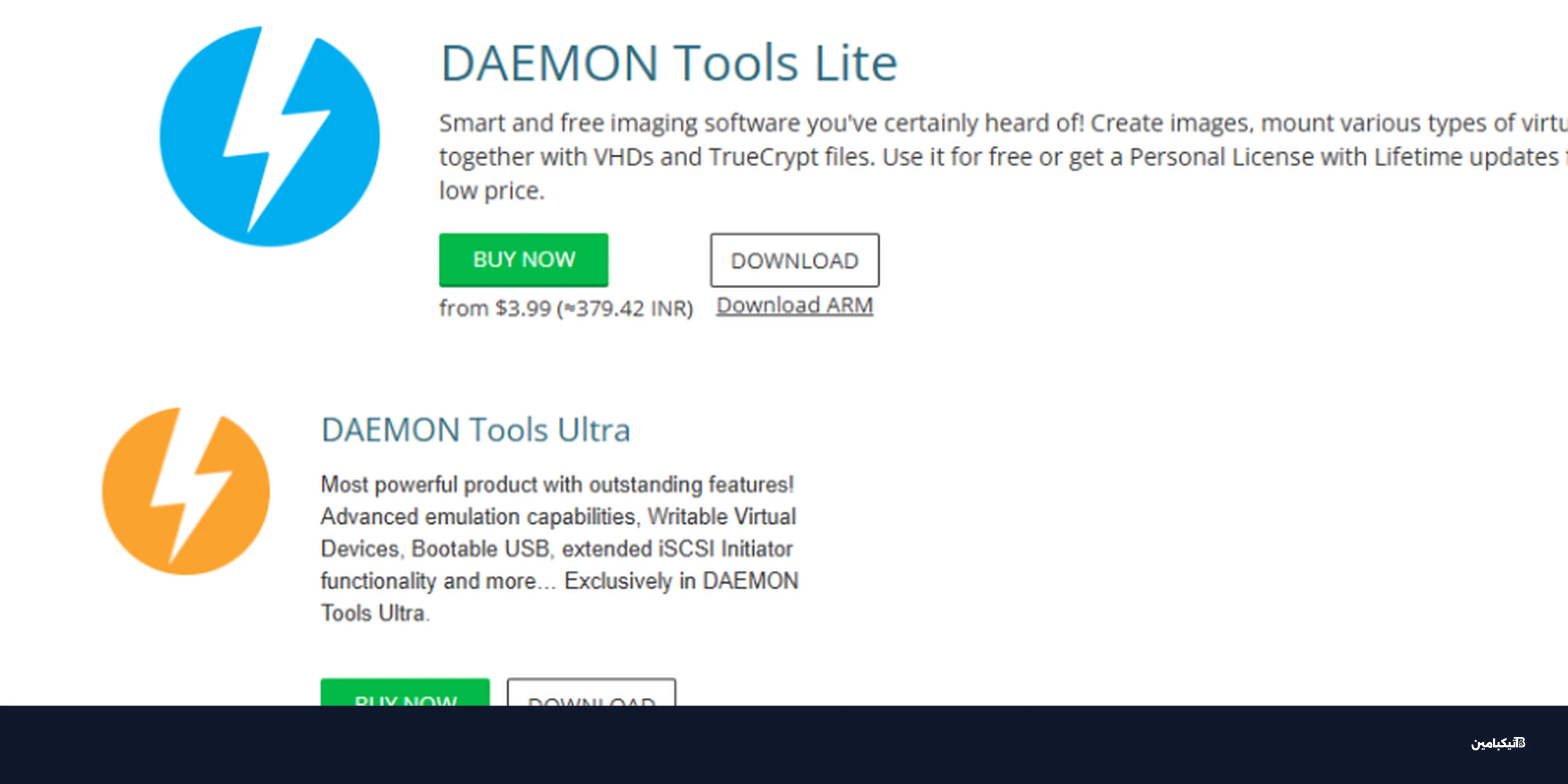

اختراق ديمون تولز: برمجيات خبيثة تهدد ملايين المستخدمين

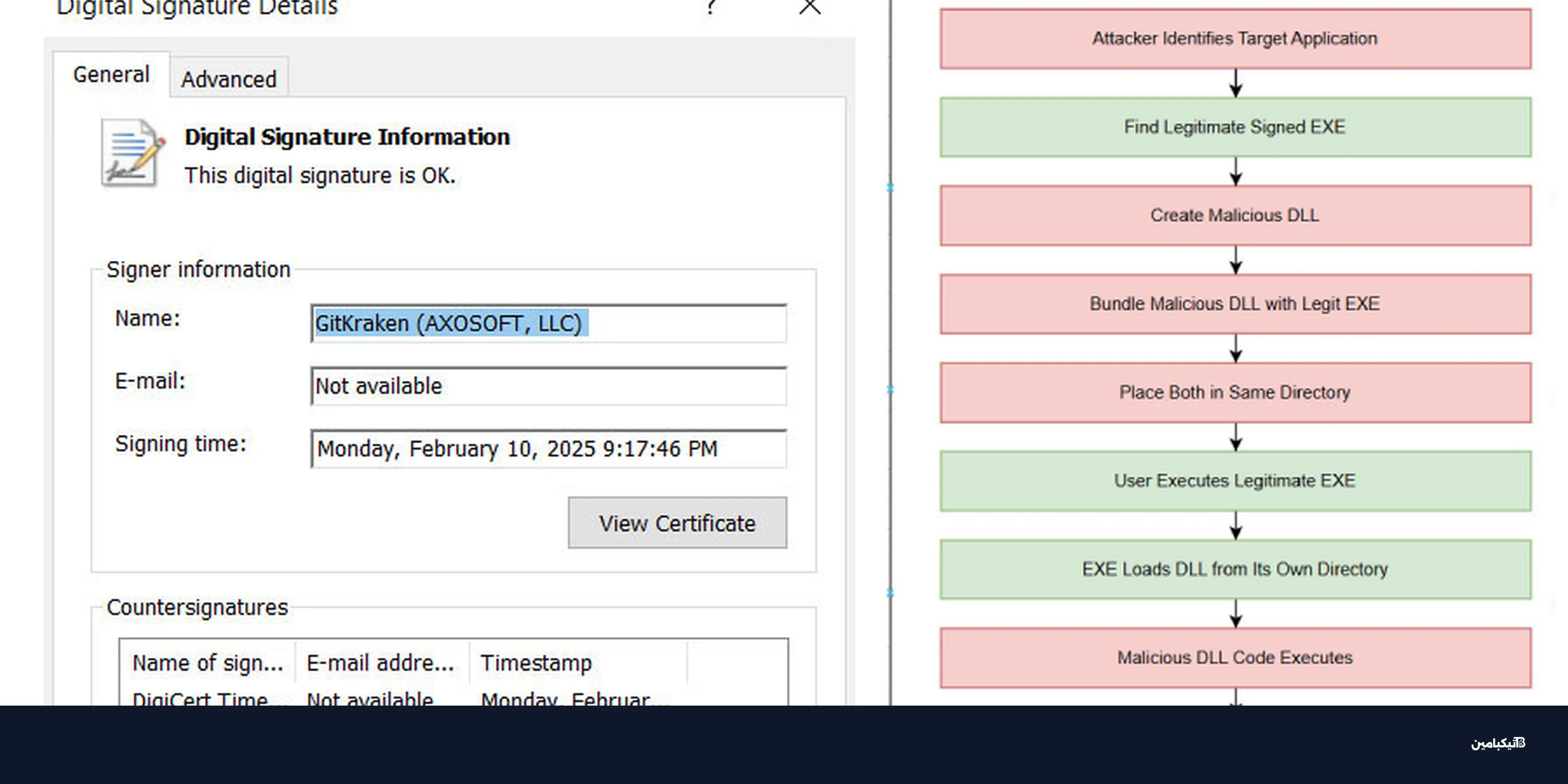

كشف تقرير أمني جديد عن تعرض برنامج ديمون تولز (DAEMON Tools) الشهير لهجوم سلسلة توريد خطير، حيث تم دمج برمجيات خبيثة...

سكار كروفت تخترق منصة ألعاب لنشر برمجية BirdCall الخبيثة

حسب تيكبامين، رصد خبراء الأمن قيام مجموعة سكار كروفت باختراق منصة ألعاب لنشر برمجية BirdCall الخبيثة التي تستهدف نظام...

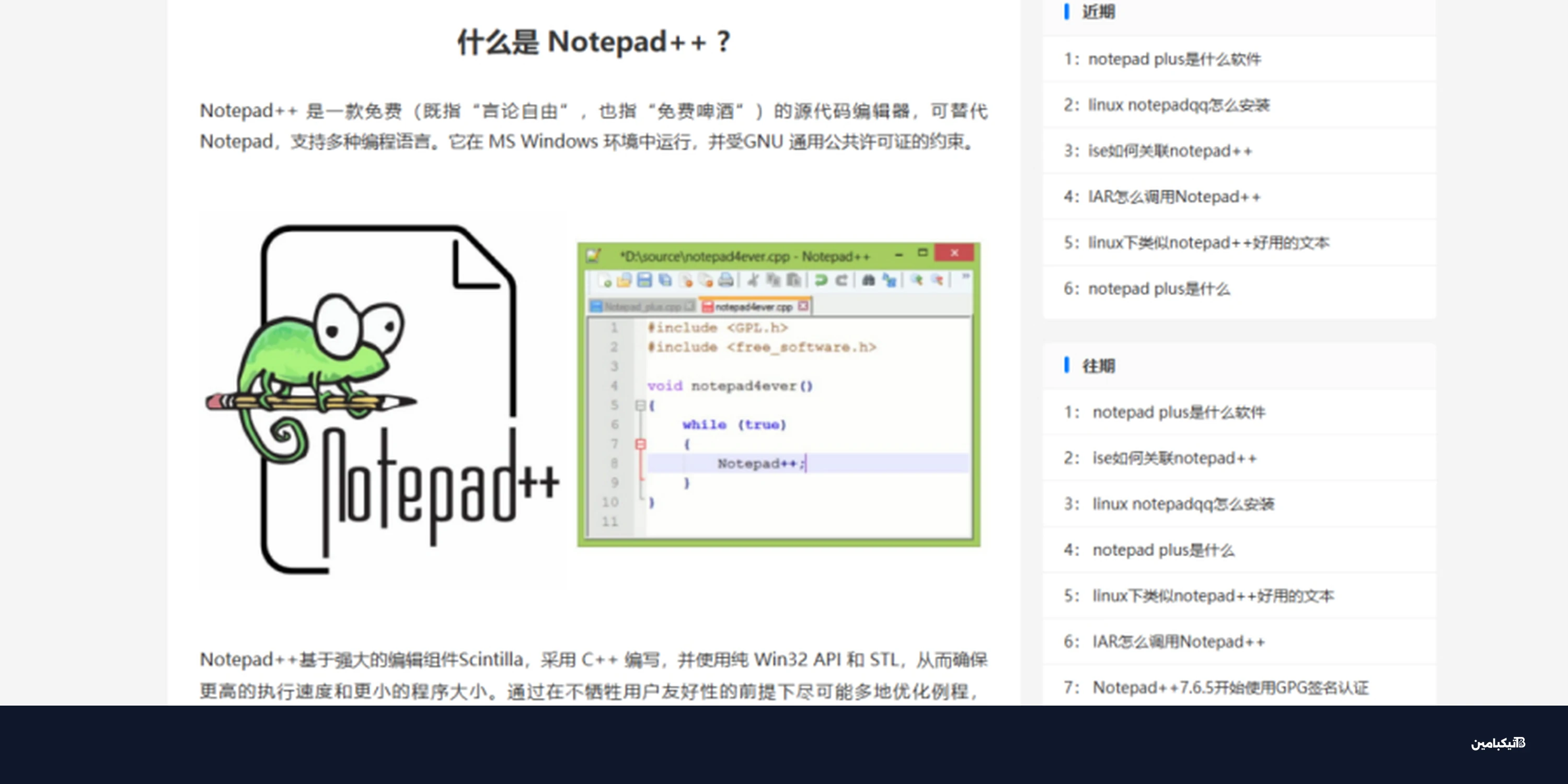

مطور نوت باد بلس يحذر: لا توجد نسخة رسمية لنظام ماك

أثار "دون هو"، المؤسس والمطور الرئيسي لبرنامج نوت باد بلس (Notepad++)، جدلاً واسعاً في الأوساط التقن...

تحذير: برمجية ABCDoor الخبيثة تهاجم الهند وروسيا

كشفت تقارير أمنية عن حملة تصيد واسعة تستهدف الهند وروسيا ببرمجية ABCDoor الخبيثة، عبر رسائل بريد إلكتروني تنتحل صفحة...

هجمات كورية شمالية تستخدم الذكاء الاصطناعي لسرقة العملات الرقمية

كشف خبراء الأمن الرقمي عن هجمات كورية شمالية تستخدم الذكاء الاصطناعي لنشر برمجيات خبيثة عبر حزم npm لسرقة العملات الر...

برمجية Fast16 الخبيثة: تهديد رقمي قديم يعود للواجهة

اكتشف تقرير تيكبامين الأسبوعي مخاطر برمجية Fast16 الخبيثة وأحدث ثغرات الأمن الرقمي التي تهدد الأنظمة العالمية في عام...

برمجية FIRESTARTER تخترق أجهزة سيسكو وتتخطى الحماية الأمنية

كشفت تقارير أمنية عن برمجية FIRESTARTER الخبيثة التي استهدفت أجهزة سيسكو (Cisco)، حيث تواصل الاختراق حتى بعد تثبيت ال...

تحذير من هجمات مايكروسوفت تيمز تستهدف كبار الموظفين

رصد خبراء الأمن برمجية SNOW الخبيثة التي تنتشر عبر مايكروسوفت تيمز بانتحال صفة الدعم الفني، ويوضح تيكبامين كيفية حماي...

اختراق 12 نظاماً حكومياً في منغوليا ببرمجيات جوفير ويسبر

كشفت تقارير أمنية عن تعرض أنظمة حكومية في منغوليا لهجمات سيبرانية معقدة نفذتها مجموعة GopherWhisper المرتبطة بالصين ب...

تحذير: برمجيات خبيثة في أدوات تشيك ماركس تهدد أمن المطورين

أصدر خبراء الأمن الرقمي تحذيراً عاجلاً بشأن اكتشاف برمجيات خبيثة تم زرعها داخل مستودعات دوكر (Docker) وإضافات فيجوال...

ميكروسوفت تطلق تحديثاً طارئاً لسد ثغرة ASP.NET Core

أطلقت ميكروسوفت تحديثات عاجلة لسد ثغرة خطيرة في ASP.NET Core، تتيح للمهاجمين رفع صلاحياتهم والوصول الكامل للنظام، وفق...

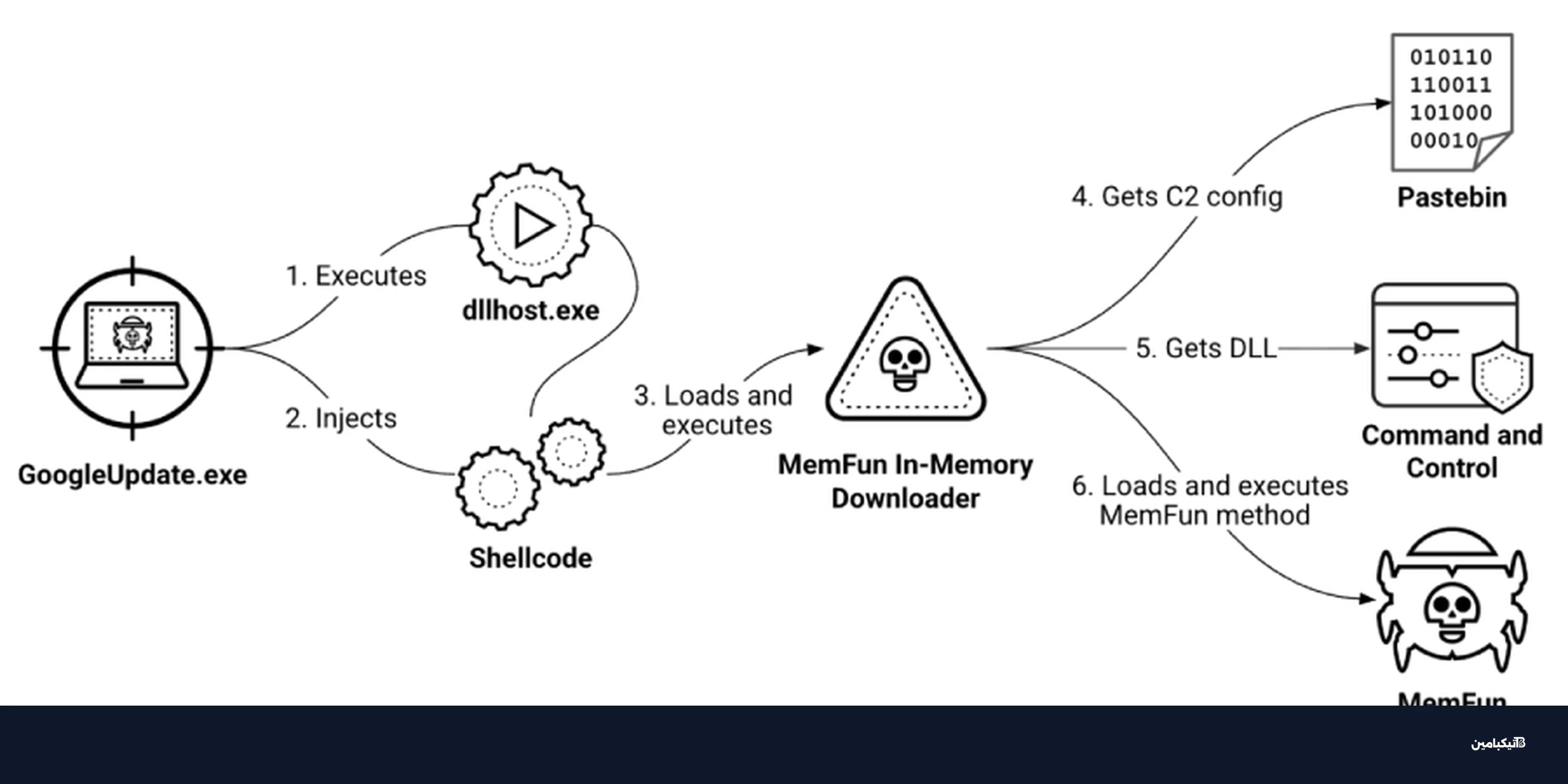

موستانج باندا تطلق نسخة مطورة من برمجية LOTUSLITE الخبيثة

اكتشف خبراء الأمن السيبراني نسخة جديدة ومطورة من برمجية LOTUSLITE الخبيثة، تستهدف القطاع المصرفي في الهند والدوائر ال...

تطبيقات الذكاء الاصطناعي تغزو الحواسيب: إليك الأفضل

تعد تطبيقات الذكاء الاصطناعي للحاسوب ثورة في عالم الإنتاجية، حيث توفر أدوات متطورة لتحسين سير العمل اليومي وتوفير الو...

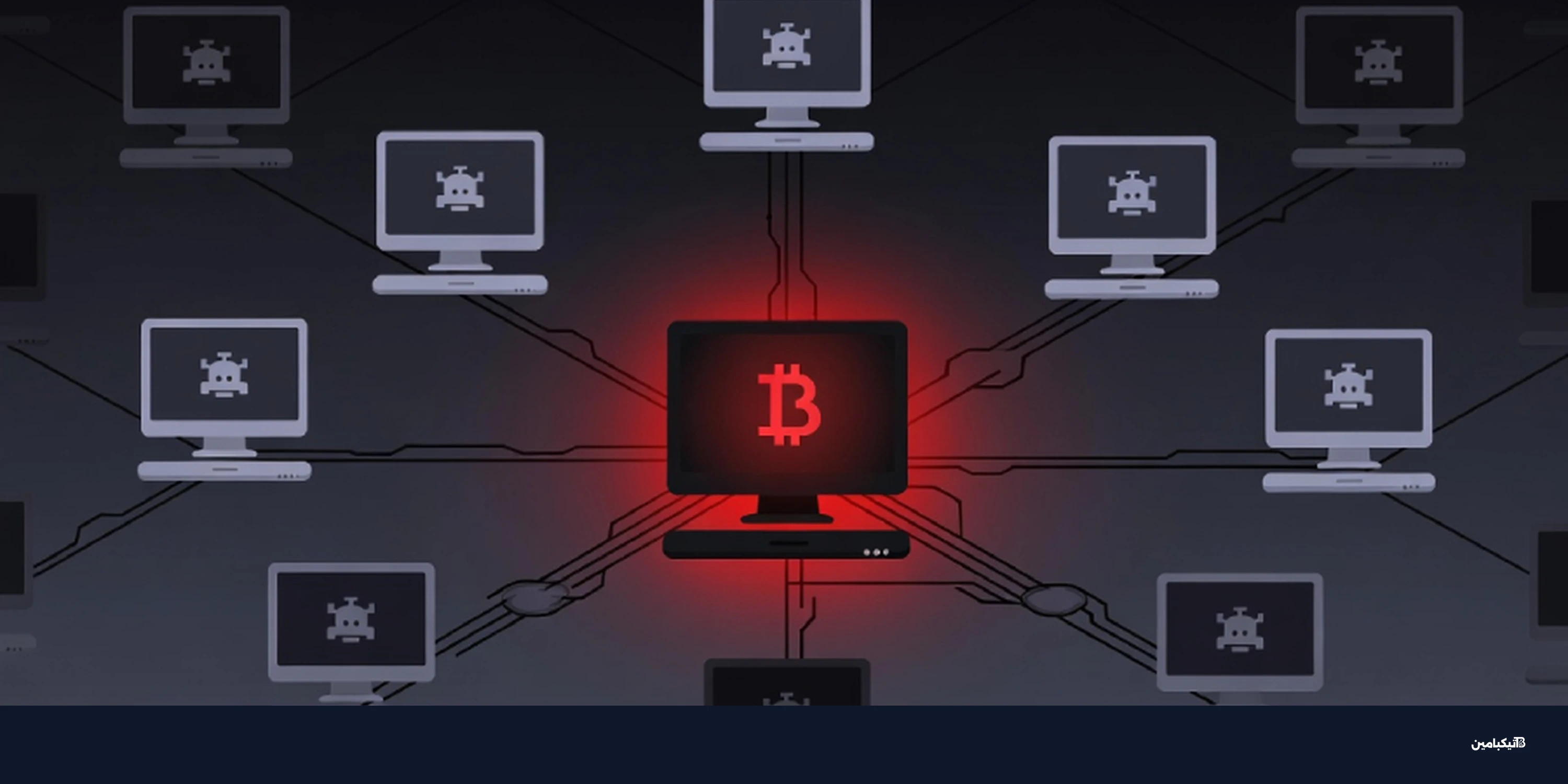

تحذير أمني: بوت نت PowMix يخترق أجهزة الموظفين بذكاء

حذر خبراء الأمن السيبراني من حملة خبيثة نشطة تستخدم بوت نت PowMix لاستهداف الموظفين، معتمداً على تقنيات تخفي متطورة ل...

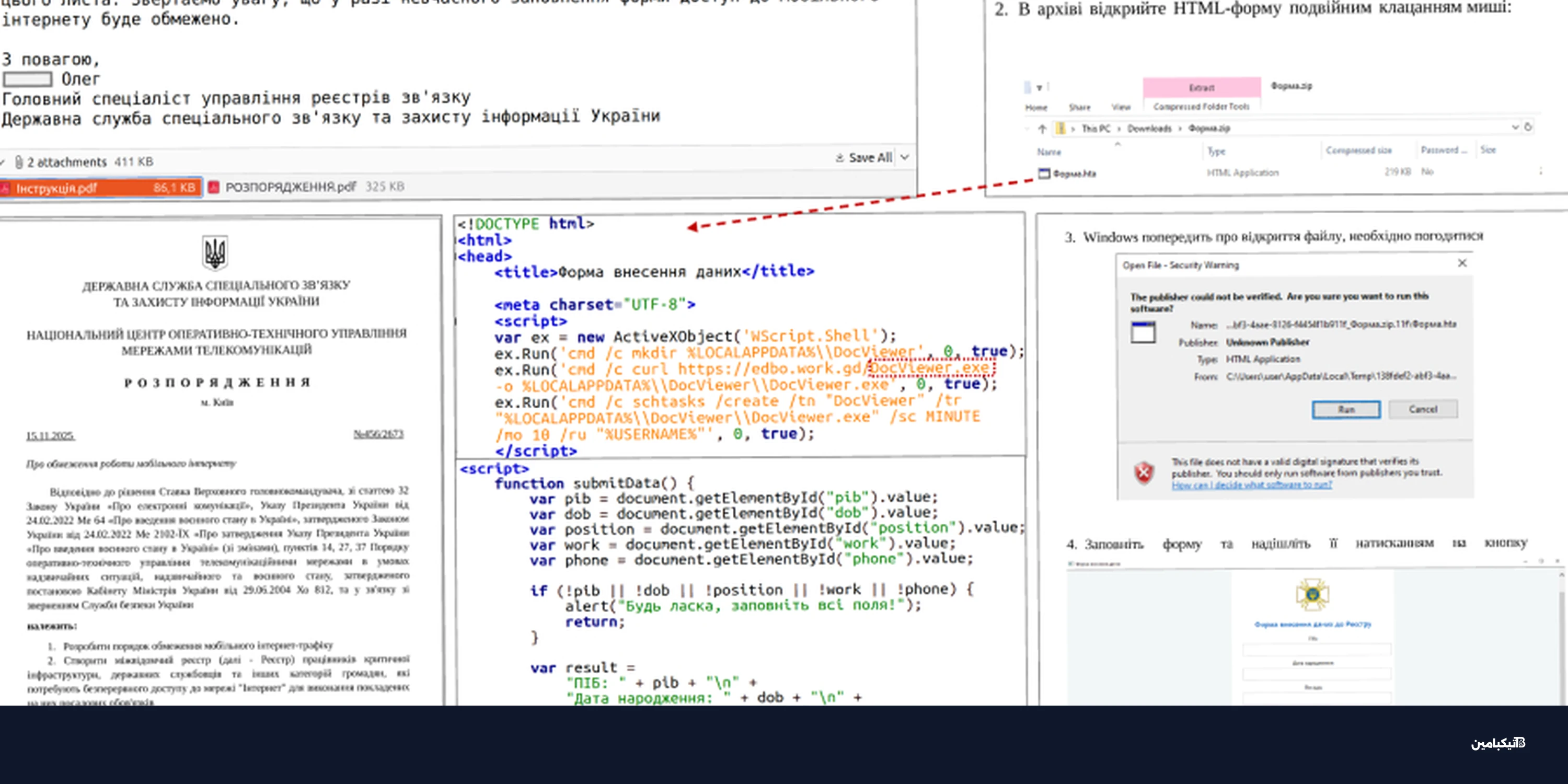

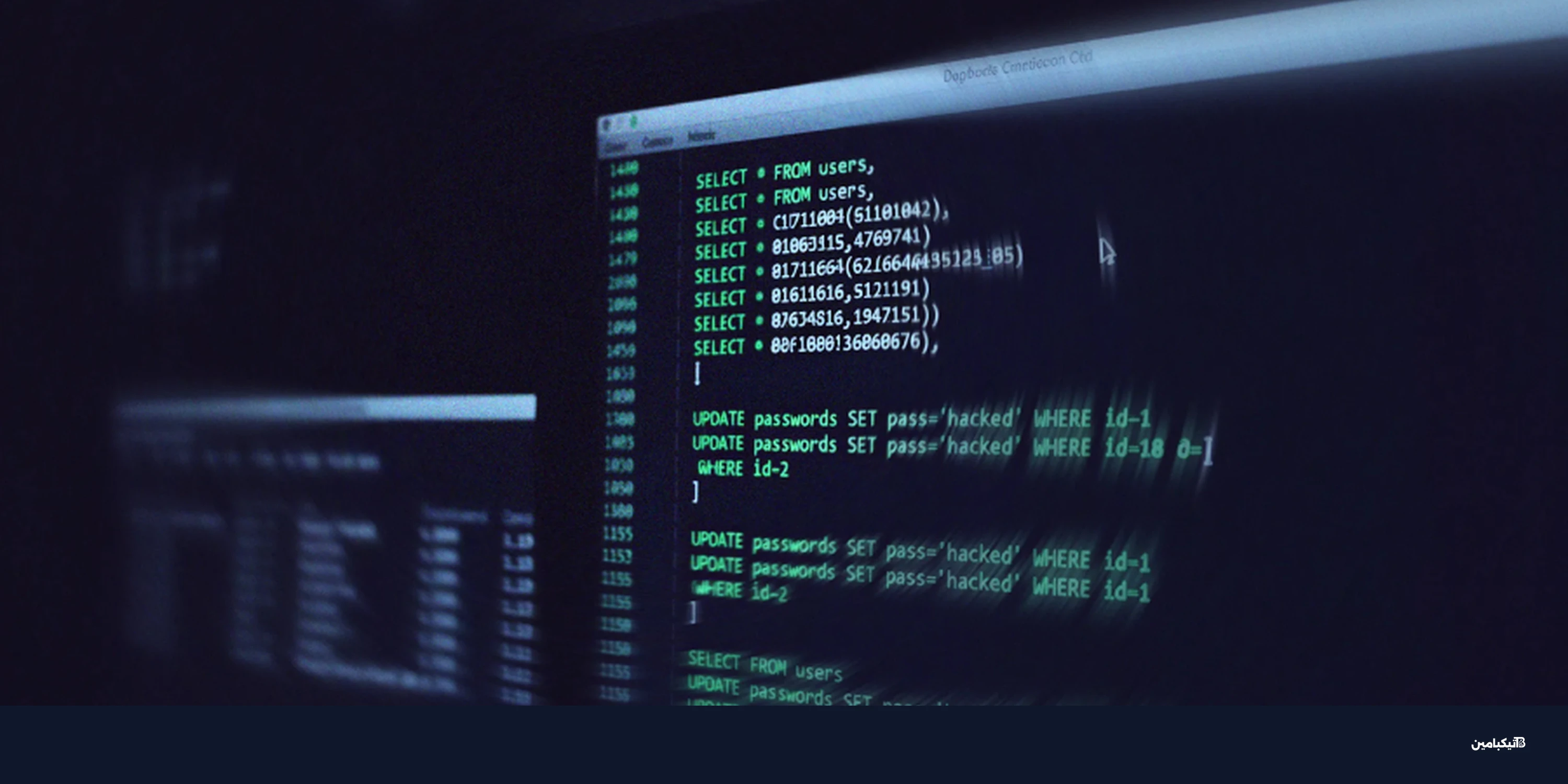

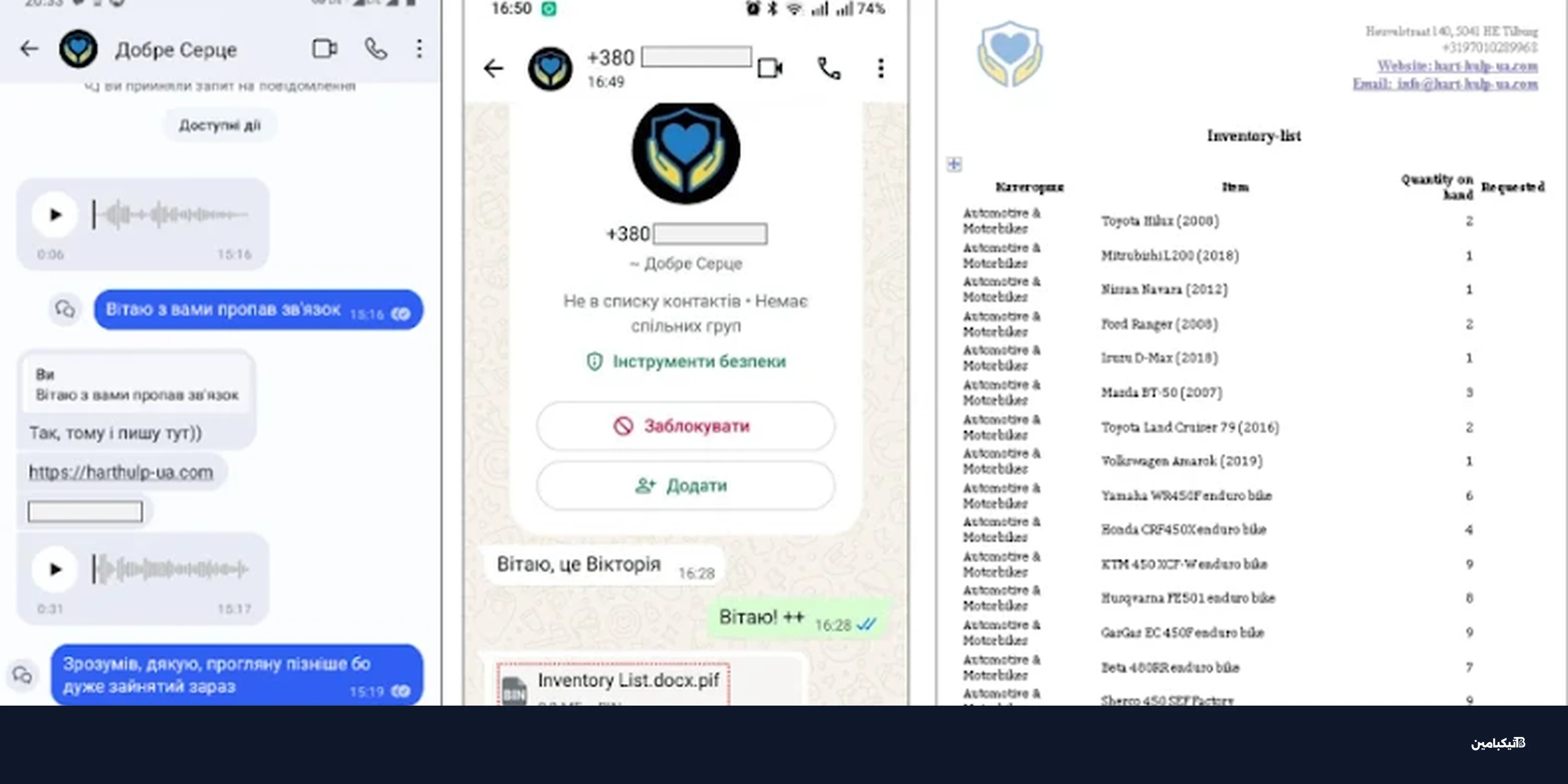

هجمات UAC-0247 تستهدف مستشفيات أوكرانيا لسرقة البيانات

يشهد الفضاء الرقمي تصعيداً مستمراً في التهديدات السيبرانية. وفي هذا السياق، كشف فريق الاستجابة للطوارئ عن حملة هجمات...

استغلال منصة الذكاء الاصطناعي n8n لنشر برامج خبيثة

كشف خبراء الأمن الرقمي عن حملة هجمات تصيد خطيرة تستغل منصة الذكاء الاصطناعي n8n لنشر برمجيات خبيثة واختراق الأجهزة ال...

احتيال خطير يضرب جوجل ديسكفر عبر الذكاء الاصطناعي

كشف خبراء الأمن السيبراني عن حملة احتيال خطيرة تستغل تقنيات الذكاء الاصطناعي لاختراق خدمة جوجل ديسكف...

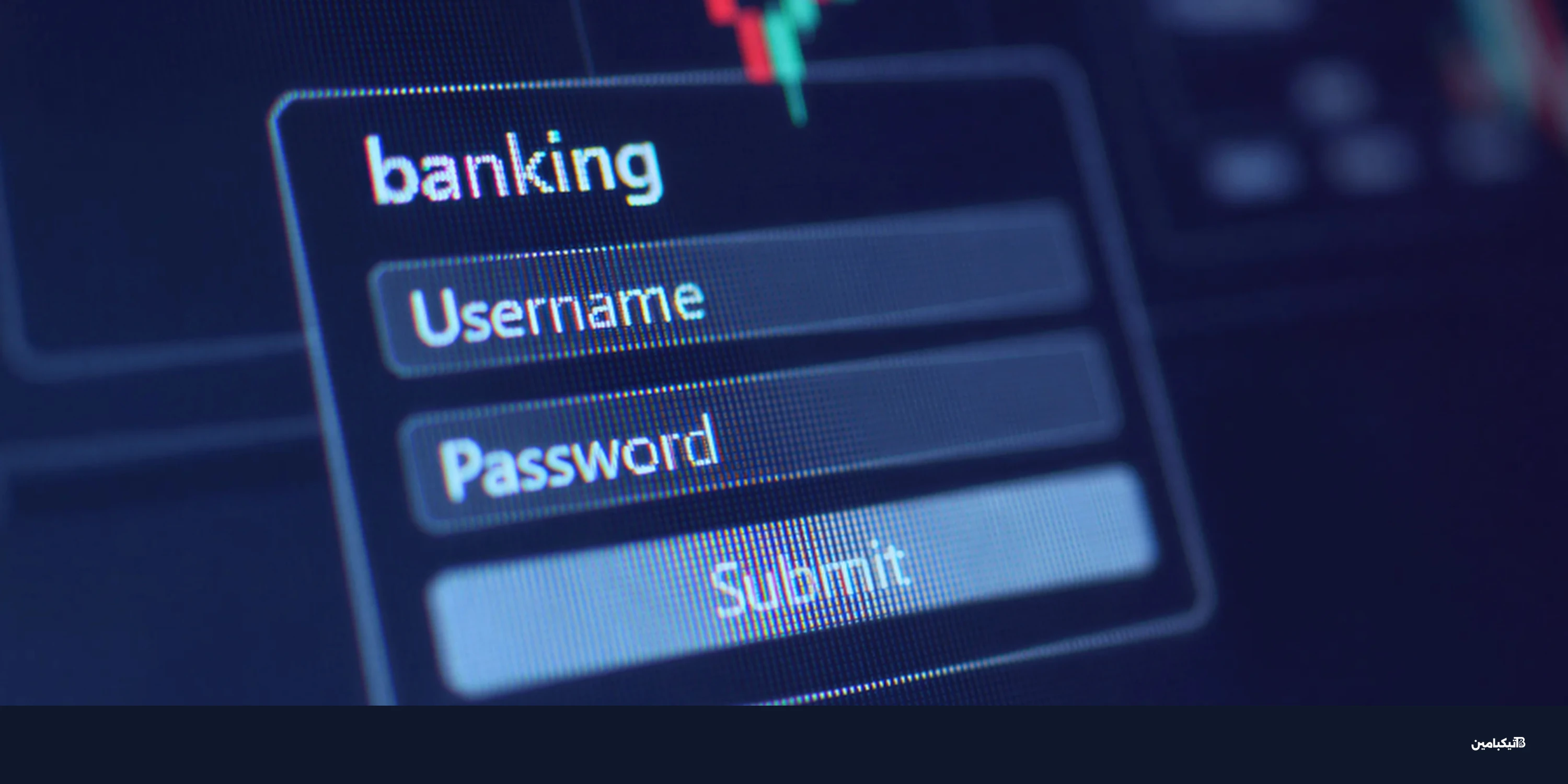

هجمات JanelaRAT تستهدف الحسابات البنكية في 2025

تواصل برمجية JanelaRAT الخبيثة استهداف البنوك والمؤسسات المالية، مسجلة آلاف الهجمات في عام 2025 لسرق...

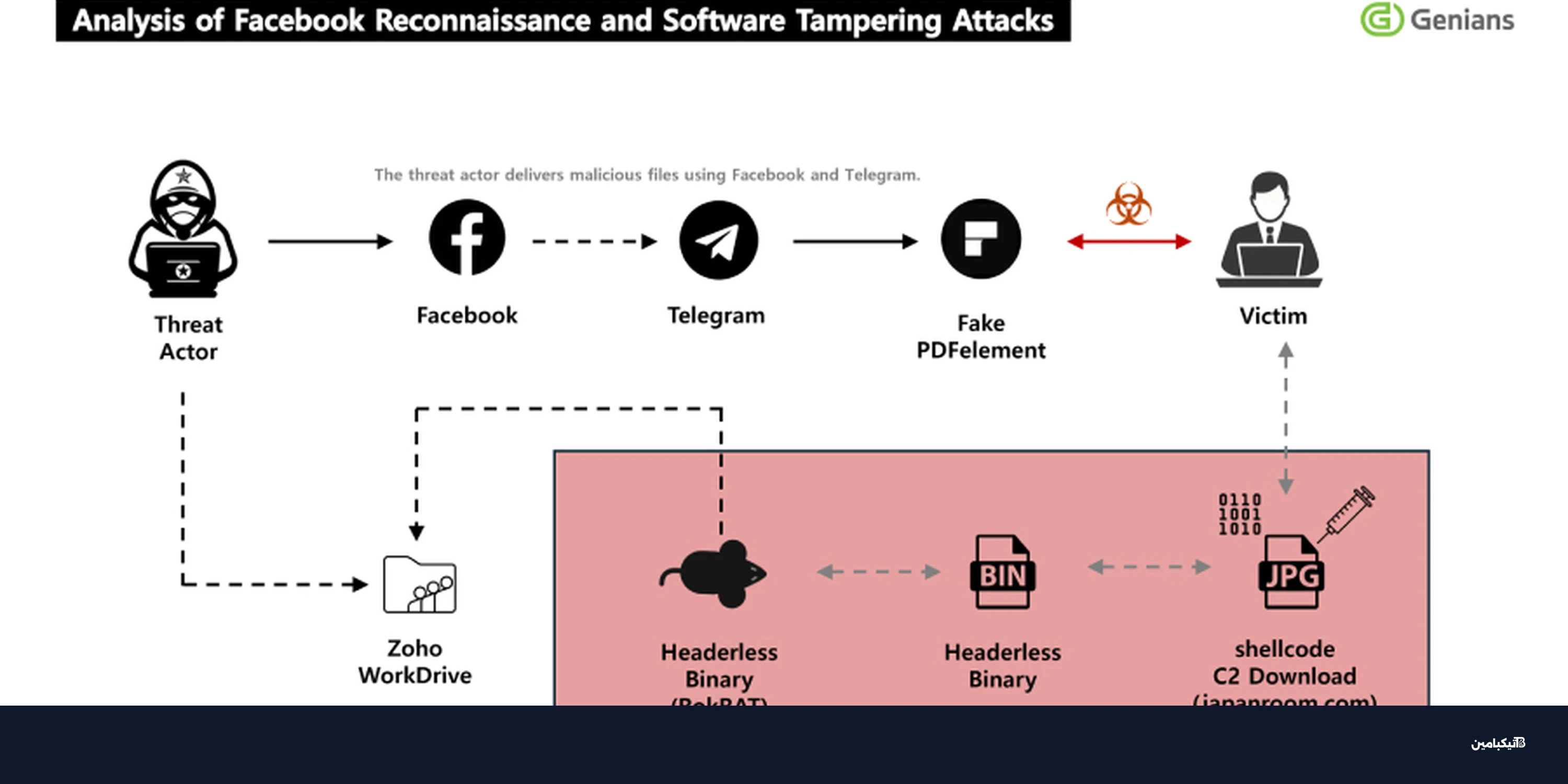

قراصنة كوريا الشمالية يستغلون فيسبوك لنشر الفيروسات

كشفت تقارير أمنية حديثة عن حملة هجمات سيبرانية جديدة تقودها مجموعة قراصنة كوريا الشمالية، المعروفة باسم APT37، حيث تس...

تحذير: اختراق موقع CPU-Z لنشر فيروس STX RAT

تعرض موقع CPUID الشهير لاختراق أمني خطير أدى إلى نشر برمجية STX RAT الخبيثة عبر نسخ مزيفة من برامج ف...

اختراق إضافة Smart Slider 3 لووردبريس ببرمجيات خبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجية LucidRook الخبيثة تهاجم مؤسسات تايوان

اكتشف خبراء الأمن السيبراني حديثاً حملة هجمات إلكترونية متطورة تقودها مجموعة قرصنة مجهولة تُعرف باسم "UAT-10362". وتس...

تحديث خطير لبرمجية Chaos يستهدف التخزين السحابي

حذر خبراء الأمن السيبراني من ظهور نسخة جديدة ومتطورة من برمجية Chaos الخبيثة، والتي وسعت نطاق هجماته...

هجمات APT28 الروسية: برمجية PRISMEX تستهدف الناتو وأوكرانيا

كشف خبراء الأمن السيبراني عن حملة تصيد جديدة تقودها مجموعة APT28 الروسية، تستخدم فيها برمجية PRISMEX الخبيثة لاستهداف...

حزم npm خبيثة تسرق البيانات عبر إضافات Strapi المزيفة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

قراصنة TA416 يستهدفون حكومات أوروبا ببرمجيات خبيثة

شنت مجموعة قراصنة TA416 المرتبطة بالصين حملات هجمات إلكترونية واسعة النطاق استهدفت حكومات ومنظمات دب...

عملية تعدين خبيثة تستغل ملفات ISO لنشر RATs

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحذير: ثغرات ShareFile وبرمجية NoVoice تضرب أندرويد

يشهد الأمن الرقمي اليوم تهديدات خطيرة، أبرزها ثغرات ShareFile وبرمجية NoVoice التي تستهدف ملايين هواتف أندرويد للسيطر...

تحذير من واتساب: تطبيق آيفون مزيف يتجسس على المستخدمين

أصدرت واتساب تحذيراً لنحو 200 مستخدم بسبب تطبيق آيفون مزيف ينشر برمجيات تجسس خطيرة. وتتابع ت...

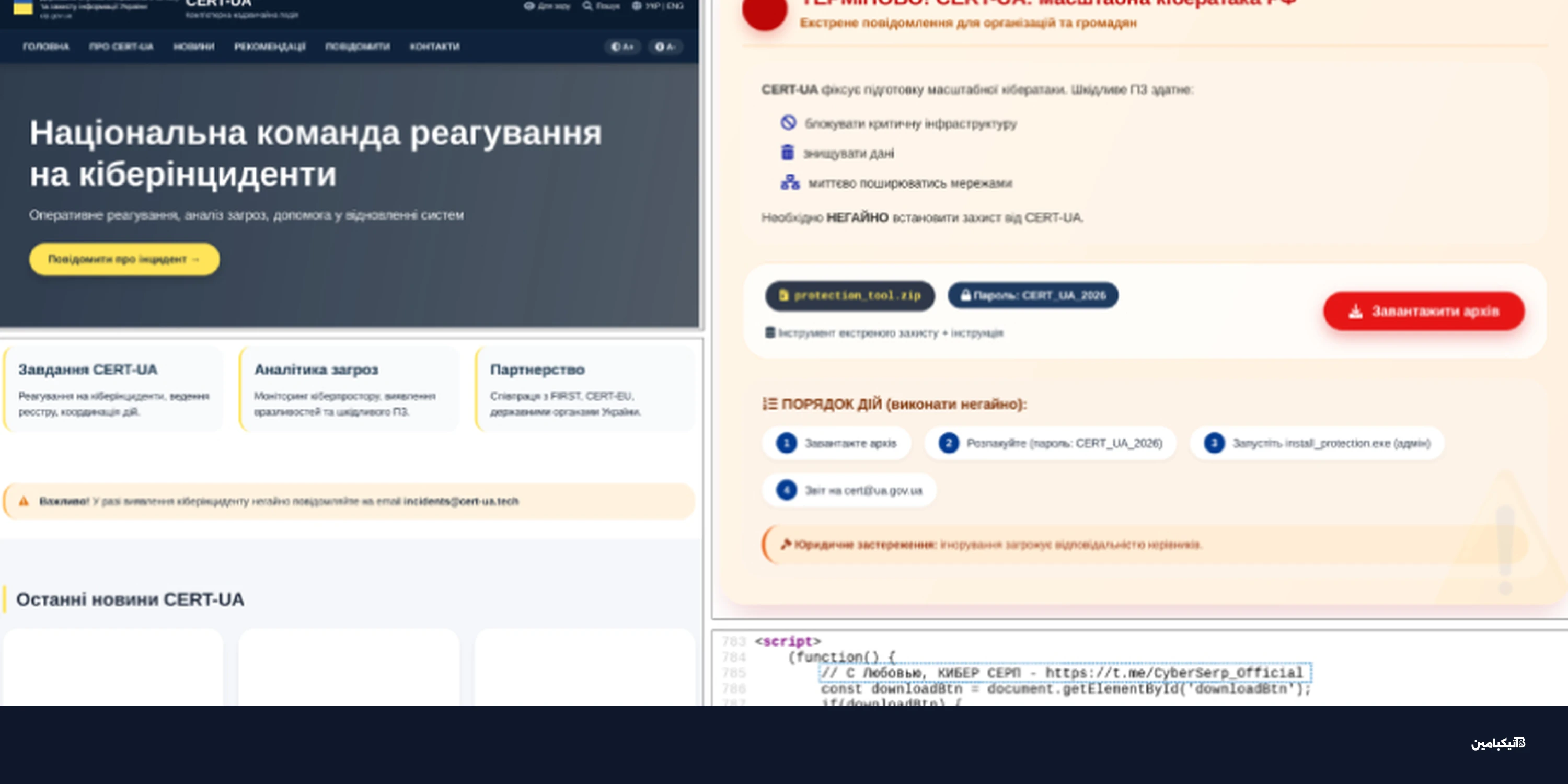

حملة انتحال CERT-UA تنشر برمجية AGEWHEEZE

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

فيروس Casbaneiro يسرق الحسابات البنكية عبر ملفات PDF

تواجه المؤسسات في أوروبا وأمريكا اللاتينية حملة تصيد جديدة. تستخدم هذه الهجمات ملفات PDF ملغمة لنشر فيروس Cas...

غوغل تربط هجوم سلسلة التوريد على Axios بUNC1069

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

الثعلب الفضي يوسّع هجماته السيبرانية في آسيا بفيروس AtlasCross

كشفت شركة Hexastrike للأمن السيبراني عن حملة تجسس واسعة تستهدف المستخدمين الناطقين بالصينية عبر نطاقات مزيفة تحاكي بر...

برمجية DeepLoad الخبيثة: خدعة ClickFix وWMI

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حملة تجسس إلكتروني صينية تستهدف حكومات آسيا 2025

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

قراصنة يستهدفون أجهزة آيفون ببرمجية DarkSword الخبيثة

كشف خبراء الأمن السيبراني عن حملة هجمات إلكترونية جديدة وخطيرة تستهدف أجهزة آيفون باستخدام أداة DarkSword</st...

تصيد AitM يهاجم حسابات تيك توك للأعمال

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

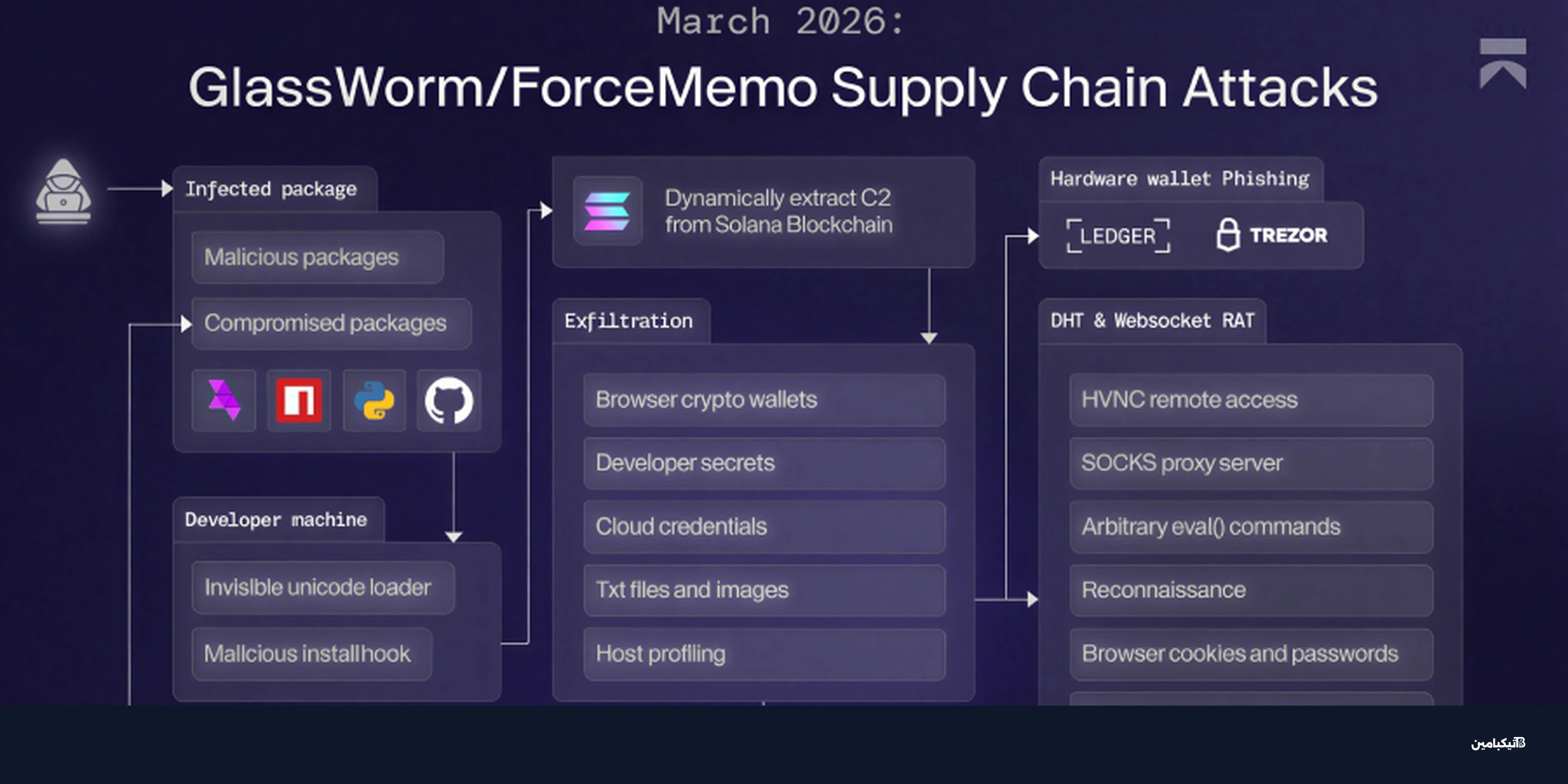

برمجية GlassWorm تستغل سولانا لسرقة البيانات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

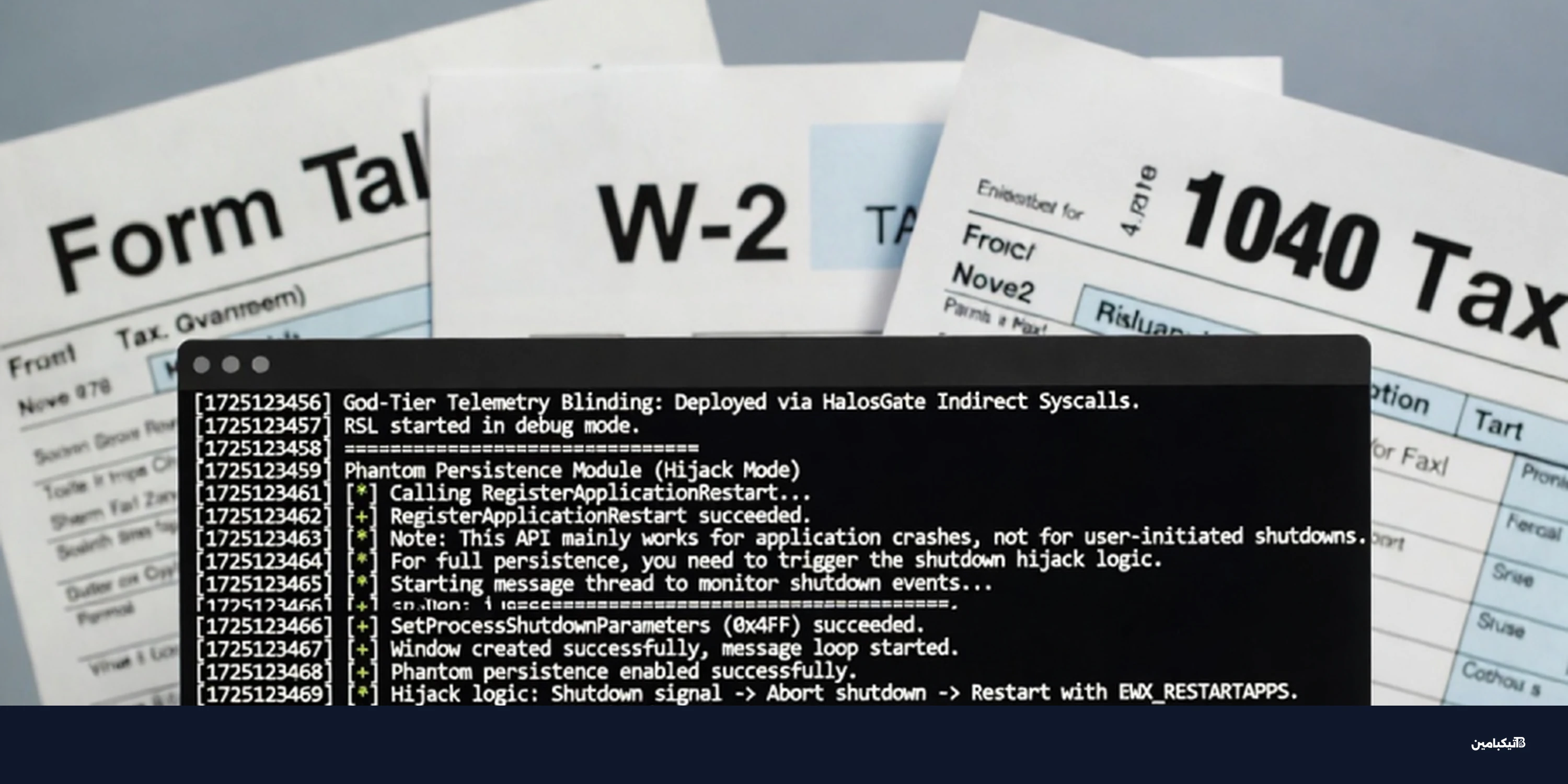

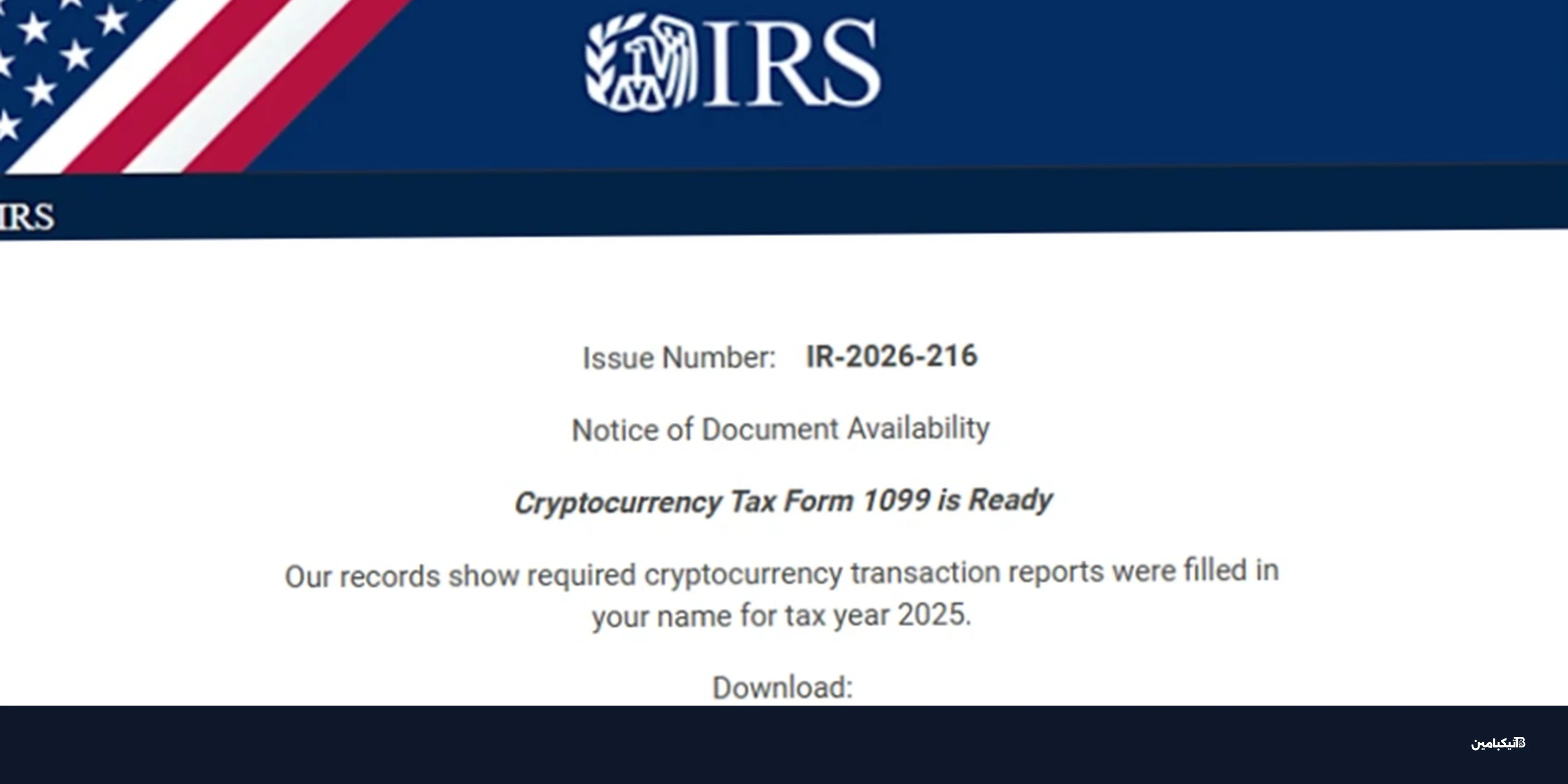

هجوم ضخم يستهدف الباحثين عن الضرائب عبر إعلانات جوجل

كشفت شركة الأمن السيبراني Huntress عن حملة ضخمة من الإعلانات الخبيثة التي تستهدف الأفراد في الولايات المتحدة الذين يب...

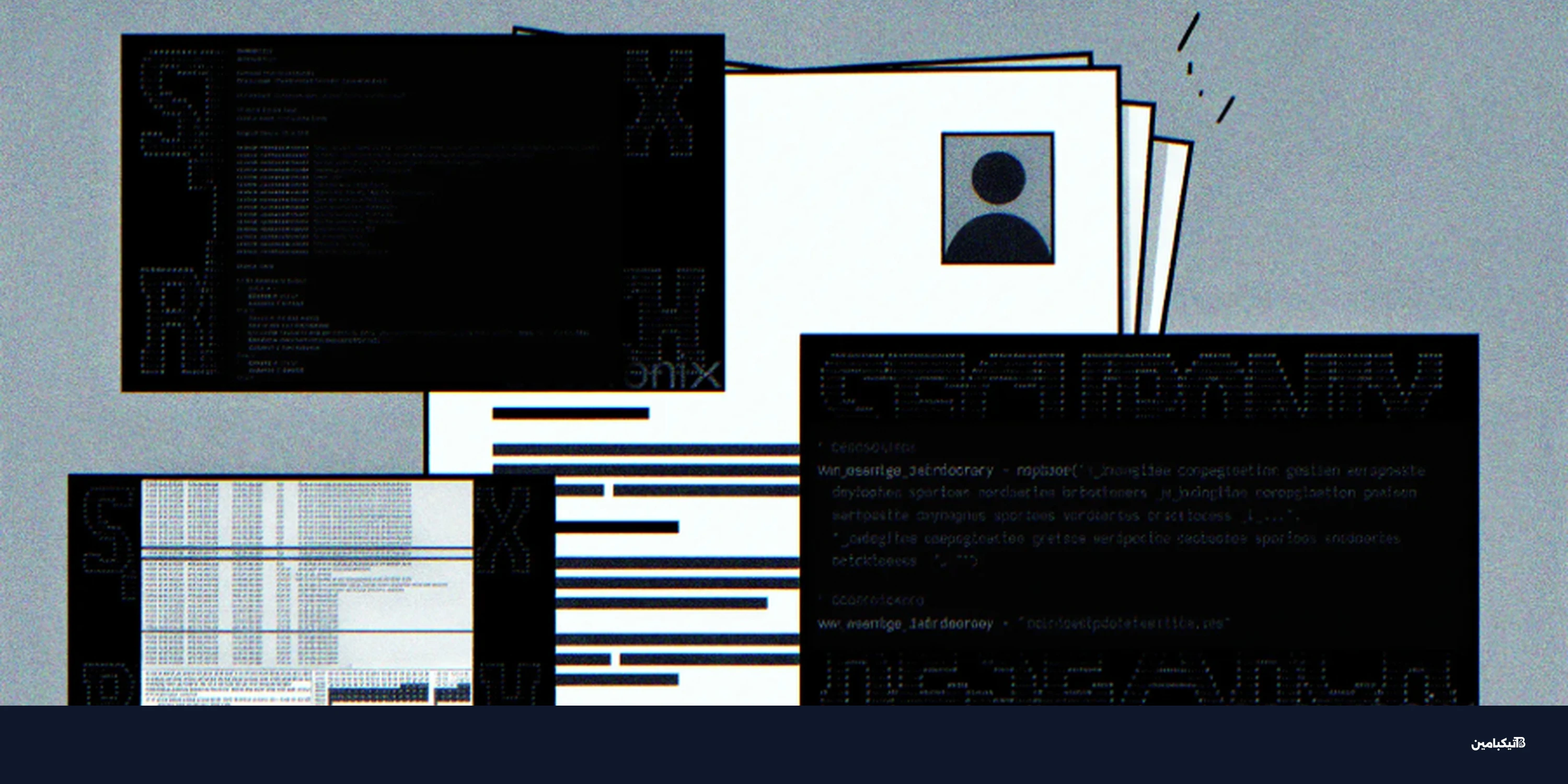

قراصنة يسرقون بيانات الشركات عبر سير ذاتية مزيفة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

قراصنة كوريا الشمالية يستغلون VS Code لنشر برمجيات خبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجوم Trivy: دودة وبرمجيات خبيثة تصيب Docker

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مايكروسوفت تحذر من هجوم احتيالي يضرب 29 ألف مستخدم

حذرت شركة مايكروسوفت من حملات تصيد احتيالي متطورة تستغل موسم الإقرارات الضريبية، حيث استهدفت أكثر من...

اختراق أداة Trivy على GitHub لسرقة بيانات المطورين

تعرضت أداة Trivy لفحص الثغرات لاختراق خطير على منصة GitHub، مما أدى لنشر برمجيات خبيثة تهدف لسرقة بيانات المطورين وأس...

برمجية Speagle الخبيثة تستغل كوبرا دوك جارد

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجية بيرسيوس للأندرويد تسرق البيانات من تطبيقات الملاحظات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

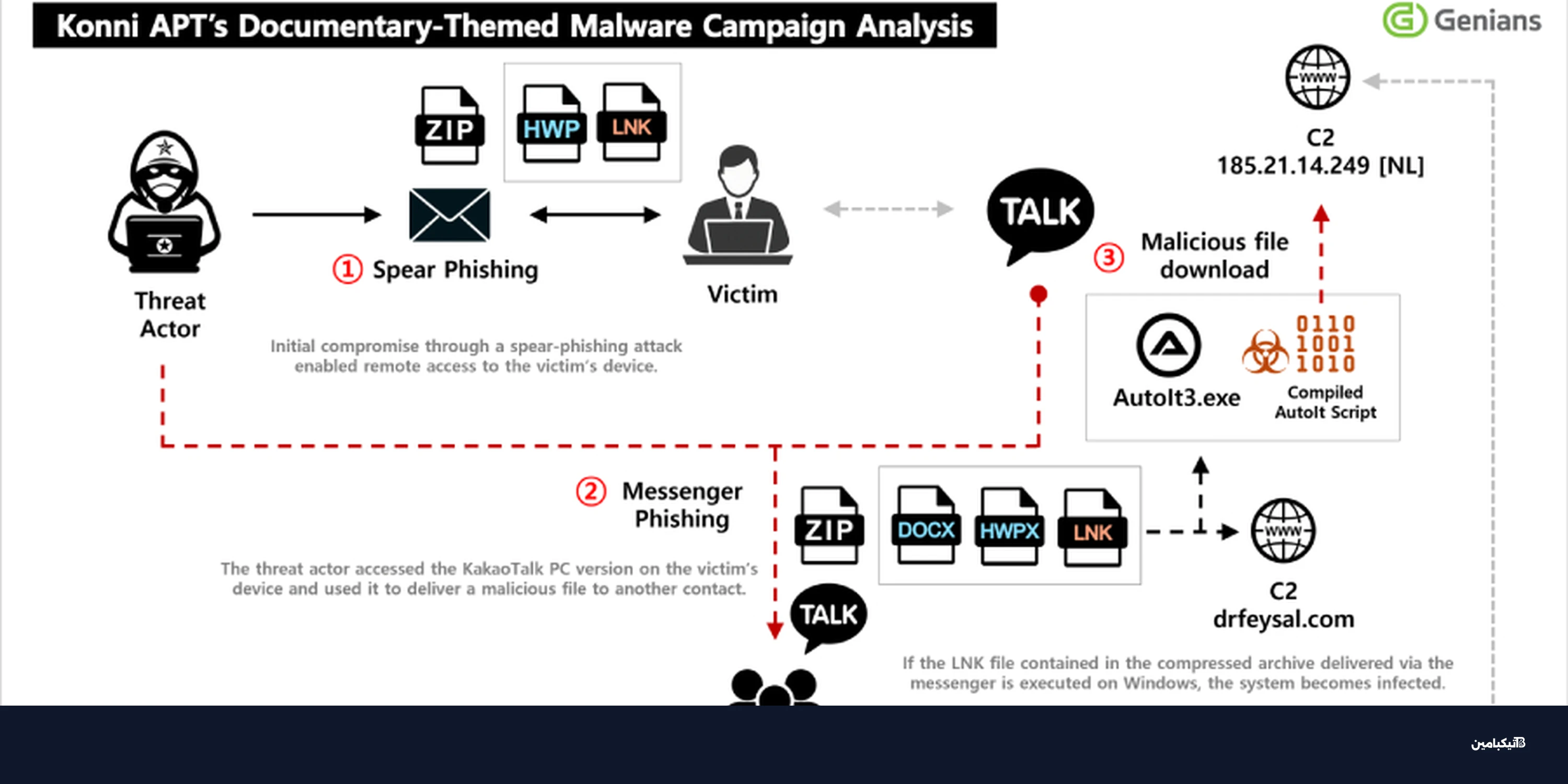

تحذير: قراصنة ينشرون برمجية EndRAT عبر تطبيق KakaoTalk

في تطور خطير للأمن السيبراني، رصد خبراء التقنية هجمات تصيد احتيالي تنفذها مجموعة قراصنة لنشر برمجية EndRAT الخبيثة عب...

هجوم GlassWorm يخترق جيت هاب ويدمر مشاريع بايثون

كشف تقرير أمني عن تفاصيل هجوم GlassWorm الخطير الذي يستهدف منصة جيت هاب، حيث يزرع برمجيات خبيثة داخل...

برمجية DRILLAPP الخبيثة تستهدف أوكرانيا عبر متصفح إيدج

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

أندرويد 17 يحظر التطبيقات الخبيثة من أدوات الوصول

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجية GlassWorm تخترق 72 إضافة لاستهداف المطورين

حذر خبراء الأمن السيبراني من تصعيد خطير في هجوم GlassWorm، حيث تم اكتشاف 72 إضافة برمجية خبيثة تستهد...

هجمات سيبرانية صينية تستهدف جيوش جنوب شرق آسيا

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

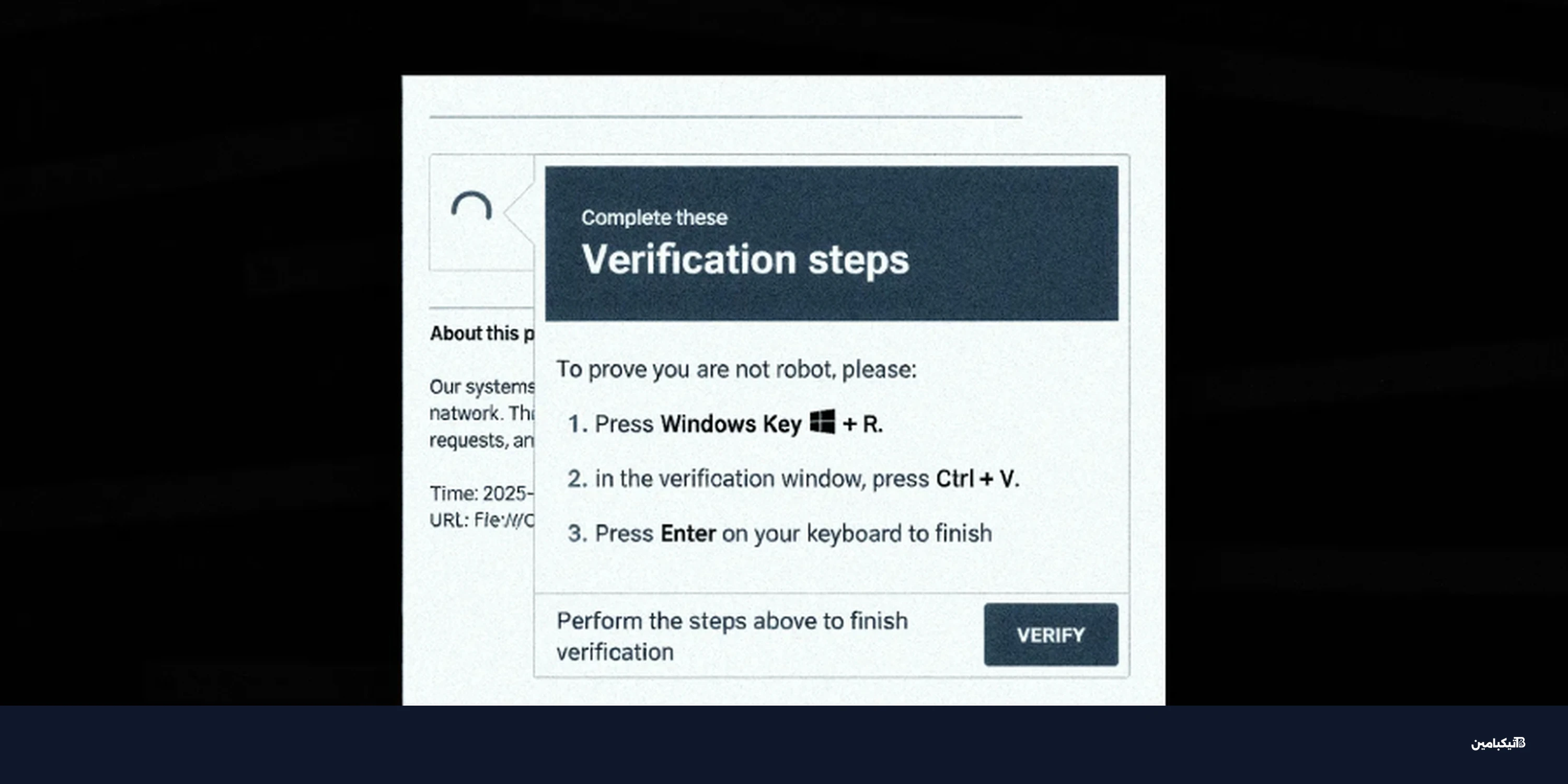

تحذير: هجوم ClickFix الجديد يخترق أمن Windows

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تفكيك بوتنت SocksEscort الذي استغل 369 ألف IP

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مخاطر Slopoly: توظيف الذكاء الاصطناعي في الاختراق

كشف خبراء الأمن السيبراني عن تفاصيل خطيرة حول برمجية خبيثة تدعى Slopoly، تم تطويرها باستخدام الذكاء الاصطناعي لشن هجم...

فيروس VENON المطور بلغة Rust يستهدف 33 بنكاً

كشف خبراء الأمن السيبراني عن تفاصيل برمجية خبيثة جديدة تُعرف باسم VENON، مطورة بلغة Rust، تستهدف سرق...

برمجية KadNap تضرب راوترات أسوس وتشكل بوتنت بروكسي

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجمات APT28: برمجيات تجسس روسية تستهدف جيش أوكرانيا

كشفت تقارير أمنية حديثة عن استخدام مجموعة القراصنة الروسية المدعومة من الدولة، والمعروفة باسم APT28،...

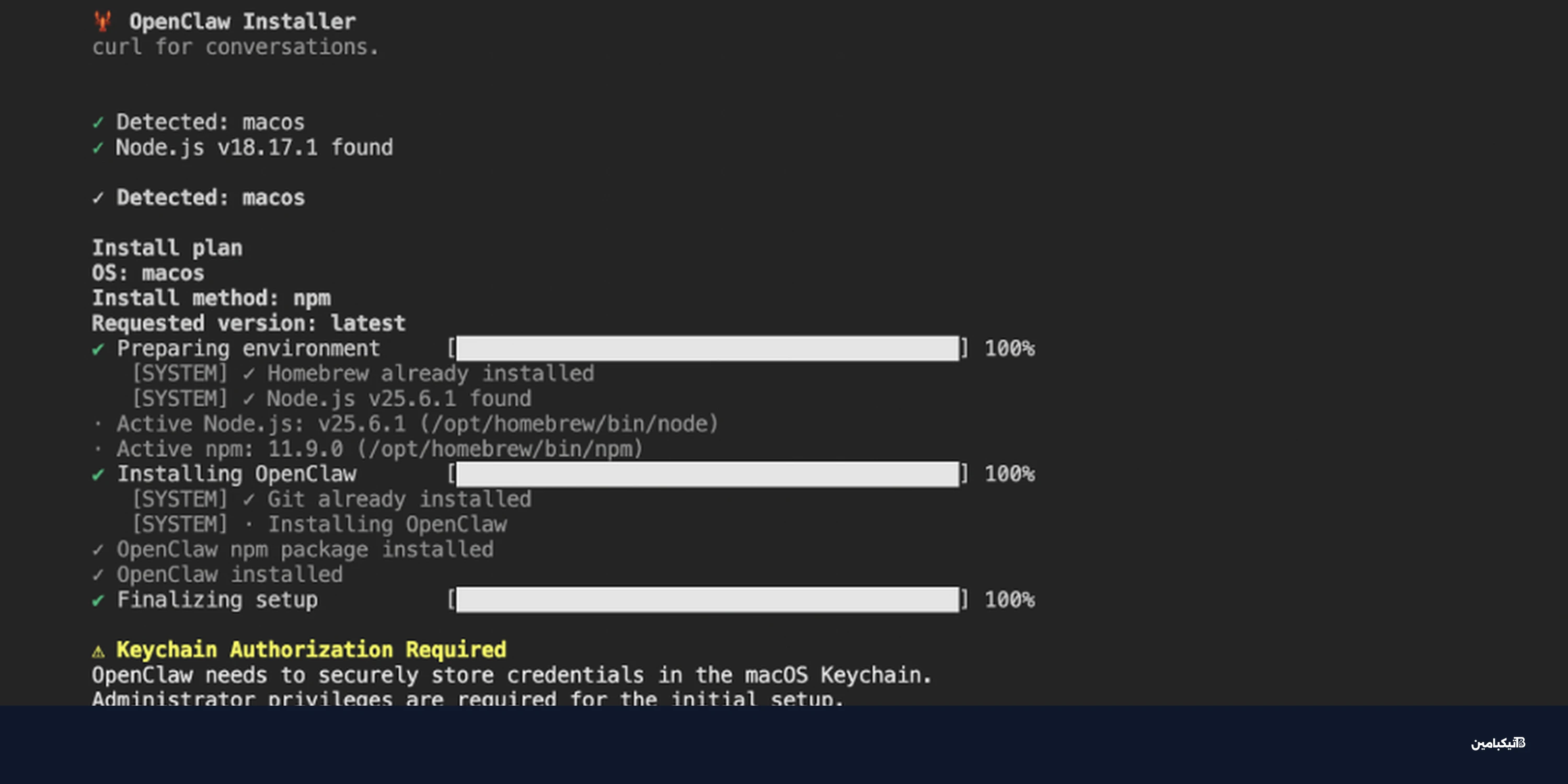

حزمة npm خبيثة تنتحل OpenClaw وتسرق بيانات ماك أو إس

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

إضافات كروم الخبيثة بعد نقل الملكية تهدد الخصوصية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجية VOID#GEIST تنشر XWorm وAsyncRAT خفية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجيات خبيثة بالذكاء الاصطناعي تستهدف الهند

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجمات الاتصالات في أمريكا الجنوبية بأدوات صينية جديدة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجمات مادي ووتر تستهدف شبكات أمريكا بباب Dindoor

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حملة ClickFix تستغل ويندوز تيرمنال لنشر لاما ستيلر

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

الأمن السيبراني هذا الأسبوع: تصيد وبرمجيات خبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حملة APT28 تستهدف أوكرانيا ببرمجيات BadPaw

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حزم Laravel الخبيثة على Packagist تنشر RAT

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحذير مايكروسوفت من إساءة توجيه OAuth والبرمجيات الخبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

SloppyLemming يهاجم حكومات باكستان وبنجلاديش ببرمجيات خبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

اكتشاف برمجية Go خبيثة تسرق كلمات المرور وتخترق لينكس

كشف خبراء الأمن السيبراني عن برمجية Go خبيثة ومتقدمة تنتحل صفة مكتبة تشفير رسمية، وتهدف بشكل أساسي إ...

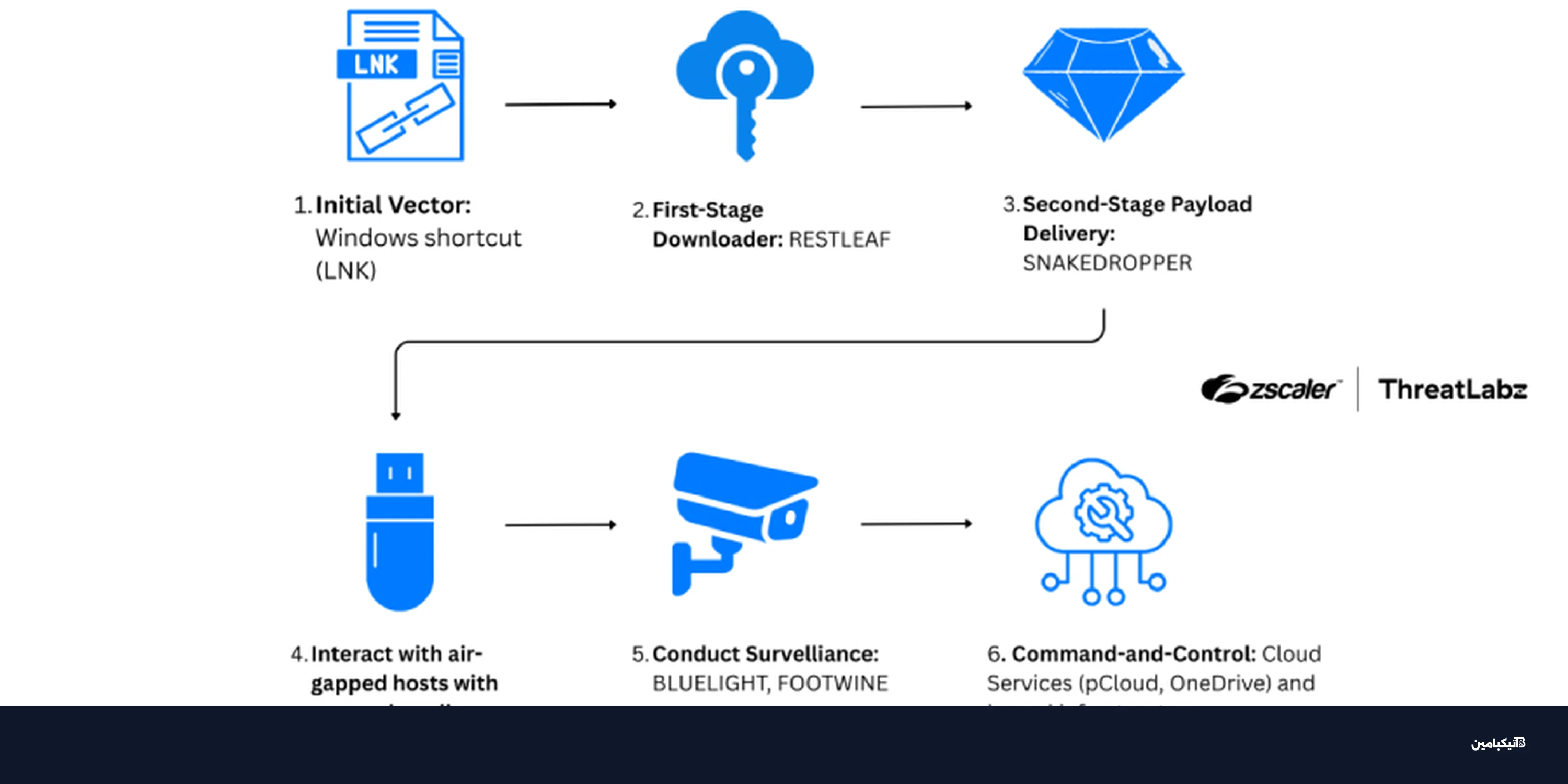

هجمات سكاروكروفت تستغل زوهو وUSB لاختراق شبكات معزولة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حصان طروادة للألعاب ينشر RAT عبر المتصفح والدردشة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

بوتنت Aeternum C2 تستغل بوليغون لتفادي الإيقاف

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحذير من مايكروسوفت: برمجيات خبيثة تستهدف المطورين

أطلقت شركة مايكروسوفت تحذيراً عاجلاً بشأن حملة برمجيات خبيثة متطورة تستهدف المطورين، حيث تستخدم مستو...

جوجل توقف هجمات تجسس سيبراني طالت 42 دولة

نجحت شركة جوجل بالتعاون مع شركائها في قطاع الأمن السيبراني في إحباط حملة تجسس سيبراني واسعة النطاق و...

حزم NuGet خبيثة تسرق بيانات ASP.NET وتزرع برمجيات

كشف خبراء الأمن السيبراني مؤخراً عن أربع حزم NuGet خبيثة مصممة خصيصاً لاستهداف مطوري تطبيقات الويب العاملة ببيئة ASP....

قراصنة UAC-0050 يستهدفون أوروبا ببرمجيات خبيثة

كشف خبراء الأمن الرقمي عن هجمات سيبرانية جديدة تشنها مجموعة UAC-0050 ضد مؤسسات مالية أوروبية، باستخد...

قراصنة UnsolicitedBooker يستهدفون اتصالات آسيا الوسطى

رصد خبراء الأمن السيبراني تحولاً خطيراً في هجمات مجموعة UnsolicitedBooker، حيث بدأت تستهدف شركات الا...

حملة XMRig خبيثة تستغل ثغرة BYOVD لتعدين العملات

كشف خبراء الأمن السيبراني عن تفاصيل حملة تعدين عملات رقمية جديدة وخطيرة. تستخدم هذه الحملة برمجية XMRig خبيثة لاختراق...

هجمات APT28 الروسية تستهدف أوروبا ببرمجيات خبيثة

كشفت تقارير حديثة عن حملة هجمات إلكترونية جديدة تقودها مجموعة APT28 الروسية، تستهدف كيانات أوروبية ب...

حملة ClickFix خبيثة تستغل المواقع لنشر برمجية MIMICRAT

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

FBI: سرقة 20 مليون دولار من الصرافات عبر هجمات Jackpotting

أصدر مكتب التحقيقات الفيدرالي (FBI) تحذيراً عاجلاً بشأن تصاعد هجمات "Jackpotting" التي تستهدف أجهزة الصراف الآلي، حيث...

تحذير: فيروس أندرويد يستغل Gemini للسيطرة على هاتفك

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حملة تجسس إيرانية تستهدف المتظاهرين ببرمجيات خبيثة

كشف باحثون في مجال الأمن السيبراني عن تفاصيل حملة تجسس جديدة تُعرف باسم CRESCENTHARVEST، تستهدف بشكل...

تحذير: برمجية Keenadu تخترق أجهزة أندرويد عبر التحديثات

كشفت أحدث التقارير الأمنية عن خطر جديد يهدد مستخدمي أجهزة أندرويد اللوحية، حيث تم اكتشاف برمجية خبيثة تدعى Ke...

هجوم SmartLoader يستغل خادم أورا المزيف لنشر StealC

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجيات خبيثة تسرق بيانات OpenClaw: خطر جديد يهدد AI

كشفت تقارير أمنية جديدة عن تصاعد ملحوظ في الهجمات السيبرانية التي تستهدف وكلاء الذكاء الاصطناعي، حيث تم رصد برمجيات خ...

تحذير: برمجية ZeroDayRAT تتجسس على أندرويد وآيفون

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

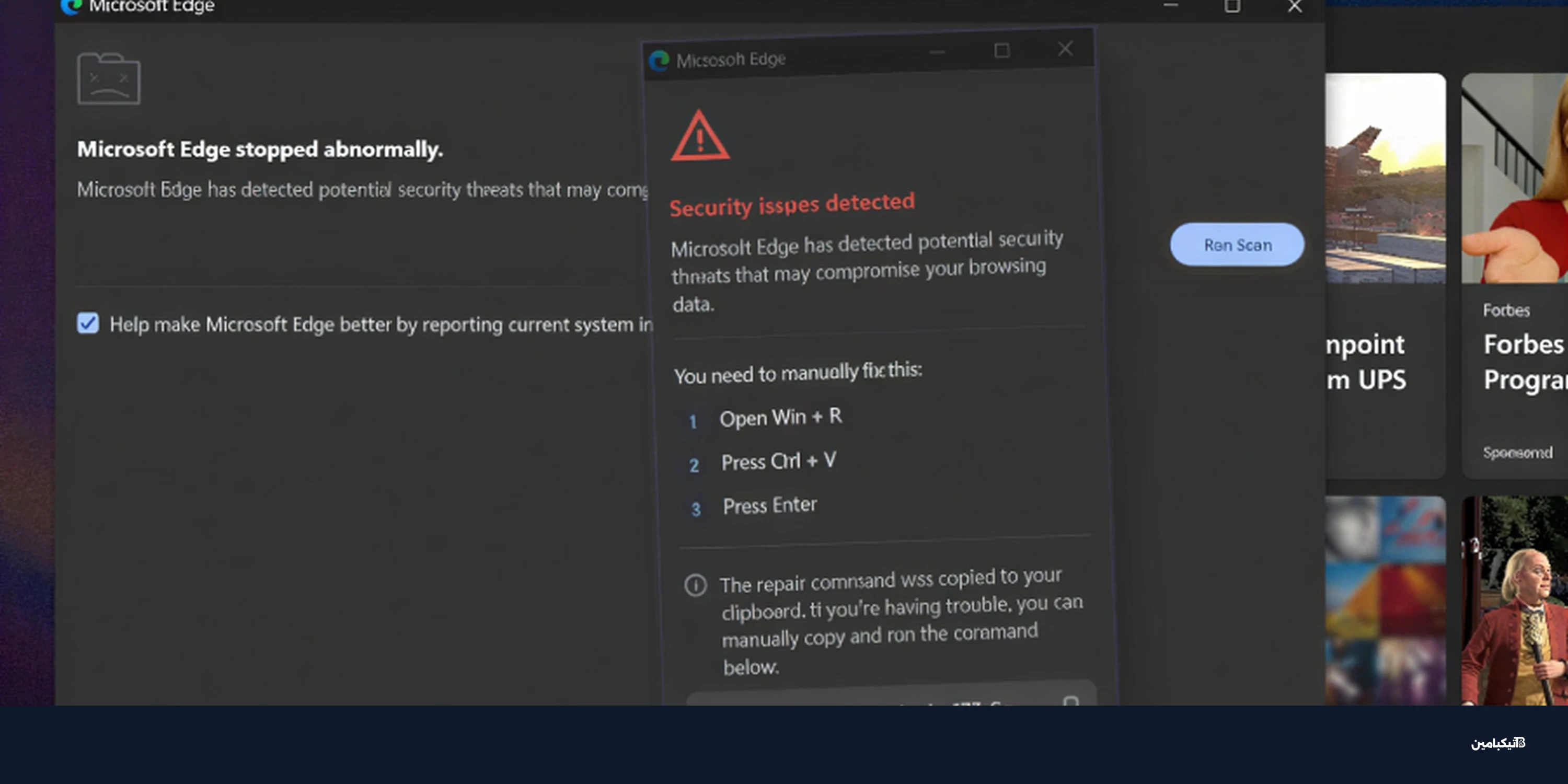

مايكروسوفت: هجوم ClickFix الخبيث يستغل أوامر DNS للاختراق

كشفت شركة مايكروسوفت عن تفاصيل تكتيك هندسة اجتماعية جديد وخطير يُعرف بـ ClickFix، حيث يخدع المهاجمون...

جوجل تكشف برمجية CANFAIL الروسية لاستهداف أوكرانيا

كشف فريق استخبارات التهديدات في جوجل عن جهة تهديد روسية جديدة تستخدم برمجية CANFAIL الخبيثة ونماذج ا...

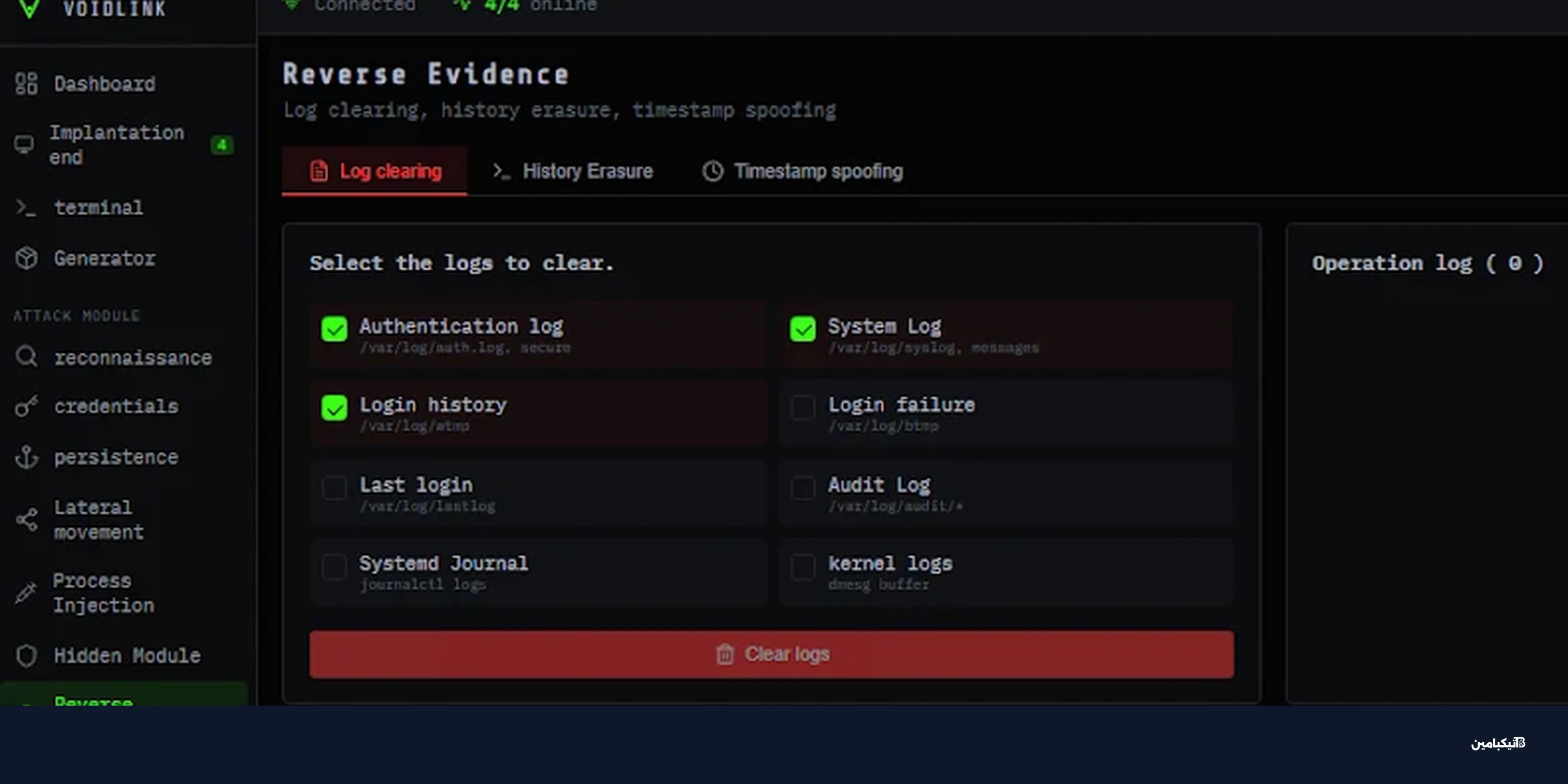

برمجية VoidLink: تهديد جديد يضرب قطاع التكنولوجيا والمال

كشف باحثون أمنيون عن حملة هجومية جديدة تشنها مجموعة تهديد غير معروفة سابقاً تُدعى UAT-9921، تستهدف ب...

حملة لازاروس الخبيثة تستهدف المطورين عبر npm وPyPI

كشف باحثو الأمن السيبراني عن موجة جديدة من الهجمات الإلكترونية تستهدف مستودعات البرمجيات المفتوحة المصدر، وتحديداً np...

نشرة التهديدات تكشف ثغرات مايكروسوفت وحملات APT

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجمات تجسس جديدة تستهدف الهند عبر ويندوز ولينكس

رصدت تقارير أمنية حديثة حملات تجسس إلكتروني مكثفة تستهدف القطاع الدفاعي في الهند، مستخدمة برمجيات خبيثة متطورة تعمل ع...

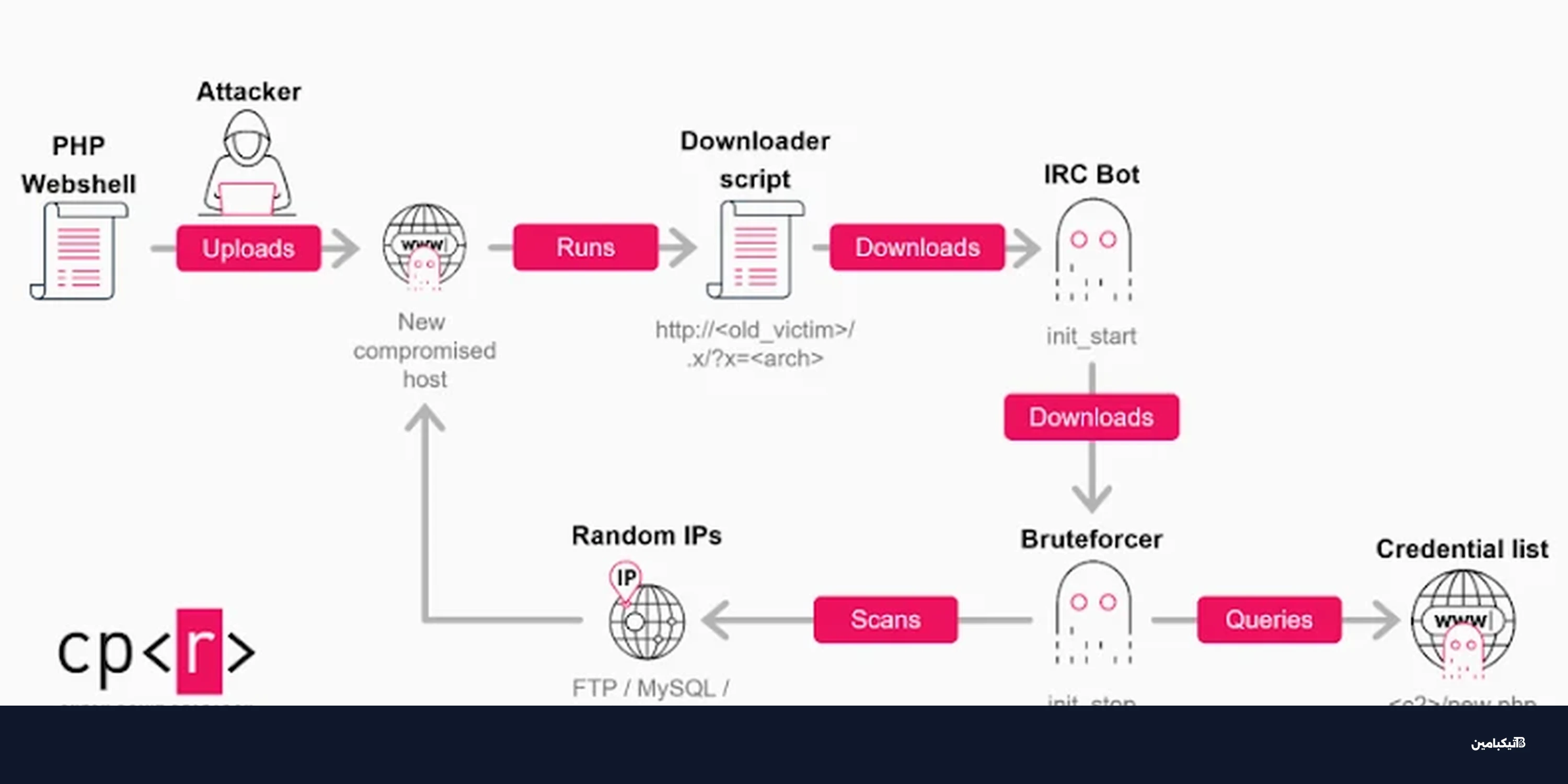

بوتنت SSHStalker تستهدف لينكس عبر IRC بثغرات قديمة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مجموعة Warlock تخترق SmarterTools عبر ثغرة خطيرة

أكدت شركة SmarterTools تعرض شبكتها لاختراق أمني من قبل مجموعة برمجيات الفدية المعروفة باسم Warlock (أو Storm-2603)، و...

تقرير: برمجيات خبيثة تخترق أنظمة الذكاء الاصطناعي

تشهد ساحة الأمن الرقمي تحولاً خطيرًا في عام 2026، حيث لم يعد القراصنة يكتفون بمهاجمة الأنظمة من الخا...

هجمات Bloody Wolf: برمجيات خبيثة تستهدف روسيا وأوزبكستان

كشفت تقارير أمنية حديثة عن حملة سيبرانية شرسة تقودها مجموعة تعرف باسم Bloody Wolf، تستهدف مؤسسات في...

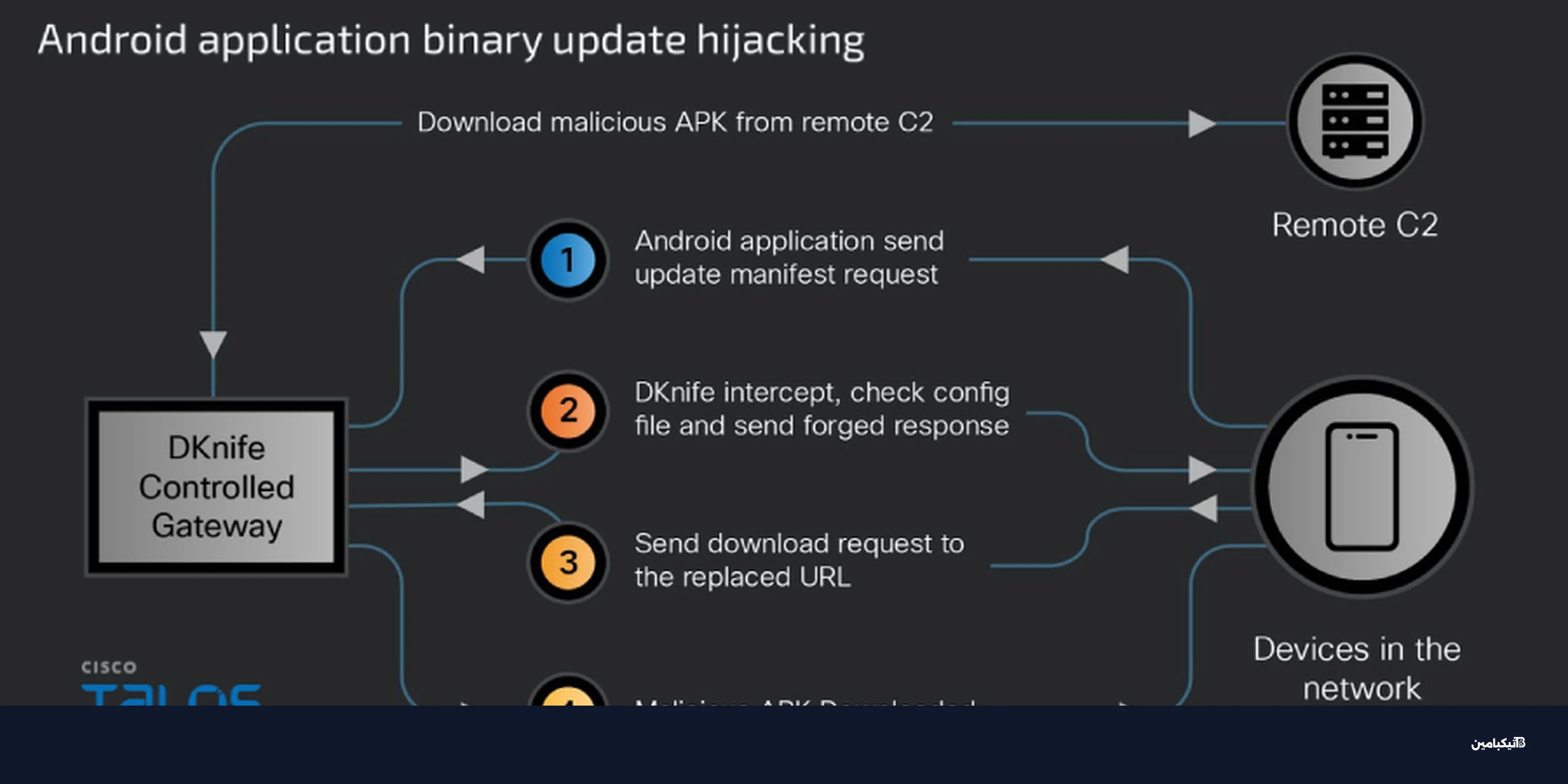

كشف DKnife: برمجية خبيثة صينية تستهدف الروترات منذ 2019

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجوم سلسلة التوريد يضرب حزم dYdX على npm وPyPI

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

أمن سيبراني: مؤشرات جديدة لهجمات RCE وRAT

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

عودة مجموعة Infy بخوادم C2 بعد حظر الإنترنت

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحذير أمني: برمجية DEAD#VAX الخبيثة تهدد ويندوز

كشف باحثون أمنيون عن حملة برمجيات خبيثة جديدة ومتطورة تُعرف باسم DEAD#VAX، تستخدم أساليب خداع ذكية ل...

ثغرة خطيرة في WinRAR: حملة تجسس صينية تستهدف الحكومات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة مايكروسوفت أوفيس CVE-2026-21509 وهجمات APT28

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

اختراق نوت باد بلس بلس: برمجية خبيثة تهدد المستخدمين

كشف تقرير أمني جديد عن تعرض البنية التحتية لبرنامج نوت باد بلس بلس لاختراق خطير من قبل مجموعة قراصنة مرتبطة بالصين، م...

اختراق تحديثات Notepad++ يهدد المستخدمين ببرمجيات خبيثة

كشف مطور البرنامج الشهير Notepad++ عن تعرض آلية التحديث الرسمية للبرنامج للاختراق من قبل مهاجمين مدع...

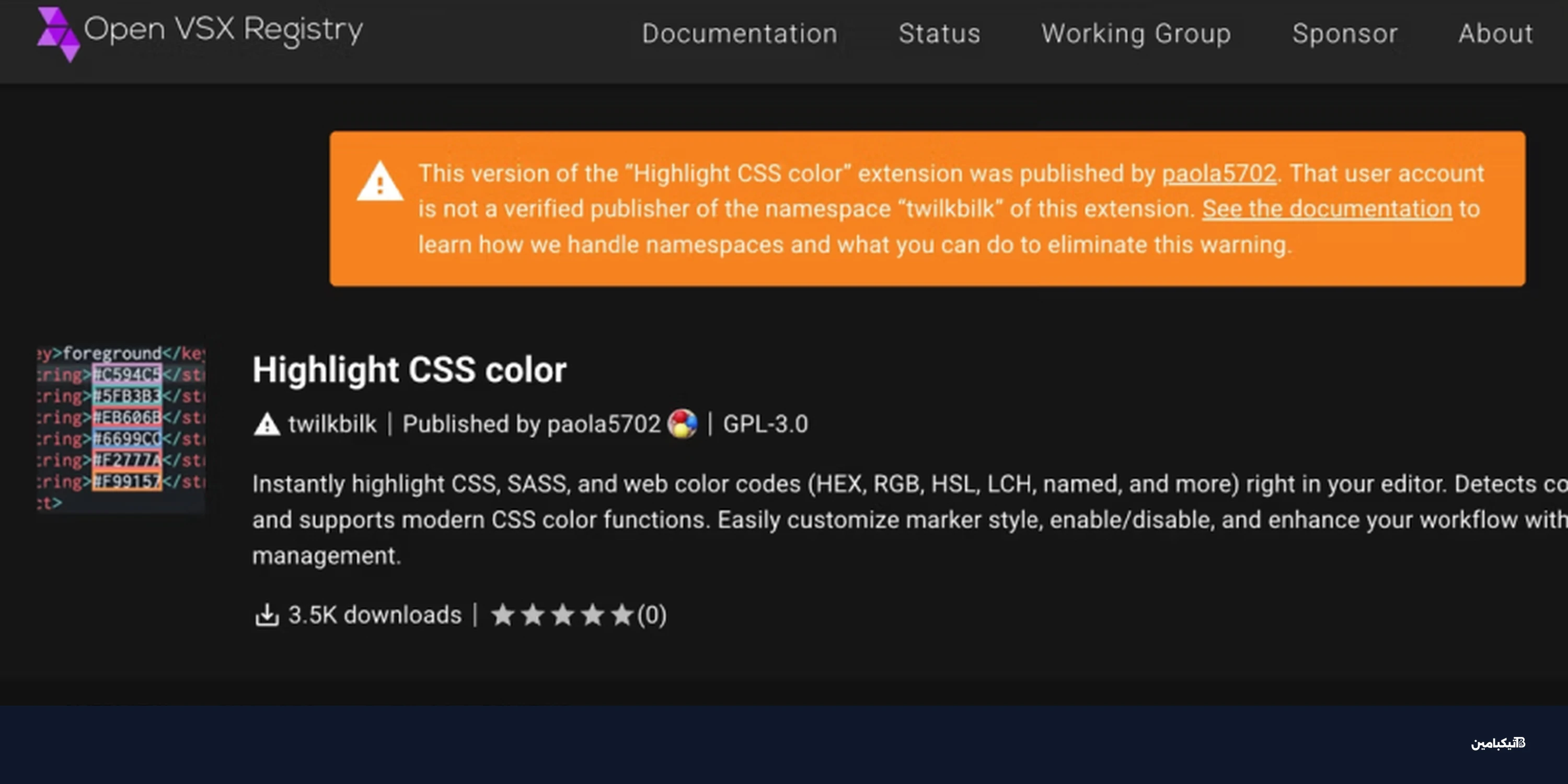

برمجيات GlassWorm الخبيثة تصيب إضافات Open VSX الشهيرة

كشف باحثون أمنيون عن هجوم معقد لسلاسل التوريد استهدف سجل Open VSX، حيث استغل المهاجمون حسابات مطورين موثوقة لنشر تحدي...

اختراق خوادم تحديثات إي سكان لنشر برمجيات خبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجمات RedKitten: حملة تجسس إيرانية تستهدف الناشطين

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجمات سيبرانية روسية تستهدف محطات الطاقة في بولندا

كشف فريق الاستجابة للطوارئ في بولندا (CERT Polska) عن هجمات سيبرانية منسقة استهدفت أكثر من 30 منشأة...

برمجية BadIIS تضرب خوادم IIS في آسيا

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

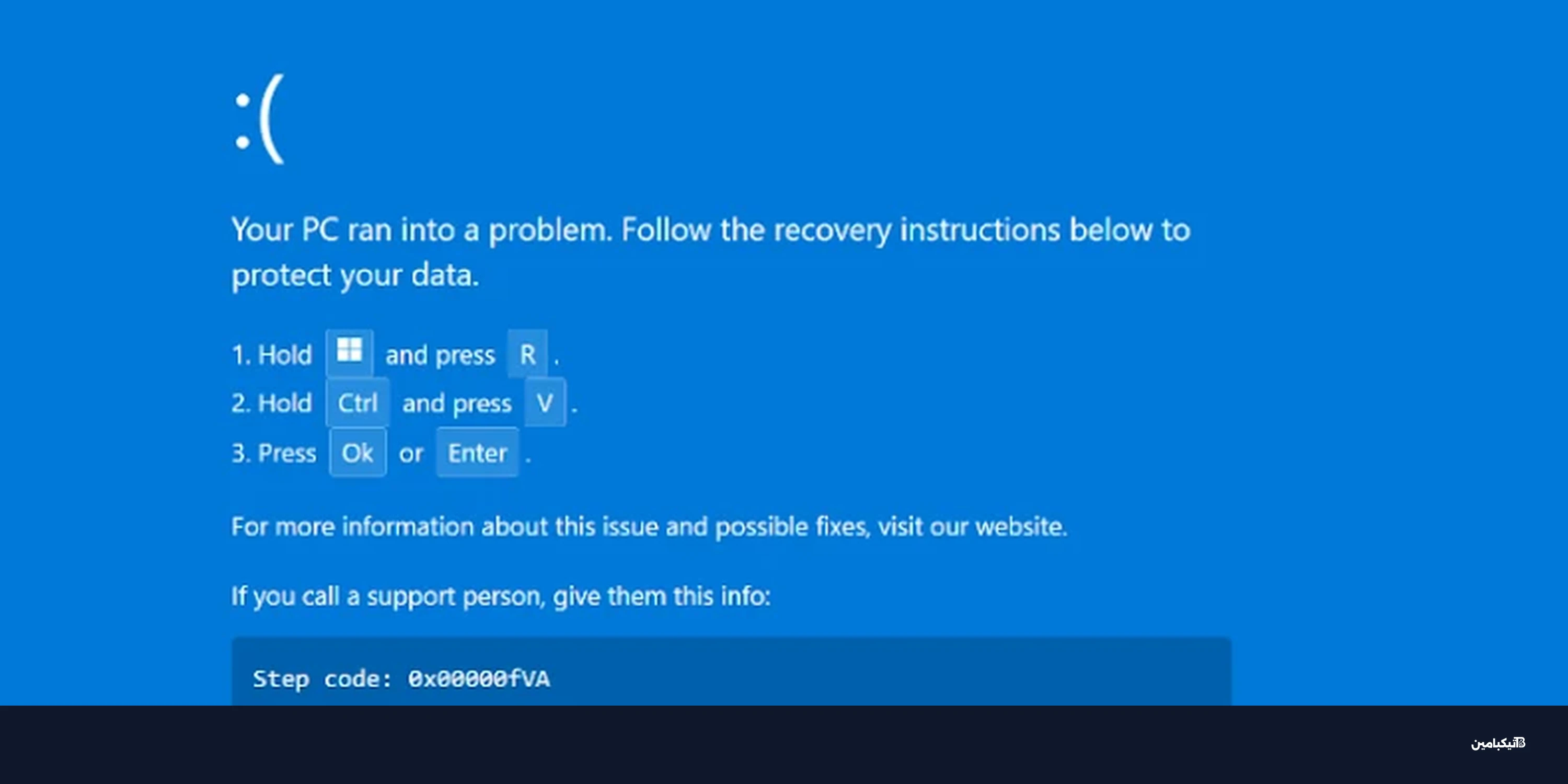

مايكروسوفت تبدأ خطة عاجلة لإصلاح مشاكل ويندوز 11

تواجه شركة مايكروسوفت ضغوطاً متزايدة لإصلاح نظام ويندوز 11، حيث أطلقت الشركة خطة طوارئ شاملة تهدف إل...

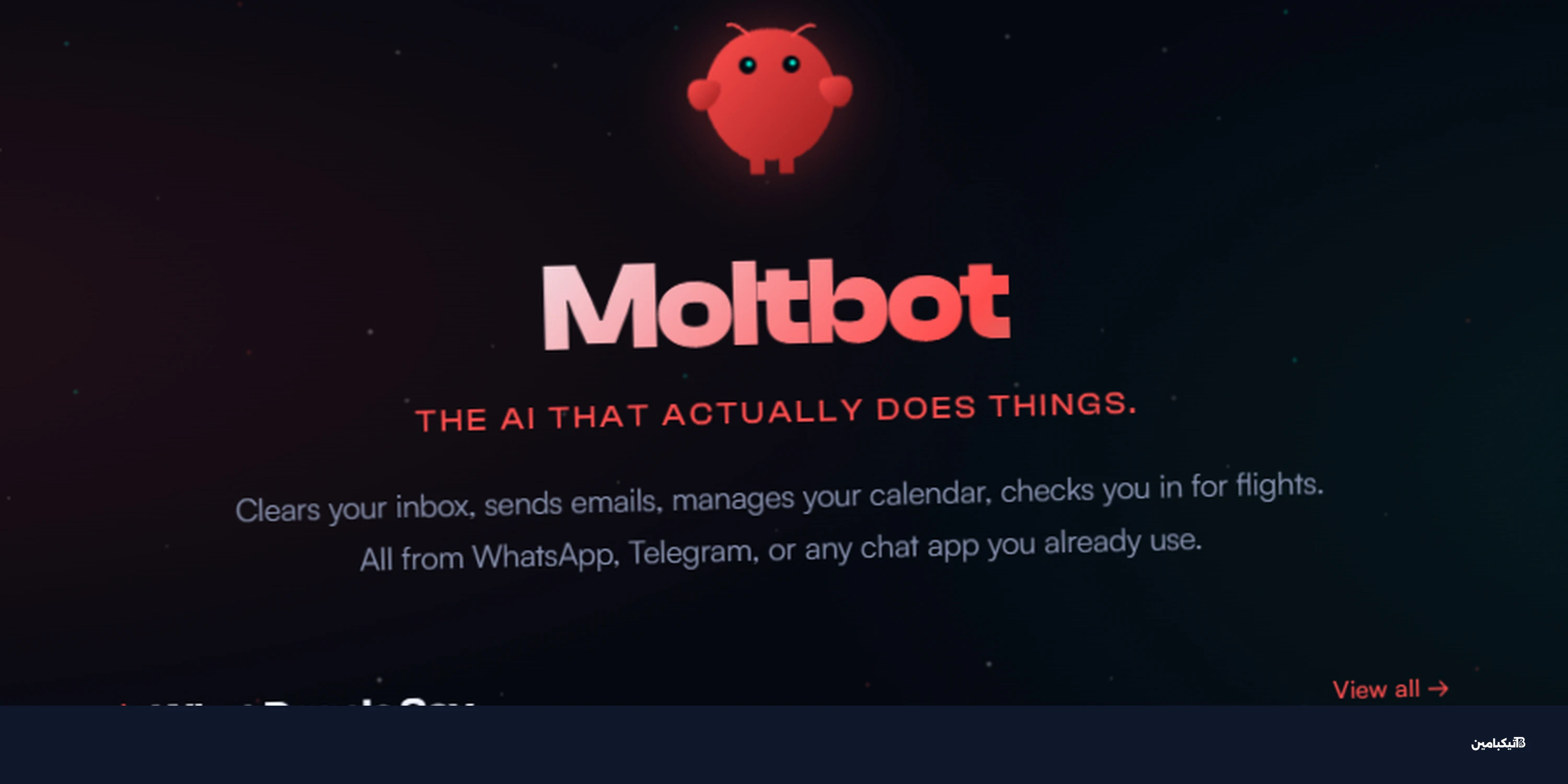

إضافة Moltbot مزيفة في VS Code تنشر برمجيات خبيثة

حذر خبراء الأمن السيبراني المطورين من وجود إضافة خبيثة جديدة في متجر مايكروسوفت في إس كود (VS Code) تنتحل صفة مساعد ا...

تجربة أبل Creator Studio: هل تستحق الاشتراك الشهري؟

أطلقت شركة أبل اليوم خدمتها الأحدث بنظام الاشتراك، وهي حزمة برمجية متكاملة أطلقت عليها اسم Creator Studio</st...

حزم PyPI الخبيثة تتخفى كمدقق إملاء بايثون

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

جوجل تحذر من ثغرة وينرار المستغلة حالياً

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

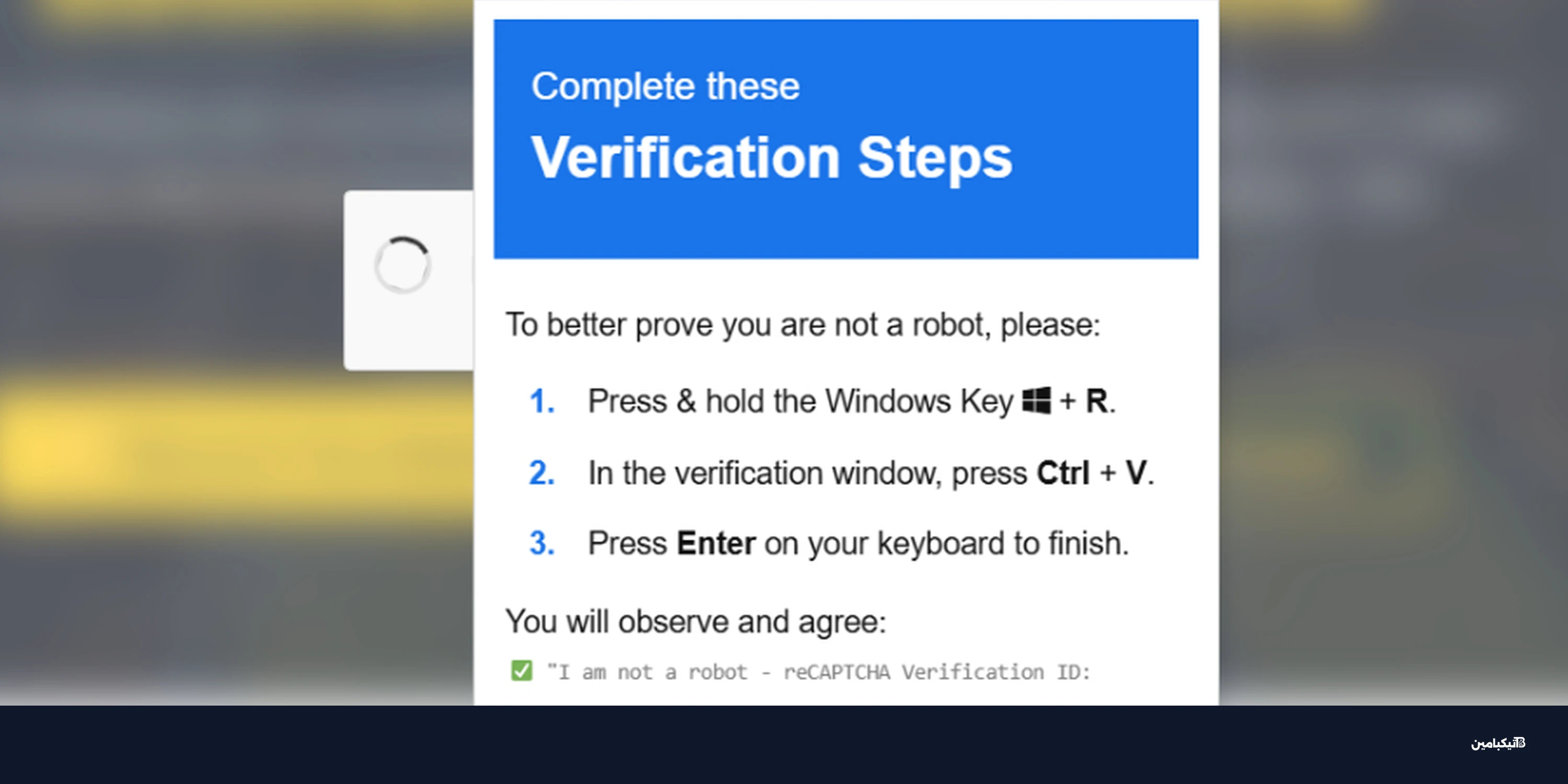

كابتشا مزيفة تستغل أدوات مايكروسوفت لنشر البرمجيات الخبيثة

كشف خبراء الأمن السيبراني عن حملة إلكترونية جديدة ومعقدة تدمج بين هجمات "كابتشا" (CAPTCHA) المزيفة وسكريبتات...

كشف حملات تجسس سيبرانية باكستانية تستهدف مؤسسات هندية

تعرضت مؤسسات حكومية هندية لسلسلة من الهجمات السيبرانية المنظمة، تم تنفيذها عبر حملتين رئيسيتين باستخدام تقنيات تجسس م...

قراصنة الصين يستغلون PeckBirdy لاختراق الأنظمة منذ 2023

كشف خبراء الأمن السيبراني عن نشاط مكثف لقراصنة مدعومين من الصين يستخدمون إطار عمل خبيث يُدعى PeckBirdy</stron...

حملة تصيد تستهدف الهند ببرمجية Blackmoon الخبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

إضافات VS Code خبيثة تسرق الأكواد من 1.5 مليون مطور

كشف باحثون في مجال الأمن السيبراني عن وجود إضافات خبيثة داخل متجر Microsoft Visual Studio Code (VS Code) تدعي تقديم خ...

هجمات الذكاء الاصطناعي: استراتيجيات جديدة للأمن السيبراني

يشهد فضاء الأمن السيبراني تطوراً متسارعاً، حيث يبتكر المهاجمون أدوات جديدة تعتمد على الذكاء الاصطناع...

قراصنة Konni يهاجمون مطوري البلوكتشين بالذكاء الاصطناعي

كشفت تقارير أمنية حديثة عن حملة هجمات إلكترونية خطيرة تشنها مجموعة Konni الكورية الشمالية، حيث تستهدف مطوري البلوكتشي...

Clawdbot: تحكم بحاسوبك عبر واتساب وتيليجرام

في ظل التطور المتسارع لأدوات الذكاء الاصطناعي، تظهر كل يوم ابتكارات تغير طريقة تفاعلنا مع التكنولوجيا. اليوم في <stro...

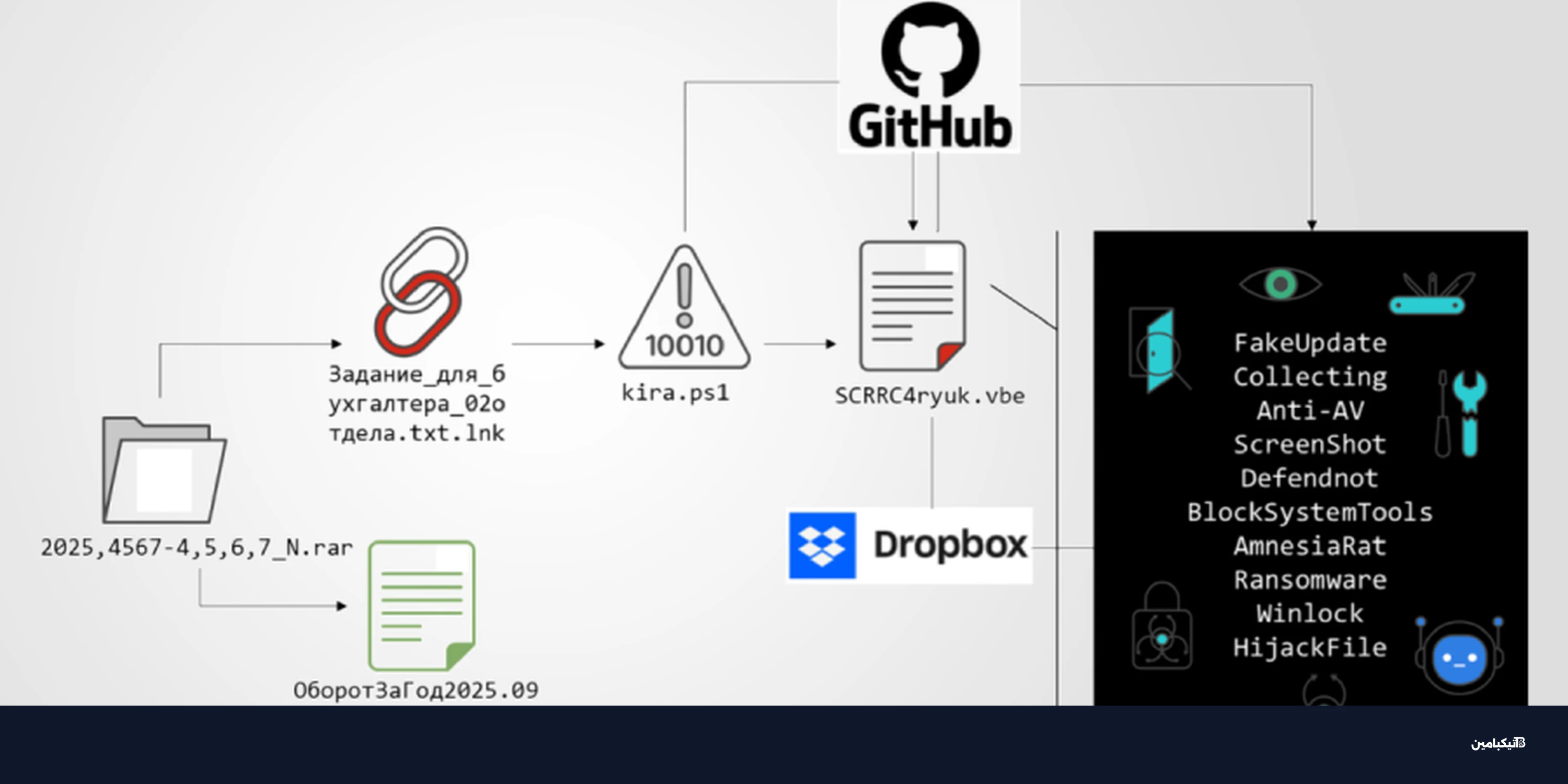

حملة تصيد معقدة تستهدف روسيا ببرمجيات خبيثة وفدية

كشفت تقارير عن حملة تصيد معقدة تستهدف المستخدمين في روسيا باستخدام برمجيات Amnesia RAT الخبيثة وفيروسات الفدية، مما ي...

برمجية DynoWiper: سلاح ساندوورم الجديد ضد طاقة بولندا

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

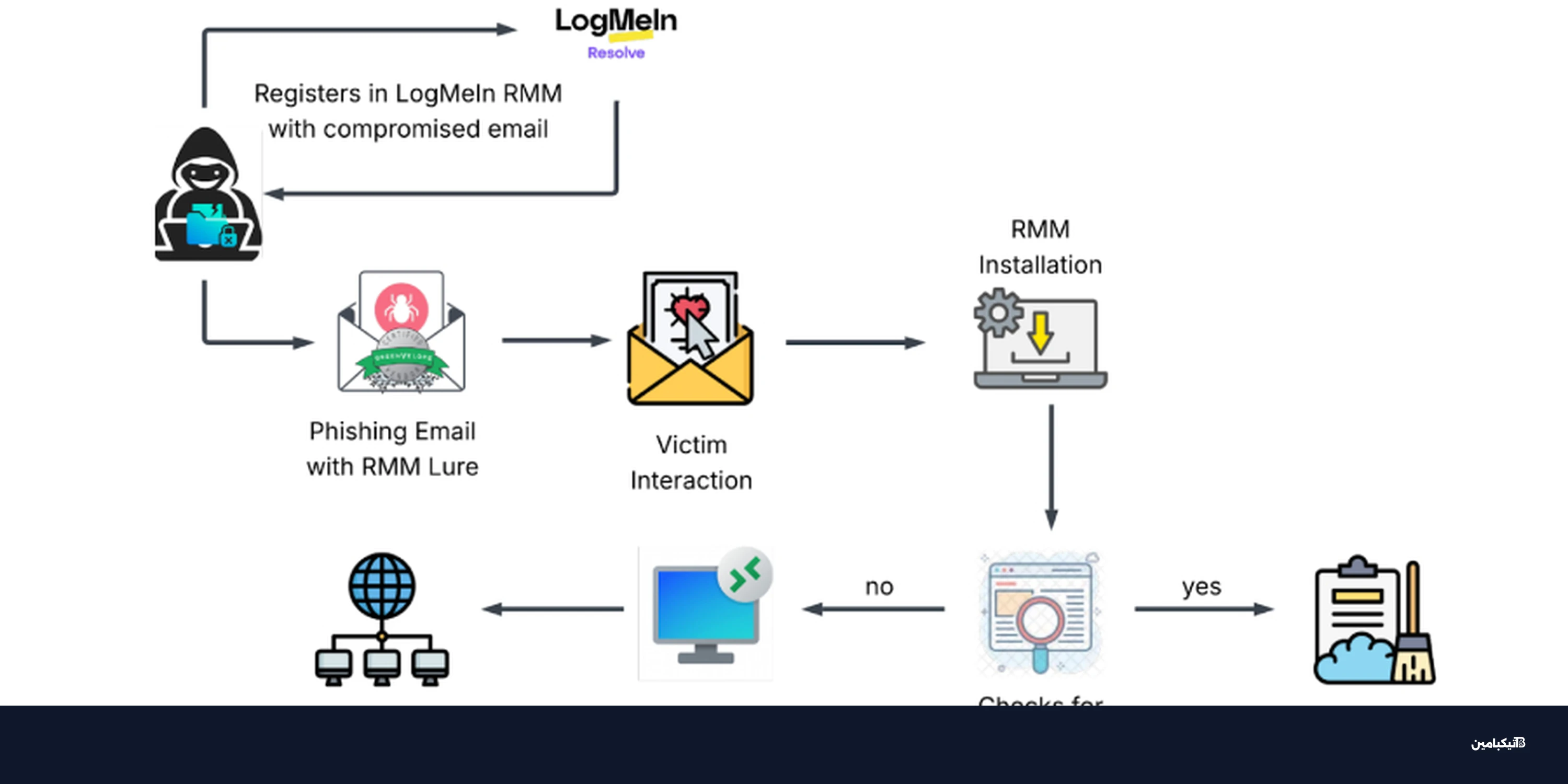

هجوم إلكتروني خبيث يستغل LogMeIn لاختراق الأنظمة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تهديدات أمنية خطيرة تستغل الملفات الموثوقة لاختراق الأنظمة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حزمة PyPI خبيثة تنتحل SymPy وتزرع XMRig

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

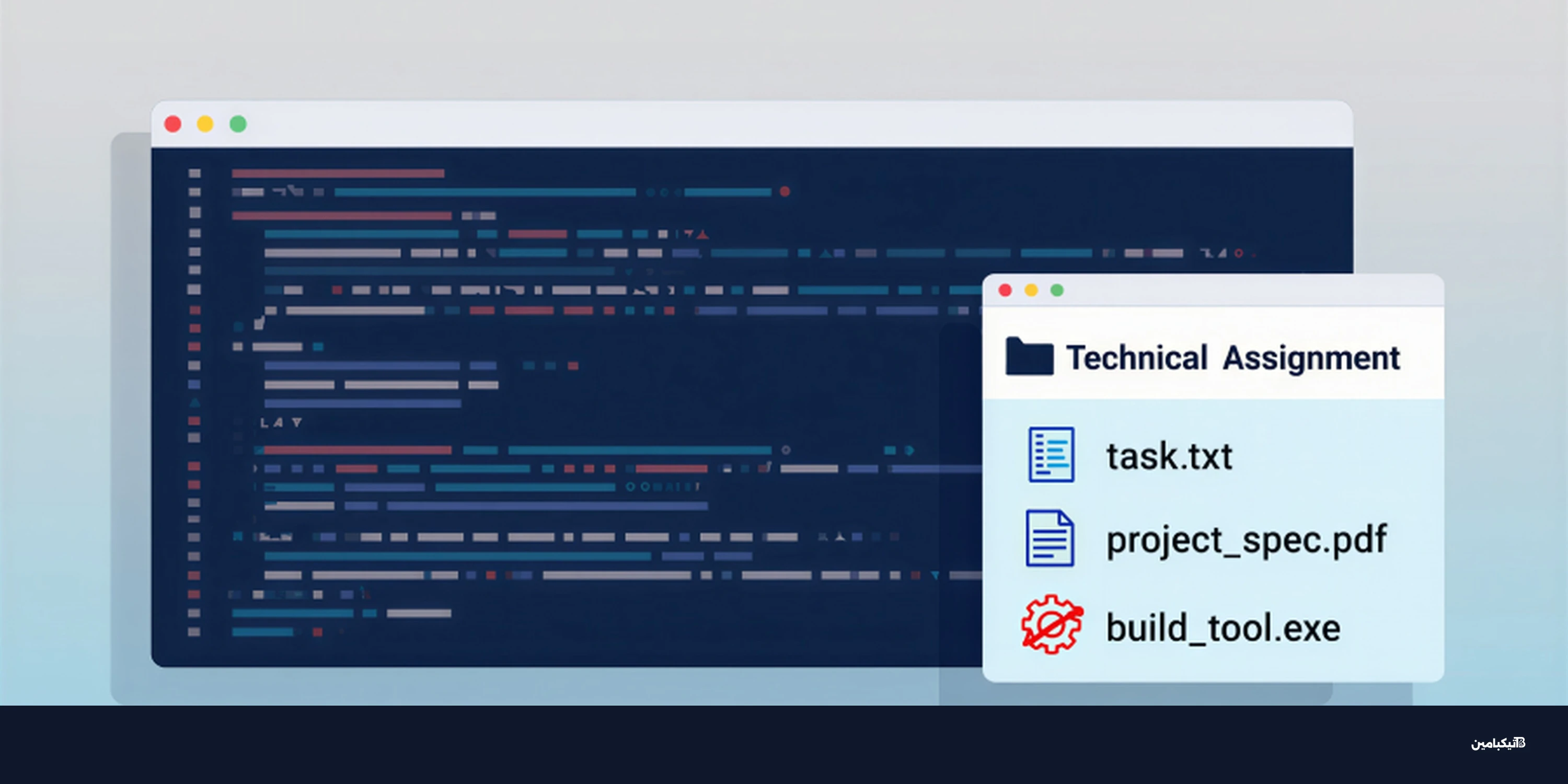

حملة تجسس كورية تستهدف شركات تقنية عبر مقابلات توظيف مزيفة

كشفت تقارير أمنية حديثة عن حملة هجمات سيبرانية واسعة النطاق تقودها مجموعة مرتبطة بكوريا الشمالية، اس...

تحذير أمني: إضافة جوجل كروم خبيثة تدمر المتصفح وتسرق بياناتك

كشفت تقارير أمنية حديثة عن حملة إلكترونية خطيرة تُدعى KongTuke تستخدم إضافة جوجل كروم مزيفة لتعطيل ا...

برمجية LOTUSLITE الخبيثة تستهدف مؤسسات أمريكية

كشف خبراء الأمن السيبراني عن حملة تجسس إلكتروني جديدة تعتمد على برمجية LOTUSLITE الخبيثة لاستهداف كي...

ثغرة خطيرة تضرب Redis وهجمات تصيد جديدة تهددك

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

أمن المعلومات: عادات قديمة تدمر استجابة مركز SOC في 2026

مع حلول عام 2026، لا تزال العديد من مراكز العمليات الأمنية (SOC) تعتمد على أدوات وعمليات صممت لبيئة تهديدات مختلفة تم...

هجوم إلكتروني خطير يستغل مكتبة c-ares لتجاوز الحماية

كشف خبراء الأمن السيبراني عن حملة برمجيات خبيثة نشطة تستغل ثغرة في مكتبة c-ares مفتوحة المصدر لتجاوز أنظمة الحماية ال...

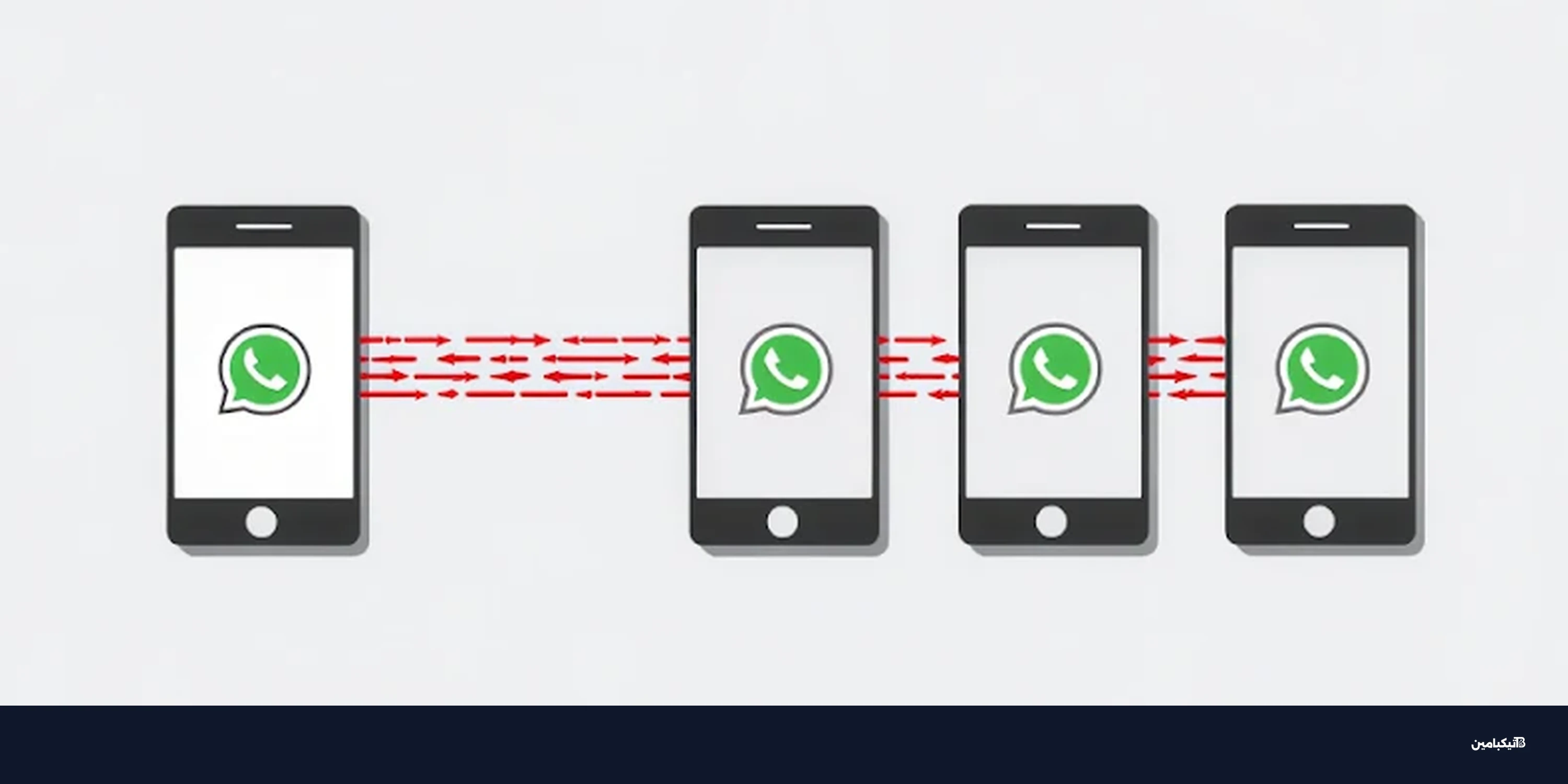

برمجية PLUGGYAPE الخبيثة تضرب واتساب وسيجنال: تفاصيل خطيرة

كشف فريق الاستجابة للطوارئ الحاسوبية في أوكرانيا (CERT-UA) عن موجة جديدة من الهجمات السيبرانية التي استهدفت قوات الدف...

برمجية VoidLink تهدد بيئات لينكس السحابية: إليك التفاصيل

كشف خبراء الأمن عن برمجية خبيثة متطورة تُدعى VoidLink تستهدف أنظمة لينكس في البيئات السحابية والحاويات للوصول السري ط...

برمجية خبيثة جديدة تستهدف Windows بأسلوب متطور

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

شبكة GoBruteforcer تهدد قواعد بيانات العملات الرقمية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجوم إيراني جديد يستهدف الشرق الأوسط ببرمجية راست

كشفت تقارير أمنية حديثة عن حملة تجسس إلكتروني جديدة تقودها مجموعة MuddyWater الإيرانية، تستهدف قطاعات حيوية في الشرق...

تحذير: دودة واتساب تنشر تروجان بنكي وتراسل جهات اتصالك

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

خطر Black Cat: احتيال SEO يستهدف برامج شائعة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

احذر رسائل بوكينج المزيفة: برمجية خبيثة تسرق بياناتك

كشف خبراء الأمن السيبراني عن حملة احتيال إلكترونية جديدة وخطيرة تستغل اسم منصة بوكينج (Booking.com)...

قراصنة روس يستهدفون الجيش الأوكراني عبر تطبيق فايبر

كشفت تقارير أمنية حديثة عن حملة تجسس مكثفة يشنها قراصنة موالون لروسيا تستهدف الجيش الأوكراني والمؤسسات الحكومية، مستغ...

برمجية Kimwolf تخترق مليوني جهاز أندرويد: هل جهازك في خطر؟

كشف تقرير أمني جديد عن برمجية خبيثة تدعى Kimwolf أصابت أكثر من مليوني جهاز أندرويد حول العالم، مستغل...

مجموعة Transparent Tribe تهاجم الهند ببرمجيات تجسس متطورة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحذير أمني: عودة دودة Shai-Hulud لضرب سجل npm

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجية TONESHELL الخبيثة تهاجم حكومات بأسلوب متطور

كشفت تقارير أمنية حديثة عن حملة تجسس إلكتروني خطيرة تقودها مجموعة القراصنة الصينية المعروفة باسم Mustang Panda، حيث ت...

مجموعة Silver Fox تستهدف الهند ببرمجية ValleyRAT الخبيثة

كشفت تقارير أمنية حديثة عن حملة سيبرانية جديدة تقودها مجموعة Silver Fox، تستهدف المستخدمين في الهند باستخدام حيل مرتب...

ما هو فيروس Infostealer وكيف يحوّل بياناتك إلى غنيمة للهاكرز؟

في السنوات الأخيرة، لم تعد البرمجيات الخبيثة مجرد أدوات لإتلاف الأجهزة، بل تحولت إلى أدوات دقيقة تستهدف سرقة الم...