كشف خبراء الأمن السيبراني عن حملة إلكترونية جديدة ومعقدة تدمج بين هجمات "كابتشا" (CAPTCHA) المزيفة وسكريبتات مايكروسوفت الرسمية الموقعة، بهدف نشر برمجيات خبيثة لسرقة المعلومات، وذلك بحسب متابعات فريق تيكبامين للتهديدات الرقمية.

تتميز هذه الحملة باستخدام أساليب خداع متطورة لا تعتمد على تشغيل أوامر PowerShell بشكل مباشر، بل تستخدم حيلاً التفافية تجعل اكتشافها أمراً بالغ الصعوبة على برامج الحماية التقليدية.

كيف تعمل هجمات الكابتشا المزيفة الجديدة؟

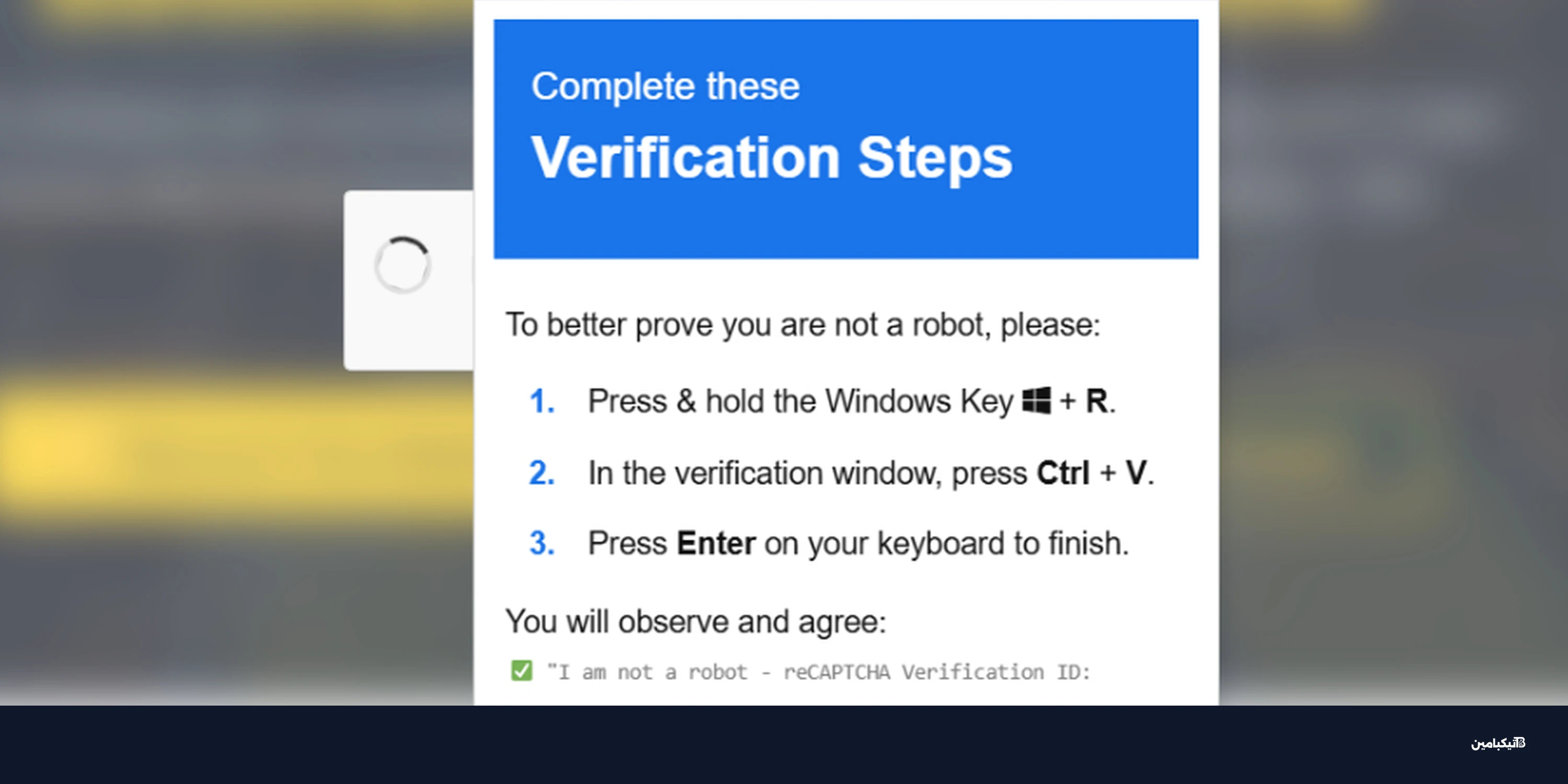

تبدأ سلسلة الهجوم عادةً بعرض نافذة تحقق وهمية (ClickFix) تخدع المستخدم لنسخ ولصق كود برمجي في نافذة التشغيل (Run) بنظام ويندوز.

وبدلاً من السلوك المعتاد بتشغيل أدوات النظام المعروفة، يستغل المهاجمون ملفاً شرعياً يدعى "SyncAppvPublishingServer.vbs"، وهو جزء من بيئة مايكروسوفت الافتراضية للتطبيقات (App-V).

لماذا يتم استهداف App-V تحديداً؟

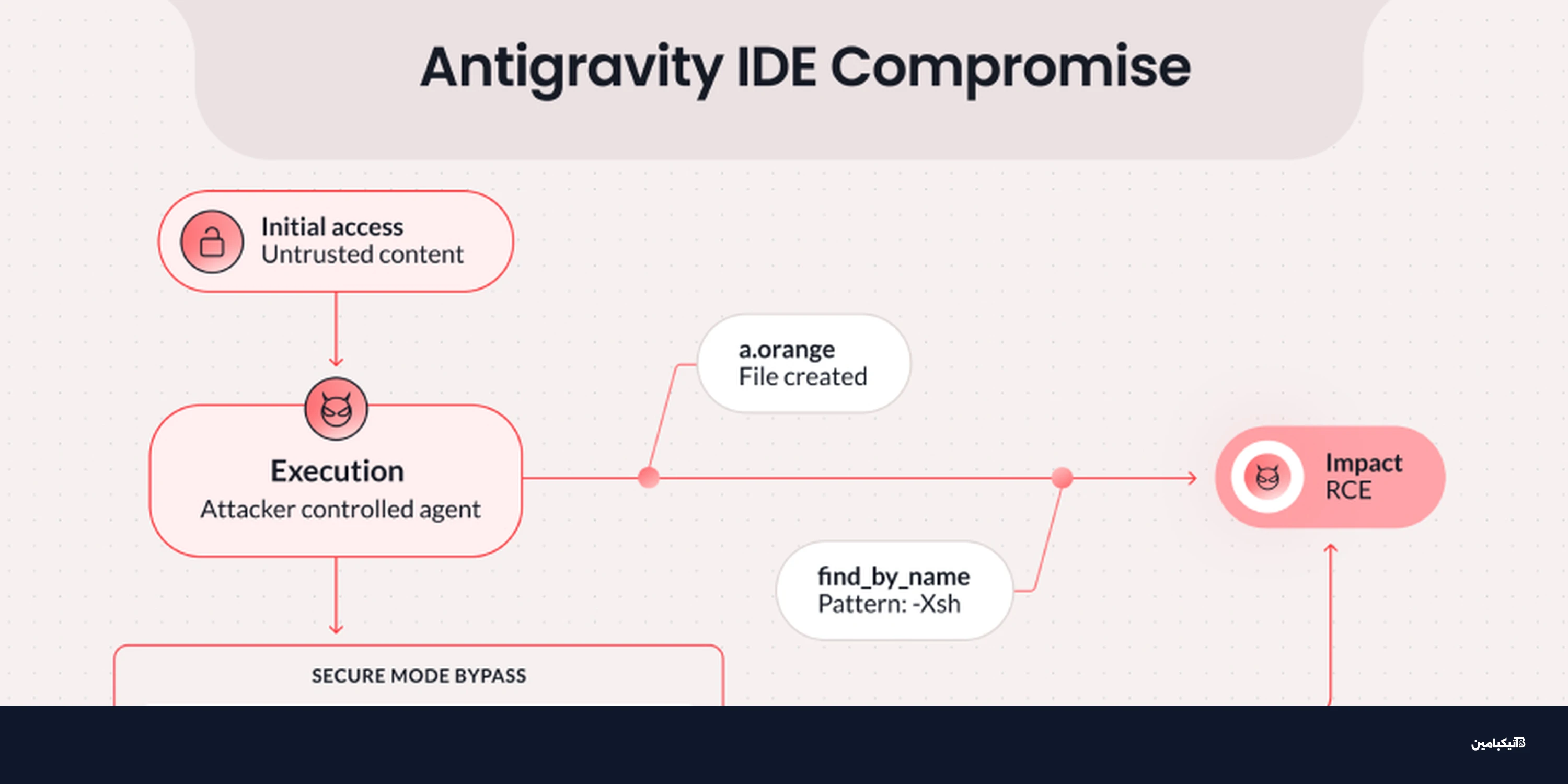

يعمل هذا الأسلوب على تحويل السكريبت الرسمي إلى أداة لتنفيذ الهجمات (LOLBin)، مما يسمح للمهاجمين بما يلي:

- إخفاء نشاط PowerShell الخبيث خلف عملية موثوقة وموقعة من مايكروسوفت.

- تجاوز قيود التشغيل الأمنية التي تفرضها المؤسسات.

- تحميل البرمجية الخبيثة "Amatera" مباشرة في الذاكرة دون ترك أثر ملموس.

من هم الأكثر عرضة لهذا الخطر؟

تستهدف هذه الحملة بشكل أساسي قطاع الأعمال والمؤسسات التعليمية، حيث أن تقنية App-V لا تتوفر بشكل افتراضي في جميع إصدارات ويندوز.

وتشمل الأنظمة المعرضة للخطر الإصدارات التالية:

- أنظمة Windows 10 و Windows 11 Enterprise.

- إصدارات Windows Education.

- أنظمة الخوادم Windows Server الحديثة.

الجدير بالذكر أن الهجوم يفشل تلقائياً على نسخ Windows Home أو Pro لغياب المكونات المستهدفة، مما يؤكد تركيز المهاجمين على الشبكات المؤسسية.

تكتيكات متقدمة للتمويه والسيطرة

رصد تقرير تيكبامين استخدام المهاجمين لخدمات جوجل الموثوقة كجزء من البنية التحتية للهجوم، حيث تقوم البرمجية الخبيثة بجلب بيانات التكوين من ملفات تقويم جوجل (Google Calendar) العامة.

ويساعد هذا التكتيك المهاجمين في:

- تغيير خوادم التحكم والسيطرة بسرعة ودون الحاجة لتعديل البرمجية نفسها.

- جعل حركة البيانات تبدو وكأنها اتصالات شرعية بخدمات جوجل.

- تجنب الكشف بواسطة جدران الحماية التي تثق عادةً في نطاقات جوجل.

يُنصح مسؤولو أمن المعلومات بمراقبة أي نشاط غير معتاد يتعلق بعملية "wscript.exe" وخاصة تلك المرتبطة بسكريبتات النشر الافتراضية، لضمان سلامة الشبكات من هذه التهديدات المتجددة.