أمن المعلومات

ثغرات أمنية في مكتبة vm2 تهدد خوادم نود جي إس

تم الكشف مؤخراً عن مجموعة من الثغرات الأمنية الحرجة في مكتبة vm2 الشهيرة لنظام نود جي إس (Node.js)، والتي قد تسمح للم...

جوجل تطلق نظاماً جديداً لحماية تطبيقات أندرويد من الاختراق

أعلنت جوجل عن توسيع نظام "شفافية البرمجيات" لحماية تطبيقات أندرويد من هجمات سلاسل التوريد، مما يضمن وصول النسخ الأصلي...

اختراق PyTorch Lightning لسرقة البيانات: تحذير لمطوري بايثون

تعرضت مكتبة PyTorch Lightning الشهيرة لاختراق أمني واسع النطاق استهدف سرقة بيانات المطورين عبر إصدارات خبيثة على متجر...

ثغرة Copy Fail تهدد أنظمة لينكس وتمنح صلاحيات الروت

ثغرة لينكس الجديدة المعروفة باسم Copy Fail تسمح للمستخدمين العاديين بالحصول على صلاحيات الروت الكاملة في توزيعات شهير...

كشف برمجية fast16: أول سلاح رقمي قبل ستوكسنت بسنوات

اكتشف خبراء تيكبامين برمجية "fast16" الخبيثة التي سبقت فايروس ستوكسنت الشهير بخمس سنوات، حيث استهدفت...

اختراق فيرسل بسبب أداة ذكاء اصطناعي: هل بياناتك في خطر؟

أعلنت شركة فيرسل عن تعرضها لخرق أمني ناتج عن اختراق أداة ذكاء اصطناعي، مما أدى للوصول لبيانات بعض العملاء وأنظمة الشر...

جوجل تعزز أمان بيكسل 10 بنظام DNS بلغة Rust

أعلنت شركة جوجل عن خطوة ثورية لتعزيز أمان هواتف بيكسل 10، عبر دمج محلل DNS مبرمج بلغة Rust في البرام...

تقرير أمني 2026: زيادة المخاطر الحرجة 4 أضعاف

كشف تقرير أمني جديد عن زيادة المخاطر الحرجة بنسبة 400% في عام 2026، مع تحليل أكثر من 216 مليون ثغرة أمنية في قطاع الت...

هجمات JanelaRAT تستهدف الحسابات البنكية في 2025

تواصل برمجية JanelaRAT الخبيثة استهداف البنوك والمؤسسات المالية، مسجلة آلاف الهجمات في عام 2025 لسرق...

جوجل كروم 146 يطلق ميزة DBSC لمنع سرقة الحسابات في ويندوز

أتاحت شركة جوجل ميزة الأمان الجديدة DBSC لجميع مستخدمي متصفح جوجل كروم على نظام ويندوز، في خطوة حاسمة لمنع سرقة جلسات...

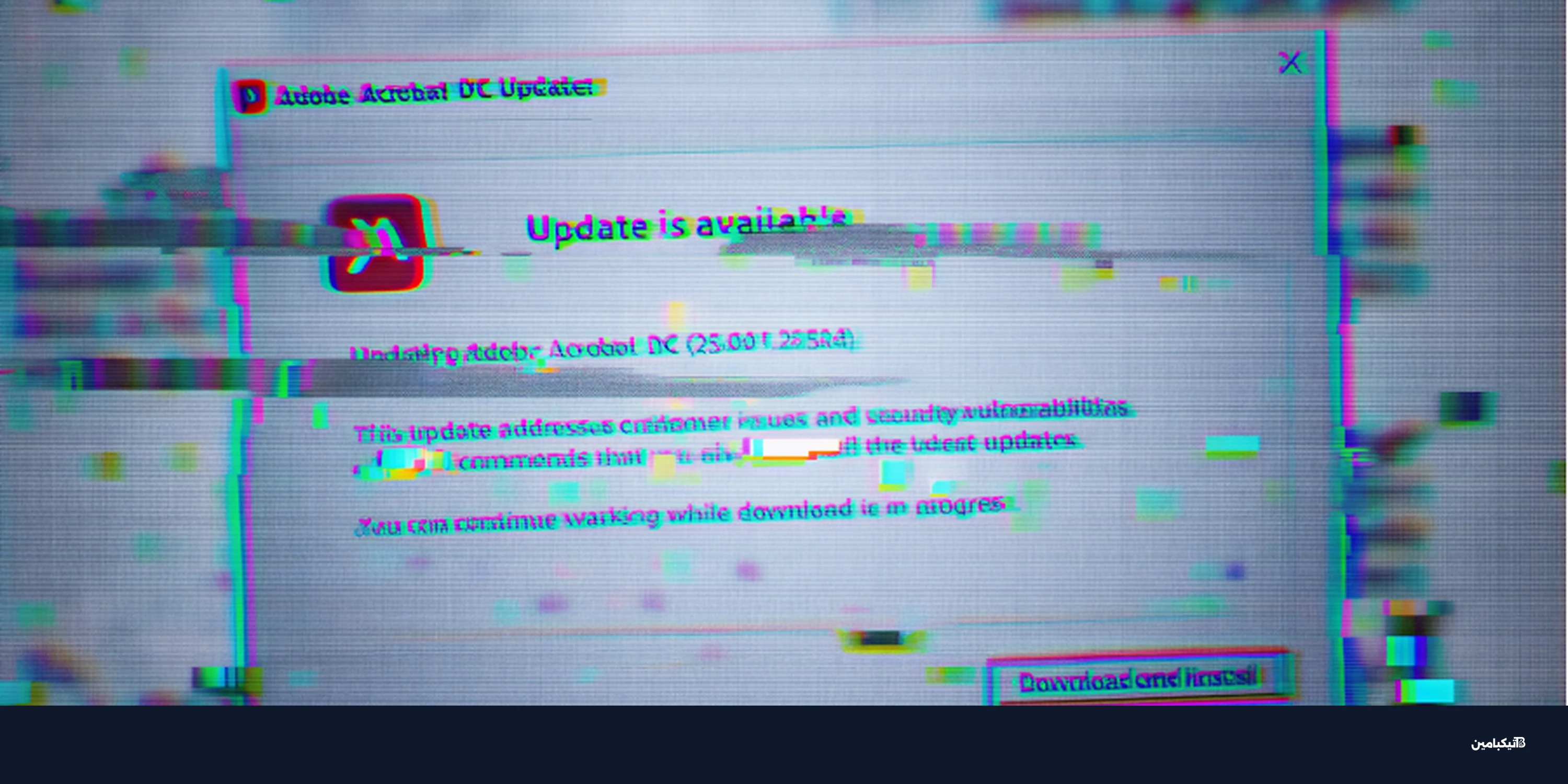

ثغرة خطيرة في أدوبي ريدر تستغل ملفات PDF لاختراقك

يستغل قراصنة الإنترنت ثغرة "زيرو داي" خطيرة في برنامج أدوبي ريدر (Adobe Reader) عبر ملفات PDF مفخخة لسرقة البيانات ال...

دليل البرمجة الآمنة: أفضل الممارسات لحماية الكود

تعد البرمجة الآمنة الركيزة الأساسية في تطوير البرمجيات اليوم. نستعرض هنا أفضل الممارسات لحماية الكود...

حزم npm خبيثة تسرق البيانات عبر إضافات Strapi المزيفة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة سيتركس CVE-2026-3055 تهدد أنظمة NetScaler الآن

تواجه أنظمة سيتركس (Citrix) تحدياً أمنياً جديداً بعد الكشف عن ثغرة CVE-2026-3055 ال...

غارتنر تكشف عن "وكلاء الحماية" AI: 5 حقول مهمة

نشرت غارتنر في 25 فبراير 2026 أول دليل سوقي لـ "وكلاء الحماية" (Guardian Agents)، وهو تقرير يحدد معالم هذه الفئة النا...

قراصنة كوريا الشمالية يستغلون VS Code لنشر برمجيات خبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

8 ثغرات خطيرة في AWS Bedrock تهدد البنية التحتية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

التحقق من العمر يضع شبكات VPN تحت تهديد الحظر

مع تزايد قوانين التحقق من العمر على الإنترنت، يلجأ ملايين المستخدمين إلى شبكات VPN لحماية بياناتهم....

جوجل تفرض 24 ساعة على التثبيت الجانبي للتطبيقات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرات في خدمات الذكاء الاصطناعي تسمح بسرقة البيانات

كشفت أبحاث أمنية حديثة عن ثغرات خطيرة في خدمات الذكاء الاصطناعي من أمازون ولانج سميث و SGLang تسمح للمهاجمين بسرقة ال...

ثغرات OpenClaw AI: خطر تسريب البيانات عبر حقن الأوامر

حذّر فريق الطوارئ الصيني لشبكات الحاسب الآلي CNCERT من ثغرات أمنية خطيرة في OpenClaw، وكيل الذكاء الاصطناعي مفتوح الم...

ثغرات فايرفوكس: أنثروبيك تكشف 22 ثغرة بكلود

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجية VOID#GEIST تنشر XWorm وAsyncRAT خفية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

التشفير ما بعد الكم: ندوة للأمن قبل عصر الكم

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

149 هجوم سيبراني يضرب الشرق الأوسط بعد التوترات

حذر خبراء الأمن الرقمي من تصاعد خطير في هجمات حجب الخدمة، حيث سُجل 149 هجوماً سيبرانياً استهدف 110 مؤسسات في 16 دولة...

قالب RFP جديد لحوكمة الذكاء الاصطناعي

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

وكلاء الذكاء الاصطناعي: المخاطر الأمنية الخفية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

آلاف مفاتيح Google Cloud API مكشوفة مع Gemini

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

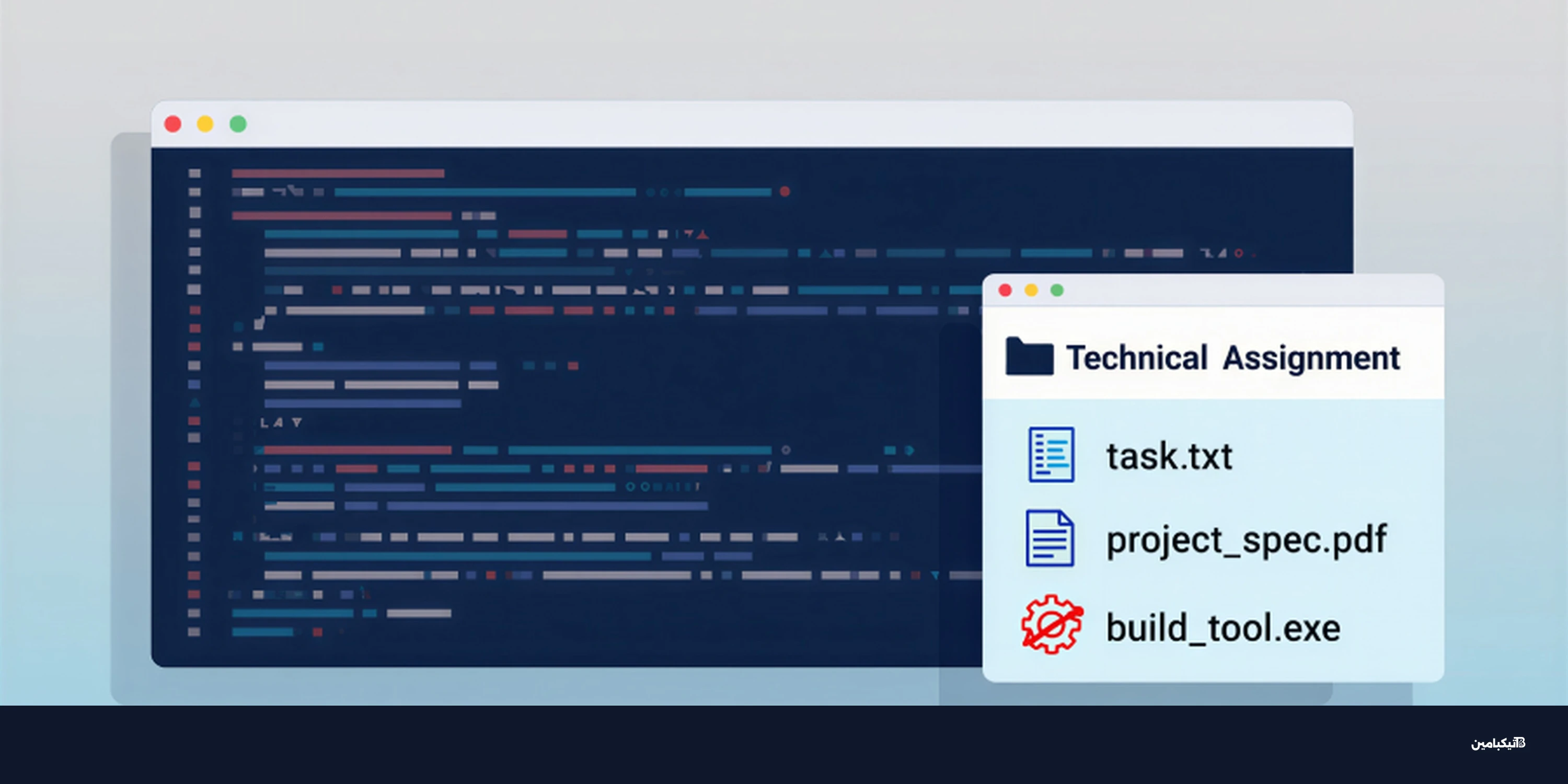

تحذير من مايكروسوفت: برمجيات خبيثة تستهدف المطورين

أطلقت شركة مايكروسوفت تحذيراً عاجلاً بشأن حملة برمجيات خبيثة متطورة تستهدف المطورين، حيث تستخدم مستو...

حزم NuGet خبيثة تسرق بيانات ASP.NET وتزرع برمجيات

كشف خبراء الأمن السيبراني مؤخراً عن أربع حزم NuGet خبيثة مصممة خصيصاً لاستهداف مطوري تطبيقات الويب العاملة ببيئة ASP....

كيف تزيد نقاط النهاية المكشوفة من مخاطر نماذج اللغة؟

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

كيف تقلل مخاطر الظل AI غير المراقب في الشركات

يواجه عدد متزايد من الشركات تحديات أمنية خطيرة بسبب استخدام الموظفين لأدوات الذكاء الاصطناعي دون موافقة قسم التقنية....

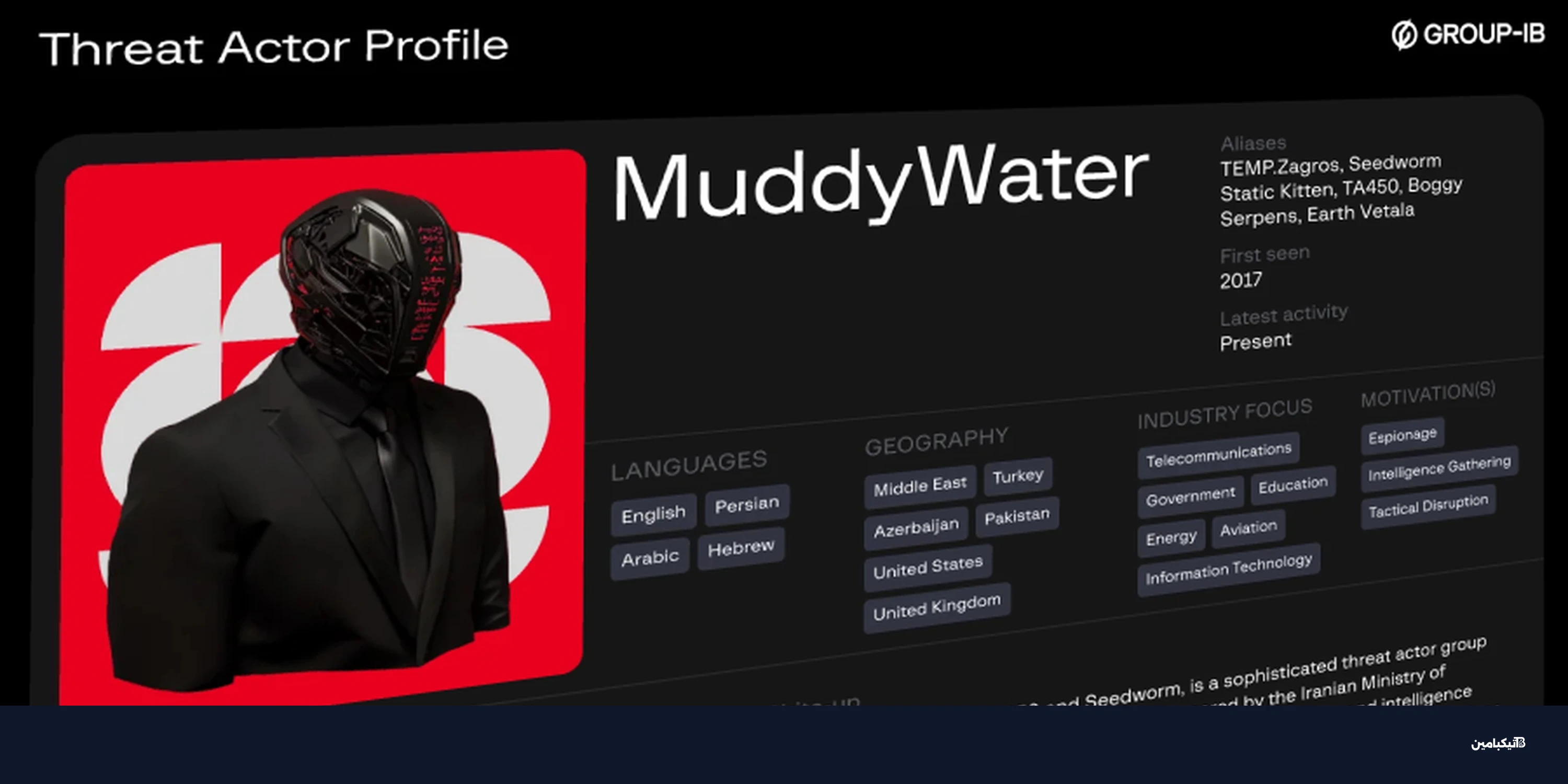

مجموعة MuddyWater الإيرانية تهاجم الشرق الأوسط بأدوات جديدة

كشفت تقارير أمنية مؤخراً عن مجموعة MuddyWater الإيرانية التي تشن هجمات إلكترونية متطورة ضد مؤسسات في الشرق الأوسط وشم...

هجوم بالذكاء الاصطناعي يخترق 600 جهاز فورتي جيت عالمياً

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحذير للمطورين: اختراق Cline CLI يثبت OpenClaw سراً

في حادثة جديدة تسلط الضوء على مخاطر سلاسل التوريد البرمجية، تعرضت أداة المساعدة في البرمجة بالذكاء الاصطناعي...

FBI: سرقة 20 مليون دولار من الصرافات عبر هجمات Jackpotting

أصدر مكتب التحقيقات الفيدرالي (FBI) تحذيراً عاجلاً بشأن تصاعد هجمات "Jackpotting" التي تستهدف أجهزة الصراف الآلي، حيث...

تقييم الهوية: المعيار الجديد للتأمين السيبراني في 2026

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

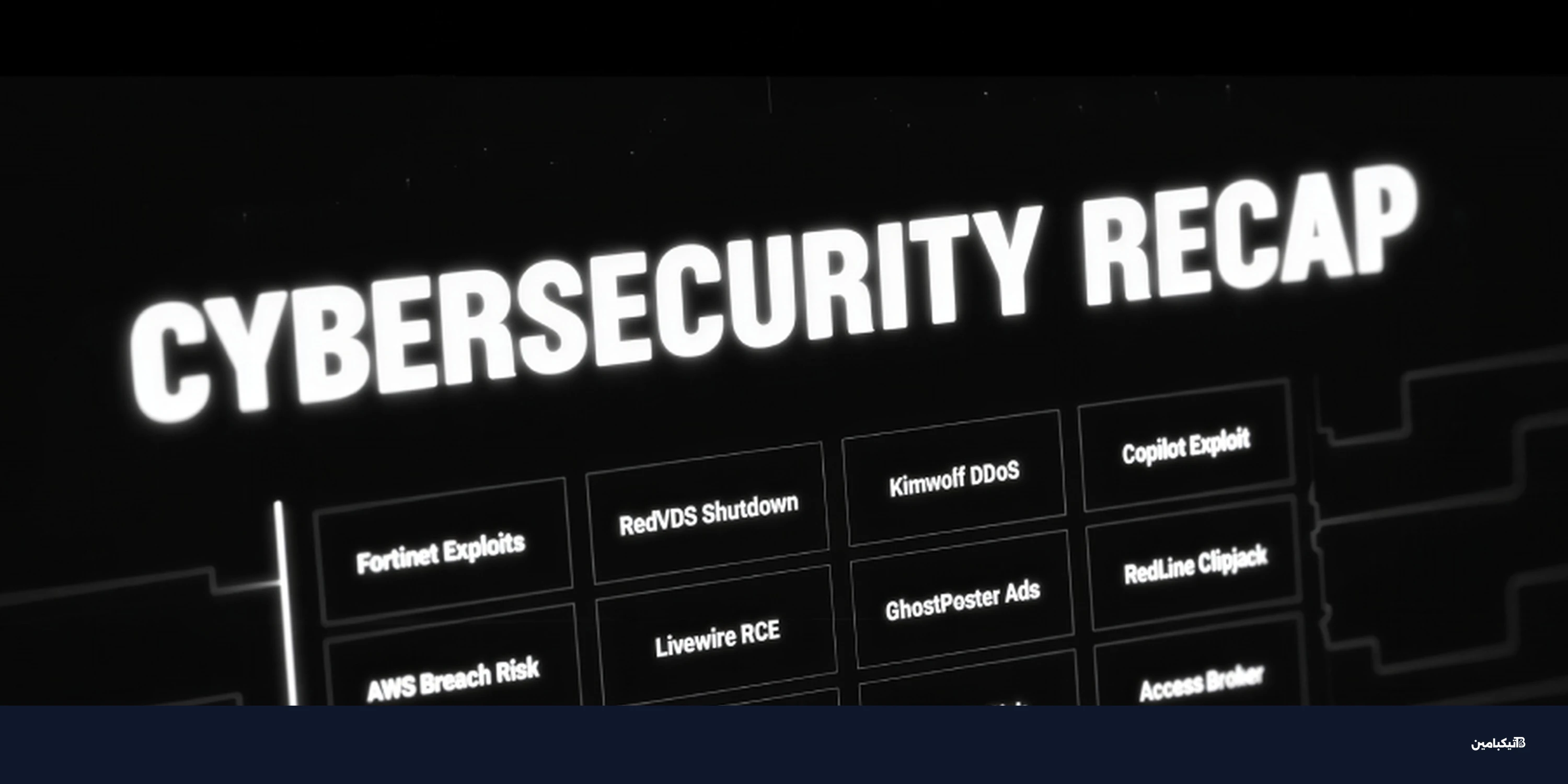

أندرويد 17 وتطورات خطيرة في الأمن السيبراني هذا الأسبوع

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

استغلال ثغرة يوم صفر خطيرة في Dell RecoverPoint منذ 2024

كشفت تقارير أمنية حديثة عن استغلال ثغرة حرجة من نوع "يوم صفر" (Zero-day) في أنظمة Dell RecoverPoint...

تحديث نوتباد++ الجديد يسد ثغرة أمنية خطيرة

أطلق مطورو برنامج تحرير النصوص الشهير نوتباد++ تحديثاً أمنياً عاجلاً لإغلاق ثغرات خطيرة استغلها قراص...

تحذير: برمجية Keenadu تخترق أجهزة أندرويد عبر التحديثات

كشفت أحدث التقارير الأمنية عن خطر جديد يهدد مستخدمي أجهزة أندرويد اللوحية، حيث تم اكتشاف برمجية خبيثة تدعى Ke...

تحذير مايكروسوفت: أزرار الذكاء الاصطناعي تتلاعب بالتوصيات

كشفت أبحاث جديدة من مايكروسوفت أن شركات شرعية تتلاعب بروبوتات الدردشة عبر أزرار "التلخيص بالذكاء الاصطناعي"، مما يخلق...

ثغرات خطيرة في بيت واردن ولاست باس تهدد كلمات المرور

كشفت دراسة أمنية حديثة عن وجود ثغرات خطيرة في أشهر مديري كلمات المرور السحابية، مما يعرض بيانات ملاي...

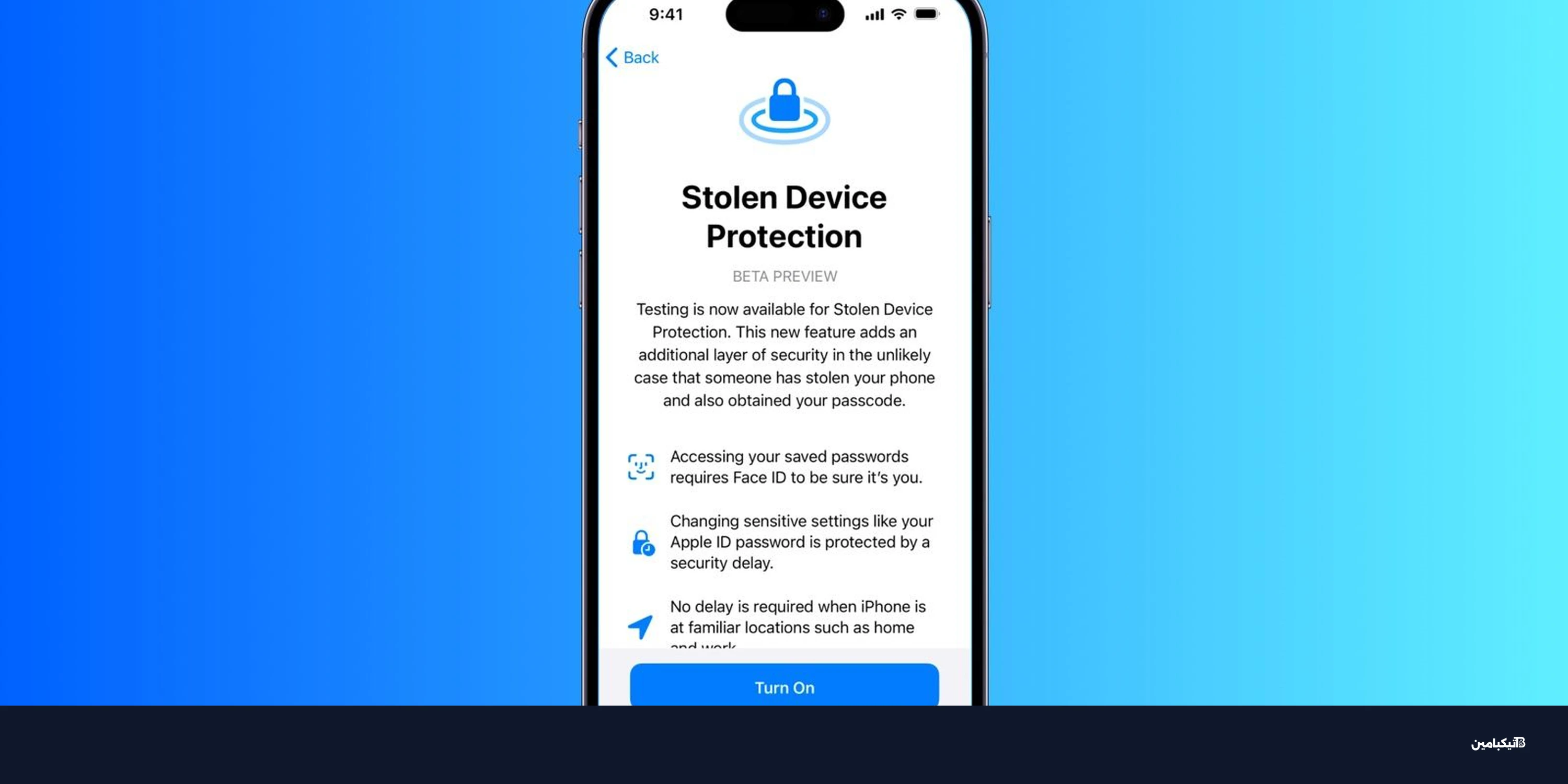

تحديث iOS 26.4: تفعيل حماية آيفون المسروق تلقائياً

مع إطلاق تحديث iOS 26.4 المرتقب، قررت شركة آبل تفعيل ميزة "حماية الجهاز المسروق" افتراضياً لجميع مست...

اختراق إضافة أوتلوك يهدد آلاف حسابات مايكروسوفت

يشهد المشهد الأمني هذا الأسبوع تطوراً مقلقاً حيث تتحول الثغرات الصغيرة إلى بوابات اختراق رئيسية، ليس فقط عبر برمجيات...

تحديث جوجل كروم العاجل: سد ثغرة أمنية خطيرة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

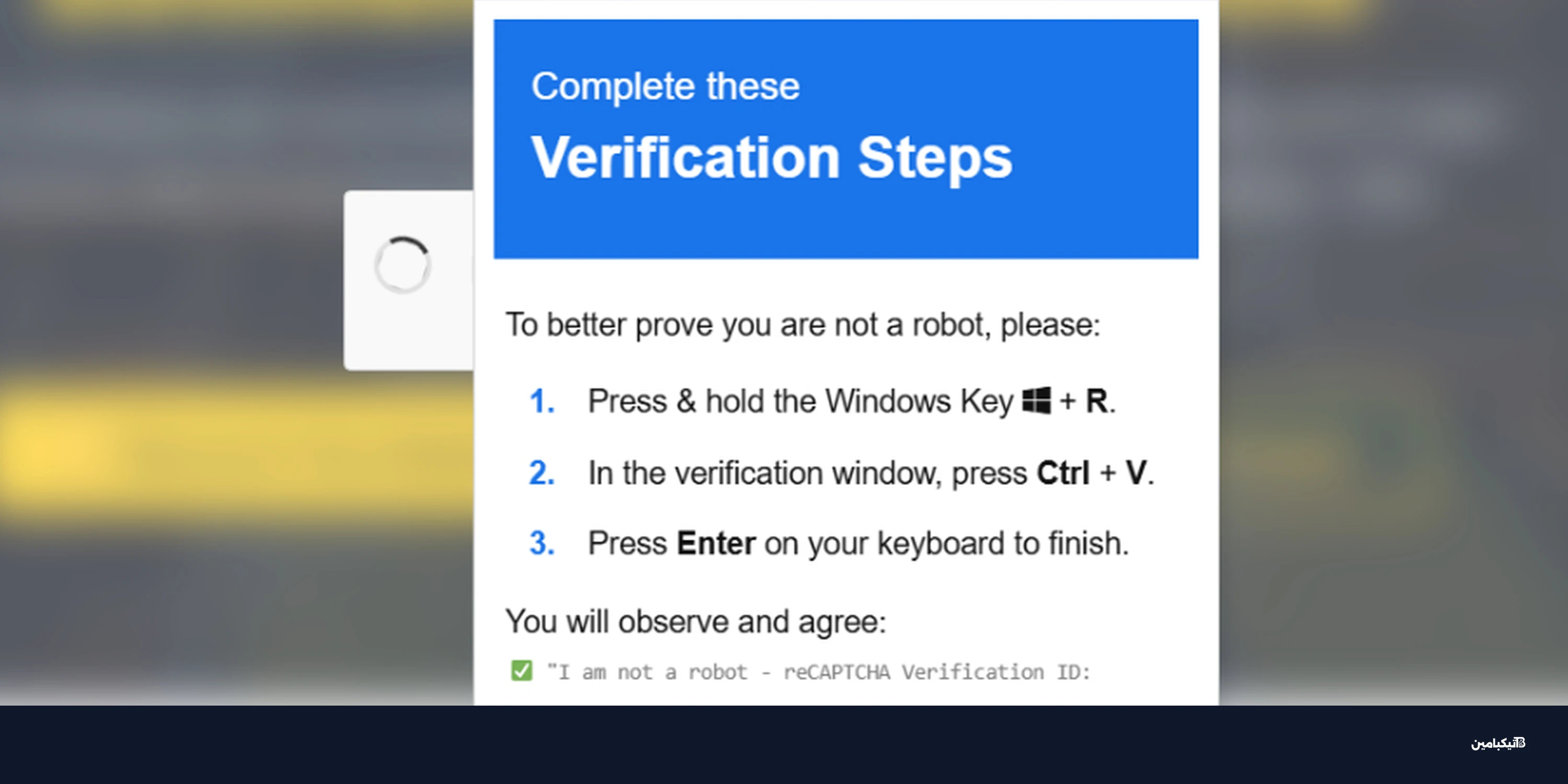

مايكروسوفت: هجوم ClickFix الخبيث يستغل أوامر DNS للاختراق

كشفت شركة مايكروسوفت عن تفاصيل تكتيك هندسة اجتماعية جديد وخطير يُعرف بـ ClickFix، حيث يخدع المهاجمون...

سر الرموز الغريبة في إيميلات إبستين: خلل تقني أم شيفرة؟

أثارت الرموز الغريبة في رسائل البريد الإلكتروني الخاصة بجيفري إبستين جدلاً واسعاً، حيث ظهرت نصوص مشفرة دفعت البعض للا...

كيف تتحرر من سيطرة جوجل وآبل على حياتك الرقمية؟

يسعى الكثير من المستخدمين اليوم إلى تقليل اعتمادهم على عمالقة التكنولوجيا مثل جوجل وآبل ومايكروسوفت، بحثاً عن المزيد...

برمجية VoidLink: تهديد جديد يضرب قطاع التكنولوجيا والمال

كشف باحثون أمنيون عن حملة هجومية جديدة تشنها مجموعة تهديد غير معروفة سابقاً تُدعى UAT-9921، تستهدف ب...

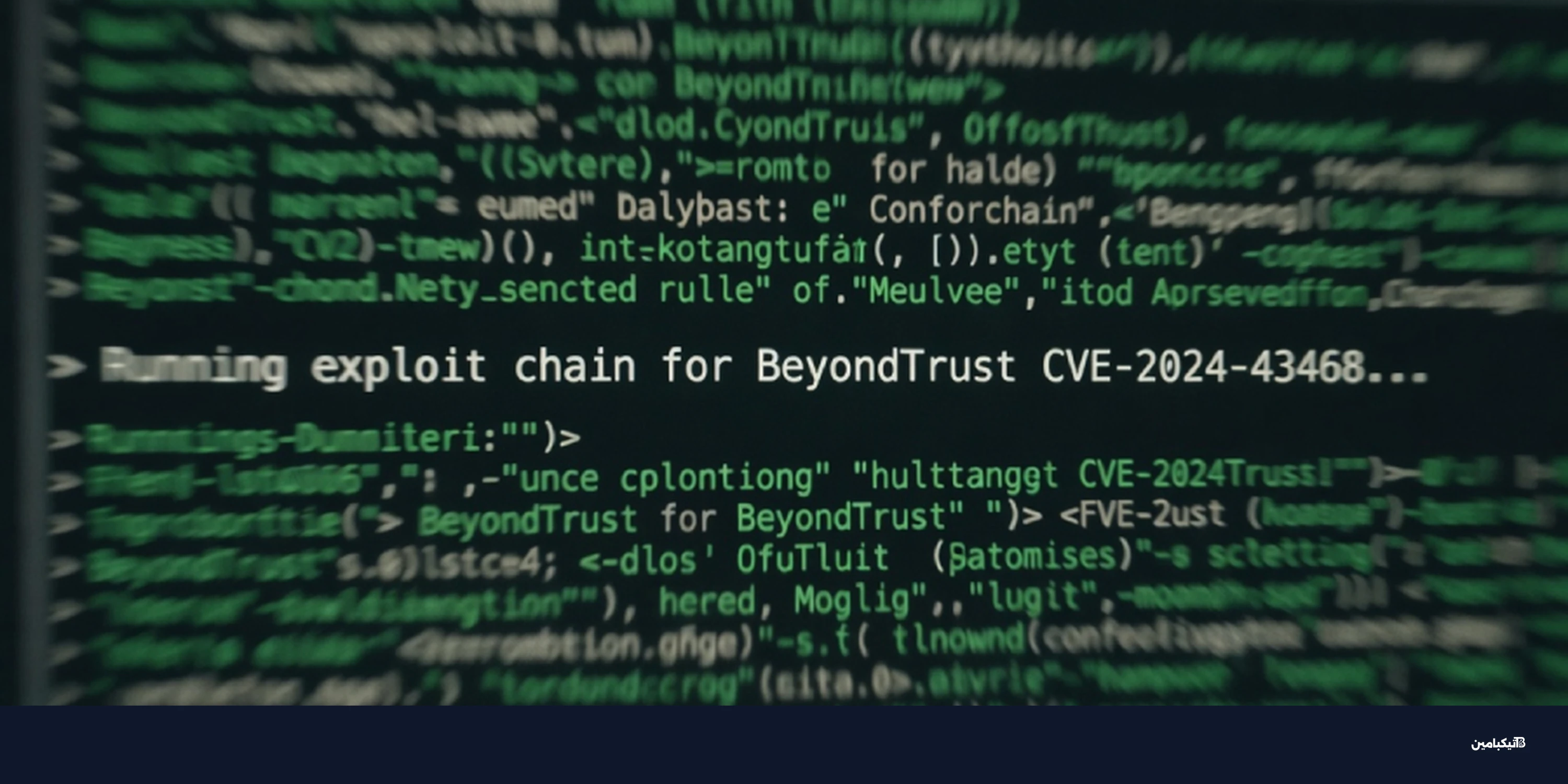

تحذير أمني: استغلال نشط لثغرة BeyondTrust الخطيرة

بدأت مجموعات التهديد الرقمي في استغلال ثغرة أمنية حرجة تم الكشف عنها مؤخراً تؤثر على منتجات BeyondTrust، مما يشكل خطر...

حملة لازاروس الخبيثة تستهدف المطورين عبر npm وPyPI

كشف باحثو الأمن السيبراني عن موجة جديدة من الهجمات الإلكترونية تستهدف مستودعات البرمجيات المفتوحة المصدر، وتحديداً np...

هجمات تجسس جديدة تستهدف الهند عبر ويندوز ولينكس

رصدت تقارير أمنية حديثة حملات تجسس إلكتروني مكثفة تستهدف القطاع الدفاعي في الهند، مستخدمة برمجيات خبيثة متطورة تعمل ع...

ثغرة حرجة في بيوند تراست تهدد آلاف الأنظمة عالمياً

أصدرت شركة بيوند تراست تحديثات أمنية عاجلة لمعالجة ثغرة خطيرة جداً في برمجيات الدعم عن بعد وأنظمة ال...

دودة TeamPCP تهدد البنية السحابية باستغلال ثغرة خطيرة

حذر خبراء الأمن السيبراني مؤخراً من حملة هجومية واسعة النطاق تستهدف البيئات السحابية الحديثة، حيث تقوم دودة TeamPCP ب...

تحذير عاجل لمستخدمي سيجنال: هجمات تصيد تستهدف الحسابات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

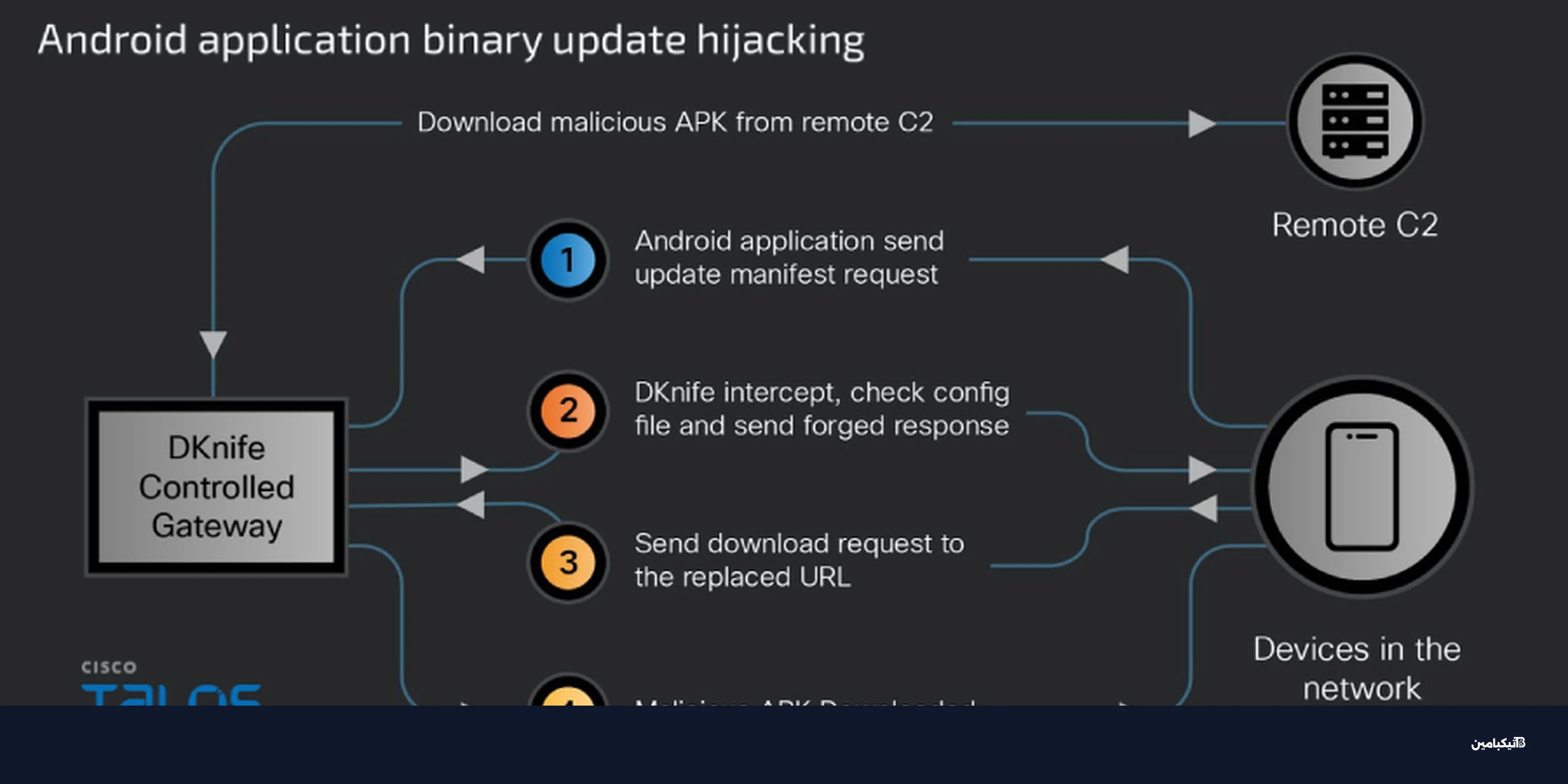

كشف DKnife: برمجية خبيثة صينية تستهدف الروترات منذ 2019

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة n8n الحرجة CVE-2026-25049 تتيح تنفيذ أوامر

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحذير أمني: برمجية DEAD#VAX الخبيثة تهدد ويندوز

كشف باحثون أمنيون عن حملة برمجيات خبيثة جديدة ومتطورة تُعرف باسم DEAD#VAX، تستخدم أساليب خداع ذكية ل...

اعتقالات مينيابوليس: شاهد يروي تفاصيل احتجازه من الفيدراليين

تشهد مدينة مينيابوليس تصعيداً أمنياً غير مسبوق مع تدخل وزارة الأمن الداخلي، حيث يروي أحد المحتجين تفاصيل اعتقاله الصا...

ثغرة حرجة في سولار ويندز تستغل حالياً: تحذير عاجل

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

إكليبس تفرض فحص إضافات VS Code أمنيًا قبل النشر

أعلنت مؤسسة إكليبس المسؤولة عن سجل Open VSX عزمها فرض إجراءات أمنية استباقية لفحص إضافات فيجوال ستوديو كود</s...

ثغرة خطيرة في دوكر تسمح بتنفيذ أكواد عبر الذكاء الاصطناعي

كشف خبراء الأمن السيبراني عن تفاصيل ثغرة أمنية حرجة تم إصلاحها مؤخراً في مساعد Ask Gordon المعتمد عل...

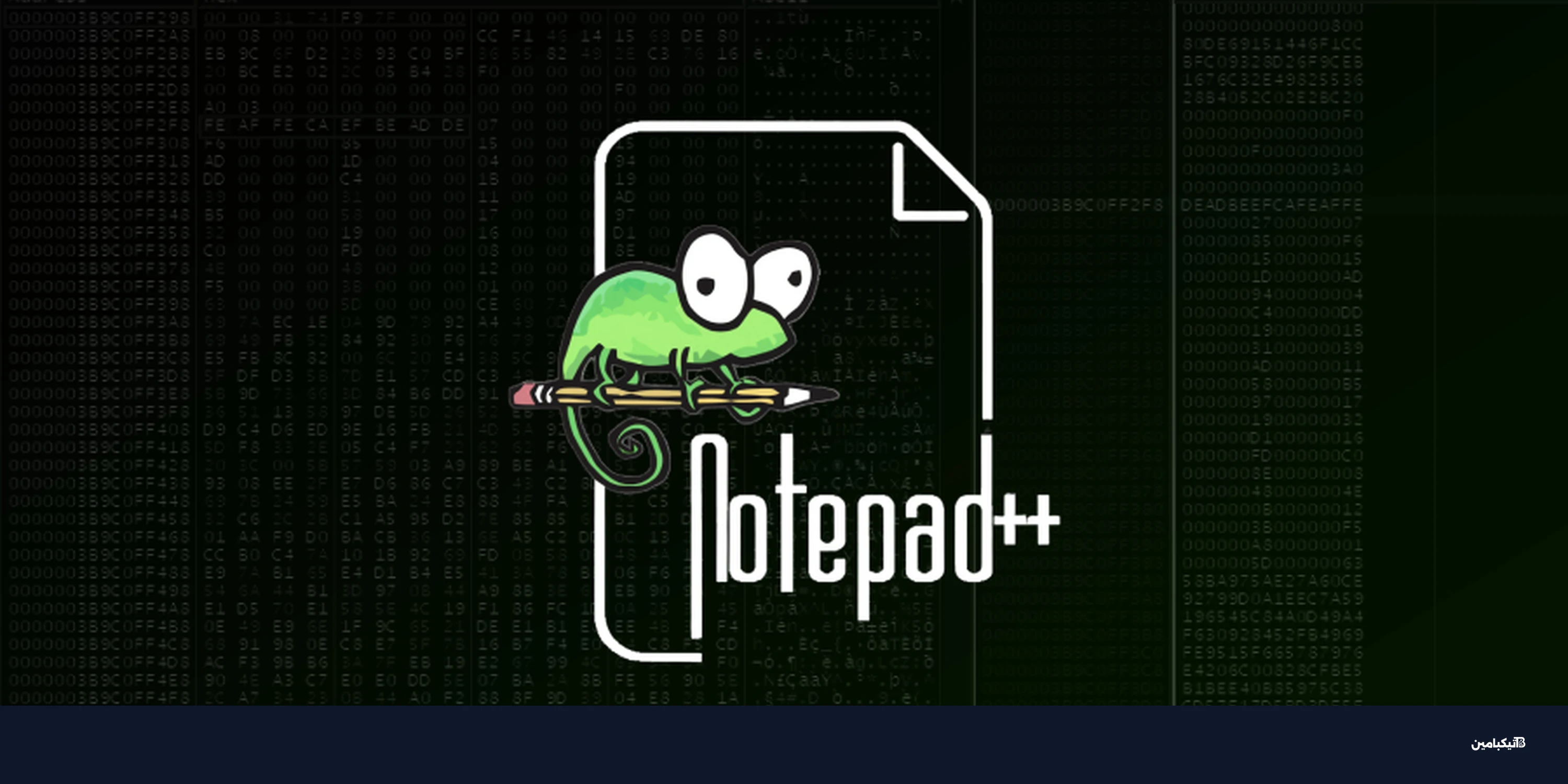

اختراق نوت باد بلس بلس: برمجية خبيثة تهدد المستخدمين

كشف تقرير أمني جديد عن تعرض البنية التحتية لبرنامج نوت باد بلس بلس لاختراق خطير من قبل مجموعة قراصنة مرتبطة بالصين، م...

اختراق تحديثات Notepad++ يهدد المستخدمين ببرمجيات خبيثة

كشف مطور البرنامج الشهير Notepad++ عن تعرض آلية التحديث الرسمية للبرنامج للاختراق من قبل مهاجمين مدع...

قراصنة ShinyHunters يستخدمون التصيد الصوتي لسرقة MFA

كشفت شركة مانديانت المملوكة لشركة جوجل عن موجة جديدة وخطيرة من الهجمات الإلكترونية تقودها مجموعة Shi...

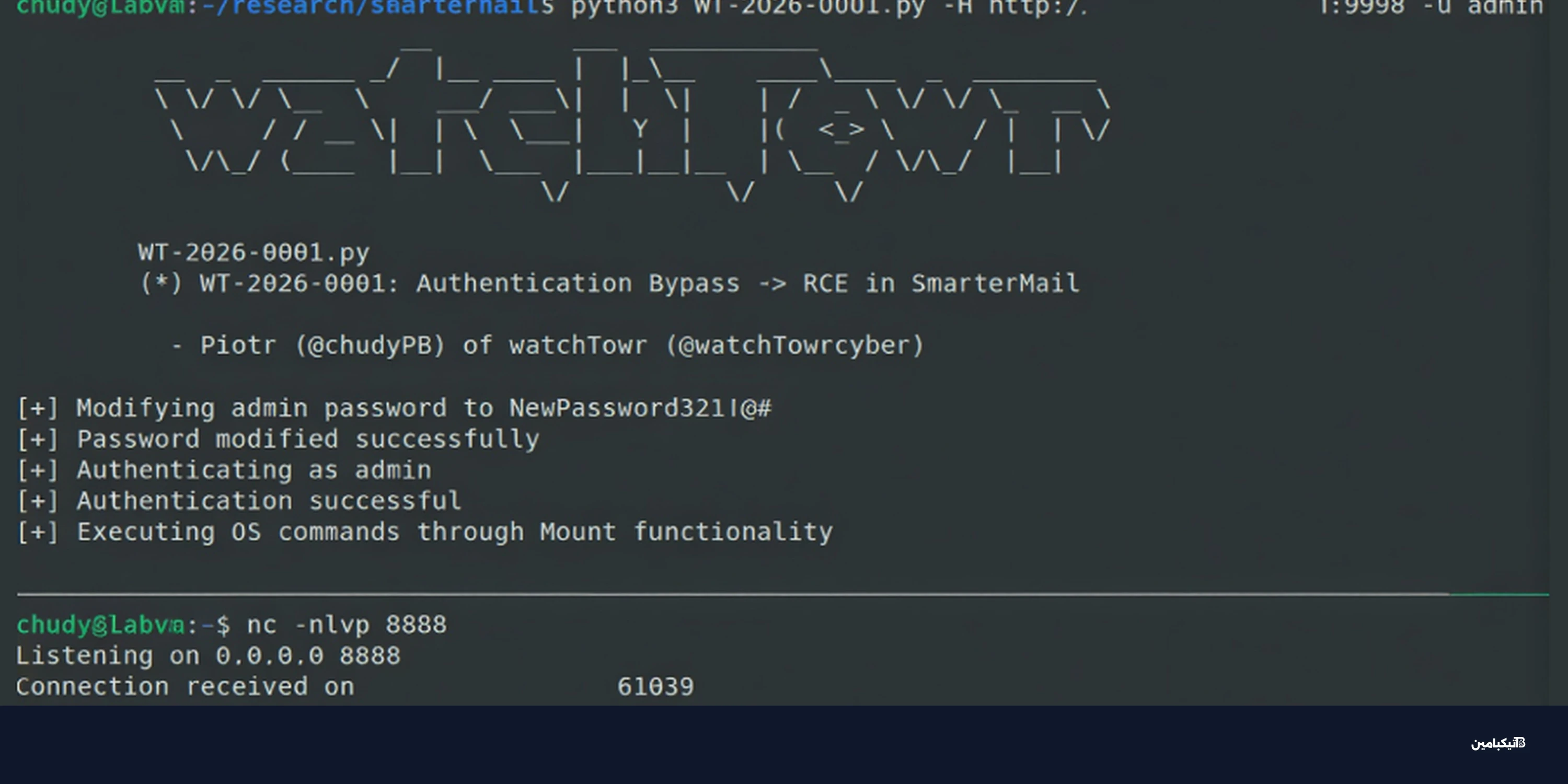

تحديث عاجل: ثغرة خطيرة في سمارتر ميل تسمح بالتحكم عن بعد

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

إضافة Moltbot مزيفة في VS Code تنشر برمجيات خبيثة

حذر خبراء الأمن السيبراني المطورين من وجود إضافة خبيثة جديدة في متجر مايكروسوفت في إس كود (VS Code) تنتحل صفة مساعد ا...

ثغرة حرجة في مكتبة vm2 تهدد تطبيقات Node.js

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

كابتشا مزيفة تستغل أدوات مايكروسوفت لنشر البرمجيات الخبيثة

كشف خبراء الأمن السيبراني عن حملة إلكترونية جديدة ومعقدة تدمج بين هجمات "كابتشا" (CAPTCHA) المزيفة وسكريبتات...

كشف حملات تجسس سيبرانية باكستانية تستهدف مؤسسات هندية

تعرضت مؤسسات حكومية هندية لسلسلة من الهجمات السيبرانية المنظمة، تم تنفيذها عبر حملتين رئيسيتين باستخدام تقنيات تجسس م...

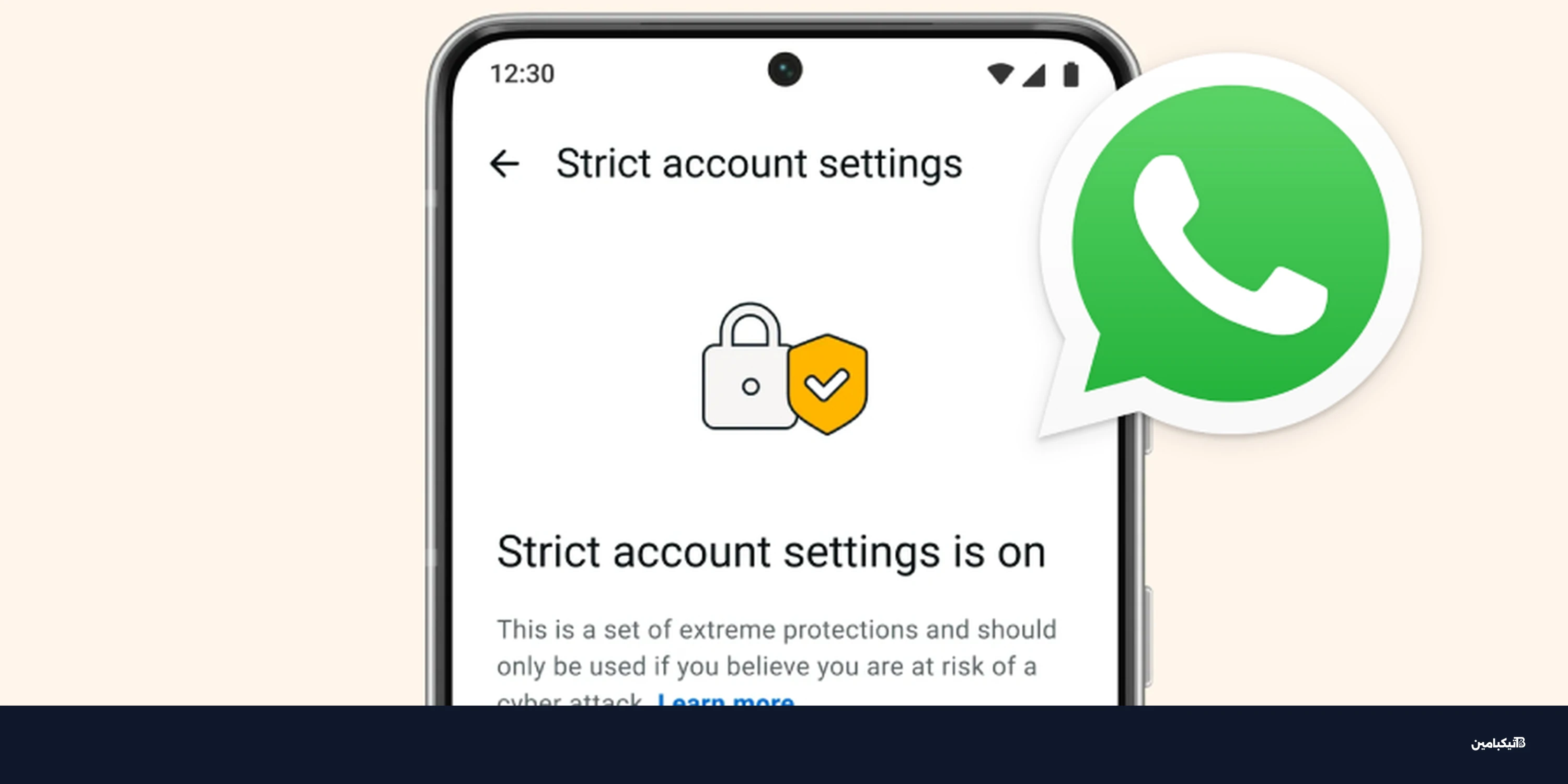

واتساب يطلق وضع حماية صارم ضد التجسس

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة Cellbreak في Grist: خطر تنفيذ الأكواد عن بعد

كشف باحثون أمنيون عن ثغرة خطيرة في منصة Grist-Core تسمح للمهاجمين بتنفيذ أوامر برمجية عن بعد عبر صيغ الجداول، مما يهد...

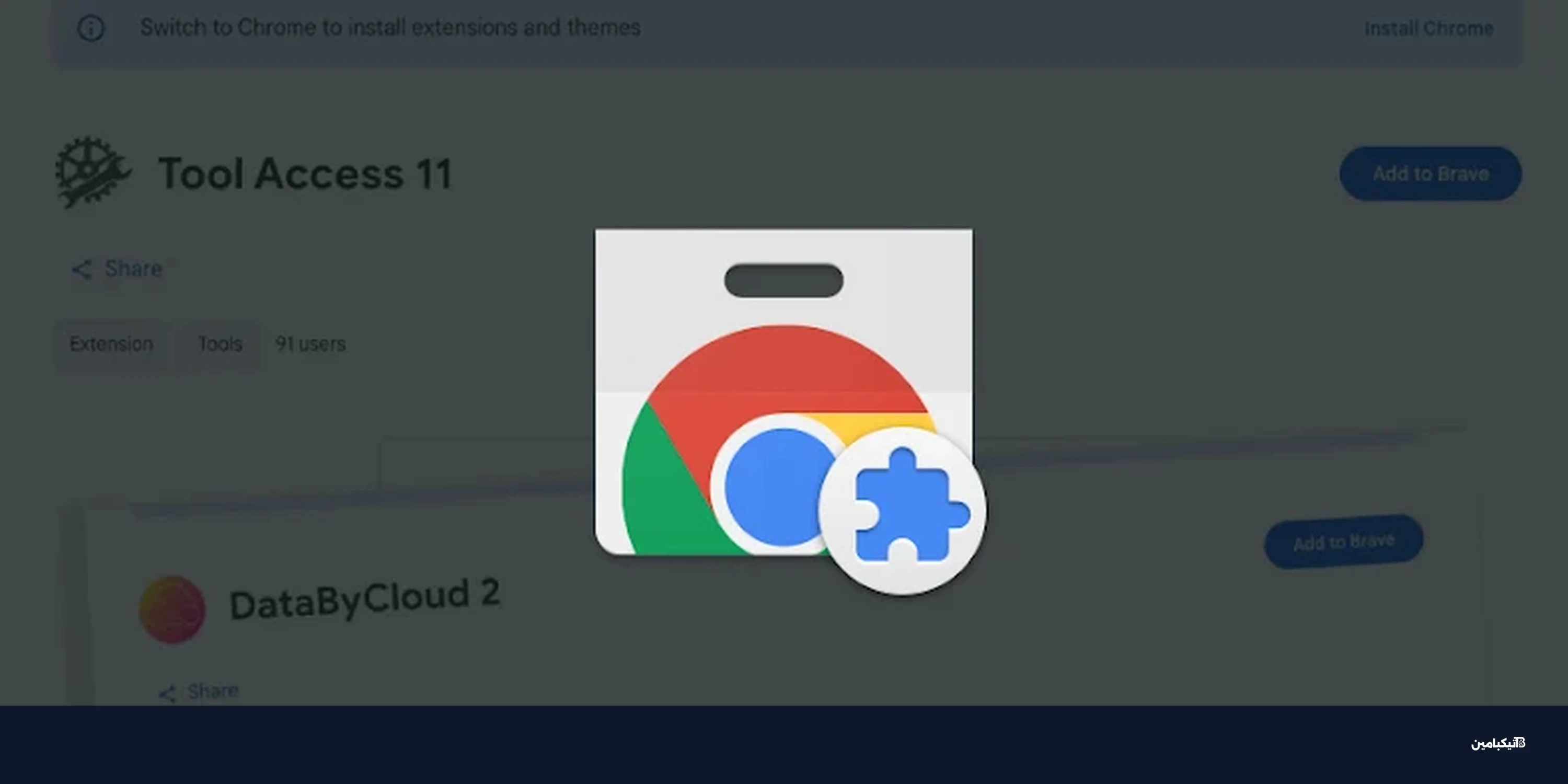

إضافات VS Code خبيثة تسرق الأكواد من 1.5 مليون مطور

كشف باحثون في مجال الأمن السيبراني عن وجود إضافات خبيثة داخل متجر Microsoft Visual Studio Code (VS Code) تدعي تقديم خ...

تحذير: ثغرات فورتينت تتجاوز التحديثات وأخطر تهديدات الأسبوع

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحليل فيديو يفند رواية الأمن الأمريكي حول مقتل بريتي

كشفت تحليلات تقنية حديثة للفيديو تناقضاً صارخاً في الرواية الرسمية لوزارة الأمن الداخلي الأمريكي (DHS) حول مقتل أليكس...

فيروس أوزيريس الجديد: برمجية خبيثة تضرب الشركات بذكاء

كشف باحثو الأمن السيبراني عن تفاصيل عائلة جديدة من برمجيات الفدية تُدعى أوزيريس (Osiris)، استهدفت مش...

ثغرة خطيرة في GNU Telnet تمنح المهاجمين صلاحيات الروت

تم الكشف مؤخراً عن ثغرة أمنية حرجة للغاية في خدمة GNU InetUtils telnet daemon (telnetd) ظلت غير مكتشفة لمدة 11 عاماً،...

تأمين جوجل وورك سبيس: كيفية سد الثغرات وحماية البيانات

تواجه فرق الأمن في الشركات سريعة النمو تحدياً مزدوجاً يتمثل في حماية الأعمال دون إبطاء وتيرتها، حيث يرث الكثيرون بنية...

ثغرة خطيرة في SmarterMail يتم استغلالها بعد التحديث بيومين

رصد خبراء الأمن السيبراني هجمات نشطة تستهدف ثغرة أمنية حرجة في برنامج البريد الإلكتروني SmarterMail،...

سيسكو تعالج ثغرة Zero-Day خطيرة في أنظمة Webex وUnified CM

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حملة تجسس كورية تستهدف شركات تقنية عبر مقابلات توظيف مزيفة

كشفت تقارير أمنية حديثة عن حملة هجمات سيبرانية واسعة النطاق تقودها مجموعة مرتبطة بكوريا الشمالية، اس...

سرقة أسرار آبل في هجوم سيبراني ضخم على لوكس شير

تعرضت شركة لوكس شير (Luxshare)، أحد أبرز موردي شركة آبل في الصين، لهجوم سيبراني واسع النطاق أدى إلى سرقة أكثر من 1 تي...

تحديثات أمنية طارئة من زوم وجيتلاب لسد ثغرات خطيرة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

كيف ينقذ الذكاء الاصطناعي شركات الأمن السيبراني في 2026؟

يواجه مقدمو خدمات الأمن المدار (MSSPs) تحديات هائلة وغير مسبوقة مع حلول عام 2026، حيث أدى نقص المحللين الأمنيين وتزاي...

تحذير عاجل لمستخدمي لاست باس من رسائل صيانة مزيفة

أصدرت خدمة إدارة كلمات المرور "لاست باس" تحذيراً أمنياً عاجلاً للمستخدمين بشأن حملة تصيد جديدة نشطة تنتحل صفة الشركة...

احذر: مشاريع فيسوال ستوديو خبيثة تستهدف المطورين

رصد باحثون أمنيون حملة تجسس إلكتروني متطورة تقودها مجموعات قرصنة مرتبطة بكوريا الشمالية، تستهدف المطورين والمهندسين ا...

الحسابات اليتيمة: ثغرة أمنية خفية تهدد الشركات

مع توسع المؤسسات وتطورها الرقمي، يتغير الموظفون والأنظمة باستمرار، لكن حساباتهم الرقمية غالباً ما تظل نشطة ومنسية. هذ...

اختراق عبر رسائل لينكد إن ينشر برمجيات خبيثة خطيرة

كشف باحثو الأمن الرقمي عن حملة تصيد جديدة وخطيرة تستهدف مستخدمي منصة التواصل المهني لينكد إن، حيث يس...

كشف الأسرار في جافا سكريبت: لماذا تفشل أدوات الفحص؟

لا تزال مفاتيح API المسربة تمثل تهديداً أمنياً كبيراً، وعلى الرغم من تطور أدوات الحماية، إلا أن الثغرات لا تزال تظهر...

ثغرة جوجل جيمناي: اختراق بيانات التقويم عبر دعوة وهمية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة StackWarp تضرب معالجات AMD وتكسر حماية التشفير

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

توقف خدمات السحاب وDevOps: التكلفة الخفية على الشركات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحذير أمني: ثغرة فورتينيت حرجة وهجمات سيبرانية جديدة

يشهد العالم الرقمي تصاعداً مستمراً في وتيرة التهديدات السيبرانية، حيث أصبح الخط الفاصل بين التحديثات البرمجية الروتين...

ثغرة في برمجية StealC تفضح عمليات القراصنة وتكشف هويتهم

كشف خبراء الأمن السيبراني عن ثغرة خطيرة من نوع XSS في لوحة تحكم برمجية StealC الخبيثة، تمكن الباحثين من التجسس على ال...

برمجية GootLoader تخدع الحماية بـ 1000 ملف ZIP مدمج

كشفت أحدث التقارير الأمنية عن تطور مقلق في برمجية GootLoader الخبيثة، حيث بدأت تعتمد تقنية معقدة لدم...

تحذير: إضافات خبيثة في جوجل كروم تسرق حسابات العمل

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

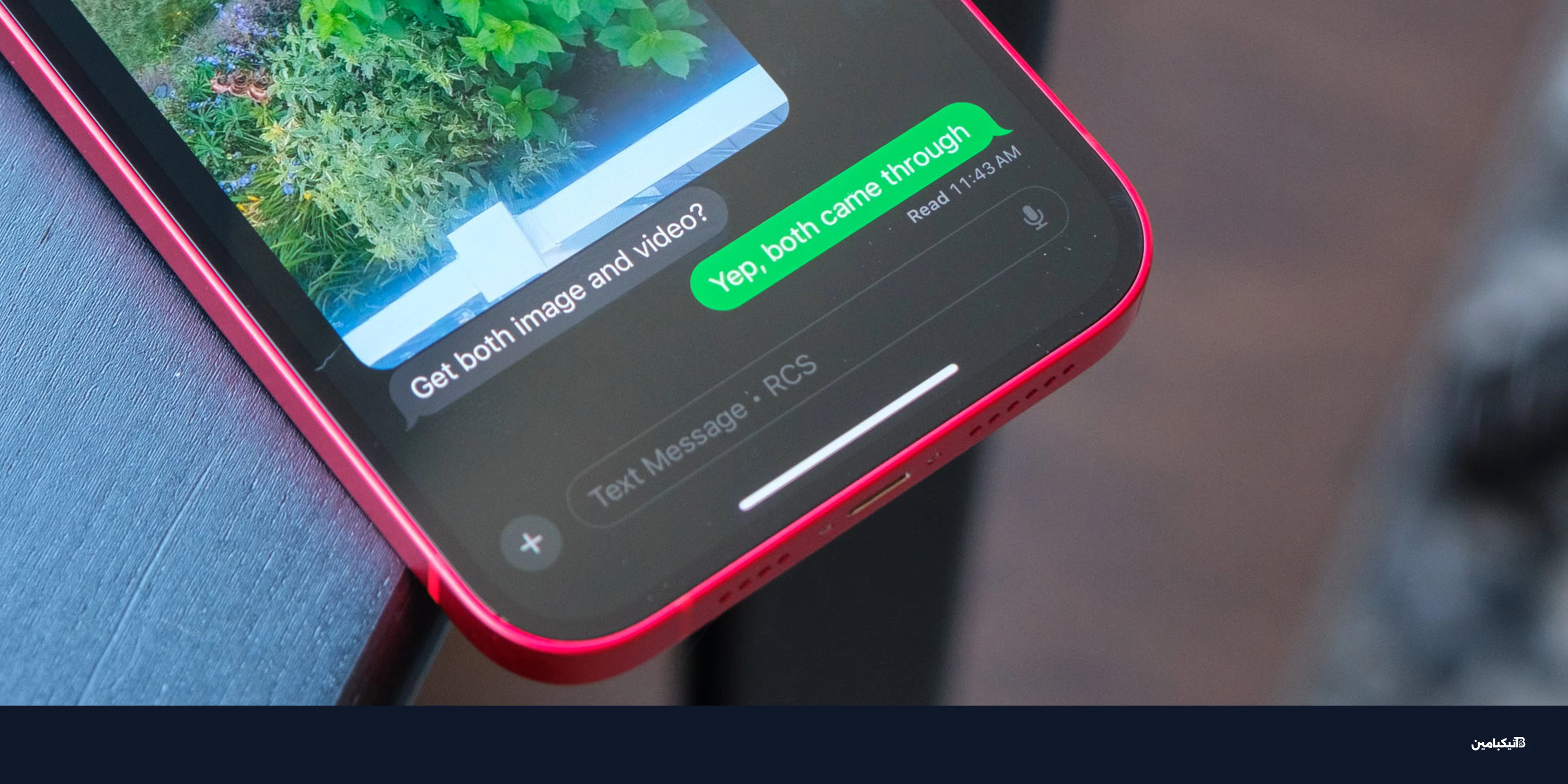

آبل تقترب من تشفير رسائل RCS بين آيفون وأندرويد

يبدو أن الفجوة الأمنية بين مستخدمي آيفون وأندرويد في طريقها للزوال أخيراً. تشير أحد...

ثغرة WhisperPair تهدد سماعات سوني وجوجل بالتجسس

كشف باحثون أمنيون عن ثغرة خطيرة في بروتوكول Fast Pair المستخدم في العديد من سماعات البلوتوث، مما يسمح للمهاجمين بتتبع...

ثغرة في بالو ألتو تعطل الجدران النارية دون تسجيل

أطلقت شركة بالو ألتو نتوركس تحذيراً عاجلاً وتحديثات أمنية لمعالجة ثغرة خطيرة في بوابة GlobalProtect، تسمح للمهاجمين ب...

دراسة: 64% من تطبيقات الطرف الثالث تصل لبيانات حساسة دون مبرر

كشفت أبحاث أمنية جديدة لعام 2026 عن فجوة حرجة في مجال الأمن الرقمي، حيث تبين أن 64% من تطبيقات الطرف الثالث تصل إلى ب...

تحذير: إضافة كروم خبيثة تسرق أموال مستخدمي منصة MEXC

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحذير: برمجيات خبيثة تسرق بطاقات الائتمان من المتاجر

كشف باحثون في مجال الأمن السيبراني عن حملة اختراق واسعة النطاق تستهدف سرقة بيانات بطاقات الائتمان من صفحات الدفع الإل...

فيرايزون تمدد فترة قفل الهواتف بقرار رسمي من FCC

أصدرت لجنة الاتصالات الفيدرالية (FCC) قراراً رسمياً يسمح لشركة فيرايزون بتغيير سياستها القديمة الخاص...

احذر: نظارات ميتا الذكية تُستخدم لسرقة بيانات هاتفك

تتطور أساليب الاحتيال الرقمي باستمرار، حيث كشف تقرير جديد عن حيلة ذكية وخطيرة يستخدمها القراصنة لسرقة بيانات الهواتف...

ثغرة خطيرة في منصة n8n للذكاء الاصطناعي

كشفت الأبحاث الأمنية هذا الأسبوع عن ثغرة حرجة في منصة n8n لأتمتة سير العمل، مما يظهر كيف يمكن للأدوات المساعدة أن تتح...

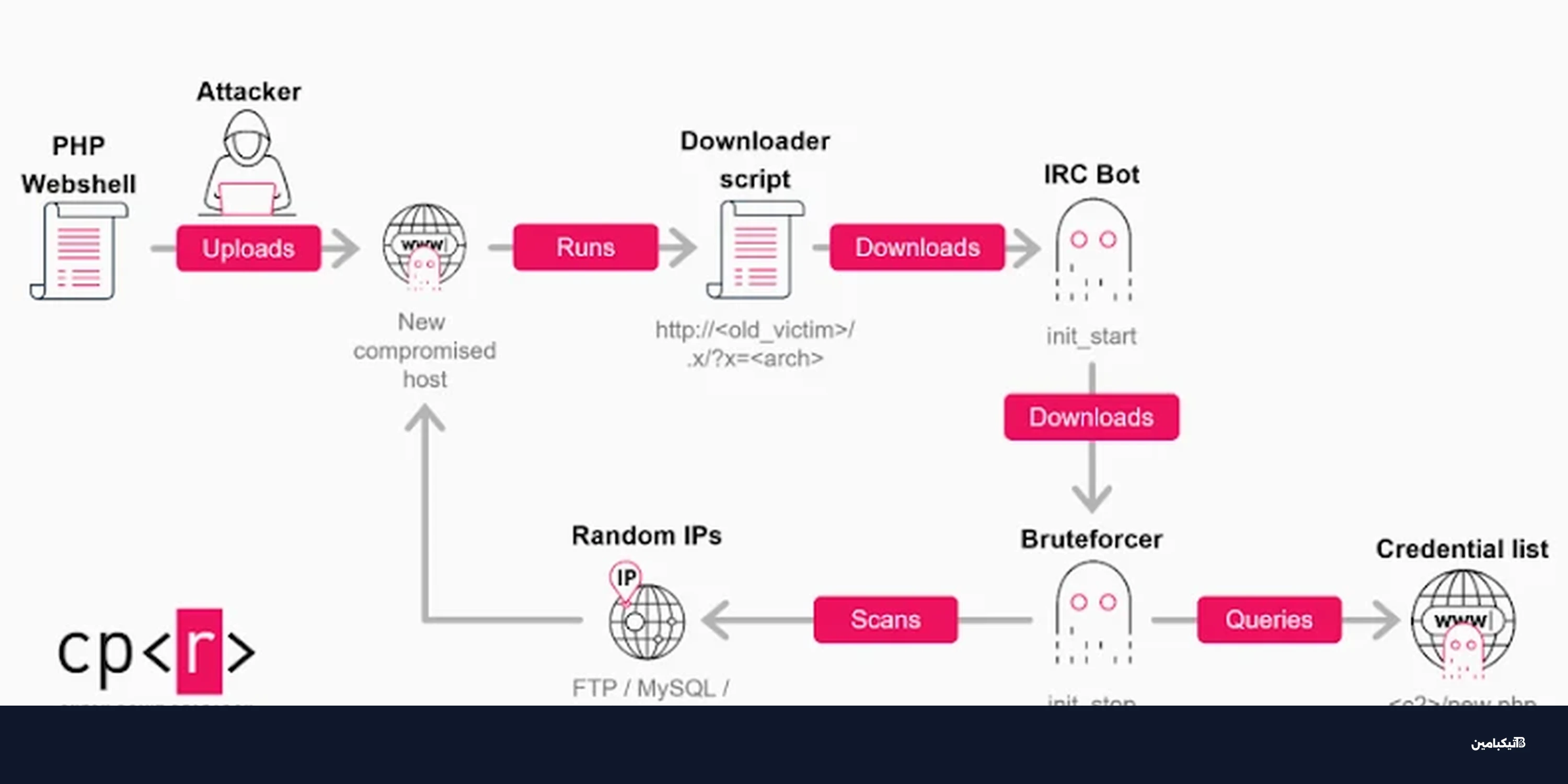

شبكة GoBruteforcer تهدد قواعد بيانات العملات الرقمية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

إنستغرام يتعرض لمحاولة اختراق: ماذا حدث لملايين الحسابات؟

في تطور مثير للقلق، تلقى ملايين مستخدمي إنستغرام حول العالم رسائل بريد إلكتروني غير متوقعة تطلب منهم إعادة تعيين كلما...

وكالة الأمن السيبراني CISA تغلق 10 توجيهات طوارئ

أعلنت وكالة الأمن السيبراني وأمن البنية التحتية الأمريكية (CISA) رسمياً عن إغلاق 10 توجيهات طوارئ للأمن السيبراني كان...

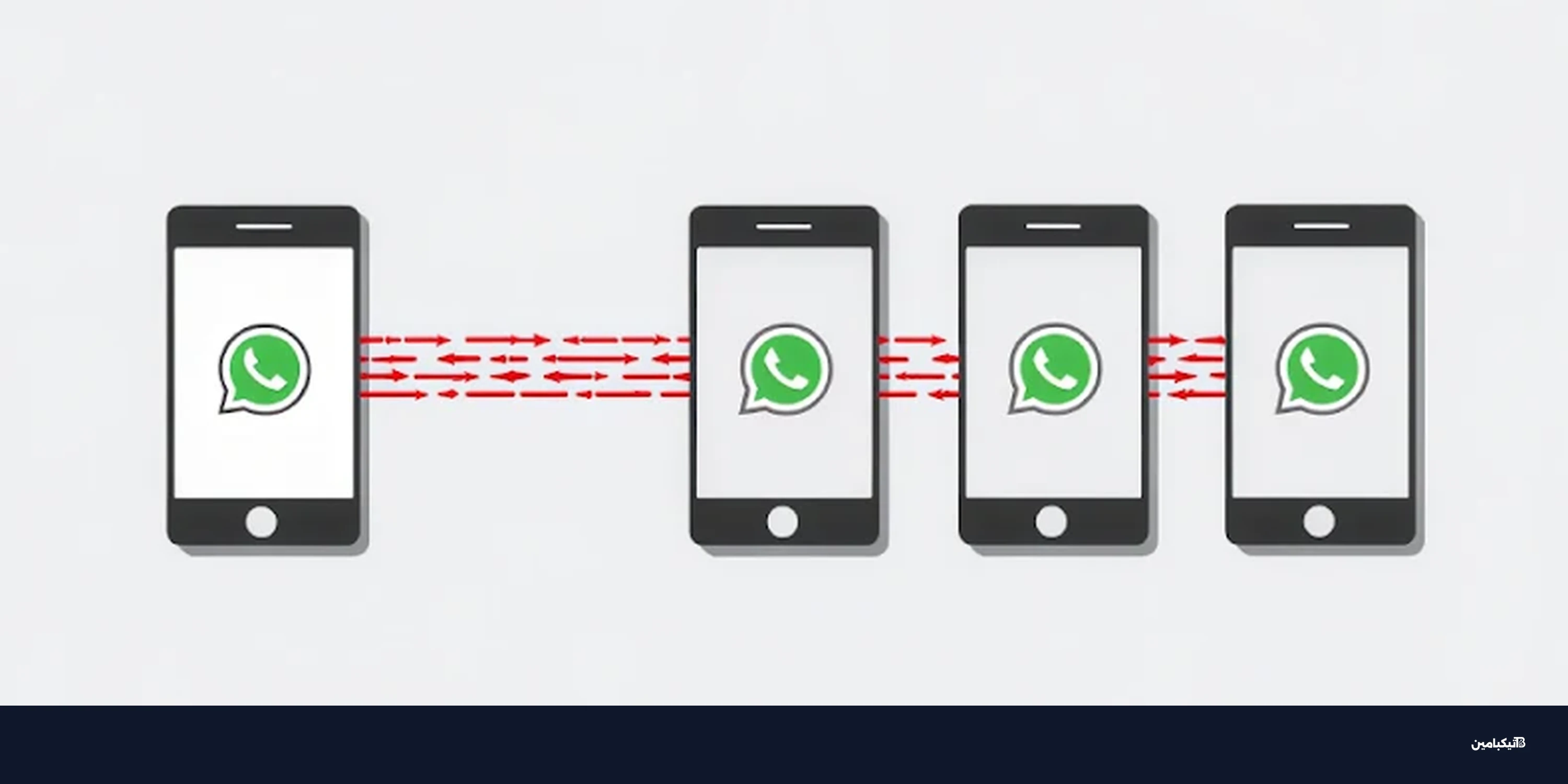

تحذير: دودة واتساب تنشر تروجان بنكي وتراسل جهات اتصالك

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

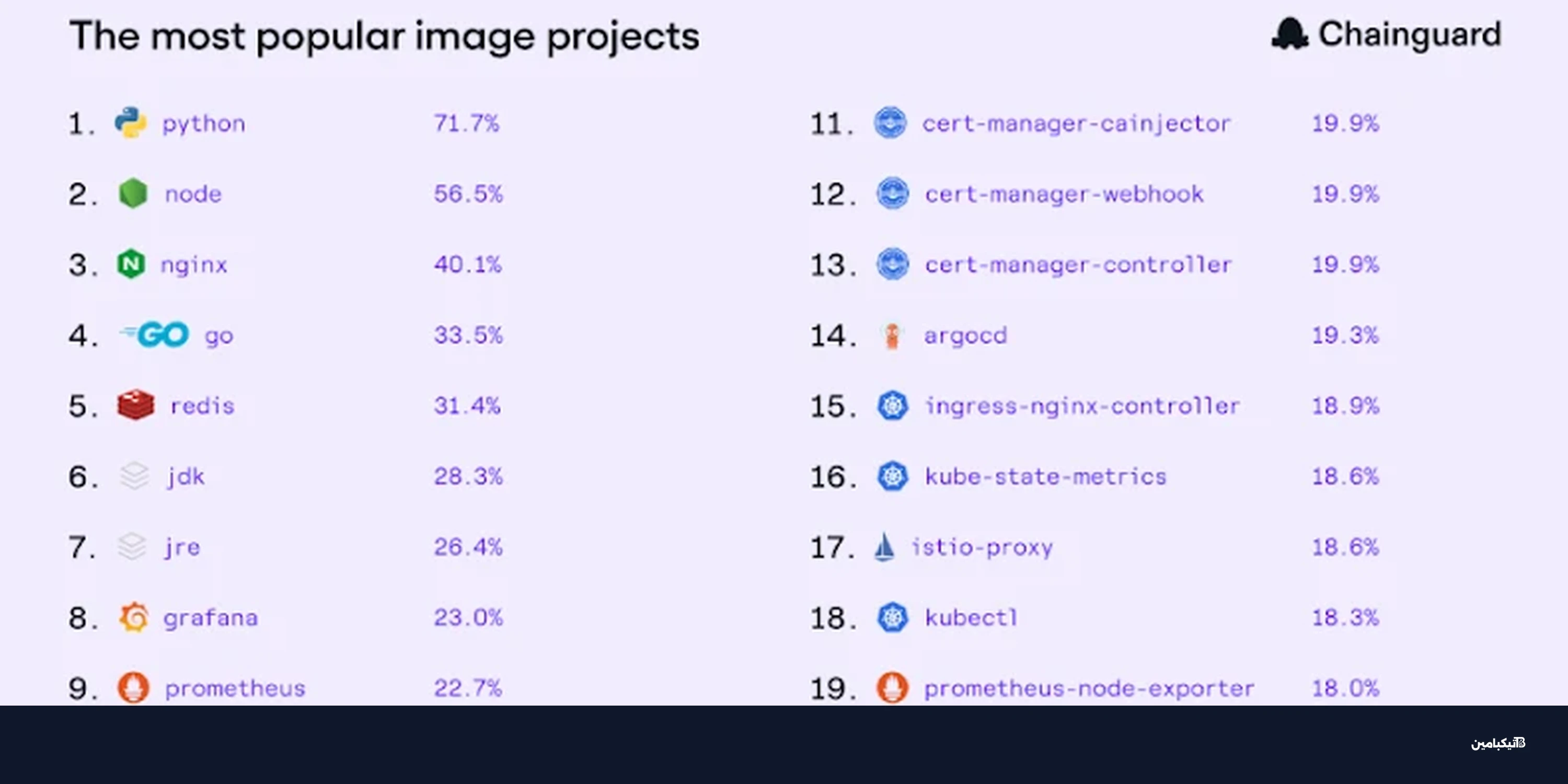

هيمنة بايثون: تقرير يكشف واقع البرمجيات مفتوحة المصدر

يكشف تقرير جديد عن واقع استهلاك المؤسسات للبرمجيات مفتوحة المصدر، مسلطاً الضوء على المخاطر التشغيلية والثغرات الأمنية...

تحذير أمني: برمجية NodeCordRAT تسرق محافظ البيتكوين

اكتشف باحثو الأمن السيبراني مؤخراً ثلاثة حزم برمجية خبيثة على منصة npm مصممة لنشر برمجية ضارة جديدة...

تحذير من ثغرات نشطة في مايكروسوفت أوفيس وHPE OneView

أصدرت وكالة الأمن السيبراني والبنية التحتية الأمريكية (CISA) تحذيراً عاجلاً بشأن ثغرات أمنية جديدة تؤثر بشكل مباشر عل...

خطر Black Cat: احتيال SEO يستهدف برامج شائعة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مايكروسوفت تحذر من ثغرة تسمح بالتصيد الداخلي

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحديث عاجل من فييم يغلق ثغرة RCE خطيرة بمؤشر 9.0

أطلقت شركة "فييم" تحديثات أمنية عاجلة لمعالجة ثغرات حرجة في برنامجها الشهير Backup & Replication، تتضمن ثغرة خطيرة قد...

ثغرة حرجة في منصة n8n تهدد الخوادم: حدث فوراً

كشف خبراء الأمن السيبراني عن ثغرة أمنية حرجة في منصة الأتمتة مفتوحة المصدر n8n، تم تصنيفها بدرجة خطو...

قراصنة روس يستهدفون الجيش الأوكراني عبر تطبيق فايبر

كشفت تقارير أمنية حديثة عن حملة تجسس مكثفة يشنها قراصنة موالون لروسيا تستهدف الجيش الأوكراني والمؤسسات الحكومية، مستغ...

برمجية Kimwolf تخترق مليوني جهاز أندرويد: هل جهازك في خطر؟

كشف تقرير أمني جديد عن برمجية خبيثة تدعى Kimwolf أصابت أكثر من مليوني جهاز أندرويد حول العالم، مستغل...

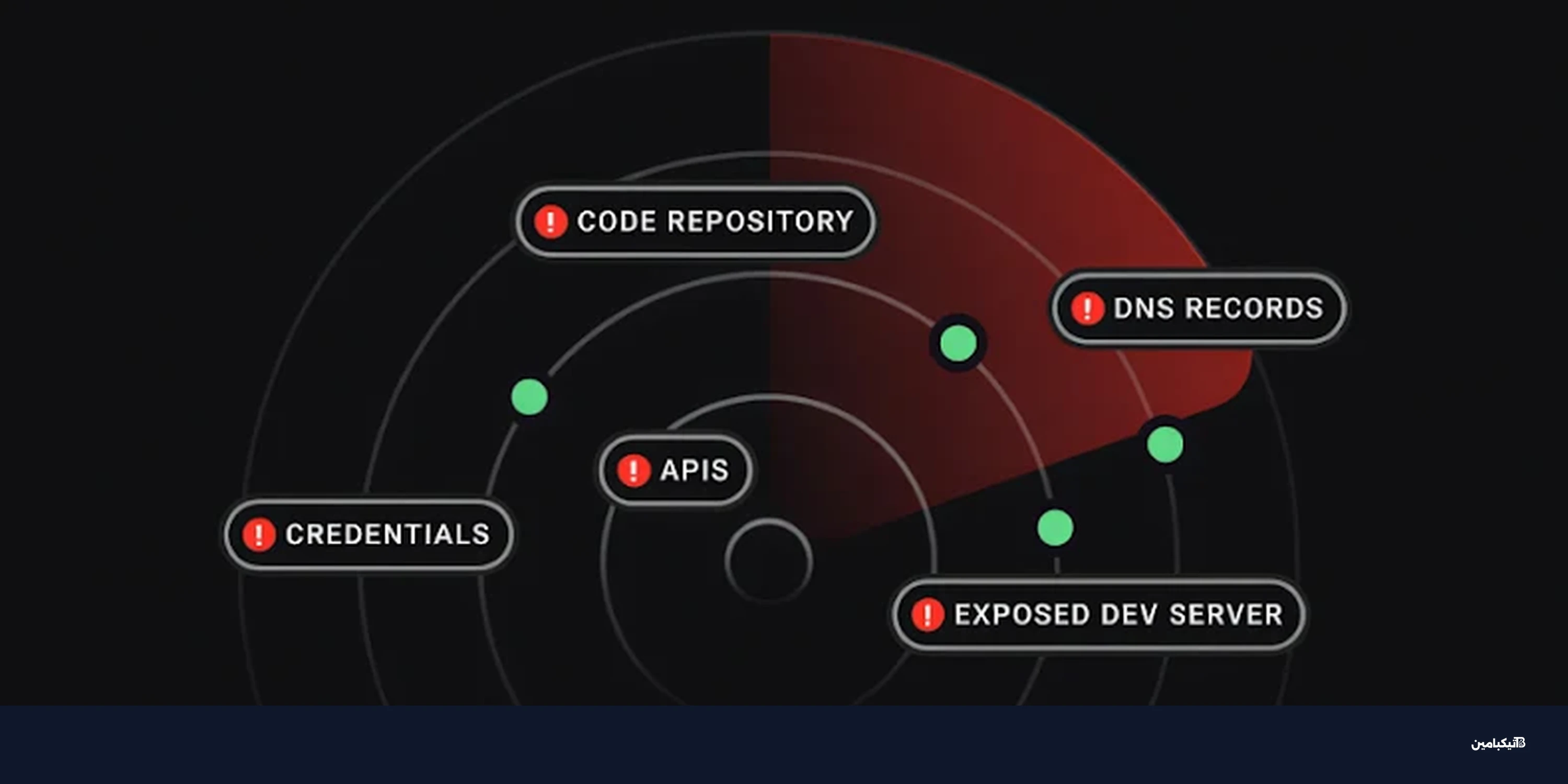

إدارة سطح الهجوم: لماذا تفشل الشركات في قياس العائد؟

تعد أدوات إدارة سطح الهجوم (ASM) بتقليل المخاطر الأمنية، لكنها غالباً ما تقدم المزيد من المعلومات فقط دون تحسين حقيقي...

IBM تحذر من ثغرة خطيرة في API Connect تسمح بالاختراق

كشفت شركة IBM عن ثغرة أمنية خطيرة في منصة API Connect قد تسمح للمهاجمين بتجاوز آليات المصادقة والوصول غير المصرح به إ...

ثغرات أدوات الأمن: الخطر الخفي في تطبيقاتك

في عالم الأمن السيبراني المتسارع، تركز المؤسسات عادةً على اكتشاف الثغرات في الكود البرمجي، متجاهلةً خطراً أكبر يكمن ف...

اختراق أدوات الأمان: الخطر الخفي الذي يهدد تطبيقاتك

في عالم الأمن السيبراني المتسارع، غالباً ما نركز على حماية التطبيقات من الهجمات الخارجية، لكن ماذا لو كان الخطر يكمن...

2025: عام الفوضى التقنية في الحكومة الأمريكية

شهد عام 2025 سلسلة غير مسبوقة من التخبطات التقنية والسياسية التي هزت أركان الحكومة الفيدرالية، بدءاً من ملف تيك توك ا...

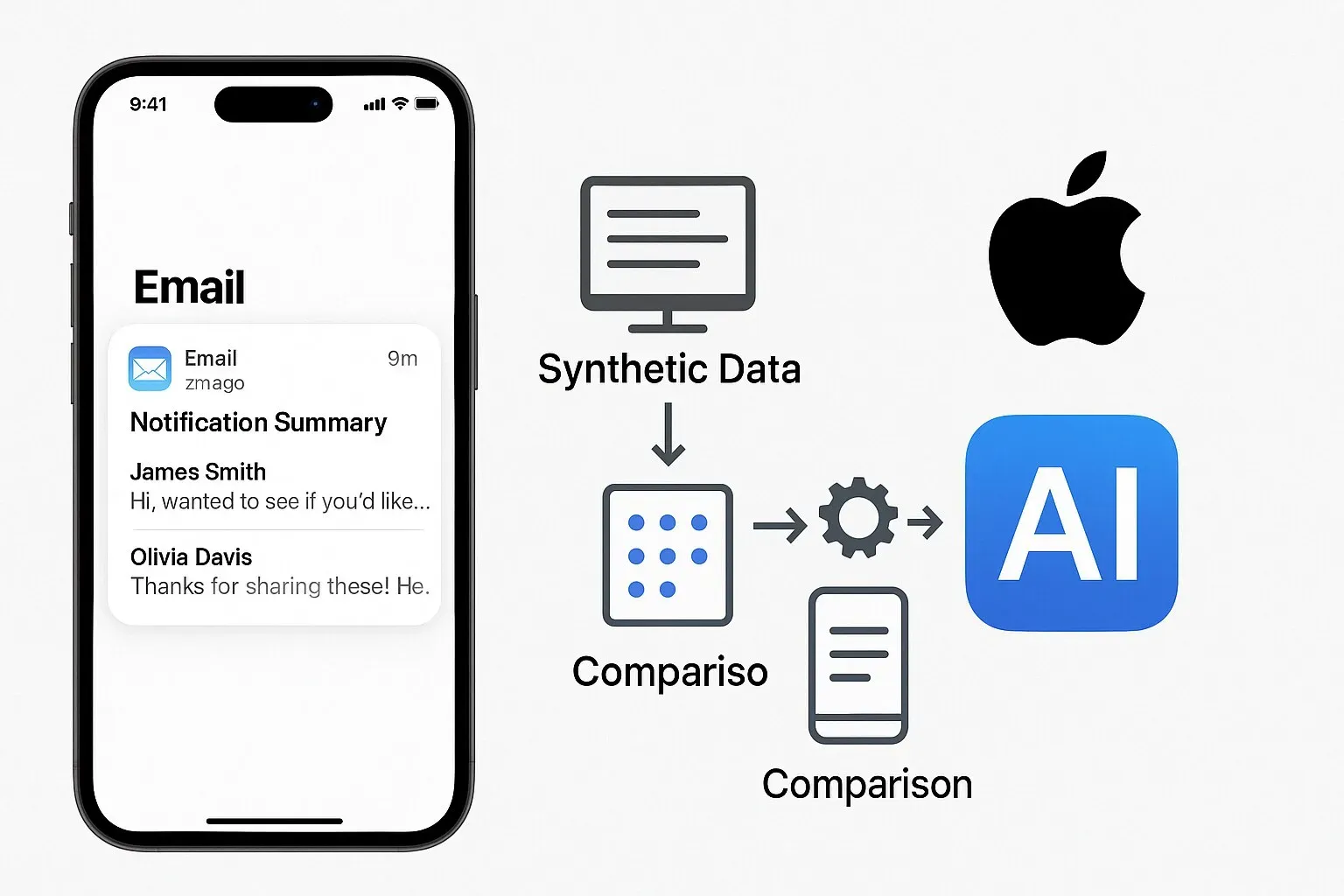

هل يمكن تحسين الذكاء الاصطناعي دون انتهاك خصوصيتك؟ Apple تجيب بخطة ...

هل يمكن للذكاء الاصطناعي أن يتحسن دون المساس بخصوصيتك؟ Apple تقول: نعم! م...

ويندوز يتحول لذاكرة بشرية: ما هي أداة Recall الجديدة من OpenAI؟

ويندوز يتحول لذاكرة بشرية: ما هي أداة Recall الجديدة من OpenAI؟ في خطوة غير مسبوقة، أعلنت شركة...