كشف باحثو الأمن السيبراني عن حملة تجسس خطيرة تعتمد على 5 إضافات خبيثة في متصفح جوجل كروم، تنتحل صفة أدوات إدارة الموارد البشرية لسرقة بيانات الدخول الحساسة والاستيلاء على حسابات الشركات.

كيف تعمل هذه الإضافات الخبيثة؟

وفقاً للتقارير الأمنية التي تابعها فريق تيكبامين، فإن هذه الإضافات تخدع المستخدمين بتقديم نفسها كأدوات مساعدة لمنصات شهيرة مثل Workday وNetSuite وSuccessFactors. بمجرد تثبيتها، تقوم هذه البرمجيات الخبيثة بمهام تجسسية دقيقة ومنسقة للغاية.

أوضح الباحث الأمني "كوش بانديا" أن هذه الإضافات لا تكتفي فقط بمراقبة المستخدم، بل تقوم بالمهام التالية:

- سرقة رموز المصادقة (Authentication Tokens) الخاصة بالمستخدمين.

- منع فرق الاستجابة للحوادث الأمنية من اكتشاف الاختراق.

- التمكين من الاستيلاء الكامل على الحسابات عبر تقنية سرقة الجلسات (Session Hijacking).

ما هي الإضافات التي يجب الحذر منها؟

على الرغم من إزالة معظم هذه الإضافات من متجر جوجل كروم الرسمي، إلا أنها لا تزال متاحة عبر مواقع تحميل البرامج الخارجية. وتتضمن القائمة أسماء مثل "DataByCloud" و"Tool Access".

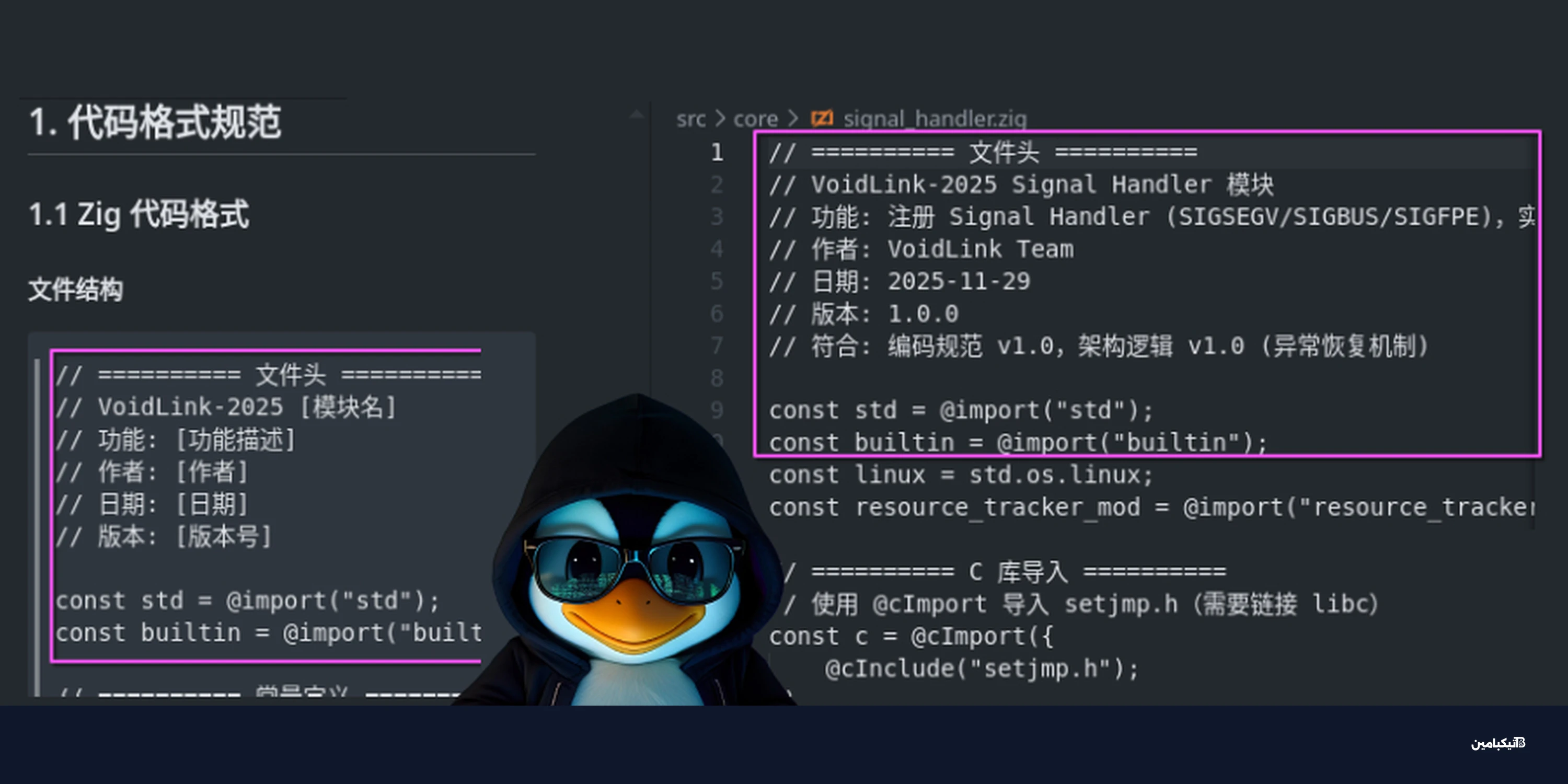

تتميز هذه الحملة بالتطور التقني، حيث تقوم الإضافات بالتواصل مع خوادم خارجية للتحكم والسيطرة، وتقوم بتشفير حركة البيانات لإخفاء نشاطها الخبيث. وقد تم رصد الممارسات التالية:

- جمع ملفات الارتباط: تقوم إضافة DataByCloud Access بطلب أذونات واسعة لجمع ملفات تعريف الارتباط وإرسالها لخوادم المهاجمين كل 60 ثانية.

- التلاعب بصفحات الويب: تقوم الإضافات بتغيير هيكلية الصفحة (DOM) لمنع الوصول إلى لوحات التحكم الأمنية.

- حجب أدوات التطوير: تستخدم إضافة Data By Cloud 1 مكتبات برمجية لمنع المستخدمين من فحص الكود المصدري عبر أدوات المطورين في المتصفح.

لماذا تعتبر هذه الهجمة خطيرة جداً؟

تكمن خطورة هذه الإضافات في قدرتها على تعطيل آليات الدفاع داخل المؤسسات. على سبيل المثال، تقوم أداة "Tool Access 11" بمنع الوصول إلى أكثر من 44 صفحة إدارية داخل نظام Workday، مما يعيق قدرة المسؤولين على إدارة الأمان.

وتشمل الصفحات والخصائص التي يتم حجبها عن المستخدمين ما يلي:

- واجهات إدارة المصادقة والتحقق من الهوية.

- إعدادات البروكسي الأمني (Security Proxy).

- سجلات التدقيق الأمني (Security Audit Logs).

- إمكانية تغيير كلمات المرور أو تعطيل الحسابات.

- إدارة أجهزة المصادقة الثنائية (2FA).

ينصح خبراء الأمن الرقمي بضرورة مراجعة جميع الإضافات المثبتة في المتصفح، خاصة تلك المتعلقة بأدوات الإنتاجية وإدارة الموارد، والتأكد من إزالتها فوراً إذا كانت من مصادر غير موثوقة لضمان سلامة البيانات.