يكشف تقرير جديد عن واقع استهلاك المؤسسات للبرمجيات مفتوحة المصدر، مسلطاً الضوء على المخاطر التشغيلية والثغرات الأمنية التي تواجه فرق التطوير يومياً، ونستعرض في تيكبامين أبرز النتائج التي تشكل مستقبل التطوير التقني. يعتمد التقرير على تحليل شامل لأكثر من 1800 مشروع وعنصر في سلاسل التوريد البرمجية.

أجرت شركة Chainguard تحليلاً عميقاً لسلوك الفرق الهندسية، حيث راقبت ما يتم سحبه ونشره وصيانته في بيئات العمل الحقيقية، مع التركيز على الثغرات الأمنية المصاحبة لهذه العمليات. يهدف تقرير "حالة المصادر المفتوحة الموثوقة" إلى تقديم نبض ربع سنوي لسلسلة توريد البرمجيات، استناداً إلى بيانات استخدام المنتجات المجهولة ومعلومات الثغرات الأمنية المعروفة (CVE).

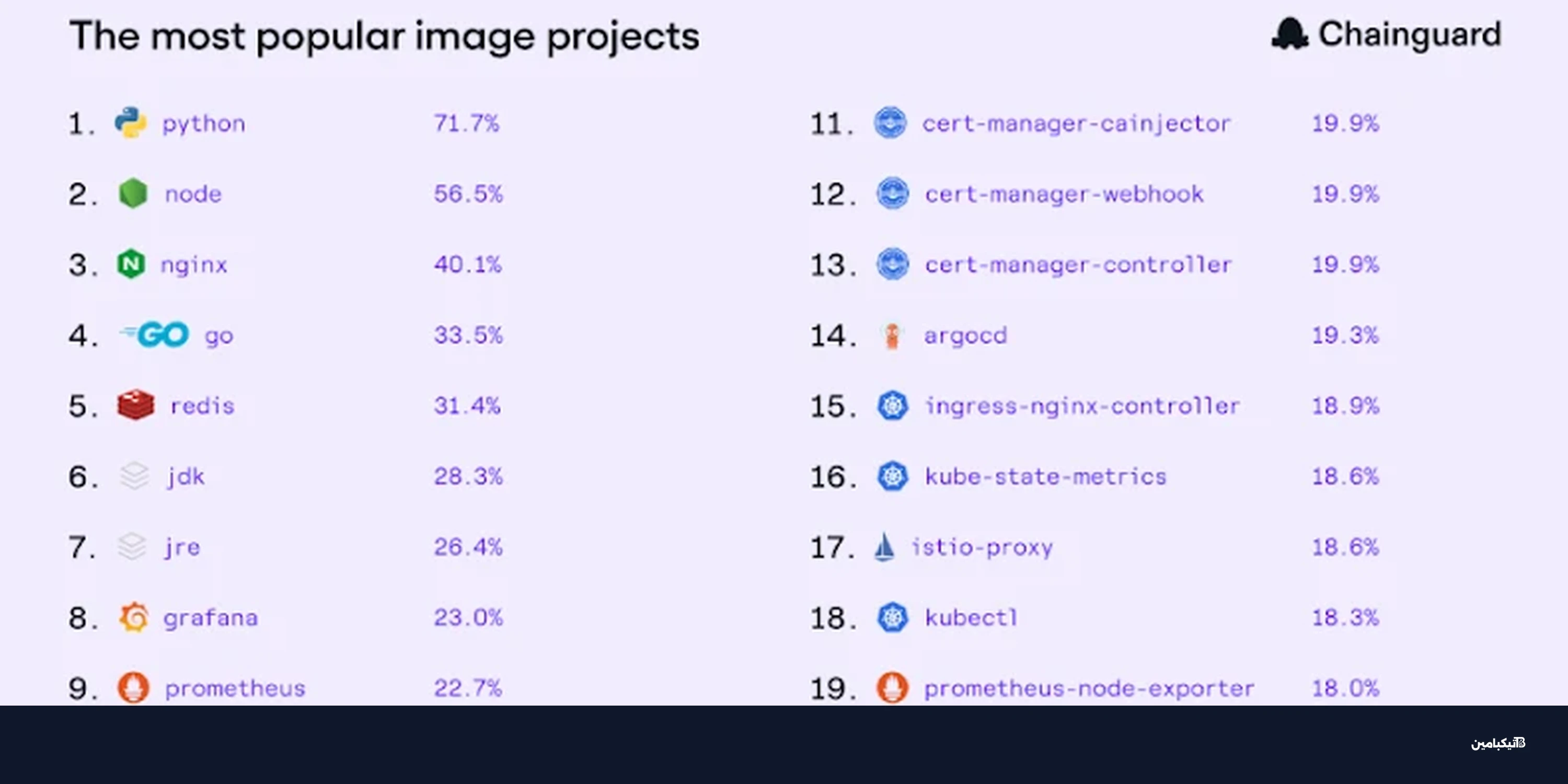

ما هي أكثر البرمجيات استخداماً في بيئات الإنتاج؟

عند النظر إلى الصورة الكبيرة، نجد أن بصمة الحاويات (Containers) في بيئات الإنتاج اليوم تعكس تماماً التوقعات السائدة، حيث تهيمن اللغات الأساسية وأوقات التشغيل ومكونات البنية التحتية على القائمة. ويشير التقرير إلى أن الفرق التقنية تعتمد بشكل كبير على مجموعة محددة من الأدوات لبناء أساس أعمالها الرقمية.

تشمل القائمة الأكثر شيوعاً عبر مختلف المناطق ما يلي:

- بايثون (Python): تستخدمها 71.7% من المؤسسات.

- نود (Node.js): تعتمد عليها 56.5% من الفرق.

- إنجن إكس (nginx): خادم الويب الشهير بنسبة 40.1%.

- جو (Go): لغة جوجل الصاعدة بنسبة 33.5%.

- ريديس (Redis): قاعدة البيانات السريعة بنسبة 31.4%.

كيف يعيد الذكاء الاصطناعي تشكيل البنية التحتية؟

ليس من المستغرب أن نرى بايثون تتصدر المشهد عالمياً، فهي تعتبر لغة الربط الافتراضية لمكدس الذكاء الاصطناعي الحديث. وحسب ما رصدناه في تيكبامين، تتجه الفرق التقنية لتوحيد استخدام بايثون في تطوير النماذج، وخطوط أنابيب البيانات (Data Pipelines)، وبشكل متزايد في خدمات الاستدلال (Inference) داخل بيئات الإنتاج.

إلى جانب اللغات الأساسية، تعتمد الشركات على مجموعة من أدوات المراقبة والمنصات الأساسية مثل:

- Grafana و Prometheus للمراقبة والتحليل.

- Istio لإدارة شبكات الخدمات (Service Mesh).

- cert-manager لإدارة الشهادات الرقمية.

- ArgoCD للنشر المستمر للتطبيقات.

منهجية التقرير وحجم البيانات الأمنية

قبل الاعتماد على هذه الأرقام، من المهم فهم حجم البيانات التي تم تحليلها في هذا التقرير الأمني المفصل. يغطي التحليل فترة ثلاثة أشهر (من سبتمبر إلى نوفمبر 2025)، ويقدم نظرة واقعية بعيداً عن النظريات.

تضمنت البيانات التي تم فحصها:

- أكثر من 1800 مشروع فريد لصور الحاويات.

- تحليل 10,100 حالة ضعف أمني (Vulnerability instances).

- رصد 154 ثغرة أمنية فريدة (CVEs).

- فحص ما يقرب من نصف مليار عملية بناء (Builds).

في الختام، يظهر التقرير أن الاعتماد على المصادر المفتوحة يتطلب يقظة أمنية مستمرة، خاصة مع توسع استخدام أدوات الذكاء الاصطناعي التي تعتمد بشكل أساسي على لغات مثل بايثون، مما يفرض تحديات جديدة في إدارة الثغرات وتأمين سلاسل التوريد البرمجية.