كشفت أبحاث الأمن السيبراني عن 7 حزم npm خبيثة تستهدف سرقة المحافظ الرقمية وبيانات الاعتمادات الحساسة. وتتتبع شركة ReversingLabs هذه الأنشطة تحت اسم حملة Ghost، حيث نُشرت جميع الحزم من قبل مستخدم يُدعى mikilanjillo.

كيف تعمل حزم npm الخبيثة في سرقة البيانات؟

وفقاً للباحثة Lucija Valentić من ReversingLabs، فإن هذه الحزم تصطاد كلمة مرور sudo من المستخدمين. وتخفي وظيفتها الحقيقية بطريقة معقدة من خلال عرض سجلات تثبيت npm مزيفة.

تعمل مكتبات Node.js الخبيثة على إدخال تأخيرات عشوائية لإعطاء انطباع بأن عملية التثبيت جارية. ثم يظهر للمستخدم خطأ يفيد بعدم وجود أذونات كتابة في الموقع الافتراضي للحزم المثبتة عالمياً على أنظمة Linux وmacOS.

مراحل الهجوم الخبيث

- عرض رسالة خطأ مزيفة أثناء التثبيت

- طلب كلمة مرور root أو administrator من المستخدم

- تنزيل مرحلة ثانية من البرمجيات الخبيثة بصمت

- الاتصال بقناة Telegram للحصول على رابط Payload النهائي

- نشر برنامج أحصنة طروادة للوصول عن بعد

حسب تيكبامين، ينتهي الهجوم بنشر trojan للوصول عن بعد قادر على harvesting البيانات، استهداف المحافظ الرقمية، وانتظار تعليمات إضافية من خادم خارجي.

ما علاقة حملة GhostClaw بهجمات macOS؟

أشارت ReversingLabs إلى أن هذه الأنشطة تتداخل مع مجموعة أخرى توثقها JFrog تحت اسم GhostClaw. لكن لم يتضح بعد ما إذا كان العمل من نفس المهاجم أم حملة جديدة تماماً.

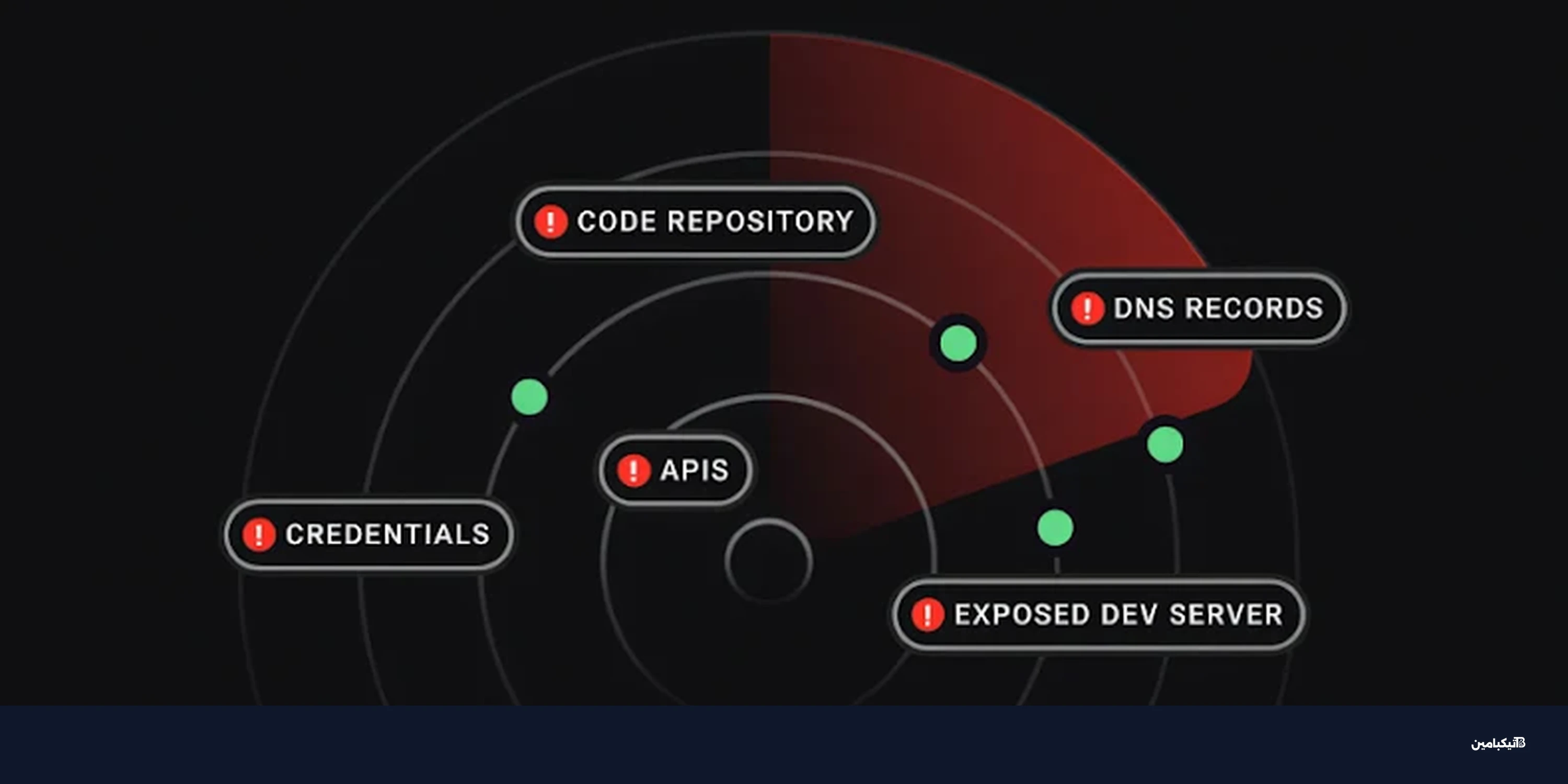

ونشرت Jamf Threat Labs تحليلاً الأسبوع الماضي يوضح أن حملة GhostClaw تستخدم مستودعات GitHub وسير عمل مدعوم بالذكاء الاصطناعي لتوزيع payload سرقة البيانات على أنظمة macOS.

استراتيجية الخداع في مستودعات GitHub

وفقاً للباحث Thijs Xhaflaire، فإن هذه المستودعات تنتحل صفة أدوات مشروعة، بما في ذلك trading bots وSDKs وأدوات المطورين.

- انتحال صفة أدوات مشروعة وموثوقة

- تراكم مئات النجوم لتعزيز المصداقية

- ملء المستودعات بكود بريء في البداية

- تركها دون تغيير لفترة طويلة لبناء الثقة

- إدخال مكونات خبيثة لاحقاً

تتميز الحملة بترك المستودعات دون تغيير لفترة طويلة لبناء الثقة بين المستخدمين قبل إدخال المكونات الخبيثة. واكتسبت عدة مستودعات مئات النجوم، مما عزز من مصداقيتها الظاهرة.

كيف تحمي نفسك من هجمات الحزم الخبيثة؟

يتطلب هذا النوع من الهجمات وعياً متزايداً من المطورين والمستخدمين على حد سواء. توصي تيكبامين بالتحقق دائماً من مصدر الحزم قبل تثبيتها.

- التحقق من مصداقية ناشر الحزمة

- مراجعة تاريخ النشاط للمستخدم

- فحص المحتوى قبل التثبيت

- تجنب إعطاء صلاحيات root دون سبب واضح

- استخدام أدوات فحص الأمن السيبراني

مع تزايد هجمات حزم npm الخبيثة، يجب على المطورين توخي الحذر الشديد عند تثبيت أي حزم جديدة، والتحقق من مصدرها قبل منح أي صلاحيات إدارية.