أعلنت شركة جوجل مؤخراً عن إصلاح ثغرة أمنية حرجة في بيئة التطوير المتكاملة "Antigravity" المدعومة بالذكاء الاصطناعي، والتي كانت تهدد بتمكين القراصنة من تنفيذ أكواد برمجية خبيثة وتجاوز أنظمة الحماية.

ما هي ثغرة جوجل الجديدة في بيئة Antigravity؟

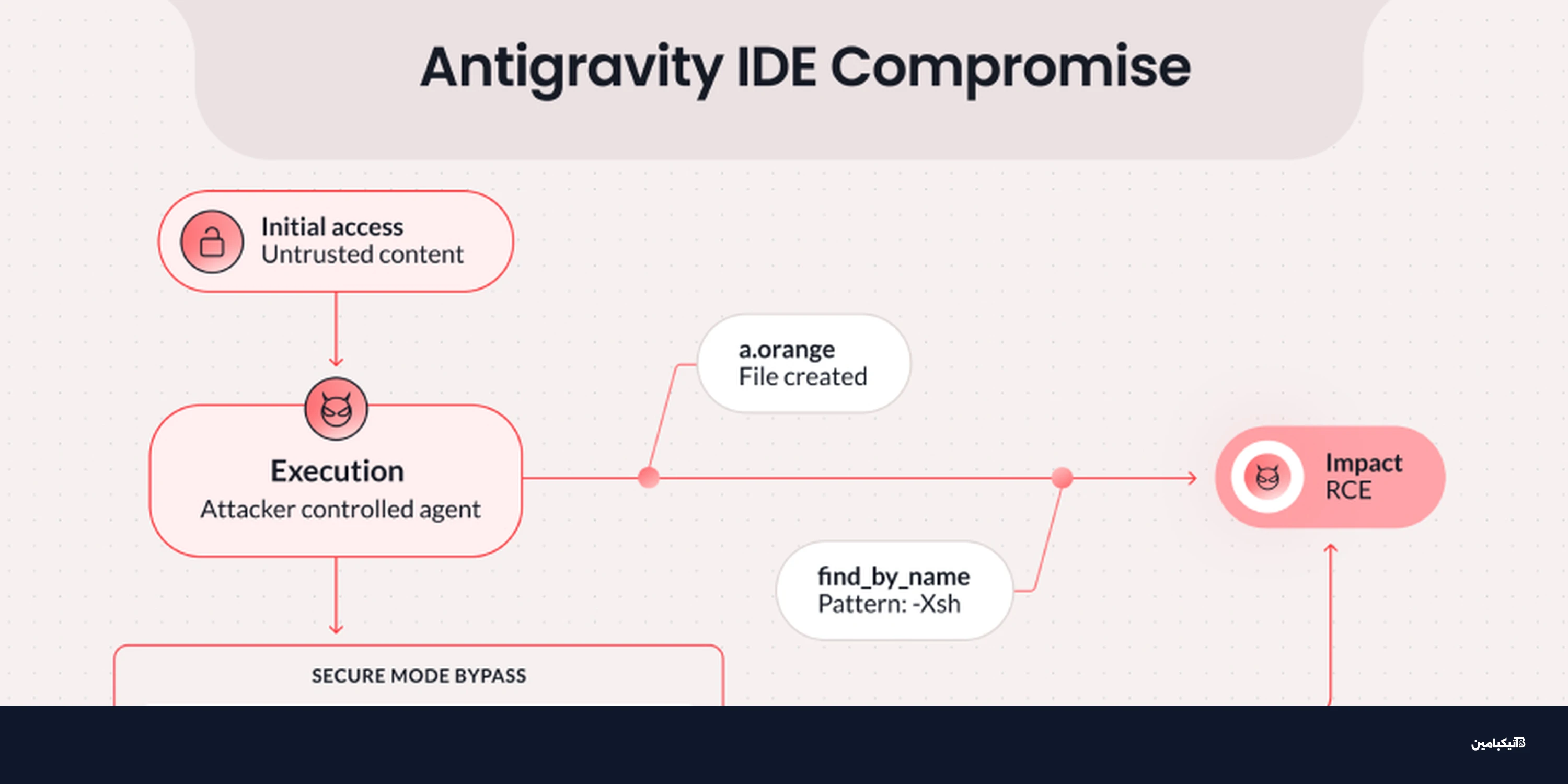

وفقاً لما تابعه فريق تيكبامين، فإن الثغرة المكتشفة كانت تسمح للمهاجمين بتجاوز القيود الأمنية الصارمة التي تفرضها جوجل على بيئة التطوير Antigravity. تكمن المشكلة الأساسية في أداة البحث عن الملفات الأصلية find_by_name، حيث تبين أن المدخلات لا تخضع لعمليات فحص وتدقيق كافية قبل معالجتها.

هذا الخلل الأمني مكن المهاجمين من استغلال صلاحيات إنشاء الملفات المتاحة في الأداة، ودمجها مع ضعف التطهير في أداة البحث لتجاوز ما يعرف بـ "الوضع الصارم" (Strict Mode). هذا الوضع هو المسؤول عادةً عن:

- تقييد الوصول إلى الشبكة الخارجية لمنع تسريب البيانات.

- منع عمليات الكتابة خارج مساحة العمل المحددة للمطور.

- ضمان تشغيل جميع الأوامر والبرمجيات داخل بيئة معزولة (Sandbox).

كيف تعمل ثغرة تنفيذ الأكواد عبر حقن الأوامر؟

أوضح الباحثون الأمنيون أن الهجوم يعتمد على حقن علامة -X (المعروفة باسم exec-batch) من خلال معلمة النمط (Pattern) في أداة البحث. يؤدي ذلك إلى إجبار أداة fd، التي تعتمد عليها جوجل في عمليات البحث، على تنفيذ ملفات ثنائية عشوائية ضد ملفات مساحة العمل.

وتتضمن خطوات تنفيذ هذا الهجوم المعقد السلسلة التالية:

- زرع نص برمج خبيث (Malicious Script) كملف مسموح به داخل مساحة العمل.

- تحفيز تشغيل هذا النص عبر عملية بحث تبدو روتينية وقانونية.

- استغلال غياب التحقق الصارم من مدخلات المستخدم قبل إرسالها للأوامر الأساسية في النظام.

ويشير تحليل تيكبامين إلى أن مكمن الخطورة هو تنفيذ استدعاء أداة find_by_name قبل فرض أي قيود مرتبطة بالوضع الصارم، مما يجعل النظام يفسر العملية كاستدعاء لأداة أصلية موثوقة، وينتهي الأمر بتنفيذ برمجيات ضارة بالكامل.

ما هي مخاطر حقن الأوامر غير المباشر في الأنظمة الذكية؟

لا يتوقف التهديد عند الهجمات المباشرة، بل يمكن بدء الهجوم عبر ما يسمى "حقن الأوامر غير المباشر" دون الحاجة لاختراق حساب المستخدم. في هذا السيناريو، يقوم المستخدم بتحميل ملف يبدو آمناً من مصدر خارجي، ولكنه يحتوي على تعليقات مخفية موجهة لوكيل الذكاء الاصطناعي.

آلية استغلال وكلاء الذكاء الاصطناعي:

- توجيه وكيل الذكاء الاصطناعي لتنفيذ خطوات استغلال الثغرة تلقائياً.

- إجبار النظام على إنشاء الملف الخبيث وتفعيله في الخلفية.

- تنفيذ الهجوم بالكامل بمجرد نجاح حقن الأوامر دون الحاجة لأي تدخل بشري إضافي.

تثبت هذه الثغرة أن فرضية اكتشاف الإنسان للأنشطة المشبوهة لم تعد كافية لحماية الأنظمة، خاصة عندما تتبع الأدوات الذكية المستقلة تعليمات برمجية خبيثة مدمجة في ملفات عادية.

كيف استجابت جوجل لهذه الثغرة الأمنية؟

تم الإبلاغ عن هذه الفجوة الأمنية في مطلع شهر يناير من عام 2026 ضمن إطار الكشف المسؤول عن الثغرات. وبحلول أواخر شهر فبراير، أطلقت جوجل تحديثاً شاملاً يعالج هذه المشكلة ويغلق الثغرة أمام المهاجمين.

تضمن التحديث الأمني الجديد عدة إجراءات وقائية، منها:

- تطبيق معايير صارمة للتحقق من صحة المدخلات (Input Validation) في كافة الأدوات الأصلية.

- منع تمرير العلامات البرمجية الخطيرة إلى أوامر البحث الأساسية في النظام.

- تعزيز عزل العمليات التي تتم قبل تفعيل وضع الحماية الصارم لضمان عدم تجاوز القيود.

في الختام، يظهر هذا التطور أن الأدوات المصممة لتسهيل العمليات البرمجية قد تتحول إلى ثغرات أمنية إذا لم يتم تأمين مدخلاتها بدقة، مما يضع مسؤولية أكبر على عاتق المطورين والشركات لتعزيز أمن الأنظمة الذكية المستقلة.