كشف خبراء الأمن عن برمجية خبيثة متطورة تُدعى VoidLink تستهدف أنظمة لينكس في البيئات السحابية والحاويات للوصول السري طويل الأمد وتسهيل التجسس.

أصدر باحثو الأمن تفاصيل مثيرة حول إطار عمل خبيث غير موثق سابقاً، يمتلك ميزات واسعة النطاق، تم تصميمه خصيصاً لاستهداف بيئات لينكس (Linux) السحابية. البرمجية التي تحمل الاسم الرمزي VoidLink تهدف إلى الحفاظ على وصول خفي ومستمر للأنظمة المستهدفة لفترات طويلة.

وفقاً لما ذكره تقرير تيكبامين، يتكون هذا الإطار السحابي من مجموعة من اللودرات المخصصة، والزرعات (Implants)، ومجموعات أدوات الجذر (Rootkits)، والمكونات الإضافية المعيارية التي تتيح للمشغلين زيادة قدراتها أو تغييرها بمرور الوقت بناءً على الأهداف المتغيرة.

ما هي برمجية VoidLink الخبيثة وكيف تعمل؟

تتميز VoidLink بهندسة مرنة للغاية ووحدات برمجية متعددة، حيث ترتكز حول واجهة برمجة تطبيقات (API) مخصصة للمكونات الإضافية. يبدو أن هذا التصميم مستوحى من نهج ملفات كائنات بيكون (BOF) الخاص بأداة Cobalt Strike، ويتم استخدامه في أكثر من 30 وحدة إضافية متوفرة بشكل افتراضي.

تم اكتشاف البرمجية لأول مرة في ديسمبر 2025، وهي مصممة للعمل بكفاءة في بيئات الحاويات والسحاب. يعكس هذا الاكتشاف تحولاً واضحاً في تركيز المهاجمين من أنظمة ويندوز إلى أنظمة لينكس، التي أصبحت تمثل العمود الفقري للخدمات السحابية والعمليات الحساسة عالمياً.

كيف تستهدف VoidLink الخدمات السحابية الشهيرة؟

تمت كتابة هذه البرمجية بلغة البرمجة زيج (Zig)، وهي تمتلك القدرة على اكتشاف كبرى بيئات الحوسبة السحابية والتكيف معها. كما أشار تقرير تيكبامين، يمكن للبرمجية التعرف على الأنظمة التالية:

- أمازون ويب سيرفيسز (AWS)

- جوجل كلاود (Google Cloud)

- مايكروسوفت أزور (Microsoft Azure)

- علي بابا كلاود (Alibaba Cloud)

- تينسنت (Tencent)

بالإضافة إلى ذلك، يمكن لبرمجية VoidLink تعديل سلوكها إذا أدركت أنها تعمل داخل حاوية دوكر (Docker) أو بيئة كوبرنيتس (Kubernetes)، مما يجعلها واحدة من أكثر البرمجيات تطوراً في التعامل مع البنية التحتية الحديثة وتجنب أنظمة الرصد التقليدية.

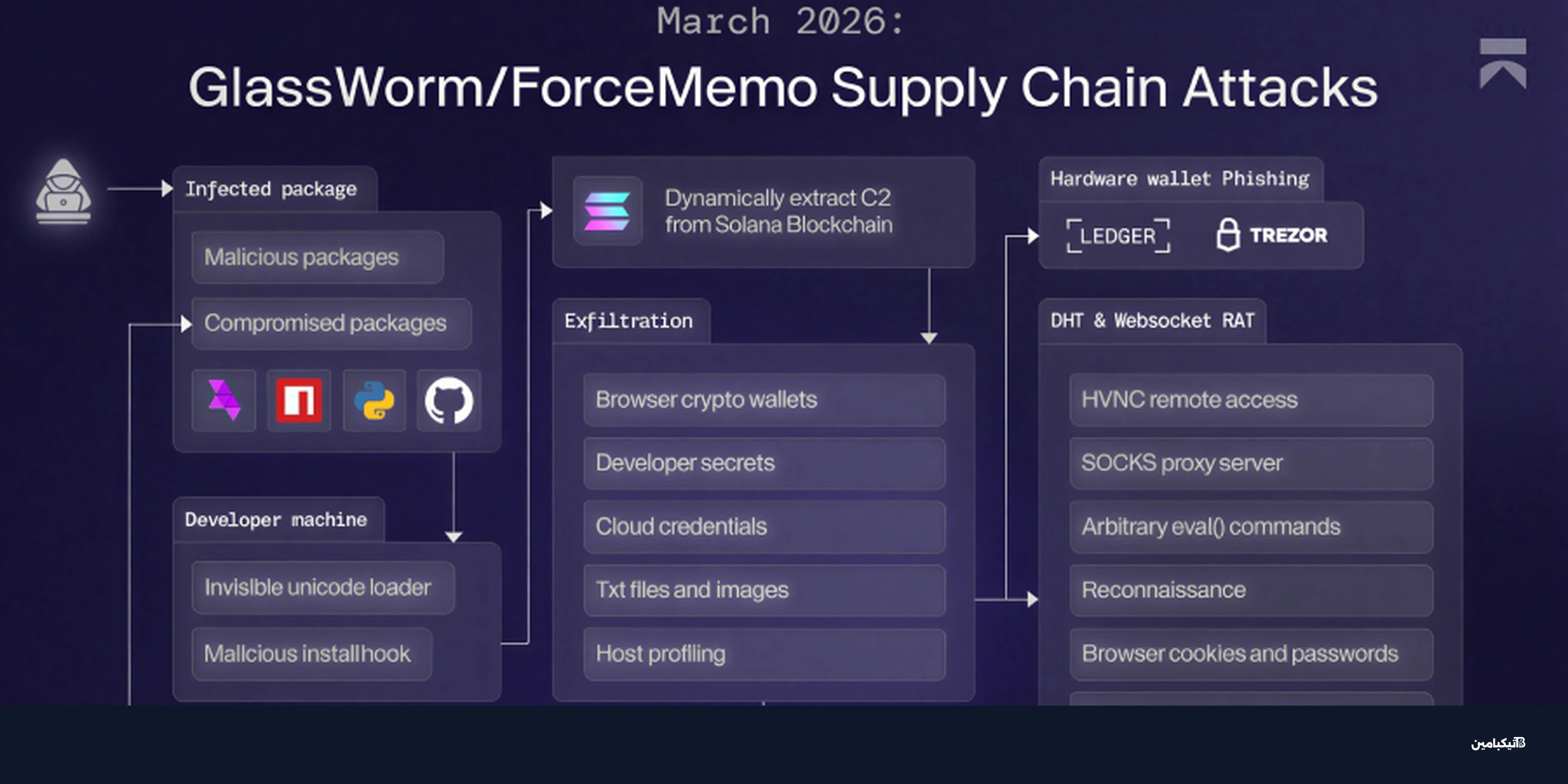

هل تشكل VoidLink خطراً على المطورين وسلاسل التوريد؟

يشير الباحثون إلى أن استهداف هذه الخدمات يعد مؤشراً قوياً على أن VoidLink مصممة لاستهداف مطوري البرمجيات. الهدف من ذلك هو إما سرقة البيانات الحساسة أو استغلال الوصول لتنفيذ هجمات سلاسل التوريد المعقدة التي قد تؤثر على ملايين المستخدمين.

تمتلك البرمجية القدرة على جمع أوراق الاعتماد (Credentials) المرتبطة بالبيئات السحابية وأنظمة التحكم في الإصدار الشهيرة مثل جت (Git). هذا النوع من الاستهداف يمنح المهاجمين مفاتيح الدخول المباشرة إلى الشيفرات المصدرية والبنية التحتية الداخلية للشركات التقنية الكبرى.

أبرز القدرات التقنية لإطار عمل VoidLink

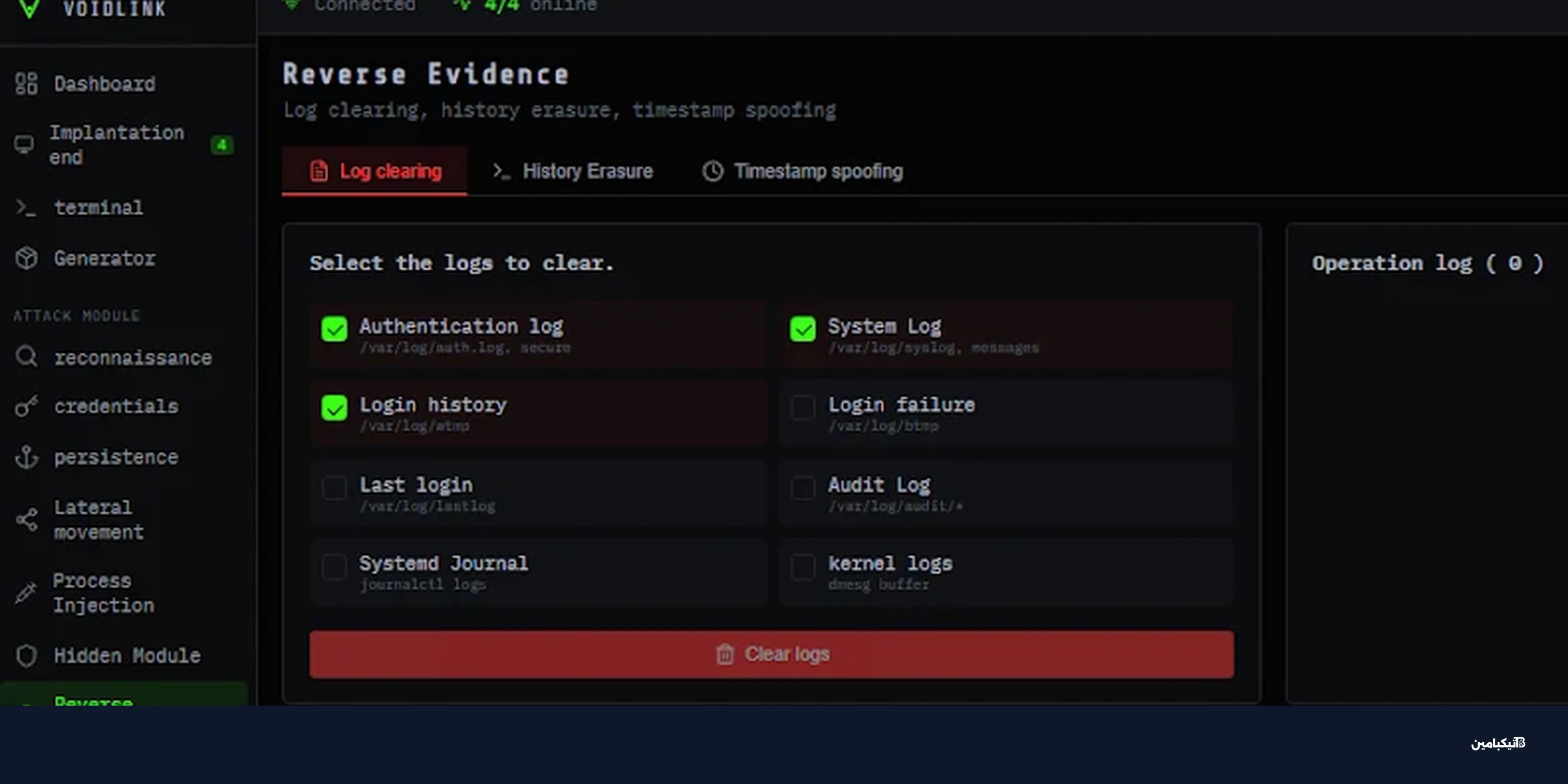

يشتمل إطار العمل على لوحة تحكم ويب صينية تتيح للمهاجمين التحكم عن بُعد في العمليات الخبيثة. توفر هذه اللوحة وظائف متقدمة تسمح بتنفيذ مراحل الهجوم بدقة، وتشمل الميزات ما يلي:

- إنشاء نسخ مخصصة من البرمجية بشكل فوري حسب الحاجة.

- إدارة الملفات والمهام والمكونات الإضافية عن بُعد.

- تنفيذ الاستطلاع والتحرك الجانبي داخل الشبكة المستهدفة.

- مسح آثار النشاط الخبيث لتجنب الكشف الدفاعي تماماً.

يدعم VoidLink حالياً 37 مكوناً إضافياً تغطي مجالات الاستطلاع، وتصعيد الصلاحيات، والتحرك الجانبي، مما يحوله إلى إطار عمل متكامل لما بعد الاختراق. يصف الخبراء المكون الأساسي للبرمجية بأنه أوركسترا (Orchestrator) يتولى إدارة اتصالات التحكم والسيطرة وتنفيذ المهام المعقدة بحرفية عالية.

في الختام، تعد VoidLink قفزة نوعية في تهديدات أنظمة لينكس، مما يفرض على المؤسسات ضرورة تعزيز إجراءات الأمن السحابي لمواجهة هذه الهجمات الصينية المتطورة التي تستهدف عصب التقنية الحديثة.