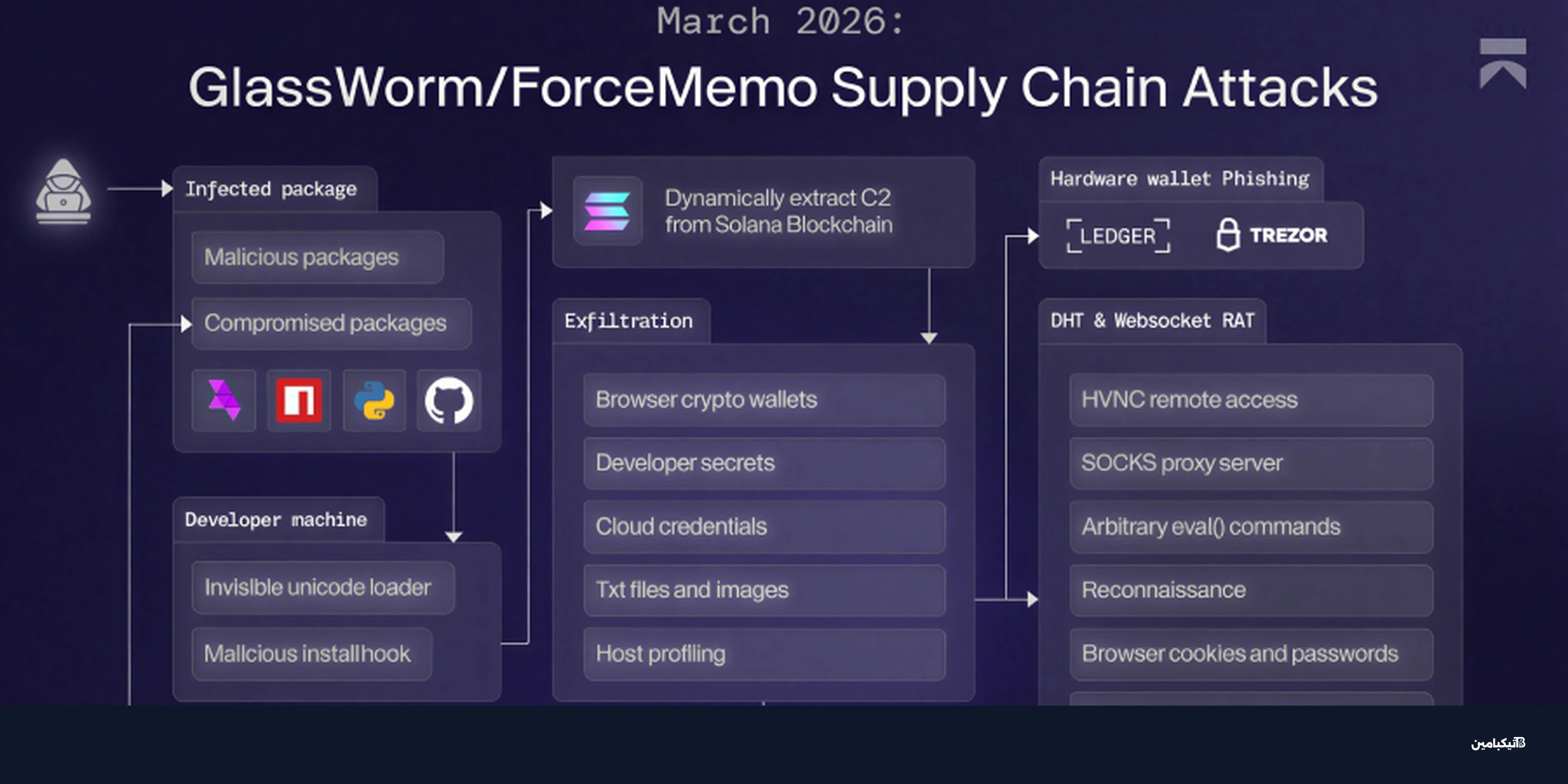

برمجية GlassWorm تعود بحملة تستغل سولانا لإخفاء خوادم التحكم وسرقة بيانات المتصفحات والمحافظ. الهجوم متعدد المراحل ويستهدف سلاسل التوريد.

كيف تعمل برمجية GlassWorm عبر سولانا؟

الحملة تعتمد على معاملات في شبكة Solana كـ«dead drop» لتمرير عنوان خادم التحكم، ما يجعل تتبع البنية التحتية أصعب. كما تختار الحمولة المناسبة لنظام التشغيل وتتحاشى إصابة الأجهزة ذات الإعدادات الروسية. هذه الآلية تمنح المهاجمين قناة خوادم التحكم المخفية ومجال مناورة أطول.

ما الجديد في الإطار متعدد المراحل؟

المرحلة الثانية تعمل كإطار متكامل لـسرقة البيانات، مع جمع بيانات الدخول وبصمة الجهاز وضغطها في ملف ZIP قبل إرسالها إلى خادم خارجي. ويُرسل الأرشيف عادة إلى مسار يشبه /wall لتجنب الكشف. بعدها يتم جلب مكونات إضافية لإكمال السلسلة الهجومية وتشغيلها تلقائياً.

- تسجيل ضربات لوحة المفاتيح.

- سحب الكوكيز ورموز الجلسات.

- التقاط لقطات شاشة دورية.

- جمع بصمة النظام والتطبيقات.

- استخراج بيانات محافظ العملات.

ويتم تمرير جزء من الحمولة على هيئة إضافة Chrome متخفية كنسخة غير متصلة من Google Docs، ما يزيد احتمالات الخداع والاستمرارية.

كيف تصل الحملة إلى الأجهزة عبر سلاسل التوريد؟

تعتمد الحملة على نشر حزم خبيثة في npm وPyPI وGitHub ومتجر Open VSX، أو على اختراق حسابات مطورين لدفع تحديثات مسمومة. هذا النهج يستهدف المطورين وبيئات CI/CD حيث تصبح الضحية مشروعاً كاملاً وليس جهازاً فردياً. هنا يبرز خطر سلاسل التوريد البرمجية في نشر البرمجيات الخبيثة بسرعة.

ما أبرز إشارات العدوى في المشاريع؟

- تحديثات مفاجئة بلا سجل تغييرات واضح.

- سكربتات postinstall تتصل بعناوين IP مجهولة.

- اعتماديات جديدة لا تتوافق مع وظيفة المشروع.

- طلبات صلاحيات واسعة داخل الإضافات.

ما الذي يفعله RAT داخل المتصفح؟

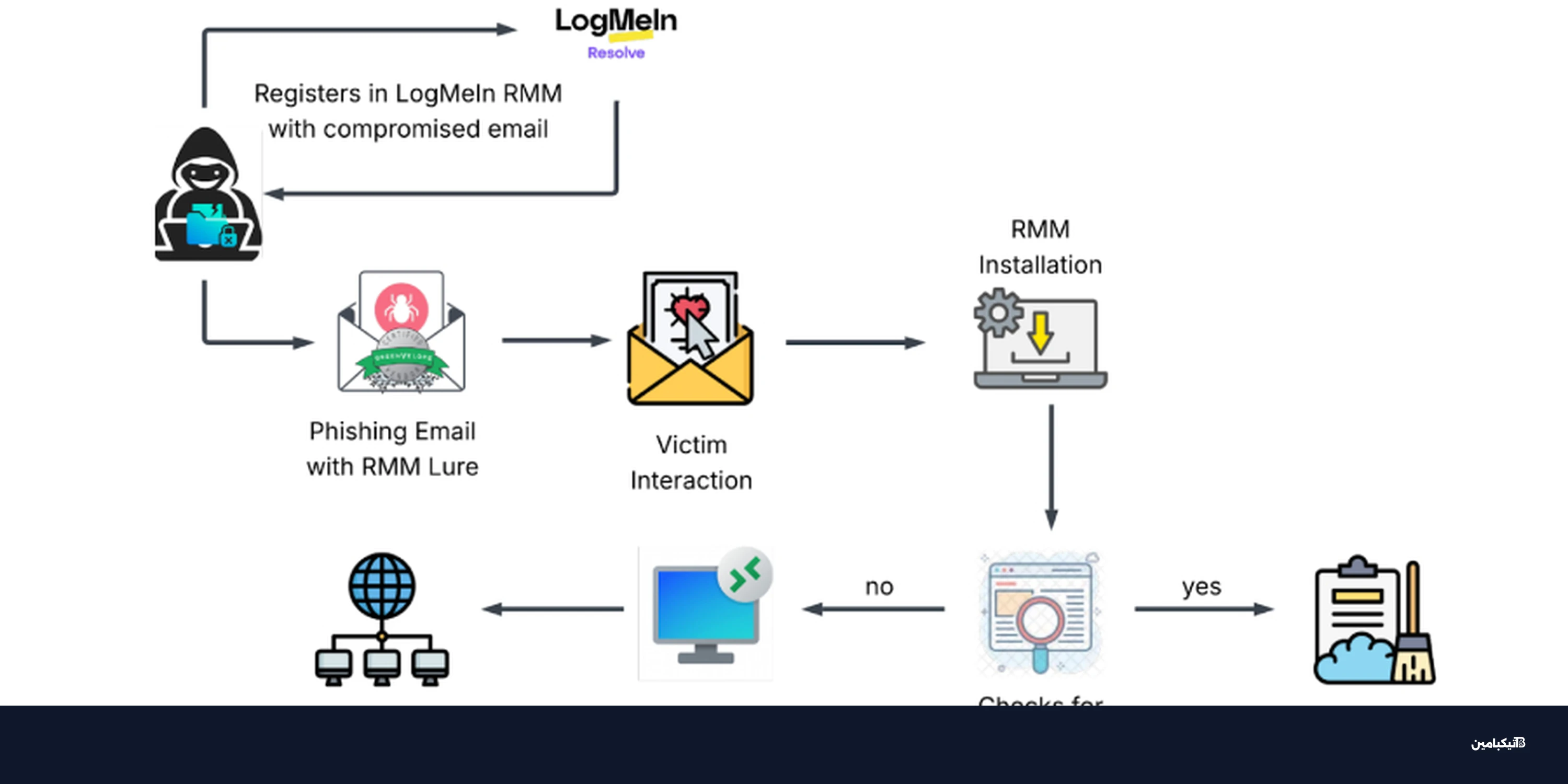

تستخدم الحملة حصان طروادة للوصول عن بعد مبنياً على JavaScript عبر WebSocket لسحب بيانات المتصفح وتشغيل أوامر عن بُعد. يتم جلبه أحياناً عبر رابط حدث عام في Google Calendar كقناة dead drop بديلة، مع استخدام DHT للعثور على إعدادات C2 في حال فشل القناة الأولى. هذا يرفع قدرة الهجوم على تجاوز الحجب ومراقبة الجلسات النشطة.

ما مكونات المرحلة النهائية؟

- ثنائي .NET مخصص للتصيد على محافظ Ledger وTrezor.

- RAT قائم على WebSocket لسرقة بيانات Chrome وFirefox.

- قناة dead drop عبر Calendar مع بديل يعتمد على Solana.

- آلية إعادة تشغيل ذاتية بعد اكتمال الإرسال.

كيف يستهدف الهجوم محافظ Ledger وTrezor؟

تقوم البرمجية بمراقبة منافذ USB عبر WMI، وعند توصيل محفظة تظهر نافذة تصيد تطلب 24 كلمة لاستعادة المحفظة. كما يتم إغلاق أي عملية فعلية لـLedger Live وإعادة فتح نافذة التصيد عند إغلاقها. الهدف هو الحصول على عبارة الاستعادة وإرسالها إلى خادم بعيد، وهو تهديد مباشر لـمحافظ العملات الرقمية.

- واجهة مزيفة برسالة خطأ في الإعدادات.

- حقول إدخال مرقمة من 1 إلى 24.

- زر «RESTORE WALLET» لإقناع الضحية.

- إعادة الإظهار القسري للنافذة بعد الإغلاق.

في النهاية، تشير متابعة تيكبامين إلى أن برمجية GlassWorm تجمع بين التخفي على البلوكتشين وسلاسل التوريد لإصابة واسعة النطاق. ينصح الخبراء بتدقيق الحزم، مراجعة الأذونات، ومراقبة الاتصالات الخارجية لتقليل فرص الاختراق.