كشفت تقارير أمنية حديثة عن حملة هجمات إلكترونية خطيرة تشنها مجموعة Konni الكورية الشمالية، حيث تستهدف مطوري البلوكتشين باستخدام برمجيات خبيثة متطورة تم إنشاؤها بواسطة أدوات الذكاء الاصطناعي.

وتشير التحليلات التقنية إلى أن هذه المجموعة، المعروفة بنشاطها منذ عام 2014، قد طورت أساليبها بشكل لافت لتجاوز أنظمة الحماية التقليدية، معتمدة على تقنيات التمويه الحديثة للوصول إلى أهدافها الحساسة في قطاع العملات الرقمية.

ما هي الدول المستهدفة في حملة Konni الجديدة؟

وفقاً لتقرير صادر عن Check Point Research، فقد وسعت المجموعة نطاق استهدافها ليشمل دولاً جديدة خارج دائرة اهتمامها المعتاد. حيث رصد الباحثون هجمات نشطة تستهدف المطورين والمهندسين في المناطق التالية:

- اليابان

- أستراليا

- الهند

ويأتي هذا التوسع بعد أن كانت هجمات المجموعة تتركز سابقاً بشكل أساسي على كوريا الجنوبية، روسيا، وأوكرانيا، بالإضافة إلى بعض الدول الأوروبية، مما يشير إلى تغيير استراتيجي في أهداف القراصنة.

كيف تعمل برمجية EndRAT الخبيثة؟

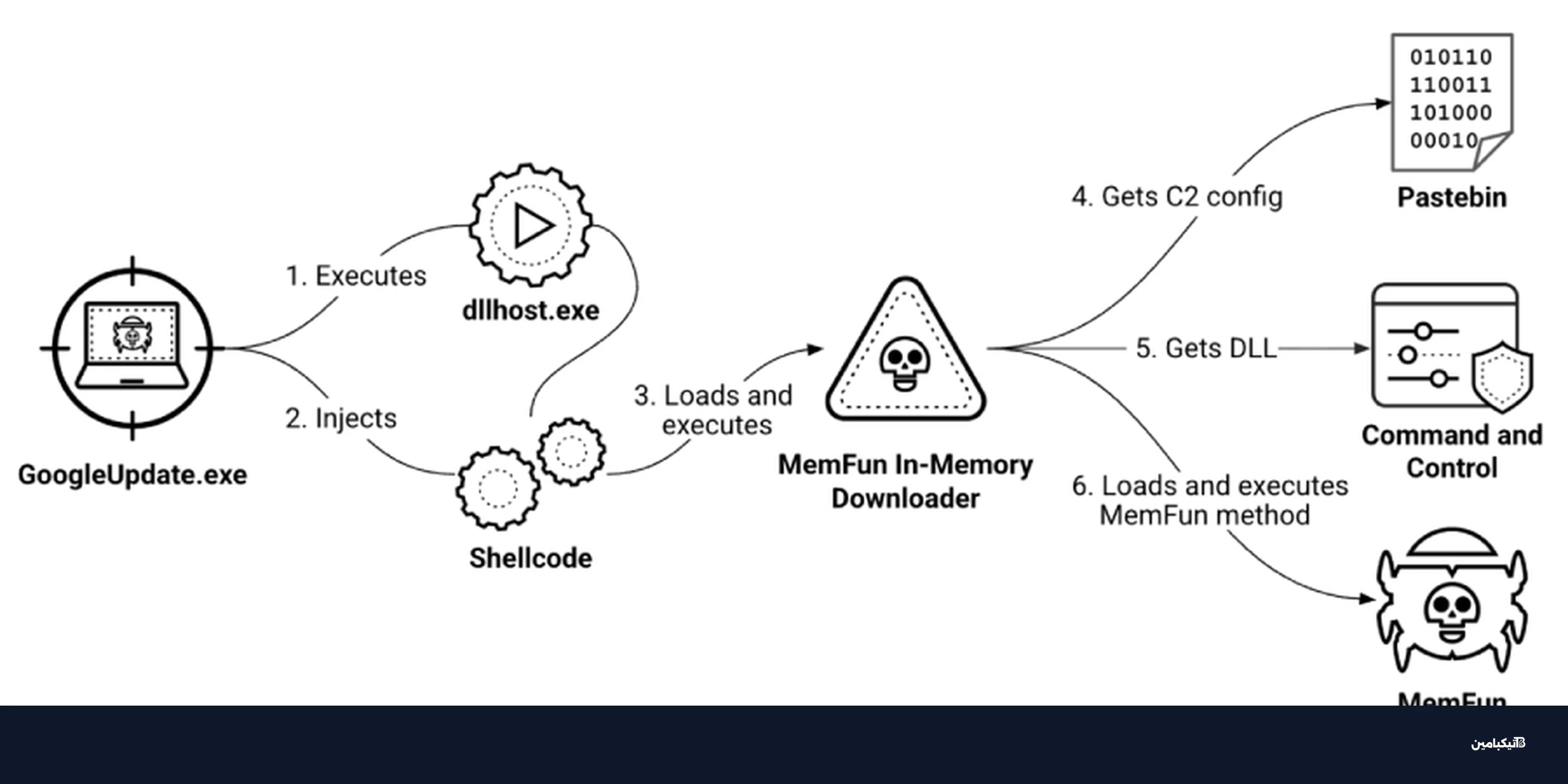

تستخدم الحملة، التي أطلق عليها اسم Operation Poseidon، أساليب خداع متقنة للإيقاع بالضحايا. وتعتمد الآلية التقنية للهجوم على الخطوات التالية:

- إرسال رسائل تصيد بريد إلكتروني تنتحل صفة مؤسسات مالية أو منظمات حقوقية.

- تضمين روابط خبيثة تظهر كإعلانات Google أو Naver لتجاوز فلاتر الأمان.

- توجيه الضحية لتحميل ملفات ZIP مضغوطة من مواقع ووردبريس مخترقة.

- تنفيذ سكريبت AutoIt بمجرد فتح الملف، والذي يقوم بتثبيت تروجان EndRAT للتحكم عن بعد.

وبحسب متابعات تيكبامين للتهديدات الأمنية، فإن استخدام روابط الإعلانات الشرعية كواجهة لإعادة التوجيه يعد من أخطر التكتيكات المستخدمة، حيث يخدع أنظمة الحماية ويجعل الروابط تبدو آمنة تماماً للمستخدم العادي.

ويستغل المهاجمون البنية التحتية لإعادة التوجيه الخاصة بتتبع النقرات الإعلانية (مثل ad.doubleclick.net) لتوجيه المستخدمين تدريجياً نحو البنية التحتية الخارجية التي تستضيف الملفات الضارة الفعلية.

هل تستهدف الهجمات أجهزة أندرويد أيضاً؟

نعم، لم تقتصر الهجمات على أنظمة سطح المكتب فحسب. فقد أشار مركز أمن Genians (GSC) في وقت سابق إلى تطور خطير في أدوات المجموعة، حيث تم رصد محاولات لاستهداف الهواتف الذكية:

- استغلال خدمة تتبع الأصول من جوجل (Find Hub).

- القدرة على إعادة ضبط أجهزة الضحايا عن بعد.

- محو البيانات الشخصية الحساسة من الأجهزة المصابة.

ويؤكد خبراء الأمن السيبراني في تيكبامين على ضرورة توخي الحذر الشديد عند التعامل مع رسائل البريد الإلكتروني التي تطلب تحميل ملفات مضغوطة أو مستندات مالية، خاصة للعاملين في قطاع تطوير البلوكتشين والعملات المشفرة.