هجمات سيبرانية صينية تستهدف جيوش جنوب شرق آسيا عبر برمجيات AppleChris وMemFun، بهدف جمع معلومات عسكرية حساسة بحسب تحقيقات أمنية منذ 2020.

لماذا تركز هجمات سيبرانية صينية على جيوش جنوب شرق آسيا؟

الحملة مستمرة منذ 2020 وتستهدف مؤسسات عسكرية في المنطقة، وتتعقبها وحدة Unit 42 باسم CL-STA-1087، حيث يشير CL إلى cluster وSTA إلى الدافع الحكومي.

الباحثون وصفوا النشاط بأنه يعتمد على صبر تشغيلي وجمع معلومات محددة لا سرقة جماعية، وهو ما رصدته تيكبامين ضمن موجة تجسس طويلة الأمد.

تشير التقارير إلى أن المهاجمين ينفذون استطلاعًا طويلًا قبل التحرك، ويختارون أهدافًا ذات قيمة عالية فقط، ما يقلل الضجيج ويزيد فرص البقاء داخل الشبكات. كما يعتمدون على أدوات مخصصة لتقليل فرص الإنذار المبكر.

ما نوع المعلومات التي يجري اصطيادها؟

- ملفات القدرات القتالية والتقييمات التشغيلية.

- هياكل القيادة والسيطرة والاتصالات C4I.

- سجلات الاجتماعات الرسمية والتنسيق المشترك.

- بيانات التعاون مع قوات غربية.

- خرائط البنية التنظيمية والوحدات.

ما هي أدوات AppleChris وMemFun في الهجوم؟

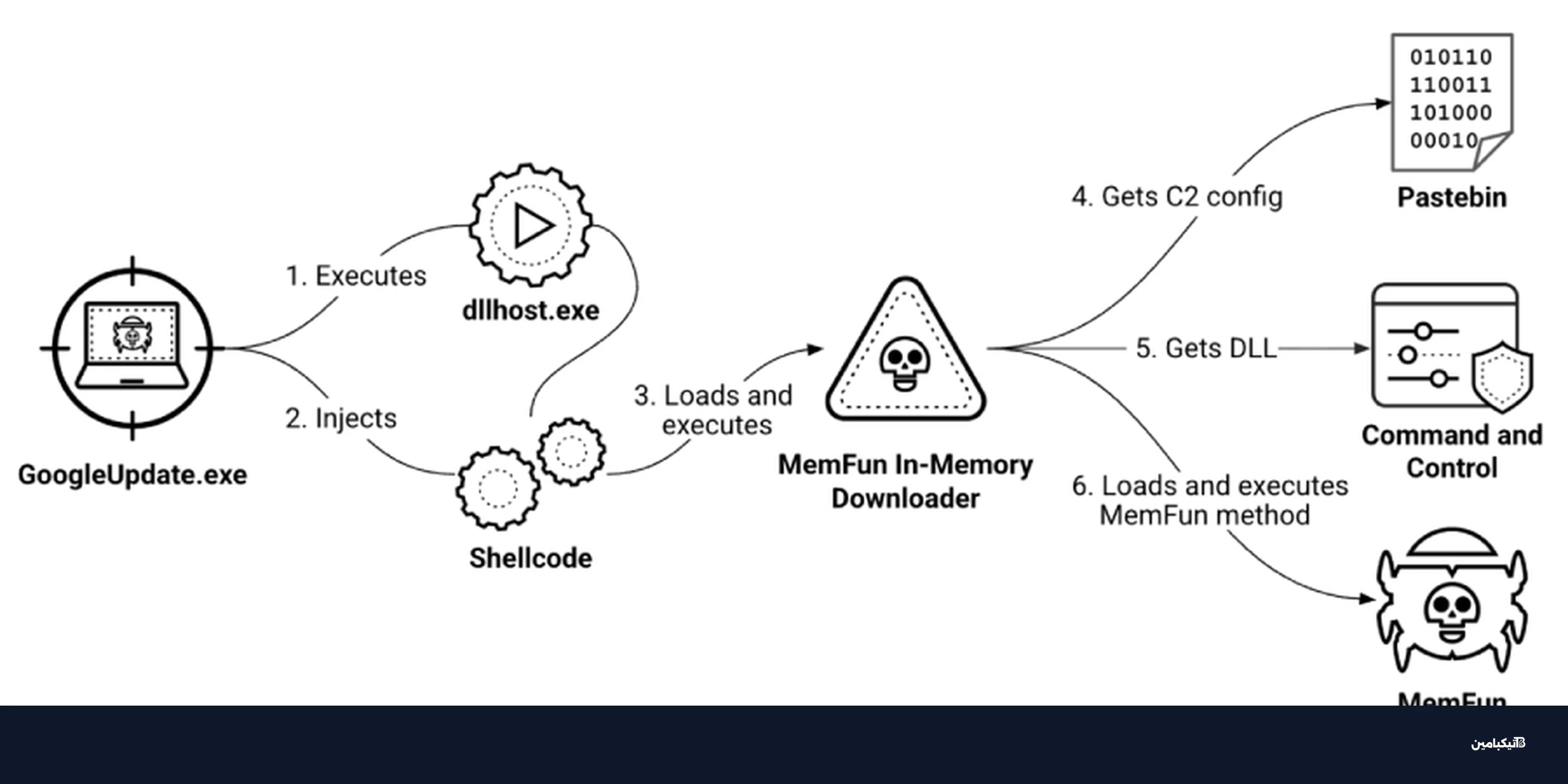

الأدوات تشمل بابين خلفيين هما AppleChris وMemFun، إضافة إلى أداة سرقة كلمات المرور Getpass، مع بنية تحتية ثابتة وأساليب تسليم دقيقة تشبه عمليات APT.

تعمل هذه البرمجيات على البقاء لفترة طويلة داخل الشبكة وتجنب الكشف بالتوقيعات، مع تركيز واضح على جمع أدلة حول قدرات القيادة والسيطرة والاتصالات C4I.

قدرات AppleChris الأساسية

- الاتصال بخادم C2 وتنفيذ الأوامر.

- تعداد الأقراص والمجلدات.

- رفع وتنزيل وحذف الملفات.

- تعداد العمليات النشطة.

- فتح shell عن بعد.

مسار العدوى والرصد الأولي

تم اكتشاف النشاط بعد تنفيذ PowerShell مشبوه يدخل في وضع نوم 6 ساعات قبل إنشاء reverse shell نحو خادم C2، بينما يبقى مسار الدخول الأولي غير معروف.

- تنفيذ PowerShell مشبوه والدخول في نوم طويل.

- إنشاء reverse shell لخادم C2.

- حركة جانبية داخل الشبكة للتمويه.

- إسقاط نسخ مختلفة من AppleChris للمثابرة.

- البحث عن ملفات عسكرية محددة.

كيف يُخفي المهاجمون خوادم C2 عبر Pastebin؟

تصل النسخ المختلفة من AppleChris وMemFun إلى حساب Pastebin مشترك يعمل كـ dead drop resolver لجلب عنوان C2 الحقيقي بعد فك ترميز Base64، وهو أسلوب يعود لسجلات تعود إلى سبتمبر 2020.

تستعمل إحدى النسخ Dropbox لاستخراج عنوان التحكم، ثم تعود إلى Pastebin كخطة احتياطية لتجاوز الحظر وتقليل فرص التتبع.

- حساب Pastebin مشترك كواجهة وسيطة.

- تخزين العنوان بصيغة Base64.

- الاعتماد على Dropbox في نسخة واحدة.

- استخدام بديل احتياطي لتجاوز الحجب.

ما الدروس الدفاعية للمؤسسات العسكرية؟

الهجوم يبرز الحاجة إلى مراقبة السلوكيات لا الاكتفاء بالتوقيعات، خاصة مع الاعتماد على أدوات مخصصة وحركة جانبية داخل الشبكات الحساسة.

يوصي خبراء الأمن بوضع ضوابط صارمة على أدوات الإدارة البعيدة وتحديث إجراءات الاستجابة للحوادث.

- مراقبة أوامر PowerShell ذات فترات النوم الطويلة.

- تقليص صلاحيات تشغيل DLL غير الموثوقة.

- تقييد الوصول إلى Pastebin وDropbox.

- عزل الشبكات الحساسة وتجزئتها.

- مراجعة السجلات الخاصة بالملفات العسكرية بشكل دوري.

في النهاية، تؤكد هجمات سيبرانية صينية أن حماية البيانات العسكرية تتطلب رصدًا استباقيًا وتعاونًا بين الفرق، وتؤكد تيكبامين أن الاستثمار في المراقبة المستمرة يقلل فرص الاختراقات الصامتة.