كشف خبراء الأمن السيبراني عن حملة احتيال إلكترونية جديدة وخطيرة تستغل اسم منصة بوكينج (Booking.com) لنشر برمجيات خبيثة عبر خدعة شاشات الموت الزرقاء المزيفة، مما يهدد بيانات المستخدمين وسرية معلوماتهم.

كيف يبدأ هجوم انتحال صفة بوكينج؟

تعتمد الحملة التي أطلق عليها الباحثون اسم PHALT#BLYX على إرسال رسائل بريد إلكتروني مخادعة تنتحل صفة موقع الحجوزات الشهير بوكينج. تحذر هذه الرسائل الضحايا من إلغاء مفاجئ لحجوزاتهم الفندقية، مما يدفعهم للضغط على رابط مرفق لتأكيد الحجز وتجنب الإلغاء.

عند الضغط على الرابط، يتم توجيه الضحية إلى موقع مزيف يحاكي تصميم بوكينج الأصلي، حيث تظهر صفحة تحقق (CAPTCHA) وهمية تقود المستخدم إلى فخ تقني أكثر تعقيداً، وهو ما حذر منه فريق تيكبامين لمتابعة أحدث التهديدات الأمنية.

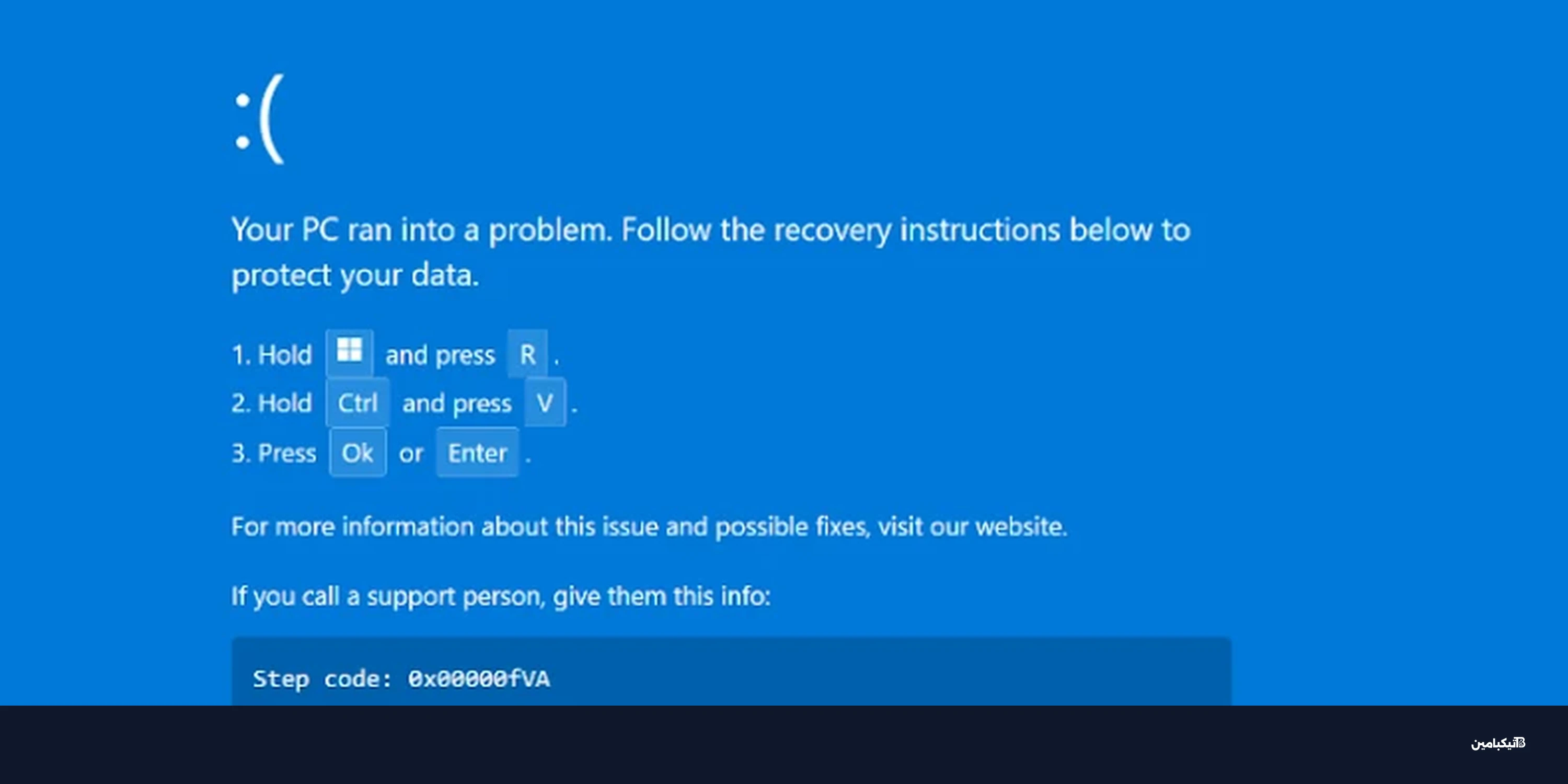

ما هي خدعة شاشة الموت الزرقاء (BSoD)؟

بدلاً من تأكيد الحجز، يعرض الموقع المزيف شاشة خطأ وهمية تحاكي "شاشة الموت الزرقاء" الشهيرة في ويندوز (BSoD). تعرض الصفحة تعليمات "استرداد" مزيفة تطلب من المستخدم فتح نافذة التشغيل (Run) ولصق أمر معين والضغط على Enter.

في الواقع، يقوم هذا الإجراء بتنفيذ سلسلة من الأوامر البرمجية الخبيثة عبر PowerShell والتي تقوم بالخطوات التالية:

- تحميل ملف مشروع MSBuild من خوادم المهاجمين.

- تكوين استثناءات في برنامج Microsoft Defender لتجنب كشف الفيروس.

- تثبيت البرمجية الخبيثة في مجلد بدء التشغيل لضمان عملها مع كل إعادة تشغيل.

- تعطيل برامج الحماية إذا كان المستخدم يمتلك صلاحيات المسؤول.

ومن المثير للاهتمام أن البرمجية الخبيثة تقوم بفتح صفحة إدارة بوكينج الحقيقية في المتصفح كنوع من التمويه، لإيهام الضحية بأن الإجراء كان شرعياً وسليماً.

ما هي خطورة برمجية DCRat الخبيثة؟

الهدف النهائي لهذا الهجوم هو زرع برمجية DCRat، وهي حصان طروادة للوصول عن بعد (RAT). تتميز هذه البرمجية بقدرات تجسسية عالية الخطورة تمكن المهاجمين من السيطرة الكاملة على الجهاز المصاب.

تشمل قدرات DCRat الرئيسية ما يلي:

- تسجيل ضربات لوحة المفاتيح وسرقة كلمات المرور.

- تشغيل أوامر عشوائية عن بعد.

- توسيع وظائفها عبر إضافات برمجية لزيادة الضرر.

- إغراق المستخدم بمطالبات التحكم في حساب المستخدم (UAC) حتى يوافق عليها من شدة الإحباط.

ينصح خبراء الأمن دائماً بالتحقق من عنوان المرسل بدقة وعدم تشغيل أي أوامر برمجية تطلبها مواقع الويب، مهما بدت رسائل الخطأ مقنعة.