كشفت شركة Hexastrike للأمن السيبراني عن حملة تجسس واسعة تستهدف المستخدمين الناطقين بالصينية عبر نطاقات مزيفة تحاكي برامج موثوقة لتوزيع فيروس AtlasCross RAT الجديد تماماً.

ما هو فيروس AtlasCross RAT وكيف يعمل؟

أفاد تقرير صادر عن Hexastrike أن المجموعة السيبرانية المعروفة باسم الثعلب الفضي (Silver Fox) تقف وراء هذه الحملة التي تستغل نطاقات مزيفة تتظاهر بكونها مواقع رسمية لبرامج شهيرة.

وتشمل العلامات التجارية المنتحلة ما يلي:

- Surfshark VPN

- Signal و Telegram

- Zoom و Microsoft Teams

- تطبيقات تتبع العملات الرقمية

- منصات التجارة الإلكترونية

تم تأكيد أحد عشر نطاقاً تستخدم لتوزيع البرمجيات الخبيثة، مع تسجيل أغلبها في يوم واحد بتاريخ 27 أكتوبر 2025، مما يشير إلى تخطيط دقيق ومنهجي.

من يقف وراء حملة الثعلب الفضي؟

تُعرف المجموعة بعدة أسماء في مجتمع الأمن السيبراني:

- SwimSnake

- Valley Thief (لص الوادي)

- UTG-Q-1000

- Void Arachne

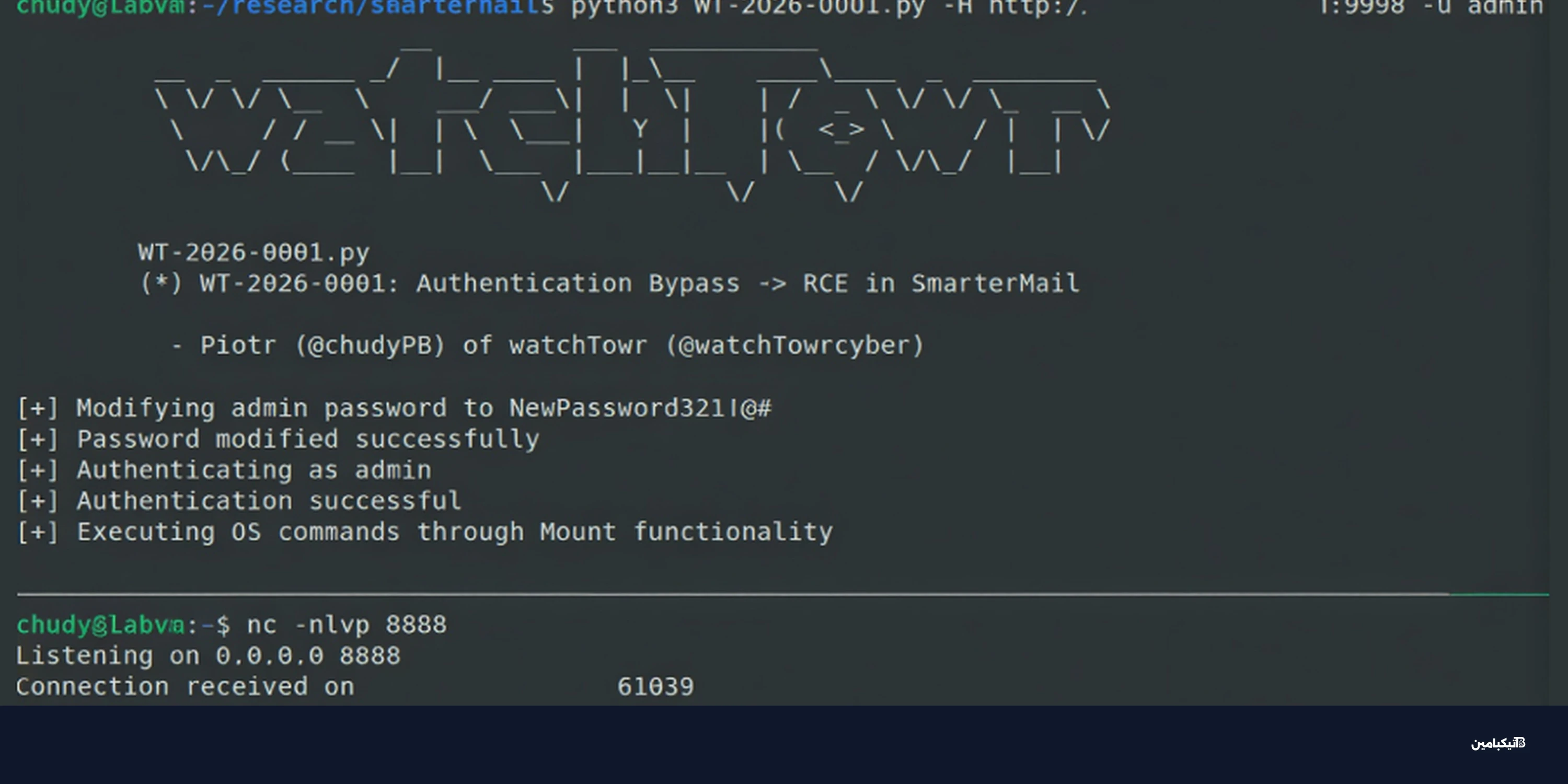

تطور الأسلحة السيبرانية

كما ذكر تيكبامين سابقاً، يمثل اكتشاف AtlasCross RAT تطوراً ملحوظاً في ترسانة المجموعة التي كانت تعتمد سابقاً على مشتقات Gh0st RAT مثل:

- ValleyRAT (المعروف أيضاً بـ Winos 4.0)

- Gh0stCringe

- HoldingHands RAT (Gh0stBins)

كيف تحمي نفسك من هجمات البرمجيات الخبيثة؟

تعتمد سلسلة الهجوم على مواقع وهمية تخدع المستخدمين لتحميل أرشيفات ZIP تحتوي على مثبتات ملغمة. وتستخدم المجموعة شهادة توقيع код مسروقة صادرة لشركة DUC FABULOUS CO.,LTD فيتنامية مقرها هانوي.

يتميز AtlasCross RAT بقدرات تقنية متقدمة تشمل:

- إطار PowerChell لتنفيذ أوامر PowerShell مباشرة داخل العملية

- تعطيل أنظمة الحماية AMSI و ETW و ScriptBlock Logging

- تشفير اتصالات C2 باستخدام ChaCha20 مع مفاتيح عشوائية

- حقن DLL مستهدف في تطبيق WeChat

- اختطاف جلسات RDP

وفقاً لتيكبامين، ينصح خبراء الأمن بتحميل البرامج فقط من المصادر الرسمية وتفعيل برامج الحماية المحدثة لتجنب الوقوع ضحية لمثل هذه الحملات المتطورة.