كشفت شركة فورتينت عن ثغرة أمنية حرجة في نظام FortiSIEM تهدد المؤسسات، حيث تسمح للمهاجمين بتنفيذ أوامر برمجية والسيطرة على النظام بالكامل دون الحاجة لأي مصادقة مسبقة.

ما هي تفاصيل ثغرة فورتينت FortiSIEM الجديدة؟

أطلقت فورتينت تحديثات عاجلة لإصلاح ثغرة حقن أوامر نظام التشغيل التي تم تصنيفها بدرجة خطورة عالية جداً تصل إلى 9.4 من 10 على مقياس CVSS.

تحمل الثغرة المعرف CVE-2025-64155، وتكمن خطورتها في إمكانية استغلالها عن بعد من قبل مهاجمين غير مصادق عليهم. وحسب تيكبامين، فإن الخلل يكمن في المعالجة غير السليمة للعناصر الخاصة المستخدمة في أوامر نظام التشغيل.

كيف يتم تنفيذ الهجوم والسيطرة على الخادم؟

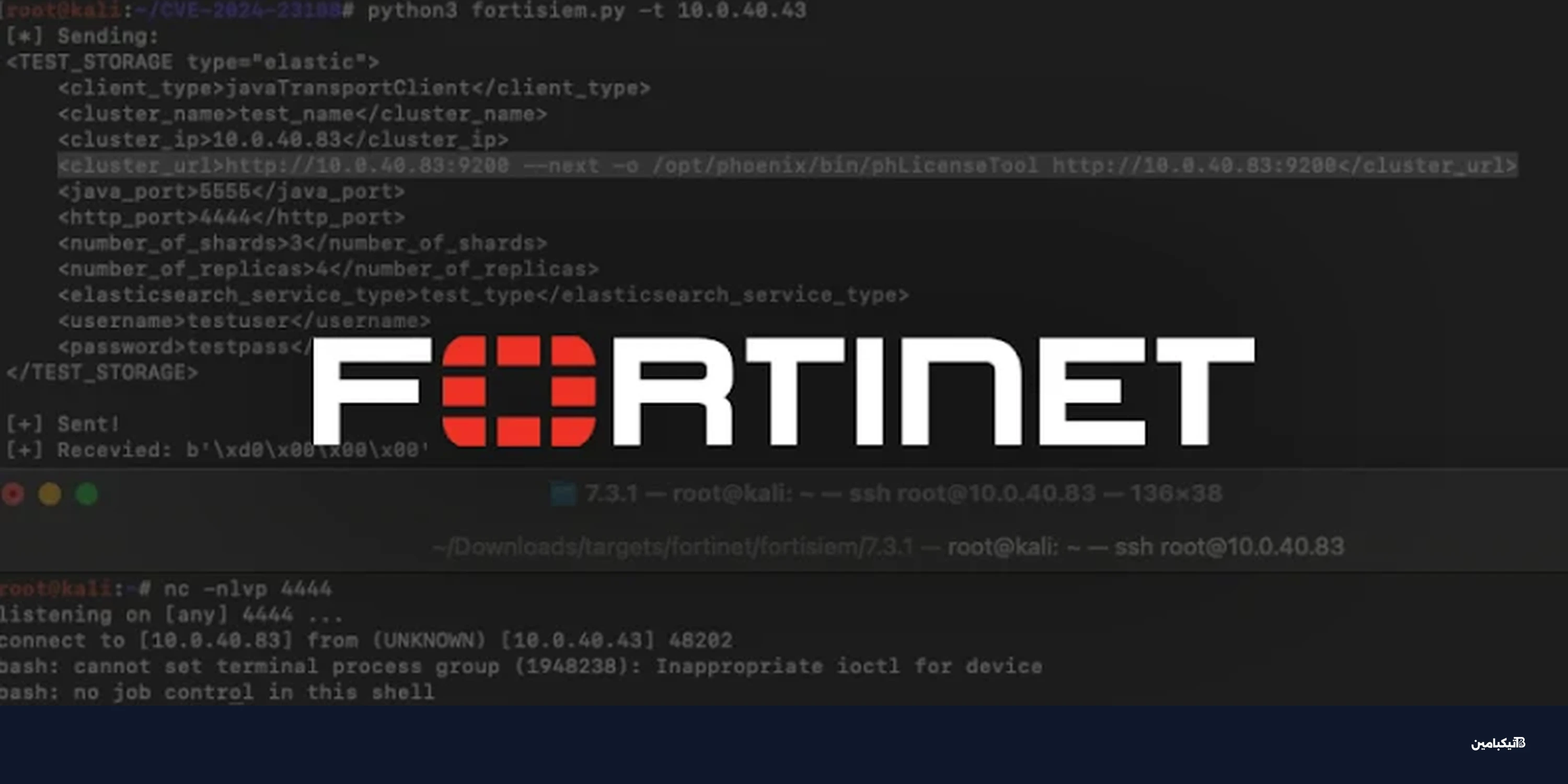

تتعلق المشكلة بشكل رئيسي بخدمة phMonitor في FortiSIEM، وهي عملية خلفية حيوية مسؤولة عن مراقبة الحالة وتوزيع المهام والاتصال بين العقد عبر منفذ TCP رقم 7900.

يمكن للمهاجم استغلال هذه الخدمة بالطرق التالية:

- إرسال طلبات TCP مصممة خصيصاً للتعامل مع سجلات الأحداث.

- استدعاء نصوص برمجية (Shell Scripts) بمعاملات يتحكم فيها المستخدم.

- حقن أوامر عبر أداة curl لكتابة ملفات عشوائية على القرص بصلاحيات المشرف.

الأخطر في الأمر هو إمكانية تحويل هذا الوصول المحدود إلى سيطرة كاملة على النظام. يمكن للمهاجم كتابة "Reverse Shell" في ملف يتم تنفيذه تلقائياً كل دقيقة بواسطة وظيفة مجدولة (Cron Job) تعمل بصلاحيات الجذر (Root).

ما هي إصدارات فورتينت المتأثرة بالثغرة؟

أوضحت الشركة أن الثغرة تؤثر فقط على عقد Super و Worker في نظام FortiSIEM. يجب على مديري الأنظمة التحقق من إصداراتهم فوراً، حيث تم معالجة المشكلة في الإصدارات التالية:

- FortiSIEM الإصدار 7.2.2 وما بعده.

- FortiSIEM الإصدار 7.1.6 وما بعده.

- FortiSIEM الإصدار 7.0.6 وما بعده.

- FortiSIEM الإصدار 6.7.9 وما بعده.

كحل مؤقت، توصي فورتينت العملاء بتقييد الوصول إلى منفذ phMonitor (7900) لمنع استغلال الثغرة حتى تطبيق التحديثات.

تحذير من ثغرة أخرى في FortiFone

بالإضافة إلى ما سبق، قامت فورتينت بإصلاح ثغرة حرجة أخرى في نظام الاتصالات المؤسسي FortiFone. تحمل الثغرة المعرف CVE-2025-47855 وحصلت على تقييم خطورة 9.3.

تسمح هذه الثغرة للمهاجمين بالحصول على تكوين الجهاز عبر طلبات HTTP(S) مصممة خصيصاً لصفحة بوابة الويب دون الحاجة لتسجيل الدخول.

نوصي في تيكبامين بضرورة التحديث الفوري لجميع الأنظمة المتأثرة لضمان الحماية القصوى لبيانات مؤسستك وبنيتها التحتية الرقمية من أي هجمات محتملة تستغل هذه الثغرات.