تواجه فرق الأمن السيبراني اليوم تحدياً متصاعداً لا يقتصر فقط على رصد البرمجيات الخبيثة المعروفة، بل يكمن الخطر الأكبر فيما لا يتم رصده. حسب تقرير تيكبامين، فإن الهجمات الحديثة باتت أكثر تعقيداً وتخفياً.

لماذا تفشل أدوات الحماية التقليدية أمام الهجمات الحديثة؟

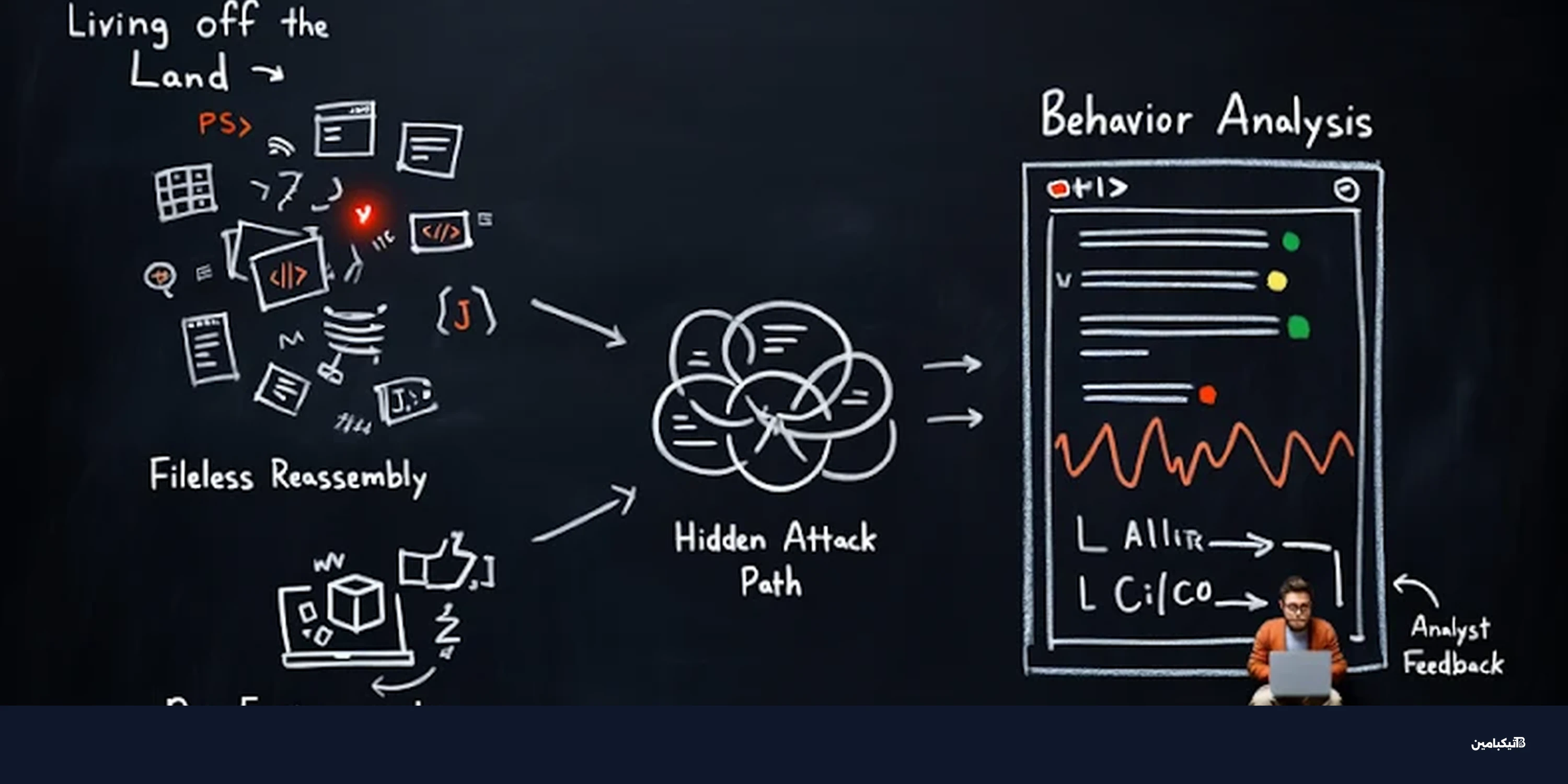

لم تعد الهجمات السيبرانية اليوم تعتمد بالضرورة على إرسال ملفات مشبوهة أو تنزيل برمجيات ثنائية (Binaries) تقليدية تؤدي إلى إطلاق تنبيهات الأمان الكلاسيكية. بدلاً من ذلك، تعمل هذه التهديدات بصمت عبر الأدوات الموجودة بالفعل داخل بيئة العمل الرقمية.

تشمل هذه القنوات التي يستغلها المهاجمون ما يلي:

- البرمجة النصية (Scripts) وأوامر النظام.

- أدوات الوصول عن بعد المشروعة.

- متصفحات الويب وتطبيقاتها.

- سير عمل المطورين وأدواتهم.

هذا التحول في التكتيكات يخلق "نقطة عمياء" خطيرة لا تستطيع الحلول التقليدية تغطيتها بفعالية، مما يستوجب تبني استراتيجيات دفاعية جديدة.

دور الذكاء الاصطناعي ونموذج الثقة الصفرية (Zero Trust)

انضم إلينا في جلسة تقنية متعمقة مع فريق Zscaler Internet Access، حيث سيكشف الخبراء كيفية إزالة القناع عن تكتيكات "الاختباء في وضح النهار". ستركز الجلسة على سبب قصور الدفاعات التقليدية وما يجب تغييره بالضبط لحماية المؤسسات.

محاور الجلسة التقنية وأبرز النقاط

سيتناول الخبراء في هذه الجلسة مجموعة من المحاور الحيوية التي تهم قادة تكنولوجيا المعلومات وفرق العمليات الأمنية (SOC). تشمل النقاط الرئيسية ما يلي:

- الفحص السحابي الأصلي: كيفية الاستفادة من البنية السحابية للكشف عن التهديدات.

- تحليل السلوك: رصد الأنماط غير الطبيعية بدلاً من الاعتماد على تواقيع الملفات فقط.

- تصميم الثقة الصفرية: كيفية استخدامه لكشف مسارات الهجوم الخفية قبل وصولها للمستخدمين.

نظرة عملية لفرق الأمن السيبراني

هذه الجلسة ليست مجرد تحليل لما بعد الاختراق أو تنبيه بوجود ثغرة أمنية، بل هي نظرة عملية وعميقة حول كيفية عمل الهجمات الحديثة. يوضح تيكبامين أن الاعتماد على الإشارات القائمة على الملفات (File-based signals) وحدها لم يعد كافياً في عام 2025.

تم تصميم هذا الويبينار ليكون قصيراً وملموساً وقابلاً للتطبيق المباشر، مستهدفاً الفئات التالية:

- فرق مراكز العمليات الأمنية (SOC Teams).

- قادة تكنولوجيا المعلومات (IT Leaders).

- مهندسو الأمن الرقمي (Security Architects).

انضم إلينا لتعلم كيفية اكتساب رؤية شاملة للنشاطات التي تهم أمان مؤسستك وتغلق الثغرات الحقيقية دون إبطاء سير العمل.