كشف خبراء الأمن الرقمي عن برمجية PamDOORa الخبيثة التي تستهدف أنظمة لينكس لسرقة بيانات SSH وتوفير وصول دائم للمخترقين عبر ثغرات في وحدات PAM الأمنية.

في تطور جديد يثير قلق مجتمع الأمن الرقمي، تم الكشف عن أداة خبيثة متطورة تستهدف أنظمة لينكس تُدعى PamDOORa. ووفقاً لمتابعة تيكبامين، فإن هذه البرمجية تُعرض حالياً للبيع على منتديات الجرائم الإلكترونية الروسية مقابل 1600 دولار، مما يمثل تهديداً مباشراً للخوادم والشركات التي تعتمد على تقنيات الاتصال الآمن.

ما هي برمجية PamDOORa وكيف تهدد أنظمة لينكس؟

تُصنف PamDOORa كأداة خلفية (Backdoor) مصممة للاستخدام في مرحلة ما بعد الاختراق، حيث تعتمد على التلاعب بوحدات المصادقة القابلة للقابلية للتوصيل (PAM). تهدف هذه البرمجية إلى منح المهاجمين وصولاً دائماً وغير مصرح به إلى الأنظمة المصابة، مع القدرة على تنفيذ عمليات تجسس واسعة النطاق.

تتميز هذه الأداة بقدرات تقنية متقدمة تشمل:

- الوصول الدائم: تمكين المهاجم من الدخول إلى الخادم عبر بروتوكول OpenSSH باستخدام كلمة مرور سحرية.

- سرقة البيانات: حصاد بيانات الاعتماد (أسماء المستخدمين وكلمات المرور) من جميع المستخدمين الشرعيين.

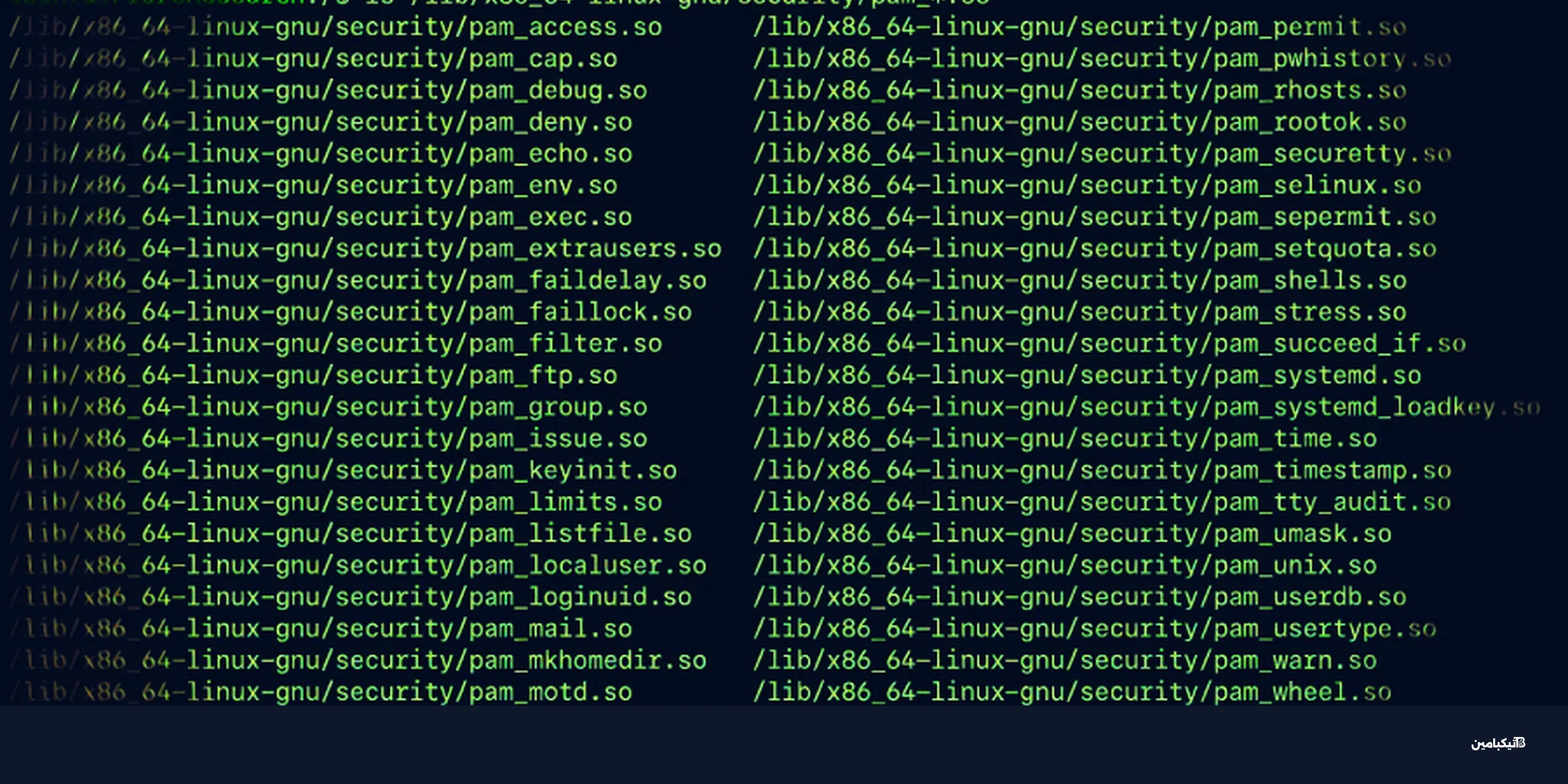

- استهداف المعماريات: تعمل البرمجية بشكل محدد على أنظمة لينكس بمعمارية x86_64.

- آلية التفعيل: تستخدم مزيجاً من كلمة مرور خاصة ومنفذ TCP محدد لفتح الثغرة للمهاجم.

كيف تعمل آلية السرقة في وحدات PAM الأمنية؟

يعتبر إطار عمل PAM هو المسؤول عن عمليات المصادقة في أنظمة يوينكس ولينكس، حيث يتيح للمسؤولين دمج تقنيات دخول مختلفة مثل كلمات المرور أو البصمات الحيوية. وبما أن هذه الوحدات تعمل عادةً بصلاحيات الجذر (Root)، فإن أي تلاعب بها يمنح المهاجم سيطرة كاملة على النظام.

مخاطر استغلال وحدات المصادقة

أشار تقرير تيكبامين إلى أن نقاط الضعف في تصميم PAM تكمن في طريقة نقل القيم، حيث:

- لا تقوم وحدات PAM بتخزين كلمات المرور بل تنقلها كنصوص واضحة (Plaintext).

- يمكن استغلال وحدة pam_exec لتنفيذ أوامر خارجية ضارة.

- حقن برامج نصية خبيثة في ملفات تكوين PAM يضمن بقاء المهاجم لفترات طويلة دون اكتشافه.

ما هي ميزات التخفي التي توفرها برمجية PamDOORa؟

لا تكتفي PamDOORa بسرقة البيانات فحسب، بل تم تزويدها بتقنيات متطورة لمكافحة التحقيق الجنائي الرقمي. تقوم البرمجية بالتلاعب المنهجي بسجلات المصادقة (Authentication Logs) لمسح أي أثر للنشاط المشبوه، مما يجعل اكتشافها من قبل مسؤولي النظام أمراً في غاية الصعوبة.

وعلى الرغم من عدم وجود أدلة قاطعة على استخدامها في هجمات واسعة النطاق حتى الآن، إلا أن عرضها للبيع من قبل جهات معروفة مثل "darkworm" يشير إلى احتمالية انتشارها قريباً. يوصي خبراء الأمن بضرورة مراقبة ملفات تكوين وحدات PAM بشكل دوري والتأكد من سلامة ملفات النظام الأساسية في بيئات لينكس الحساسة.

خلاصة التهديد الأمني الجديد

تمثل PamDOORa الجيل الجديد من البرمجيات الخبيثة التي تستهدف البنية التحتية للأنظمة. إن قدرتها على العمل في صمت وسرقة بيانات الدخول الحساسة تجعل من الضروري على المؤسسات تحديث استراتيجياتها الدفاعية والاعتماد على أدوات مراقبة السلوك لاكتشاف التغييرات غير المصرح بها في ملفات النظام الحيوية.