باحثو الأمن السيبراني اكتشفوا متغيراً خطيراً جديدًا لأسلوب ClickFix الشهير، والذي يستخدم تقنية توجيه المستخدمين لتنفيذ أوامر ضارة عبر اختصار Win + R. هذا الهجوم الجديد يستغل أوامر "net use" لربط محركات أقراص شبكية من خوادم خارجية، ثم ينفذ ملفات دفعية خبيثة. حسب تيكبامين، هذه الطريقة الجديدة تتيح للمهاجمين تجاوز أنظمة الحماية بشكل غير مسبوق.

كيف يعمل هجوم ClickFix الجديد؟

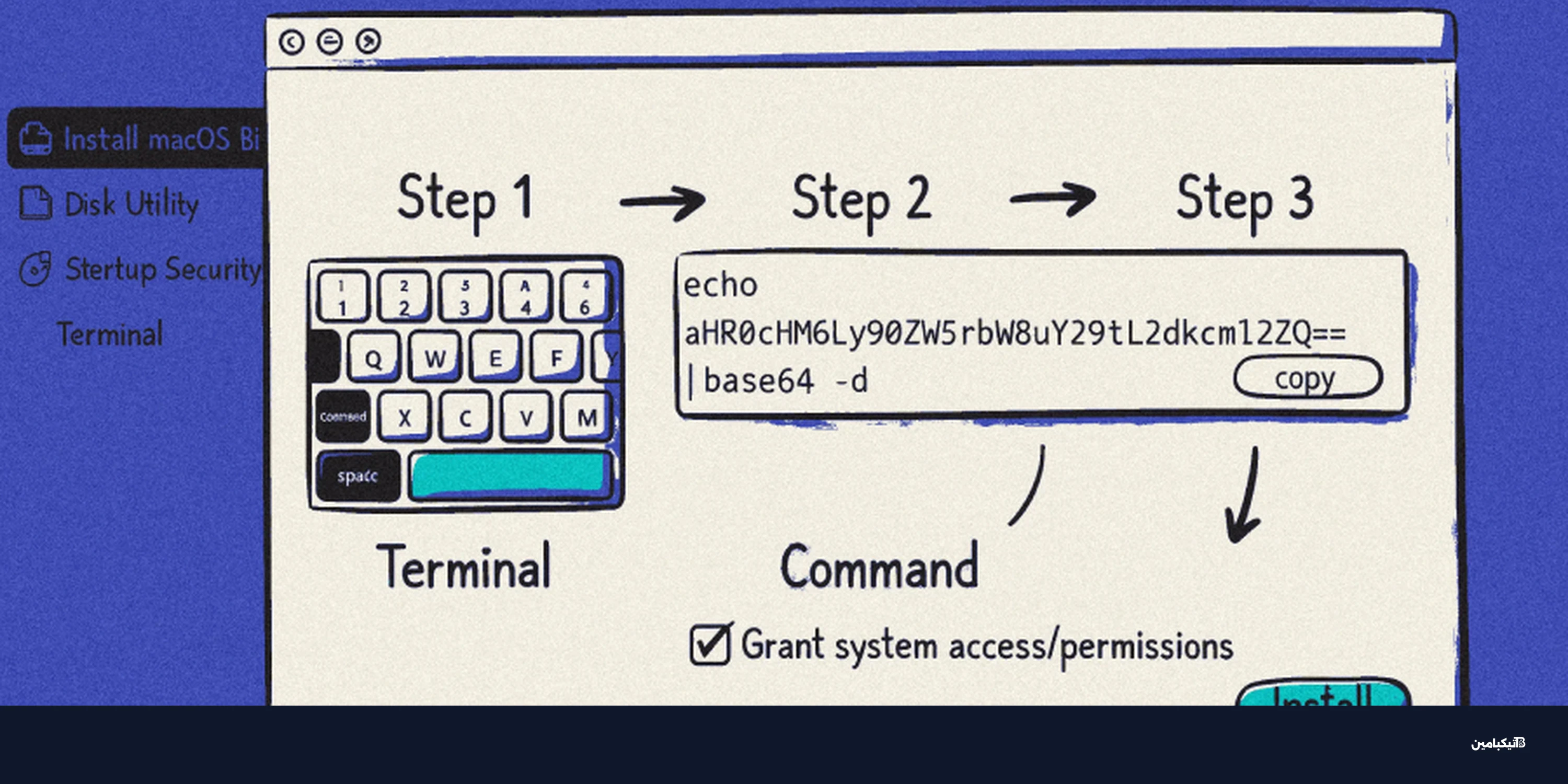

يبدأ الهجوم بصفحة ويب مزيفة تقدم نفسها كآلية تحقق من الإنسان (Captcha) على النطاق "happyglamper[.]ro". هذه الصفحة تخدع المستخدم وتوجهه لاتخاذ الخطوات التالية:

- فتح تطبيق Run عبر اختصار Win + R

- لصق الأمر عبر Ctrl + V

- الضغط على Enter للتنفيذ

ما يجعل هذا الهجوم مختلفاً؟

في المتغيرات السابقة من هجمات ClickFix، كان المهاجمون يستخدمون عادةً PowerShell أو mshta لتحميل وتنفيذ البرمجيات الخبيثة. لكن في هذا الإصدار الجديد، نلاحظ استخدام غير مسبوق لأمر "net use" لربط محرك أقراص شبكي من خادم خارجي، ومن ثم تنفيذ ملف Batch script من ذلك المحرك.

هذه التقنيات التكتيكية، رغم أنها ليست جديدة كلياً، لم تُشاهد من قبل في هجمات ClickFix. هذا المزيج من المراحل غير المعتادة للإصابة يمنح المهاجمين فرصاً عالية لتجنب ضوابط الدفاع والبقاء تحت رادار المدافعين.

كيف يتجاوز الهجوم Microsoft Defender؟

في الحالات التي تمت ملاحظتها، نجح متغير ClickFix الجديد في تجاوز اكتشاف Microsoft Defender للنقطة النهائية. فرق الأمن تمكنت من اكتشافه فقط بفضل خدمة Threat Hunting الداخلية التي تركز على الجانب السلوكي الرئيسي لتقنية ClickFix - التنفيذ الأولي عبر مفتاح التسجيل RunMRU.

مراحل تنفيذ الهجوم

بعد تنفيذ الأمر الأولي، يتم تحميل وتنفيذ البرنامج النصي "update.cmd" من محرك الأقراص المُعاد ربطه، وبعدها يتم إزالة محرك الأقراص. محتوى هذا الملف يشمل:

- إنشاء مثيل PowerShell جديد

- تحميل أرشيف ZIP مضغوط

- استخراج المحتويات إلى مجلد "%LOCALAPPDATA%\MyApp\"

- تنفيذ ملف WorkFlowy.exe

تحليل تطبيق WorkFlowy المخترق

الأرشيف يحتوي على تطبيق WorkFlowy سطح المكتب (الإصدار 1.4.1050)، الموقع من قِبل المطور "FunRoutine Inc."، والموزع كحزمة تطبيق Electron. ما يثير القلق أن هذا التطبيق الشرعي يحتوي على منطق خبيث مخفي داخل أرشيف ".asar".

الخطر الحقيقي

التطبيق المُخترق يعمل كـ C2 beacon (منارة قيادة وتحكم) وكـ dropper (حاقن) للحمولة البرمجية الخبيثة النهائية. هذا يعني أن:

- التطبيق يتصل بخادم المهاجم بانتظام

- يحمل تعليمات جديدة عن بعد

- يقوم بتحميل وتنفيذ برمجيات خبيثة إضافية

كيف تحمي نفسك من هجمات ClickFix؟

الحماية من هذا النوع من الهجمات تتطلب وعياً أمنياً متزايداً. وفقاً لتيكبامين، يجب على المستخدمين الانتباه للنقاط التالية:

- لا تنفذ أوامر من مواقع ويب غير موثوقة

- تحقق دائماً من مصدر الصفحات التي تطلب منك تنفيذ أوامر

- استخدم حلول أمنية متقدمة تتضمن قدرات Threat Hunting

- حدث نظام التشغيل وبرامج الحماية بانتظام

- لا تثق في صفحات Captcha المشبوهة التي تطلب تنفيذ أوامر

هذا المتغير الجديد من ClickFix يُظهر تطوراً مقلقاً في تقنيات الهجمات السيبرانية، حيث يستخدم المهاجمون تطبيقات شرعية modified لإخفاء أنشطتهم الخبيثة. البقاء على اطلاع بأحدث التهديدات وتطبيق ممارسات الأمن السيبراني الجيدة يظل أفضل وسيلة للحماية.