تسلّط ثغرات فورتي جيت الضوء على حملة تستغل جدران الحماية لاختراق الشبكات وسرقة بيانات حسابات الخدمة في قطاعات حساسة رقمياً.

كيف تستغل ثغرات فورتي جيت لاختراق الشبكات؟

الحملة تستغل أجهزة FortiGate NGFW كنقطة دخول أولى، إما عبر ثغرات حديثة أو كلمات مرور ضعيفة. بعد الاختراق يجري سحب ملفات الإعدادات التي تكشف طوبولوجيا الشبكة وتفاصيل السياسات.

هذه الملفات تمنح المهاجمين فهماً سريعاً للبنية الداخلية والمسارات الحساسة، ما يختصر وقت الاستطلاع. كما يسهل تحويل الجهاز إلى نقطة مراقبة للمرور ومتابعة حركة المستخدمين.

لماذا تُعد أجهزة فورتي جيت هدفاً مغرياً؟

تتمتع الأجهزة بإمكانية الربط مع حسابات الخدمة المتصلة ببنية المصادقة مثل AD وLDAP. هذا التكامل مفيد لسياسات الأدوار، لكنه يتحول إلى خطر عند إساءة الاستخدام.

المخاطر تتضاعف مع سوء الإعدادات أو ترك واجهات الإدارة مكشوفة، إلى جانب ثغرات مثل CVE-2025-59718 وCVE-2026-24858. استغلال هذه الثغرات يمنح المهاجم سيطرة على السياسات وطرق العبور.

- بيانات اعتماد LDAP والربط مع الدليل النشط.

- خرائط الشبكة والمسارات بين المناطق.

- قواعد الجدار الناري ومناطق السماح والمنع.

ما القطاعات المتضررة وما توقيت الهجمات؟

وفقاً لتيكبامين، ركزت الحملة على بيئات الرعاية الصحية والجهات الحكومية ومزودي الخدمات المدارة. وقد رُصدت أولى العلامات في نوفمبر 2025 قبل أن تتصاعد في فبراير 2026.

خطورة الاستهداف هنا تعود لحساسية البيانات وسرعة انتشار الأثر في البيئات المتصلة. كما أن مزودي الخدمات يديرون شبكات عدة عملاء، ما يرفع احتمالية انتقال الأثر بين المؤسسات.

تفاصيل حادثة موثقة

في حادثة موثقة، أنشأ المهاجم حساب مشرف محلي باسم «support» وأضاف أربع سياسات جدار ناري تسمح بالمرور بين جميع المناطق دون قيود. هذا الإجراء فتح الباب لتنقل أفقي سريع.

- اختراق الجهاز في نوفمبر 2025.

- إنشاء حساب administrator باسم support.

- إضافة 4 سياسات عبور غير مقيدة.

- مراقبة الوصول دورياً لضمان الاستمرارية.

- استخراج ملف الإعدادات في فبراير 2026.

استمر المهاجم في التحقق من إمكانية الوصول بشكل دوري، وهو نمط يرتبط بوسطاء الوصول الأولي الذين يبيعون النفاذ لاحقاً. هذه الخطوة وفرت وقتاً لتجهيز المرحلة التالية.

كيف سُرقت بيانات حسابات الخدمة؟

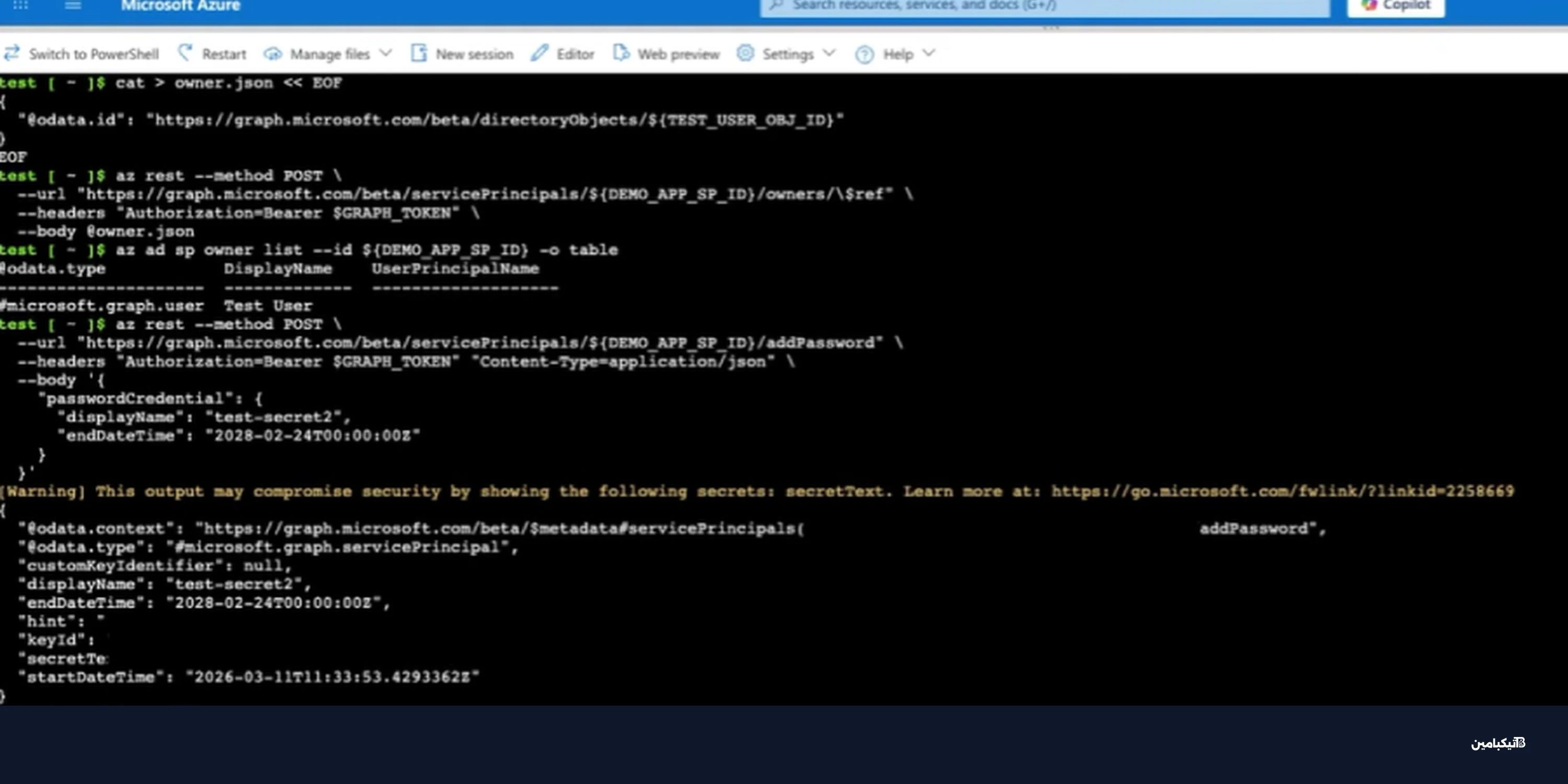

في المرحلة التالية تم استخراج ملف الإعدادات الذي يحتوي على بيانات اعتماد LDAP بشكل مشفر، لكن المهاجم تمكن من فك التشفير واستخدامه للمصادقة. بعدها جرى الدخول إلى Active Directory ببيانات نصية واضحة.

- اسم حساب خدمة fortidcagent وصلاحياته.

- كلمات مرور LDAP المخزنة في الإعدادات.

- تفاصيل نطاقات AD والربط بين الأدوار.

باستخدام حساب الخدمة، تمكن المهاجم من ضم محطات عمل وهمية إلى الدليل النشط للحصول على صلاحيات أوسع. عند بدء المسح الشبكي تم اكتشاف السلوك وإيقاف الحركة الجانبية.

كيف تحمي المؤسسات نفسها من تكرار السيناريو؟

للحد من المخاطر، تحتاج المؤسسات إلى مراجعة إعدادات الأجهزة وتطبيق تحديثات الأمان فور صدورها، مع إغلاق واجهات الإدارة المكشوفة. كذلك يجب تدوير كلمات مرور حسابات الخدمة ومراقبة تسجيل الدخول غير المعتاد.

- تفعيل المصادقة متعددة العوامل لحسابات الإدارة.

- تقييد صلاحيات حسابات الخدمة إلى الحد الأدنى.

- مراقبة أي تغيير في سياسات الجدار الناري.

- الاحتفاظ بنسخ احتياطية مشفرة لملفات الإعدادات.

- إجراء فحص دوري للثغرات والأصول المتصلة.

كما يشير تيكبامين، فإن معالجة ثغرات فورتي جيت بسرعة وتدقيق ملفات الإعدادات يمنع تحول الجهاز من حارس للشبكة إلى بوابة للهجوم. الخطوة التالية هي تقييم أي نشاط غير معتاد خلال الأشهر الماضية وبدء استجابة حادث شاملة.