سدت شركة مايكروسوفت ثغرة أمنية خطيرة في نظام Entra ID كانت تسمح للمهاجمين بالسيطرة على الهويات الخدمية عبر أدوار وكلاء الذكاء الاصطناعي.

ما هي طبيعة ثغرة مايكروسوفت Entra ID الجديدة؟

اكتشفت تقارير تقنية حديثة خللاً في دور إداري مخصص لوكلاء الذكاء الاصطناعي داخل منصة "مايكروسوفت إنترا آي دي" (Microsoft Entra ID). هذا الخلل قد يمنح المهاجمين القدرة على تصعيد الامتيازات والسيطرة الكاملة على الهويات الرقمية داخل المؤسسات.

يُعرف الدور المتأثر باسم "Agent ID Administrator"، وهو دور مدمج استحدثته مايكروسوفت كجزء من منصة هوية الوكلاء للتعامل مع كافة جوانب دورة حياة هوية وكيل الذكاء الاصطناعي. تتيح هذه المنصة للوكلاء المصادقة بأمان والوصول إلى الموارد الضرورية، فضلاً عن اكتشاف الوكلاء الآخرين.

تأثير وكلاء الذكاء الاصطناعي على الهوية الرقمية

تسمح هذه المنصة المتطورة لوكلاء الذكاء الاصطناعي بالعمل ككيانات مستقلة داخل بيئة الحوسبة السحابية، مما يتطلب دقة عالية في توزيع الأذونات. وحسب تيكبامين، فإن أي ثغرة في هذا المستوى من النظام قد تؤدي إلى كوارث أمنية إذا لم يتم تداركها بسرعة.

كيف يؤثر الخلل على أمن وكلاء الذكاء الاصطناعي؟

تكمن المشكلة في أن المستخدمين المعينين في دور "Agent ID Administrator" كان بإمكانهم الاستيلاء على "أصول الخدمة" (Service Principals) بشكل تعسفي. ولم يقتصر الأمر على الهويات المرتبطة بالوكلاء فحسب، بل امتد ليشمل هويات خدمية أخرى خارج هذا النطاق تماماً.

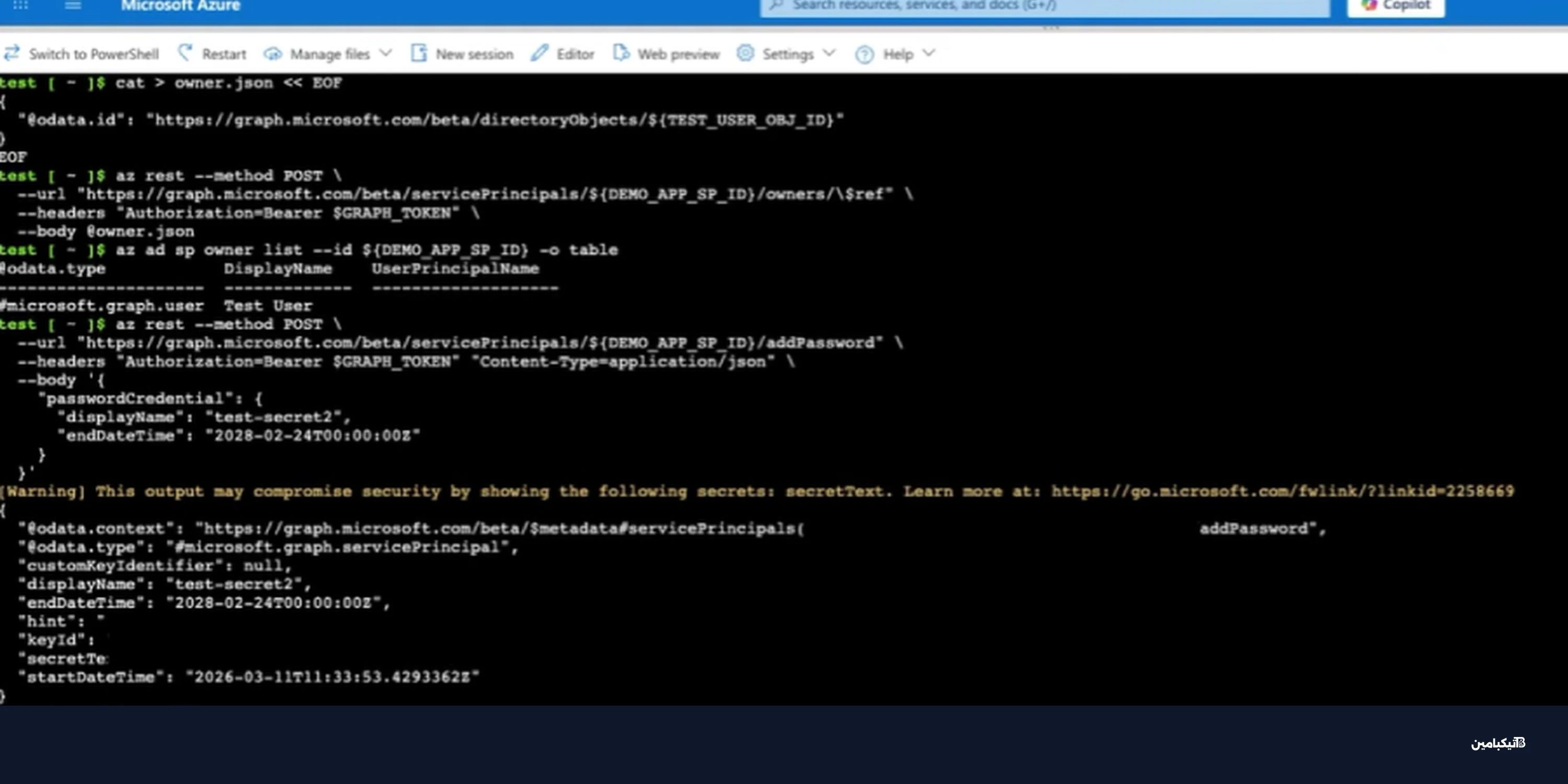

وفقاً للتحليلات التقنية، تمكن المهاجمون من خلال هذه الثغرة من القيام بما يلي:

- تغيير ملكية أصل الخدمة ليصبح المهاجم هو المالك الجديد بشكل مباشر.

- إضافة بيانات اعتماد خاصة بالمهاجم للمصادقة باسم ذلك الأصل المسروق.

- العمل ضمن نطاق الأذونات الكاملة للهوية المستهدفة داخل النظام.

إذا كان أصل الخدمة المستهدف يتمتع بصلاحيات مرتفعة، مثل أدوار الدليل المميزة أو أذونات تطبيق Graph عالية التأثير، فإن ذلك يمنح المهاجم سيطرة واسعة وشاملة على المستأجر (Tenant) بالكامل، مما يهدد بيانات المؤسسة الحساسة.

متى قامت مايكروسوفت بإصلاح هذه الثغرة؟

بدأت القصة في الأول من مارس 2026، عندما تم الكشف عن الثغرة بشكل مسؤول لشركة مايكروسوفت. واستجابةً لذلك، قامت الشركة بإصدار تحديث أمني شامل عبر جميع بيئات السحاب في 9 أبريل لمعالجة هذا التجاوز في الصلاحيات.

بعد تطبيق الإصلاح، أصبحت أي محاولة لتعيين ملكية على أصول خدمة غير تابعة للوكلاء باستخدام دور "Agent ID Administrator" محظورة تماماً. وتظهر الآن رسالة خطأ "Forbidden" (ممنوع) عند محاولة القيام بذلك، مما يغلق الباب نهائياً أمام هذا المسار من الهجمات المعقدة.

ما هي توصيات الحماية الموصى بها من تيكبامين؟

تؤكد هذه الواقعة على ضرورة التحقق المستمر من كيفية تحديد نطاق الأدوار وتطبيق الأذونات، خاصة عند بناء أنواع جديدة من الهويات فوق أسس تقنية قائمة. ولتأمين بيئة العمل، ينصح خبراء تيكبامين باتباع الإجراءات التالية:

- مراقبة استخدام الأدوار الحساسة، خاصة تلك المتعلقة بملكية أصول الخدمة.

- تتبع أي تغييرات غير مصرح بها في بيانات الاعتماد الخاصة بالهويات الخدمية.

- تأمين أصول الخدمة ذات الامتيازات العالية وتقييد الوصول إليها لأضيق نطاق.

- إجراء تدقيق دوري وشامل لعمليات إنشاء بيانات الاعتماد الجديدة داخل المنصة.

في الختام، يمثل أمن الهويات غير البشرية تحدياً متزايداً في عصر الذكاء الاصطناعي. ومع سد ثغرة مايكروسوفت الأخيرة، يبقى الوعي الأمني والمراقبة المستمرة هما خط الدفاع الأول لحماية الأنظمة المؤسسية من التهديدات السيبرانية المتطورة.