حملة APT28 الجديدة كشفت هجمات تصيد تستهدف جهات أوكرانية، مستخدمة BadPaw وMeowMeow لاختراق الأنظمة وخداع الضحايا.

ما تفاصيل حملة APT28 ضد أوكرانيا؟

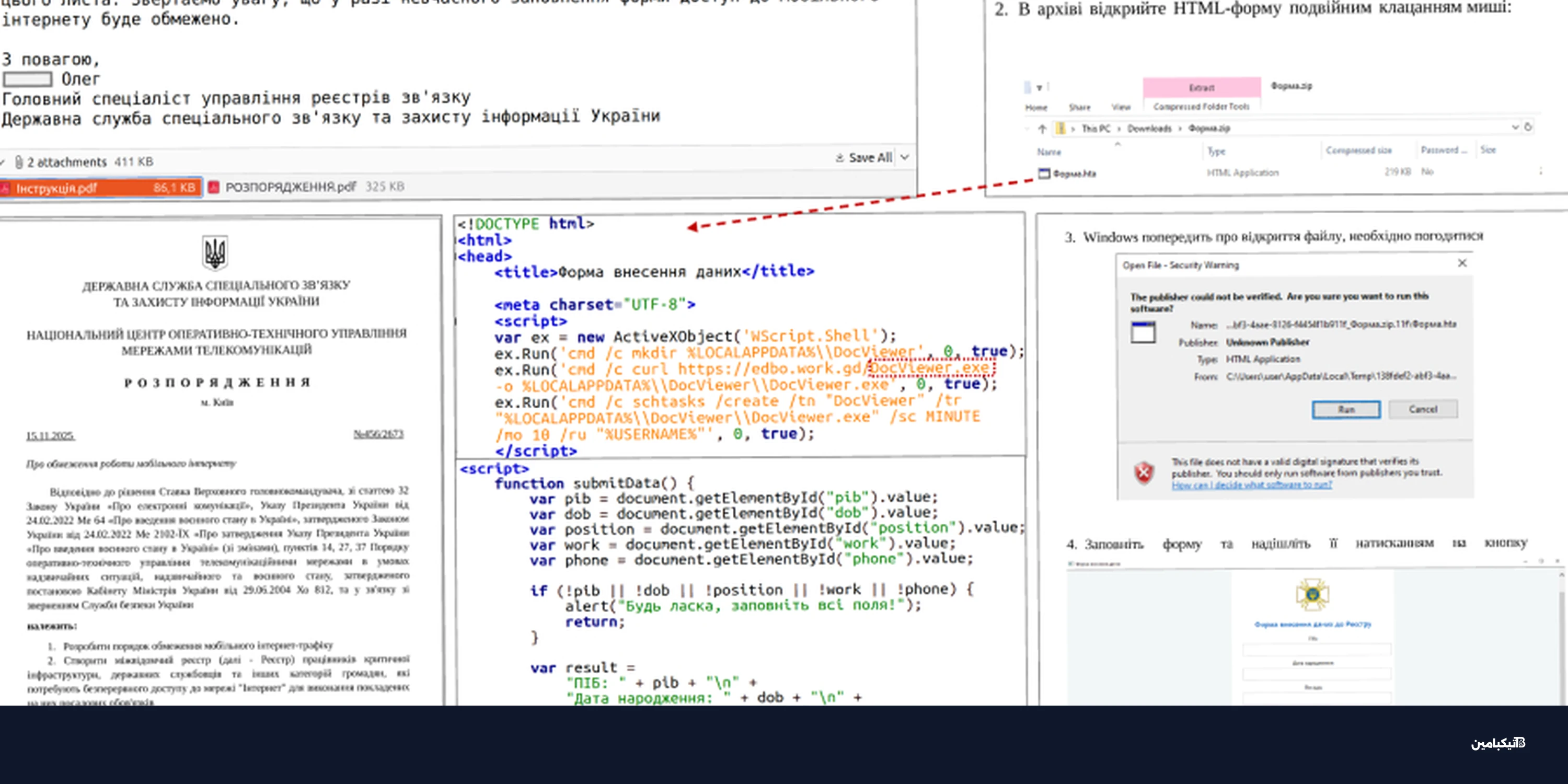

تشير المعطيات إلى سلسلة هجوم تبدأ برسالة بريد مزيفة تحتوي رابط أرشيف ZIP، ثم تفعيل ملف HTA يعرض مستندًا مضللًا بلغة محلية.

الهدف هو بناء ثقة الضحية قبل تشغيل المراحل الخفية، وهي خطوة تكررها مجموعات روسية في حملات سابقة بحسب ما رصده فريق تيكبامين.

كيف يبدأ مسار الهجوم؟

- رسالة تصيد من نطاقات تبدو محلية لإقناع الضحية.

- رابط يؤدي إلى صورة صغيرة جدًا تعمل كبصمة تتبع.

- إعادة توجيه تلقائي لتنزيل أرشيف ZIP خبيث.

- تشغيل ملف HTA وإظهار مستند طُعم رسمي.

كيف تعمل برمجية BadPaw داخل الجهاز؟

يعمل BadPaw كـلودر مبني على .NET، ويتصل بخادم بعيد لجلب الباب الخلفي MeowMeow.

قبل التنفيذ، يجري الملف فحصًا للبيئة لتجنب التحليل الآلي عبر قراءة مفتاح السجل \"HKLM\\SOFTWARE\\Microsoft\\Windows NT\\CurrentVersion\\InstallDate\" والتأكد أن عمر النظام أكثر من 10 أيام.

خطوات التثبيت والاستمرارية

- استخراج ملف VBScript وصورة PNG وإعادة تسميتهما.

- إنشاء مهمة مجدولة لتشغيل VBScript وضمان الاستمرارية.

- تشغيل مراحل لاحقة في الخلفية دون إزعاج المستخدم.

ما وظيفة MeowMeow كـ Backdoor؟

المرحلة النهائية هي MeowMeow، وهي بوابة خلفية متقدمة تمنح المهاجمين قدرة على التحكم عن بعد وتنفيذ أوامر وسحب بيانات.

هذه الأنماط تُصنف ضمن هجمات التهديدات المستمرة المتقدمة، وتُظهر رغبة في البقاء طويل الأمد داخل الشبكات المستهدفة.

مؤشرات يجب مراقبتها

- وجود مهام مجدولة غير مألوفة باسم عشوائي.

- تشغيل HTA ثم ظهور مستندات رسمية غير متوقعة.

- اتصالات خارجية متكررة بعد فتح ملفات ZIP.

لماذا تُعد حملة APT28 مهمة للأمن الرقمي؟

توضح الحملة أن التصيد ما زال فعالًا عندما يقترن بطُعوم سياسية محلية، وأن المهاجمين يطوّرون أساليبهم لتفادي الأنظمة الدفاعية.

وفقًا لمتابعات تيكبامين، فإن الوعي المؤسسي وتحديث الحماية يظلان خط الدفاع الأول في مواجهة حملة APT28 وما يشابهها.

الخلاصة أن حملة APT28 تسلط الضوء على خطورة الجمع بين الهندسة الاجتماعية والبرمجيات المعيارية، ما يستدعي مراجعة سياسات البريد والتحديثات بشكل دوري.