يشهد الفضاء الرقمي تصعيداً مستمراً في التهديدات السيبرانية. وفي هذا السياق، كشف فريق الاستجابة للطوارئ عن حملة هجمات UAC-0247 تستهدف مستشفيات أوكرانيا لسرقة البيانات الحساسة من المتصفحات وتطبيق واتساب.

ما هي تفاصيل هجمات UAC-0247 في أوكرانيا؟

وفقاً للتقارير الأمنية، رصد الخبراء هذا النشاط التخريبي بين شهري مارس وأبريل من عام 2026. وتركزت الهجمات بشكل أساسي على المؤسسات الحكومية والعيادات الطبية، مما يشكل تهديداً خطيراً على البنية التحتية الحساسة.

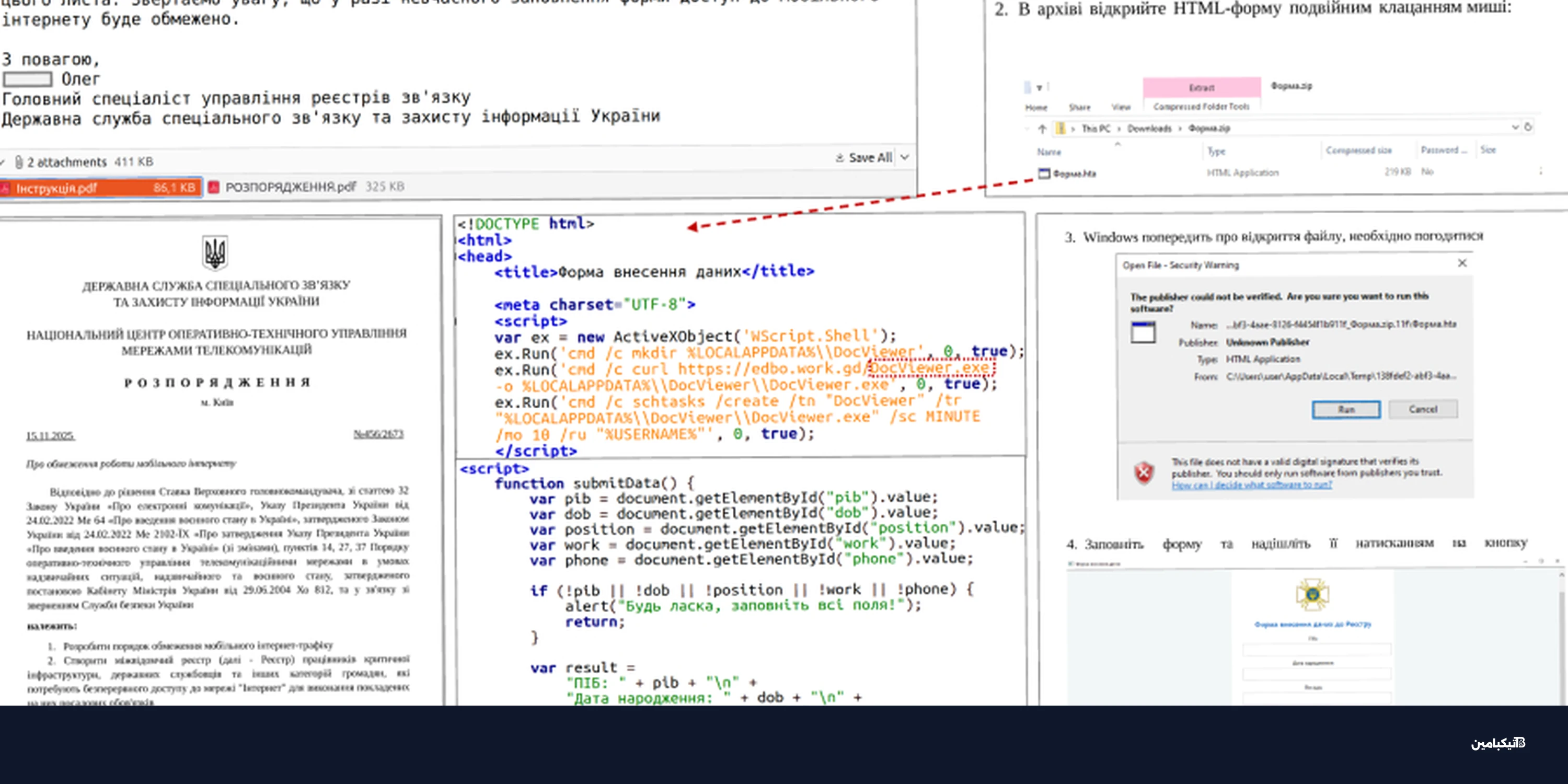

تبدأ سلسلة الهجوم عادةً برسالة بريد إلكتروني احتيالية. تدعي هذه الرسالة تقديم مقترحات للمساعدات الإنسانية لخداع الضحايا ودفعهم للتفاعل مع المحتوى الخبيث بسرعة وبدون تردد.

خطوات اختراق الأجهزة

تعتمد عملية الاختراق وسرقة البيانات على تسلسل تقني معقد يتضمن الخطوات التالية:

- النقر على رابط يوجه الضحية إلى موقع شرعي مخترق بثغرة (XSS) أو موقع مزيف مدعوم بالذكاء الاصطناعي.

- تنزيل ملف اختصار ويندوز (LNK) بمجرد دخول الموقع المشبوه.

- تشغيل تطبيق HTML عن بُعد (HTA) باستخدام أداة النظام الأصلية "mshta.exe".

- عرض نموذج وهمي لتشتيت انتباه الضحية أثناء حقن الأكواد الخبيثة في عمليات النظام مثل "runtimeBroker.exe".

كيف تعمل البرمجيات الخبيثة RAVENSHELL و AGINGFLY؟

سجلت الحملات الأخيرة استخدام أداة تحميل ثنائية المرحلة لتنفيذ اختراقات أعمق. يتم تنفيذ المرحلة الثانية باستخدام تنسيق ملف تنفيذي خاص يدعم وظائف متقدمة وتشفير معقد للتهرب من برامج الحماية التقليدية.

ترسانة المهاجمين البرمجية

تتضمن الأدوات الخبيثة المستخدمة في هذه الهجمات الرقمية عدة برمجيات متطورة:

- أداة RAVENSHELL: تعمل كغلاف عكسي (TCP reverse shell) لإنشاء اتصال بالخادم وتلقي أوامر يتم تنفيذها مباشرة عبر "cmd.exe".

- برمجية AGINGFLY: تمت برمجتها بلغة C# لتوفير تحكم كامل عن بُعد. تستخدم WebSockets لجلب الأوامر وتشغيل راصد لوحة المفاتيح وتنزيل ملفات إضافية.

- سكربت SILENTLOOP: يعتمد على PowerShell لتحديث الإعدادات وجلب عنوان خادم التحكم (C2) مباشرة من قنوات تطبيق تيليجرام كآلية احتياطية.

ما هي أهداف سرقة البيانات والتحركات الجانبية؟

يشير تحليل خبراء تيكبامين إلى أن هذه الهجمات الرقمية المعقدة لا تهدف فقط إلى التخريب المباشر. بل تركز الحملة على تأسيس وجود طويل الأمد داخل شبكات الضحايا لمراقبتهم باستمرار.

النتائج الكارثية للهجوم

أظهرت التحقيقات في عشرات الحوادث أن الهجوم يسهل العديد من العمليات التخريبية، ومن أبرزها:

- استطلاع تفصيلي للشبكات الداخلية للمؤسسات الطبية والحكومية.

- التحرك الجانبي لاختراق المزيد من الأجهزة والخوادم داخل نفس البنية التحتية.

- سرقة بيانات الاعتماد وكلمات المرور الخاصة بالموظفين للإفلات من المصادقة.

- الاستحواذ على البيانات الحساسة المخزنة في متصفحات الإنترنت المبنية على نواة Chromium.

في الختام، وكما يؤكد فريق تيكبامين، تبرز هذه الحوادث الحاجة الماسة لتعزيز الدفاعات السيبرانية. يجب على المؤسسات الصحية توخي الحذر الشديد عند التعامل مع المرفقات وروابط البريد الإلكتروني مجهولة المصدر.