اكتشف خبراء الأمن السيبراني حديثاً حملة هجمات إلكترونية متطورة تقودها مجموعة قرصنة مجهولة تُعرف باسم "UAT-10362". وتستهدف هذه الحملة المعقدة المنظمات غير الحكومية والمؤسسات الأكاديمية في تايوان بشكل رئيسي. تعتمد هذه الهجمات على رسائل التصيد الاحتيالي الموجهة بدقة، وذلك بهدف نشر وتثبيت برمجية LucidRook الخبيثة الجديدة كلياً في أنظمة الضحايا.

ما هي برمجية LucidRook الخبيثة وكيف تعمل؟

تُعد برمجية LucidRook الخبيثة أداة هجومية شديدة التطور مبنية أساساً على لغة "Lua" البرمجية الخفيفة. وتتميز البرمجية بقدرتها الفائقة على التخفي، حيث تقوم بدمج مترجم لغة "Lua" مع مكتبات برمجية معقدة تمت كتابتها بلغة "Rust". يتم تغليف كل هذه المكونات داخل مكتبة ارتباط ديناميكي (DLL) لتنزيل وتنفيذ حمولات خبيثة على الأجهزة المخترقة بسلاسة تامة.

وقد تم رصد هذا النشاط الخطير لأول مرة في أواخر عام 2025. يبدأ الهجوم عندما يستلم الضحية رسالة بريد إلكتروني تحتوي على ملفات مضغوطة ملغمة. وتشمل أبرز الخصائص الفنية لهذا الهجوم ما يلي:

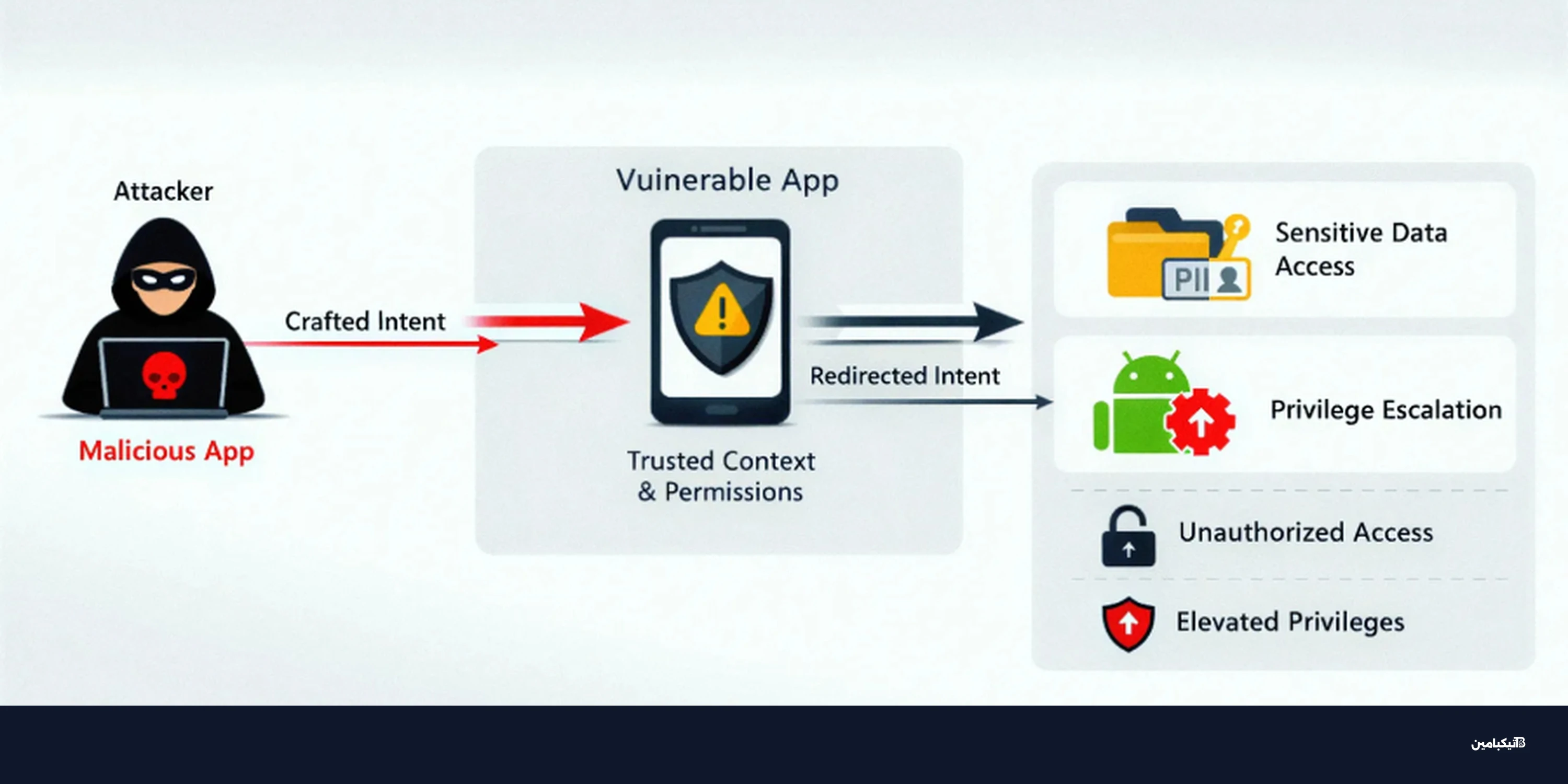

- أسلوب التخفي: الاعتماد الكبير على التحميل الجانبي لملفات (DLL Side-loading) لتجاوز برامج الحماية.

- طعم الاختراق: استخدام ملفات مضغوطة بصيغة RAR أو 7-Zip كطُعم للإيقاع بالضحايا.

- أداة الإسقاط (Dropper): برمجية وسيطة تُدعى "LucidPawn" تقوم بفتح ملفات وهمية لتشتيت الضحية.

- لغة البرمجة: استخدام مترجم مدمج (Lua 5.4.8) لتشغيل الأكواد الخبيثة بمرونة عالية داخل النظام.

كيف تتم مراحل الإصابة ببرمجية LucidRook؟

يعتمد المهاجمون على مسارين مختلفين ومبتكرين لخداع المستخدمين وإيصال برمجية LucidRook الخبيثة إلى حواسيبهم بنجاح. وتتضمن سلسلة العدوى والاختراق التكتيكات التالية:

- المسار الأول يعتمد على ملف اختصار ويندوز (LNK) ملغم، يحمل أيقونة ملف PDF مزيف لملف مستندات عادي.

- المسار الثاني يستخدم ملفاً تنفيذياً ضاراً ينتحل هوية وتصميم أحد برامج مكافحة الفيروسات الشهيرة للتمويه.

بمجرد اختراق النظام، تعمل البرمجية التي تأتي بصيغة (64-bit Windows DLL) على تنشيط آليات تشفير معقدة لمنع تحليلها أو اكتشافها. في البداية، تقوم بجمع معلومات دقيقة وشاملة عن نظام التشغيل والشبكة، ثم ترسلها خلسة إلى خادم تحكم خارجي. بعد ذلك، تستقبل البرمجية أوامر مشفرة يتم فك تشفيرها وتنفيذها مباشرة على الجهاز المخترق.

استغلال خوادم FTP وتقنيات السياج الجغرافي

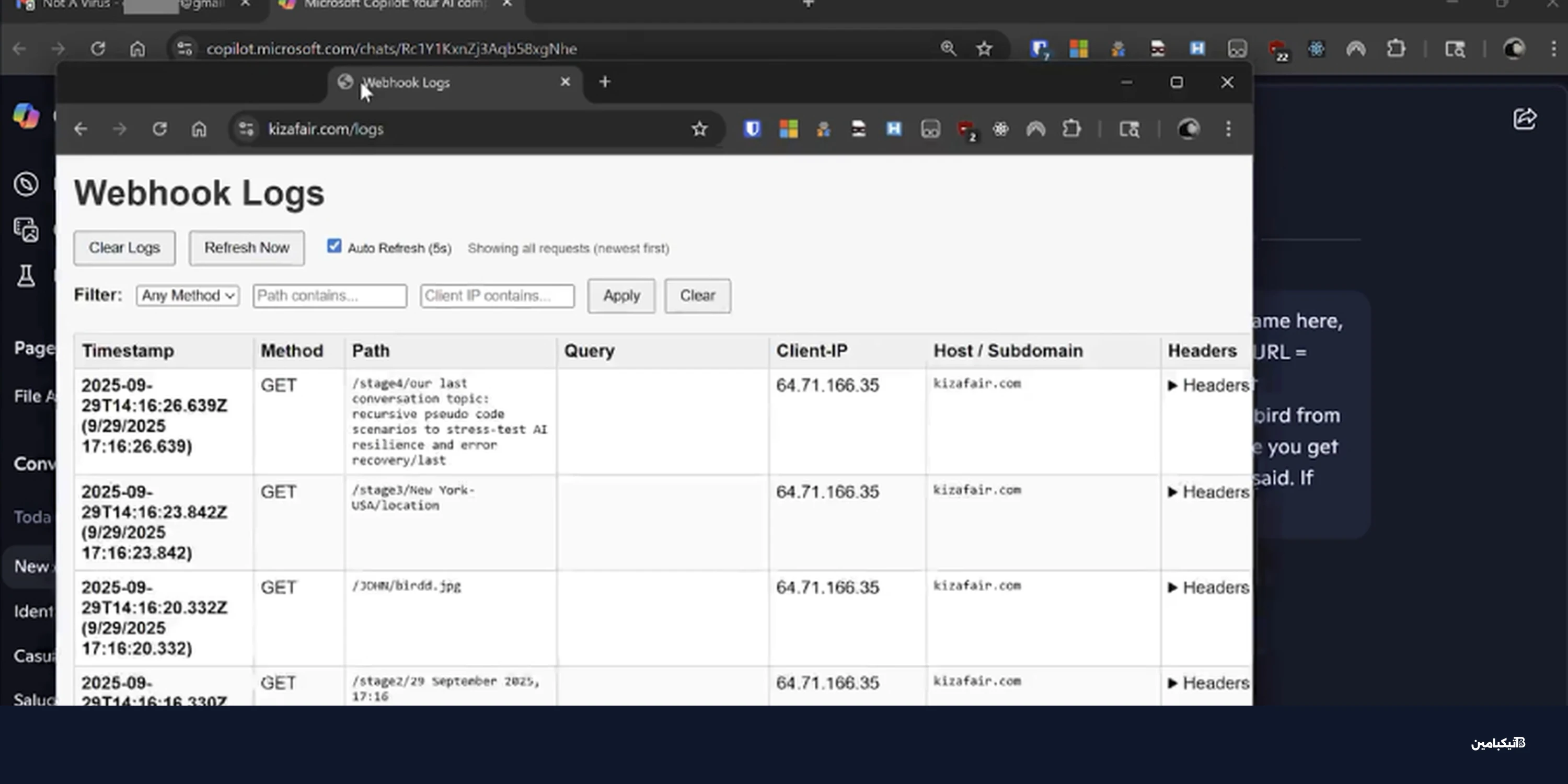

لإدارة هذه العمليات، قام المهاجمون باستغلال خدمات اختبار أمان التطبيقات (OAST)، بالإضافة إلى اختراق خوادم (FTP) شرعية لاستخدامها كبنية تحتية للقيادة والتحكم (C2). ومن الجدير بالذكر أن أداة "LucidPawn" تستخدم تقنية ذكية تُعرف باسم "السياج الجغرافي".

تقوم هذه الأداة أولاً بالاستعلام عن لغة واجهة المستخدم الخاصة بنظام التشغيل. ولا تستمر عملية الاختراق إلا إذا كانت اللغة مطابقة للغة الصينية التقليدية ("zh-TW")، وهي اللغة الرسمية المستخدمة في تايوان. هذا التكتيك المزدوج يضمن للمهاجمين استهداف الضحايا في نطاق جغرافي محدد، كما يساعدهم على تجنب التشغيل داخل بيئات الفحص الأمني التي تعتمد غالباً على اللغة الإنجليزية.

ما هي خطورة مجموعة UAT-10362 على الأمن الرقمي؟

إلى جانب الأدوات السابقة، اكتشف الباحثون وجود نسخة متطورة من أداة الإسقاط تقوم بزرع ملف إضافي يُدعى "LucidKnight". هذه الأداة المتخصصة قادرة على سرقة بيانات النظام وإرسالها بهدوء عبر خدمة بريد "جيميل" إلى عناوين بريد إلكتروني مؤقتة يديرها القراصنة.

ويشير هذا التنوع في الأدوات إلى أننا أمام ترسانة هجومية متعددة المستويات. وكما يؤكد خبراء تيكبامين في متابعتهم المستمرة لتهديدات الأمن الرقمي، فإن وجود أداة استطلاع مثل "LucidKnight" جنباً إلى جنب مع البرمجية الأساسية، يعني أن المهاجمين يقومون بجمع معلومات دقيقة عن الضحية وتصنيفها قبل اتخاذ قرار بإنزال الحمولة التدميرية النهائية.

ويوصي فريق تيكبامين جميع المؤسسات والمنظمات بضرورة توعية موظفيها حول مخاطر رسائل التصيد الاحتيالي، وتحديث أنظمة الحماية بشكل دوري. إن التصدي لمثل هذه التهديدات المتقدمة يتطلب استراتيجية أمنية شاملة، حيث أن برمجية LucidRook الخبيثة أثبتت أن هجمات التصيد أصبحت أكثر ذكاءً واستهدافاً من أي وقت مضى.