ثغرة EngageLab SDK في أندرويد كشفت مخاطر على أكثر من 50 مليون تثبيت، بينها محافظ رقمية تتجاوز 30 مليون، وتم إصلاحها حديثاً.

ما هي ثغرة EngageLab SDK وكيف تعمل؟

تعتمد كثير من التطبيقات على خدمة إشعارات الدفع التي تقدمها EngageLab SDK لتخصيص التنبيهات بناءً على سلوك المستخدم. هذا الانتشار الواسع يجعل أي خلل في المكتبة ذا أثر مضاعف.

الخلل ظهر في الإصدار 4.5.4، حيث يمكن لتطبيق خبيث على الجهاز استغلال الثغرة للوصول إلى بيانات تطبيق آخر يستخدم المكتبة، متجاوزاً عزلة أندرويد.

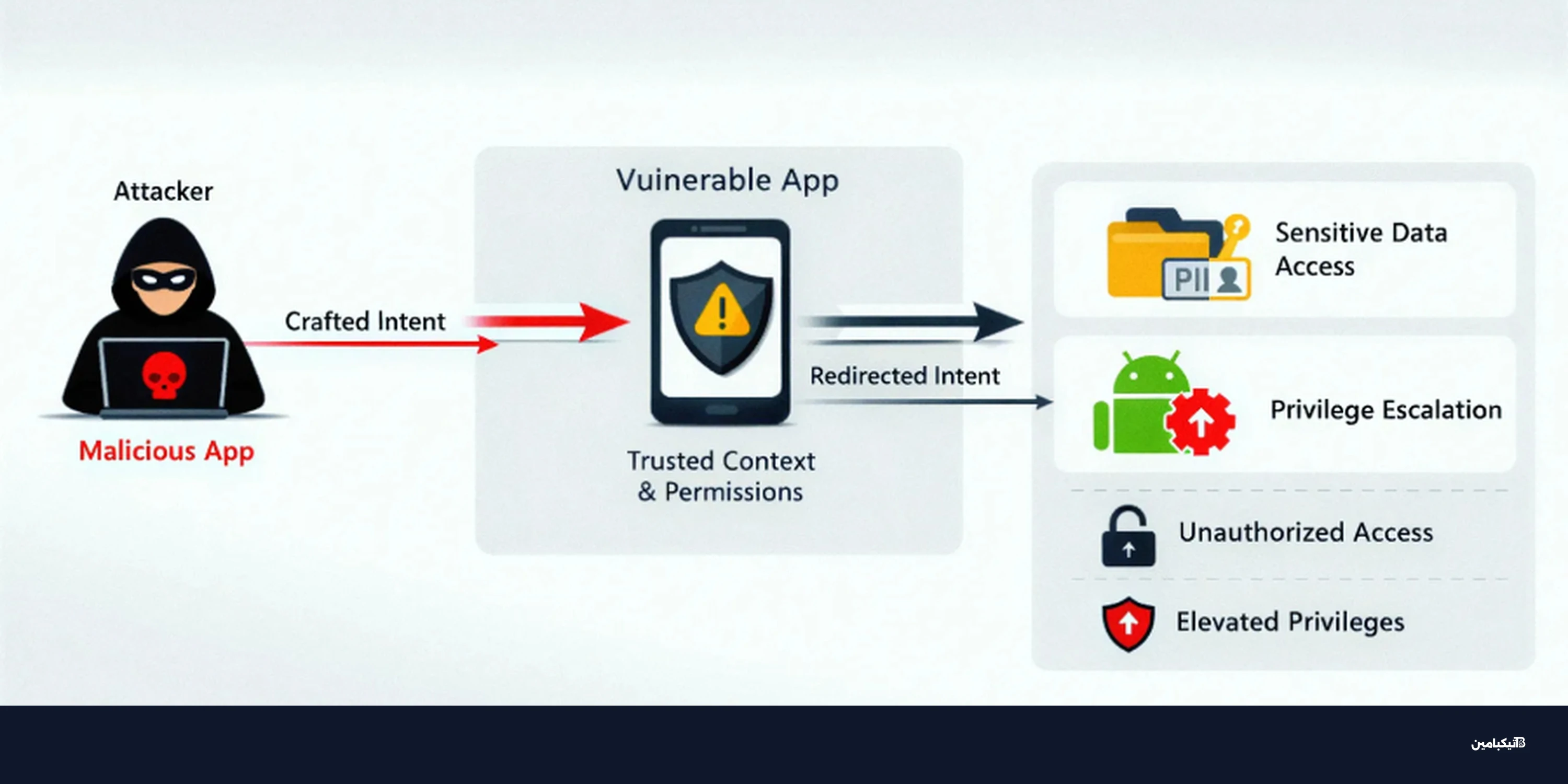

ثغرة إعادة توجيه النوايا Intent Redirection

تستند المشكلة إلى إعادة توجيه النوايا، وهي رسائل تستخدمها مكونات أندرويد لطلب إجراء من تطبيق آخر. عند التلاعب بمحتوى النية في سياق موثوق، يمكن للمهاجم تمرير طلبات غير مصرح بها.

السيناريو الأكثر خطورة يبدأ بتثبيت تطبيق خبيث من مصدر غير موثوق. بعدها يستغل التطبيق صلاحيات التطبيق المتأثر للوصول إلى مكونات محمية أو أدلة داخلية.

- قراءة ملفات إعدادات داخلية قد تتضمن رموز جلسات.

- الوصول إلى بيانات مستخدم حساسة داخل مجلدات التطبيق.

- تنفيذ عمليات بالنيابة عن التطبيق المتأثر.

- توسيع نطاق الامتيازات داخل بيئة أندرويد.

لماذا تهدد الثغرة مستخدمي أندرويد والمحافظ الرقمية؟

القلق الأكبر يأتي من قطاع المحافظ الرقمية، إذ تضم منظومة العملات المشفرة تطبيقات عالية الحساسية تعتمد على نفس SDK. أي تسرب لبيانات داخلية قد يفتح الباب أمام محاولات احتيال أو استهداف متعدد.

تشير التحليلات إلى أن تطبيقات المحافظ المتأثرة تتجاوز 30 مليون عملية تثبيت، بينما يتجاوز إجمالي التطبيقات المعتمدة على المكتبة 50 مليون. وفقاً لتيكبامين، هذا يبرز مخاطر سلسلة التوريد البرمجية عندما تعتمد التطبيقات على مكونات طرف ثالث.

أبرز الأرقام المتداولة

- أكثر من 30 مليون تثبيت لمحافظ رقمية متأثرة.

- تجاوز 50 مليون تثبيت عند احتساب بقية التطبيقات.

- الإصدار المتأثر الرئيس: 4.5.4.

ما الذي حدث للتطبيقات المتأثرة على متجر جوجل؟

بعد الإبلاغ المسؤول في أبريل 2025، تم إزالة التطبيقات التي تستخدم الإصدارات الضعيفة من المتجر، وفق ما ورد في التقارير الأمنية. لم يتم رصد استغلال فعلي للثغرة حتى الآن.

أطلقت الشركة تحديثاً يعالج الخلل في نوفمبر 2025، وأصبح على المطورين مراجعة المكونات المصدرة والصلاحيات المرتبطة بالإشعارات.

- أبريل 2025: إبلاغ المطورين بالثغرة.

- نوفمبر 2025: إصدار الإصدار 5.2.1 لمعالجة الخلل.

- إزالة التطبيقات ذات النسخ الضعيفة من المتجر.

كيف تحمي نفسك إذا كنت تستخدم تطبيق محفظة؟

المستخدم العادي يمكنه تقليل المخاطر بتحديث التطبيقات فور توفر النسخ الجديدة وتجنب تثبيت أي تطبيقات من خارج متجر جوجل. كما يجب الانتباه لأي سلوك غير معتاد مثل طلب صلاحيات غير مبررة.

أما المطورون فعليهم مراجعة طرق تمرير النوايا والتحقق من المدخلات قبل إرسالها لأي مكوّن. هذه الخطوة تقلل فرص استغلال الثغرات المشابهة مستقبلاً.

نصائح للمطورين والمستخدمين

- تحديث المكتبة إلى أحدث نسخة ومراجعة سجل التغييرات.

- فحص المكونات المصدرة ومنع تمرير النوايا غير الموثوقة.

- تقليل الصلاحيات إلى الحد الأدنى المطلوب.

- مراقبة السلوك الشاذ وتفعيل سجلات الأمان.

في النهاية، ثغرة EngageLab SDK تذكير بأن الاعتماد على مكتبات خارجية يتطلب تدقيقاً مستمراً، خصوصاً في تطبيقات المحافظ الرقمية. ويؤكد تيكبامين أن التحديث السريع يظل خط الدفاع الأول لحماية المستخدمين.