كشف باحثون عن ثغرة في تصاريح التطبيقات أدت لتسريب بيانات ضخمة، مما يسلط الضوء على مخاطر الأمن السيبراني والذكاء الاصطناعي التي تهدد خصوصيتك اليوم.

في تطور مقلق لملف الأمن الرقمي، كشف باحثون أمنيون في مطلع عام 2026 عن اختراق ضخم تعرضت له منصة Moltbook (مولت بوك)، وهي شبكة اجتماعية مصممة خصيصاً لوكلاء الذكاء الاصطناعي. هذا الحادث لم يكن مجرد تسريب عادي، بل كشف عن نمط جديد من التهديدات يُعرف باسم "التركيبات السامة"، حيث تتراكم التصاريح الممنوحة عبر تطبيقات متعددة لتشكل خطراً أمنياً غير مرصود.

ما هي مخاطر التركيبات السامة في تصاريح التطبيقات؟

وفقاً لما تابعه فريق تيكبامين، فإن مفهوم "التركيبات السامة" يظهر عندما يحدث انهيار في حواجز الحماية بين تطبيقين أو أكثر. هذا الانهيار غالباً ما يكون جسره وكيل ذكاء اصطناعي، أو تكامل برمجيات، أو منح صلاحيات عبر بروتوكول OAuth، وهي مساحة أمنية لا يراقبها أصحاب التطبيقات الفردية بشكل كامل.

في حالة منصة مولت بوك، ترك المطورون قاعدة البيانات مفتوحة بالكامل، مما أدى إلى كشف البيانات التالية:

- أكثر من 35,000 عنوان بريد إلكتروني للمستخدمين.

- حوالي 1.5 مليون رمز برمجية (API Tokens) لوكلاء الذكاء الاصطناعي.

- بيانات حساسة تخص أكثر من 770,000 وكيل نشط على المنصة.

لماذا يعتبر تسريب مولت بوك كارثة أمنية؟

الجزء الأكثر خطورة في هذا التسريب وجد داخل الرسائل الخاصة؛ حيث كانت بعض المحادثات تحتوي على بيانات اعتماد تابعة لأطراف ثالثة بنصوص واضحة (Plaintext). شمل ذلك مفاتيح OpenAI API التي تمت مشاركتها بين الوكلاء، والمخزنة في نفس الجدول غير المشفر مع الرموز البرمجية اللازمة لاختطاف الوكيل نفسه.

كيف تنشأ الثغرات الأمنية في تطبيقات الذكاء الاصطناعي؟

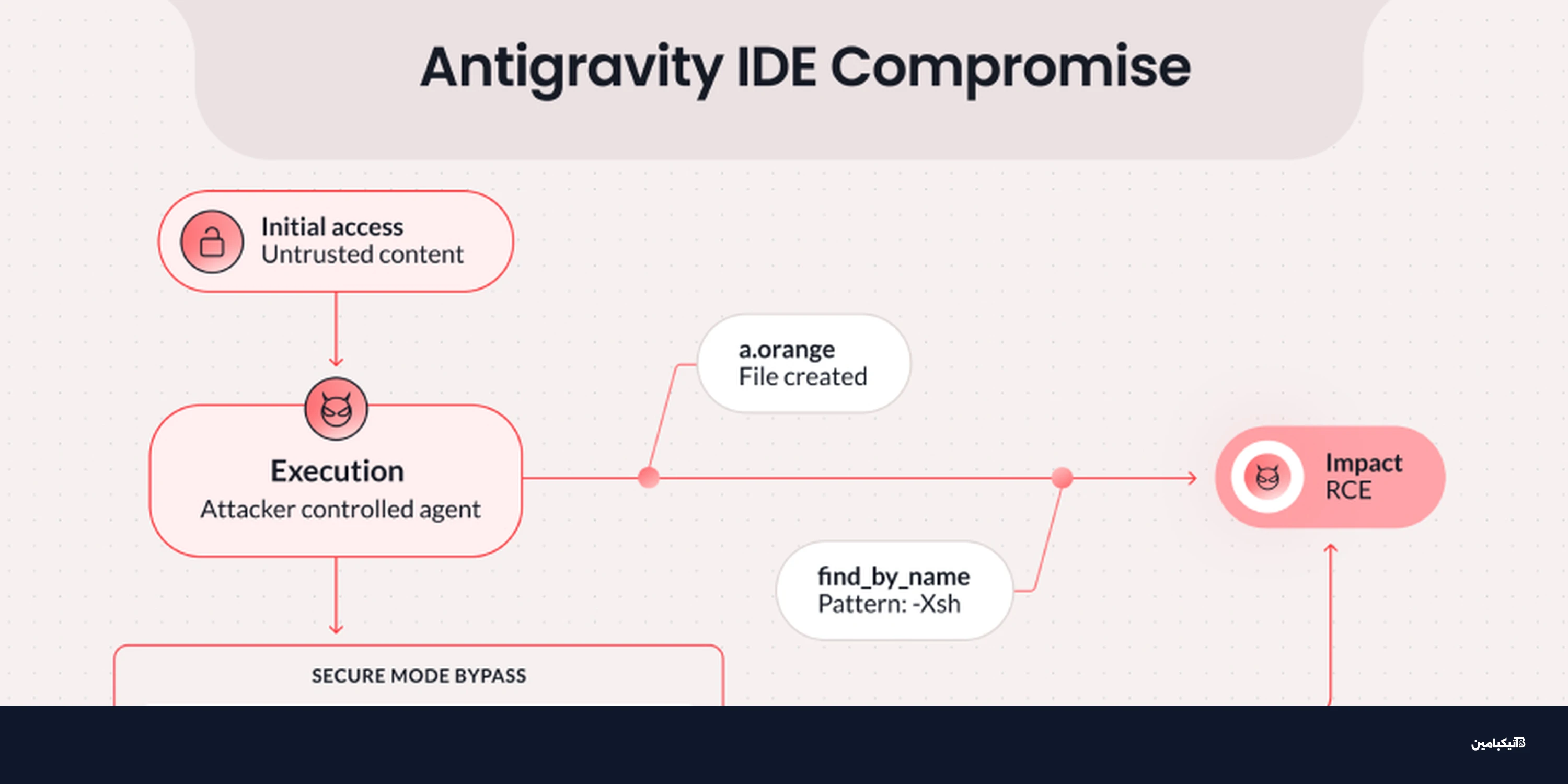

يشير خبراء تيكبامين إلى أن هذه التركيبات السامة نادراً ما تكون نتيجة لقرار سيء واحد. بل تظهر عندما يربط وكيل ذكاء اصطناعي أو خادم MCP بين تطبيقين، حيث يبدو كل جانب من الجسر آمناً بمفرده، لكن الجسر نفسه هو ما لم يراجعه أحد.

لنأخذ مثالاً واقعياً:

- يقوم مطور بتثبيت موصل MCP لربط بيئة التطوير (IDE) بقناة Slack (سلاك) لنشر مقتطفات الكود.

- يوافق مدير سلاك على البوت، ويوافق مدير بيئة التطوير على الاتصال الصادر.

- لا أحد يراجع علاقة الثقة المباشرة التي نشأت بين تحرير الأكواد ورسائل العمل الرسمية.

- النتيجة: هجمات "حقن الأوامر" (Prompt Injections) داخل بيئة التطوير قد تسرب أكواداً سرية إلى سلاك، والعكس صحيح.

لماذا تفشل مراجعات الأمان التقليدية في اكتشاف هذه المخاطر؟

تجد مراجعات الوصول التقليدية صعوبة في مواكبة ما تفرضه برمجيات SaaS الحديثة. فالمشكلة تكمن في الهويات غير البشرية مثل حسابات الخدمة، والبوتات، ووكلاء الذكاء الاصطناعي التي تعمل بدون تدخل بشري مباشر. هذه العلاقات تتشكل في وقت التشغيل (Runtime) وليس عند إعداد الحسابات لأول مرة.

نقاط الضعف في أنظمة الأمان الحالية:

- التركيز على مراجعة كل تطبيق بشكل منفصل (Single-App Review).

- صعوبة تتبع الهويات غير البشرية والوكلاء المستقلين.

- غياب الرقابة على جسور OAuth و MCP التي يتم توصيلها بين التطبيقات بدون علم إدارة تكنولوجيا المعلومات.

في الختام، إن الإجابة على سؤال "من يملك هذه الصلاحية بالإضافة إلى تلك الصلاحيات الأخرى، وماذا يمكنهم تحقيقه معاً؟" أصبحت أصعب بكثير في عصر الذكاء الاصطناعي. يتطلب الأمر نهجاً جديداً يركز على مخاطر الأمن السيبراني الشاملة بدلاً من حماية الجزر المنعزلة، لضمان عدم تحول هذه الجسور البرمجية إلى ممرات سهلة للمخترقين.