حماية البيانات

أمن الذكاء الاصطناعي: اختبار أمني يكشف ثغرات الشركات في 2026

تواجه الشركات فجوة بين وعود شركات أمن الذكاء الاصطناعي والواقع المعقد، مما يتطلب اختبارات صارمة قبل الاعتماد النهائي...

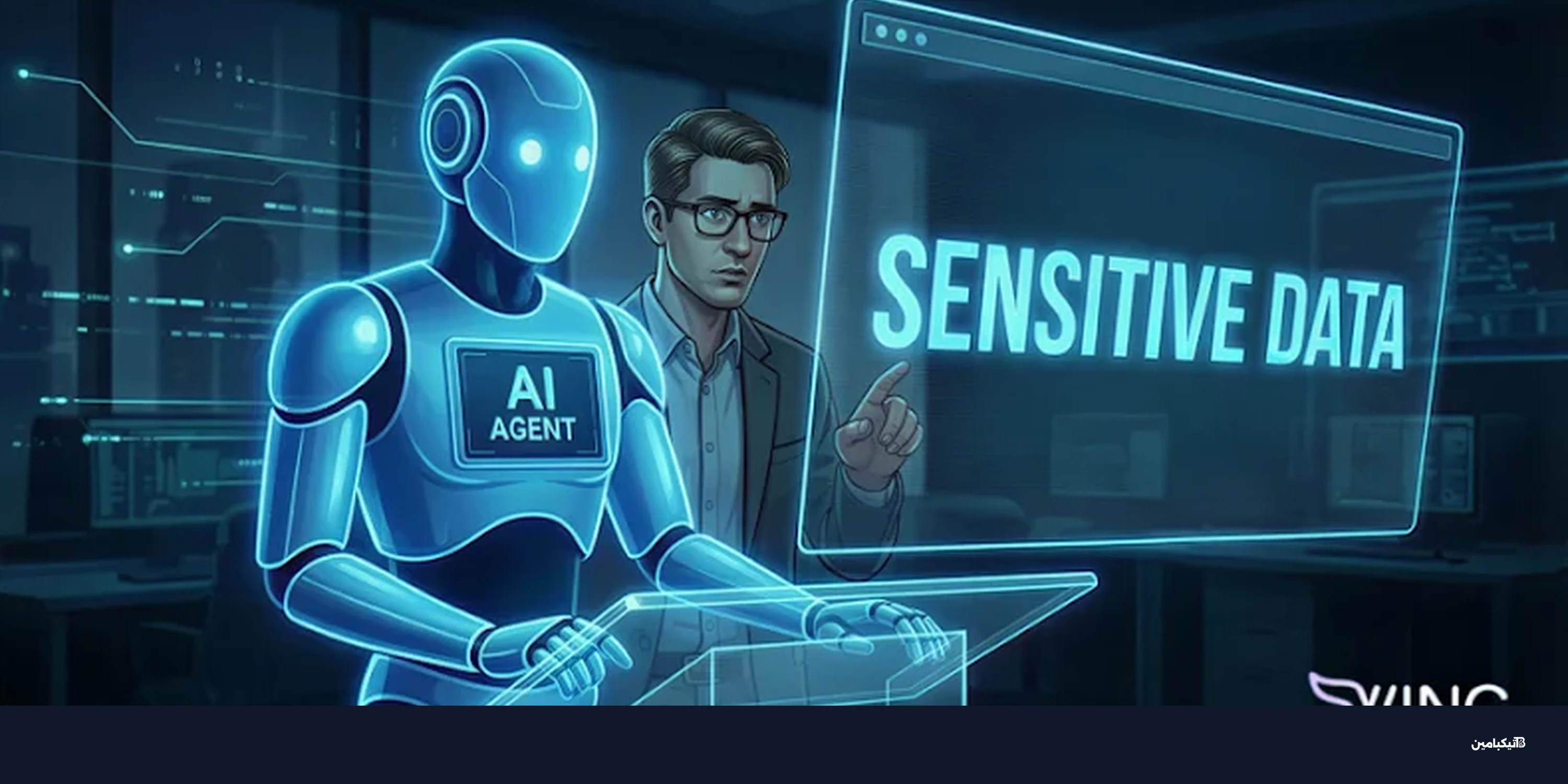

مخاطر عملاء الذكاء الاصطناعي: تحذير من كارثة أمنية قادمة

يشهد العالم اليوم سباقاً محموماً نحو نشر عملاء الذكاء الاصطناعي المستقلين، لكن هذا التطور المتسارع ق...

تقرير: 2000 تطبيق ذكاء اصطناعي تسرب بيانات الشركات

كشف تقرير جديد عن تسريب بيانات حساسة في أكثر من 2000 تطبيق تم بناؤها عبر أدوات الذكاء الاصطناعي، مما يضع أمن الشركات...

مخاطر الذكاء الاصطناعي: 5% من الموظفين يهددون أمن الشركات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

3 خطوات استراتيجية لتقليل مخاطر الاختراق في مراكز SOC

تعرّف على كيفية تعزيز الأمن الرقمي في منظمتك عبر 3 خطوات استراتيجية لمراكز العمليات الأمنية (SOC) تهدف إلى رصد التهدي...

5 خطوات لإدارة أدوات الذكاء الاصطناعي الخفي في شركتك

يواجه الخبراء تحدي "الذكاء الاصطناعي الخفي" مع زيادة استخدام الموظفين لأدوات غير مصرح بها، مما يهدد...

كيف تؤمن استخدام الذكاء الاصطناعي داخل شركتك؟ دليل 2026

تأمين استخدام الذكاء الاصطناعي ضرورة للشركات اليوم. يوضح تيكبامين كيفية حماية بياناتك ومنع التسريبات...

الأمن الرقمي: كيف تتحول الهوية الرقمية إلى ثغرة أمنية؟

تعد مخاطر الأمن الرقمي المرتبطة بالهوية من أبرز التحديات، حيث يوضح تيكبامين أن بيانات الاعتماد المخزنة تفتح أبواباً و...

ثغرات خطيرة في سيبميل تهدد أمن البريد الإلكتروني

كشفت تقارير أمنية عن ثغرات حرجة في بوابة سيبميل (SEPPMail) تتيح للمخترقين الوصول إلى رسائل البريد الإلكتروني وتنفيذ أ...

كيف تقلل من مخاطر هجمات التصيد قبل تعطل أعمالك؟

تعد هجمات التصيد الإلكتروني من أكبر التهديدات التي تواجه الشركات اليوم، لذا يوضح تيكبامين كيفية اكتش...

تأمين الذكاء الاصطناعي الوكيل: دليلك لحماية منظمتك في 2026

يعتبر الذكاء الاصطناعي الوكيل (Agentic AI) ثورة جديدة في عالم الأعمال، لكنه يحمل مخاطر أمنية تتطلب استراتيجيات حماية...

مخاطر الذكاء الاصطناعي الخفي: كيف تكتشفه وتؤمن بياناتك؟

الذكاء الاصطناعي الخفي خطر صامت يهدد أمن البيانات في الشركات؛ فكيف تكتشفه وتؤمنه؟ إليك الدليل الشامل من تيكبامين لحما...

دليل مراجعة OAuth: 4 خطوات حاسمة لتقييم المخاطر الأمنية

في ظل التحول الرقمي المتسارع، أصبح بروتوكول OAuth حجر الزاوية لتكامل التطبيقات السحابية، ولكن وفقاً لتقرير تيكبامين،...

فتح باب التقديم لجوائز نجوم الأمن الرقمي 2026 العالمية

أعلن خبراء عن إطلاق جوائز نجوم الأمن الرقمي 2026 لتكريم التميز والابتكار في مجال الحماية، وفتح باب المشاركة للمتخصصين...

عملاء الذكاء الاصطناعي: مخاطر أمنية جديدة تواجه الشركات

تنتشر تطبيقات عملاء الذكاء الاصطناعي في الشركات بسرعة تفوق القدرة على تأمينها، مما يهدد الخصوصية ويخلق فجوات أمنية غي...

مخاطر أمن الذكاء الاصطناعي: مليون خدمة مكشوفة تهدد بياناتك

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

كيف تختار أفضل منصة لإدارة التعرض للمخاطر السيبرانية؟

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVOR...

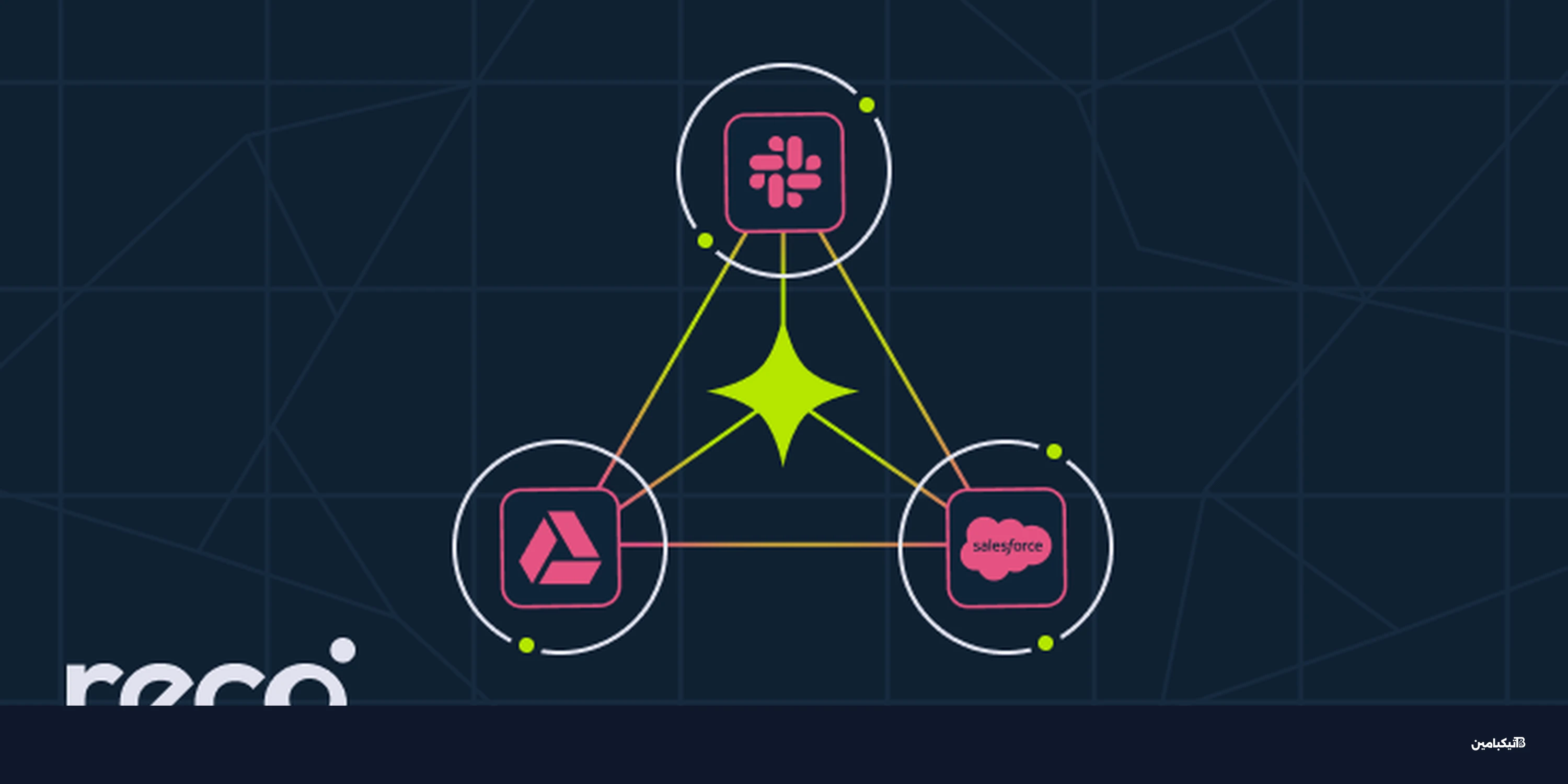

مخاطر الأمن السيبراني: كيف تهدد تصاريح التطبيقات بياناتك؟

كشف باحثون عن ثغرة في تصاريح التطبيقات أدت لتسريب بيانات ضخمة، مما يسلط الضوء على مخاطر الأمن السيبراني والذكاء الاصط...

تقرير التهديدات السيبرانية 2026: دليل الدفاع الرقمي الشامل

كشف تقرير التهديدات السيبرانية 2026 عن تحديات أمنية معقدة تواجه المؤسسات، مع تقديم استراتيجيات دفاعية مبتكرة للتصدي ل...

قيود جديدة على تحليل الثغرات الأمنية بعد زيادة 263%

أعلن المعهد الوطني للمعايير والتكنولوجيا عن تغييرات استراتيجية ومهمة في كيفية معالجة الثغرات الأمنية...

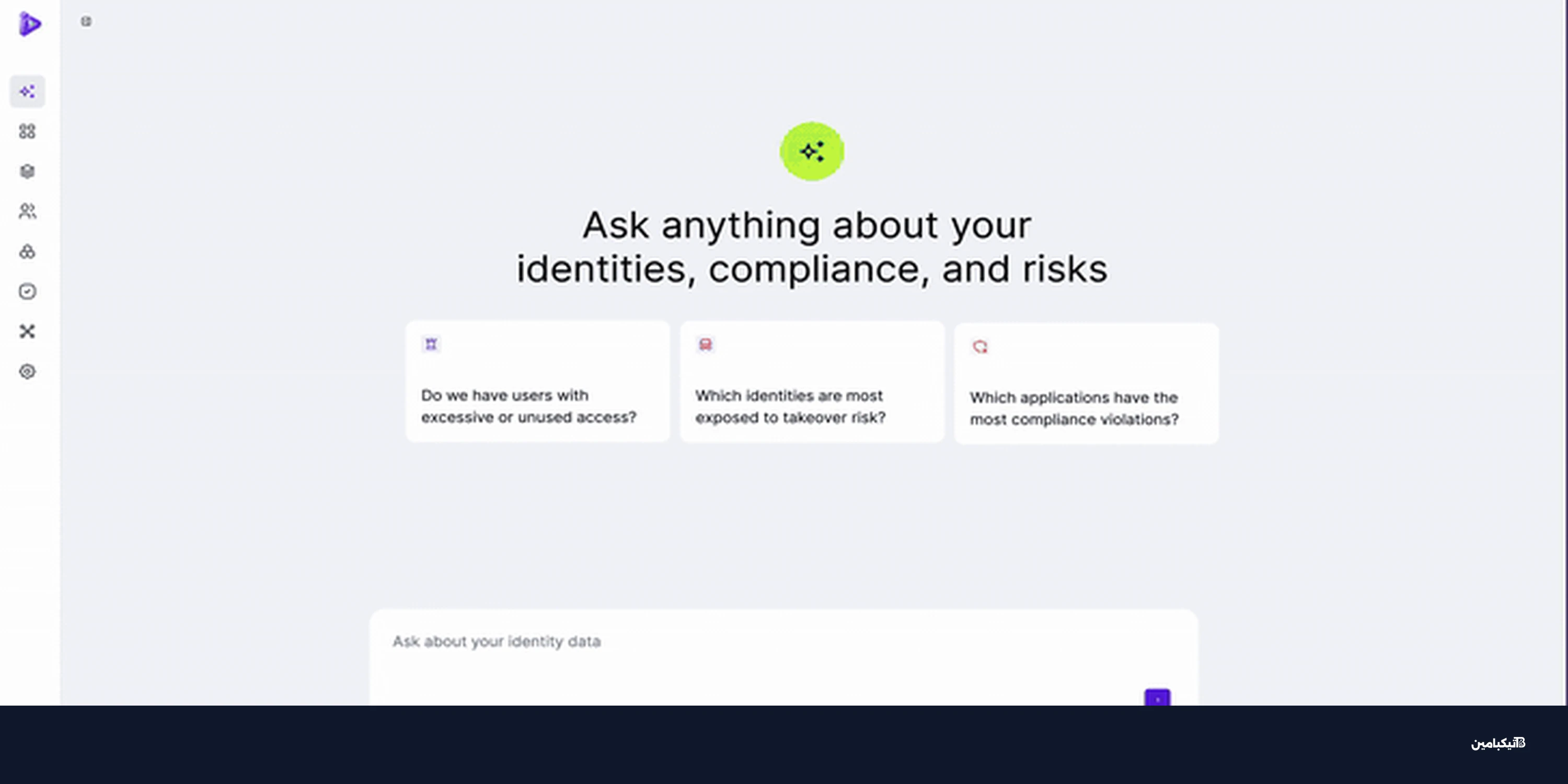

ثغرات الهوية الرقمية في 2026: كيف يهددها الذكاء الاصطناعي؟

مع تطور التهديدات في 2026، تزداد ثغرات الهوية الرقمية التي يستغلها الذكاء الاصطناعي، مما يضع أمن الش...

دليل البرمجة الآمنة: أفضل الممارسات لحماية الكود

تعد البرمجة الآمنة الركيزة الأساسية في تطوير البرمجيات اليوم. نستعرض هنا أفضل الممارسات لحماية الكود...

مخاطر الطرف الثالث: الثغرة الأكبر في الأمن السيبراني

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

الأمن الرقمي: لماذا تفشل سياسة حظر الذكاء الاصطناعي؟

يواجه الأمن الرقمي تحديات جديدة مع انتشار أدوات الذكاء الاصطناعي. فسياسة الحظر لم تعد فعالة، بل أصبح...

3 أسباب تجعل أدواتك الموثوقة سلاحاً لاختراقك

في عالم الأمن السيبراني الحديث، لم يعد القراصنة يعتمدون بشكل أساسي على البرمجيات الخبيثة التقليدية....

تقرير التهديدات 2026: دليل الأمن السيبراني من الميدان

كشف تقرير التهديدات السنوي لعام 2026 عن أهم التهديدات السيبرانية التي تواجه المؤسسات والأفراد اليوم، مع تقديم استراتي...

5 مخاطر في الأمن السحابي لا يمكنك تجاهلها

تزايد الاعتماد على الحوسبة السحابية يجعل حماية البيانات ضرورة. نستعرض في تيكبامين 5 مخاطر في الأمن السحابي لا يمكنك ت...

أندرويد 17 يحظر التطبيقات الخبيثة من أدوات الوصول

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تسريب بيانات الذكاء الاصطناعي: مخاطر الوكلاء

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

أخطاء فحص التهديدات الرقمية تزيد مخاطر الشركات

يعتقد الكثيرون أن فحص التهديدات الرقمية يسهل العمل، لكن الممارسات الخاطئة قد تزيد من مخاطر الشركات ب...

كيف تهدد العمليات اليدوية قطاع الأمن القومي؟

تعتمد أكثر من نصف مؤسسات الأمن القومي على العمليات اليدوية لنقل البيانات الحساسة، مما يشكل ثغرة أمنية خطيرة تهدد الاس...

الذكاء الاصطناعي الخفي يهدد الشركات: كيف تكتشفه وتحميه؟

ينتشر الذكاء الاصطناعي الخفي في بيئات العمل بشكل غير مسبوق، مما يهدد أمن البيانات. تعرف على كيفية اكتشافه وتأمين شركت...

ديسكورد تؤجل التحقق من العمر عالمياً إلى 2026

أعلنت منصة ديسكورد رسمياً تأجيل الإطلاق العالمي لميزة التحقق من العمر حتى النصف الثاني من عام 2026،...

كيف تقلل مخاطر الظل AI غير المراقب في الشركات

يواجه عدد متزايد من الشركات تحديات أمنية خطيرة بسبب استخدام الموظفين لأدوات الذكاء الاصطناعي دون موافقة قسم التقنية....

أهم 5 تهديدات للأمن السحابي يجب الحذر منها فوراً

مع تسارع التحول الرقمي، أصبح الاعتماد على الخدمات السحابية ضرورة لا غنى عنها للشركات والأفراد، لكن هذا التحول يحمل في...

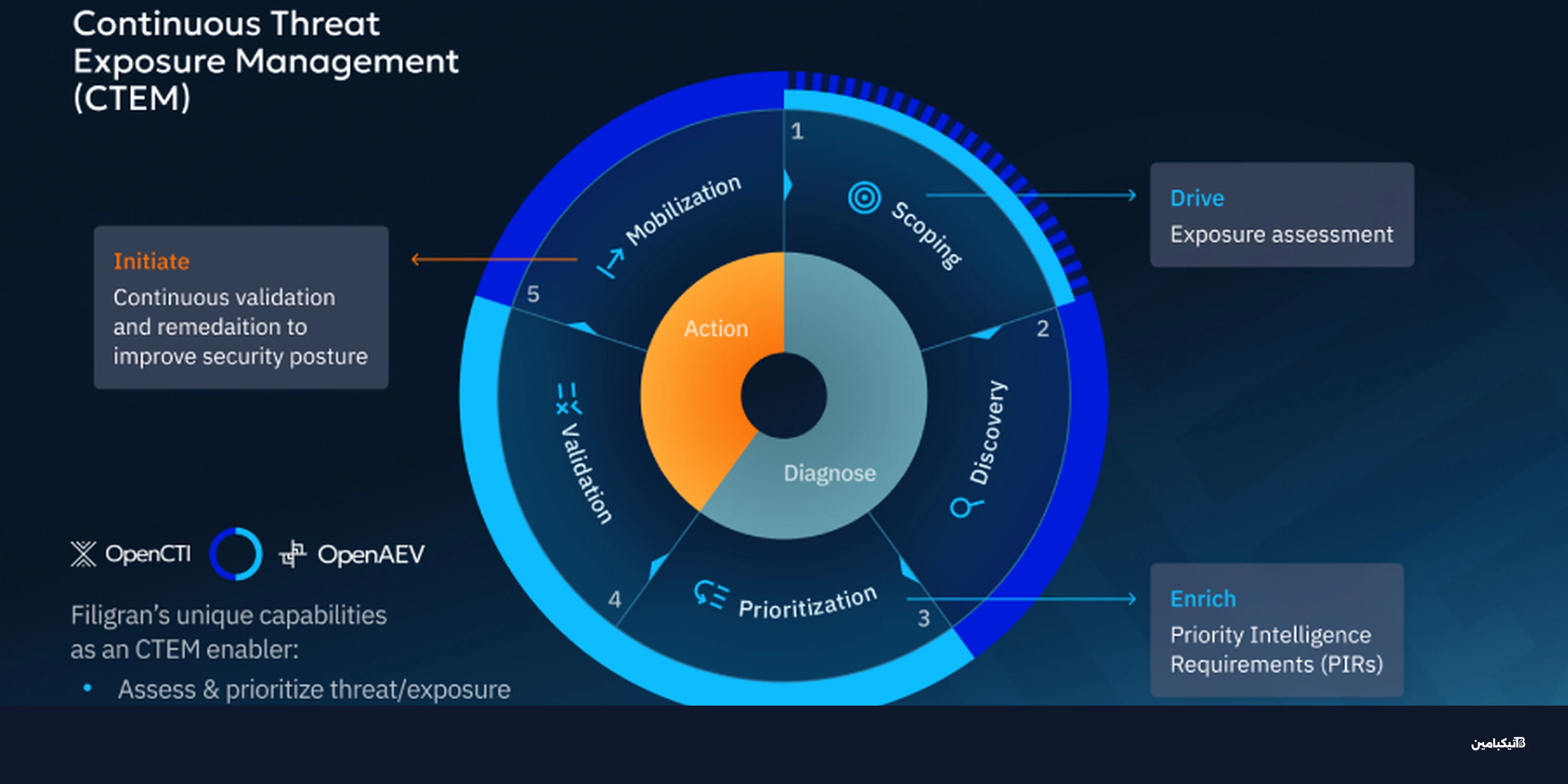

نظام CTEM: لماذا تتخلف 84% من الشركات في الأمن السيبراني؟

تُظهر دراسة لعام 2026 أن 84% من برامج الأمن السيبراني تتخلف عن مواجهة التهديدات، بينما تحقق الشركات التي تعتمد نظام C...

أهم ممارسات تأمين GitLab لحماية مشاريعك البرمجية

تعرف على أفضل ممارسات تأمين GitLab لحماية الكود المصدري ومنع التسريبات البرمجية، لضمان استمرارية عملك بأمان وفق أحدث...

تقنية CTEM: مستقبل الأمن السيبراني وإدارة المخاطر بذكاء

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ون باسورد تطلق ميزة أمان ذكية لكشف مواقع التصيد

أعلنت منصة إدارة كلمات المرور الشهيرة "ون باسورد" عن إطلاق أداة حماية جديدة تهدف إلى مكافحة هجمات التصيد الاحتيالي ال...

تأمين جوجل وورك سبيس: كيفية سد الثغرات وحماية البيانات

تواجه فرق الأمن في الشركات سريعة النمو تحدياً مزدوجاً يتمثل في حماية الأعمال دون إبطاء وتيرتها، حيث يرث الكثيرون بنية...

الحسابات اليتيمة: ثغرة أمنية خفية تهدد الشركات

مع توسع المؤسسات وتطورها الرقمي، يتغير الموظفون والأنظمة باستمرار، لكن حساباتهم الرقمية غالباً ما تظل نشطة ومنسية. هذ...

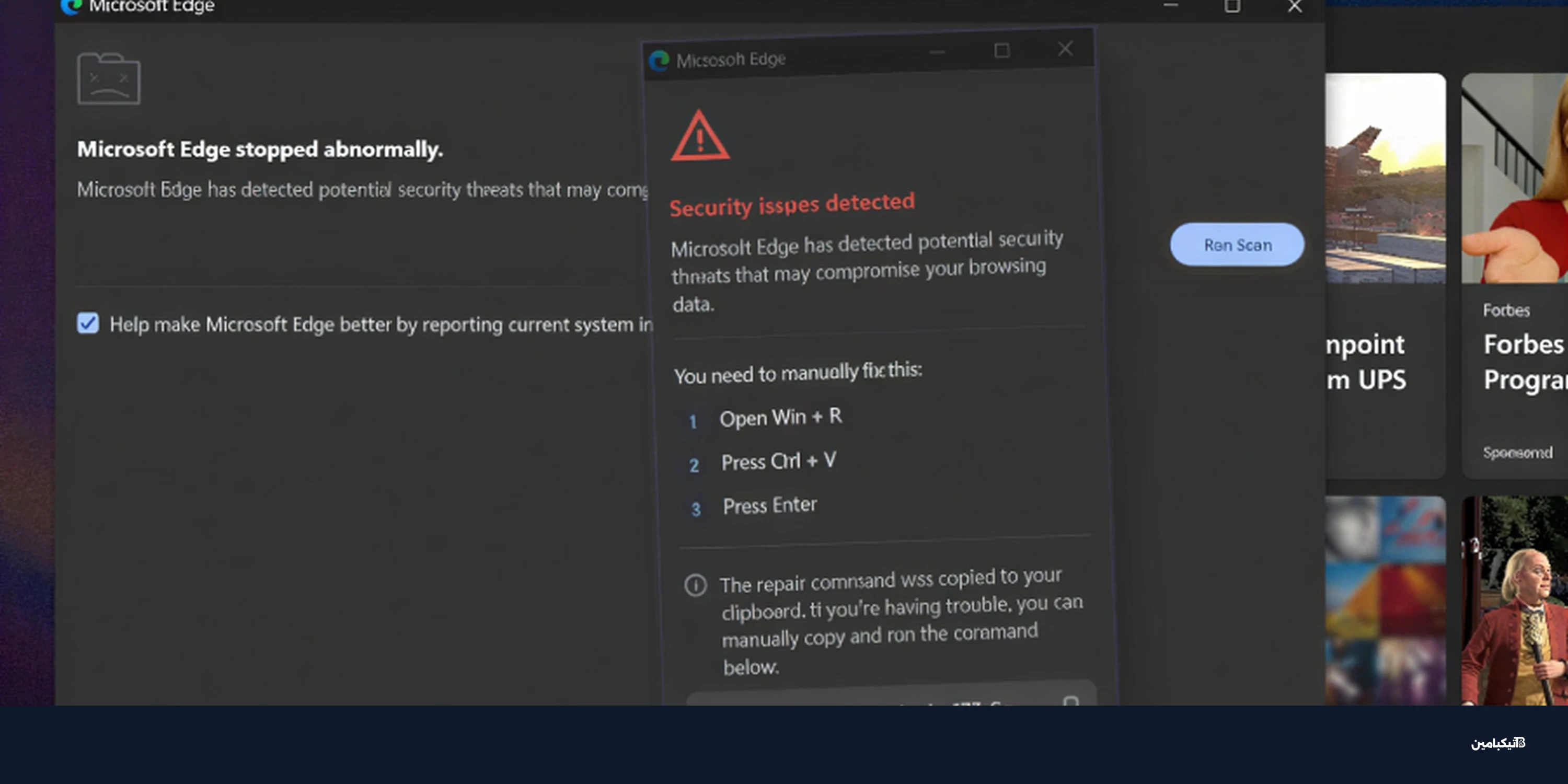

تحذير أمني: إضافة جوجل كروم خبيثة تدمر المتصفح وتسرق بياناتك

كشفت تقارير أمنية حديثة عن حملة إلكترونية خطيرة تُدعى KongTuke تستخدم إضافة جوجل كروم مزيفة لتعطيل ا...

البصمة الرقمية تهدد خصوصيتك: خطوات حماية بياناتك

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

وكلاء الذكاء الاصطناعي: ثغرات أمنية تهدد صلاحيات الوصول

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

دراسة: 64% من تطبيقات الطرف الثالث تصل لبيانات حساسة دون مبرر

كشفت أبحاث أمنية جديدة لعام 2026 عن فجوة حرجة في مجال الأمن الرقمي، حيث تبين أن 64% من تطبيقات الطرف الثالث تصل إلى ب...