تقرير تهديدات السحابة 2026 يكشف تصاعد الهجمات على البنى السحابية وأساليب الاختراق الحديثة، مع توصيات عملية لحماية البيانات.

ما أبرز ما جاء في تقرير تهديدات السحابة 2026؟

يضع التقرير الضوء على انتقال الهجمات من استهداف الخوادم إلى استغلال الهويات السحابية، ما يزيد سرعة الاختراق. وحسب تيكبامين، فإن 62% من الحوادث بدأت بخطأ إعدادات بسيط أو صلاحية زائدة.

- زيادة متوقعة بنسبة 28% في هجمات برامج الفدية ضد البيئات السحابية.

- توسع استخدام أدوات الذكاء الاصطناعي في التصيد وإنشاء رسائل مخصصة.

- تصاعد استغلال واجهات API غير المؤمنة وربطها بخدمات طرف ثالث.

- تحول المهاجمين إلى سرقة مفاتيح الوصول بدلاً من كسر التشفير.

ويلفت التقرير إلى أن 47% من المؤسسات لا تمتلك رؤية واضحة لحسابات الخدمة، ما يفتح الباب لحسابات خفية. كما يؤكد أن تدريب الفرق على أدوات السحابة يقلل المخاطر بسرعة.

ويشير التقرير إلى أن التعقيد المتزايد في البيئات متعددة السحابات يجعل اكتشاف الثغرات أبطأ. لذلك باتت الشركات تحتاج إلى مراقبة سلوك المستخدمين وليس الأجهزة فقط.

كيف تتطور أساليب الهجوم على الخدمات السحابية؟

تتجه الحملات الحديثة إلى استغلال ضعف الحوكمة، وتستهدف سلسلة الإعدادات بدلاً من نقطة واحدة. هذا يعني أن إدارة الهوية أصبحت خط الدفاع الأهم.

هجمات الهوية والوصول

المهاجمون يركزون على سرقة رموز الجلسات ومفاتيح API للوصول السريع. وتُستخدم تقنيات التصيد متعددة المراحل لخداع الفرق عن بُعد.

- استغلال تسجيل الدخول الأحادي SSO عبر رسائل بريد مزيفة.

- سرقة رموز OAuth من تطبيقات الطرف الثالث.

- رفع الصلاحيات عبر حسابات خدمة منسية.

سلاسل التوريد وواجهات API

تزايدت الهجمات التي تمر عبر مكتبات وخدمات خارجية، ما يجعل تتبعها أكثر صعوبة. كما تستهدف الحملات واجهات API القديمة غير الموثقة.

- حقن تعليمات ضارة في تكاملات DevOps.

- استخدام مفاتيح قديمة لم تُلغَ بعد.

- استغلال ثغرات في بوابات API العامة.

تحذر التحليلات أيضاً من استهداف بيئات الحاويات وKubernetes، إذ يكفي خطأ في صورة واحدة للانتشار عبر عدة خدمات مرتبطة.

ما تأثير تقرير تهديدات السحابة 2026 على الشركات؟

يشير التقرير إلى أن متوسط زمن التعطل بعد الحادثة قد يصل إلى 19 ساعة، مع خسائر تشغيلية كبيرة. وفي القطاعات الحساسة مثل الصحة والمال، ترتفع الغرامات نتيجة تسرب البيانات.

- ارتفاع تكلفة الاستجابة للحوادث بنسبة 22% خلال عام واحد.

- تزايد ضغط الامتثال على فرق الأمن بسبب قوانين خصوصية جديدة.

- تأثر ثقة العملاء عند توقف الخدمات الرقمية الأساسية.

التكلفة غير المباشرة تظهر في تأخر مشاريع التحول الرقمي وتجميد الابتكار لفترات قصيرة، ما يمنح المنافسين أفضلية سوقية.

كما يؤكد تيكبامين أن الشركات التي تعتمد على مزود واحد فقط قد تواجه مخاطر تركيز عالية، ما يدفعها لاعتماد خطط تعافٍ متعددة السحابات.

كيف تستعد المؤسسات لمخاطر 2026؟

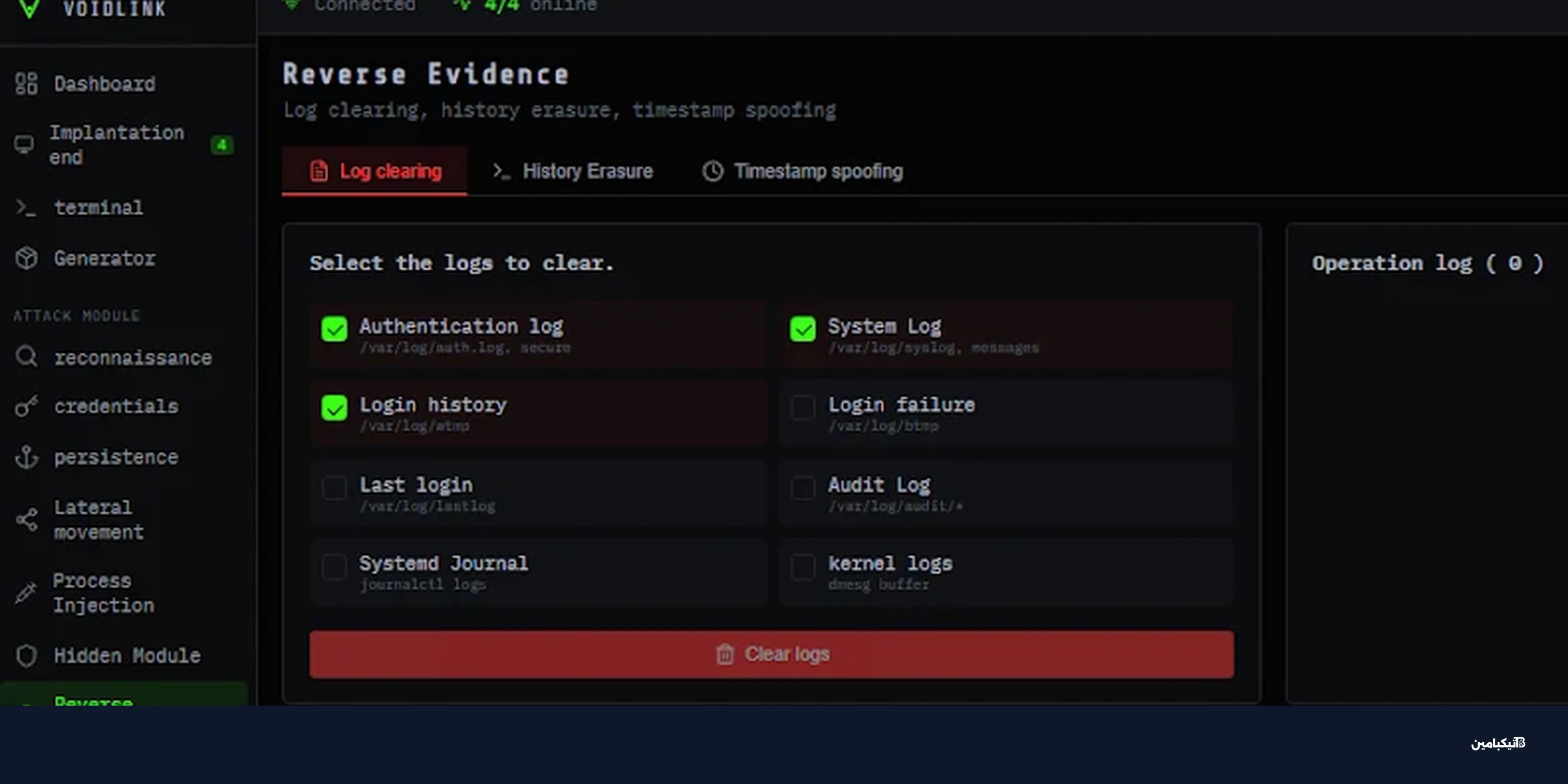

الاستعداد يبدأ بتقليل التعقيد ومراجعة الصلاحيات بشكل دوري، ثم بناء رؤية موحدة للسجلات. ويجب أن تكون الحماية استباقية وليست رد فعل متأخر.

- تطبيق نموذج Zero Trust مع تحقق مستمر لكل جلسة.

- تفعيل المراقبة المستمرة لسلوك الحسابات الحساسة.

- إغلاق مفاتيح الوصول غير المستخدمة وتدويرها كل 90 يوماً.

- اختبار خطط الاستجابة عبر تمارين محاكاة ربع سنوية.

في النهاية، يوضح تقرير تهديدات السحابة 2026 أن حماية البيانات تتطلب توازناً بين السرعة والأمان، وأن الاستثمار في الحوكمة يقلل الخسائر قبل وقوعها.