عملية دولية أسقطت منصة Tycoon 2FA بعد ربطها بأكثر من 64 ألف هجوم تصيد، ما يحد من سرقة الحسابات عبر البريد والسحابة ويعزز الوعي بمخاطر التصيد كخدمة.

لماذا كانت منصة Tycoon 2FA خطيرة على المؤسسات؟

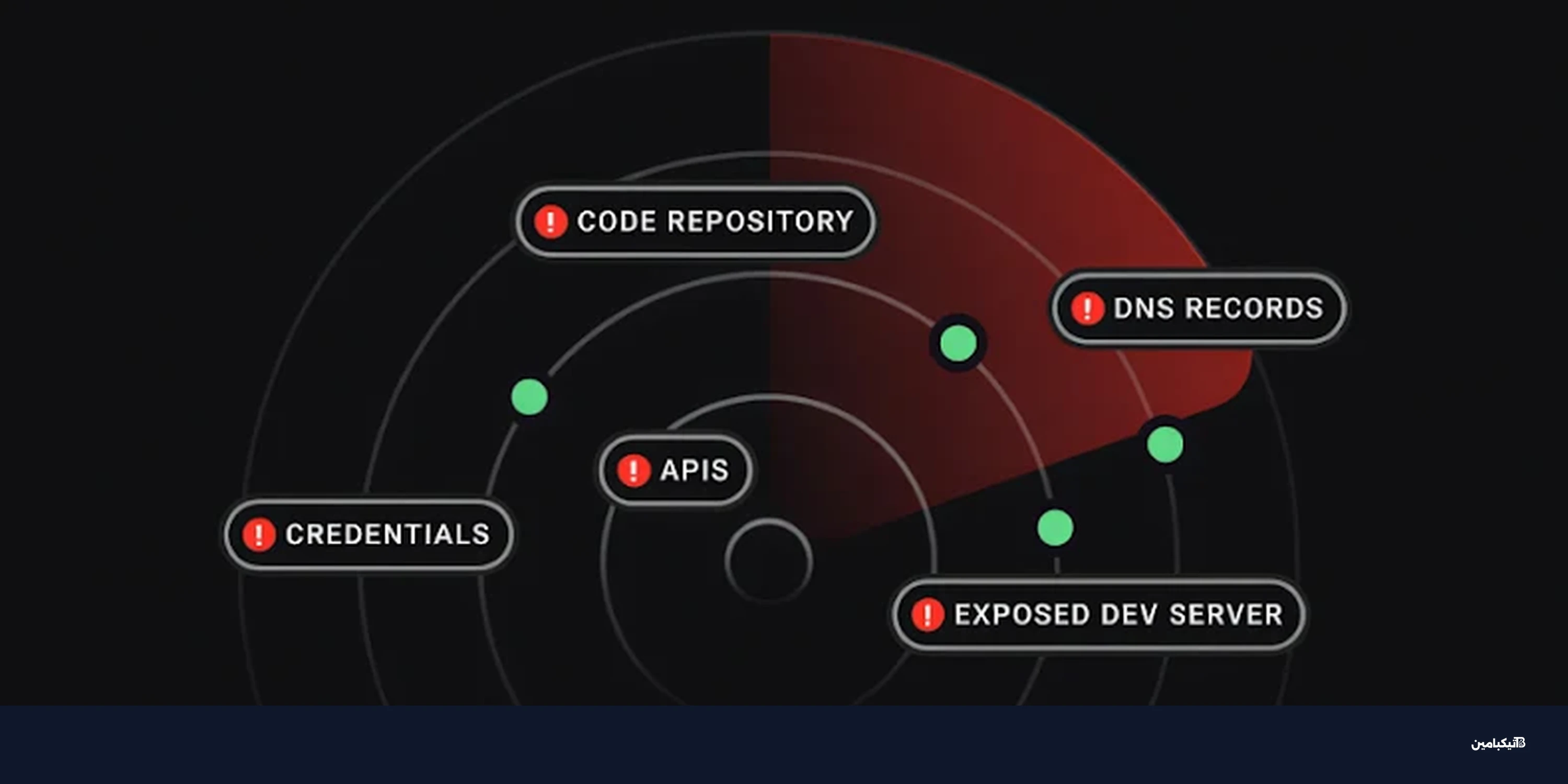

وصفت يوروبول المنصة بأنها من أضخم عمليات التصيد في العالم، لأنها وفرت نموذج اشتراك منخفض الكلفة مكن مجرمين من تنفيذ هجمات اعتراض في المنتصف (AitM) وسرقة بيانات دخول السحابة والبريد.

كانت المنصة تجمع كلمات المرور ورموز MFA وملفات تعريف الجلسة، ما يسمح بالوصول الخفي إلى الحسابات دون تنبيه الضحايا.

ظهرت في أغسطس 2023 بسعر يبدأ من 120 دولاراً لعشرة أيام أو 350 دولاراً شهرياً للوحة إدارة ويب كاملة. هذا النموذج جعل التصيد كخدمة متاحاً لآلاف المستخدمين بسرعة.

كيف تعمل لوحة الإدارة؟

اللوحة كانت مركزاً لضبط الحملات ومراقبة النتائج، وتتيح لمدير الحملة تعديل القوالب والروابط بسرعة.

- قوالب جاهزة لصفحات تسجيل الدخول.

- مرفقات لخدع شائعة مثل الفواتير والرواتب.

- إعدادات النطاقات والاستضافة ومنطق إعادة التوجيه.

- تتبع الضحايا ومحاولات الدخول الصحيحة والخاطئة.

- تنزيل البيانات أو إرسالها إلى تلغرام للمراقبة الفورية.

- ضبط طريقة تسليم المحتوى الخبيث عبر المرفقات.

ما تفاصيل عملية الإغلاق وما الأرقام الرئيسية؟

العملية قادتها جهات إنفاذ قانون وشركات أمن، وأسفرت عن تعطيل 330 نطاقاً شكلت بنية الخدمة، بما فيها صفحات التصيد ولوحات التحكم. وفقاً لتحليل تيكبامين، الإغلاق جاء بعد أشهر من تتبع البنية التحتية وتمويلها.

أبرز الأرقام المعلنة

- أكثر من 64 ألف حادث تصيد مرتبط بالمنصة.

- عشرات الملايين من رسائل التصيد شهرياً حول العالم.

- وصول غير مصرح به إلى قرابة 100 ألف منظمة.

- حجب أكثر من 13 مليون رسالة خبيثة في 2025.

- رصد أكثر من 3 ملايين رسالة في فبراير 2026.

- قرابة 2000 مستخدم نشط للمنصة بحسب الشركاء.

- وصول الرسائل إلى أكثر من 500 ألف منظمة شهرياً.

الشركات الأمنية مثل Intel 471 وMicrosoft ربطت النشاط بالمجموعة Storm-1747، ما يوضح حجم الاحتراف في التشغيل. هذا التتبع ساعد على الربط بين الدومينات والبنية في عدة دول.

كيف توسعت الحملات عبر القطاعات الحساسة؟

الحملات لم تميز بين القطاعات، واستهدفت التعليم والرعاية الصحية والماليات والمنظمات غير الربحية والحكومة. اعتمادها على مرفقات شائعة وروابط مختصرة جعل الكشف الأولي أصعب.

القطاعات الأكثر استهدافاً

- التعليم والمدارس والجامعات.

- الرعاية الصحية والمستشفيات.

- الخدمات المالية والتمويل.

- الجهات الحكومية والخدمات العامة.

- المنظمات غير الربحية.

البيانات المسروقة مثل كلمات المرور ورموز التحقق كانت تُحمَّل مباشرة أو تُرسل إلى تلغرام لمراقبة شبه فورية. كما سمحت ملفات الجلسة للمهاجمين بتجاوز بعض طبقات الحماية.

ما الذي يجب على المؤسسات فعله بعد الإغلاق؟

رغم الإغلاق، أساليب التصيد كخدمة تستمر بظهور نسخ جديدة، لذا تبقى الاستجابة الوقائية ضرورية. يرى تيكبامين أن بناء دفاعات متعددة الطبقات يقلل مخاطر الهجمات التالية.

- تفعيل مصادقة مقاومة للتصيد مثل مفاتيح FIDO2.

- تدريب الموظفين على كشف رسائل التصيد والمرفقات المشبوهة.

- فرض سياسات DMARC وSPF وDKIM للبريد.

- مراقبة الروابط المختصرة وحظر النطاقات حديثة الإنشاء.

- تحديث أنظمة الحماية واستخدام بوابات أمن البريد المتقدمة.

وفي النهاية، إسقاط Tycoon 2FA خطوة مهمة، لكن نجاحها يعتمد على تحديث الحماية وتدريب الموظفين لمواجهة أي نسخة مستقبلية من المنصة.