حملة انتحال CERT-UA كشفت موجة تصيّد استهدفت مؤسسات أوكرانية عبر رسائل بريدية مزيّفة حملت برمجية AGEWHEEZE للتجسس. الرسائل وعدت بأداة حماية مزعومة.

ما تفاصيل حملة انتحال CERT-UA وكيف نُفذت؟

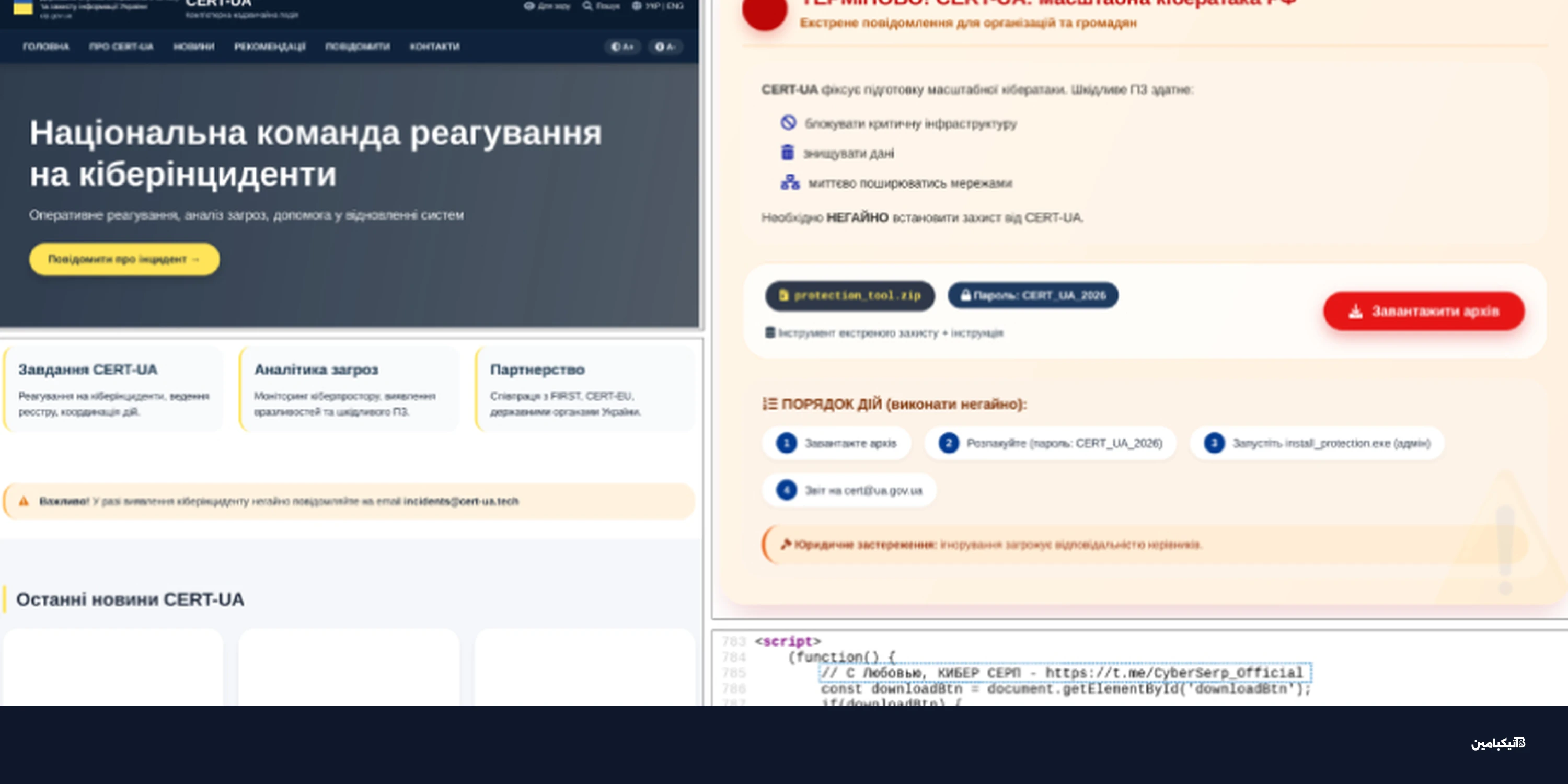

أوضح فريق الاستجابة الأوكراني أن المهاجمين المنسوبين إلى UAC-0255 أرسلوا رسائل يومي 26 و27 مارس 2026 من عناوين تنتحل الجهة، بينها incidents@cert-ua[.]tech، مع رابط إلى ملف ZIP محمي بكلمة مرور على Files.fm.

الرسائل طلبت تثبيت «برنامج متخصص» بزعم تحسين الحماية، بينما كانت توجه الضحايا إلى تنزيل ملف «CERT_UA_protection_tool.zip» الذي يعمل كطُعم خبيث ويخفي حمولة خفية.

واستغل المهاجمون أسلوب الرسائل العاجلة ذات الصياغة الرسمية، ما يزيد احتمالات فتح المرفقات داخل الشبكات المؤسسية. هذا النمط من التصيد الاحتيالي يعتمد على الثقة بإشعارات الحوادث الأمنية.

ما الجهات المستهدفة في الهجوم؟

- الجهات الحكومية والمؤسسات الرسمية

- المراكز الطبية والعيادات

- شركات الأمن والحماية

- الجامعات والمدارس

- البنوك والمؤسسات المالية

- شركات تطوير البرمجيات

ما الذي يحتويه ملف CERT_UA_protection_tool.zip؟

التحليل الفني أشار إلى أن الأرشيف لا يقدم أداة حماية حقيقية، بل يقوم بتنزيل برنامج وصول عن بعد متنكر بواجهة أمنية تحمل اسم CERT-UA.

- الأرشيف محمي بكلمة مرور لإخفاء المحتوى

- الملف يطلب تمكين التشغيل من مصادر غير موثوقة

- يُنشئ اتصالاً أولياً لتنزيل الحمولة

- يُخفي الأثر عبر أسماء ملفات مشابهة للأدوات الرسمية

كيف تعمل برمجية AGEWHEEZE عن بُعد؟

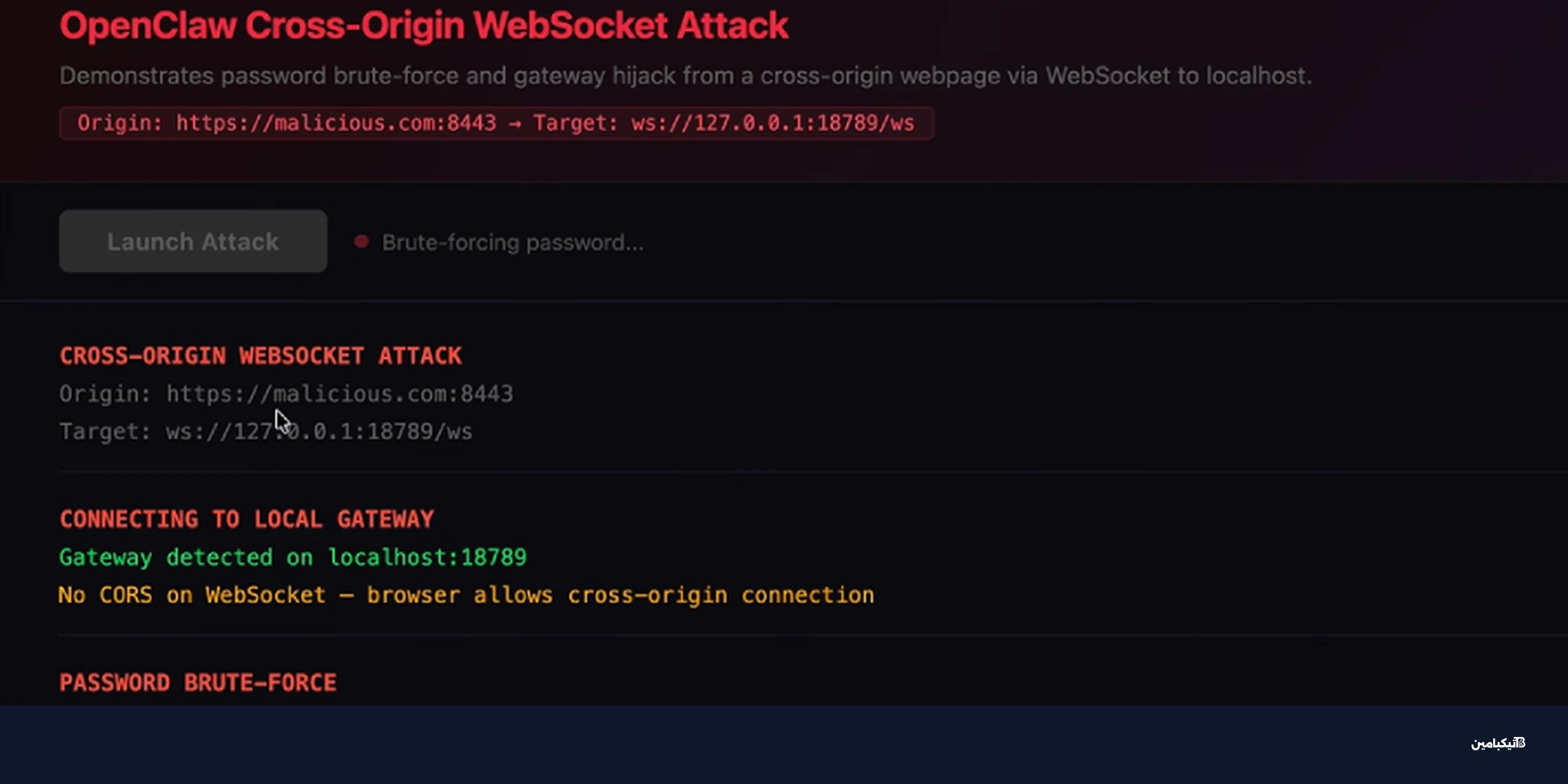

وفقاً للتحقيقات، تُكتب AGEWHEEZE بلغة Go وتتواصل مع خادم خارجي 54.36.237[.]92 عبر WebSockets، ما يسمح بتحكم تفاعلي وسريع داخل الجهاز المخترق.

قدرات التحكم والسيطرة

- تنفيذ أوامر النظام عن بعد

- إدارة الملفات ونسخها أو حذفها

- تعديل الحافظة Clipboard

- محاكاة الماوس ولوحة المفاتيح

- التقاط لقطات الشاشة

- إدارة العمليات والخدمات

أساليب الاستمرارية

- إنشاء مهمة مجدولة عند الإقلاع

- تعديل سجل ويندوز Registry

- الإضافة إلى مجلد Startup

هل نجحت الحملة على نطاق واسع؟

التقييم الرسمي أكد أن الهجوم كان محدود الأثر، إذ تم العثور على عدد قليل من الأجهزة الشخصية لموظفي المؤسسات التعليمية، مع تقديم الفريق مساعدة فنية ومنهجية لاستعادة الأنظمة.

كما أظهر تحليل موقع cert-ua[.]tech المزيّف أنه مُولد بأدوات ذكاء اصطناعي، وتضمن تعليقاً يقول «مع الحب، سايبر سيرب»، وهو اسم مجموعة تزعم أنها تعمل في الخفاء داخل أوكرانيا.

وفقاً لتقرير تيكبامين، قالت المجموعة على تلغرام إن الحملة استهدفت مليون صندوق بريد ukr.net وزعمت إصابة أكثر من 200 ألف جهاز، وأضافت أن القناة أُنشئت في نوفمبر 2025 وتجاوزت 700 مشترك. هذه الادعاءات لم تُثبت رسمياً، رغم حديثها عن اختراق شركة أمنية أوكرانية والحصول على قواعد بيانات وشيفرات مصدرية.

كيف تحمي المؤسسات من التصيد المماثل؟

تكرار هذا النوع من الهجمات يجعل التحقق من الرسائل الرسمية أمراً حاسماً، خاصة عندما تُرسل ملفات ZIP محمية بكلمات مرور أو تطلب تثبيت أدوات غير معروفة.

- التحقق من النطاقات الرسمية قبل التنزيل

- رفض الملفات المضغوطة غير المتوقعة

- تفعيل فحص البريد وملفات الماكرو

- تدريب الموظفين على مؤشرات التصيد

- استخدام المصادقة متعددة العوامل

- مراقبة الاتصالات مع عناوين IP مجهولة

الالتزام بهذه الإجراءات يقلل فرص نجاح حملة انتحال CERT-UA ويعزز الأمن السيبراني للمؤسسات، خصوصاً مع تزايد استخدام المهاجمين للأدوات الآلية لتوليد رسائل مقنعة.