كشفت تقارير أمنية حديثة عن ثغرة أمنية خطيرة تتيح للمواقع الخبيثة اختراق وكلاء الذكاء الاصطناعي محلياً والسيطرة عليها بالكامل بطريقة صامتة.

ما هي تفاصيل ثغرة ClawJacked في أنظمة الذكاء الاصطناعي؟

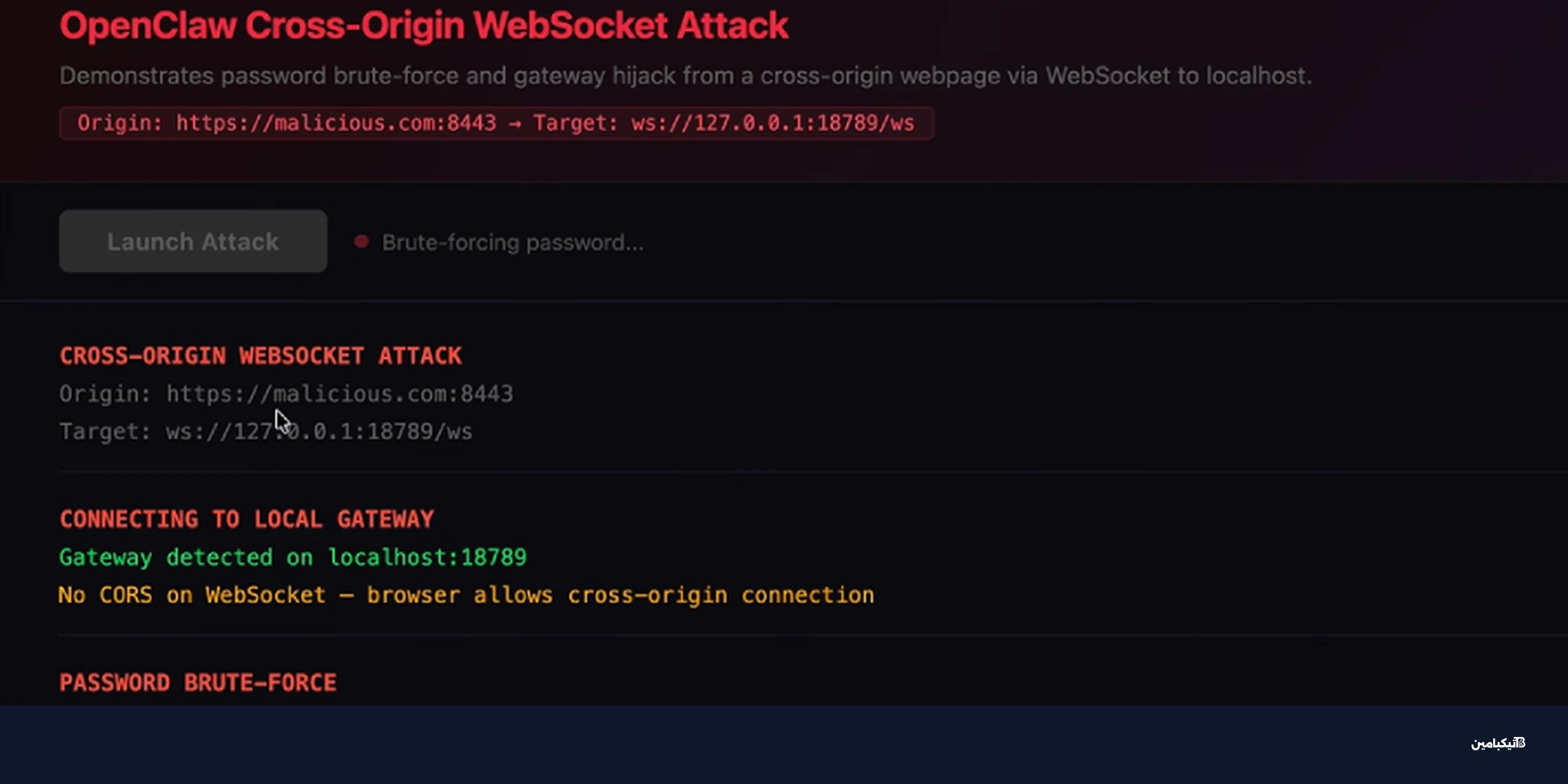

قامت شركة Oasis Security بالكشف عن ثغرة أمنية بالغة الخطورة في نظام OpenClaw، والتي أُطلق عليها اسم ClawJacked. وتكمن الخطورة الحقيقية في أن هذه الثغرة تعيش في النواة الأساسية للنظام نفسه.

لا تتطلب هذه الثغرة وجود إضافات خارجية أو تطبيقات طرف ثالث لاستغلالها، بل تعمل من خلال البوابة الأساسية للنظام التي تعمل وفق الإعدادات الافتراضية الموثقة. وتسمح هذه المشكلة لأي موقع ويب ملغوم بالاتصال المباشر بوكيل الذكاء الاصطناعي الذي يعمل على جهاز المستخدم.

كيف تعمل ثغرة اختراق OpenClaw عبر المتصفح؟

وفقاً لخبراء تيكبامين، فإن الهجوم يعتمد بشكل أساسي على استغلال الثقة المفرطة في الاتصالات المحلية، وطريقة تعامل المتصفحات معها. ويعتمد سيناريو الهجوم على الخطوات التالية:

- تشغيل البوابة المحلية: يقوم المطور بتشغيل بوابة النظام عبر خادم WebSocket المحلي والمحمي بكلمة مرور.

- زيارة موقع ملغوم: يتصفح المستخدم موقع ويب يسيطر عليه المهاجمون، غالباً عبر حيل الهندسة الاجتماعية.

- اتصال صامت: تفتح نصوص جافا سكريبت الموجودة بالموقع اتصالاً مباشراً وخفياً بالبوابة المحلية (Localhost).

- تجاوز الحماية التلقائي: يوافق النظام بصمت على تسجيل أجهزة جديدة دون مطالبة المستخدم بأي تأكيد مرئي.

لماذا تعتبر شبكة Localhost نقطة الضعف الأكبر؟

لا تمنع متصفحات الويب طلبات الاتصال عبر النطاقات المختلفة (Cross-origin) عند توجيهها للشبكة المحلية، بخلاف طلبات HTTP العادية. لذلك، وبينما يتصفح المستخدم الإنترنت، يحدث الاختراق في الخلفية دون أي تنبيه.

وكما يوضح فريق تيكبامين، فإن النظام يقوم بتعطيل العديد من آليات الأمان للاتصالات المحلية، مما يسمح للمهاجمين بتجاوز خطوات التحقق والمصادقة المعتادة التي تظهر عند اتصال جهاز خارجي جديد.

ما هي خطورة اختراق وكلاء AI على أمن المؤسسات؟

تتزايد المخاوف الأمنية حول أنظمة الذكاء الاصطناعي نظراً للصلاحيات الواسعة التي تملكها للوصول إلى أنظمة الشركة المختلفة. إن قدرة الوكلاء على تنفيذ مهام معقدة عبر أدوات المؤسسة يضاعف من حجم الكارثة عند حدوث أي اختراق.

وقد أشارت تقارير متخصصة إلى أن ترك هذه الأنظمة متصلة بالإنترنت يوسع من مساحة الهجوم المحتملة. كل خدمة إضافية يتم دمجها تزيد من دائرة الخطر بشكل ملحوظ.

مخاطر حقن الأوامر الخبيثة في النظام

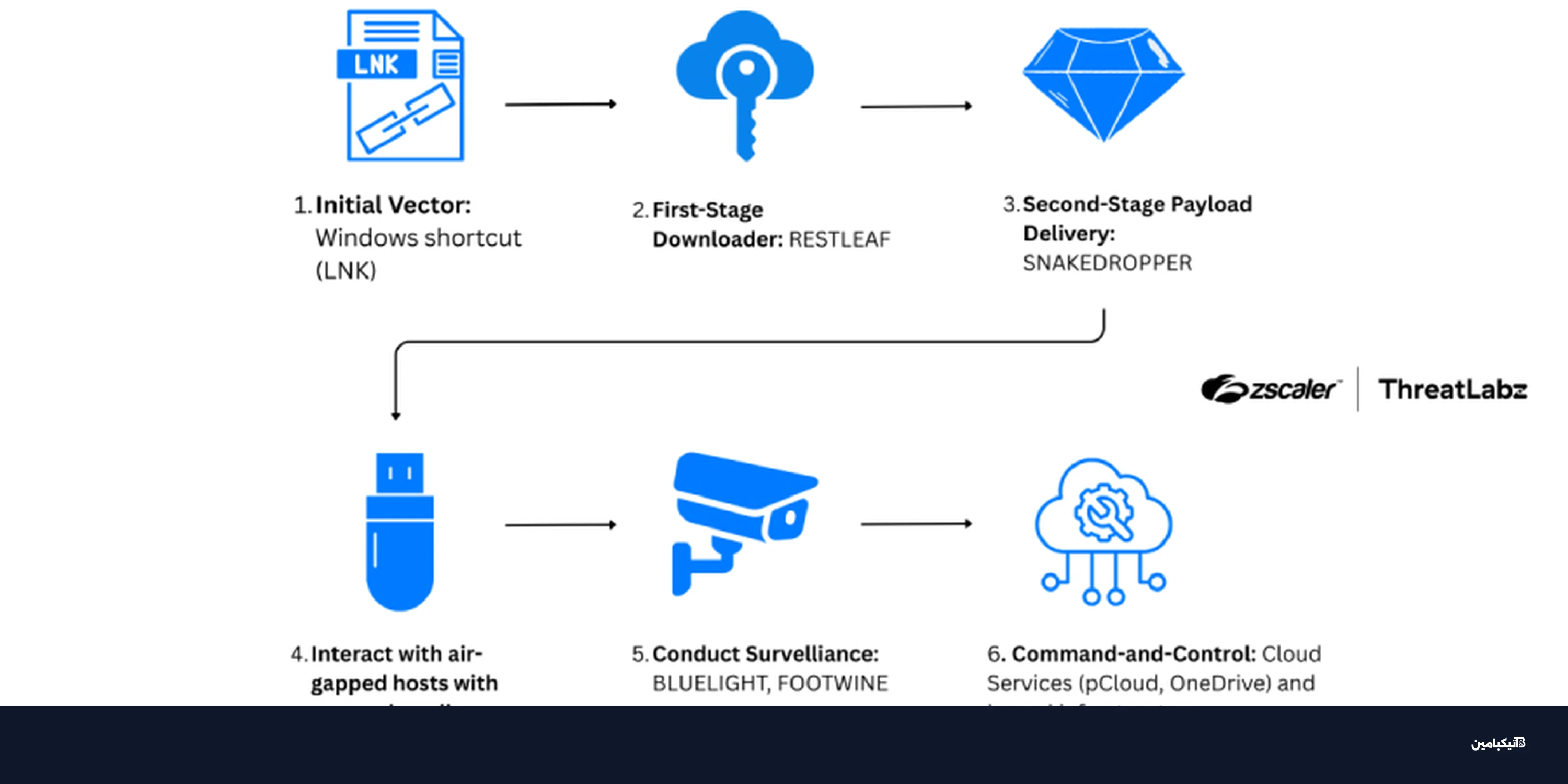

يمكن للمهاجمين تحويل وكلاء الذكاء الاصطناعي إلى أسلحة هجومية فعالة داخل الشبكة. يتم ذلك من خلال حقن الأوامر الخبيثة في المحتوى الذي يعالجه الوكيل، مثل رسائل البريد الإلكتروني أو محادثات تطبيق Slack، لتنفيذ إجراءات غير مصرح بها.

كيف يمكنك حماية بيئة التطوير الخاصة بك؟

سارعت الجهة المطورة لإطلاق إصلاح شامل خلال أقل من 24 ساعة، حيث تم إصدار النسخة 2026.2.25 في أواخر شهر فبراير 2026. ولتأمين بيئة العمل الخاصة بك، يجب اتباع الإجراءات التالية:

- التحديث الفوري: تثبيت الإصدار 2026.2.25 أو أحدث لسد ثغرة ClawJacked بشكل نهائي.

- إغلاق منافذ الشبكة: سد ثغرة تسميم السجلات التي كانت تسمح للمهاجمين بكتابة محتوى ضار عبر منفذ TCP 18789.

- المراجعة الدورية: التدقيق المستمر في الصلاحيات الممنوحة لوكلاء الذكاء الاصطناعي وتقليصها للحد الأدنى.

- تطبيق ضوابط الحوكمة: فرض قيود صارمة على الهويات غير البشرية (Agentic Identities) داخل شبكة المؤسسة.

في النهاية، تمثل هذه الحادثة تذكيراً قوياً بأن تقنيات الذكاء الاصطناعي المتطورة تتطلب معايير أمنية استثنائية، خاصة عند دمجها في بيئات العمل الحساسة التي تحتوي على بيانات ومعلومات سرية.