هجمات سكاروكروفت تعود بأدوات تجسس تستغل زوهو WorkDrive ووسائط USB لاختراق شبكات معزولة، ما يرفع مخاطر الاختراق للجهات الحساسة.

ما هي هجمات سكاروكروفت الجديدة على الشبكات المعزولة؟

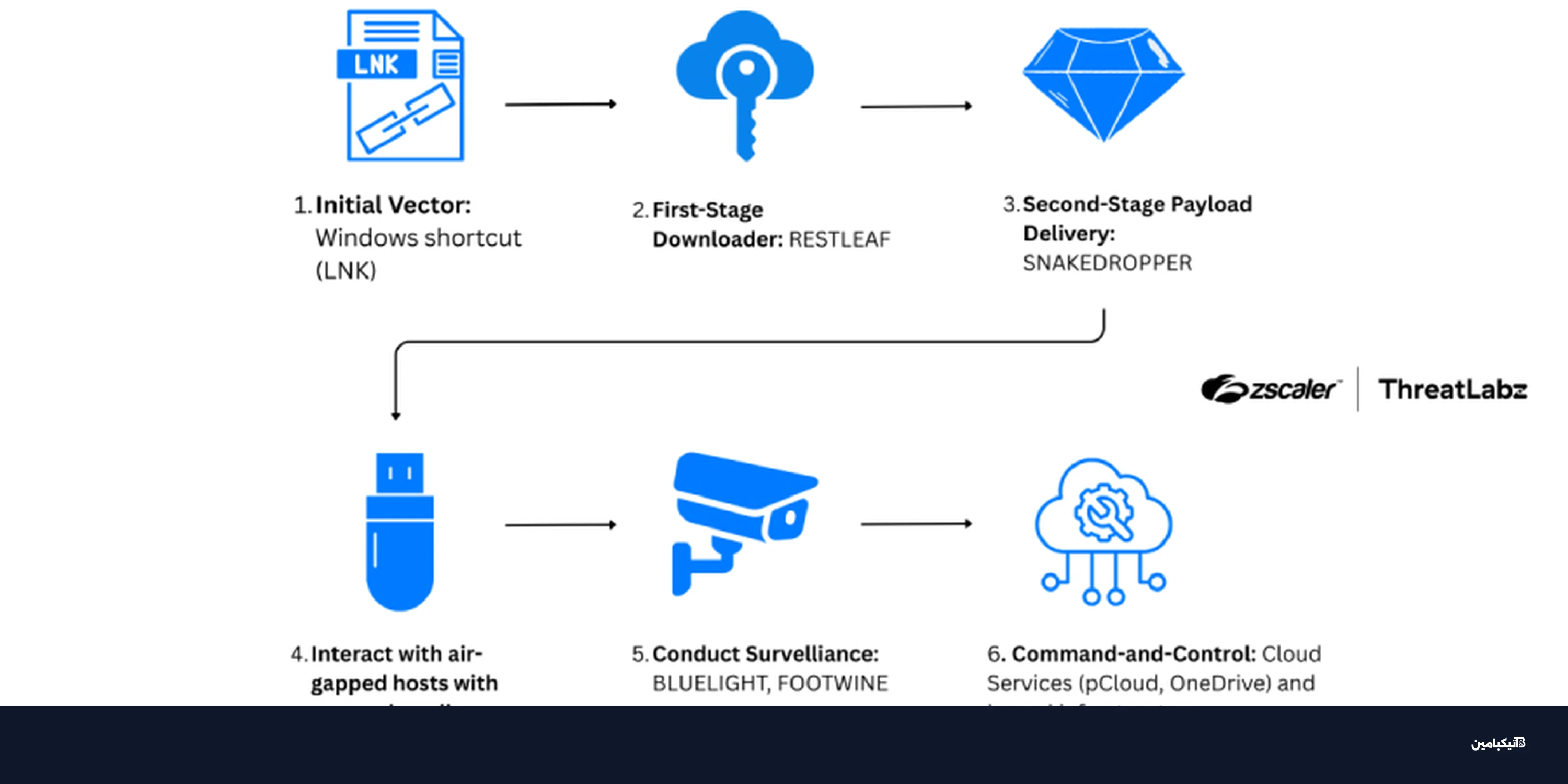

الحملة المعروفة باسم Ruby Jumper ظهرت نهاية 2025 وتستخدم سلسلة أدوات متكاملة للمراقبة والتسلل. ووفقاً لمتابعة تيكبامين، تستهدف الحملة مؤسسات تعتمد العزل الشبكي كخط دفاع رئيسي.

- RESTLEAF

- SNAKEDROPPER

- THUMBSBD

- VIRUSTASK

- FOOTWINE

- BLUELIGHT

كيف يبدأ الاختراق عبر ملف LNK؟

عند فتح ملف LNK خبيث، يتم تشغيل أمر PowerShell يمسح المجلد الحالي لتحديد نفسه بناءً على حجم الملف. بعدها يتم استخراج عدة حمولات مخفية من مواقع ثابتة داخل الملف ذاته.

- مستند طُعم عن صراع فلسطين وإسرائيل بالعربية

- حمولة تنفيذية تعمل في الذاكرة

- سكربت PowerShell إضافي

- ملف Batch لتمرير التنفيذ

كيف استُخدم زوهو WorkDrive كقناة تحكم؟

الحمولة التنفيذية RESTLEAF تعمل في الذاكرة وتستخدم Zoho WorkDrive كقناة تحكم واتصال لأول مرة ضمن عمليات سكاروكروفت. بعد المصادقة بواسطة رمز وصول صالح، تنقل الأوامر وتحصل على حمولات إضافية.

- مصادقة عبر access token

- تنزيل shellcode مشفّر

- حقن الشيفرة في عمليات النظام

- تمهيد نشر SNAKEDROPPER

ما دور RESTLEAF وSNAKEDROPPER؟

يقوم SNAKEDROPPER بتثبيت بيئة Ruby وإعداد الاستمرارية عبر مهمة مجدولة، ثم يزرع THUMBSBD وVIRUSTASK. وتؤكد التحليلات أن هذا المسار يعزز الثبات على الجهاز لفترات أطول.

كيف تعمل وسائط USB على ربط الأنظمة غير المتصلة؟

أداة THUMBSBD متنكرة كملف Ruby وتستغل وسائط USB لنقل الأوامر بين الأنظمة المتصلة بالإنترنت وتلك المعزولة. عند اكتشاف وسيط قابل للإزالة، تنشئ مجلداً مخفياً لتخزين الأوامر أو نتائج التنفيذ.

- جمع معلومات النظام الأساسية

- تنزيل حمولة ثانوية من خادم بعيد

- تسريب ملفات حساسة

- تنفيذ أوامر عن بُعد

- تنظيم تبادل البيانات عبر USB

ما الذي يجب على المؤسسات فعله لمواجهة المخاطر؟

خطوات دفاعية عملية

تشير تيكبامين إلى أن مراقبة سلوك PowerShell والمهام المجدولة مؤشر مبكر على الاختراق. كما أن تتبع استخدام خدمات التخزين السحابي غير المصرح بها يقلل فرص التسلل.

- تقييد استخدام وسائط USB في البيئات الحساسة

- مراقبة الاتصالات غير المعتادة مع Zoho WorkDrive

- حظر تشغيل ملفات LNK غير موثوقة

- تفعيل سياسات PowerShell الموقعة فقط

- تحديث حلول EDR للكشف عن الحقن البرمجي

الخلاصة أن تعزيز العزل الحقيقي وفحص وسائط النقل يقللان فرص هجمات سكاروكروفت، خصوصاً في القطاعات الحيوية والأنظمة الحرجة.