تطرح أوركيد حل مراقبة الهوية المستمرة لمتابعة استخدام الهويات داخل التطبيقات في المؤسسات الكبيرة. الخطوة تمنح فرق الأمن رؤية دقيقة للمخاطر المتحركة.

ما المشكلة التي تحلها أوركيد في إدارة الهوية؟

في كثير من الشركات، لم تعد الهوية محصورة في أنظمة IAM أو PAM، بل انتقلت إلى كود التطبيقات وواجهات API وحسابات الخدمة.

هذا التحول خلق ما يسميه خبراء الأمن مادة الهوية المظلمة، حيث تعمل المسارات خارج الرؤية المركزية وتتغير دون مراجعة واضحة.

- منطق مصادقة مدمج في الكود

- حسابات خدمة تعمل بصمت

- بيانات اعتماد مضمّنة في التطبيقات

- تفويض محلي يتغير دون مراجعة

ومع كل تحديث للتطبيق أو إضافة خدمة جديدة، تظهر هويات جديدة يصعب توثيقها، ما يزيد العبء على فرق الأمن.

لماذا تفشل الأدوات التقليدية؟

تعتمد الأدوات التقليدية على نماذج سياسات ثابتة، وهو أمر مناسب للمستخدمين المُدارين فقط ولا يكشف سلوك الهويات داخل الكود.

وبحسب تيكبامين، يؤدي ذلك إلى إعادة بناء السلوك أثناء التدقيق أو عند الاستجابة للحوادث، وهو مسار بطيء وغير قابل للتوسع.

كيف تعمل مراقبة الهوية المستمرة داخل التطبيقات؟

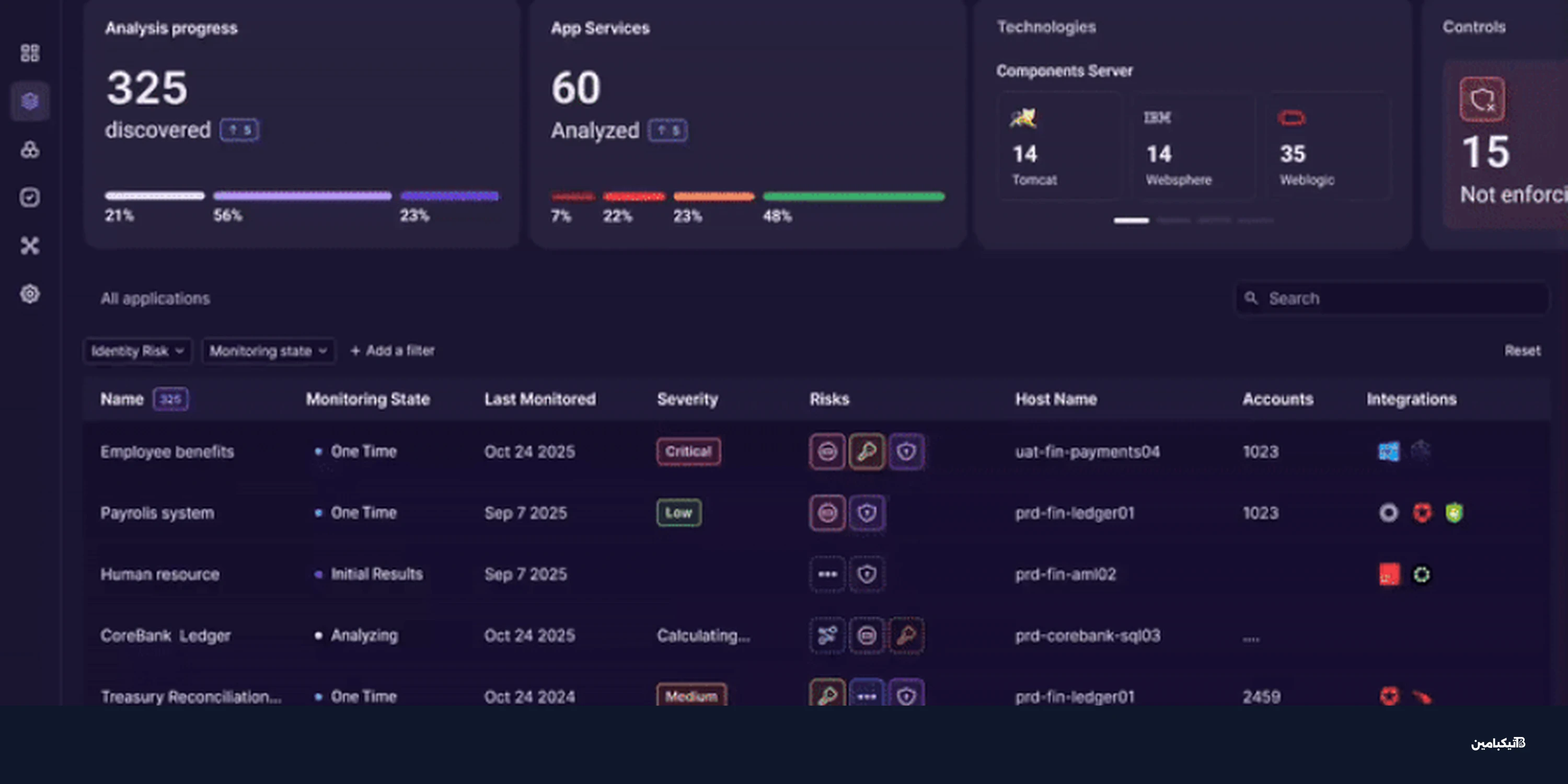

تعتمد منصة أوركيد على نموذج تشغيلي من أربع مراحل لربط الهويات بالتطبيقات بشكل مستمر بدلاً من اللقطات المؤقتة.

يرتكز النموذج على دورة تشغيل مستمرة تمنح فرق الأمن رؤية لحظية للتغيير.

- الاكتشاف

- التحليل

- التنسيق

- التدقيق

مرحلة الاكتشاف داخل التطبيقات

تستخدم أوركيد أدوات خفيفة داخل التطبيقات لاكتشاف طرق المصادقة ومنطق التفويض واستخدام بيانات الاعتماد.

يشمل الاكتشاف البيئات المُدارة وغير المُدارة ليقدم خط أساس واضحًا للنشاط.

- طرق المصادقة وتسجيل الدخول

- طبقات التفويض داخل الخدمات

- حسابات الخدمة وواجهات API

- مفاتيح وبيانات اعتماد حساسة

مرحلة التحليل وتقدير المخاطر

بعد اكتمال الاكتشاف، تقوم المنصة بربط الهويات بالتطبيقات ومسارات الوصول لرصد المخاطر المتغيرة.

التحليل مبني على السلوك الفعلي وليس على الافتراضات، ما يساعد الفرق على التركيز على المخاطر النشطة.

- صلاحيات زائدة عن الحاجة

- هويات غير مُدارة فعليًا

- مسارات الوصول غير الموثقة

- استخدام غير اعتيادي للحسابات

مرحلة التنسيق والتدقيق

تتحول النتائج إلى إجراءات قابلة للتنفيذ عبر تنبيهات واضحة وتقارير جاهزة، ما يسهل مشاركة الصورة مع فرق الحوكمة.

- تنبيهات قابلة للتتبع مع الأولوية

- سياسات للوصول الأقل امتيازًا

- تقارير جاهزة لفرق الامتثال

ما الفوائد المباشرة لفرق الأمن والحوكمة؟

تستفيد الفرق من رؤية موحدة تقلل الوقت الضائع في التدقيق وتسرّع الاستجابة للحوادث.

- تسريع التحقيقات وتقليل مخاطر الاختراق

- تحديث ضوابط الوصول بناءً على الواقع

- رصد الهويات المخفية قبل استغلالها

- تحسين جودة التدقيق الداخلي والخارجي

يمكن ربط النتائج بأنظمة IAM وPAM الحالية لتوحيد الحوكمة دون تغيير البنية، ما يسهل التبني السريع.

متى تبدأ المؤسسات الاستفادة من الحل؟

مع توسع التطبيقات السحابية وتزايد الحسابات البرمجية، يصبح تبني هذا النهج أكثر إلحاحًا. تشير تيكبامين إلى أن مراقبة الهوية المستمرة تمنح المؤسسات خارطة طريق عملية لتحسين الضوابط والامتثال سريعًا.