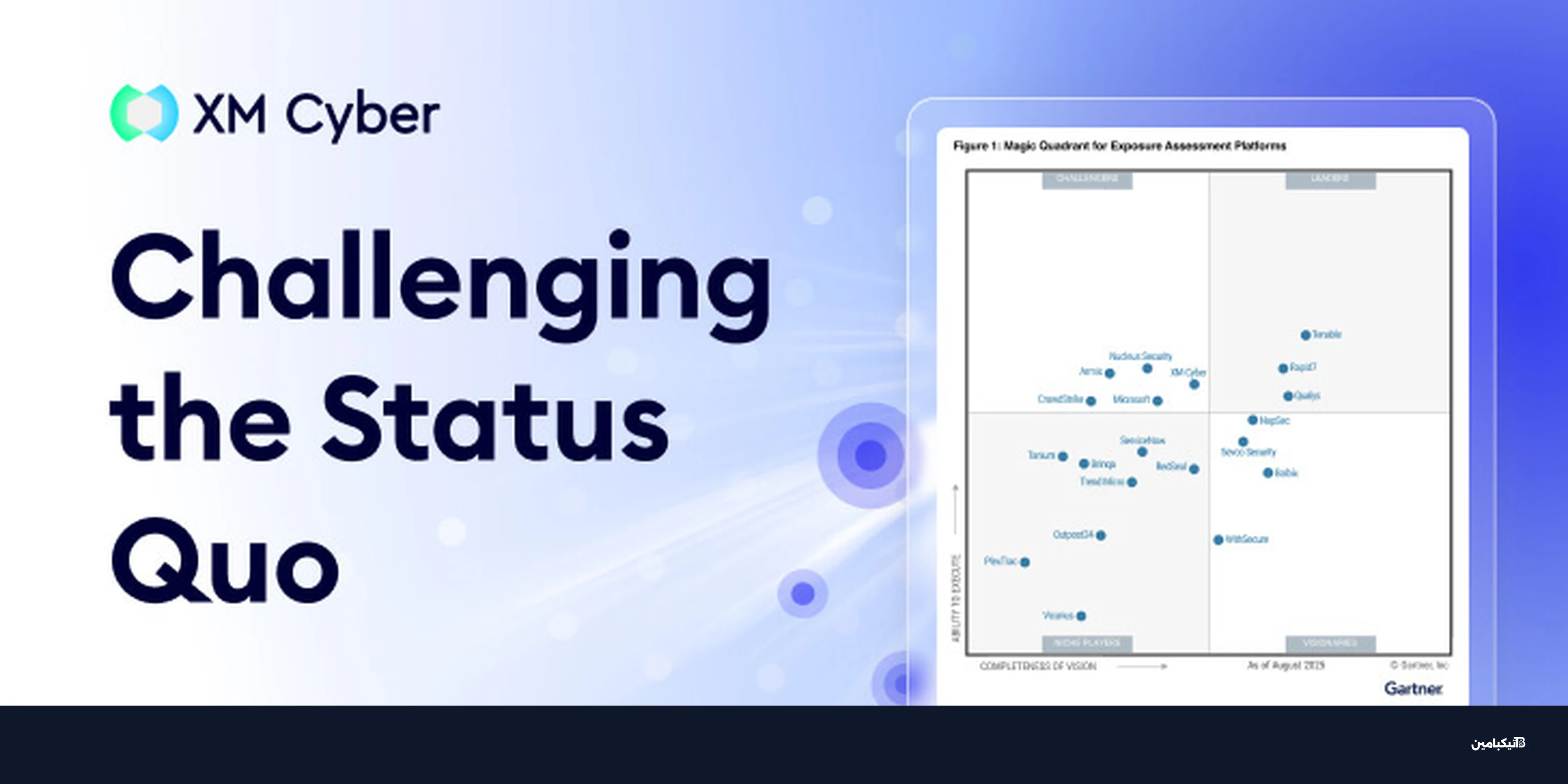

تمثل منصات تقييم التعرض (EAP) تحولاً استراتيجياً أقرته مؤسسة جارتنر حديثاً، معلنة بذلك نهاية عصر إدارة الثغرات التقليدية كحل وحيد لتأمين المؤسسات الحديثة.

يشير ظهور هذه الفئة الجديدة إلى اعتراف رسمي بأن قوائم التصحيح اللانهائية لم تعد مجدية، وأن الصناعة بحاجة ماسة إلى نهج أكثر ذكاءً وشمولية.

ما هي منصات تقييم التعرض (EAP)؟

تعد منصات تقييم التعرض خطوة متقدمة تتجاوز مجرد رصد الثغرات الأمنية (CVEs). وبحسب متابعة تيكبامين لأحدث تقارير الأمن الرقمي، فإن هذا المفهوم يركز على إدارة التعرض للتهديدات المستمرة (CTEM) بدلاً من الغرق في سيل من التنبيهات غير المترابطة.

يهدف هذا النموذج الجديد إلى حل ما يُعرف بـ "مفارقة الطريق المسدود" التي أرهقت فرق الأمن لسنوات، حيث يتم التركيز على المخاطر الحقيقية التي تهدد العمليات التجارية.

لماذا فشلت أدوات إدارة الثغرات التقليدية؟

لطالما وعدت أدوات الأمن التقليدية بتقليل المخاطر، لكنها في الواقع ولدت ضجيجاً هائلاً تسبب في إرهاق مزمن لمراكز العمليات الأمنية (SOC). تشير البيانات إلى حقائق صادمة حول كفاءة هذه الأدوات:

- يعاني المحللون من كثرة التنبيهات الخاطئة والضجيج الرقمي.

- توفر الأدوات القديمة قطعاً متناثرة من اللغز دون رؤية شاملة.

- تفتقر الحلول التقليدية للقدرة على شرح كيفية تشكل التعرض للهجمات.

إحصائيات صادمة حول الثغرات الأمنية

أظهرت بيانات تم جمعها من أكثر من 15,000 بيئة تقنية حقيقة مثيرة للقلق حول جدوى عمليات الإصلاح التقليدية:

- 74% من الثغرات المكتشفة هي "طرق مسدودة" لا تؤدي لأنظمة حيوية.

- تضيع فرق الأمن 90% من وقتها في إصلاح ثغرات غير مؤثرة فعلياً.

- التركيز على الكم بدلاً من الكيف يؤدي لصفر تخفيض في المخاطر الحقيقية.

كيف تواجه منصات تقييم التعرض الهجمات الحديثة؟

صممت منصات EAP لتقديم رؤية موحدة تتتبع كيفية تفاعل الأنظمة والهويات والثغرات في بيئات العمل الحقيقية. ويوضح خبراء تيكبامين أن هذا النهج يحاكي طريقة تفكير المهاجمين الحقيقية.

لا يقتصر المهاجمون اليوم على استغلال ثغرة واحدة، بل يستفيدون من:

- ضعف ضوابط التحكم في الوصول.

- اختلال امتيازات المستخدمين والصلاحيات.

- النقاط العمياء في أنظمة الكشف والمراقبة.

تتميز المنصات الجديدة في هذا الربع السحري من جارتنر بقدرتها على كشف المسارات التي قد يسلكها المهاجم للانتقال من بيئة تطوير منخفضة المخاطر إلى الأصول الحيوية، مما يمنح فرق الأمن الأولوية القصوى لإغلاق المنافذ الأكثر خطورة بدلاً من مطاردة كل ثغرة صغيرة.