تنتشر تطبيقات عملاء الذكاء الاصطناعي في الشركات بسرعة تفوق القدرة على تأمينها، مما يهدد الخصوصية ويخلق فجوات أمنية غير مسبوقة في الهوية الرقمية.

أكد خبراء الأمن السيبراني مؤخراً ما كانت تخشاه فرق حماية البيانات سراً، وهو أن عملاء الذكاء الاصطناعي (AI Agents) يتم نشرهم داخل بيئات العمل بوتيرة أسرع بكثير مما يمكن للمؤسسات حوكمته أو السيطرة عليه. وحسب متابعة تيكبامين، فإن هذا الاعتماد المتسارع يتجاوز نضج سياسات الحوكمة، مما يترك الأبواب مشرعة أمام تهديدات أمنية معقدة.

ما هي مخاطر عملاء الذكاء الاصطناعي على أمن الشركات؟

التحدي الأكبر لا يكمن فقط في نقص الأدوات، بل في وجود فجوة هيكلية في كيفية إدارة الهوية الرقمية على مدار العقود الماضية. تم تصميم أنظمة إدارة الهوية والوصول التقليدية (IAM) للمستخدمين البشر الذين يقومون بتسجيل الدخول والخروج، لكن عملاء الذكاء الاصطناعي يعملون بشكل مختلف تماماً.

تتميز هذه البرمجيات المستقلة بخصائص تجعل مراقبتها صعبة، منها:

- العمل بشكل مستمر وعلى مدار الساعة دون توقف.

- القدرة على التنقل بين تطبيقات متعددة في آن واحد.

- اكتساب صلاحيات الوصول بشكل انتهازي لتنفيذ المهام.

- توليد نشاط مكثف بسرعة الآلة التي تفوق قدرة البشر على الملاحظة.

أدى هذا السلوك إلى ظهور ما يسمى "المادة المظلمة للهوية"، وهي طبقة غير مرئية وغير مدارة من نشاط الهوية تعمل تحت رادار منصات الحماية التقليدية.

لماذا تفشل أنظمة IAM التقليدية في مواجهة البرمجيات المستقلة؟

تشير التحليلات التقنية التي رصدها تيكبامين إلى أن ما يقرب من نصف نشاط الهوية في الشركات يحدث بالفعل خارج نطاق رؤية أنظمة IAM المركزية. والسبب في ذلك هو أنه بينما توجد العديد من الهويات في الأدلة المركزية، فإن قدراً مساوياً من الهويات وعناصر التحكم يعيش داخل التطبيقات نفسها.

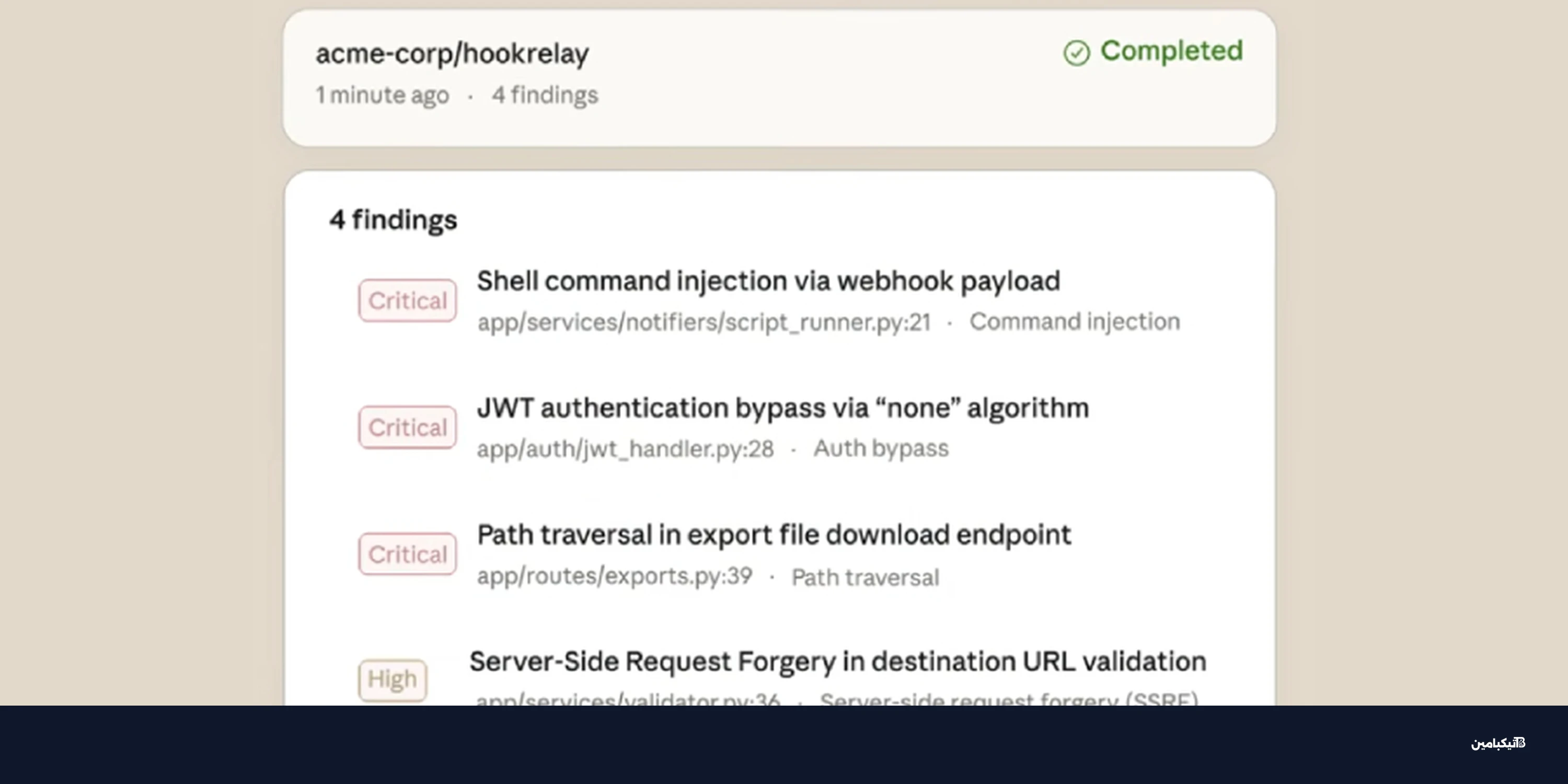

هذا الانقسام يخلق معضلة أمنية كبرى: كيف يمكن لمدير الأمن حماية ما لا يمكنه رؤيته؟ هنا تبرز الحاجة إلى تقنيات متطورة تعتمد على الملاحظة المباشرة للهوية من المصدر، أي من داخل التطبيقات وعلى مستوى التكوين البرمجي.

كيف يمكن تأمين بيئة العمل من التهديدات غير المرئية؟

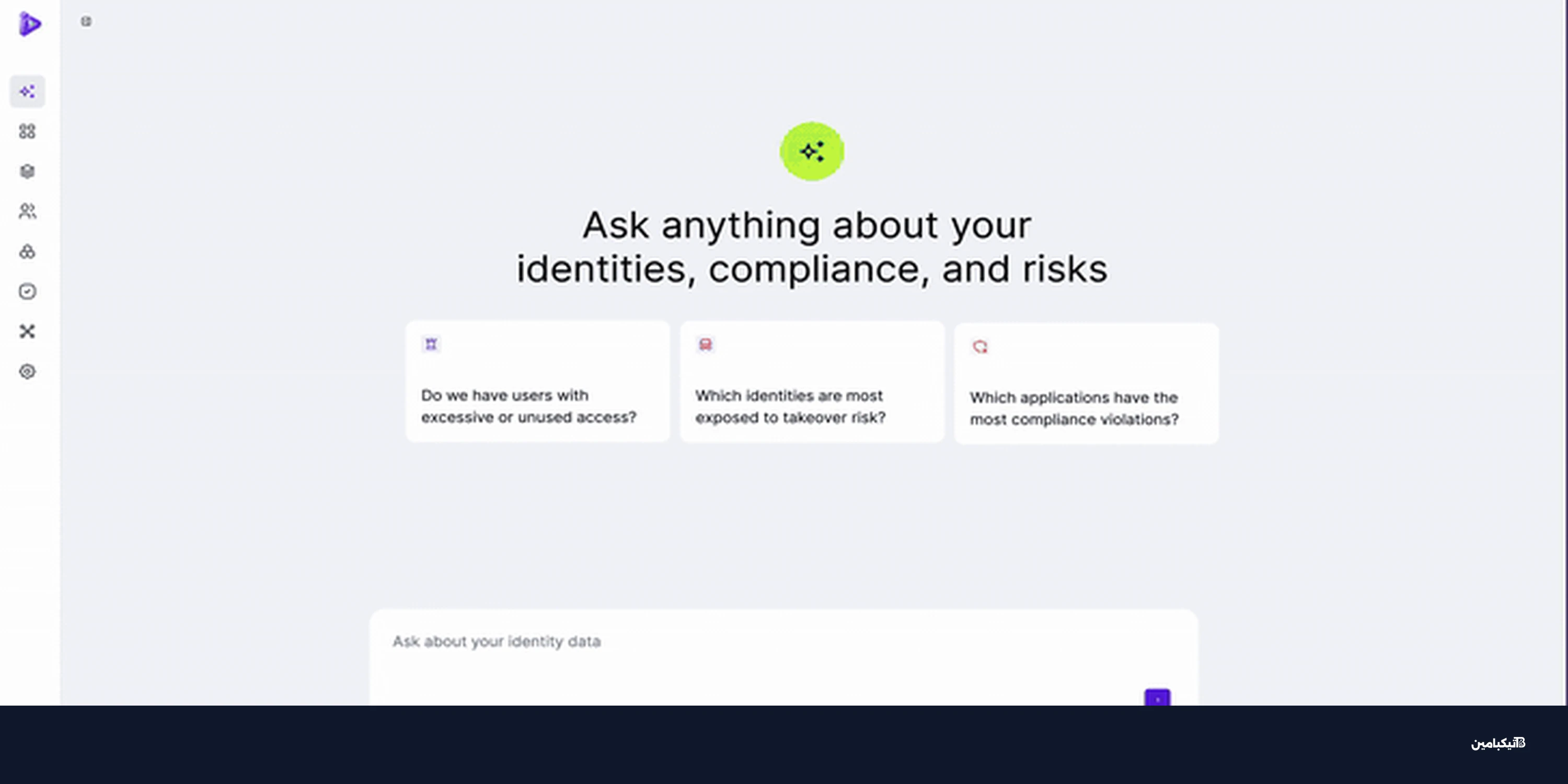

تتجه الشركات الآن نحو استخدام حلول تعتمد على الذكاء الاصطناعي لمراقبة الذكاء الاصطناعي نفسه. من خلال تطبيق تقنيات ملاحظة الهوية، يمكن للمسؤولين الحصول على إجابات لأسئلة معقدة باستخدام اللغة الطبيعية حول حالة الهوية الكاملة في المؤسسة.

تساؤلات جوهرية يجب على فرق الأمن طرحها

هناك ثلاثة أسئلة رئيسية بدأ قادة الأمن والامتثال في طرحها الآن لضمان سلامة بياناتهم:

- ما هي عملاء الذكاء الاصطناعي التي تعمل في بيئتنا؟ (أغلب الشركات لا تملك قائمة مركزية بهذه الوكلاء).

- ما هي البيانات التي يصل إليها هؤلاء العملاء؟ (تحديد نطاق الوصول للمعلومات الحساسة).

- ما هي الهويات التي يستخدمونها للقيام بمهامهم؟ (سواء كانت هويات بشرية منتحلة أو هويات برمجية).

في الختام، يتطلب عصر الذكاء الاصطناعي تحولاً جذرياً في مفاهيم الأمن الرقمي. لم يعد كافياً مراقبة من يسجل الدخول، بل يجب فهم ماذا تفعل البرمجيات المستقلة في كل ثانية لضمان عدم تحول هذه الأدوات الإنتاجية إلى ثغرات أمنية مدمرة.