كشفت شركة بالو ألتو عن ثغرة أمنية خطيرة في نظام PAN-OS يتم استغلالها حالياً للتجسس واختراق الشبكات، مما يمنح المهاجمين صلاحيات كاملة للوصول إلى البيانات الحساسة.

ما هي تفاصيل ثغرة بالو ألتو الأمنية الجديدة؟

وفقاً لتقرير تيكبامين، فإن الثغرة المكتشفة تحمل الرمز CVE-2026-0300، وهي عبارة عن خلل من نوع "تجاوز سعة المخزن المؤقت" (Buffer Overflow) في خدمة بوابة مصادقة معرف المستخدم (User-ID Authentication Portal).

تكمن خطورة هذه الثغرة في أنها تسمح للمهاجمين غير المصرح لهم بتنفيذ أوامر برمجية عشوائية بصلاحيات "الجذر" (Root)، وذلك بمجرد إرسال حزم بيانات مصممة خصيصاً للجهاز المستهدف.

تصنيف خطورة الثغرة ونطاق تأثيرها

- الرمز التعريفي: CVE-2026-0300

- درجة الخطورة حسب مقياس CVSS: تتراوح بين 8.7 و 9.3 (حرجة جداً)

- النظام المتأثر: نظام التشغيل PAN-OS من شركة بالو ألتو

- نوع الهجوم: تنفيذ برمجيات عن بعد (RCE)

كيف يتم استغلال ثغرة PAN-OS للوصول إلى الصلاحيات؟

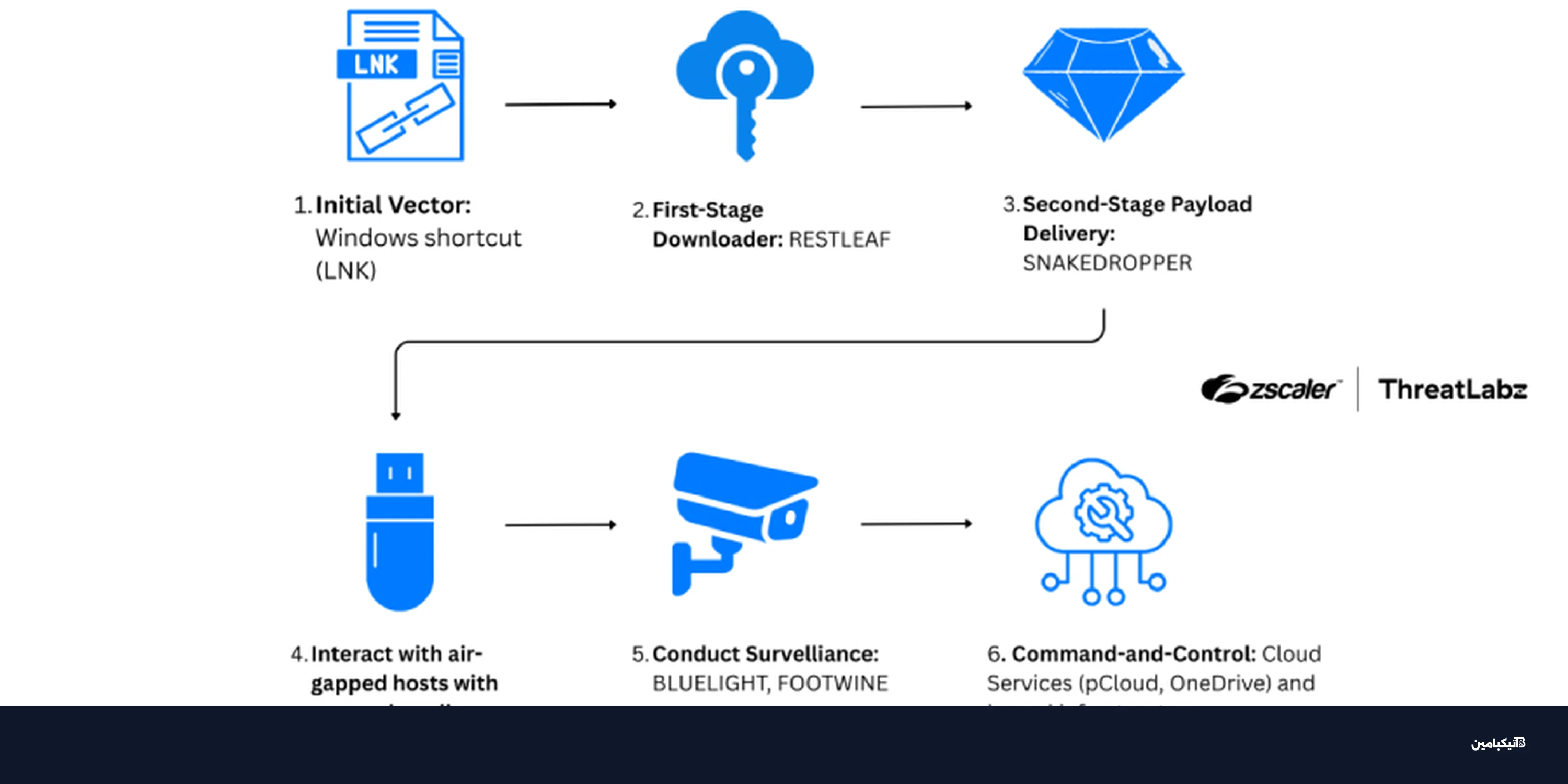

أوضحت شركة بالو ألتو أن المهاجمين بدأوا محاولات استغلال الثغرة منذ أوائل أبريل 2026. وبمجرد نجاحهم في الوصول الأولي، قاموا بحقن برمجيات خبيثة (Shellcode) داخل عمليات خادم nginx للسيطرة على الجهاز.

وكما ذكر تيكبامين، فقد اتخذ القراصنة خطوات متقدمة لإخفاء آثارهم، تضمنت الإجراءات التالية:

- مسح رسائل تعطل النواة (Kernel Messages)

- حذف سجلات وإدخالات تعطل خادم nginx

- إزالة ملفات تفريغ الذاكرة (Core Dump) لتجنب الاكتشاف الرقمي

من هي الجهات التي تقف وراء هجمات بالو ألتو؟

تراقب الفرق الأمنية هذا النشاط تحت مسمى CL-STA-1132، وهي مجموعة اختراق يُشتبه في أنها مدعومة من إحدى الدول. وقد لوحظ استخدام هذه المجموعة لأدوات مفتوحة المصدر لتقليل فرص اكتشافها بواسطة برامج الحماية التقليدية.

الأدوات المستخدمة في مرحلة ما بعد الاختراق

- EarthWorm: أداة تستخدم لإنشاء أنفاق اتصالات داخل الشبكة.

- ReverseSocks5: أداة متقدمة لإنشاء اتصالات عكسية للتحكم عن بعد.

- Active Directory Enumeration: عمليات فحص وتعداد للدليل النشط داخل الشبكات المستهدفة.

كيف تحمي شبكتك من مخاطر ثغرة بالو ألتو؟

رغم أن التحديثات الأمنية الرسمية من المتوقع صدورها في 13 مايو 2026، إلا أن الشركة تنصح العملاء باتخاذ تدابير فورية لتأمين أجهزتهم ومنع استغلال هذه الثغرة الحرجة.

تشمل التوصيات الأمنية الحالية ما يلي:

- تقييد الوصول إلى بوابة مصادقة User-ID وقصرها على المناطق الموثوقة فقط.

- تعطيل الخدمة بالكامل إذا لم تكن هناك حاجة فعلية لاستخدامها في بيئة العمل.

- مراقبة سجلات النظام بحثاً عن أي أنشطة مشبوهة تتعلق بخدمات nginx.

في الختام، يمثل التركيز المتزايد من قبل مجموعات التجسس على أجهزة حافة الشبكة مثل جدران الحماية تحدياً أمنياً كبيراً، حيث توفر هذه الأجهزة وصولاً عالي الصلاحيات وغالباً ما تفتقر إلى أدوات المراقبة المكثفة الموجودة في الأجهزة الطرفية العادية.