تكشف تقارير أمنية أن أدوات تعطيل EDR تعتمد على BYOVD لاستغلال 34 برنامج تشغيل موقع وإسكات الحماية قبل هجمات الفدية الرقمية.

ما هي تقنية BYOVD ولماذا تهم هجمات الفدية؟

تعتمد هجمات الفدية الحديثة، خصوصاً بنموذج RaaS، على تسريع الاختراق، لذلك تلجأ العصابات إلى تقنية BYOVD التي تسمح بجلب برنامج تشغيل ضعيف لكنه موقع رسمياً.

هذا الأسلوب يمنح المهاجمين صلاحيات النواة بسرعة، ويقلل الحاجة إلى تعديل مشفرات الفدية في كل إصدار جديد، ما يجعل التشغيل أكثر استقراراً للجهات التابعة.

وبما أن المشفرات تُحدث باستمرار، فإن فصل أداة التعطيل يخفف كلفة التطوير ويضمن ثبات السلوك عند كل حملة.

كيف تمنح صلاحيات النواة Ring 0؟

عند تحميل برنامج التشغيل الضعيف، يحصل المهاجم على وصول كامل للذاكرة والأجهزة، وهو ما يعرف بصلاحيات Ring 0، ثم يبدأ بتعطيل آليات الحماية الأساسية.

- تحميل برنامج تشغيل موقع لكنه قابل للاستغلال

- رفع الصلاحيات إلى النواة Ring 0

- إنهاء عمليات المراقبة والحماية النشطة

- التلاعب بآليات الاستدعاء داخل النواة

- تجاوز نموذج الثقة في برامج التشغيل

لماذا تعتمد أدوات تعطيل EDR على برامج تشغيل موقعة؟

بحسب متابعة تيكبامين، رُصد نحو 90 أداة قتل، منها 54 تعتمد على برامج تشغيل موقعة وضعيفة، وهو ما يفسر انتشار أدوات تعطيل EDR بسبب موثوقية الطريقة.

الاعتماد على التعريفات الموقعة يستغل نموذج الثقة في ويندوز، لأن النظام يفترض أن التوقيع يعني الأمان، بينما تسمح الثغرات بالتحكم في النواة دون إنذار.

ما الذي يجعل برامج التشغيل القديمة خطرة؟

تتفاقم المخاطر عندما تبقى التعريفات القديمة في البيئات الإنتاجية، أو عندما تستخدم الشركات أدوات لم تُحدّث منذ سنوات.

- تعريفات قديمة من مصنعي العتاد

- إصدارات سابقة من مضادات الفيروسات

- أدوات مراقبة الأداء وإدارة الأجهزة

- برامج نسخ احتياطي بامتيازات عالية

- حزم دعم الطابعات والملحقات القديمة

كيف تعمل أدوات القتل على إسكات الحماية؟

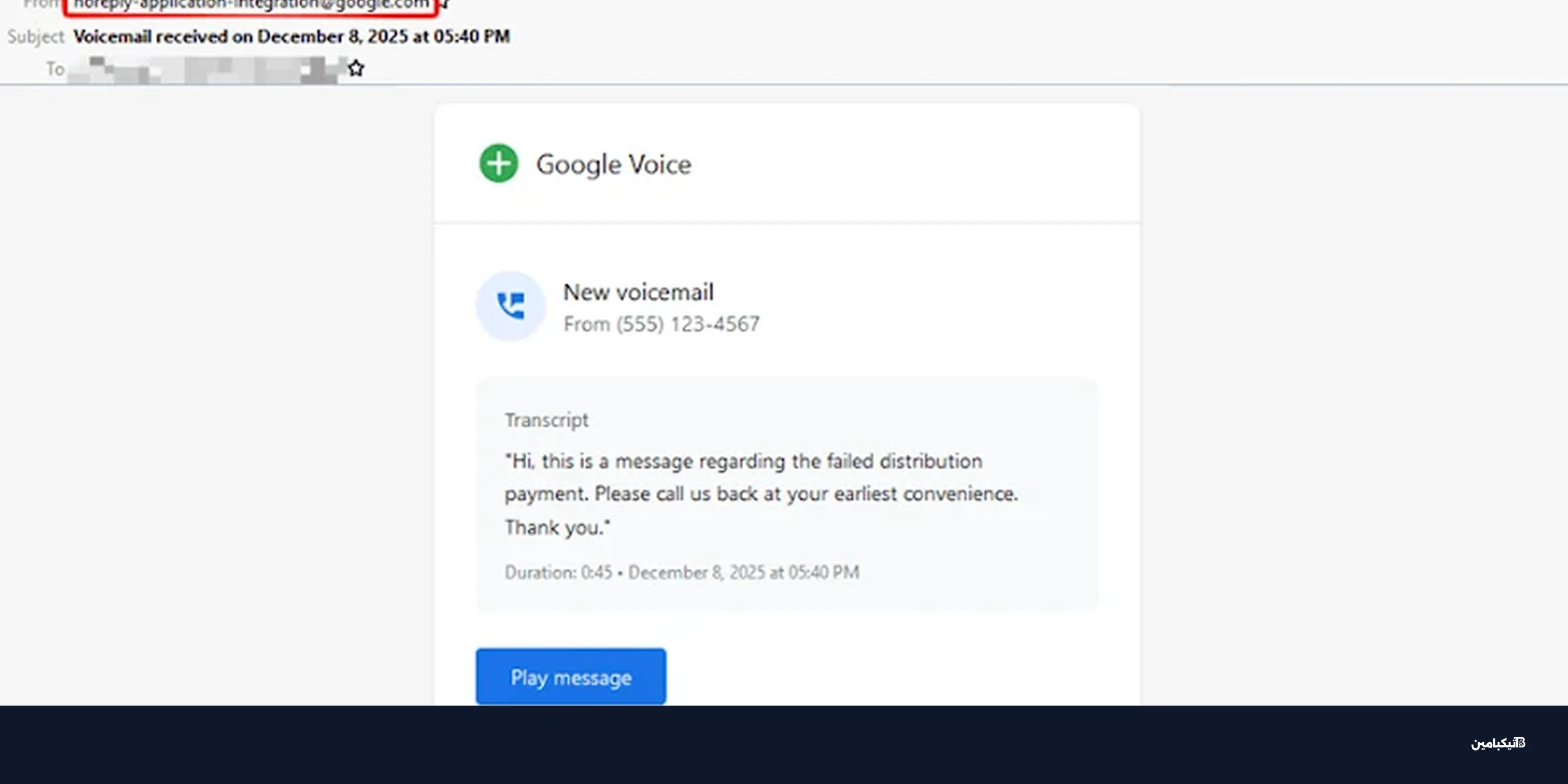

تعمل أدوات القتل كعنصر خارجي يسبق تشغيل مشفرات الفدية، فتقوم بإغلاق عمليات المراقبة لتسهيل التشفير، وقد تُدمج أحياناً مع المشفر نفسه كما حدث في عائلة Reynolds.

يطورها عادة مطورو برمجيات خبيثة أو وسطاء وصول أو فرق اختراق مأجورة، ما يزيد من توفرها في السوق الإجرامي.

إلى جانب الثغرات، توجد نسخ تعتمد على سكربتات إدارية مثل taskkill وnet stop وsc delete، وبعضها يستخدم الوضع الآمن لتقليل خدمات الحماية.

أساليب شائعة داخل السلاسل الهجومية

- إغلاق عمليات EDR عبر أوامر الإدارة

- إيقاف الخدمات الحساسة وإعادة تشغيلها

- حذف أو تعطيل التعريفات عبر sc delete

- تشغيل النظام في الوضع الآمن لتقليل الحماية

- إخفاء الآثار عبر تنظيف السجلات

ما المخاطر على الشركات وكيف تستجيب؟

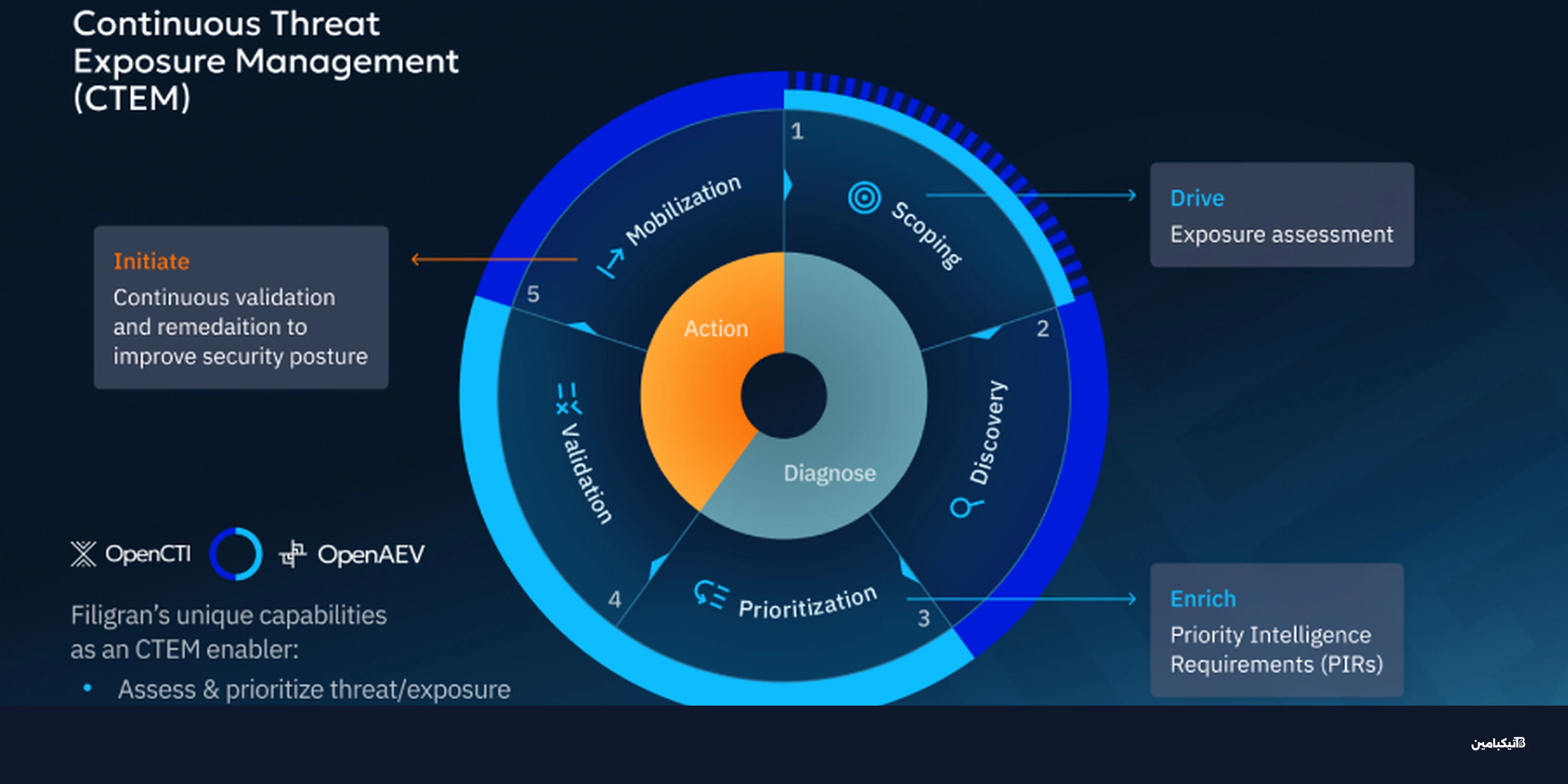

تواجه المؤسسات مخاطر مزدوجة؛ فتعطيل الدفاعات يفتح المجال للتجسس وسرقة البيانات قبل التشفير، كما يزيد احتمالات التحرك الجانبي داخل الشبكات.

الاستجابة الفعالة تبدأ بمراجعة سياسات السائقين وتفعيل تقنيات العزل، إضافة إلى تحديث قواعد الحظر ومراقبة تحميل التعريفات الموقعة.

كما يفيد تشغيل النسخ الاحتياطي غير المتصل وخطط التعافي، لأن تجاوز الحماية قد يحدث حتى مع أفضل الممارسات.

- تحديثات دورية لقائمة حظر برامج التشغيل

- تفعيل العزل HVCI والتحقق من سلامة الذاكرة

- مراقبة أي تحميل لتعريفات جديدة على الخوادم

- اعتماد قوائم سماح للتعريفات الموثوقة فقط

- تقليل الصلاحيات الإدارية ومراجعتها دورياً

- نسخ احتياطي غير متصل وخطط تعافٍ سريعة

في النهاية، يوضح هذا المشهد أن تعطيل EDR لم يعد خطوة ثانوية، بل أصبح جزءاً أساسياً من سلاسل الهجوم، لذا تنصح تيكبامين بتوحيد المراقبة والاستجابة السريعة لحماية الأعمال.