كشف تقرير أمني عن استغلال نشط لـ ثغرة ميت إنفو الخطيرة، التي تمنح المخترقين سيطرة كاملة على المواقع، مما يستدعي تحديثاً فورياً للنظام لتجنب الهجمات.

تواجه المواقع التي تعتمد على نظام إدارة المحتوى مفتوح المصدر MetInfo تهديداً أمنياً حرِجاً، حيث بدأ مهاجمون في استغلال خلل أمني يسمح بتنفيذ برمجيات خبيثة عن بعد (RCE). وبحسب متابعة تيكبامين، فإن هذه الثغرة تتيح للمخترقين غير المصرح لهم تجاوز الحواجز الأمنية والسيطرة الكاملة على الخوادم المتضررة دون الحاجة إلى تسجيل دخول.

ما هي تفاصيل ثغرة ميت إنفو CVE-2026-29014؟

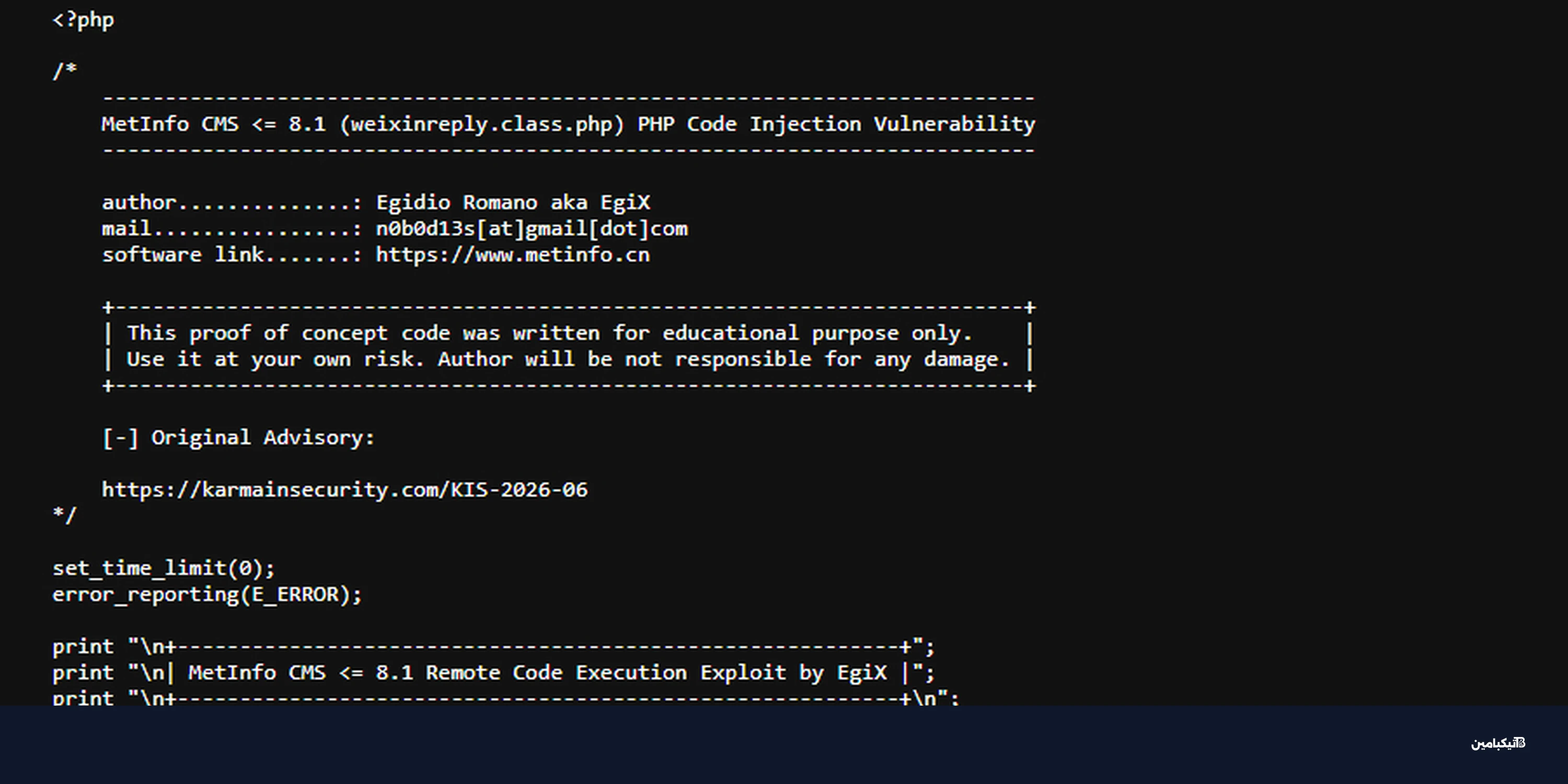

الثغرة التي تحمل الرمز CVE-2026-29014 حصلت على تقييم خطورة مرتفع جداً بلغ 9.8 من 10 على مقياس CVSS. يعود أصل المشكلة إلى نقص في تطهير المدخلات ومعالجة البيانات التي يرسلها المستخدمون عبر واجهة برمجة تطبيقات "وي تشات" (WeChat)، مما يفتح ثغرة لحقن أكواد PHP خبيثة وتنفيذها مباشرة.

الإصدارات المتأثرة بالخلل الأمني

أوضح خبراء الأمن الرقمي أن الثغرة توجد في عدة إصدارات من نظام MetInfo CMS، وهي:

- إصدار MetInfo 7.9

- إصدار MetInfo 8.0

- إصدار MetInfo 8.1

كيف يتم استغلال نظام ميت إنفو CMS في هجمات الاختراق؟

وفقاً للباحثين، فإن المشكلة تكمن في ملف برمجي محدد ضمن مسار النظام يعمل على معالجة طلبات Weixin. عندما يرسل المهاجم طلباً مصمماً بعناية يحتوي على كود خبيث، يقوم النظام بتنفيذه بسبب عدم وجود فلاتر أمنية كافية. هذا النوع من الهجمات خطير جداً لأنه لا يتطلب أي تفاعل من صاحب الموقع أو معرفة مسبقة ببيانات الاعتماد.

وعلى الرغم من إطلاق الشركة المطورة لتصحيحات أمنية في 7 أبريل 2026، إلا أن التقارير تشير إلى أن الهجمات الفعلية بدأت في التصاعد بشكل كبير مع بداية شهر مايو. وحسب ما رصده تيكبامين، فقد استهدفت الهجمات في بدايتها خوادم في الولايات المتحدة وسنغافورة، قبل أن تتحول إلى موجة واسعة تستهدف آلاف المواقع في الصين وهونج كونج.

ما هي المواقع الأكثر عرضة لهذا الخطر؟

هناك شروط معينة تجعل الموقع أكثر عرضة للاختراق عند استخدام نظام ميت إنفو، خاصة على الخوادم التي لا تعمل بنظام ويندوز (مثل لينكس):

- تثبيت وإعداد الملحق الرسمي لتطبيق WeChat.

- وجود مجلد التخزين المؤقت في المسار /cache/weixin/.

- عدم تحديث النظام إلى الإصدارات التي صدرت بعد 7 أبريل 2026.

وتشير الإحصائيات إلى وجود ما يقرب من 2,000 نسخة من نظام MetInfo CMS متاحة حالياً على شبكة الإنترنت، مما يمثل صيداً سهلاً لمجموعات القراصنة التي تستخدم أدوات مسح آلية للبحث عن المواقع غير المحصنة.

كيف تحمي موقعك من هجمات ثغرة MetInfo؟

لحماية بياناتك وضمان استقرار موقعك الإلكتروني، يجب اتخاذ إجراءات وقائية فورية لسد هذه الفجوة الأمنية. إن التأخر في التحديث قد يعني منح المخترقين مفاتيح خادمك بالكامل، مما قد يؤدي لتسريب البيانات أو تشفيرها ببرامج الفدية.

خطوات التأمين الموصى بها

- التحديث الفوري: انتقل إلى لوحة تحكم الموقع وقم بتثبيت أحدث إصدار متاح من MetInfo CMS فوراً.

- فحص المجلدات: تأكد من عدم وجود ملفات مشبوهة داخل مجلدات التخزين المؤقت الخاصة بملحقات WeChat.

- جدار حماية الويب: تفعيل جدار حماية (WAF) يمكنه التعرف على محاولات حقن الأكواد الضارة ومنعها تلقائياً.

- تغيير كلمات المرور: بعد التحديث، يفضل تغيير كلمات مرور قواعد البيانات وحسابات المدير كإجراء احترازي إضافي.

في الختام، تظل ثغرة ميت إنفو تذكيراً مهماً بضرورة متابعة التحديثات الأمنية الدورية، حيث أن الأنظمة مفتوحة المصدر هي دائماً تحت مجهر الباحثين والمخترقين على حد سواء.