كشفت أبحاث الأمن السيبراني عن حملة جديدة من قراصنة كوريا الشمالية استهدفوا فيها سجل npm بـ26 حزمة برمجية خبيثة. هذه الحزم المتخفية كأدوات مطورين تحتوي على برمجيات خبيثة تسرق بيانات الاعتماد وتقوم بالوصول عن بعد.

ما هي حملة StegaBin؟

تتبع شركة Socket والباحث Kieran Miyamoto من kmsec.uk هذه الحملة تحت مسمى StegaBin. ونسبتها إلى مجموعة Threat Activity المعروفة باسم Famous Chollima المرتبطة بكوريا الشمالية.

وفقاً لتيكبامين، تستخدم الحملة تقنية Text Steganography متطورة حيث تستخرج عناوين C2 من محتوى Pastebin يبدو غير ضار.

كيف تعمل الحزم الخبيثة؟

تعمل الحزم الـ 26 المكتشفة بطريقة متطورة:

- تحتوي على سكريبت install.js ينفذ تلقائياً عند التثبيت

- تحمل الحمولة الخبيثة من vendor/scrypt-js/version.js

- تعلن عن الحزمة الشرعية التي تقلد أسمها كاعتماد

- تتصل بروابط Pastebin لاستخراج عناوين C2

ما هو تقنية Text Steganography؟

استخدم القراصنة تقنية سريعة حيث يخفون عناوين C2 داخل نصوص تبدو أكاديمية عادية عن علوم الحاسوب. يقول الباحثون Philipp Burckhardt و Peter van der Zee من Socket:

"المحمل يستخرج روابط C2 المشفرة بتقنية Steganographic داخل ثلاث محتويات Pastebin، وهي مقالات غير ضارة عن علوم الحاسوب تم استبدال حروف في مواقع متباعدة فيها لتهجئة عناوين البنية التحتية الخفية".

آلية فك التشفير

يعمل فك التشفير بخطوات محددة:

- يزيل أحرف Unicode بعرض صفري

- يقرأ علامة طول من 5 أرقام من البداية

- يحسب مواضع الأحرف المتباعدة بانتظام

- يستخرج الأحرف في تلك المواضع

- يفصل النتائج بفاصل ||| مع علامة إنهاء ===END===

ما هي الأنظمة المستهدفة؟

يلاحظ تيكبامين أن البرمجيات الخبيثة تستهدف أنظمة متعددة عبر حمولات خاصة بكل منصة:

- Windows: حمولة مخصصة لنظام ويندوز

- macOS: نسخة خاصة بنظام آبل

- Linux: إصدار لأنظمة لينكس

تم اكتشاف أحد النطاقات "ext-checkdin.vercel[.]app" يقدم سكريبت Shell، والذي يتصل بنفس الرابط لاسترجاع مكون RAT.

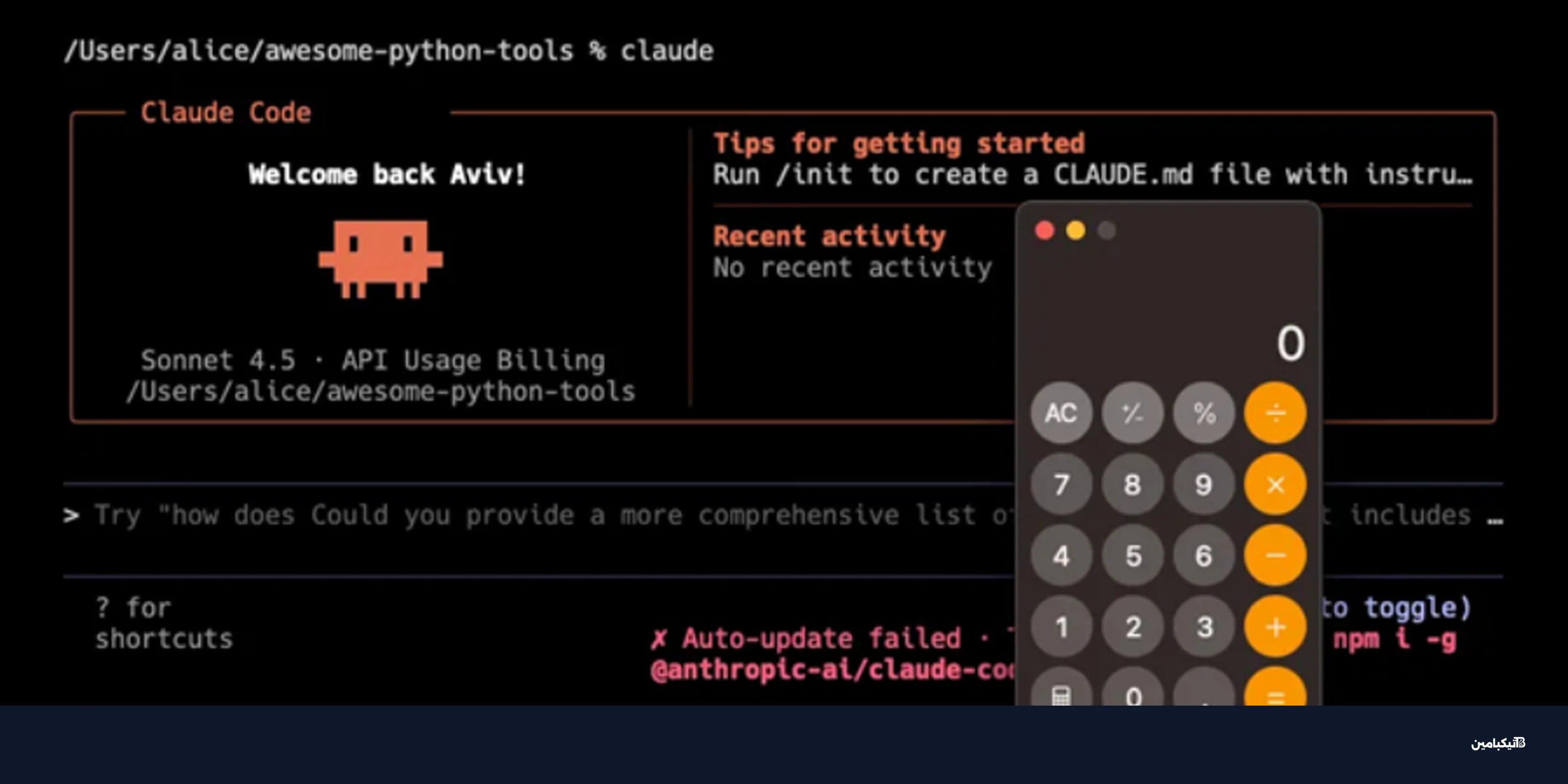

كيف يحمي المطورون أنفسهم؟

ينصح الخبراء المطورين باتخاذ احتياطات صارمة:

- التحقق من مصادر الحزم قبل التثبيت

- مراجعة سكريبتات install.js بعناية

- استخدام أدوات فحص الأمن السيبراني

- تفعيل المصادقة الثنائية حيثما أمكن

يتصل الحصان الطروادي بـ 103.106.67[.]63:1244 بانتظار تعليمات إضافية تتيح له تغيير المجلد الحالي وتنفيذ أوامر Shell، مما يجعله أداة خطيرة لجمع المعلومات الاستخباراتية.