كشف تقرير أمني خطير عن قيام قراصنة روس تابعين لمجموعة APT28 بتنفيذ حملة اختراق عالمية، استهدفت بشكل مباشر راوترات تي بي لينك ومايكروتيك. تهدف هذه الحملة المتقدمة، المستمرة منذ مايو 2025، إلى سرقة بيانات الاعتماد والسيطرة التامة على حركة المرور على شبكة الإنترنت.

كيف تعمل حملة الاختراق الروسية FrostArmada؟

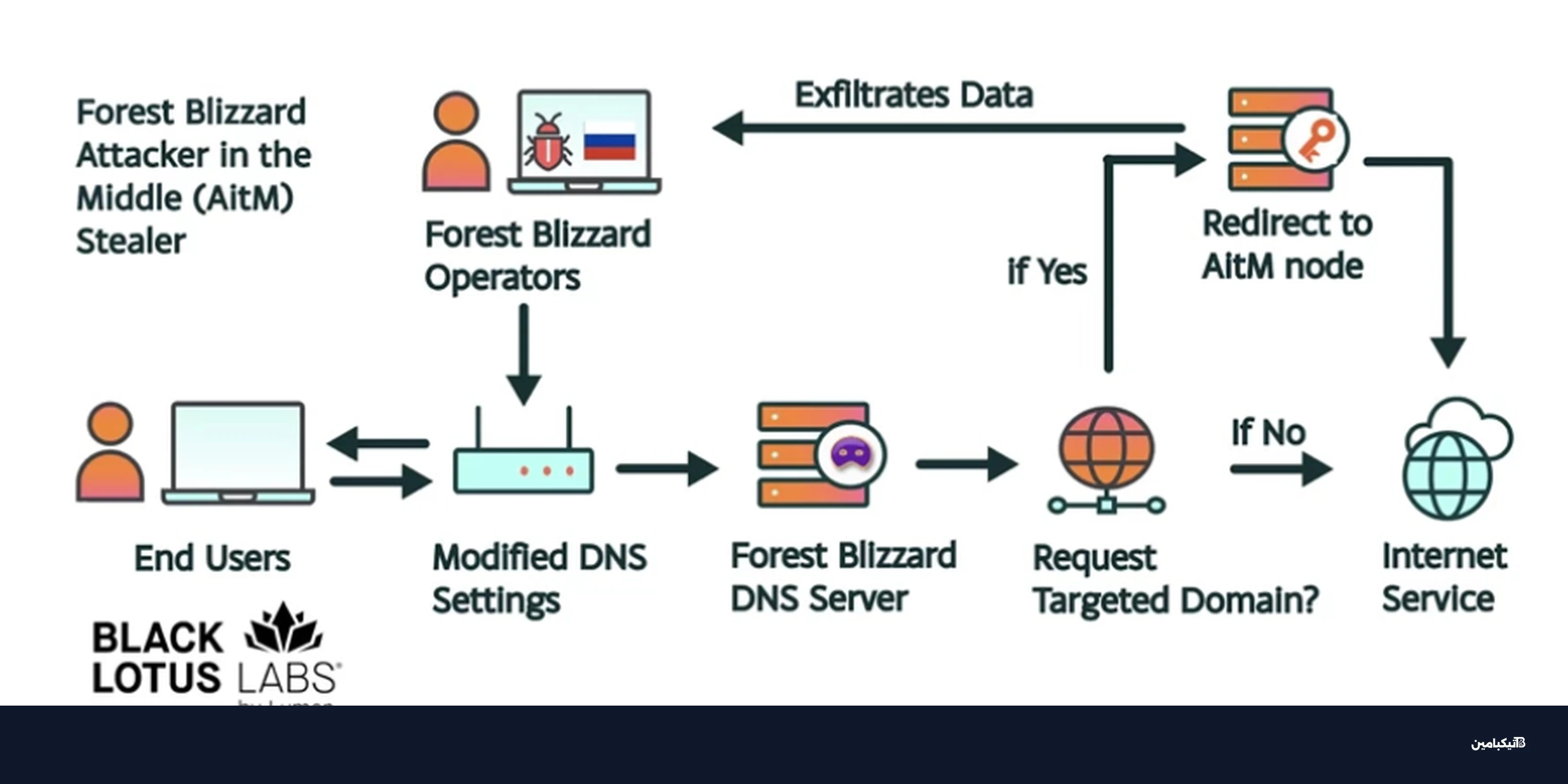

أوضح الباحثون في مجال الأمن السيبراني أن هذه العملية المعقدة، التي أُطلق عليها اسم FrostArmada، تركز بقوة على استغلال أجهزة التوجيه المنزلية والمكتبية الصغيرة (SOHO) الضعيفة أمنياً. يقوم المهاجمون بتعديل إعدادات نظام أسماء النطاقات (DNS) لتحويل مسار البيانات الحساسة.

وحسب متابعة تيكبامين لتطورات هذه الهجمات، فإن هذا التعديل يسمح للقراصنة بجمع البيانات بشكل سري للغاية. يتميز هذا الهجوم بأنه لا يتطلب أي تفاعل من المستخدم النهائي، مما يجعله هجوماً صامتاً وشبه غير مرئي تماماً.

- تعديل إعدادات DNS: اختطاف حركة مرور الشبكة المحلية دون إثارة شبهات المستخدمين.

- اعتراض البيانات: توجيه طلبات التصفح إلى خوادم وسيطة خبيثة تعرف باسم (AitM).

- سرقة بيانات الاعتماد: حصد كلمات المرور والمعلومات الحساسة ونقلها فوراً إلى خوادم المهاجمين.

ما هو حجم الضرر وعدد الأجهزة المخترقة؟

تشير الإحصائيات الدقيقة إلى أن نشاط مجموعة القراصنة الروس بدأ منذ مايو 2025 بشكل محدود، قبل أن يتسع نطاق الاختراق وإعادة توجيه DNS بشكل مرعب في أوائل شهر أغسطس. وقد طالت هذه الهجمات دولاً ومنظمات في مختلف قارات العالم.

سجلت التقارير أرقاماً صادمة تعكس حجم الكارثة الرقمية والتوسع السريع للبنية التحتية الخبيثة التي أدارتها مجموعة APT28، والتي تعرف في الأوساط الأمنية أيضاً باسم Forest Blizzard.

- الانتشار الجغرافي: تضررت أجهزة وشبكات في ما لا يقل عن 120 دولة حول العالم.

- عناوين IP: تورط أكثر من 18,000 عنوان IP فريد في الاتصال المباشر بالخوادم الخبيثة.

- الضحايا: تضرر أكثر من 200 مؤسسة كبرى و5,000 جهاز منزلي وتجاري.

من هي الجهات المستهدفة في هجوم APT28؟

ركزت جهود القراصنة بشكل أساسي على استهداف كيانات حكومية وحساسة للحصول على معلومات استخباراتية دقيقة. شملت قائمة الأهداف وزارات الخارجية، وكالات إنفاذ القانون، ومؤسسات سيادية أخرى ذات أهمية كبرى.

كما امتدت الهجمات المتقدمة لتشمل مزودي خدمات البريد الإلكتروني والخدمات السحابية. تركزت الضحايا بشكل ملحوظ في دول شمال أفريقيا، أمريكا الوسطى، جنوب شرق آسيا، بالإضافة إلى عدة دول أوروبية.

التحرك الدولي لإحباط الهجوم

لم تقف السلطات الأمنية مكتوفة الأيدي أمام هذا التهديد الرقمي المتصاعد الذي يمس الأمن القومي. فقد تم تعطيل البنية التحتية المرتبطة بهذه الحملة الخبيثة وإيقافها عن العمل وتفكيك شبكات القراصنة بالكامل.

وجاء هذا الإنجاز المهم كعصارة لعملية أمنية مشتركة وتعاون وثيق بين وزارة العدل الأمريكية، مكتب التحقيقات الفيدرالي (FBI)، وشركاء دوليين. نؤكد في تيكبامين على ضرورة الانتباه لمثل هذه التهديدات الصامتة التي تستغل الأجهزة الطرفية للوصول إلى الشبكات الأكبر.

كيف تحمي شبكتك من اختراق راوترات SOHO؟

مع تزايد تعقيد هجمات اختطاف DNS التي تقودها جهات مدعومة من دول كبرى، أصبح تأمين الشبكات المنزلية والمكتبية ضرورة ملحة لا غنى عنها. استغلال الأجهزة غير المراقبة بشكل جيد يعد نقطة الدخول المفضلة للقراصنة.

- تحديث البرامج الثابتة (Firmware): تأكد دائماً من تثبيت أحدث التحديثات الأمنية لراوترات تي بي لينك ومايكروتيك وغيرها.

- تغيير كلمات المرور الافتراضية: استبدل بيانات الدخول المرفقة مع المصنع بكلمات مرور قوية ومعقدة يصعب تخمينها.

- تعطيل الإدارة عن بُعد: قم بإيقاف تشغيل ميزة الوصول إلى إعدادات الراوتر عبر الإنترنت لسد أي ثغرات محتملة.