حملة تجسس إلكتروني جديدة في 2025 استهدفت جهة حكومية بجنوب شرق آسيا، ببرمجيات متعددة وأساليب وصول مستمر وفق تحليل تيكبامين الأخير.

ما تفاصيل حملة تجسس إلكتروني في 2025؟

تقرير أمني حديث أوضح أن ثلاث مجموعات مرتبطة بالصين تقاطعت في استهداف مؤسسة حكومية، ضمن عملية معقدة ومدعومة بموارد كبيرة.

التحقيقات أظهرت تشابهًا واضحًا في تكتيكات الاختراق، ما يشير إلى تنسيق محتمل لتحقيق هدف استراتيجي واحد.

فريق أبحاث Unit 42 يرى أن التركيز كان على ترسيخ الوصول المستمر داخل الشبكات الحساسة وليس تنفيذ عمليات تعطيل عابرة.

من هي المجموعات النشطة؟

فيما يلي أبرز المجموعات ودورها التقريبي في الهجوم:

- Mustang Panda ركزت على نشر الأدوات عبر USB.

- CL-STA-1048 استخدمت أدوات متعددة وصاخبة.

- CL-STA-1049 اعتمدت على مُحمّل DLL جديد.

الفترة المرصودة للهجوم امتدت بين 1 يونيو و15 أغسطس 2025، ما يرجح عملية مراقبة طويلة وليست حادثة منفردة.

ما البرمجيات الخبيثة المستخدمة في الهجمات؟

التحليل الفني كشف عن عائلات كثيرة من البرمجيات الخبيثة تتبادل الأدوار بين الاختراق الأولي، التمكين، وجمع البيانات.

تنوع الأدوات يشير إلى بيئة تشغيل متعددة المراحل تسمح بالمرونة وتغيير المسارات عند اكتشاف جزء من السلسلة.

- HIUPAN (USBFect / MISTCLOAK / U2DiskWatch)

- PUBLOAD وEggStremeFuel وEggStremeLoader

- MASOL RAT وPoshRAT وTrackBak Stealer

- RawCookie وHypnosis Loader وFluffyGh0st

بعض هذه البرمجيات يعمل كأبواب خلفية، بينما يختص بعضها بتحميل مراحل إضافية أو سرقة الملفات الحساسة.

قدرات أدوات الوصول المستمر

تم رصد COOLCLIENT كأداة خلفية ثابتة لدى Mustang Panda منذ أكثر من ثلاث سنوات.

- تنزيل ورفع الملفات عن بعد.

- تسجيل ضغطات لوحة المفاتيح.

- إنشاء أنفاق للشبكة وإخفاء الحركة.

- التقاط معلومات الخرائط والمنفاذ.

هذه القدرات تمنح المهاجمين قدرة على البقاء والتوسع مع المحافظة على سرية الاتصالات.

الأدوات التي اعتمدت عليها CL-STA-1048 وُصفت بأنها صاخبة لكنها فعالة في استخراج البيانات بسرعة.

كيف تم تنفيذ الاختراق الأولي؟

في نشاط Mustang Panda، استُخدم HIUPAN عبر USB لتثبيت باب PUBLOAD الخلفي بواسطة DLL مزيف باسم Claimloader.

الاستخدام الأول الموثق لـClaimloader يعود إلى أواخر 2022 خلال استهداف جهات حكومية في الفلبين.

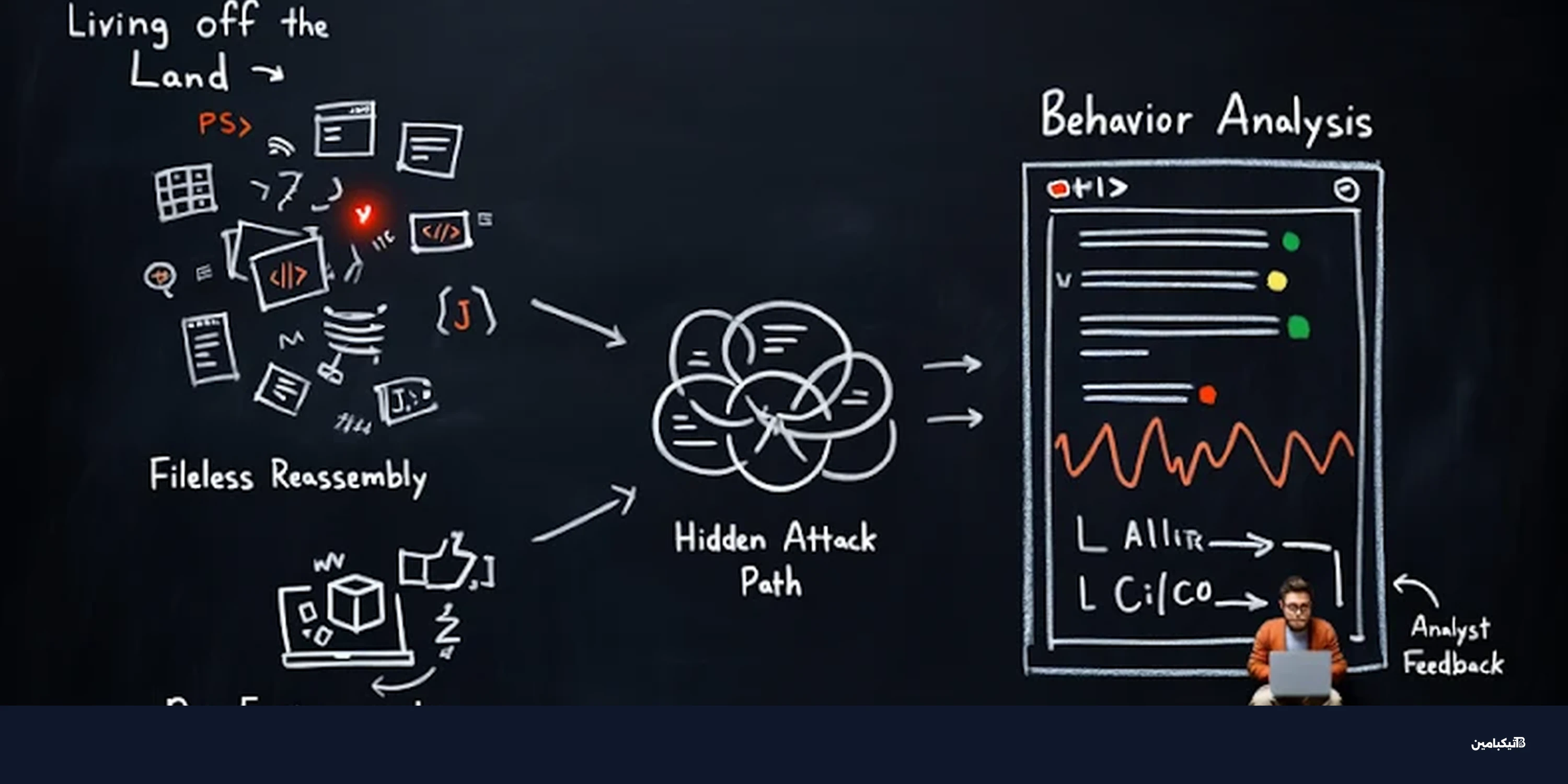

أما CL-STA-1049 فاعتمدت على Hypnosis Loader عبر تقنية DLL side-loading لتثبيت FluffyGh0st RAT.

مسار الوصول الأولي لكل من CL-STA-1048 وCL-STA-1049 لا يزال غير واضح، ما يصعّب سد الثغرات مبكرًا.

لماذا يعد التحميل الجانبي خطيرًا؟

تقنية DLL side-loading تسمح بتشغيل ملف خبيث يحمل اسمًا موثوقًا، ما يقلل فرص اكتشافه بأدوات الحماية التقليدية.

ما دلالات الهجوم على الأمن الحكومي؟

يرجح أن الهدف الاستراتيجي هو جمع معلومات سياسية وأمنية من داخل الشبكات الحكومية على المدى الطويل.

ويشير فريق تيكبامين إلى أن تداخل المجموعات وتنوع الأدوات يوحي بتخطيط مركزي وتبادل خبرات مستمر.

لخفض المخاطر، تحتاج المؤسسات الحكومية إلى إجراءات دفاعية عملية تشمل مراقبة نقاط النهاية وتقليل المخاطر المرتبطة بوسائط USB.

- تعطيل التشغيل التلقائي للأقراص.

- تدقيق تحميل ملفات DLL المشبوهة.

- مراجعة سجلات الشبكة والتنبيه المبكر.

- توعية الموظفين برسائل الهندسة الاجتماعية.

في النهاية، تؤكد حملة تجسس إلكتروني من هذا النوع أن الاستثمار في الرصد والاستجابة السريعة ضرورة لحماية البيانات السيادية.