ثغرات LeakyLooker كشفت أن استوديو لوكر من جوجل قد يتيح تنفيذ استعلامات SQL عابرة للجهات وتسريب البيانات، وذلك قبل إصلاح المشكلة.

ما هي ثغرات LeakyLooker في استوديو لوكر؟

أعلن باحثون في الأمن السيبراني عن تسع ثغرات عابرة للمستأجرين داخل استوديو لوكر، ما يعني إمكانية تجاوز حدود المشاريع في سحابة جوجل. ويشير تقرير تيكبامين إلى أن الخلل كان نظرياً دون دلائل على استغلال واسع حتى الآن.

- عدد الثغرات: 9

- النوع: عابرة للمستأجرين عبر المنصة

- الأثر المحتمل: تشغيل استعلامات SQL والوصول لبيانات حساسة

كما بيّن التحليل أن الثغرات كسرت وعود العزل بين المستأجرين، ما يزيد خطر انتقال الهجوم من تقرير بسيط إلى مشروع كامل.

لماذا كانت خطيرة؟

كانت الخطورة في كسر فرضية أن المستخدم المشاهد لا يمكنه التحكم بالبيانات، ما يفتح الباب لقراءة أو تعديل البيانات الحساسة داخل المشاريع.

كيف سمحت الثغرات باستعلامات SQL عابرة للجهات في جوجل؟

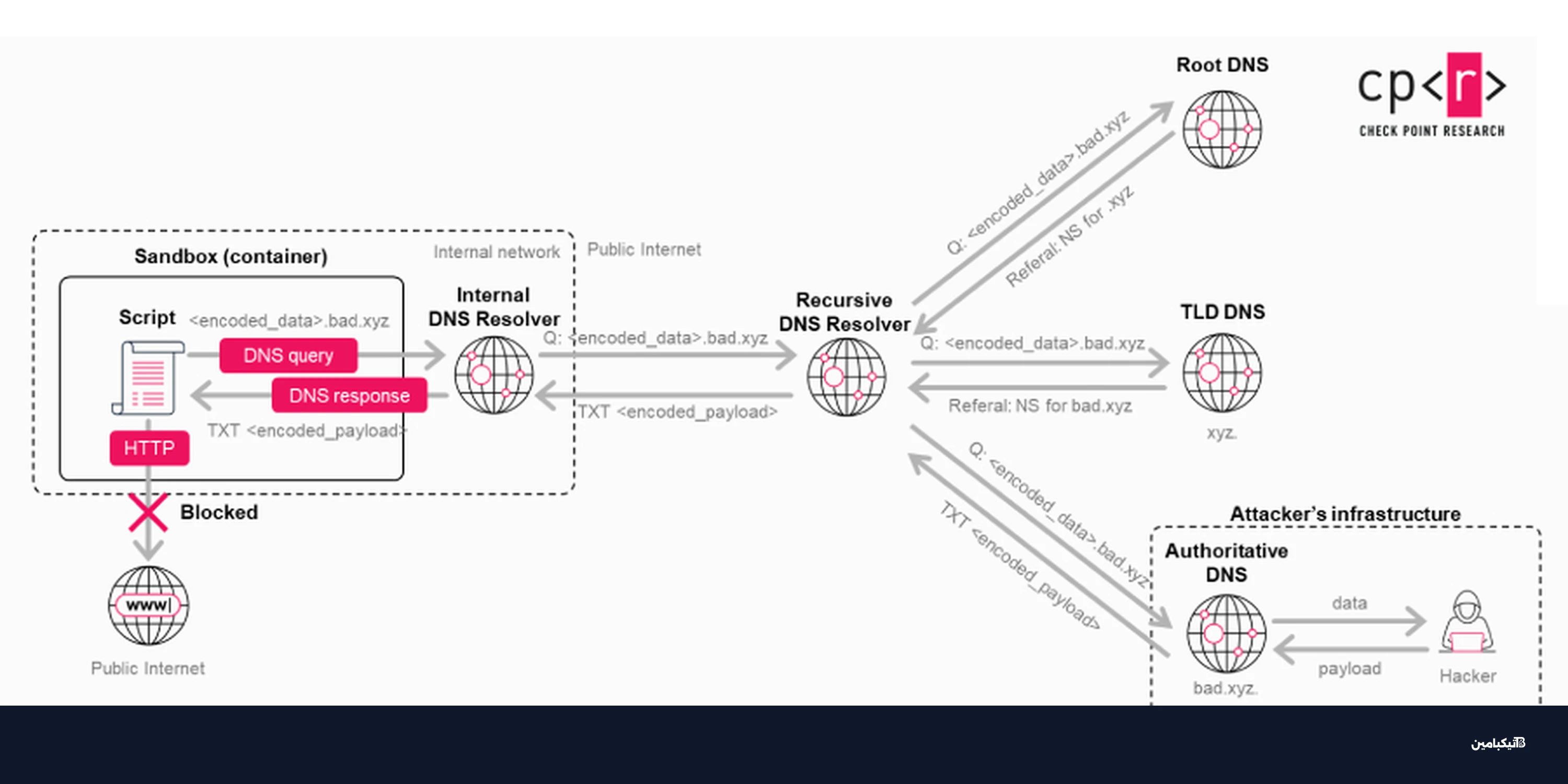

يعمل Looker Studio كطبقة عرض لمصادر متعددة، وعندما يتم ربطه بموصلات قواعد بيانات يمكن للمهاجم استغلال أخطاء المنطق لتشغيل استعلامات خارج نطاقه. الخطر يزداد عندما تكون التقارير عامة أو مشتركة مع أطراف لا ينبغي أن تملك صلاحيات تنفيذية.

وعندما تعتمد المؤسسات على موصلات قواعد بيانات مباشرة، يصبح أي خطأ في صلاحيات التقرير مساراً سريعاً للوصول غير المصرح به.

- جوجل شيتس

- بيج كويري

- سبانر

- بوستغري إس كيو إل

- ماي إس كيو إل

- كلاود ستوريج

- موصلات بيانات أخرى

سيناريو نسخ التقرير

في أحد السيناريوهات، يمكن لمهاجم نسخ تقرير مرتبط بموصل JDBC مع الاحتفاظ ببيانات اعتماد المالك الأصلي، ما يتيح له حذف الجداول أو تعديلها دون علم الضحية.

ما طرق الاستغلال عالية التأثير التي تم تصورها؟

يوضح الباحثون أن المهاجم يمكنه فحص تقارير عامة أو الوصول لتقارير خاصة عبر مشاركة غير مقصودة، ثم التحرك داخل المشروع الكامل. هذا يسهّل الوصول إلى مجموعات بيانات كاملة عبر أكثر من مستأجر.

الوصول لمجموعات البيانات الكاملة يعني إمكانية القراءة أو الإدخال أو الحذف، وهو ما يضخم الضرر على بيئات التحليلات والعمليات.

- البحث عن تقارير عامة في استوديو لوكر مرتبطة ببيج كويري

- استغلال نسخ التقرير للاحتفاظ بالاعتماديات

- مشاركة تقرير مُعد خصيصاً لتنفيذ شيفرة في المتصفح

استغلال بنقرة واحدة

يعتمد هذا المسار على تقرير مُصمم يفرض على متصفح الضحية الاتصال بمشروع يسيطر عليه المهاجم، ثم إعادة بناء قواعد البيانات من السجلات. ورغم تعقيده، إلا أنه يوضح حجم المخاطر عند مشاركة التقارير دون قيود.

كيف استجابت جوجل وما الدروس للمؤسسات؟

قامت جوجل بإصلاح الثغرات بعد إفصاح مسؤول في يونيو 2025، وأكدت أن التحديثات تُطبق على مستوى المنصة. هذا يعني أن المؤسسات لا تحتاج لتحديث محلي، لكنها مطالبة بمراجعة إعدادات المشاركة.

من منظور الحوكمة، يجب ربط التقارير بحسابات خدمة محدودة ومراجعة السجلات دورياً لاكتشاف الاستعلامات الشاذة.

- حصر التقارير العامة وتقليل المشاركة الخارجية

- مراجعة موصلات قواعد البيانات وتفعيل أقل صلاحيات ممكنة

- تدوير بيانات الاعتماد لمصادر JDBC الحساسة

- مراقبة سجلات الوصول والاستعلامات غير المعتادة

وفي النهاية، تؤكد تيكبامين أن ثغرات LeakyLooker تذكير بضرورة تدقيق مشاركة تقارير استوديو لوكر وتحديث سياسات الوصول قبل توسيع الاعتماد على السحابة.