ثغرة شات جي بي تي سمحت بتسريب بيانات حساسة عبر قناة خفية، قبل أن تصدر أوبن أي آي تصحيحاً أمنياً سريعاً لحماية المستخدمين.

ما هي تفاصيل ثغرة شات جي بي تي التي كشفتها الأبحاث الأمنية؟

أظهرت نتائج بحث أمني أن ثغرة حديثة في منصة شات جي بي تي (ChatGPT) سمحت بتهريب بيانات المحادثات دون علم المستخدم، وذلك عبر مسار جانبي غير مرئي للحماية.

تم الإبلاغ عن الثغرة بشكل مسؤول. أوبن أي آي أصلحت الخلل في 20 فبراير 2026، ولم ترصد أي استغلال فعلي.

الخبراء يرون أن الخطر لم يكن في حجم البيانات فقط، بل في القدرة على التشغيل دون أي تحذير. هذا يعني أن المستخدم قد يشارك سراً معلومات مالية أو شخصية وهو يعتقد أن المحادثة آمنة.

- رسائل الدردشة

- الملفات المرفوعة

- مقتطفات من سياق الأوامر

- بيانات تعريف بيئة التنفيذ

كيف تم تجاوز حواجز الحماية داخل بيئة لينكس؟

على الرغم من وجود ضوابط تمنع إرسال البيانات للخارج، استغلت الثغرة بيئة تشغيل لينكس الخاصة بتحليل الكود، ما خلق قناة غير متوقعة.

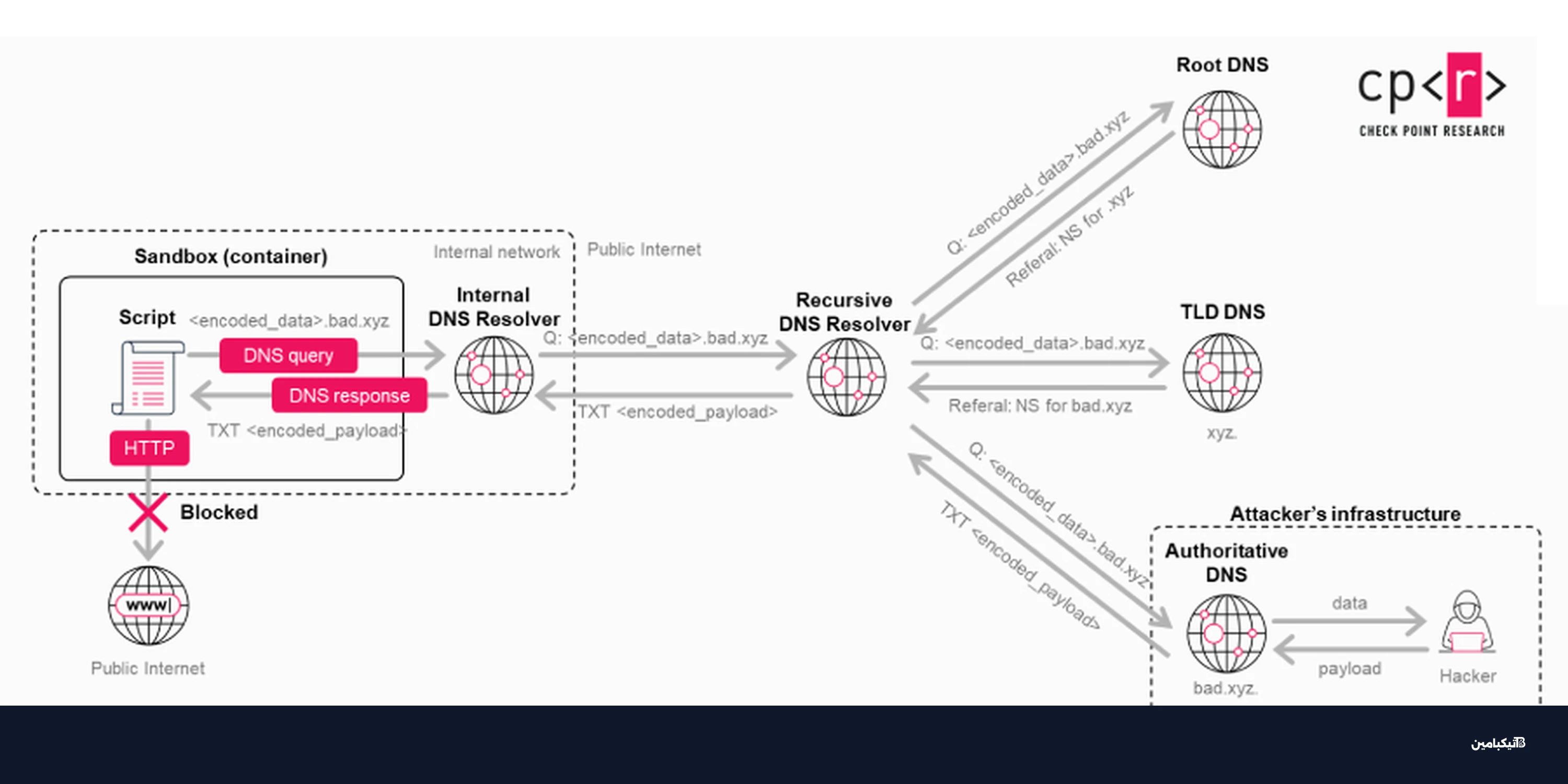

آلية القناة الخفية عبر DNS

الآلية تعتمد على تشفير أجزاء من البيانات داخل طلبات قناة DNS، بحيث تبدو كاستعلامات عادية لكنها تحمل محتوى سرياً. هذا يلتف على الحواجز المرئية ويجعل التسريب صامتاً.

- ترميز البيانات داخل أسماء النطاقات

- إرسال الاستعلامات على دفعات صغيرة لتفادي الانتباه

- إمكانية فتح جلسة أوامر بعيدة داخل البيئة

- تجاوز أي موافقة صريحة من المستخدم

السبب في صعوبة الاكتشاف أن النموذج يفترض أن بيئة التنفيذ معزولة تماماً، لذلك لا يطلب موافقة عند خروج البيانات. هذا الافتراض الخاطئ خلق نقطة عمياء أمنية.

ما المخاطر على المؤسسات والمستخدمين؟

الخطر يتضاعف في المؤسسات التي تدمج شات جي بي تي مع سير العمل، خصوصاً عند مشاركة أسرار عمل أو بيانات عملاء. في رأي تيكبامين، المشكلة تكشف فجوة في افتراضات العزل.

سيناريو الهجوم المحتمل

يمكن للمهاجم إقناع المستخدم بنسخ موجه خبيث على أنه حيلة لتحسين الأداء أو فتح مزايا مدفوعة مجاناً. وعند تضمين المنطق داخل جي بي تي مخصص، يصبح الهجوم تلقائياً وأصعب رصداً.

- تسريب بيانات داخلية دون تنبيه

- غياب إشعارات نقل البيانات للخارج

- إمكانية استمرار التسريب عبر محادثات متعددة

- تحويل الثغرة إلى باب خلفي داخل أدوات مخصصة

بالنسبة لفرق الأمن، تظهر الحاجة إلى مراقبة الموجهات وتحديد ما الذي يسمح به داخل المحادثات. يمكن أيضاً حصر الاستخدام في مهام غير حساسة حتى اكتمال الضوابط.

ما الذي تغيّر بعد تصحيح أوبن أي آي؟

أوبن أي آي عدلت البيئة لتقييد القناة الجانبية ومنع تنفيذ الأوامر غير المرئية. كما شددت المراقبة على طلبات الشبكة الداخلية.

- تقييد طبقة DNS في بيئة التشغيل

- تحسين فلاتر السلوك غير المتوقع

- تحديثات في ضوابط الأذونات للمحادثات الحساسة

- إرشادات جديدة للمؤسسات حول العزل

التحديثات لا تلغي دور المستخدم، لذا يُنصح بتقليل مشاركة الملفات السرية وتفعيل سياسات التدقيق الداخلي. كما أن تدريب الموظفين على اكتشاف الموجهات المريبة يقلل المخاطر.

وتخلص تيكبامين إلى أن ثغرة شات جي بي تي تذكّر الشركات بضرورة إضافة طبقات حماية خاصة بها، مثل فحص الموجهات وتقييد الملفات المرفوعة. الخطوة التالية هي مراجعة سياسات مشاركة البيانات قبل الاعتماد الواسع على أدوات الذكاء الاصطناعي.