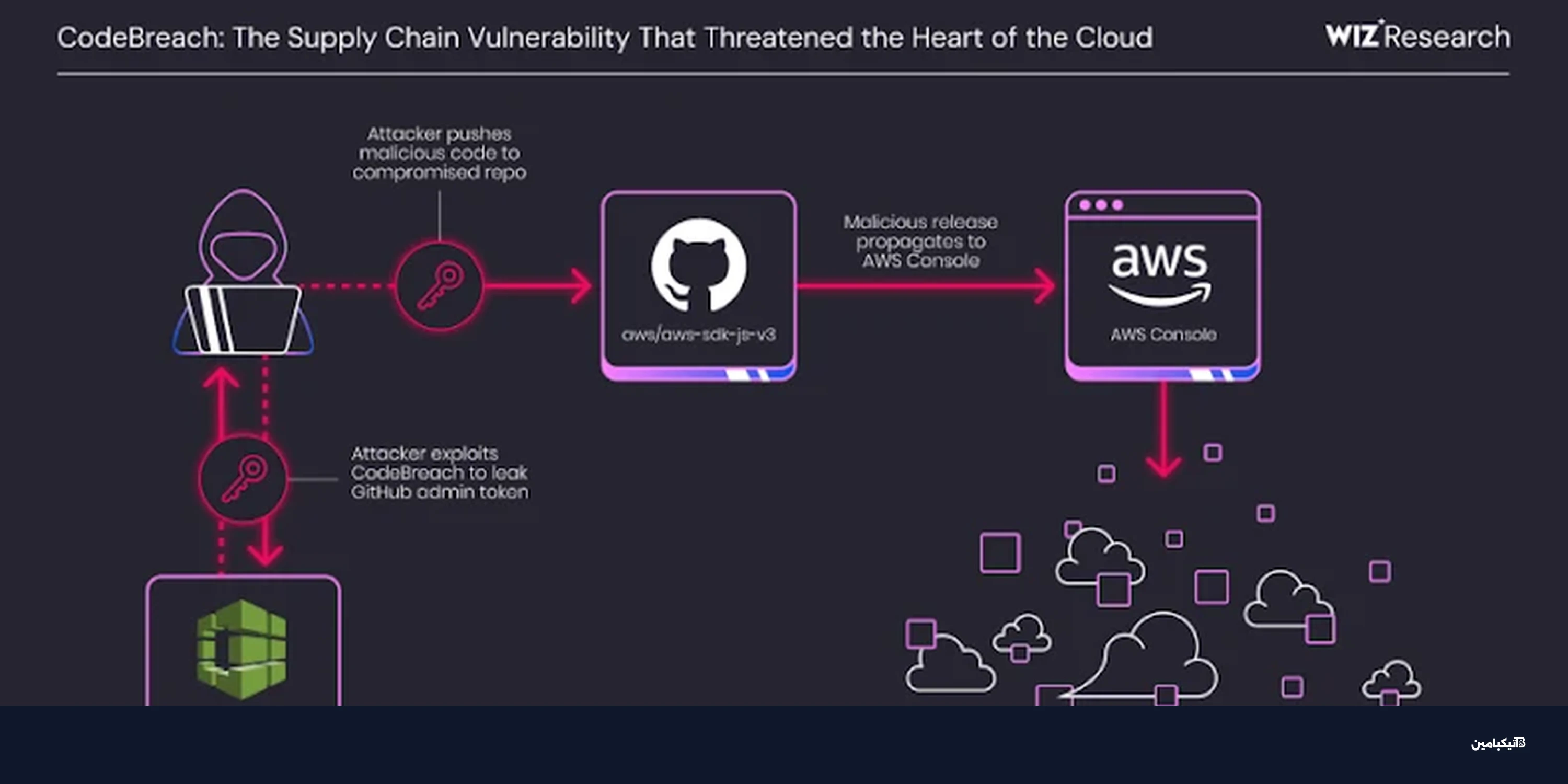

كشف باحثون أمنيون عن ثغرة حرجة في خدمة AWS CodeBuild التابعة لأمازون، والتي كان من الممكن أن تسمح للمهاجمين بالسيطرة الكاملة على مستودعات GitHub الخاصة بمزود الخدمة السحابية، مما يعرض بيئات العمل للخطر.

ما هي ثغرة CodeBreach وكيف تم اكتشافها؟

أطلقت شركة أمن المعلومات السحابية Wiz اسم "CodeBreach" على هذه الثغرة الأمنية، التي تم تصنيفها كواحدة من أخطر التهديدات لسلاسل التوريد البرمجية. وقامت أمازون بإصلاح المشكلة في سبتمبر 2025 بعد تلقي إبلاغ مسؤول عنها في شهر أغسطس.

حسب تيكبامين، تكمن خطورة هذه الثغرة في قدرة المهاجمين على استغلال ضعف في خطوط أنابيب التكامل المستمر (CI). هذا الضعف يتيح للمتسللين غير المصرح لهم اختراق بيئة البناء وتسريب بيانات حساسة للغاية، مما يفتح الباب لهجمات واسعة النطاق.

كيف يستغل القراصنة سوء الإعداد في AWS؟

تعتمد الثغرة بشكل أساسي على تجاوز فلاتر الـ Webhook التي صممتها AWS لضمان أمان عمليات البناء. في الوضع الطبيعي، تم تكوين النظام ليسمح بتشغيل البناء فقط عندما تتطابق معرفات حسابات GitHub مع نمط معين (Regex).

لكن المشكلة، كما أوضح الباحثون، كانت في كيفية كتابة هذه الأنماط، حيث عانت من عيب قاتل سمح بالتلاعب بها:

- غياب محددات البداية (^) والنهاية ($) في التعبير النمطي، مما جعل المطابقة غير دقيقة.

- إمكانية استخدام معرفات مستخدمين أطول تحتوي ضمنياً على المعرف الموثوق (مثل تطابق الرقم 755743 داخل رقم أطول).

- قدرة المهاجمين على التنبؤ بمعرفات المستخدمين الجديدة وإنشاء بوتات آلية تحمل أرقاماً تتجاوز الفلتر الأمني.

ما هي النتائج المترتبة على هذا الاختراق؟

إذا نجح المهاجم في استغلال ثغرة CodeBreach، فإنه يحصل على صلاحيات واسعة تهدد البنية التحتية للتطبيقات المعتمدة على حزمة تطوير البرمجيات (SDK) الخاصة بـ AWS.

وتشمل المخاطر المحتملة التي رصدها الخبراء ما يلي:

- الوصول إلى بيانات الاعتماد الخاصة بمديري GitHub وسرقة الرموز المميزة (Admin Tokens).

- دفع تحديثات برمجية خبيثة إلى المستودعات الرسمية، مما يؤثر على جميع المستخدمين الذين يقومون بتحميلها.

- الحصول على رموز الوصول الشخصية (PAT) لحسابات الأتمتة الحساسة.

- إمكانية شن هجمات شاملة على مستوى المنصة تهدد حسابات AWS المختلفة.

كيف تحمي مشاريعك من هجمات سلسلة التوريد؟

تؤكد هذه الحادثة على أهمية المراجعة الدقيقة لإعدادات الأمان في أدوات DevOps. وعلى الرغم من أن AWS قد قامت بإصلاح الثغرة في خدماتها المدارة، إلا أن الدرس المستفاد يظل حيوياً لجميع المطورين.

توصي تيكبامين دائماً بالتأكد من صياغة التعبيرات النمطية (Regex) بدقة متناهية عند استخدامها كطبقة حماية، وضمان استخدام المحددات الصارمة لمنع أي تجاوز محتمل قد يؤدي لكارثة أمنية.