هجوم سلسلة التوريد على Axios أثار إنذارات الأمن بعد أن ربطته غوغل بمجموعة UNC1069، ما يهدد سلاسل التحديث لمشاريع npm مفتوحة المصدر.

ما تفاصيل هجوم سلسلة التوريد على Axios؟

أوضحت غوغل أن الهجوم نُسب رسمياً إلى مجموعة UNC1069 الكورية الشمالية ذات الدوافع المالية، المعروفة باستهداف بيئات العملات الرقمية وسرقة المحافظ.

المهاجمون استولوا على حساب مطوّر الحزمة في npm ودفعوا نسختين خبيثتين 1.14.1 و0.30.4، ما سمح بتمرير اعتماد جديد باسم plain-crypto-js.

كيف تم تمرير الكود الخبيث؟

بدلاً من تعديل كود Axios نفسه، أُضيفت تعليمات postinstall داخل package.json للاعتماد الجديد، فتعمل تلقائياً عند التثبيت وتبدأ التنفيذ بصمت.

- النسخ المخترقة حملت معرفات إصدار واضحة.

- الاعتماد المزروع استخدم hook بعد التثبيت.

- التنفيذ تم في الخلفية دون تعديل Axios.

- نطاق التأثير قد يمتد لمشاريع ضخمة.

لماذا تستهدف سلاسل التوريد؟

هذا الأسلوب يمنح المهاجمين وصولاً واسعاً بضربة واحدة، خصوصاً أن Axios يدخل في تطبيقات واجهات خلفية وأمامية كثيرة، ما يضخم أثر أي تحديث ملوث.

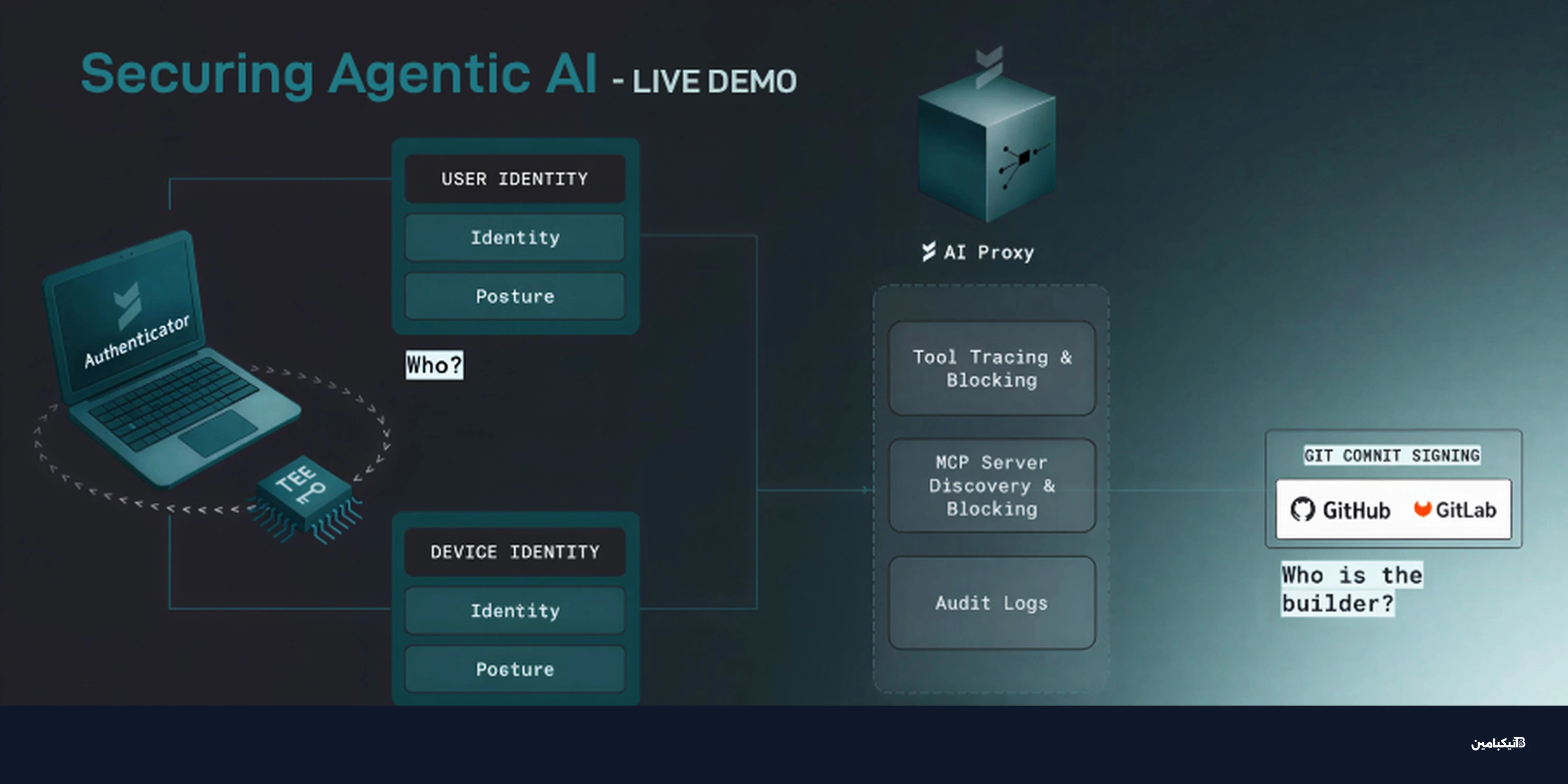

كيف يعمل باب SILKBELL الخلفي؟

الاعتماد plain-crypto-js عمل كوسيط لتسليم حمولة مخفية تُعرف باسم SILKBELL عبر ملف setup.js، وتحدد الحمولة النظام المستهدف قبل التنزيل.

بعد الاتصال بخادم بعيد، يجري تحميل المرحلة التالية، ما يمنح المهاجمين باباً خلفياً متعدد المنصات على ويندوز وماك ولينكس.

ما الذي يصل إلى الأنظمة المختلفة؟

- ويندوز: برمجية PowerShell للتحكم عن بعد.

- macOS: ملف Mach-O مكتوب بـ C++.

- لينكس: باب خلفي مكتوب بلغة بايثون.

كيف يختار الحمولة المناسبة؟

اختيار الحمولة يعتمد على فحص نظام التشغيل وإصداره، ثم تنزيل مكون مناسب، وهو ما يجعل الهجوم قابلاً للتوسع ويصعب اكتشافه بالفحص التقليدي.

ما خطوات الإخفاء والتنظيف؟

الحمولة تقوم بتنظيف آثارها عبر حذف نفسها واستبدال ملف package.json بنسخة نظيفة لإخفاء hook.

ما الجديد في WAVESHAPER.V2 ولماذا يهم؟

يشير التحليل إلى أن WAVESHAPER.V2 تطور مباشر للباب الخلفي WAVESHAPER المستخدم منذ 2018، لكنه أصبح يتواصل عبر JSON ويجمع معلومات أوسع عن النظام.

النسخ الثلاثة تدعم أربع أوامر وتُرسل نبضات كل 60 ثانية إلى خادم التحكم، ما يزيد من دقة الاستجابة.

ما علاقة المجموعة بالعملات الرقمية؟

وحسب متابعة تيكبامين، ترتبط UNC1069 بحملات سابقة على منصات تداول ومحافظ رقمية، ومع النسخة الجديدة يتوقع المحللون تركيزاً أكبر على بيانات الدخول والتحويلات.

- جمع معلومات النظام والشبكة بدقة أكبر.

- تنفيذ أوامر عن بعد وفق جدول زمني.

- تحميل وحدات إضافية وتحديثها.

- إخفاء الاتصالات عبر صيغة JSON.

ما الخطوات العاجلة لحماية مشاريع npm؟

يتوقع خبراء الأمن تأثيراً واسعاً لأن Axios يدخل في آلاف الحزم، لذا على الفرق مراجعة سجلات npm والتأكد من خلو البنية من النسخ المخترقة.

توصي فرق الأمن أيضاً بعزل الأجهزة المتأثرة ومراجعة عمليات البناء الأخيرة، لأن الباب الخلفي قد يكون وصل إلى بيئات الإنتاج عبر خطوط CI/CD.

- إزالة النسخ 1.14.1 و0.30.4 فوراً.

- تثبيت إصدار موثوق مع التحقق من البصمات.

- مراجعة ملفات lock وتقييد الاعتمادات غير المعروفة.

- مراقبة أي scripts postinstall داخل المشاريع.

- تدوير مفاتيح CI/CD ومراجعة سجلات الوصول.

في النهاية، يوضح هجوم سلسلة التوريد على Axios أن أي اعتماد شائع قد يتحول إلى نقطة ضعف، وتؤكد تيكبامين أن التدقيق المستمر في سلسلة التحديث هو خط الدفاع الأول.